Azure Stack ကို လက်ရှိ Datacenter မှာ ဘယ်လို Integrate လုပ်မလဲ

၁။ Overview

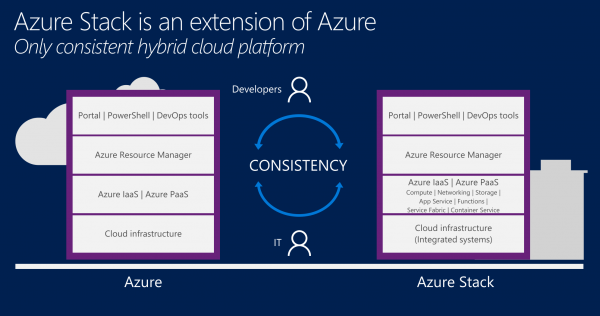

Microsoft ကနေ Azure Stack ကို ပြီးခဲ့တဲ့ July ကစထုတ်ခဲ့တာ အားလုံးသိပြီးသားဖြစ်မှာပါ။ Azure Stack ကတော့ Private Cloud တစ်ခုမဟုတ်ပဲ True Hybrid Cloud Solution ဖြစ်ပါတယ်။ အများထင်ထားသလို Hyper-V ကို Hardware နဲ့ Integrate လုပ်ပြီး တစ်ခါတည်းပါလာတာ Azure Stack Solution မဟုတ်ပါဘူး။ Azure Stack ဆိုတာ Public Cloud capabilities တွေကို ကိုယ့်ရဲ့ Datacenter မှာ run လို့ရအောင် ပြုလုပ်ပေးနိုင်ပါတယ်။ ဥပမာ Azure, AWS, Google Cloud တို့မှာ အသုံးပြုလို့ရနေတဲ့ Cloud Services တွေကို ကိုယ်ပိုင် Datacenter ကိုယ်ပိုင် Hardware နဲ့ run နိုင်တော့မှာဖြစ်ပါတယ်။ တနည်းအားဖြင့်ပြောလျင် Microsoft က Azure capabilities တွေကို Azure Stack ဆီ ဖြည်းဖြည်းချင်း ထည့်ပေးသွားမှာပါ။ Version 1 မှာ IaaS တွေဖြစ်တဲ့ Compute As a Service, Storage As a Service, Network As a Service, Key vault တွေပဲရခဲ့ပေမယ့် ဒီ၅လအတွင်းမှာ ပေးခဲ့တဲ့ update မှာတော့ PaaS တွေဖြစ်တဲ့ App Service, Mobile Service, API Service, Serverless Computing Functions as a Service အစရှိတဲ့ Features တွေကို ထပ်ထည့်ပေးခဲ့ပါတယ်။ Calendar Year 2018 မှာလဲ ဒီလို update တွေ တောက်လျှောက်ပေးပြီး, Microservice, Containers, Kubernetes, Docker တို့အပြင် Data and AI တွေဖြစ်တဲ့ SQL As a Service, MySQL As a service, Data warehouse, Machine Learning အစရှိသည်တို့ပါ ထပ်ထည့်ပေးသွားဖို့ ရည်ရွယ်ထားပါတယ်။ ထို့ပြင် Azure Market Place items တွေဖြစ်တဲ့ 3rd party Virtual Appliance တွေကိုလည်း Azure Stack မှာ Deploy လုပ်လို့ရပါတယ်။ ဥပမာ Customer တစ်ယောက်က Azure Infra ရှေ့မှာ Palo Alto Firewall ထည့်ချင်တယ်၊ F5 load balancer သုံးချင်တယ်၊ Backup ကို Veeam၊ Application ကိုတော့ Opensource၊ Infra ကိုတော့ Ubuntu သုံးချင်တယ် အစရှိတဲ့ 3rd party Partner Solution တွေ Market Place မှာ ၄၀၀၀ ကျော်ရှိပါတယ်။ အဲဒီ ၄၀၀၀ ကျော်လုံး Azure မှာ ယခုအသုံးပြုလို့ရနေပေမယ့် Azure Stack မှာတော့ အကုန်လုံး သုံးလို့မရသေးပါဘူး။ ဒါပေမယ့် Microsoft က update တစ်ခုပြီးတိုင်းမှာ Marketplace မှာသုံးလို့ရတဲ့ Appliances တွေကို ဖြည်းဖြည်းချင်းတိုးချဲ့သွားမှာပါ။ Microsoft ရဲ့ ရည်ရွယ်ချက်က Azure မှာ run လို့ရသမျှ workload, services တွေ Azure Stack မှာလည်း Hybrid run လို့ရအောင် ပြုလုပ်သွားမှာဖြစ်ပါတယ်

၂) Azure Stack ကို ဘယ်လိုဝယ်မလဲ

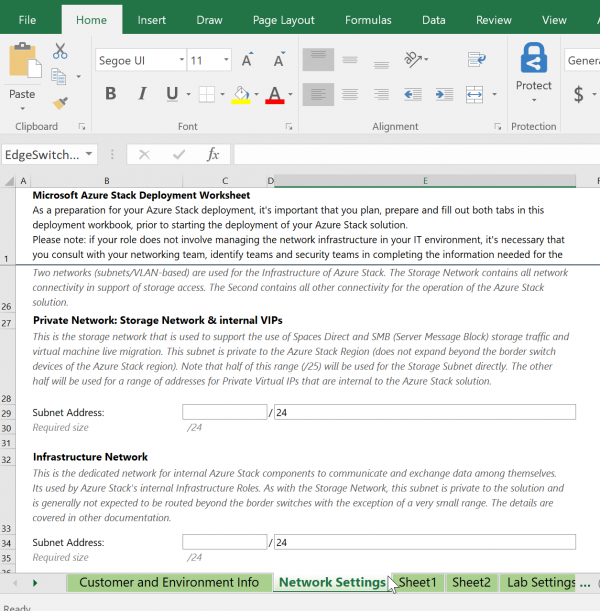

လက်ရှိ Datacenter ထဲ ဘယ်လိုထည့်မလဲAzure Stack က Software အနေနဲ့ သပ်သပ်ရောင်းမှာမဟုတ်ပဲ OEM Hardware Vendor တွေဖြစ်တဲ့ DellEMC, HP, Cisco, Lenovo and Huawei တို့နဲ့ တစ်ခါတည်း Install လုပ်ပြီးသားပါလာမှာပါ။ Minimum 4 nodes Cluster နဲ့ လာမှာဖြစ်ပြီး ပုံမှန် အားဖြင့် Rack တစ်ခု Switches ၃ခုပါ၀င်ပါတယ်။ Customer တွေအနေနဲ့ Azure Stack ကိုဝယ်တဲ့အခါ Software ဖိုးပေးစရာမလိုပါဘူး။ Azure Stack ကိုသက်ဆိုင်ရာ Vendor ဆီက ၀ယ်လိုက်ပြီဆိုပါက Hardware Vendor က သင့်ကိုဖြည့်ဖို့ Deployment Worksheet Excel Survey ဖောင်တစ်ခုပို့လိုက်ပါလိမ့်မယ်။ အဲဒီ Excel မှာ ကိုယ်လိုချင်တဲ့ Region Name, Domain Name, Identity Information(Azure AD or ADFS), SDN Network Subnet, BGP Routing, Public IP Pools, DNS Name, Certificates အစရှိတဲ့ information တွေဖြည့်ပေးရပါမယ်။ ဒါဆိုရင် လုံလောက်ပါပြီ Hardware vendor ကနေ အဲဒီအတိုင်း Configure လုပ်ပြီး ပို့ပေးလိုက်မှာပါ။

Azure Stack က Closed System ဖြစ်ပြီး customer တွေအနေနဲ့ Physical Layer Configuration ကို ၀င်ပြင်ခွင့်ရှိမှာမဟုတ်ပါဘူး။ Troubleshooting လုပ်ချင်တဲ့သူများကတော့ PEP လို့ခေါ်တဲ့ Privilege Endpoint ကနေသာ manage လုပ်ခွင့်ရမှာဖြစ်ပါတယ်။ PEP ကို JEA လို့ခေါ်တဲ့ Just Enough Administration သာပေးထားပြီး Full commands တွေ run ခွင့်မရှိပါဘူး။ အကယ်လို့ Full permission ရချင်တယ်ဆိုရင်တော့ Hardware Vendor ဖြစ်ဖြစ်၊ Microsoft ဖြစ်ဖြစ် Ticket ဖွင့်ဖို့လိုပါလိမ့်မယ်။ Microsoft ရဲ့ အဓိကရည်ရွယ်ချက်က Customers တွေအနေနဲ့ အရေးကြီးတဲ့ Azure Stack Deployment နဲ့ Cloud Configuration ကိုသာ အဓိက target ထားစေချင်တာပါ။ ကျန်တဲ့ Hardware အပိုင်းကို Hardware Vendor နဲ့ Microsoft ကိုသာ ဖုန်းခေါ်လိုက်ပါ။ သူတို့ Fully Support လုပ်ပေးပါတယ်။

၃) Identity Model ရွေးချယ်ခြင်း

Azure Stack က Identity အနေနဲ့ Model ၂ခု support လုပ်ပါတယ်။ Azure Active Directory နဲ့ Active Directory Federation Services ပါ။ Deploy လုပ်တော့မယ်ဆိုရင် ဒီ၂ခုထဲက ဘယ်ဟာသုံးသင့်လဲ သေချာရွေးချယ်သင့်ပါတယ်။ ဘယ်လိုအခြေအနေမျိူးမှာ Azure AD သုံးသင့်လဲ

- အကယ်လို့ သင့်မှာ(သို့မဟုတ်) သင့် customer တွေဆီမှာ Office 365 ရှိနေပြီးသား ဖြစ်တယ်၊ O365 က Azure AD ကို Single Sign-On လုပ်ချယ်တယ်၊ Azure Stack ကိုလည်း O365 အကောင့်နဲ့ domain တူတူ manage လုပ်ချင်တယ်ဆိုရင်

- သင်က Azure နဲ့ Azure Stack မှာသုံးတဲ့ Identity ကို တစ်ခုတည်းဖြစ်စေချင်ရင်

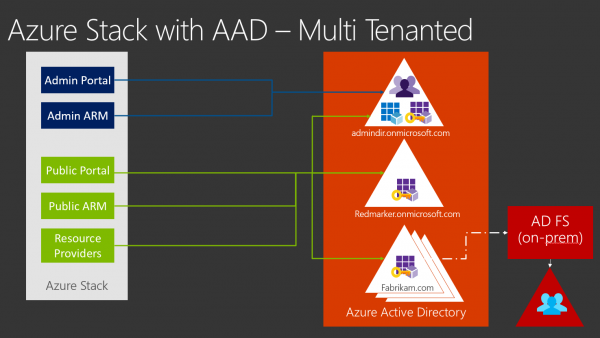

- သင်က Service Provider ဖြစ်ပြီး Customers တွေအများကြီးကို Multi-tenancy Cloud Services တွေပေးချင်တဲ့အခါ

- Rest-based Directory management ကိုသုံးပြီး Users တွေ Group တွေကို API ကနေတစ်ဆင့် management လုပ်ချင်တဲ့အခါ

ပုံမှာကြည့်ပါက Azure AD ကနေ Multi-tenancy လုပ်ပေးနိုင်ပါတယ်။ Service Provider တွေကတော့ သေချာပေါက် Azure AD ကို သုံးသင့်ပါတယ်။ ဘာကြောင့်လဲဆိုတော့ သူ့မှာ Customer ကတစ်ယောက်တည်းမဟုတ်လို့ပါ။ Customers တွေအများကြီးကို AD တစ်ခုတည်းထားဖို့ မသင့်လျော်ပါဘူး။

ဘယ်လိုအခြေအနေမျိူးမှာ ADFS သုံးသင့်လဲ

- Disconnected Scenarios လိုမျိူး၊ ဥပမာ သင်က Service Provider မဟုတ်ပဲ Customer ကိုယ်တိုင်လဲဖြစ်တယ်၊ Servers တွေကိုလဲ Internal မှာပဲ သုံးပြီး အပြင်ပေးမထွက်ဘူး ဒီလို အခြေအနေမျိူးမှာ သုံးသင့်ပါတယ်

- အကယ်လို့သင့်မှာ Regulation Policy ရှိတယ်။ Identity ကို Cloud မှာထားခွင့်မရှိဘူး။

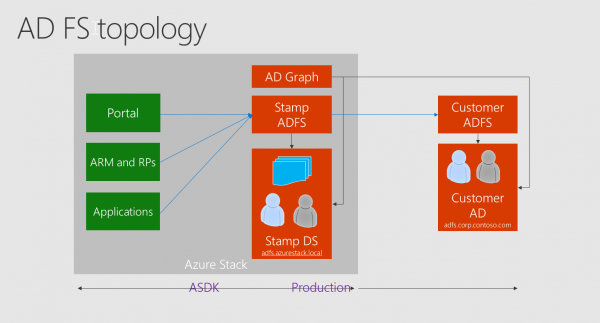

- အကယ်လို့ သင့်မှာ လက်ရှိ Corporate AD ရှိပြီးသား၊ အဲဒီ Identity ကိုပဲဆက်သုံးချင်တယ်။ ဒါဆိုရင် ADFS နဲ့ လက်ရှိ AD ကို integrate လုပ်သင့်တယ်။

- သင့်မှာ Azure AD, O365 အနာဂတ်မှာ သုံးဖို့ အစီအစဉ်မရှိဘူး။ အထက်ပါ အခြေအနေမျိူးဆိုရင်တော့ ADFS ကိုသုံးသင့်ပါတယ်။ ADFS ကနေ သင့်ရဲ့ Local Active Directory ဖြစ်ဖြစ်၊ Open ID ဖြစ်ဖြစ် Saml 2.0 support ပေးတဲ့ ဘယ်လို identity မျိူးမဆို support ပေးပါတယ်။

၄) Certificates & DNS Requirements

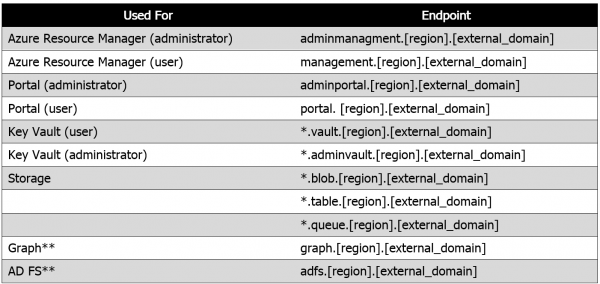

Azure Stack ကို Public facing လုပ်တော့မယ်ဆိုပါက Certificates သေချာပေါက်လိုပါတယ်။ Certificates ကို Single Wildcard အသုံးပြုလို့ရသလို dedicated Certificates တွေလဲသုံးလို့ရပါတယ်။ Customers တွေအနေနဲ့ 3rd party GoDaddy, Digicert အစရှိတဲ့ Public CA သို့မဟုတ် Customer manage CA ကြိုက်တာသုံးလို့ရပါတယ်။ ကိုယ်ပိုင် CA ဆိုရင်တော့ limitation တွေတော့ ရှိပါတယ်။ Certificates Requirements က အောက်ပါအတိုင်းဖြစ်ပါတယ်

အထက်ပါ Certificates တွေထဲက အောက်ဆုံး၂ခုကတော့ ADFS သုံးမှလိုမှာပါ။ ပြီးတော့ အဲဒီ certificates တွေသုံးတဲ့အခါ Wildcard နဲ့ Multiple Subject Alternative Names support ပေးတဲ့ Cert တွေ အသုံးပြုဖို့ Recommend ပေးပါတယ်။ ဘာကြောင့်လဲဆိုတော့ နောင်တစ်ချိန် PaaS, DBaaS တို့ Services ပေးတဲ့အခါ Additional Certificates တွေလိုလာမှာပါ ဥပမာ Website တစ်ခုဆောက်လိုက်ပါက Website.appservice.region.external.domain ဆိုပြီး create လုပ်သွားမှာဖြစ်တာကြောင့် အဲဒီအတွက် certificate ထပ်လိုလာပါလိမ့်မယ် ဒါပေမယ့် Wildcard သုံးထားတဲ့အတွက် ဘယ်လိုလာလာ အဆင်ပြေပါတယ်။ အောက်မှာဖော်ပြထားတဲ့ Wild Card SANs ကိုကြည့်ပါ။

- *.[region].[external_domain]

- *.vault.[region].[external_domain]

- *.adminvault.[region].[external_domain]

- *.blob.[region].[external_domain]

- *.table.[region].[external_domain]

- *.queue.[region].[external_domain]

DNS သုံးတဲ့အခါမှာ Scenario က ၂မျိူးရှိပါတယ်။ တစ်ခုကတော့ ကိုယ်ပိုင် AD နဲ့ Enterprise Company တွေ Local Intranet(Internal) မှာပဲ အသုံးပြုတဲ့ Scenario မျိူးဖြစ်ပြီး နောက်တစ်ခုကတော့ Service Provider တွေအနေနဲ့ External Customers တွေကို Access ပေးဖို့လိုတဲ့ Scenarios မျိူးဖြစ်ပါတယ်။

ပထမ ကိုယ်ပိုင် AD နဲ့ သုံးတဲ့ Scenario ကိုအရင်ရှင်းပြပါမယ်။

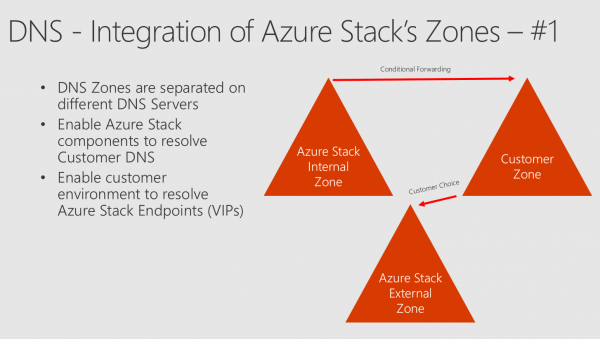

Azure Stack မှာ Internal Zone နဲ့ External Zone ဆိုပြီး DNS နှစ်ခုပါလာပါတယ်။ Internal Zone ကတော့ သူ့ရဲ့ internal Infra မှာ အချင်းချင်း Resolve ပေးနိုင်ဖို့အတွက်ပဲ အလုပ်လုပ်တာပါ။ External Zone ကတော့ Azure Stack ပြင်ပက လာတဲ့ Traffic တွေအတွက် DNS Endpoint ဖြစ်ပါတယ်။

Azure Internal Zone ထဲကနေ အပြင် Internet သို့မဟုတ် Customer AD DNS ကို Resolve ပေးဖို့ Conditional Forwarding အသုံးပြုလို့ရပါတယ်။ Customer AD ကနေ Azure Stack External Zone ထဲကို Resolve လုပ်ဖို့ကတော့ Customer Choice ပါပဲ၊ Conditional Forwarding အသုံးပြုလို့ရသလို Azure External Zone ကို Internet ကို expose လုပ်ပြီး အပြင်ကနေ ပတ်သွားလဲရပါတယ်။

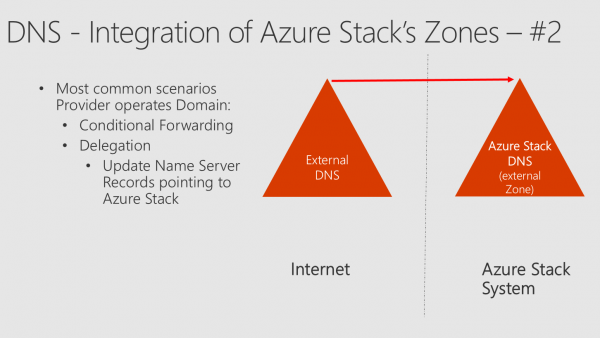

ဒုတိယ Azure AD နဲ့သုံးတဲ့ သူကတော့ ရှင်းပါတယ်

Azure Stack ထဲမှာရှိတဲ့ VM, Storages, WebApp တို့ရဲ့ Internal Access အတွက် Azure Stack Internal Zone ကနေ Public ကို Forward လုပ်ရုံပါပဲ။ အပြင်ကလာမယ့် Traffic တွေအတွက် Azure Stack External Zone ကို GoDaddy လိုမျိူး အစရှိတဲ့ DNS Service Providers တွေမှာ register လုပ်ထားရုံပါပဲ။ ဒါဆို အပြင်က ဘယ်သူမဆို ဘယ်နေရာကနေဖြစ်ဖြစ် အင်တာနက်ကနေ Azure Stack ကို GoDaddy External Zone မှတစ်ဆင့် Resolve လုပ်ပေးနိုင်မှာဖြစ်ပါတယ်။ ဒီမှာ ပြောစရာတစ်ခုရှိပါတယ်။ အကယ်လို့ သင်ဟာ Service Provider ဖြစ်ပြီး သင့် customers တွေကို Self-service ပေးတယ်ဆိုပါစို့။ ဒါဆို သင် customer တစ်ယောက်က ကိုယ်ပိုင်နာမည်နဲ့ Storage As A Service File Storage တစ်ခုဆောက်လိုက်ပါက သူ့ရဲ့ ကိုယ်ပိုင် Storage name သတ်မှတ်ပေးရပါတယ်။ ဥပမာ ကျနော်က Storage name ကို Mystorage123 လို့ပေးလိုက်ပါက DNS name က mystorage123.blob.yangon.contoso.com လိုမျိူး ဖြစ်သွားပါမယ်။ ဒါပေမယ့် အဲဒီ Host A Record က GoDaddy မှာ မရှိသေးတဲ့ အတွက် ချက်ချင်း Resolve လုပ်ပေးမှာမဟုတ်ပါဘူး။ ဒါကြောင့် သင်ဟာ Service Provider ဆိုရင် GoDaddy လိုမျိူး DNS Provider တွေမှာ Name Server Delegation Access တောင်းရပါလိမ့်မယ်။ Azure Stack External Zone ရဲ့ Name Server ကို GoDaddy ရဲ့ Name Server အဖြစ်ပြောင်းလဲပေးရပါမယ်။ အဲဒီအခါကျရင် User တွေ create လုပ်လိုက်တိုင်း Azure Stack ရဲ့ External Zone ကတစ်ဆင့် GoDaddy ကို replicate လုပ်ပြီး Automatic Resolve လုပ်နိုင်မှာဖြစ်ပါတယ်။

၅) Azure Stack Network Infrastructure

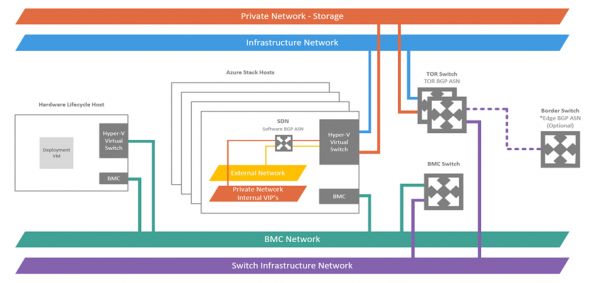

Azure Stack ကို Order လုပ်လိုက်ပြီဆိုပါက Switches ၃ခုပါလာပါတယ်။ ၂ခုကတော့ TOR- Top of the rack switches လို့ခေါ်ပြီး နောက်တစ်ခုကတော့ BMC – Baseboard Management Controller Switches ပဲဖြစ်ပါတယ်။ Azure Stack Internal Network ကတော့ Software-Defined Network SDN ကို အသုံးပြုထားပါတယ်။ SDN ကတော့ TOR Switches တွေနဲ့ တွဲအလုပ်လုပ်ပြီး အပြင် Border Switches တွေကို ချိတ်ချင်ရင်တော့ up-link ports ကနေ BGP သို့မဟုတ် Static နဲ့ route ပေးနိုင်ပါတယ်။ Microsoft အနေနဲ့ကတော့ BGP ကို Recommend ပေးပါတယ်။ ဘာကြောင်လဲဆိုတော့ SLB MUX လို့ခေါ်တဲ့ Software Load Balancing Multiplexer တွေသုံးတဲ့အခါ Automatic route update လုပ်ပေးနိုင်ပါတယ်။

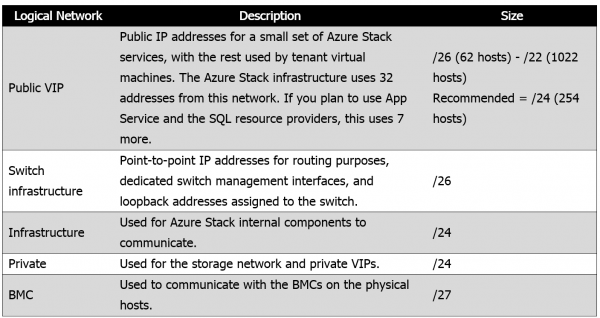

ပုံနှင့် Table မှာကြည့်ပါ ပုံမှန်အားဖြင့် Logical Network ၅ခုရှိပါတယ်။ Public VIP ကတော့ အပြင်ကို Services တွေ ပေးတဲ့အခါ VM ပဲဖြစ်ဖြစ်၊ Virtual Firewall Appliance ပဲဖြစ်ဖြစ်၊ Website ပဲဖြစ်ဖြစ် ကိုယ့်ရဲ့ Customers တွေ အသုံးပြုမယ့် Public IP ပဲဖြစ်ပါတယ်။ Customers တွေအနေနဲ့ Self-Service Virtual network ဆောက်တဲ့အခါ ဒီ Public IP Pool ထဲကနေ ဆွဲယူပြီး သုံးသွားမှာပါ။ Microsoft အနေနဲ့ Public VIP Pool 254 Hosts /24 ရှိဖို့ Recommend ပေးပါတယ်။ Switch Infrastructure Network ကတော့ TOR Switches, BMC Switch and Border Switch တို့ Communicate လုပ်ဖို့အတွက်ပါ။ ဘယ်လို subnet မျိူး သုံးသင့်လဲဆိုတာ ကိုယ့် Infra ရဲ့ Network Team နဲ့ အဓိက တိုင်ပင်သင့်ပါတယ်။ Infrastructure Network ကတော့ Azure Stack Internal Components တွေ အချင်းချင်း Communicate လုပ်တာပါ။ ဒါကေတော့ အတွင်း Internal SDN Network ထဲမှာပါ။ Private ကတော့ Virtual Storage Area Network အတွက် အသုံးပြုတာဖြစ်ပြီး BMC ကတော့ Physical Hosts တွေရဲ့ Baseboard Management အတွက်အသုံးပြုတာပါ။

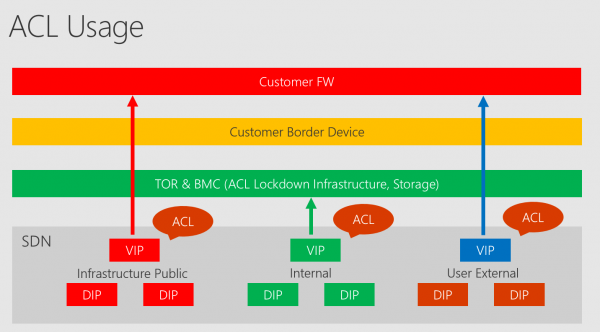

ပုံမှာကြည့်ပါ ACL အတွက် Layer ၄ခုရှိပါတယ်။ အပေါ်ဆုံးက Firewall ဖြစ်ပြီး၊ Customer Border Device, TOR and SDN အစဉ်လိုက်ရှိပါတယ်။ SDN ထဲက Infrastructure Public နဲ့ User External ပဲ Firewall ကိုထိဖို့လိုပါတယ်။ Infra Public က tenant admin portal တို့၊ management portal တို့အတွက် အသုံးပြုတဲ့ network ပါ။ User External ကတော့ Tenants တွေရဲ့ vNet ကိုယ်ပိုင် IaaS, PaaS Network ပဲဖြစ်ပါတယ်။

Azure Stack ကတကယ်တော့ Secure by Design ဖြစ်တဲ့အတွက် Physical Firewall မထည့်လဲရပါတယ်။ ဒါပေမယ့် ကိုယ့်ရဲ့ Physical TOR Switches, Border Switches, နဲ့ DDOS ကို ကာကွယ်ဖို့အတွက်တော့ Firewall သုံးဖို့ Strongly Recommended ပါ။ ထို့ပြင် ကိုယ်က Storage as a Service အသုံးပြုပါက Firewall ရဲ့ Throughput ကို သတိထားဖို့လိုပါတယ်။ ဘာကြောင့်လဲဆိုတော့ Storage က I/O အများကြီး အသုံးပြုတဲ့အတွက် Firewall Throughput မလောက်ပါက Performance ပြဿနာရှိနိုင်ပါတယ်။ Firewall အသုံးပြုတဲ့အခါ User ရဲ့ Public IP Pool ကို Firewall Rules တွေသုံးသင့်လား ထားသင့်လားဆိုတဲ့ မေးခွန်းရှိပါတယ်။ ဒါက သင့်ရဲ့ Policy ပေါ်ပဲမူတည်ပါတယ်။ အကယ်လို့သင်က သင့် Customers/Users တွေကို True Self-Service Experience ပေးမယ် ကိုယ့် VMs, WebApp and workload တွေကို NSG လို့ခေါ်တဲ့ Micro-segmentation သုံးပြီး ကိုယ် Environment ရဲ့ Security ကို ကိုယ် တာဝန်ယူရမယ့် Self Service ပေးမယ်ဆိုရင် Firewall Rules မလိုပါဘူး။ ဒါမမဟုတ်ရင်တော့ သင့် Customers/Users တွေက Port တစ်ခုဖွင့်လိုတိုင်း သင့်ကို အမြဲဆက်သွယ်နေရမှာပါ။

၆) ITSM Integration

Azure Stack မှာ Alert System တော့ Built-in ပါ၀င်လာပါတယ်။ ဒါက သင့်ရဲ့ Compute, Storage, Network တွေ Error တက်တာပဲဖြစ်ဖြစ် Resource မလောက်တာပဲဖြစ်ဖြစ် Alert ပေးပါတယ်။ သို့ပေမယ့် သူ့မှာတော့ Ticketing System နဲ့ တစ်ခုခုဖြစ်ရင် ချက်ချင်း Sms တွေ Notification တွေ ပေးမယ့် Monitoring တော့မပါလာပါဘူး။ ဒါကြောင့် Azure Stack ကို Monitor လုပ်ချင်ရင်တော့ System Center Operation Manager ဖြစ်ဖြစ် Nagios, Open Source Monitoring Tools ဖြစ်ဖြစ် REST API ကနေ Integrate လုပ်ပြီး Monitor လုပ်နိုင်ပါတယ်။ Physical Hardware Failure တွေကိုတော့ Hardware Vendor တွေကပေးတဲ့ Hardware Lifecycle Host အသုံးပြုပြီး Monitor လုပ်နိုင်ပါတယ်။ Automation လုပ်ချင်ရင်တော့ System Center Orchestrator ဖြစ်ဖြစ် Cloud Based Azure Operation management Suite ဖြစ်ဖြစ် တခြား 3rd party လဲသုံးလို့ရပါတယ်။

၇) Backup & Disaster Recovery

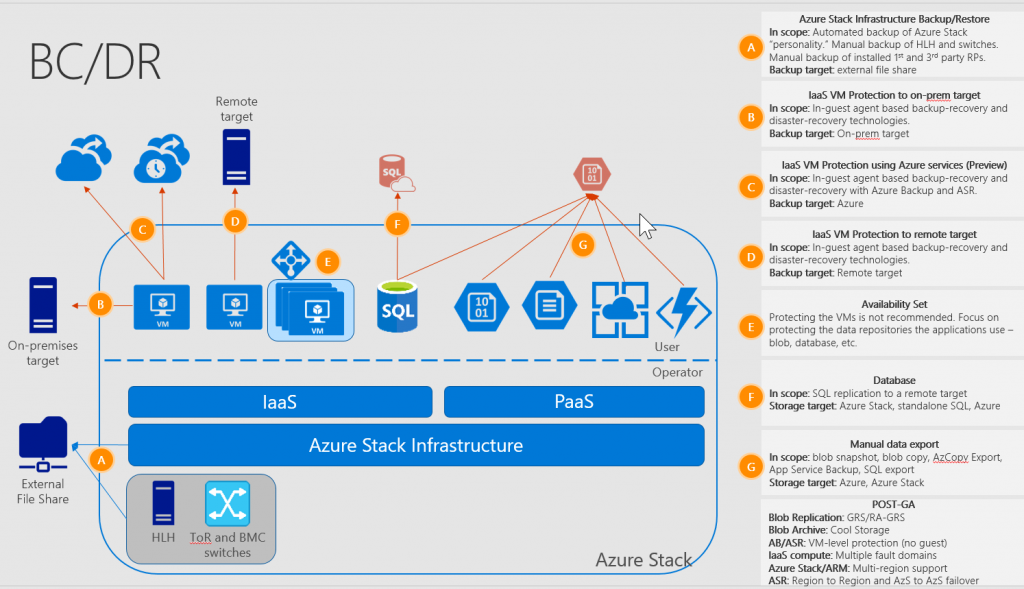

Azure Stack ကို Backup လုပ်တဲ့အခါ ၃ပိုင်းရှိပါတယ်။ Azure Stack Infra backup, Customers တွေရဲ့ IaaS backup, Customers တွေရဲ့ PaaS Backup ဆိုပြီး ၃ခုပါ။ Azure Stack Infrastructure Backup ကတော့ built-in ပါလာပြီးသားဖြစ်ပါတယ်။ အဲဒီကနေ Cloud Storage ပဲဖြစ်ဖြစ်၊ Remote File Server ပဲဖြစ်ဖြစ် Backup လုပ်နိုင်ပါတယ်။

IaaS Workload တွေကို Backup လုပ်တဲ့အခါမှာတော့ အပြင်ကနေ Backup Software တစ်ခုလိုမှာဖြစ်ပါတယ်။ Azure Backup သုံးမလား System Center Data Protection Manager သုံးမလား 3rd party backup software တွေဖြစ်တဲ့ Veeam, Veritas, Acronis တို့သုံးမလား ကိုယ့်နှစ်သက်တဲ့ Backup Software တစ်ခုသုံးပြီး Cloud target or On-Premise target ထားပြီး backup လုပ်နိုင်ပါတယ်။

SQL as a service, Storage as a service, Webapp အစရှိတဲ့ PaaS တွေကို Backup လုပ်မယ်ဆိုရင်တော့ တိုက်ရိုက် Backup တော့မဟုတ်ပါဘူး။ ဥပမာ SQL As a Service ကိုယ်ကပေးတော့မယ်ဆိုရင် Backend မှာ သေချာပေါက် SQL ဆာဗာ ရှိပါတယ်၊ အဲဒီဆာဗာက Azure Stack ပေါ်မှာ IaaS နဲ့ Run နေတာ ဖြစ်နိုင်သလို Physical Server လဲဖြစ်နိုင်ပါတယ်။ ဒါကြောင့် အဲဒီ SQL Server ကို Backup လုပ်ဖို့လိုပါတယ်။

Disaster Recovery အတွက်ဆိုရင်တော့ IaaS Workload တွေကို Microsoft Solution ဖြစ်တဲ့ Azure Site Recovery ကိုသုံးပြီး နောက်ထပ်ဆိုက်တစ်ခုမှာ Azure Stack ထားပြီး DR လုပ်လို့ရသလို Azure Public Cloud ကိုလည်း DR အဖြစ်ထားနိုင်ပါတယ်။ 3rd party DR Solution တွေလည်း အသုံးပြုလို့ရပါတယ်။ Container, Microservices အစရှိတာတွေကို DR လုပ်မယ်ဆိုရင်တော့ 3rd Party Multi-cloud solution တွေရှိပါတယ်။ ဥပမာ Zerodown Software Solution လိုမျိူးပါ။ သူက သင့်ရဲ့ PaaS workload တွေကို Azure, AWS, Azure Stack, အစရှိတဲ့နေရာတွေမှာ Automatic ဖြန့်ထည့်ထားပြီး တစ်ခုဒေါင်းပါက နောက်တစ်ခု Auto failover နိုင်တဲ့ Solution မျိူး ပေးနိုင်ပါတယ်။ ဘယ်လို BC/DRမျိူး သုံးမလဲ ပုံနှင့်ဖော်ပြပေးလိုက်ပါတယ်

Azure Stack အကြောင်းကို အသေးစိတ်လေ့လာချင်တယ်ဆိုရင်တော့ ဒီမှာ ဆက်လေ့လာနိုင်ပါတယ်။ https://docs.microsoft.com/en-us/azure/azure-stack/