Detección de amenazas a datos confidenciales

La detección de amenazas a datos confidenciales le permite priorizar y examinar de forma eficaz las alertas de seguridad teniendo en cuenta la confidencialidad de los datos que podrían estar en riesgo, lo que conduce a una mejor detección y prevención de filtraciones de datos. Al identificar y abordar rápidamente los riesgos más significativos, esta funcionalidad ayuda a los equipos de seguridad a reducir la probabilidad de filtraciones de datos y mejora la protección de datos confidenciales mediante la detección de eventos de exposición y actividades sospechosas en recursos que contienen datos confidenciales.

Se trata de una característica configurable en el nuevo plan de Defender para Storage. Puede optar por habilitarlo o deshabilitarlo sin costo adicional.

Obtenga más información sobre el ámbito y las limitaciones del examen de datos confidenciales.

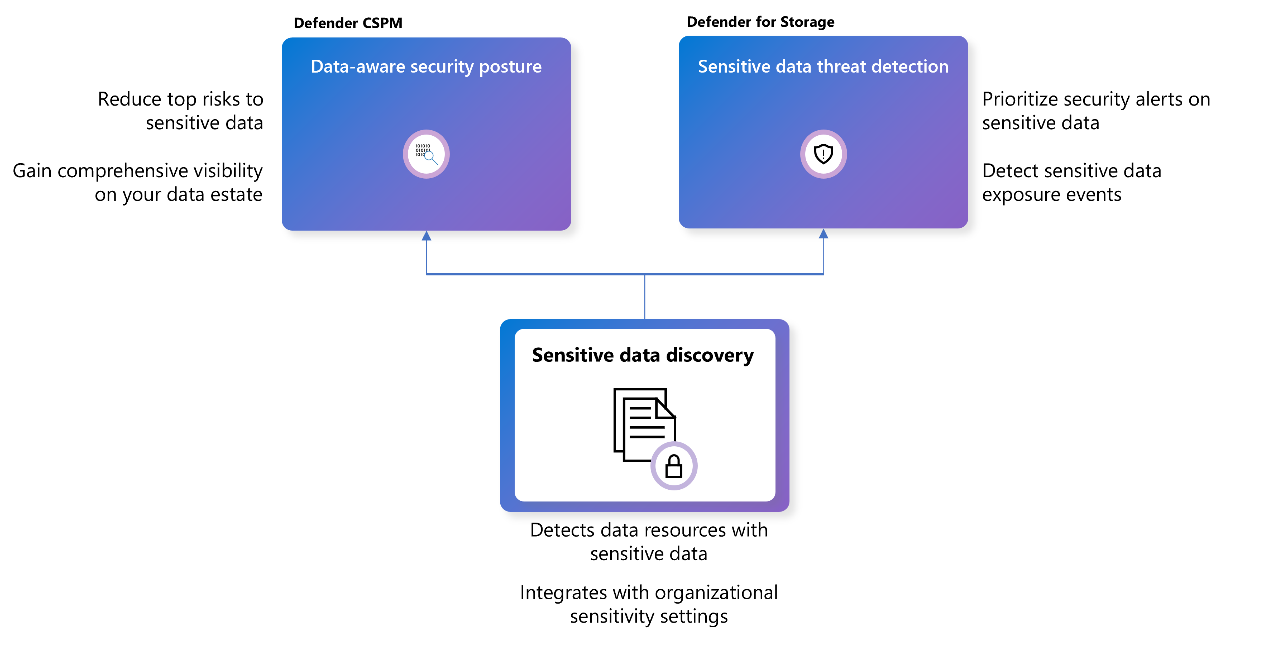

¿Cómo funciona la detección de datos confidenciales?

La detección de amenazas a datos confidenciales se basa en el motor de detección de datos confidenciales, un motor sin agente que usa un método de muestreo inteligente para buscar recursos con datos confidenciales.

El servicio se integra con los tipos de información confidencial (SIT) y las etiquetas de clasificación de Microsoft Purview, lo que permite una herencia sin problemas de la configuración de confidencialidad de su organización. Esto garantiza que la detección y protección de datos confidenciales se alinee con las directivas y procedimientos establecidos.

Tras la habilitación, el motor inicia un proceso de examen automático en todas las cuentas de almacenamiento compatibles. Normalmente, los resultados se generan en un plazo de 24 horas. Además, las cuentas de almacenamiento recién creadas en suscripciones protegidas se examinarán en un plazo de seis horas a partir de su creación. Los exámenes periódicos están programados para que se produzcan semanalmente después de la fecha de habilitación. Este es el mismo motor que usa Defender CSPM para detectar datos confidenciales.

Requisitos previos

La detección de amenazas a datos confidenciales está disponible para las cuentas de almacenamiento de blobs, entre las que se incluyen: Estándar de uso general v1, Estándar de uso general v2, Azure Data Lake Storage Gen2 y blobs en bloques Premium. Obtenga más información sobre la disponibilidad de las características de Defender para Storage.

Para habilitar la detección de amenazas a datos confidenciales en los niveles de suscripción y cuenta de almacenamiento, debe tener los permisos relacionados con los datos correspondientes a los roles de Propietario de la suscripción o Propietario de la cuenta de almacenamiento. Obtenga más información sobre los roles y permisos necesarios para la detección de amenazas a datos confidenciales.

Habilitación de la detección de amenazas a datos confidenciales

La detección de amenazas a datos confidenciales se habilita de manera predeterminada cuando se habilita Defender para Storage. Puede habilitarla o deshabilitarla en Azure Portal o con otros métodos a escala. Esta característica se incluye en el precio de Defender para Storage.

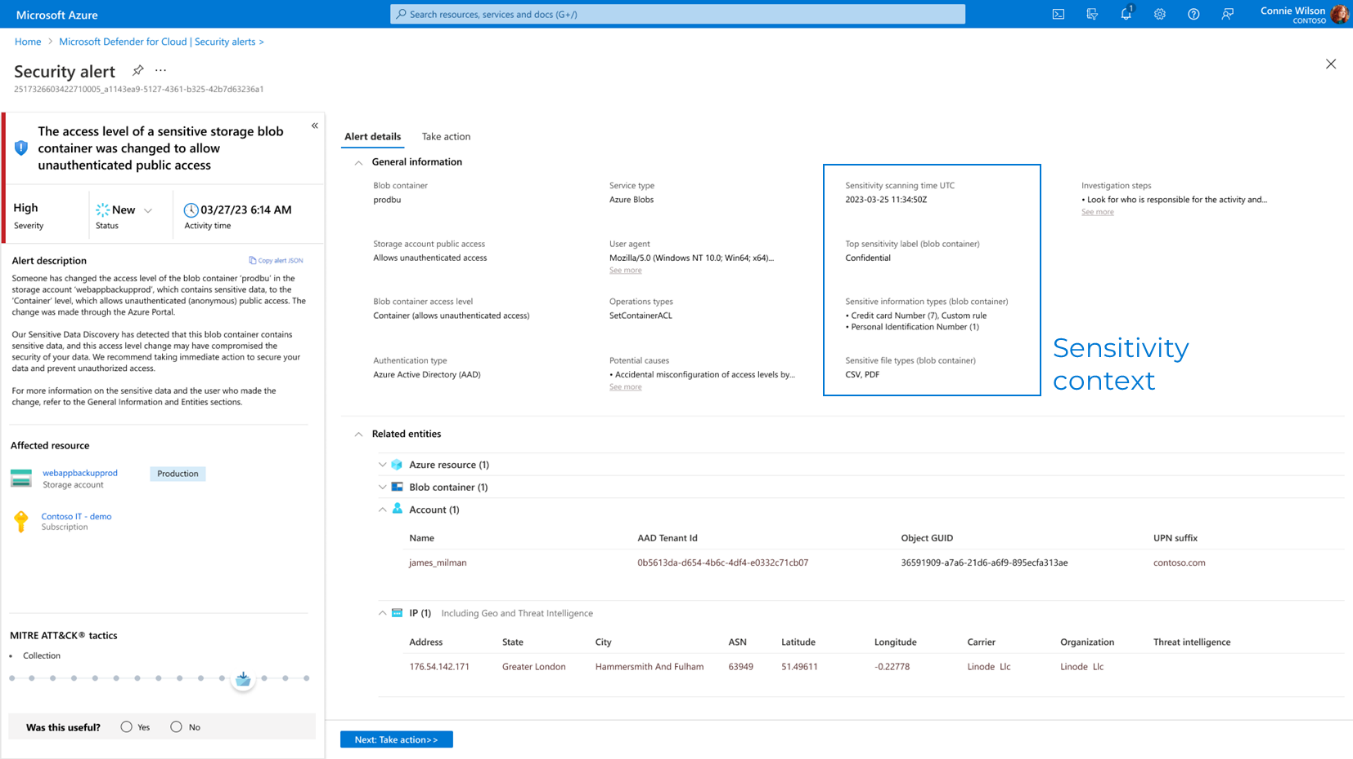

Uso del contexto de confidencialidad en las alertas de seguridad

La funcionalidad de detección de amenazas a datos confidenciales ayuda a los equipos de seguridad a identificar y priorizar los incidentes de seguridad de datos para tiempos de respuesta más rápidos. Las alertas de Defender para Storage incluirán resultados de análisis de confidencialidad e indicaciones de operaciones que se hayan realizado en recursos que contienen datos confidenciales.

En las propiedades extendidas de la alerta, puede encontrar los resultados del análisis de confidencialidad para un contenedor de blobs:

- Hora UTC del examen de confidencialidad: cuándo se realizó el último examen.

- Etiqueta de confidencialidad superior: la etiqueta más confidencial que se encuentra en el contenedor de blobs.

- Tipos de información confidencial: tipos de información que se han encontrado y si se basan en reglas personalizadas.

- Tipos de archivos confidenciales: los tipos de archivo de los datos confidenciales.

Integración con la configuración de confidencialidad de la organización en Microsoft Purview (opcional)

Al habilitar la detección de amenazas a datos confidenciales, las categorías de datos confidenciales incluyen los tipos de información confidencial (SIT) integrados en la lista predeterminada de Microsoft Purview. Esto afecta a las alertas que recibe de Defender para Storage: el almacenamiento o los contenedores que contengan estos SIT se marcan como que contienen datos confidenciales.

De estos tipos de información confidencial integrados de la lista predeterminada de Microsoft Purview, hay un subconjunto compatible con la detección de datos confidenciales. Puede ver una lista de referencia de este subconjunto, que también indica los tipos de información que se admiten de forma predeterminada. Puede modificar estos valores predeterminados.

Para personalizar la detección de confidencialidad de datos para su organización, puede crear tipos de información confidencial (SIT) personalizados y conectarse a la configuración de la organización con una integración de un solo paso. Obtenga más información aquí.

También puede crear y publicar etiquetas de confidencialidad para el inquilino en Microsoft Purview con un ámbito que incluya elementos y recursos de datos esquematizados y reglas de etiquetado automático (recomendado). Obtenga más información sobre las etiquetas de confidencialidad en Microsoft Purview.

Pasos siguientes

En este artículo, ha obtenido información sobre Microsoft Defender para el examen de datos confidenciales de Storage.