Tutorial: Respuesta a amenazas mediante cuadernos de estrategias con reglas de automatización en Microsoft Sentinel

En este tutorial se muestra cómo usar los cuadernos de estrategias junto con las reglas de automatización para automatizar la respuesta a los incidentes y corregir las amenazas de seguridad detectadas por Microsoft Azure Sentinel. Después de realizar este tutorial, podrá:

- Crear una regla de automatización

- Crear un cuaderno de estrategias

- Agregar acciones a un cuaderno de estrategias

- Adjuntar un cuaderno de estrategias a una regla de automatización o una regla de análisis para automatizar la respuesta a las amenazas

Nota

En este tutorial se proporcionan instrucciones básicas sobre una tarea principal para los clientes: la creación de automatización para la evaluación de prioridades de los incidentes. Para más información, consulte nuestra sección Procedimiento, por ejemplo, cómo automatizar la respuesta frente a amenazas con los cuadernos de estrategias de Microsoft Azure Sentinel y cómo usar desencadenadores y acciones en los cuadernos de estrategias de Microsoft Azure Sentinel.

Importante

Microsoft Sentinel está disponible como parte de la versión preliminar pública de la plataforma unificada de operaciones de seguridad en el portal de Microsoft Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

¿Qué son las reglas de automatización y los cuadernos de estrategias?

Las reglas de automatización ayudan a evaluar incidentes en Microsoft Azure Sentinel. Puede usarlas para asignar automáticamente incidentes al personal adecuado, cerrar incidentes ruidosos o falsos positivos conocidos, cambiar su gravedad y agregar etiquetas. También son el mecanismo por el que puede ejecutar cuadernos de estrategias en respuesta a los incidentes o las alertas.

Los cuadernos de estrategias son colecciones de procedimientos que se pueden ejecutar desde Microsoft Sentinel en respuesta a un incidente completo, a una alerta individual o a una entidad específica. Un cuaderno de estrategias puede ayudarle a automatizar y organizar su respuesta y se puede configurar para que se ejecute automáticamente cuando se generen alertas o se creen o actualicen incidentes; para ello, se adjuntan a una regla de automatización. También se puede ejecutar manualmente a petición en incidentes, alertas o entidades específicos.

Los cuadernos de estrategias de Microsoft Azure Sentinel se basan en flujos de trabajo integrados en Azure Logic Apps, lo que significa que obtendrá toda la versatilidad, personalización y plantillas integradas de Logic Apps. Cada cuaderno de estrategias se crea para la suscripción específica a la que pertenece, pero en Cuadernos de estrategia se muestran todos los cuadernos de estrategias disponibles en todas las suscripciones seleccionadas.

Nota

Dado que los cuadernos de estrategias hacen uso de Azure Logic Apps, es posible que se apliquen cargos adicionales. Visite la página de precios de Azure Logic Apps para más información.

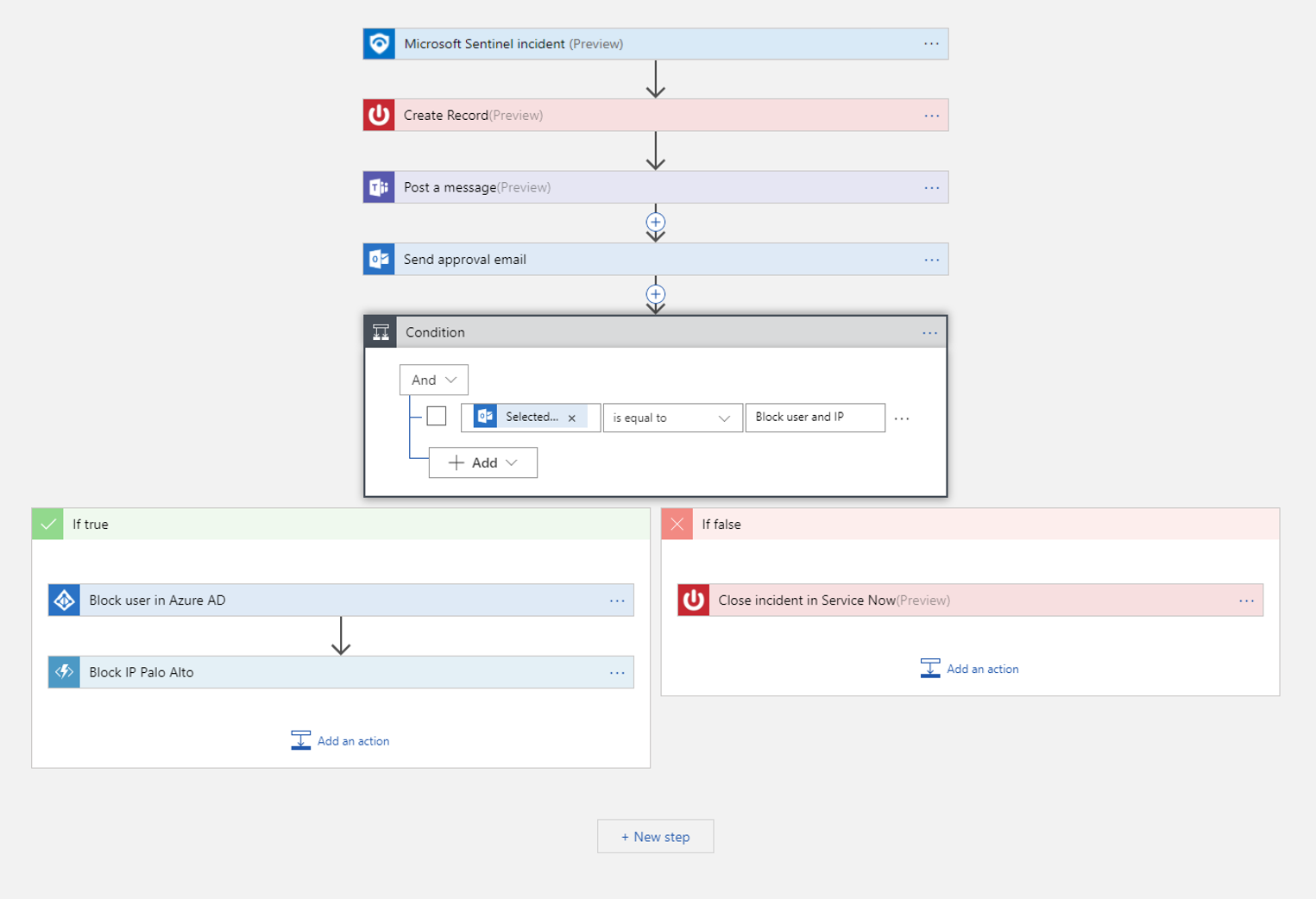

Por ejemplo, si desea detener el movimiento en la red y el robo de información por parte de usuarios potencialmente en peligro, puede crear una respuesta automatizada y de varias facetas para los incidentes generados por reglas que detecten usuarios en peligro. Comience por crear un cuaderno de estrategias que lleve a cabo las siguientes acciones:

Cuando una regla de automatización llama al cuaderno de estrategias y le pasa un incidente, el cuaderno de estrategias abre una incidencia en ServiceNow o en cualquier otro sistema de vales de TI.

Envía un mensaje al canal de operaciones de seguridad en Microsoft Teams o Slack para asegurarse de que los analistas de seguridad sean conscientes del incidente.

También envía toda la información del incidente en un mensaje de correo electrónico al administrador de seguridad y al administrador de red sénior. El mensaje de correo electrónico incluirá los botones de opciones de usuario Bloquear e Ignorar.

El cuaderno de estrategias espera hasta que se reciba una respuesta de los administradores y, después, continúa con los pasos siguientes.

Si los administradores eligen Bloquear, envía un comando a Microsoft Entra ID para deshabilitar el usuario y uno al firewall para bloquear la dirección IP.

Si los administradores eligen Ignorar, el cuaderno de estrategias cierra el incidente en Microsoft Azure Sentinel y el vale en ServiceNow.

Para desencadenar el cuaderno de estrategias, cree una regla de automatización que se ejecute cuando se generen estos incidentes. Esta regla llevará a cabo estos pasos:

La regla cambia el estado del incidente a Activo.

Asigna el incidente al analista encargado de administrar este tipo de incidentes.

Agrega la etiqueta "usuario en peligro".

Por último, llama al cuaderno de estrategias que acaba de crear. (Se requieren permisos especiales para este paso).

Los cuadernos de estrategias se pueden ejecutar automáticamente en respuesta a incidentes mediante la creación de reglas de automatización que llaman a los cuadernos de estrategias como acciones, como en el ejemplo anterior. También se pueden ejecutar automáticamente en respuesta a alertas, indicando a la regla de análisis que ejecute automáticamente uno o varios cuadernos de estrategias cuando se genere la alerta.

También puede elegir ejecutar un cuaderno de estrategias manualmente a petición, como respuesta a una alerta seleccionada.

Obtenga una introducción más completa y detallada para la automatización de las respuestas a amenazas mediante reglas de automatización y cuadernos de estrategias en Microsoft Azure Sentinel.

Crear un cuaderno de estrategias

Para crear un nuevo cuaderno de estrategias en Microsoft Azure Sentinel, siga estos pasos:

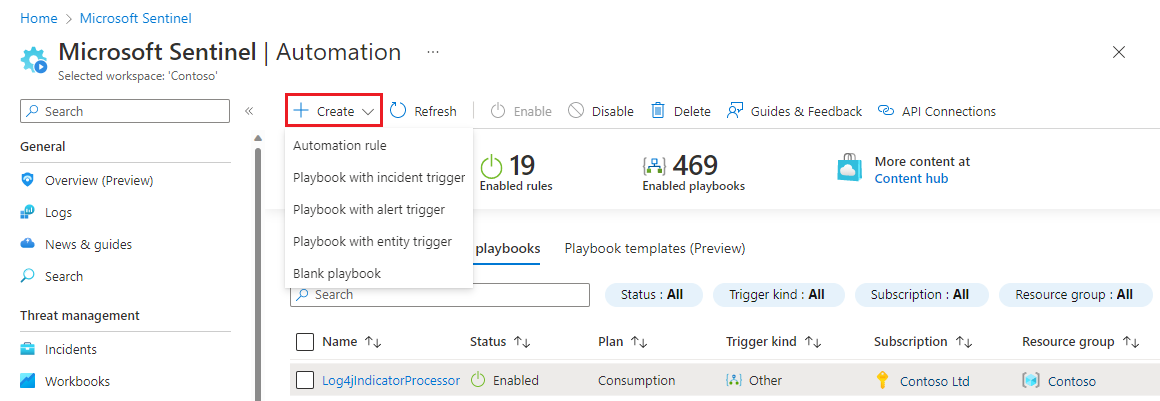

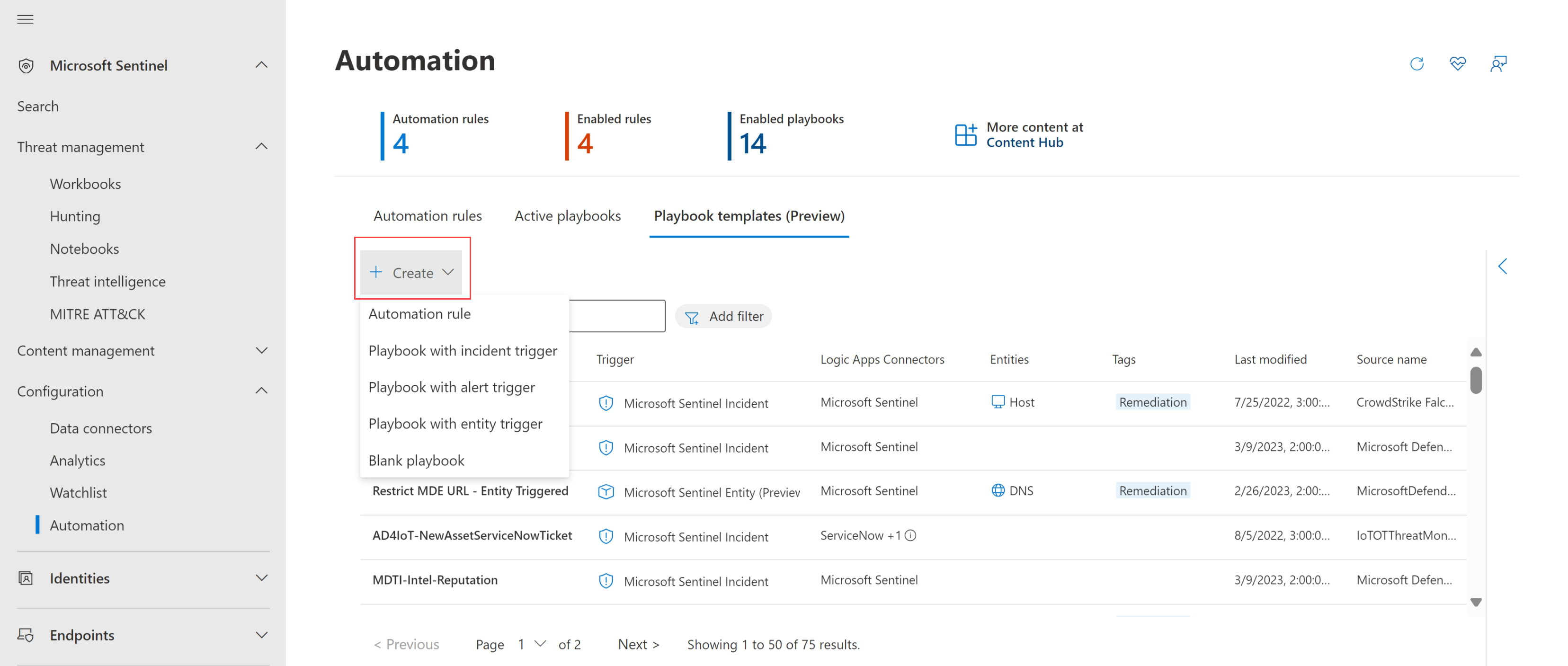

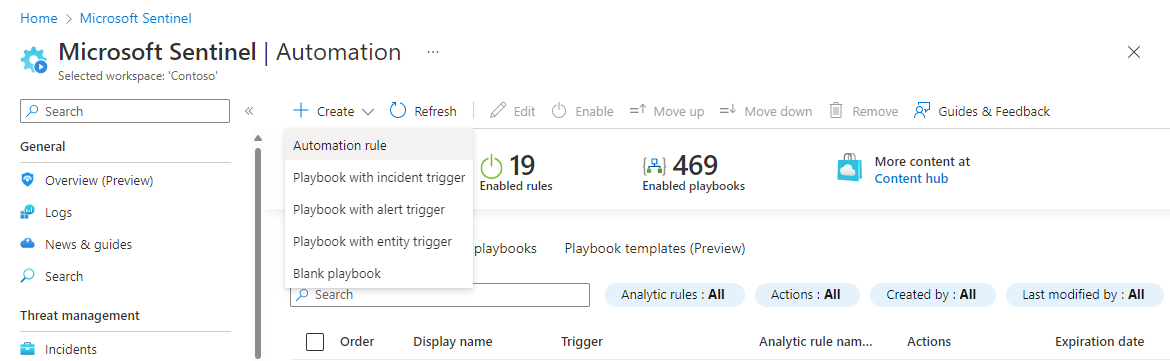

Para Microsoft Sentinel en el Azure portal, seleccione la página Configuración>Automatización. Para Microsoft Sentinel en el Portal de Defender, seleccione Microsoft Sentinel>Configuración>Automatización.

En el menú superior, seleccione Crear.

El menú desplegable que aparece en Crear ofrece cuatro opciones para crear cuadernos de estrategias:

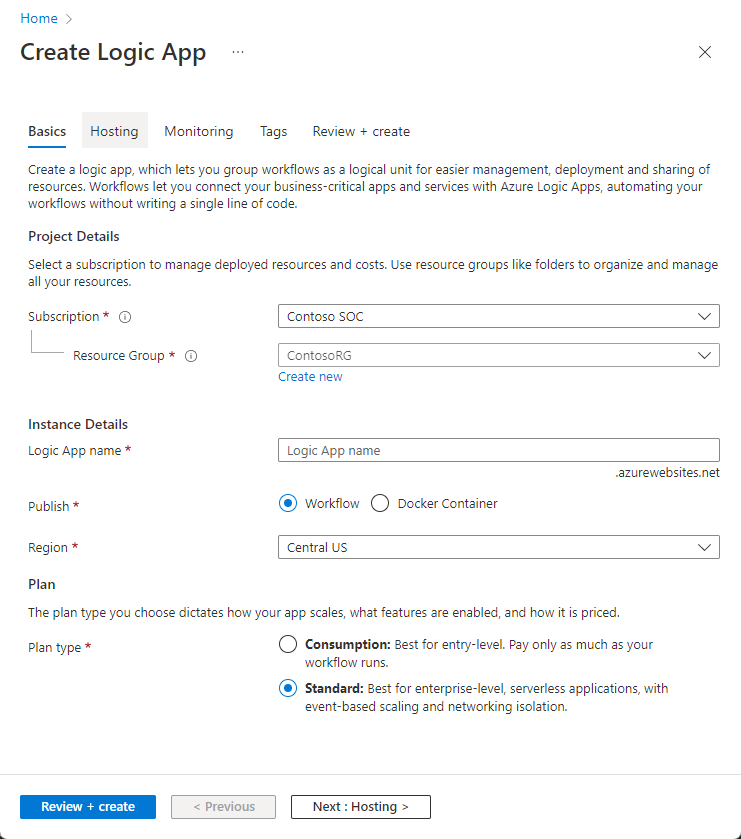

Si va a crear un cuaderno de estrategias Estándar (el nuevo tipo, consulte Tipos de aplicación lógica), seleccione Blank playbook (Cuaderno de estrategias en blanco) y siga los pasos de la pestaña Logic Apps Standard (Aplicaciones lógicas Estándar) que aparece a continuación.

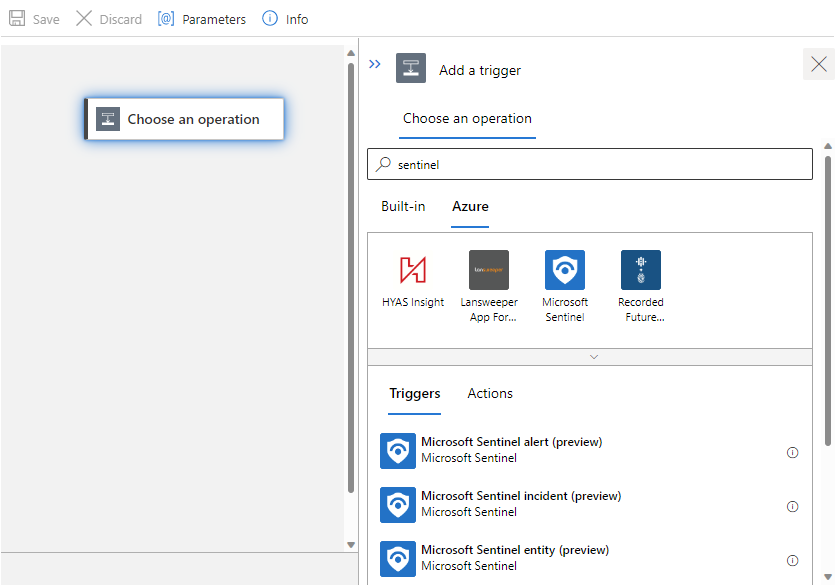

Si va a crear un cuaderno de estrategias Consumo (el tipo original, clásico), en función del desencadenador que quiera usar, seleccione Cuaderno de estrategias con desencadenador de incidentes o Cuaderno de estrategias con desencadenador de alertas o Cuaderno de estrategias con desencadenador de entidad. A continuación, siga los pasos descritos en la pestaña Logic Apps Consumption siguiente.

Para obtener más información sobre qué desencadenador usar, consulte Uso de desencadenadores y acciones en cuadernos de estrategias de Microsoft Sentinel.

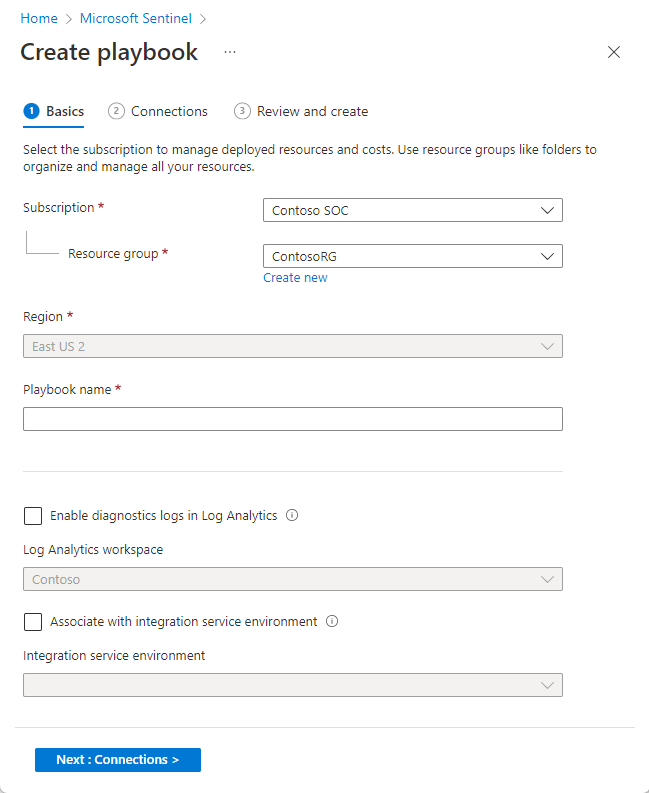

Preparación del cuaderno de estrategias y la aplicación lógica

Independientemente del desencadenador con el que eligiera crear el cuaderno de estrategias en el paso anterior, aparecerá el Asistente Crear un cuaderno de estrategias.

En la pestaña Básica:

Seleccione los valores de Suscripción, Grupo de recursos y Región que prefiera en sus listas desplegables respectivas. La región elegida es donde se almacenará la información de la aplicación lógica.

Escriba un nombre para el cuaderno de estrategias en Nombre del cuaderno de estrategias.

Si desea supervisar la actividad de este cuaderno de estrategias con fines de diagnóstico, marque la casilla Habilitar registros de diagnóstico en Log Analytics y elija el Área de trabajo de Log Analytics en la lista desplegable.

Si su cuaderno de estrategias necesitan acceder a recursos protegidos que están dentro de una red virtual Azure o conectados a ella, es posible que tenga que utilizar un entorno de servicios de integración (ISE). Si es así, marque la casilla Asociar con el entorno del servicio de integración y seleccione el ISE deseado en la lista desplegable.

Seleccione Siguiente: Conexiones>.

En la pestaña Conexiones:

Lo ideal sería dejar esta sección tal cual y configurar Logic Apps para la conexión con Microsoft Sentinel con identidad administrada. Aprenda sobre esta y otras alternativas de autenticación.

Seleccione Siguiente: Revisar y crear>.

En la pestaña Revisar y crear:

Revise las opciones de configuración que ha realizado y seleccione Crear y continuar con el diseñador.

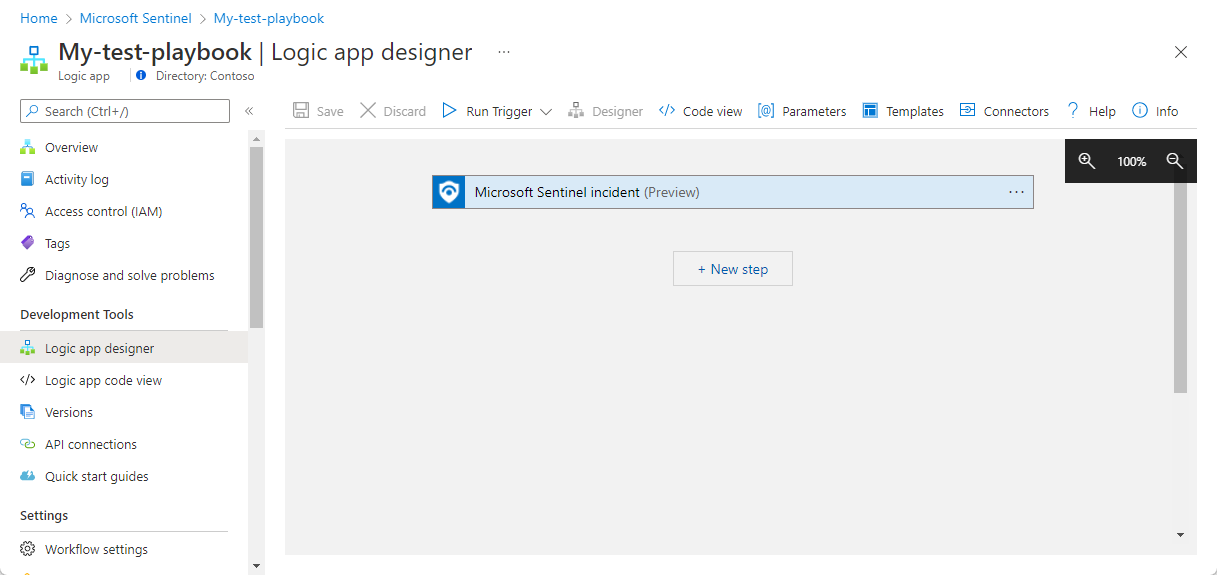

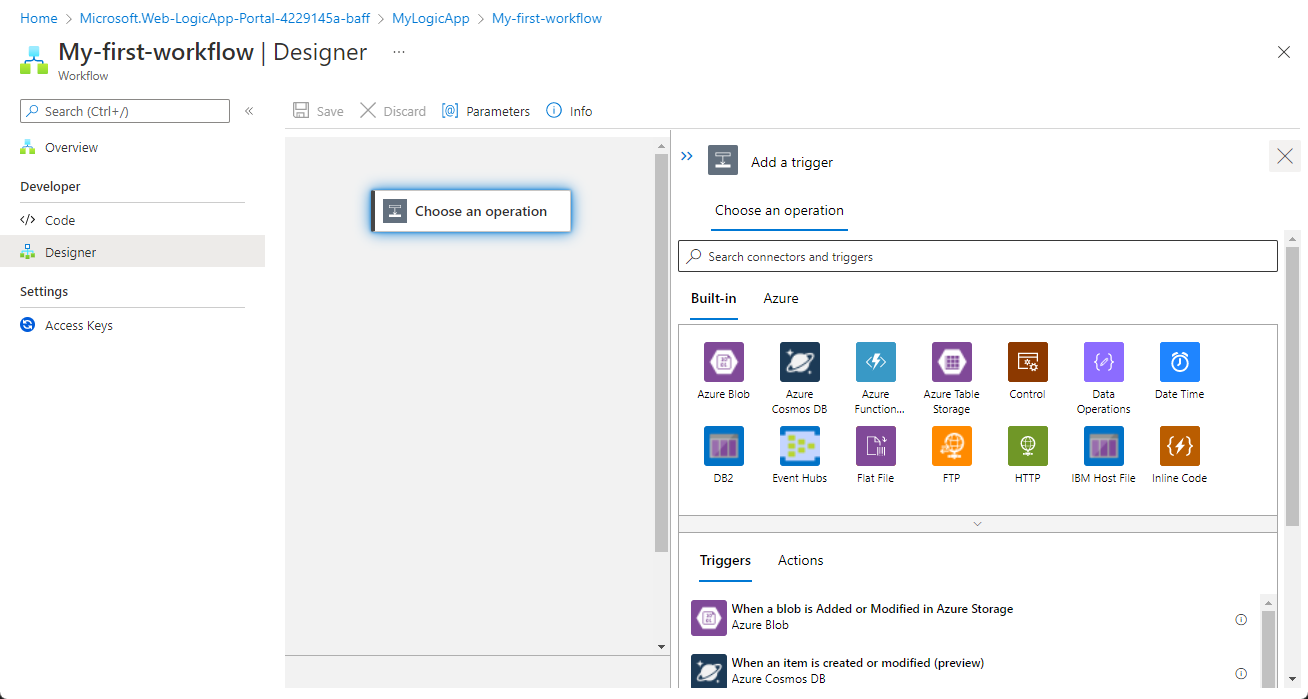

El cuaderno de estrategias tardará unos minutos en crearse e implementarse, después de lo cual verá el mensaje "Se completó la implementación" y se le llevará al nuevo diseñador de aplicaciones lógicas del cuaderno de estrategias. El desencadenador que eligió al principio se agregará automáticamente como primer paso y, a partir de aquí, podrá seguir diseñando el flujo de trabajo.

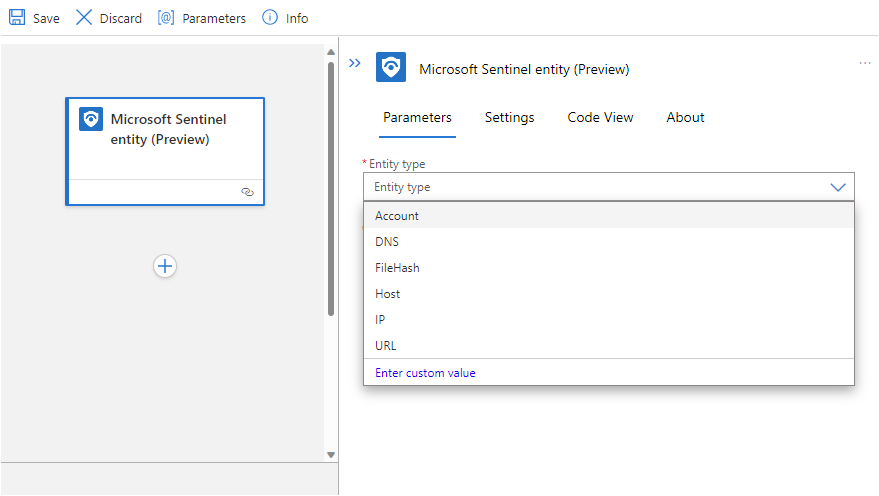

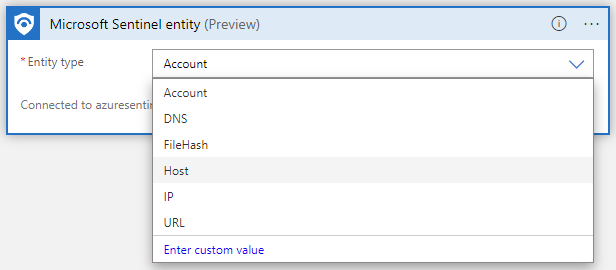

Si eligió el desencadenador Entidad de Microsoft Sentinel (versión preliminar), seleccione el tipo de entidad que quiere que este cuaderno de estrategias reciba como entrada.

Incorporación de una acción

Ahora puede definir lo que ocurre cuando se llame al cuaderno de estrategias. Puede agregar acciones, condiciones lógicas, bucles o condiciones switch-case; para ello, seleccione Nuevo paso. Esta selección abre un nuevo marco en el diseñador, donde puede elegir un sistema o una aplicación con la que interactuar o una condición para establecer. Escriba el nombre del sistema o la aplicación en la barra de búsqueda de la parte superior del marco y, a continuación, elija entre los resultados disponibles.

En cada uno de estos pasos, al hacer clic en cualquier campo se muestra un panel con dos menús: Contenido dinámico y Expresión. En el menú Contenido dinámico, puede agregar referencias a los atributos de la alerta o el incidente que se ha pasado al cuaderno de estrategias, incluidos los valores y atributos de todas las entidades asignadas y detalles personalizados contenidos en la alerta o el incidente. En el menú Expresión, puede elegir entre una gran biblioteca de funciones para agregar lógica adicional a los pasos.

En esta captura de pantalla se muestran las acciones y condiciones que agregaría en la creación del cuaderno de estrategias descrito en el ejemplo que aparece al principio de este documento. Obtenga más información sobre cómo agregar acciones a los cuadernos de estrategias.

Consulte Uso de desencadenadores y acciones en cuadernos de estrategias de Microsoft Sentinel para obtener más información sobre las acciones que puede agregar a los cuadernos de estrategias con distintos fines.

En concreto, tenga en cuenta esta información importante sobre los cuadernos de estrategias basados en el desencadenador de entidad en un contexto que no sea de incidente.

Automatizar las respuestas frente a amenazas

Ha creado el cuaderno de estrategias y ha definido el desencadenador, ha establecido las condiciones y ha indicado las acciones que realizará y las salidas que generará. Ahora debe determinar los criterios según los cuales se ejecutará y configurar el mecanismo de automatización que lo ejecutará cuando se cumplan los criterios.

Respuesta a incidentes y alertas

Para usar un cuaderno de estrategias para responder automáticamente a un incidente completo o a una alerta individual, cree una regla de automatización que se ejecute cuando se cree o actualice el incidente, o cuando se genere la alerta. Esta regla de automatización incluirá un paso que llama al cuaderno de estrategias que desea usar.

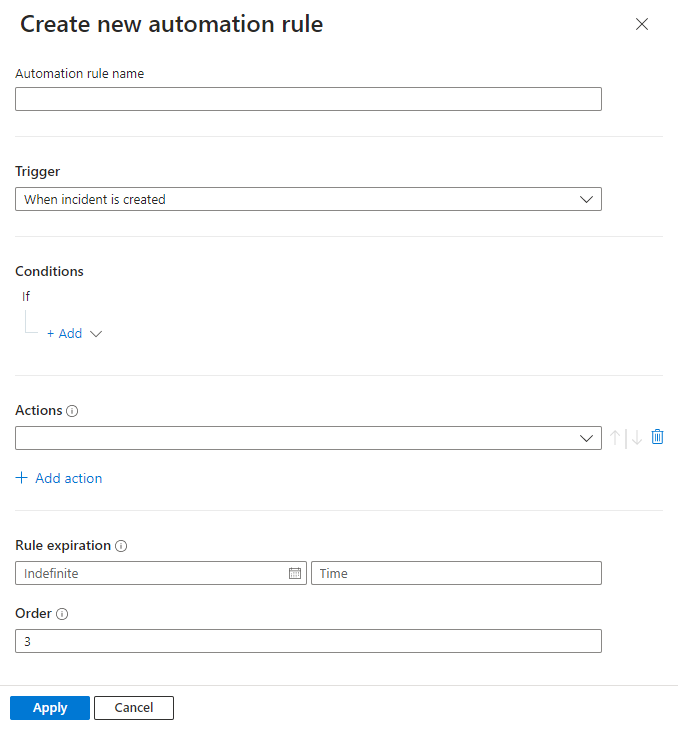

Para crear una regla de automatización:

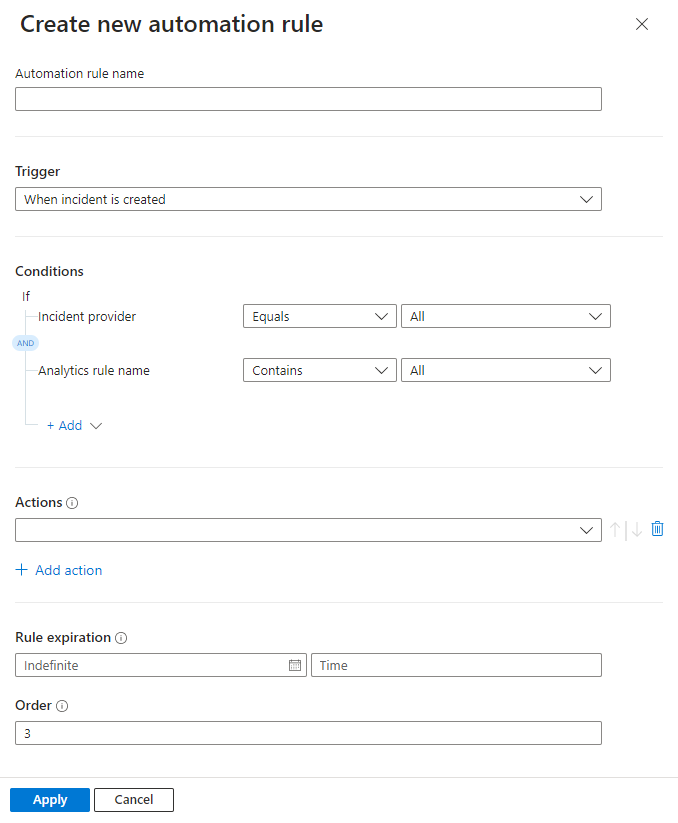

En la página Automatización del menú de navegación de Microsoft Sentinel, seleccione Crear en el menú superior, y luego, Regla de automatización.

Se abre el panel Create new automation rule (Creación de una regla de automatización). Escriba un nombre para la regla.

Sus opciones varían en función de si su área de trabajo está integrada en la plataforma unificada de operaciones de seguridad. Por ejemplo:

Desencadenador: seleccione el desencadenador adecuado según la circunstancia para la que esté creando la regla de automatización: Cuando se crea un incidente, Cuando se actualiza un incidente o Cuando se crea una alerta.

Condiciones:

Si su área de trabajo aún no está integrada en la plataforma unificada de operaciones de seguridad, los incidentes pueden tener dos posibles orígenes:

- Los incidentes pueden crearse dentro de Microsoft Sentinel

- Los incidentes pueden importarse de Microsoft Defender XDR y sincronizarse con él.

Si ha seleccionado uno de los desencadenantes de incidentes y desea que la regla de automatización surta efecto solo en incidentes con origen en Microsoft Sentinel o, alternativamente, en Microsoft Defender XDR, especifique el origen en la condición Si el proveedor del incidente es igual.

Esta condición solo se mostrará si se selecciona un desencadenante de incidentes y su área de trabajo no está integrada en la plataforma unificada de operaciones de seguridad.

Para todos los tipos de desencadenador, si desea que la regla de automatización solo tenga efecto en determinadas reglas de análisis, especifique cuáles modificando la condición Si el nombre de la regla de análisis contiene.

Agregue cualquier otra condición que desee determinar si se ejecuta esta regla de automatización. Seleccione + Agregar y elija condiciones o grupos de condiciones en la lista desplegable. La lista de condiciones se rellena mediante los campos de detalles de la alerta e identificador de la entidad.

Acciones:

Puesto que usa esta regla de automatización para ejecutar un cuaderno de estrategias, elija la acción Ejecutar cuaderno de estrategias en la lista desplegable. A continuación, se le pedirá que elija en una segunda lista desplegable que muestra los cuadernos de estrategias disponibles. Una regla de automatización solo puede ejecutar esos cuadernos de estrategias que comiencen con el mismo desencadenador (incidente o alerta) que el desencadenador definido en la regla, por lo que solo aparecerán esos cuadernos de estrategias en la lista.

Importante

Se deben conceder permisos explícitos a Microsoft Sentinel para ejecutar cuadernos de estrategias, ya sea manualmente o a partir de reglas de automatización. Si un cuaderno de estrategias aparece "atenuado" en la lista desplegable, significa que Sentinel no tiene permisos para el grupo de recursos de este cuaderno de estrategias. Haga clic en el vínculo Manage playbook permissions (Administrar permisos del cuaderno de estrategias) para asignar permisos.

En el panel Manage permissions (Administrar permisos) que se abre, active las casillas de los grupos de recursos que contienen los cuadernos de estrategias que desea ejecutar y haga clic en Apply (Aplicar).

Debe tener permisos de propietario en cualquier grupo de recursos al que desee conceder permisos para Microsoft Azure Sentinel y debe tener el rol Colaborador de aplicación lógica en cualquier grupo de recursos que contenga los cuadernos de estrategias que desea ejecutar.

En una implementación de varios inquilinos, si el cuaderno de estrategias que quiere ejecutar se encuentra en otro inquilino, debe conceder el permisos a Microsoft Azure Sentinel para ejecutar el cuaderno de estrategias en el inquilino del cuaderno de estrategias.

- En el menú de navegación de Microsoft Azure Sentinel del inquilino de los cuadernos de estrategias, seleccione Settings (Configuración).

- En la hoja Settings (Configuración), seleccione la pestaña Settings (Configuración) y, a continuación, el expansor de Playbook permissions (Permisos del cuaderno de estrategias).

- Haga clic en el botón Configure permissions (Configurar permisos) para abrir el panel Manage permissions (Administrar permisos) mencionado anteriormente y continúe tal y como se describe allí.

Si, en un escenario de MSSP, desea ejecutar un cuaderno de estrategias en un inquilino del cliente a partir de una regla de automatización creada con la sesión iniciada en el inquilino del proveedor de servicios, debe conceder a Microsoft Azure Sentinel permiso para ejecutarlo en ambos inquilinos. En el inquilino del cliente, siga las instrucciones para la implementación multiinquilino de la viñeta anterior. En el inquilino del proveedor de servicios, debe agregar la aplicación Azure Security Insights a la plantilla de incorporación de Azure Lighthouse:

- En Azure Portal, vaya a Microsoft Entra ID.

- Haga clic en Aplicaciones empresariales.

- Seleccione Tipo de aplicación y filtre por Aplicaciones de Microsoft.

- En el cuadro de búsqueda, escriba Azure Security Insights.

- Copie el campo Id. de objeto. Deberá agregar esta autorización adicional a la delegación de Azure Lighthouse existente.

El rol Colaborador de automatización de Microsoft Azure Sentinel tiene un identificador único fijo, que es

f4c81013-99ee-4d62-a7ee-b3f1f648599a. Un ejemplo de autorización de Azure Lighthouse tendría este aspecto en la plantilla de parámetros:{ "principalId": "<Enter the Azure Security Insights app Object ID>", "roleDefinitionId": "f4c81013-99ee-4d62-a7ee-b3f1f648599a", "principalIdDisplayName": "Microsoft Sentinel Automation Contributors" }

Agregue cualquier otra acción que desee para esta regla. Puede cambiar el orden de ejecución de las acciones seleccionando las flechas arriba o abajo situadas a la derecha de cualquier acción.

Establezca una fecha de expiración para la regla de automatización si desea que tenga una.

Escriba un número en Order (Orden) para determinar en qué punto de la secuencia de reglas de automatización se ejecutará esta regla.

Seleccione Aplicar. ¡Y ya está!

Descubra otras maneras de crear reglas de automatización.

Respuesta a alertas: método heredado

Otra manera de ejecutar cuadernos de estrategias automáticamente en respuesta a las alertas es llamarlos desde una regla de análisis. Cuando la regla genera una alerta, se ejecuta el cuaderno de estrategias.

Este método quedará en desuso a partir de marzo de 2026.

A partir de junio de 2023, ya no puede agregar cuadernos de estrategias a reglas de análisis de esta manera. Sin embargo, todavía puede ver los cuadernos de estrategias existentes que se llaman desde reglas de análisis. Estos cuadernos de estrategias se seguirán ejecutando hasta marzo de 2026. Se recomienda encarecidamente crear reglas de automatización para llamar a estos cuadernos de estrategias antes de esa fecha.

Ejecución de un cuaderno de estrategias a petición

También puede ejecutar manualmente un cuaderno de estrategias a petición, ya sea en respuesta a alertas, incidentes (en versión preliminar) o entidades (también en versión preliminar). Esto puede ser útil en situaciones en las que desea más entrada humana y control sobre los procesos de orquestación y respuesta.

Ejecución manual de un cuaderno de estrategias en una alerta

Este procedimiento no es compatible con la plataforma unificada de operaciones de seguridad.

En el Azure portal, seleccione una de las siguientes pestañas según sea necesario para su entorno:

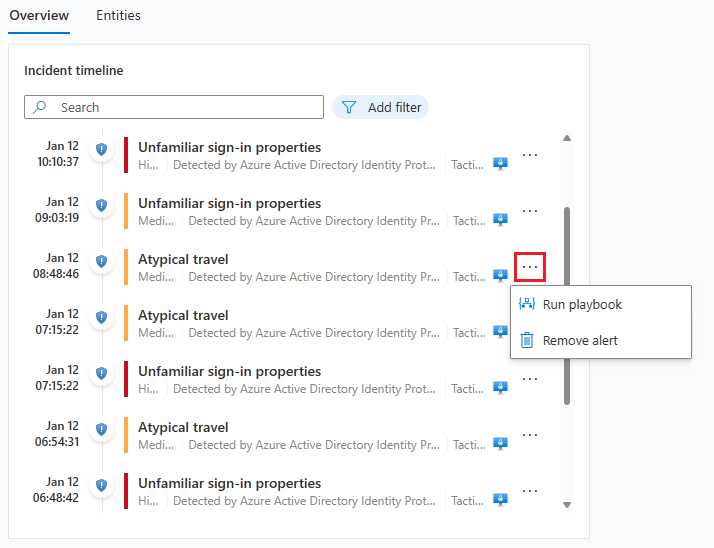

En la página Incidents (Incidentes), seleccione un incidente.

En el Azure portal, seleccione Ver detalles completos en la parte inferior del panel de detalles del incidente para abrir la página de detalles del incidente.

En la página de detalles del incidente, en el widget Incident timeline, elija la alerta en la que quiere ejecutar el cuaderno de estrategias. Seleccione los tres puntos al final de la línea de la alerta y elija Run playbook en el menú emergente.

Se abrirá el panel Alert playbooks (Cuadernos de estrategias de alertas) de reproducción de alertas. Verá una lista de todos los cuadernos de estrategias configurados con el desencadenador de Logic Apps de alertas de Microsoft Sentinel al que tiene acceso.

Seleccione Run (Ejecutar) en la línea de un cuaderno de estrategias específico para desencadenarlo.

Para ver el historial de ejecución de los cuadernos de estrategias en una alerta, seleccione la pestaña Runs (Ejecuciones) en el panel Alert playbooks (Cuadernos de estrategias de alertas). Una ejecución completada recientemente puede tardar unos segundos en aparecer en esta lista. Si selecciona una ejecución específica, se abrirá el registro de ejecuciones completo en Logic Apps.

Ejecución manual de un cuaderno de estrategias en un incidente (versión preliminar)

Este procedimiento difiere, dependiendo de si está trabajando en Microsoft Sentinel o en la plataforma unificada de operaciones de seguridad. Seleccione la pestaña correspondiente a su entorno:

En la página Incidents (Incidentes), seleccione un incidente.

En el panel de detalles del incidente que aparece a la derecha, seleccione Actions > Run playbook (Preview) (Acciones > Ejecutar de cuadernos de estrategias [versión preliminar]).

(Al seleccionar los tres puntos al final de la línea del incidente en la cuadrícula o hacer clic con el botón derecho en el incidente, se mostrará la misma lista que el botón Action (Acción).Se abre el panel Run playbook on incident (Ejecutar el cuaderno de estrategias en el incidente) a la derecha. Verá una lista de todos los cuadernos de estrategias configurados con el desencadenador de Logic Apps de incidentes de Microsoft Sentinel al que tiene acceso.

Si no ve el cuaderno de estrategias que quiere ejecutar en la lista, significa que Microsoft Sentinel no tiene permisos para ejecutar cuadernos de estrategias en ese grupo de recursos (consulte la nota anterior).

Para conceder esos permisos, seleccione Configuración>Configuración de>permisos de cuaderno de estrategias>Configurar permisos. En el panel Manage permissions (Administrar permisos) que se abre, active las casillas de los grupos de recursos que contienen los cuadernos de estrategias que quiere ejecutar y seleccione Apply (Aplicar).

Seleccione Run (Ejecutar) en la línea de un cuaderno de estrategias específico para desencadenarlo.

Debe tener el rol de operador de cuadernos de estrategias de Microsoft Sentinel en cualquier grupo de recursos que contenga cuadernos que desee ejecutar. Si no puede ejecutar el cuaderno de estrategias debido a que faltan permisos, se recomienda ponerse en contacto con un administrador para concederle los permisos pertinentes. Para obtener más información, consulte Permisos necesarios para trabajar con cuadernos de estrategias.

Para ver el historial de ejecuciones de los cuadernos de estrategias de incidencias, seleccione la pestaña Ejecuciones en el panel Ejecutar cuaderno de estrategias de incidencias. Una ejecución completada recientemente puede tardar unos segundos en aparecer en esta lista. Si selecciona una ejecución específica, se abrirá el registro de ejecuciones completo en Logic Apps.

Ejecución manual de un cuaderno de estrategias en una entidad (versión preliminar)

Este procedimiento no es compatible con la plataforma unificada de operaciones de seguridad.

Seleccione una entidad de una de las siguientes formas, en función del contexto de origen:

Si se encuentra en la página de detalles de un incidente (nueva versión):

- En el widget Entities de la pestaña Overview, busque una entidad en la lista (no la seleccione).

- Seleccione los tres puntos a la derecha de la entidad.

- Seleccione Run playbook (Preview) en el menú emergente y continúe con el paso 2 siguiente.

Si seleccionó la entidad y rellenó la pestaña Entities de la página de detalles del incidente, continúe con la siguiente línea. - Busque una entidad de la lista (no la seleccione).

- Seleccione los tres puntos a la derecha de la entidad.

- Seleccione Run playbook (Preview) en el menú emergente.

Si ha seleccionado la entidad y ha especificado su página de entidad, seleccione el botón Ejecutar cuaderno de estrategias (versión preliminar) en el panel izquierdo.

Si se encuentra en la página de detalles de un incidente (versión heredada):

- Seleccione la pestaña Entidades del incidente.

- Busque una entidad de la lista (no la seleccione).

- Seleccione el vínculo Ejecutar cuaderno de estrategias (versión preliminar) al final de la línea en la que aparece en la lista.

Si ha seleccionado la entidad y ha especificado su página de entidad, seleccione el botón Ejecutar cuaderno de estrategias (versión preliminar) en el panel izquierdo.

Si está en el gráfico de investigación:

- Seleccione una entidad en el gráfico.

- Seleccione el botón Ejecutar cuaderno de estrategias (versión preliminar) en el panel lateral de la entidad.

Para algunos tipos de entidad, puede que tenga que seleccionar el botón Acciones de entidad y en el menú resultante seleccionar Ejecutar cuaderno. de estrategias (versión preliminar).

Si busca amenazas de forma proactiva:

- En la pantalla Comportamiento de la entidad, seleccione una entidad de las listas de la página o busque otra entidad y selecciónela.

- En la página de la entidad, seleccione el botón Ejecutar cuaderno de estrategias (versión preliminar) en el panel izquierdo.

Independientemente del contexto del que provenga, todas las instrucciones anteriores abrirán el panel Ejecutar cuaderno de estrategias en <tipo de entidad>. Aparecerá una lista de todos los cuadernos de estrategias a los que tiene acceso que se han configurado con el desencadenador de Logic Apps de Entidad de Microsoft Sentinel para el tipo de entidad seleccionado.

Seleccione Run (Ejecutar) en la línea de un cuaderno de estrategias específico para desencadenarlo.

Para ver el historial de ejecuciones de los cuadernos de estrategias de una entidad determinada, seleccione la pestaña Ejecuciones en el panel Ejecutar cuaderno de estrategias en <tipo de entidad>. Una ejecución completada recientemente puede tardar unos segundos en aparecer en esta lista. Si selecciona una ejecución específica, se abrirá el registro de ejecuciones completo en Logic Apps.

Pasos siguientes

En este tutorial ha aprendido a usar los cuadernos de estrategias y las reglas de automatización de Microsoft Azure Sentinel para responder a las amenazas.

- Más información sobre la autenticación de cuadernos de estrategias en Microsoft Sentinel

- Más información sobre el uso de desencadenadores y acciones en cuadernos de estrategias de Microsoft Sentinel

- Aprenda a buscar amenazas de forma proactiva mediante Microsoft Sentinel.