Importar, exportar e implementar configuraciones de protección de vulnerabilidades de seguridad

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

La protección contra vulnerabilidades ayuda a proteger los dispositivos del malware que usa vulnerabilidades de seguridad para propagarse e infectar. Consta de una serie de mitigaciones que se pueden aplicar en el nivel del sistema operativo o en el nivel de la aplicación individual.

Use la aplicación Seguridad de Windows o PowerShell para crear un conjunto de mitigaciones (lo que se conoce como configuración). A continuación, puede exportar esta configuración como un archivo XML y compartirla con varios dispositivos de la red. De este modo, todos tienen el mismo conjunto de opciones de mitigación.

Crear y exportar un archivo de configuración

Antes de exportar un archivo de configuración, debe asegurarse de que tiene la configuración correcta. En primer lugar, configure la protección contra vulnerabilidades en un único dispositivo dedicado. Consulte Personalizar la protección contra vulnerabilidades para obtener más información sobre la configuración de mitigaciones.

Cuando haya configurado la protección contra vulnerabilidades en el estado deseado (incluidas las mitigaciones de nivel de sistema y de aplicación), puede exportar el archivo mediante la aplicación Seguridad de Windows o PowerShell.

Uso de la aplicación Seguridad de Windows para exportar un archivo de configuración

Abra la aplicación Seguridad de Windows seleccionando el icono de escudo en la barra de tareas. O bien, busque Seguridad de Windows en el menú Inicio.

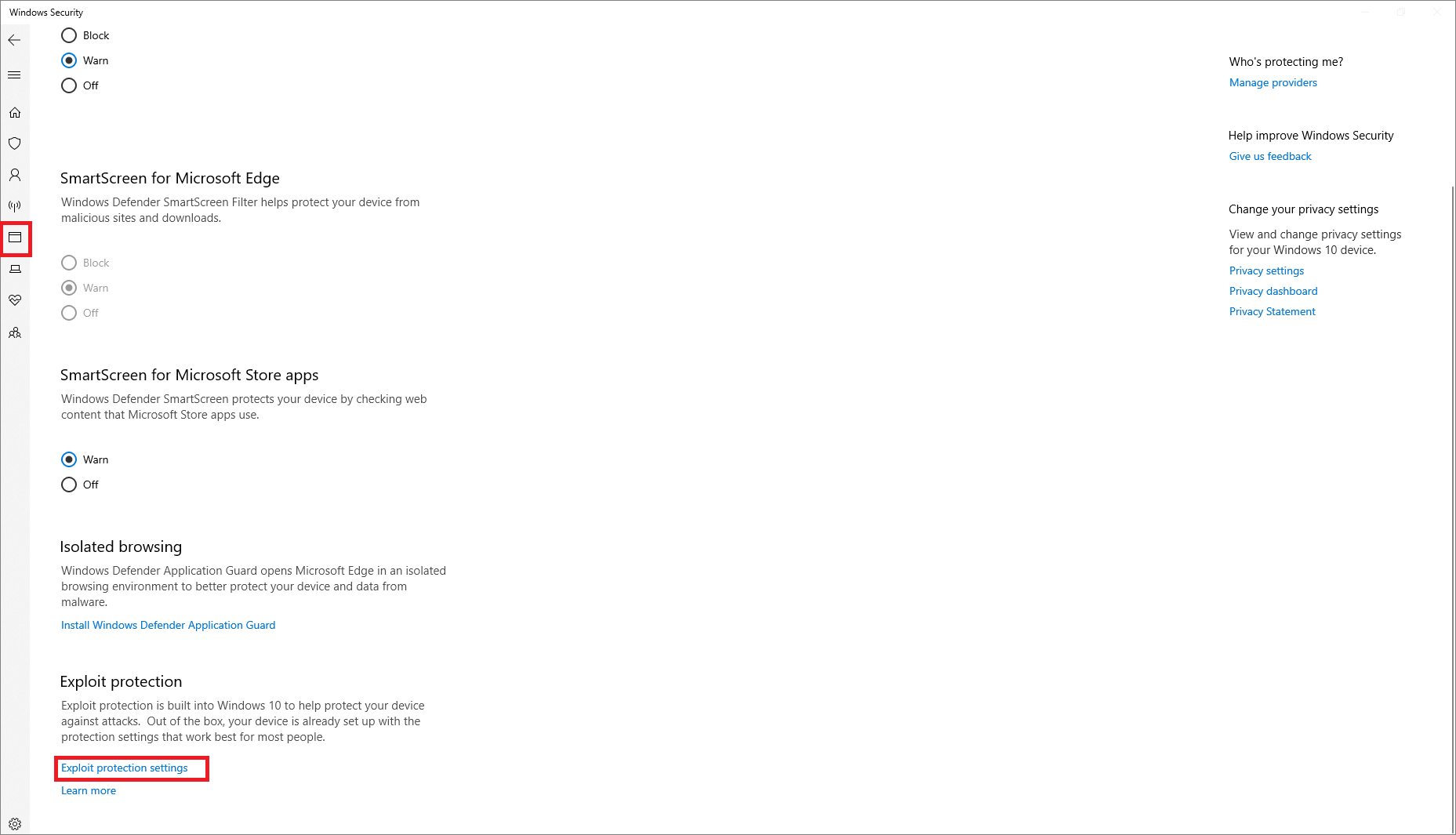

Seleccione el icono Control de aplicaciones y navegador (o el icono de la aplicación en la barra de menús de la izquierda) y seleccione Configuración de protección contra vulnerabilidades:

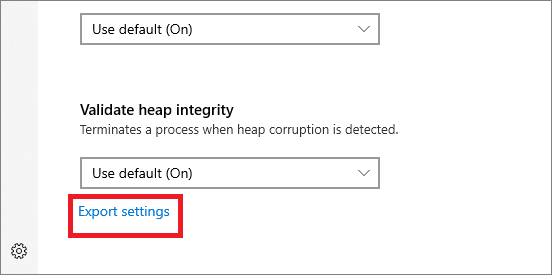

En la parte inferior de la sección Protección contra vulnerabilidades, seleccione Exportar configuración. Elija la ubicación y el nombre del archivo XML donde desea guardar la configuración.

Importante

Si desea usar la configuración predeterminada, use la configuración "Activado de forma predeterminada" en lugar de "Usar valor predeterminado (activado)" para obtener la configuración exportada correctamente en el archivo XML.

Nota:

Al exportar la configuración, se guardan todas las opciones de configuración de mitigaciones de nivel de la aplicación y del sistema. Esto significa que no es necesario exportar un archivo desde las secciones Configuración del sistema y Configuración del programa (cualquiera de las secciones exportará toda la configuración).

Usar PowerShell para exportar un archivo de configuración

Escriba powershell en el menú Inicio, haga clic con el botón derecho en Windows PowerShell y seleccione Ejecutar como administrador.

Escriba el siguiente cmdlet:

Get-ProcessMitigation -RegistryConfigFilePath filename.xmlCambie

filenamea cualquier nombre o ubicación de su elección.Comando de ejemplo:

Get-ProcessMitigation -RegistryConfigFilePath C:\ExploitConfigfile.xml

Importante

Al implementar la configuración mediante la directiva de grupo, todos los dispositivos que usarán la configuración deben poder acceder al archivo de configuración. Asegúrese de colocar el archivo en una ubicación compartida.

Importar un archivo de configuración

Puede importar un archivo de configuración de protección contra vulnerabilidades que haya creado anteriormente. Solo puede usar PowerShell para importar el archivo de configuración.

Después de la importación, la configuración se aplicará al instante y se podrá revisar en la aplicación Seguridad de Windows.

Usar PowerShell para importar un archivo de configuración

Escriba powershell en el menú Inicio, haga clic con el botón derecho en Windows PowerShell y seleccione Ejecutar como administrador.

Escriba el siguiente cmdlet:

Set-ProcessMitigation -PolicyFilePath filename.xmlCambie

filenamea la ubicación y el nombre del archivo XML de protección contra vulnerabilidades.Comando de ejemplo:

Set-ProcessMitigation -PolicyFilePath C:\ExploitConfigfile.xml

Importante

Asegúrese de importar un archivo de configuración creado específicamente para la protección contra vulnerabilidades.

Administrar o implementar una configuración

Puede usar la directiva de grupo para implementar la configuración que ha creado en varios dispositivos de la red.

Importante

Al implementar la configuración mediante la directiva de grupo, todos los dispositivos que usarán la configuración deben poder acceder al archivo XML de configuración. Asegúrese de colocar el archivo en una ubicación compartida.

Usar la directiva de grupo para distribuir la configuración

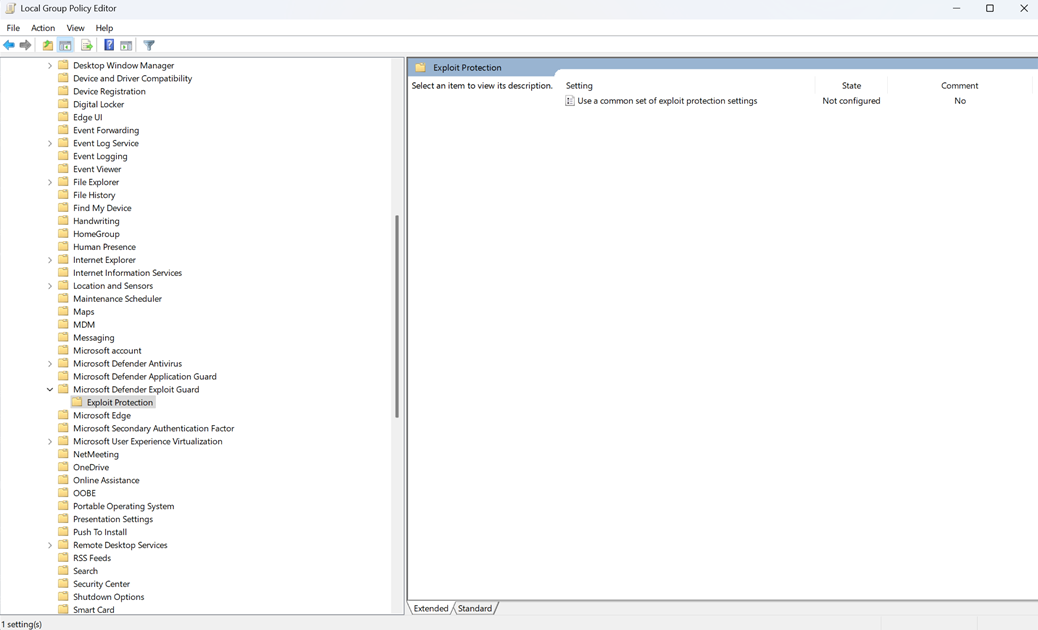

En el dispositivo de administración de directivas de grupo, abra la Consola de administración de directivas de grupo, haga clic con el botón secundario en el objeto de directiva de grupo que quiera configurar y Editar.

En el Editor de administración de directiva de grupo, vaya a Configuración del equipo y seleccione Plantillas administrativas.

Expanda el árbol a Componentes>de Windows Microsoft Defender Protección contra vulnerabilidades de seguridad> de Protección contravulnerabilidades de seguridad.

Haga doble clic en Usar un conjunto común de opciones de protección contra vulnerabilidades y establezca la opción en Habilitado.

En la sección Opciones: introduzca la ubicación y el nombre del archivo de configuración Protección contra vulnerabilidades que desea usar, como en los ejemplos siguientes:

C:\MitigationSettings\Config.XML\\Server\Share\Config.xmlhttps://localhost:8080/Config.xmlC:\ExploitConfigfile.xml

Seleccione De acuerdo e implemente el GPO actualizado como lo haría normalmente.

Ver también

- Proteger los dispositivos contra vulnerabilidades de seguridad

- Evaluación de la protección contra vulnerabilidades de seguridad

- Habilitar la protección contra vulnerabilidades de seguridad

- Configurar y auditar mitigaciones de protección contra vulnerabilidades de seguridad

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de