Implementación de Microsoft Defender para punto de conexión en Linux con Ansible

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

En este artículo se describe cómo implementar Defender para punto de conexión en Linux mediante Ansible. Una implementación correcta requiere la finalización de todas las tareas siguientes:

- Descarga del paquete de incorporación

- Creación de archivos YAML de Ansible

- Implementación

- Referencias

Importante

Este artículo contiene información sobre herramientas de terceros. Esto se proporciona para ayudar a completar escenarios de integración; sin embargo, Microsoft no proporciona compatibilidad con la solución de problemas para herramientas de terceros.

Póngase en contacto con el proveedor de terceros para obtener soporte técnico.

Requisitos previos y requisitos del sistema

Antes de empezar, consulte la página principal de Defender para punto de conexión en Linux para obtener una descripción de los requisitos previos y los requisitos del sistema para la versión de software actual.

Además, para la implementación de Ansible, debe estar familiarizado con las tareas de administración de Ansible, tener Ansible configurado y saber cómo implementar cuadernos de estrategias y tareas. Ansible tiene muchas maneras de completar la misma tarea. Estas instrucciones asumen la disponibilidad de los módulos de Ansible admitidos, como apt y unarchive para ayudar a implementar el paquete. Su organización podría usar un flujo de trabajo diferente. Consulte la documentación de Ansible para obtener más información.

Ansible debe instalarse en al menos un equipo (Ansible llama a este nodo de control).

SSH debe configurarse para una cuenta de administrador entre el nodo de control y todos los nodos administrados (dispositivos que tendrán Defender para punto de conexión instalado en ellos) y se recomienda configurarlo con autenticación de clave pública.

El software siguiente debe instalarse en todos los nodos administrados:

- rizo

- python-apt (si va a implementar en distribuciones mediante apt como administrador de paquetes)

Todos los nodos administrados deben aparecer en el siguiente formato en el archivo o en el

/etc/ansible/hostsarchivo correspondiente:[servers] host1 ansible_ssh_host=10.171.134.39 host2 ansible_ssh_host=51.143.50.51Prueba de ping:

ansible -m ping all

Descarga del paquete de incorporación

Descargue el paquete de incorporación desde Microsoft Defender portal.

Advertencia

Volver a empaquetar el paquete de instalación de Defender para punto de conexión no es un escenario compatible. Esto puede afectar negativamente a la integridad del producto y dar lugar a resultados adversos, incluidos, entre otros, el desencadenamiento de alertas de manipulación y la no aplicación de actualizaciones.

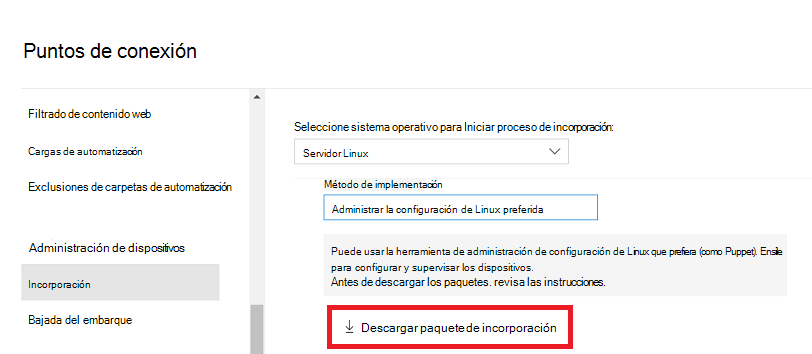

En Microsoft Defender portal, vaya a Configuración > Puntos de conexión > Administración de > dispositivos Incorporación.

En el primer menú desplegable, seleccione Servidor Linux como sistema operativo. En el segundo menú desplegable, seleccione La herramienta de administración de configuración de Linux preferida como método de implementación.

Seleccione Descargar el paquete de incorporación Guarde el archivo como WindowsDefenderATPOnboardingPackage.zip.

Desde un símbolo del sistema, compruebe que tiene el archivo. Extraiga el contenido del archivo:

ls -ltotal 8 -rw-r--r-- 1 test staff 4984 Feb 18 11:22 WindowsDefenderATPOnboardingPackage.zipunzip WindowsDefenderATPOnboardingPackage.zipArchive: WindowsDefenderATPOnboardingPackage.zip inflating: mdatp_onboard.json

Creación de archivos YAML de Ansible

Cree una subtarea o archivos de roles que contribuyan a un cuaderno de estrategias o una tarea.

Cree la tarea de incorporación,

onboarding_setup.yml:- name: Create MDATP directories file: path: /etc/opt/microsoft/mdatp/ recurse: true state: directory mode: 0755 owner: root group: root - name: Register mdatp_onboard.json stat: path: /etc/opt/microsoft/mdatp/mdatp_onboard.json register: mdatp_onboard - name: Extract WindowsDefenderATPOnboardingPackage.zip into /etc/opt/microsoft/mdatp unarchive: src: WindowsDefenderATPOnboardingPackage.zip dest: /etc/opt/microsoft/mdatp mode: 0600 owner: root group: root when: not mdatp_onboard.stat.existsAgregue el repositorio y la clave de Defender para punto de conexión,

add_apt_repo.yml:Defender para punto de conexión en Linux se puede implementar desde uno de los canales siguientes:

-

insiders-fast, se indica como

[channel] -

insiders-slow, se indica como

[channel] -

prod, que se indica como

[channel]mediante el nombre de versión (consulte Repositorio de software de Linux para productos de Microsoft)

Cada canal corresponde a un repositorio de software linux.

La elección del canal determina el tipo y la frecuencia de las actualizaciones que se ofrecen al dispositivo. Los dispositivos de insiders-fast son los primeros en recibir actualizaciones y nuevas características, seguidos más adelante por los usuarios internos lentos y, por último, por producción.

Para obtener una vista previa de las nuevas características y proporcionar comentarios anticipados, se recomienda configurar algunos dispositivos en la empresa para usar insiders-fast o insiders-slow.

Advertencia

Cambiar el canal después de la instalación inicial requiere que se vuelva a instalar el producto. Para cambiar el canal del producto: desinstale el paquete existente, vuelva a configurar el dispositivo para que use el nuevo canal y siga los pasos de este documento para instalar el paquete desde la nueva ubicación.

Anote la distribución y la versión e identifique la entrada más cercana en

https://packages.microsoft.com/config/[distro]/.En los comandos siguientes, reemplace [distro] y [version] por la información que ha identificado.

Nota:

En el caso de Oracle Linux y Amazon Linux 2, reemplace [distro] por "rhel". Para Amazon Linux 2, reemplace [versión] por "7". Para Oracle Linux, reemplace [versión] por la versión de Oracle Linux.

- name: Add Microsoft APT key apt_key: url: https://packages.microsoft.com/keys/microsoft.asc state: present when: ansible_os_family == "Debian" - name: Add Microsoft apt repository for MDATP apt_repository: repo: deb [arch=arm64,armhf,amd64] https://packages.microsoft.com/[distro]/[version]/prod [codename] main update_cache: yes state: present filename: microsoft-[channel] when: ansible_os_family == "Debian" - name: Add Microsoft DNF/YUM key rpm_key: state: present key: https://packages.microsoft.com/keys/microsoft.asc when: ansible_os_family == "RedHat" - name: Add Microsoft yum repository for MDATP yum_repository: name: packages-microsoft-[channel] description: Microsoft Defender for Endpoint file: microsoft-[channel] baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ gpgcheck: yes enabled: Yes when: ansible_os_family == "RedHat"-

insiders-fast, se indica como

Cree la instalación de Ansible y desinstale los archivos YAML.

Para las distribuciones basadas en apt, use el siguiente archivo YAML:

cat install_mdatp.yml- hosts: servers tasks: - name: include onboarding tasks import_tasks: file: ../roles/onboarding_setup.yml - name: add apt repository import_tasks: file: ../roles/add_apt_repo.yml - name: Install MDATP apt: name: mdatp state: latest update_cache: yescat uninstall_mdatp.yml- hosts: servers tasks: - name: Uninstall MDATP apt: name: mdatp state: absentPara las distribuciones basadas en dnf, use el siguiente archivo YAML:

cat install_mdatp_dnf.yml- hosts: servers tasks: - name: include onboarding tasks import_tasks: file: ../roles/onboarding_setup.yml - name: add apt repository import_tasks: file: ../roles/add_yum_repo.yml - name: Install MDATP dnf: name: mdatp state: latest enablerepo: packages-microsoft-[channel]cat uninstall_mdatp_dnf.yml- hosts: servers tasks: - name: Uninstall MDATP dnf: name: mdatp state: absent

Implementación

Ahora ejecute los archivos de tareas en /etc/ansible/playbooks/ el directorio correspondiente o .

Instalación:

ansible-playbook /etc/ansible/playbooks/install_mdatp.yml -i /etc/ansible/hosts

Importante

Cuando el producto se inicia por primera vez, descarga las definiciones de antimalware más recientes. Dependiendo de la conexión a Internet, esto puede tardar hasta unos minutos.

Validación/configuración:

ansible -m shell -a 'mdatp connectivity test' allansible -m shell -a 'mdatp health' allDesinstalación:

ansible-playbook /etc/ansible/playbooks/uninstall_mdatp.yml -i /etc/ansible/hosts

Problemas de instalación de registros

Consulte Problemas de instalación de registros para obtener más información sobre cómo buscar el registro generado automáticamente que crea el instalador cuando se produce un error.

Actualizaciones del sistema operativo

Al actualizar el sistema operativo a una nueva versión principal, primero debe desinstalar Defender para punto de conexión en Linux, instalar la actualización y, por último, volver a configurar Defender para punto de conexión en Linux en el dispositivo.

Referencias

Vea también

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.