Migración desde un dispositivo o servicio de protección de terceros a Microsoft Defender para Office 365

Si ya tiene un dispositivo o servicio de protección de terceros existente que se encuentra frente a Microsoft 365, puede usar esta guía para migrar la protección a Microsoft Defender para Office 365. Defender para Office 365 le ofrece las ventajas de una experiencia de administración consolidada, costos potencialmente reducidos (con productos que ya paga) y un producto maduro con protección de seguridad integrada. Para obtener más información, consulte Microsoft Defender para Office 365.

Vea este breve vídeo para obtener más información sobre la migración a Defender para Office 365.

En esta guía se proporcionan pasos específicos y accionables para la migración y se asumen los siguientes hechos:

Ya tiene buzones de Microsoft 365, pero actualmente usa un servicio o dispositivo de terceros para la protección de correo electrónico. El correo de Internet fluye a través del servicio de protección antes de su entrega a la organización de Microsoft 365. La protección de Microsoft 365 es lo más baja posible (nunca está completamente desactivada. Por ejemplo, siempre se aplica la protección contra malware).

Está fuera de la fase de investigación y consideración para la protección por Defender para Office 365. Si necesita evaluar Defender para Office 365 para decidir si es adecuado para su organización, se recomiendan las opciones descritas en Probar Microsoft Defender para Office 365.

Ya ha comprado licencias de Defender para Office 365.

Debe retirar el servicio de protección de terceros existente, lo que significa que, en última instancia, debe apuntar los registros MX de los dominios de correo electrónico a Microsoft 365. Cuando haya terminado, el correo de Internet fluye directamente a Microsoft 365 y está protegido exclusivamente por Exchange Online Protection (EOP) y Defender para Office 365.

La eliminación del servicio de protección existente en favor de Defender para Office 365 es un paso importante que no debe tomar a la ligera, ni debe apresurarse a realizar el cambio. Las instrucciones de esta guía de migración le ayudan a realizar la transición de la protección de forma ordenada con una interrupción mínima para los usuarios.

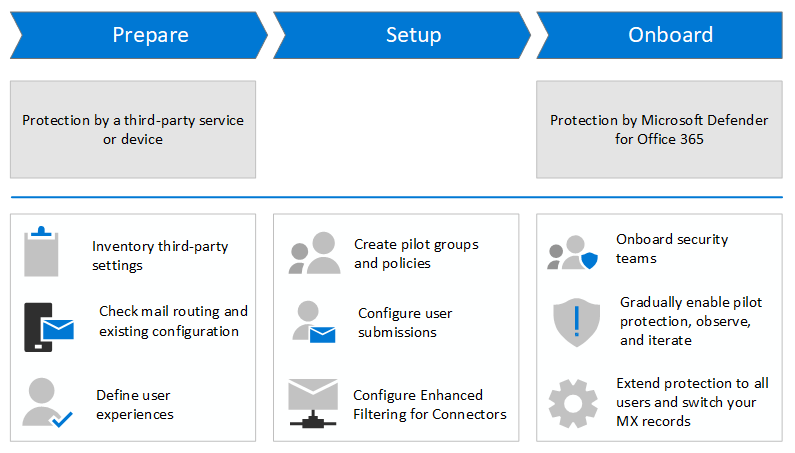

Los pasos de migración de alto nivel se muestran en el diagrama siguiente. Los pasos reales se enumeran en la sección denominada El proceso de migración más adelante en este artículo.

¿Por qué usar los pasos de esta guía?

En el sector de TI, las sorpresas son malas. Simplemente voltear los registros MX para que apunten a Microsoft 365 sin pruebas previas y cuidadosas dará lugar a muchas sorpresas. Por ejemplo:

- Usted o sus predecesores probablemente dedicaron tiempo y esfuerzo a personalizar el servicio de protección existente para una entrega de correo óptima. En otras palabras, bloquear lo que se debe bloquear y permitir lo que se debe permitir. Es casi una certeza garantizada que no todas las personalizaciones del servicio de protección actual son necesarias en Defender para Office 365. También es posible que Defender para Office 365 presente nuevos problemas (permite o bloquea) que no se han podido producir o que no eran necesarios en el servicio de protección actual.

- El departamento de soporte técnico y el personal de seguridad deben saber qué hacer en Defender para Office 365. Por ejemplo, si un usuario se queja de que falta un mensaje, ¿sabe el departamento de soporte técnico dónde o cómo buscarlo? Es probable que estén familiarizados con las herramientas del servicio de protección existente, pero ¿qué ocurre con las herramientas de Defender para Office 365?

Por el contrario, si sigue los pasos de esta guía de migración, obtendrá las siguientes ventajas tangibles para la migración:

- Interrupción mínima para los usuarios.

- Datos objetivos de Defender para Office 365 que puede usar para informar sobre el progreso y el éxito de la migración a la administración.

- Participación temprana e instrucción para el departamento de soporte técnico y el personal de seguridad.

Cuanto más se familiarice con cómo afectará Defender para Office 365 a su organización, mejor será la transición para los usuarios, el personal del departamento de soporte técnico, el personal de seguridad y la administración.

Esta guía de migración le ofrece un plan para "activar el marcado" gradualmente. Puede supervisar y probar cómo afecta Defender para Office 365 a los usuarios y su correo electrónico para que pueda reaccionar rápidamente ante cualquier problema.

El proceso de migración

El proceso de migración de un servicio de protección de terceros a Defender para Office 365 se puede dividir en tres fases, como se describe en la tabla siguiente:

Paso siguiente

- Continúe con la fase 1: Preparar.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de