Análisis de amenazas en XDR de Microsoft Defender

Se aplica a:

- Microsoft Defender XDR

Importante

Parte de la información contenida en este artículo se refiere a un producto preliminar que puede sufrir modificaciones sustanciales antes de su lanzamiento comercial. Microsoft no otorga garantías, expresas o implícitas, con respecto a la información que aquí se proporciona.

El análisis de amenazas es nuestra solución de inteligencia sobre amenazas en productos de investigadores expertos en seguridad de Microsoft. Está diseñado para ayudar a los equipos de seguridad a ser lo más eficientes posible a la vez que se enfrentan a amenazas emergentes, como:

- Actores de amenazas activos y sus campañas

- Técnicas de ataque populares y nuevas

- Vulnerabilidades críticas

- Superficies de ataque comunes

- Malware frecuentes

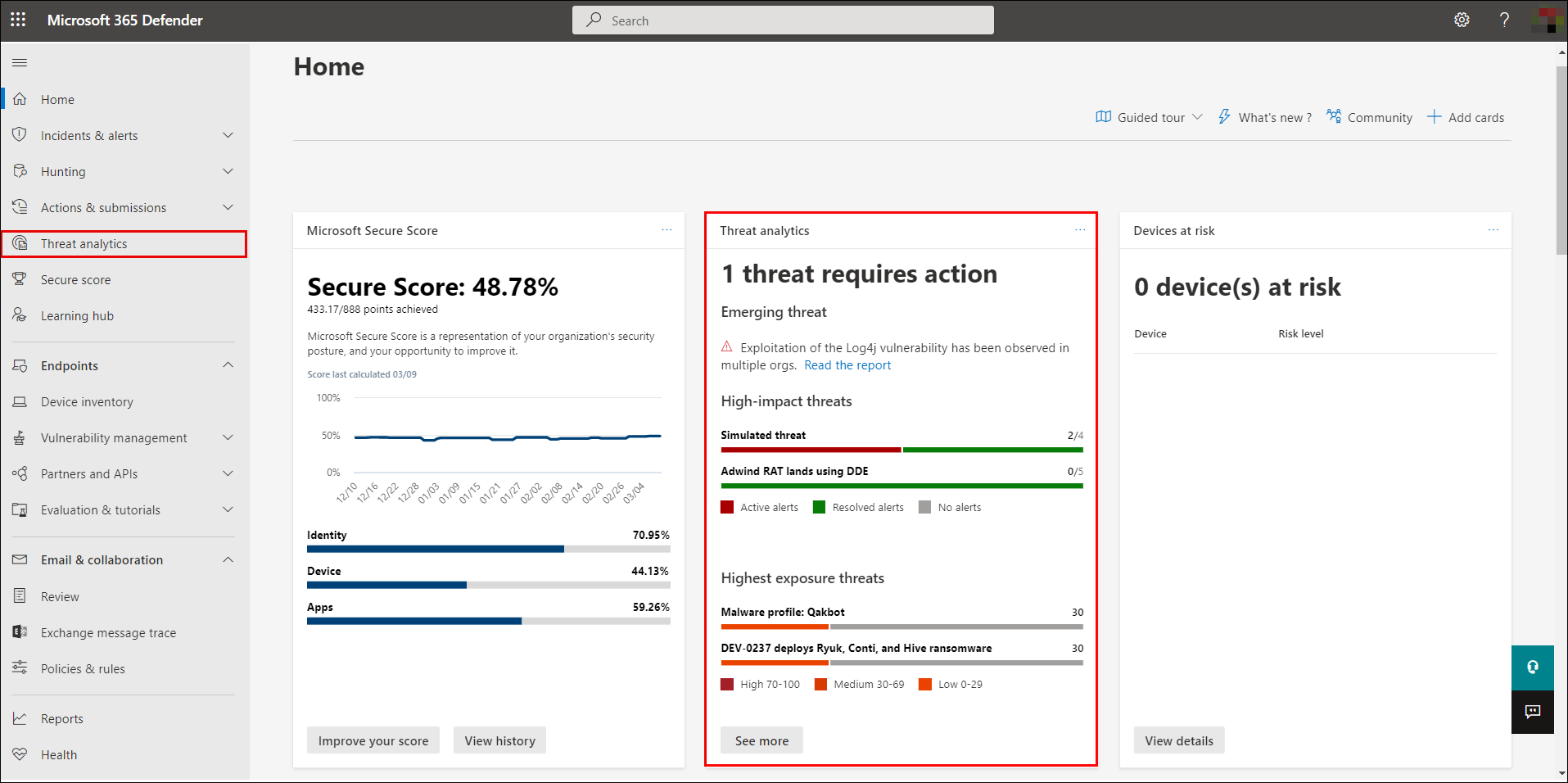

Puede acceder al análisis de amenazas desde la parte superior izquierda de la barra de navegación del portal de Microsoft Defender o desde una tarjeta de panel dedicada que muestra las principales amenazas para su organización, tanto en términos de impacto conocido como en términos de exposición.

Obtener visibilidad sobre campañas activas o en curso y saber qué hacer a través del análisis de amenazas podría ayudar a que su equipo de operaciones de seguridad tome decisiones informadas.

Con adversarios cada vez más sofisticados y nuevas amenazas que aparecen con frecuencia y prevalentemente, es fundamental poder:

- Identificar y reaccionar ante amenazas emergentes

- Obtenga información sobre si está actualmente bajo ataque.

- Evaluación del impacto de la amenaza en los recursos

- Revise la resistencia frente a las amenazas o su exposición a las amenazas.

- Identificar las acciones de mitigación, recuperación o prevención que puede realizar para detener o contener las amenazas.

Cada informe proporciona un análisis de una amenaza rastreada y una amplia guía sobre cómo defenderse contra esa amenaza. También incorpora datos de la red, lo que indica si la amenaza está activa y si tiene protecciones aplicables.

Permisos y roles necesarios

En la tabla siguiente se describen los roles y permisos necesarios para acceder a Threat Analytics. Los roles definidos en la tabla hacen referencia a roles personalizados en portales individuales y no están conectados a roles globales en Microsoft Entra ID, aunque tenga un nombre similar.

| Se requiere uno de los siguientes roles para XDR de Microsoft Defender. | Se requiere uno de los siguientes roles para Microsoft Defender para punto de conexión. | Se requiere uno de los siguientes roles para Microsoft Defender para Office 365. | Se requiere uno de los siguientes roles para Microsoft Defender for Cloud Apps y Microsoft Defender for Identity. | Se requiere uno de los siguientes roles para Microsoft Defender for Cloud. |

|---|---|---|---|---|

| Análisis de amenazas | Datos de alertas e incidentes:

|

Datos de alertas e incidentes:

|

|

|

Importante

Microsoft recomienda utilizar roles con la menor cantidad de permisos. Esto ayuda a mejorar la seguridad de la organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

Tendrá visibilidad de todos los informes de análisis de amenazas, incluso si solo tiene uno de los productos y sus roles correspondientes descritos en la tabla anterior. Sin embargo, es necesario tener cada producto y roles para ver los incidentes específicos, los recursos, la exposición y las acciones recomendadas asociadas a la amenaza.

Más información:

- Roles personalizados en el control de acceso basado en rol para XDR de Microsoft Defender

- Control de acceso unificado basado en rol (RBAC) de Microsoft Defender XDR

Visualización del panel de análisis de amenazas

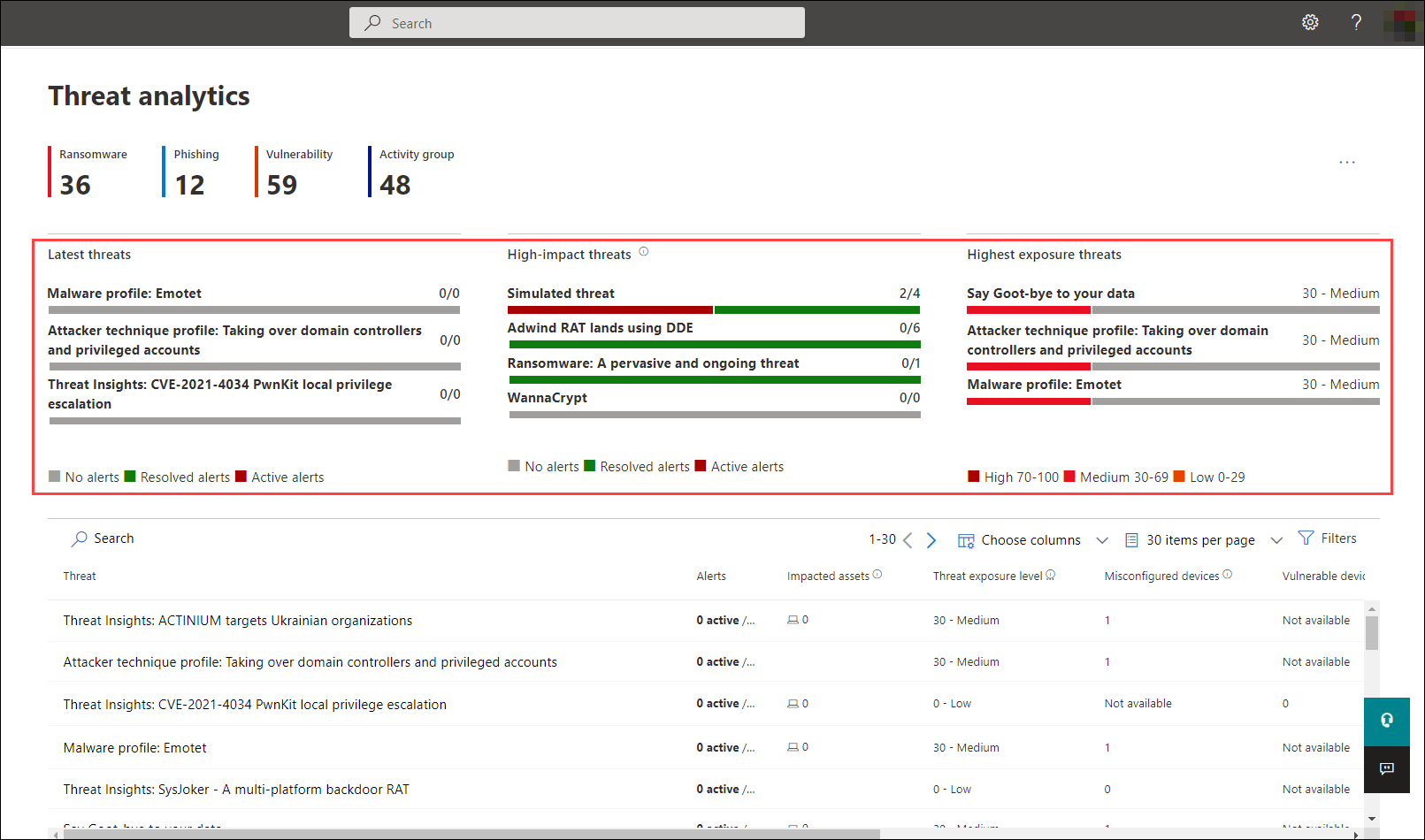

El panel de análisis de amenazas (security.microsoft.com/threatanalytics3) resalta los informes más relevantes para su organización. Resume las amenazas en las secciones siguientes:

- Amenazas más recientes: enumera los informes de amenazas publicados o actualizados más recientemente, junto con el número de alertas activas y resueltas.

- Amenazas de alto impacto: enumera las amenazas que tienen el mayor impacto en su organización. En esta sección se enumeran primero las amenazas con el mayor número de alertas activas y resueltas.

- Amenazas de exposición más altas: enumera las amenazas a las que su organización tiene la mayor exposición. El nivel de exposición a una amenaza se calcula mediante dos fragmentos de información: la gravedad de las vulnerabilidades asociadas a la amenaza y cuántos dispositivos de su organización podrían ser explotados por esas vulnerabilidades.

Seleccione una amenaza en el panel para ver el informe de esa amenaza. También puede seleccionar el campo Buscar en clave en una palabra clave relacionada con el informe de análisis de amenazas que le gustaría leer.

Visualización de informes por categoría

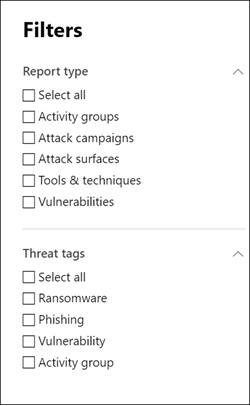

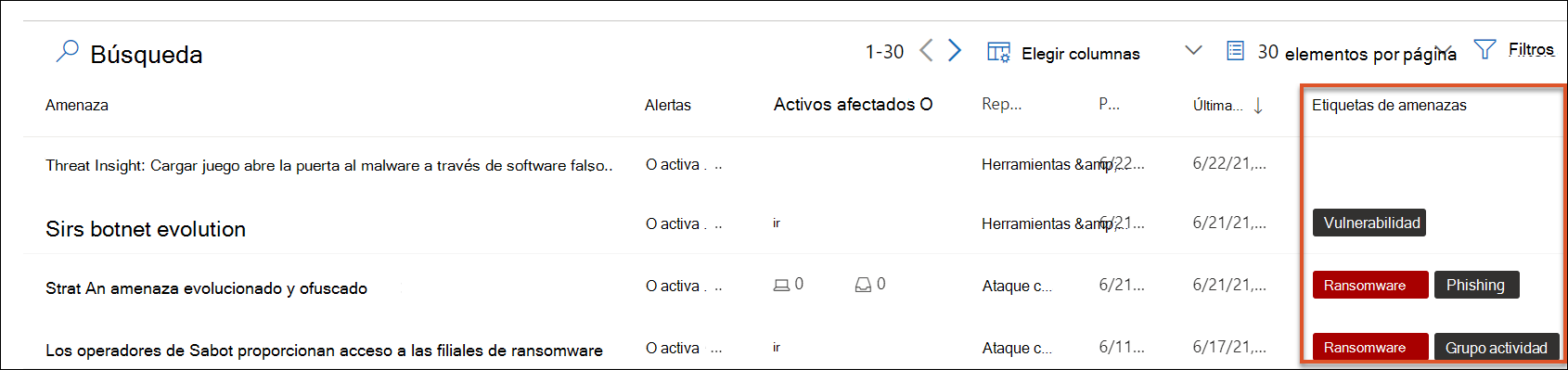

Puede filtrar la lista de informes de amenazas y ver los informes más relevantes según un tipo de amenaza específico o por tipo de informe.

- Etiquetas de amenazas: le ayudarán a ver los informes más relevantes según una categoría de amenazas específica. Por ejemplo, la etiqueta Ransomware incluye todos los informes relacionados con ransomware.

- Tipos de informe: le ayudarán a ver los informes más relevantes según un tipo de informe específico. Por ejemplo, la etiqueta Herramientas & técnicas incluye todos los informes que cubren herramientas y técnicas.

Las distintas etiquetas tienen filtros equivalentes que le ayudan a revisar de forma eficaz la lista de informes de amenazas y a filtrar la vista en función de una etiqueta de amenaza específica o un tipo de informe. Por ejemplo, para ver todos los informes de amenazas relacionados con la categoría ransomware o los informes de amenazas que implican vulnerabilidades.

El equipo de Inteligencia sobre amenazas de Microsoft agrega etiquetas de amenazas a cada informe de amenazas. Las siguientes etiquetas de amenaza están disponibles actualmente:

- Ransomware

- Extorsión

- Suplantación de identidad (phishing)

- Manos en el teclado

- Grupo de actividades

- Vulnerabilidad

- Campaña de ataque

- Herramienta o técnica

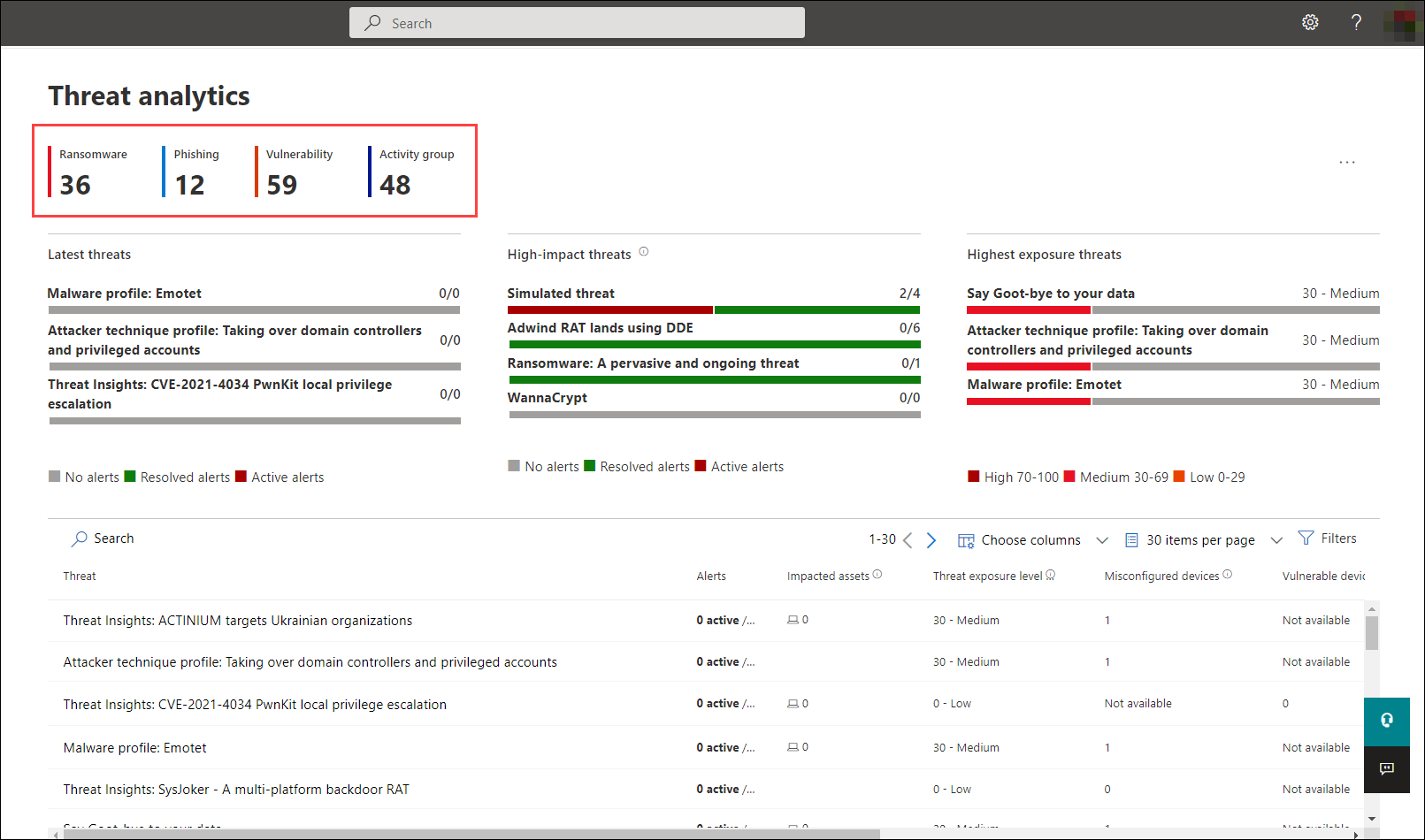

Las etiquetas de amenaza se muestran en la parte superior de la página de análisis de amenazas. Hay contadores para el número de informes disponibles bajo cada etiqueta.

Para establecer los tipos de informes que desea en la lista, seleccione Filtros, elija en la lista y seleccione Aplicar.

Si establece más de un filtro, la lista de informes de análisis de amenazas también se puede ordenar por etiqueta de amenaza seleccionando la columna etiquetas de amenazas:

Visualización de un informe de análisis de amenazas

Cada informe de análisis de amenazas proporciona información en varias secciones:

- Información general

- Informe de analistas

- Incidentes relacionados

- Activos afectados

- Exposición de puntos de conexión

- Acciones recomendadas

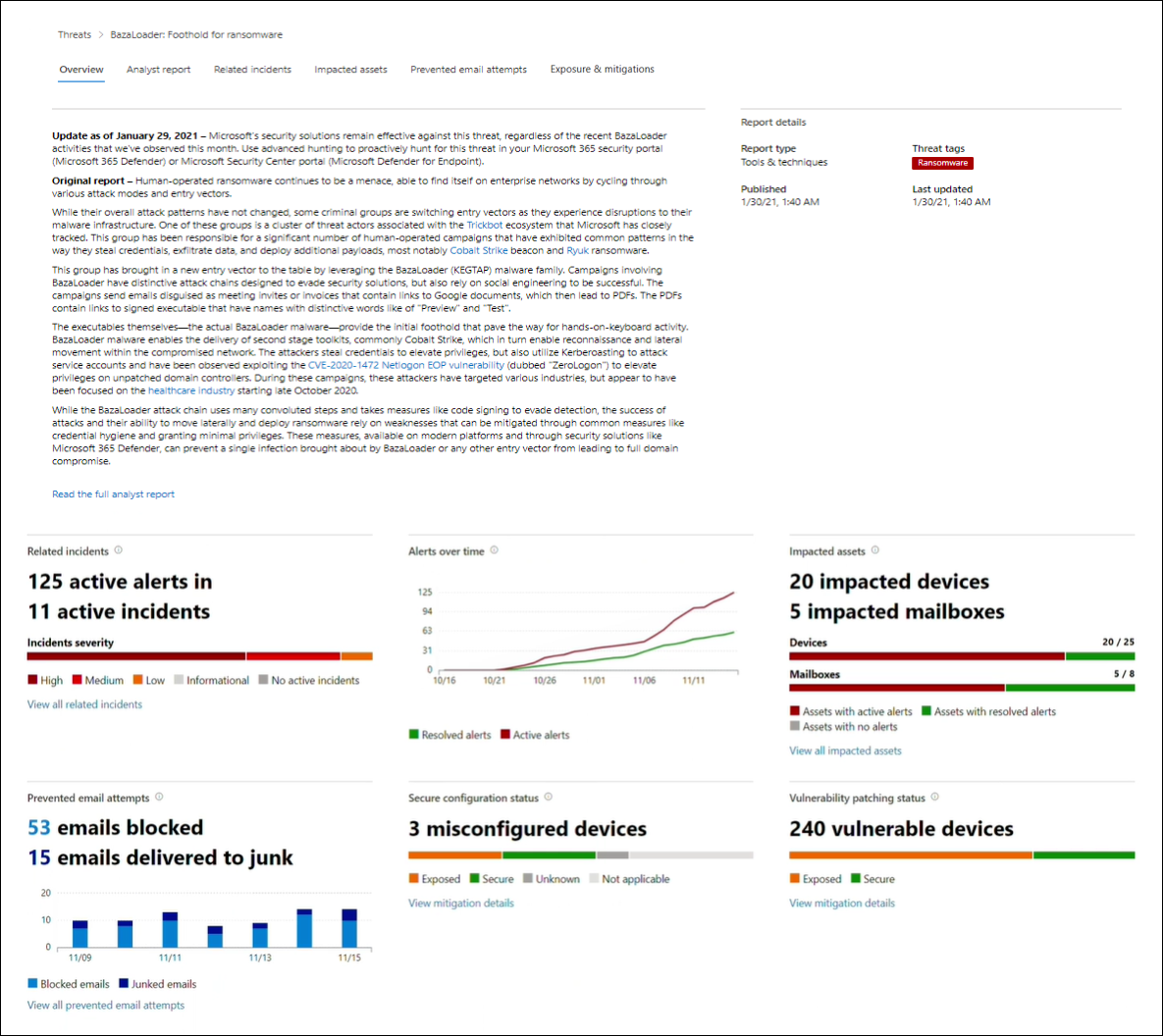

Información general: Comprender rápidamente la amenaza, evaluar su impacto y revisar las defensas

En la sección Información general se proporciona una vista previa del informe detallado del analista. También proporciona gráficos que resaltan el impacto de la amenaza para su organización y su exposición a través de dispositivos mal configurados y no revisados.

Evaluación del impacto en la organización

Cada informe incluye gráficos diseñados para proporcionar información sobre el impacto en la organización de una amenaza:

-

Incidentes relacionados: proporciona información general sobre el impacto de la amenaza de seguimiento en su organización con los siguientes datos:

- Número de alertas activas y el número de incidentes activos a los que están asociados

- Gravedad de los incidentes activos

- Alertas a lo largo del tiempo: muestra el número de alertas activas y resueltas relacionadas a lo largo del tiempo. El número de alertas resueltas indica la rapidez con la que la organización responde a las alertas asociadas a una amenaza. Lo ideal es que el gráfico muestre alertas resueltas en unos días.

- Activos afectados: muestra el número de recursos distintos que actualmente tienen al menos una alerta activa asociada a la amenaza de seguimiento. Las alertas se desencadenarán para los buzones que hayan recibido correos electrónicos de amenazas. Revise las directivas de nivel de organización y usuario para ver si hay invalidaciones que provocan la entrega de correos electrónicos de amenazas.

Revisión de la resistencia y la posición de la seguridad

Cada informe incluye gráficos que proporcionan información general sobre la resistencia de su organización frente a una amenaza determinada:

- Acciones recomendadas: muestra el porcentaje de estado de la acción o el número de puntos que ha logrado para mejorar la posición de seguridad. Realice las acciones recomendadas para ayudar a solucionar la amenaza. Puede ver el desglose de puntos por categoría o estado.

- Exposición de puntos de conexión: muestra el número de dispositivos vulnerables. Aplique actualizaciones o revisiones de seguridad para abordar las vulnerabilidades que aprovecha la amenaza.

Informe de analistas: Obtener información de expertos de investigadores de seguridad de Microsoft

En la sección Informe de analistas , lea la escritura detallada de expertos. La mayoría de los informes proporcionan descripciones detalladas de las cadenas de ataques, incluidas las tácticas y técnicas asignadas al marco de MITRE ATT&CK, listas exhaustivas de recomendaciones y potentes instrucciones para la búsqueda de amenazas .

Más información sobre el informe de analistas

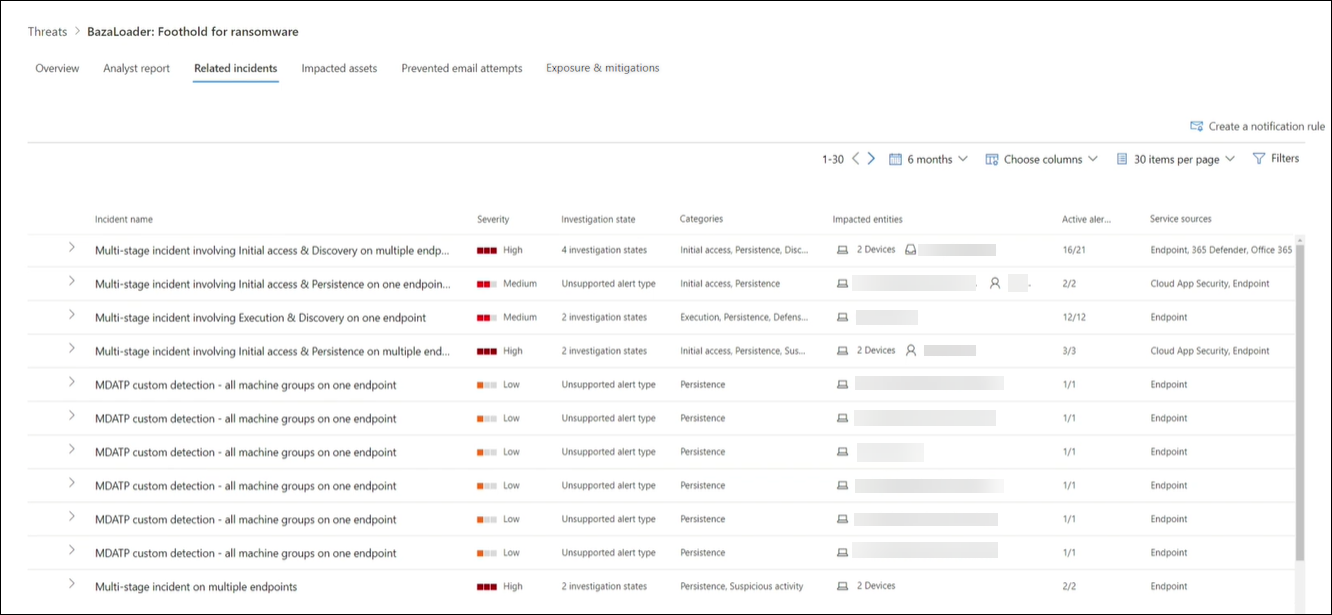

Incidentes relacionados: Ver y administrar incidentes relacionados

La pestaña Incidentes relacionados proporcionará la lista de todos los incidentes relacionados con las amenazas de las que se realice el seguimiento. Es posible asignar incidentes o administrar alertas vinculadas a cada incidente.

Nota:

Los incidentes y alertas asociados a la amenaza proceden de Defender para punto de conexión, Defender for Identity, Defender para Office 365, Defender for Cloud Apps y Defender for Cloud.

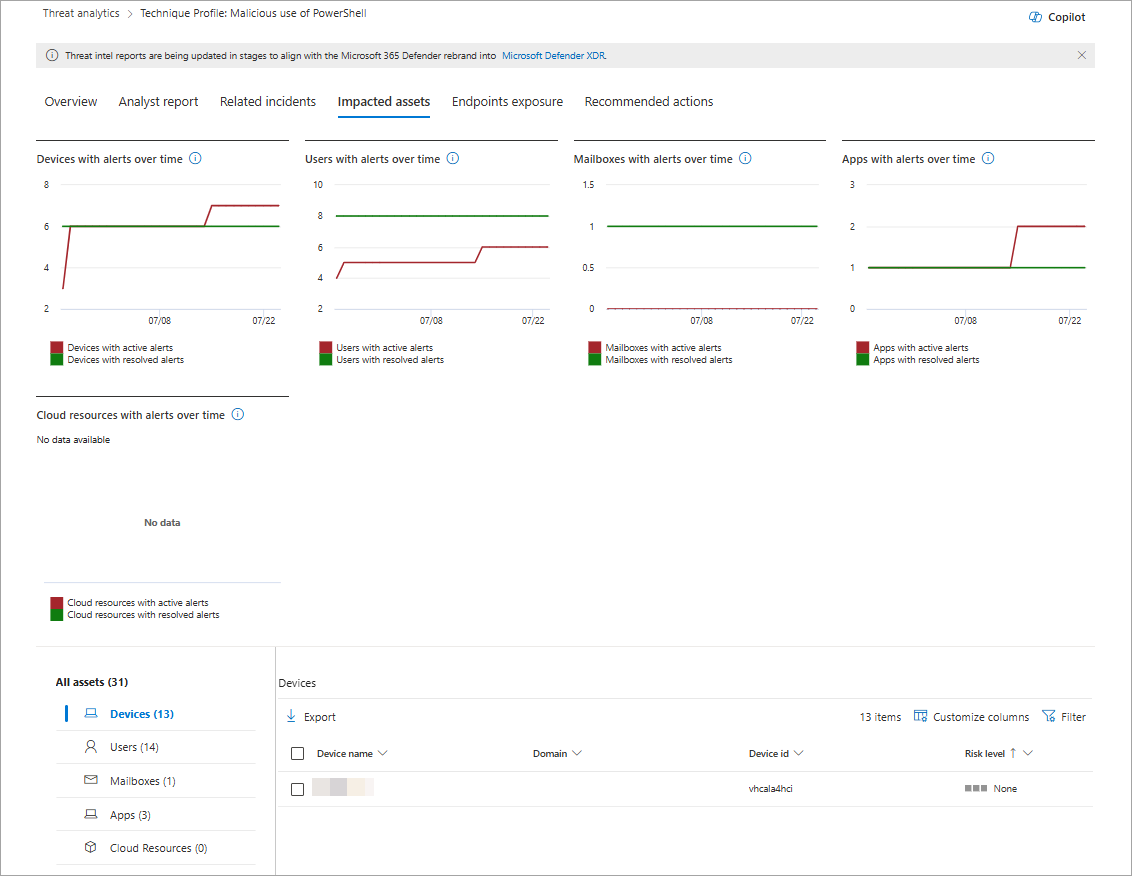

Recursos afectados: obtener una lista de dispositivos, usuarios, buzones de correo, aplicaciones y recursos en la nube afectados

La pestaña Activos afectados muestra los recursos afectados por la amenaza a lo largo del tiempo. Muestra lo siguiente:

- Activos afectados por alertas activas

- Activos afectados por alertas resueltas

- Todos los recursos, o el número total de activos afectados por alertas activas y resueltas

Los recursos se dividen en las siguientes categorías:

- Dispositivos

- Usuarios

- Buzones

- Aplicaciones

- Recursos en la nube

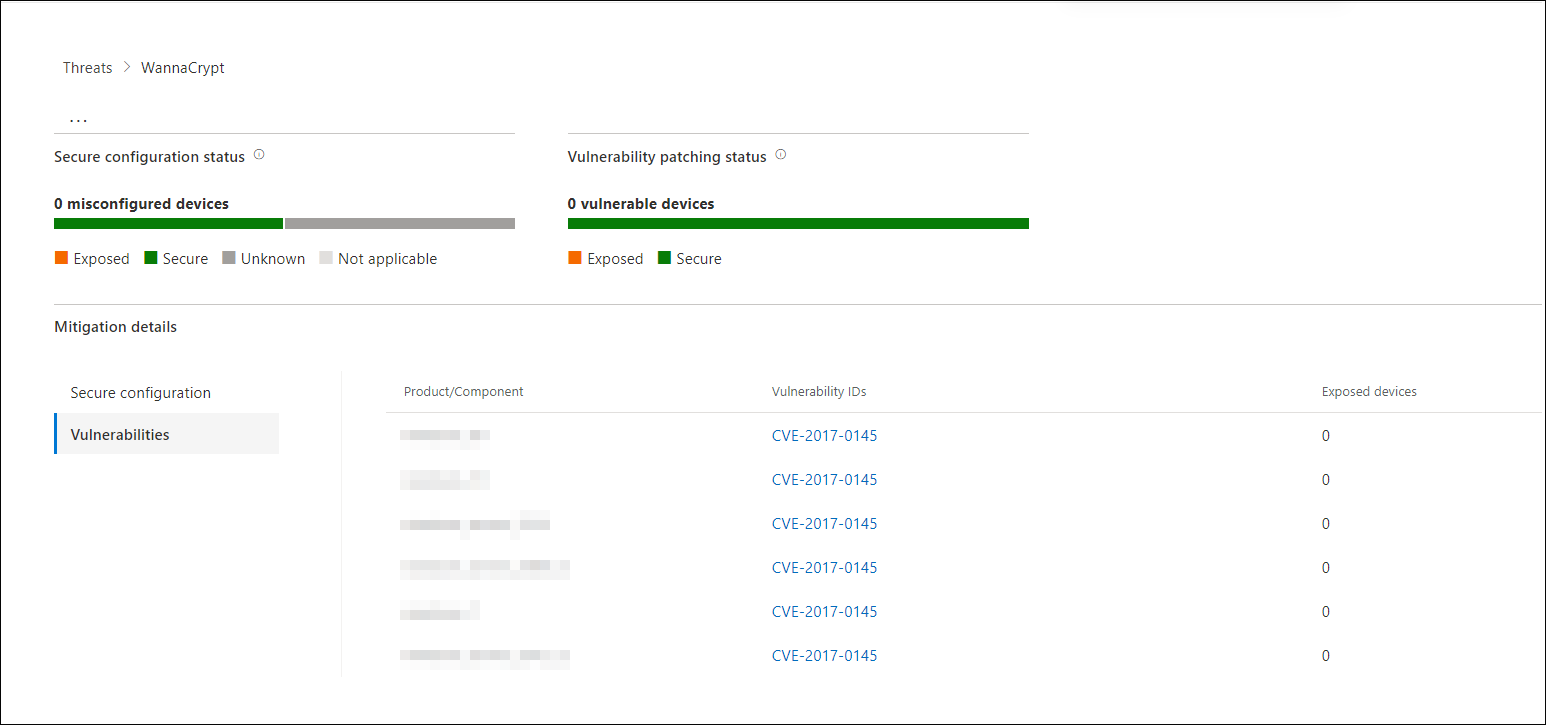

Exposición de puntos de conexión: conocer el estado de implementación de las actualizaciones de seguridad

La sección Exposición de puntos de conexión proporciona el nivel de exposición de la organización a la amenaza, que se calcula en función de la gravedad de las vulnerabilidades y configuraciones erróneas que aprovecha dicha amenaza, y el número de dispositivos con estas debilidades.

En esta sección también se proporciona el estado de implementación de las actualizaciones de seguridad de software admitidas para las vulnerabilidades que se encuentran en los dispositivos incorporados. Incorpora datos de La administración de vulnerabilidades de Microsoft Defender, que también proporciona información detallada de exploración en profundidad de varios vínculos del informe.

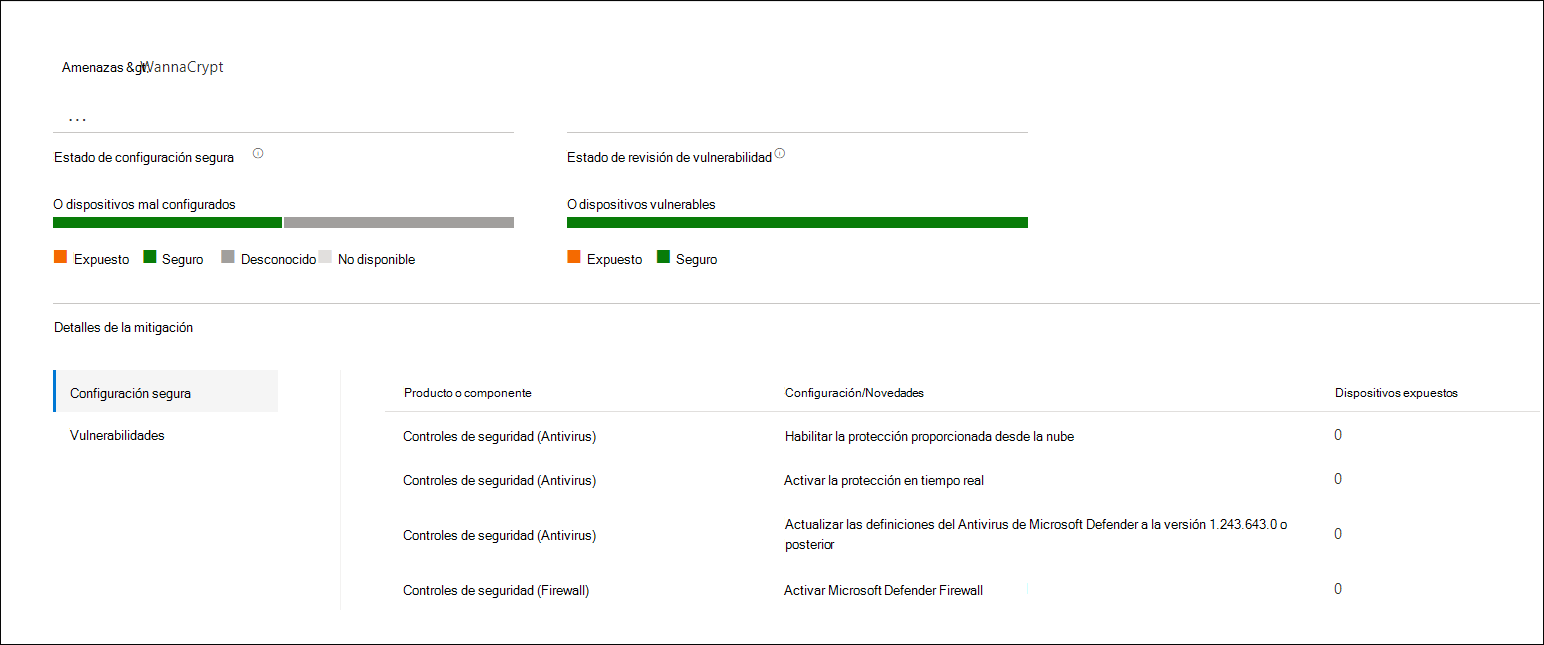

Acciones recomendadas: revise la lista de mitigaciones y el estado de los dispositivos.

En la pestaña Acciones recomendadas , revise la lista de recomendaciones que requieren acción específicas que pueden ayudarle a aumentar la resistencia de la organización frente a la amenaza. La lista de mitigaciones de seguimiento incluye configuraciones de seguridad admitidas, como:

- Protección entregada en la nube

- Protección contra aplicaciones potencialmente no deseadas (PUA)

- Protección en tiempo real

Configuración de notificaciones por correo electrónico para actualizaciones de informes

Puede configurar notificaciones por correo electrónico que le enviarán actualizaciones en informes de análisis de amenazas. Para crear notificaciones por correo electrónico, siga los pasos descritos en Obtención de notificaciones por correo electrónico para las actualizaciones de Análisis de amenazas en XDR de Microsoft Defender.

Otros detalles y limitaciones del informe

Al examinar los datos de análisis de amenazas, recuerde los siguientes factores:

- La lista de comprobación de la pestaña Acciones recomendadas solo muestra las recomendaciones de las que se realiza un seguimiento en Puntuación de seguridad de Microsoft. Compruebe la pestaña Informe de analistas para ver las acciones más recomendadas que no se realizan en Puntuación segura.

- Las acciones recomendadas no garantizan una resistencia completa y solo reflejan las mejores acciones posibles necesarias para mejorarla.

- Las estadísticas relacionadas con el antivirus se basan en la configuración del Antivirus de Microsoft Defender.

Vea también

- Búsqueda proactiva de amenazas con la búsqueda avanzada

- Descripción de la sección del informe de analistas

- Evaluación y resolución de debilidades y exposiciones de seguridad

Sugerencia

¿Desea obtener más información? Participe con la comunidad de Seguridad de Microsoft en nuestra Tech Community: Tech Community de Microsoft Defender XDR.