Configuración de una controladora de red SDN en el tejido de VMM

En este artículo se describe cómo configurar una controladora de red definida por software (SDN) en el tejido de System Center Virtual Machine Manager (VMM).

La controladora de red SDN es un rol de servidor escalable y de alta disponibilidad que permite automatizar la configuración de la infraestructura de red en lugar de realizar la configuración manual del dispositivo de red. Más información.

VMM 2022 proporciona compatibilidad de doble pila con la controladora de red SDN.

Para obtener una excelente introducción, vea un vídeo (~ cinco minutos) que proporciona información general sobre la implementación de la controladora de red.

Nota:

- Desde VMM 2019 UR1, se cambia un tipo de red conectado como Red conectada.

- VMM 2019 UR2 y versiones posteriores admiteN IPv6.

- VMM 2019 UR3 y versiones posteriores admiten la infraestructura hiperconvergida de Azure Stack (HCI, versión 20H2).

Nota:

- VMM 2022 admite la pila doble (Ipv4 + Ipv6) para los componentes de SDN.

- Consulte Requisitos del sistema para obtener la lista completa del sistema operativo del servidor compatible.

Requisitos previos

• Planear una red definida por software (SDN). Más información.

• Planear la instalación y la implementación de una controladora de red de SDN. Más información.

Antes de comenzar

Para configurar SDN en el tejido de VMM, necesita lo siguiente:

- Una plantilla de servicio: VMM usa una plantilla de servicio para automatizar la implementación de la controladora de red. Las plantillas de servicio para la controladora de red admiten la implementación de varios nodos en máquinas virtuales de generación 1 y generación 2.

- Un disco duro virtual: la plantilla de servicio necesita un disco duro virtual preparado que se importe a la biblioteca VMM. Este disco duro virtual se usa para máquinas virtuales de controladora de red.

- El disco duro virtual debe ejecutar la versión de Windows Server aplicable con las revisiones más recientes instaladas.

- Puede estar en formato VHD o VHDX.

- Una red lógica de administración: que modela la conectividad de la red de administración física para los hosts de VMM, los hosts de controladora de red y los hosts de máquina virtual del inquilino.

- Un conmutador lógico: para proporcionar la red lógica de administración con conectividad a las máquinas virtuales de la controladora de red.

- Un certificado SSL: para autenticar las comunicaciones entre el servidor VMM y la controladora de red.

- Una red lógica del proveedor de HNV y redes de vm de inquilino: para validar la implementación de la controladora de red.

- Otros requisitos previos: compruebe otros requisitos.

Pasos de implementación

Esto es lo que debe hacer para configurar una controladora de red SDN:

Configurar hosts e infraestructura de red física: necesita acceso a los dispositivos de red físicos para configurar VLAN, enrutamiento y otros. También necesita hosts de Hyper-V para hospedar la infraestructura de SDN y las máquinas virtuales de inquilino. Más información.

Preparar un disco duro virtual: puede preparar un disco duro virtual para la plantilla de servicio de controladora de red en formato VHD o VHDX, según corresponda, para la generación de plantillas de servicio que elija.

Descargue las plantillas de servicio: descargue las plantillas de servicio de controladora de red e impórtelas en la biblioteca VMM.

Configurar grupos de seguridad de Active Directory: necesitará un grupo de seguridad de Active Directory para la administración de controladores de red y otro grupo de seguridad para los clientes de controladora de red. Cada grupo necesitará al menos una cuenta de usuario.

Configure un recurso compartido de biblioteca VMM. Puede tener un recurso compartido de archivos de biblioteca opcional para mantener los registros de diagnóstico. El controlador de red accederá a este recurso compartido de biblioteca para almacenar información de diagnóstico durante toda su duración.

Configurar un grupo host de VMM: configure un grupo host dedicado para todos los hosts de Hyper-V de SDN.

Nota:

Los hosts deben ejecutar Windows Server aplicable con las revisiones más recientes instaladas y tener habilitado el rol de Hyper-V.

Cree la red lógica de administración: cree una red lógica para reflejar la conectividad de red de administración para el host de VMM, los hosts de controladora de red y los hosts de máquina virtual de inquilino. Si quiere asignar direcciones IP estáticas desde un grupo, cree un grupo en esta red lógica.

Creación e implementación de un conmutador lógico de administración: cree el conmutador lógico e impleméntelo en hosts de controladora de red para proporcionar conectividad a la red de administración para las máquinas virtuales de controladora de red.

Configurar un certificado: necesita un certificado SSL para la comunicación segura/HTTPS con la controladora de red.

Importar la plantilla: importe y personalice la plantilla de servicio de controladora de red.

Implementar el servicio: implemente el servicio de controladora de red mediante la plantilla de servicio. A continuación, agréguelo como servicio VMM.

Preparación de un disco duro virtual

- Prepare el VHD o VHDX en función del tipo de plantilla que desea usar.

- Después de preparar el disco duro, instale las actualizaciones más recientes de Windows Server aplicables y los paquetes de idioma que necesite si tiene un entorno que no sea inglés.

- Importe los archivos VHD/VHDX a la biblioteca VMM. Más información.

Descarga de la plantilla de servicio de controladora de red

Descargue la carpeta SDN del repositorio de GitHub de Microsoft SDN y copie las plantillas de VMM Templates>NC en una ruta de acceso local en el servidor VMM>.

Extraiga el contenido en una carpeta de un equipo local.

Actualice la biblioteca, importará las plantillas de servicio más adelante.

Nota:

Los archivos de recursos personalizados se usan al configurar la controladora de red y otros componentes de SDN (equilibrador de carga de software, puerta de enlace RAS).

La carpeta NC contiene cuatro plantillas de servicio y cinco carpetas de recursos personalizadas. Estas se resumen en la tabla siguiente:

Plantillas y archivos de recursos

| Nombre | Tipo | Detalles |

|---|---|---|

| VM.xml de producción de controladora de red 1 | Plantilla | Controladora de red de tres nodos para máquinas virtuales de generación 1 |

| VM.xml de producción de controladora de red 2 | Plantilla | Controladora de red de tres nodos para máquinas virtuales de generación 2 |

| Controladora de red independiente generación 1 VM.xml | Plantilla | Controladora de red de nodo único para máquinas virtuales de generación 1 |

| Controladora de red independiente generación 2 VM.xml | Plantilla | Controladora de red de nodo único para máquinas virtuales de generación 2 |

| NcSetup.cr | Archivo de recursos personalizado | Recurso de biblioteca con scripts que se usan para configurar la red. |

| ServerCertificate.cr | Archivo de recursos personalizado | Recurso de biblioteca que contiene la clave privada para la controladora de red en formato .pfx. |

| NcCertificate.cr | Archivo de recursos personalizado | Recurso de biblioteca que contiene el certificado raíz de confianza (. CER) para la controladora de red. Esto se usa para las comunicaciones seguras entre la controladora de red y otros subservicios (por ejemplo, MUX de SLB). |

| TrustedRootCertificate.cr | Archivo de recursos personalizado | Recurso de biblioteca que contiene la clave pública de entidad de certificación (.cer) importada como certificado raíz de confianza para validar el certificado SSL. |

| EdgeDeployment.cr | Plantilla | Se usa para instalar roles MUX de SLB y roles de puerta de enlace (por ejemplo, VPN). |

Configuración de grupos de Active Directory

Cree grupos de seguridad para la administración y los clientes de la controladora de red.

En Usuarios y equipos de Active Directory, cree un grupo de seguridad para la administración de controladores de red.

- En el grupo, agregue todos los usuarios que tienen permisos para configurar la controladora de red. Por ejemplo, cree un grupo denominado Administradores de controladora de red.

- Todos los usuarios que agregue a este grupo también deben ser miembros del grupo Usuarios de dominio en Active Directory.

- El grupo para la administración de controladores de red debe ser un grupo local de dominio. Los miembros de este grupo podrán crear, eliminar y actualizar la configuración de controladora de red implementada.

- Cree al menos una cuenta de usuario que sea miembro de este grupo y tenga acceso a sus credenciales. Una vez implementada la controladora de red, VMM se puede configurar para usar las credenciales de la cuenta de usuario para establecer la comunicación con la controladora de red.

Cree otro grupo de seguridad para los clientes de controladora de red.

- Agregue usuarios con permisos para configurar y administrar redes mediante la controladora de red. Por ejemplo, cree un grupo denominado Usuarios de controladora de red.

- Todos los usuarios que agregue al nuevo grupo también deben ser miembros del grupo Usuarios de dominio en Active Directory.

- Toda la configuración y administración de la controladora de red se realiza mediante la transferencia de estado representacional (DNS).

- El grupo debe ser un grupo local de dominio. Una vez implementada la controladora de red, los miembros de este grupo tendrán permisos para comunicarse con la controladora de red a través de la interfaz basada en REST.

- Cree al menos una cuenta de usuario que sea miembro de este grupo. Una vez implementada la controladora de red, VMM se puede configurar para usar las credenciales de la cuenta de usuario para establecer la comunicación con la controladora de red.

Creación de un recurso compartido de biblioteca para el registro

- Opcionalmente , cree un recurso compartido de archivos en la biblioteca VMM para mantener los registros de diagnóstico.

- Asegúrese de que el controlador de red pueda acceder al recurso compartido. La controladora de red accede al recurso compartido para almacenar información de diagnóstico. Tenga en cuenta las credenciales de la cuenta que tendrán acceso de escritura al recurso compartido.

Configuración de grupos host

- Cree un grupo host dedicado para hosts de Hyper-V administrados por SDN.

- Asegúrese de que los hosts de Hyper-V ejecutan Windows Server 2016 con las revisiones más recientes instaladas.

Creación de la red lógica de administración

Puede crear una red lógica de administración en VMM para reflejar la red de administración física.

- La red lógica proporciona la configuración de conectividad de red para el host VMM, los hosts de controladora de red y los hosts de máquina virtual del inquilino.

- Se recomienda crear esta red lógica específicamente para proporcionar conectividad para las máquinas virtuales de infraestructura administradas por la controladora de red.

- Si ya tiene una red lógica VMM configurada con Crear una red de VM con el mismo nombre para permitir que las máquinas virtuales accedan directamente a esta red lógica, puede reutilizar esta red lógica para proporcionar conectividad de administración a la controladora de red.

Use el procedimiento siguiente para crear una red lógica de administración:

- Seleccione Tejido>redes. Haga clic con el botón derecho en Redes>lógicas Crear red lógica.

- Especifique un nombre y una descripción opcional.

- En Configuración, seleccione Una red conectada. Todas las redes de administración deben tener enrutamiento y conectividad entre todos los hosts de esa red. Seleccione Crear una red de máquina virtual con el mismo nombre para permitir que las máquinas virtuales accedan a esta red lógica directamente para crear automáticamente una red de vm para la red de administración.

- En Configuración, seleccione Una red conectada. Todas las redes de administración deben tener enrutamiento y conectividad entre todos los hosts de esa red. Seleccione Crear una red de máquina virtual con el mismo nombre para permitir que las máquinas virtuales accedan a esta red lógica directamente para crear automáticamente una red de vm para la red de administración.

Nota:

Desde VMM 2019 UR1, se cambia el tipo de red conectada a Red conectada.

- Seleccione Agregar sitio de> red. Seleccione el grupo host para los hosts que administrará la controladora de red. Inserte los detalles de la subred IP de la red de administración. Esta red ya debe existir y configurarse en el conmutador físico.

- Revise la información de resumen y seleccione Finalizar para completarse.

Creación de un grupo de direcciones IP

Nota:

Desde VMM 2019 UR1, puede crear un grupo de direcciones IP mediante el Asistente para crear red lógica.

Nota:

Puede crear un grupo de direcciones IP con el asistente para la creación de redes lógicas.

Si desea asignar direcciones IP estáticas a máquinas virtuales de controladora de red, cree un grupo de direcciones IP en la red lógica de administración. Si usa DHCP, puede omitir este paso.

En la consola VMM, haga clic con el botón derecho en la red lógica de administración y seleccione Crear grupo de DIRECCIONES IP.

Proporcione un nombre y una descripción opcional para el grupo y asegúrese de que la red de administración esté seleccionada para la red lógica.

En el panel Sitio de red, seleccione la subred a la que va a atender este grupo de direcciones IP.

En el panel Intervalo de direcciones IP, escriba las direcciones IP iniciales y finales.

Para usar una dirección IP como IP REST, escriba una de las direcciones IP del intervalo especificado en las direcciones IP que se van a reservar para otros usos . En caso de que quiera usar el punto de conexión REST, omita este paso.

- No use las tres primeras direcciones IP de la subred disponible. Por ejemplo, si la subred disponible es de .1 a .254, inicie el intervalo en .4 o superior.

- Si los nodos están en la misma subred, debe proporcionar la dirección IP de REST. Si los nodos están en subredes diferentes, debe proporcionar un nombre DNS rest.

Especifique la dirección de puerta de enlace predeterminada y, opcionalmente, configure las opciones DNS y WINS.

En la página Resumen , revise la configuración y seleccione Finalizar para completar el asistente.

Creación e implementación de un conmutador lógico de administración

Debe implementar un conmutador lógico en la red lógica de administración. El conmutador proporciona conectividad entre la red lógica de administración y las máquinas virtuales de la controladora de red.

En la consola de VMM, seleccione Tejido>Redes>Crear conmutador lógico. Revise la información de introducción y seleccione Siguiente.

Proporcione un nombre y una descripción opcional. Seleccione Ningún equipo de vínculo superior. Si necesita formación de equipos, seleccione Equipo incrustado.

Nota:

No uses Team.

Para el modo de ancho de banda mínimo, elija la opción Peso .

En Extensiones, borre todas las extensiones del modificador. Esto es importante. Si selecciona cualquiera de las extensiones de conmutador en esta fase, podría bloquear la incorporación de la controladora de red más adelante.

Opcionalmente, puede agregar un perfil de puerto virtual y elegir una clasificación de puertos para la administración de hosts.

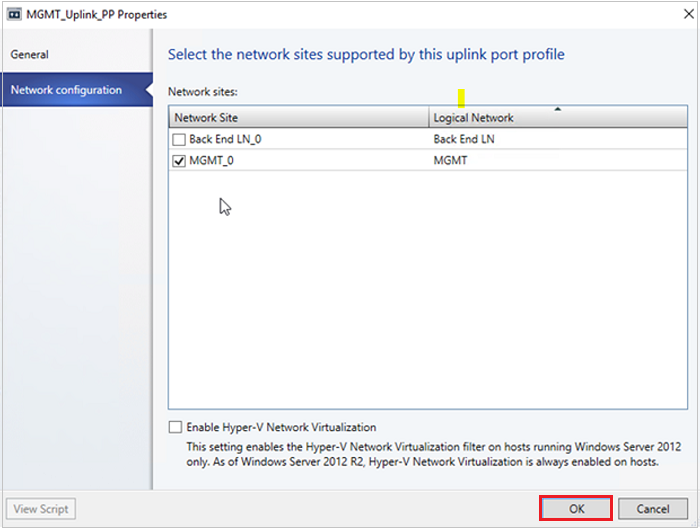

Seleccione un perfil de puerto de vínculo superior existente o seleccione Agregar>nuevo perfil de puerto de vínculo superior. Proporcione un nombre y una descripción opcional. Use los valores predeterminados para el algoritmo de equilibrio de carga y el modo de formación de equipos. Seleccione todos los sitios de red de la red lógica de administración.

Seleccione Nuevo adaptador de red. Esto agrega un adaptador de red virtual de host (vNIC) al conmutador lógico y al perfil de puerto de vínculo superior, de modo que, al agregar el conmutador lógico a los hosts, los vNIC se agregan automáticamente.

Proporcione un nombre para la vNIC. Compruebe que la red de máquina virtual de administración aparece en Conectividad.

Seleccione Este adaptador de red se usará para la administración de>hosts Heredar la configuración de conexión del adaptador de host. Esto le permite tomar la configuración del adaptador de vNIC del adaptador que ya existe en el host. Si creó anteriormente una clasificación de puertos y un perfil de puerto virtual, puede seleccionarlo ahora.

En Resumen, revise la información y seleccione Finalizar para completar el asistente.

Implementación del conmutador lógico

Debe implementar el conmutador lógico de administración en todos los hosts en los que piensa implementar el NC. Estos hosts deben formar parte del grupo host VMM que creó anteriormente. Más información.

Configuración de los certificados de seguridad

Necesita un certificado SSL que se usará para la comunicación segura/HTTPS con la controladora de red. Puede usar los siguientes métodos:

- Certificado autofirmado: puede generar un certificado autofirmado y exportarlo con la clave privada protegida mediante una contraseña.

- Certificado de entidad de certificación (CA): puede usar un certificado firmado por una ENTIDAD de certificación.

Uso de un certificado autofirmado

En el ejemplo siguiente se crea un nuevo certificado autofirmado y se debe ejecutar en el servidor VMM.

Nota:

- Puede usar una dirección IP como nombre DNS, pero esto no se recomienda, ya que restringe la controladora de red a una sola subred.

- Puede usar cualquier nombre descriptivo para la controladora de red.

- Para la implementación de varios nodos, el nombre DNS debe ser el nombre REST que desea usar.

- Para la implementación de un solo nodo, el nombre DNS debe ser el nombre del controlador de red seguido del nombre de dominio completo.

| Implementación | Sintaxis | Ejemplo |

|---|---|---|

| Varios nodos | New-SelfSignedCertificate -KeyUsageProperty All -Provider "Microsoft Strong Cryptographic Provider" -FriendlyName "<YourNCComputerName>" -DnsName @("<NCRESTName>") |

New-SelfSignedCertificate -KeyUsageProperty All -Provider "Microsoft Strong Cryptographic Provider" -FriendlyName "MultiNodeNC" -DnsName @("NCCluster.Contoso.com") |

| Nodo único | New-SelfSignedCertificate -KeyUsageProperty All -Provider "Microsoft Strong Cryptographic Provider" -FriendlyName "<YourNCComputerName>" -DnsName @("<NCFQDN>") |

New-SelfSignedCertificate -KeyUsageProperty All -Provider "Microsoft Strong Cryptographic Provider" -FriendlyName "SingleNodeNC" -DnsName @("SingleNodeNC.Contoso.com") |

Exportación del certificado autofirmado

Exporte el certificado y su clave privada en formato .pfx.

Abra el complemento Certificados (certlm.msc) y busque el certificado en Personal/Certificates.

Seleccione el certificado >Todas las tareas>Exportar.

Seleccione Sí, exporte la opción clave privada y seleccione Siguiente.

Seleccione Intercambio de información personal: PKCS #12 (.PFX) y acepte el valor predeterminado Incluir todos los certificados en la ruta de certificación (si es posible).

Asigne los usuarios o grupos y una contraseña para el certificado que va a exportar; seleccione Siguiente.

En la página Archivo que se va a exportar , busque la ubicación donde desea colocar el archivo exportado y asígnele un nombre.

Del mismo modo, exporte el certificado en . Formato CER

Nota:

Para exportar a . Formato CER, desactive la opción Sí, exporte la clave privada.

Copie el archivo .PFX en la carpeta ServerCertificate.cr.

Copie el archivo .CER en la carpeta NCCertificate.cr.

Cuando haya terminado, actualice estas carpetas y asegúrese de que ha copiado estos certificados.

Uso de una entidad de certificación

Solicite un certificado firmado por la ENTIDAD de certificación. Para una ENTIDAD de certificación empresarial basada en Windows, solicite certificados mediante el Asistente para solicitudes de certificados.

Asegúrese de que el certificado incluye la EKU serverAuth, especificada por el OID 1.3.6.1.5.5.7.3.1. Además, el nombre del firmante del certificado debe coincidir con el nombre DNS de la controladora de red.

Copie el archivo .PFX en la carpeta ServerCertificate.cr.

Copie el archivo .CER en la carpeta NCCertificate.cr.

Copie la clave pública de la ENTIDAD de certificación en . Formato CER para TrustedRootCertificate.cr.

Nota:

Asegúrese de que la entidad de certificación empresarial está configurada para la inscripción automática de certificados.

Uso mejorado de clave

Si el almacén de certificados Personal (My – cert:\localmachine\my) en el host de Hyper-V tiene más de un certificado X.509 con nombre de firmante (CN) como nombre de dominio completo (FQDN) de host, asegúrese de que el el certificado que usa SDN tiene una propiedad de uso mejorado de clave mejorada adicional con el OID 1.3.6.1.4.1.311.95.1.1.1.1. De lo contrario, es posible que la comunicación entre el controlador de red y el host no funcione.

Asegúrese de que el certificado emitido por ca para la comunicación enlazada al sur tiene una propiedad de uso de clave mejorada personalizada adicional con el OID 1.3.6.1.4.1.311.95.1.1.1.

Configuración de la plantilla de servicio

Importe la plantilla y actualice los parámetros del entorno.

Importación de la plantilla

Importe la plantilla de servicio en la biblioteca VMM. En este ejemplo, importaremos la plantilla de generación 2.

Seleccione Plantilla de importación de biblioteca>.

Vaya a la carpeta de la plantilla de servicio y seleccione el archivo VM.xml Network Controller Production Generation 2 .

Actualice los parámetros del entorno a medida que importe la plantilla de servicio. Revise los detalles y, a continuación, seleccione Importar.

- WinServer.vhdx Seleccione la imagen de disco duro virtual base que preparó anteriormente.

- NCSetup.cr: se asigna al recurso de biblioteca de NCSetup.cr en la biblioteca VMM.

- ServerCertificate.cr: asigne al recurso de ServerCertificate.cr en la biblioteca VMM. Además, coloque el certificado SSL .pfx que preparó anteriormente dentro de esta carpeta. Asegúrese de que solo tiene un certificado en la carpeta ServerCertificate.cr.

- TrustedRootCertificate.cr: asígnelo a la carpeta TrustedRootCertificate.cr de la biblioteca de VMM. Si no necesita un certificado raíz de confianza, este recurso todavía debe asignarse a una carpeta CR. Sin embargo, la carpeta debe dejarse vacía.

Una vez hecho esto, asegúrese de que el trabajo se ha completado.

Personalización de la plantilla

Puede personalizar la plantilla de servicio para cumplir los requisitos específicos relacionados con su organización, como la clave de producto, la asignación de IP, DHCP, la suplantación de mac y la alta disponibilidad. También puede personalizar propiedades para objetos como grupos host, clústeres de hosts e instancias de servicio.

Por ejemplo, estos son los pasos para escribir la clave de producto, habilitar DHCP y alta disponibilidad:

En la biblioteca VMM, seleccione la plantilla de servicio y ábrala en modo de diseñador.

Haga doble clic en el nivel de equipo para abrir la página Propiedades de la controladora de red de Windows Server.

Para especificar una clave de producto, seleccione Clave de producto de configuración>del sistema operativo y especifique la clave compartida por CCEP.

Para habilitar la alta disponibilidad, seleccione Disponibilidad de configuración>de hardware, active la casilla Convertir la máquina virtual en alta disponibilidad.

Para habilitar la configuración de IP dinámica y usar DHCP para la administración de controladores de red, seleccione adaptador de red en el diseñador y cambie el tipo de dirección IPV4 a Dinámico.

Nota:

- Si personaliza la plantilla para alta disponibilidad, asegúrese de implementarla en nodos agrupados.

- Al configurar la controladora de red y especificar FQDN como nombre REST, no cree previamente un registro host A para el nodo NC principal en el DNS. Esto puede afectar a la conectividad de la controladora de red una vez que cambia el nodo nc principal. Esto es aplicable incluso si va a implementar el NC mediante el script SDN Express o VMM Express.

Implementación de la controladora de red

Seleccione la plantilla de servicio de la controladora de red >Configurar implementación. Escriba un nombre de servicio y seleccione un destino para la instancia de servicio. El destino debe asignarse al grupo host dedicado que contiene hosts administrados por la controladora de red.

Configure las opciones de implementación como se describe en la tabla siguiente.

Es normal que las instancias de máquina virtual sean inicialmente rojas. Seleccione Actualizar versión preliminar para que el servicio de implementación busque automáticamente los hosts adecuados para las máquinas virtuales que se van a crear.

Después de configurar estas opciones, seleccione Implementar servicio para iniciar el trabajo de implementación del servicio.

Nota:

Los tiempos de implementación variarán en función del hardware, pero suelen estar entre 30 y 60 minutos. Si no usa un VHD\VHDX con licencia por volumen o si el VHD\VHDX no proporciona la clave de producto mediante un archivo de respuesta, la implementación se detiene en la página Clave de producto durante el aprovisionamiento de máquinas virtuales de controladora de red. Debe acceder manualmente al escritorio de la máquina virtual y omitir o escribir la clave de producto.

Si se produce un error en la implementación de la controladora de red, elimine la instancia de servicio con errores antes de reintentar la implementación de la controladora de red. Seleccione Máquinas virtuales y servicios>Todos los servicios de hosts>y elimine la instancia.

Configuración de implementación

| Configuración | Requisito | Descripción |

|---|---|---|

| ClientSecurityGroup | Obligatorio | Nombre del grupo de seguridad que creó, que contiene cuentas de cliente de controladora de red. |

| DiagnosticLogShare | Opcionales | Ubicación del recurso compartido de archivos donde se cargarán periódicamente los registros de diagnóstico. Si no se proporciona, los registros se almacenan localmente en cada nodo. |

| DiagnosticLogShareUsername | Opcionales | Nombre de usuario completo (incluido el nombre de dominio) de una cuenta que tiene permisos de acceso al recurso compartido de registro de diagnóstico. En formato: [domain]\[username]. |

| DiagnosticLogSharePassword | Opcionales | Contraseña de la cuenta especificada en el parámetro DiagnosticLogShareUsername. |

| LocalAdmin | Obligatorio | Seleccione una cuenta de ejecución en su entorno, que se usará como administrador local en las máquinas virtuales de la controladora de red. Nota: Al crear cuentas de ejecución, desactive la opción validar credenciales de dominio si va a crear una cuenta local. El nombre de usuario debe ser .\Administrator (créelo si no existe). |

| Administración | Obligatorio | Seleccione la red lógica de administración que creó anteriormente. |

| MgmtDomainAccount | Obligatorio | Seleccione una cuenta de ejecución en su entorno, que se usará para preparar la controladora de red. Este usuario debe ser miembro del grupo de seguridad de administración, especificado a continuación, que tiene privilegios para administrar la controladora de red. |

| MgmtDomainAccountName | Obligatorio | Debe ser el nombre de usuario completo (incluido el nombre de dominio) de la cuenta de ejecución asignada a MgmtDomainAccount. El nombre de usuario del dominio se agregará al grupo Administradores durante la implementación. |

| MgmtDomainAccountPassword | Obligatorio | Contraseña de la cuenta de ejecución de administración asignada a MgmtDomainAccount. |

| MgmtDomainFQDN | Obligatorio | FQDN para el dominio de Active Directory al que se unirán las máquinas virtuales de controladora de red. |

| MgmtSecurityGroup | Obligatorio | Nombre del grupo de seguridad que creó anteriormente que contiene cuentas de administración de controladores de red. |

| RestEndPoint | Obligatorio | Escriba el restName que usó al preparar los certificados. Este parámetro no se usa para plantillas independientes. Si los nodos están en la misma subred, debe proporcionar la dirección IP de REST. Si los nodos están en subredes diferentes, proporcione el nombre DNS de REST. |

| ServerCertificatePassword | Obligatorio | Contraseña para importar el certificado en el almacén de máquinas. |

Nota:

Windows Server 2019 y versiones posteriores, se debe conceder permiso a las máquinas de controladora de red para registrar y modificar el SPN en Active Directory. Para obtener más información, consulte Kerberos con nombre de entidad de seguridad de servicio.

Adición del servicio de controladora de red a VMM

Una vez implementado correctamente el servicio de controladora de red, el siguiente paso es agregarlo a VMM como servicio de red.

En Tejido, haga clic con el botón derecho en Servicio de red de redes>y seleccione Agregar servicio de red.

Se inicia el Asistente para agregar servicio de red. Especifique un nombre y una descripción opcional.

Seleccione Microsoft para el fabricante y, para el modelo, seleccione Controladora de red de Microsoft.

En Credenciales, proporcione la cuenta de ejecución que desea usar para configurar el servicio de red. Debe ser la misma cuenta que incluyó en el grupo de clientes de controladora de red.

Para la cadena de conexión:

- En la implementación de varios nodos, ServerURL debe usar el punto de conexión REST y servicename debe ser el nombre de la instancia de controladora de red.

- En la implementación de un solo nodo, ServerURL debe ser el FQDN de controladora de red y, servicename debe ser el nombre de la instancia del servicio de controladora de red. Ejemplo:

serverurl=https://NCCluster.contoso.com;servicename=NC_VMM_RTM

En Revisar certificados, se realiza una conexión a la máquina virtual de controladora de red para recuperar el certificado. Compruebe que el certificado que se muestra es el que espera. Asegúrese de seleccionar Estos certificados se han revisado y se pueden importar en el cuadro almacén de certificados de confianza.

En la pantalla siguiente, seleccione Proveedor de análisis para conectarse al servicio y enumerar las propiedades y su estado. También es una buena prueba de si el servicio se creó correctamente y que usa la cadena de conexión correcta para conectarse a él. Examine los resultados y compruebe que isNetworkController = true. Cuando se complete correctamente, seleccione Siguiente.

Configure el grupo host que administrará la controladora de red.

Seleccione Finalizar para completar el asistente. Cuando el servicio se haya agregado a VMM, aparecerá en la lista Servicios de red de la consola VMM. Si no se agrega el servicio de red, active Trabajos en la consola VMM para solucionar problemas.

Validación de la implementación

Opcionalmente, puede validar la implementación de la controladora de red. Para ello, siga estos pasos:

- Cree la red del proveedor de HNV (la red de back-end), administrada por la controladora de red para la conectividad de máquina virtual del inquilino. Esta red se usa para validar que la controladora de red se ha implementado correctamente y que las máquinas virtuales de inquilino dentro de la misma red virtual pueden hacer ping entre sí. Esta red debe existir en la infraestructura de red física y todos los hosts de tejido de SDN deben tener conectividad física con ella.

- Después de crear el HNV proporcionar red, configure dos redes de máquinas virtuales de inquilino sobre ella. Cree redes de vm y grupos de direcciones IP y, a continuación, implemente las máquinas virtuales del inquilino. También puede probar la conectividad entre dos máquinas virtuales de inquilino implementadas en distintos hosts para asegurarse de que la controladora de red se ha implementado correctamente.

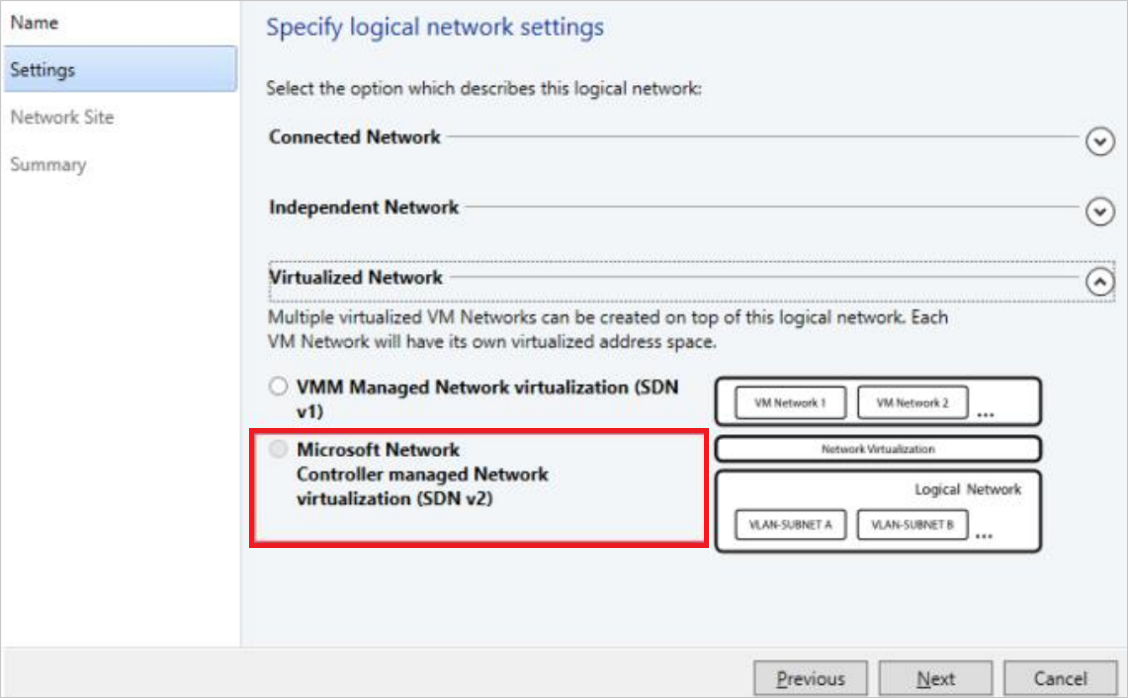

Creación de la red del proveedor de HNV

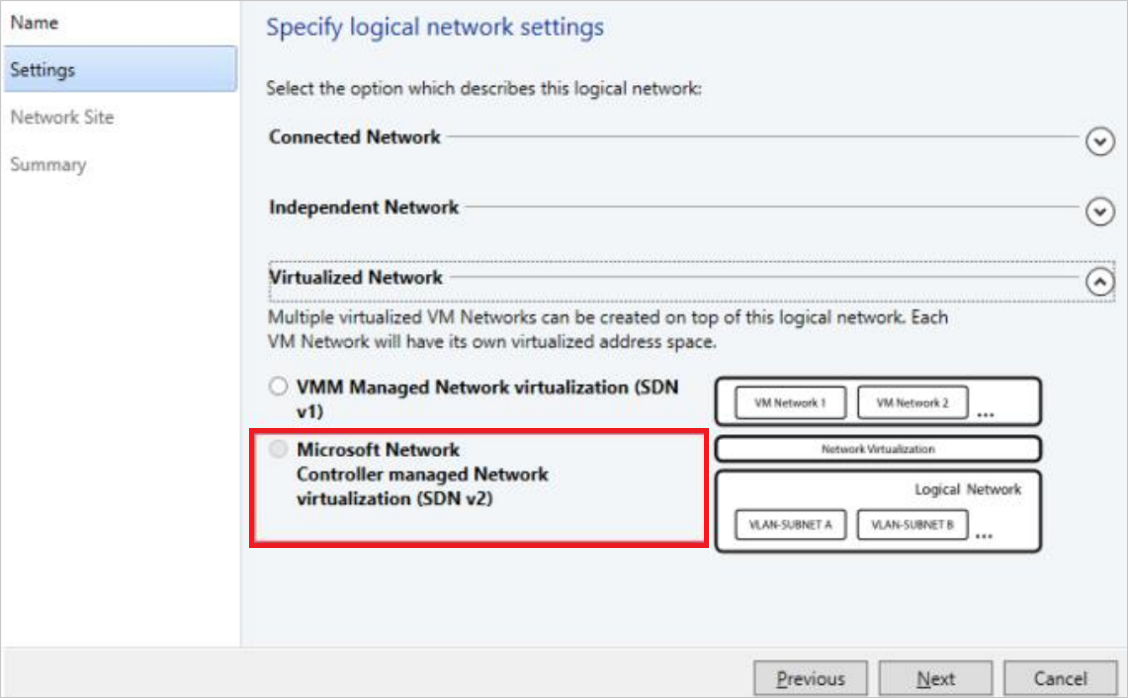

- Inicie el Asistente para crear red lógica. Escriba un nombre y una descripción opcional para esta red.

- En Configuración, compruebe que está seleccionada una red conectada, ya que todas las redes del proveedor de HNV deben tener enrutamiento y conectividad entre todos los hosts de esa red. Asegúrese de comprobar Permitir nuevas redes de VM creadas en esta red lógica para usar la virtualización de red. Además, compruebe Administrado por la controladora de red.

En Configuración, compruebe que está seleccionada una red conectada, ya que todas las redes del proveedor de HNV deben tener enrutamiento y conectividad entre todos los hosts de esa red. Asegúrese de comprobar Permitir nuevas redes de VM creadas en esta red lógica para usar la virtualización de red. Además, compruebe Administrado por la controladora de red.

Nota:

Desde VMM 2019 UR1, se cambia el tipo de red conectada a Red conectada.

En Configuración, asegúrese de que esté seleccionada la opción Red conectada, dado que todas las redes del proveedor de HNV deben tener enrutamiento y conectividad entre todos los hosts de esa red. Asegúrese de comprobar Permitir nuevas redes de VM creadas en esta red lógica para usar la virtualización de red. Además, compruebe Administrado por la controladora de red.

- En Sitio de red, agregue la información del sitio de red para la red del proveedor de HNV. Esto debe incluir la información del grupo host, la subred y la VLAN de la red.

- Revise la información de resumen y complete el asistente.

Creación del grupo de direcciones IP

Nota:

Desde VMM 2019 UR1, puede crear un grupo de direcciones IP mediante el Asistente para crear red lógica.

Nota:

Puede crear un grupo de direcciones IP con el asistente para la creación de redes lógicas.

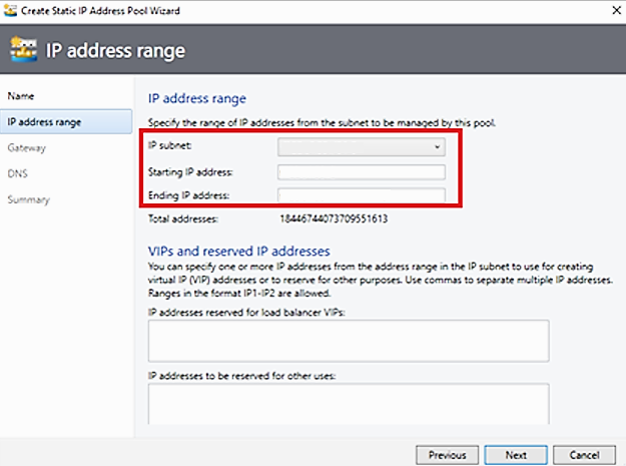

La configuración de la red lógica de HNV necesita un grupo de direcciones IP, aunque DHCP esté disponible en esta red. Si tiene más de una subred en la red de configuración de HNV, cree un grupo para cada subred.

- Haga clic con el botón derecho en la opción de configuración de la red lógica de HNV >Crear grupo de direcciones IP.

- Proporcione un nombre y una descripción opcional y asegúrese de que la red lógica del proveedor de HNV esté seleccionada para la red lógica.

- En El sitio de red, debe seleccionar la subred a la que va a atender este grupo de direcciones IP. Si tiene más de una subred como parte de la red del proveedor de HNV, debe crear un grupo de direcciones IP estáticas para cada subred. Si solo tiene un sitio (por ejemplo, como la topología de ejemplo), solo puede seleccionar Siguiente.

- En El sitio de red, debe seleccionar la subred a la que va a atender este grupo de direcciones IP. Si tiene más de una subred como parte de la red del proveedor de HNV, debe crear un grupo de direcciones IP estáticas para cada subred. Si solo tiene un sitio (por ejemplo, como la topología de ejemplo), solo puede seleccionar Siguiente.

Nota:

Para habilitar la compatibilidad con IPv6, agregue una subred IPv6 y cree un grupo de direcciones IPv6.

Nota:

- Para habilitar la compatibilidad con IPv6, agregue una subred IPv6 y cree un grupo de direcciones IPv6.

- Para habilitar la compatibilidad con IPv4, agregue una subred IPv4 y cree un grupo de direcciones IPv4.

- Para usar el espacio de direcciones IPv6, agregue tanto la subred IPv4 como la IPv6 al sitio de red.

- Para habilitar la compatibilidad con la pila doble, cree grupos de direcciones IP con los espacios de direcciones IPv4 e IPv6.

En Intervalo de direcciones IP, configure la dirección IP inicial y final. No use la primera dirección IP de la subred disponible. Por ejemplo, si la subred disponible es de .1 a .254, inicie el intervalo en .2 o superior.

A continuación, configure la dirección de puerta de enlace predeterminada. Seleccione Insertar junto al cuadro Puertas de enlace predeterminadas , escriba la dirección y use la métrica predeterminada. Opcionalmente, configure DNS y WINS.

Revise la información de resumen y seleccione Finalizar para completar el asistente.

Como parte de la incorporación de la controladora de red, el conmutador que implementó en los hosts para la conectividad de red lógica de administración se convirtió en un conmutador SDN. Este conmutador ahora se puede usar para implementar una red administrada de controladora de red, incluida la red lógica del proveedor de HNV. Asegúrese de seleccionar el sitio de red correspondiente a la red lógica del proveedor de HNV en la configuración del perfil de puerto de vínculo superior para el conmutador lógico de administración.

La red lógica del proveedor de HNV ahora es accesible para todos los hosts del grupo host administrado por la controladora de red.

Creación de redes de máquinas virtuales de inquilinos y grupos de DIRECCIONES IP

Ahora, cree dos redes de vm y grupos de DIRECCIONES IP para dos inquilinos en la infraestructura de SDN para probar la conectividad.

Nota:

- No use la primera dirección IP de la subred disponible. Por ejemplo, si la subred disponible es de .1 a .254, inicie el intervalo en .2 o superior.

- Actualmente no se puede crear una red de máquina virtual sin aislamiento para redes lógicas administradas por la controladora de red. Debe elegir la opción Aislar mediante el aislamiento de virtualización de red de Hyper-V al crear redes de VM asociadas a redes lógicas del proveedor de HNV.

- Puesto que la controladora de red aún no se ha probado con IPv6, use IPv4 para la red lógica y la red de máquina virtual al crear una red de máquina virtual.

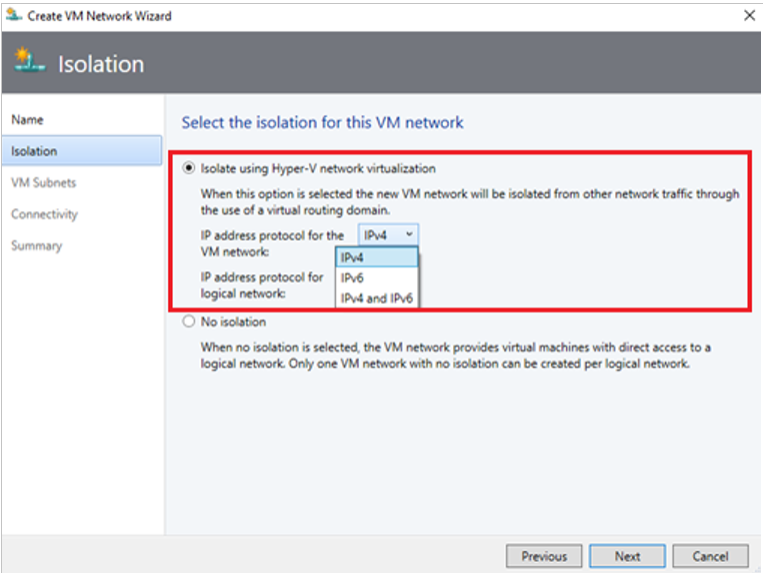

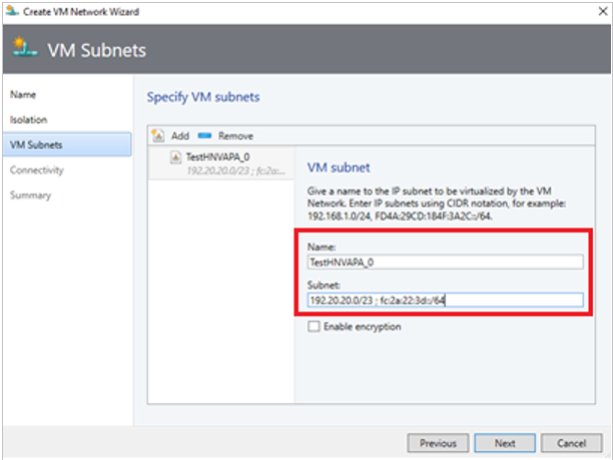

Cree una red de máquina virtual para cada inquilino.

Cree un grupo de direcciones IP para cada red de máquina virtual.

Nota:

Al crear una red de vm, para habilitar la compatibilidad con IPv6, seleccione IPv6 en el protocolo de direcciones IP del menú desplegable de la red de vm. Al crear una red de máquina virtual, para habilitar la compatibilidad con doble pila, seleccione IPv4 e IPv6 en el protocolo de direcciones IP del menú desplegable de red de vm (aplicable a 2022 y versiones posteriores).

Al crear subredes de máquina virtual, para habilitar la compatibilidad con la pila doble, proporcione tanto la subred IPv4 como la subred IPv6, separadas por un punto y coma (;). (aplicable a la versión 2022 y posteriores)

Creación de máquinas virtuales de inquilino

Ahora, puede crear máquinas virtuales de inquilino conectadas a la red virtual del inquilino.

- Asegúrese de que las máquinas virtuales de inquilino permiten IPv4 ICMP a través de su firewall. De forma predeterminada, Windows Server bloquea esto.

- Para permitir IPv4 ICMP a través del firewall, ejecute el comando New-NetFirewallRule –DisplayName "Allow ICMPv4-In" –Protocol ICMPv4.

- Asegúrese de que las máquinas virtuales de inquilino permiten ICMP IPv4/IPv6 a través de su firewall. De forma predeterminada, Windows Server bloquea esto.

- Para permitir IPv4 ICMP a través del firewall, ejecute el comando New-NetFirewallRule –DisplayName "Allow ICMPv4-In" –Protocol ICMPv4.

- Ejecute el comando New-NetFirewallRule –DisplayName “Allow ICMPv6-In” –Protocol ICMPv6 con el fin de permitir el ICMP IPv6 a través del firewall.

Nota:

ICMP IPv6 se aplica a 2019 UR2 y versiones posteriores.

- Si desea crear una máquina virtual a partir de un disco duro existente, siga estas instrucciones.

- Después de implementar al menos dos máquinas virtuales conectadas a la red, puede hacer ping a una máquina virtual de inquilino desde la otra máquina virtual de inquilino para validar que la controladora de red se ha implementado correctamente como un servicio de red y que puede administrar la red del proveedor de HNV para que las máquinas virtuales de inquilino puedan hacer ping entre sí.

Nota:

Para habilitar la compatibilidad con la pila doble, para las redes de vm, cree dos grupos de direcciones IP seleccionando las dos subredes IP en el menú desplegable.

Cree una máquina virtual e implemente la red de máquina virtual de doble pila para asignar la dirección IPv4 e IPv6 a la máquina virtual.

Quitar la controladora de red del tejido de SDN

Siga estos pasos para quitar la controladora de red del tejido de SDN.

Pasos siguientes

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de