Reduciento explotación de fallas de seguridad con EMET - (es-ES)

Objetivo

Este artículo Wiki tiene como objetivo demostrar cómo instalar y configurar EMET para reducir la explotación de los agujeros de seguridad en su ordenador de forma rápida y sencilla.

Se aplica a

Sistemas Operativos Cliente

• Windows XP Service Pack 3

• Windows Vista Service Pack 2

• Windows 7 Service Pack 1

• Windows 8

• Windows 8.1

Sistemas Operativos Servidor

• Windows Server 2003 Service Pack 2

• Windows Server 2008 Service Pack 2

• Windows Server 2008 R2 Service Pack 1

• Windows Server 2012

• Windows Server 2012 R2

Visión General

Prácticamente todo software ha tenido (o tiene) algún problema de seguridad y para los que no han tenido es sólo una cuestión de tiempo antes de que algún ciberdelincuente, hacker o estudiantes de seguridad, descubran la(s) vulnerabilidad(es) y la(s) hagan pública(s).

Microsoft creó EMET (Mitigación Enhanced Experience Toolkit) para reducir la explotación de los agujeros de seguridad utilizados por los ciberdelincuentes para obtener acceso a los sistemas con ataques de día cero.

Uno de los principales retos para los usuarios de estos días es mantener sus equipos seguros y actualizados, y no sólo los sistemas operativos de Microsoft, si no, todos los otros miles de programas que se instalan en los equipos, como Adobe Reader , Winzip, Firefox, Apple QuickTime, etc.

Grandes proveedores de software como Microsoft, proporcionan actualizaciones de seguridad constantemente para evitar que su software sea explotadado por los ciberdelincuentes, pero en algunos casos, estas vulnerabilidades se descubren antes de que los fabricantes las conozcan, y se convierten públicas sin previo aviso. Cuando esto sucede, el software es vulnerable a los ataques de día cero. Hasta que la vulnerabilidad sea corregida y distribuida por el fabricante, la vulnerabilidad afectará nuestra seguridad. Para solucionar este problema, puede utilizar EMET para proteger su sistema hasta que un parche esté disponible.

Nota

EMET permite forzar el uso de DEP, ASLR y SEHOP a lo largo de su Sistema, lo que evita algunos errores de programación comunes que resultan en vulnerabilidades explotables.

Requisitos del Sistema

Tener instalado en el Sistema, .NET Framework 4.0

Instalación

1. Descargar EMET 4.1.

Ejecutar EMET 4.1.

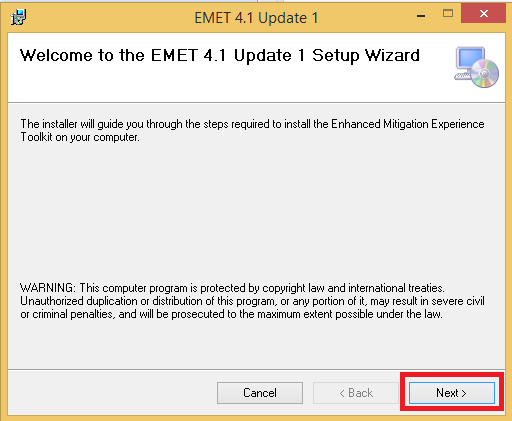

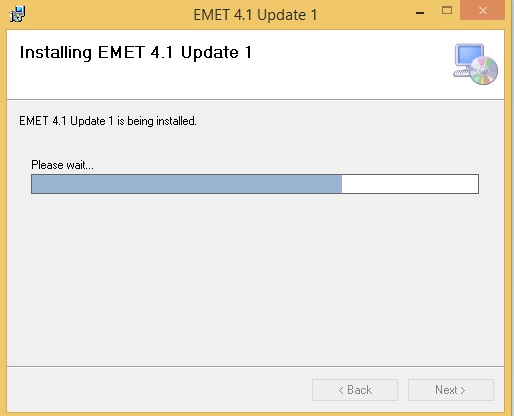

Ejecutar EMET Setup.msi y luego hacer clic en Next

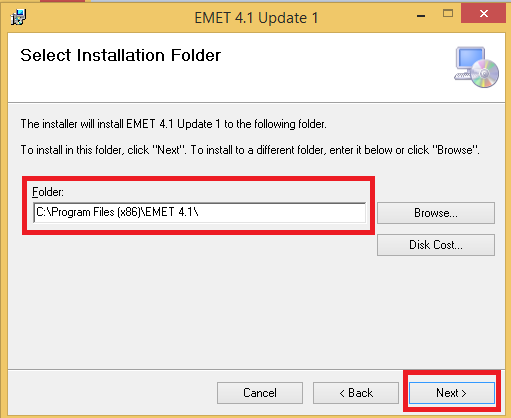

En la siguiente ventana, podemos cambiar el destino de instalación (si deseamos), luego hacemos clic en Next

Luego se procederá a la Instalación. Una vez concluída haremos clic en close.

Configuración de EMET

Después de instalar EMET en su ordenador, el siguiente paso consiste en configurarlo. Se recomienda habilitar EMET para software que se consideran vectores de ataques de ciberdelincuentes, como lectores de PDF, navegadores web, programas de mensajería instantánea, y cualquier otro software que tenga conectividad a Internet.

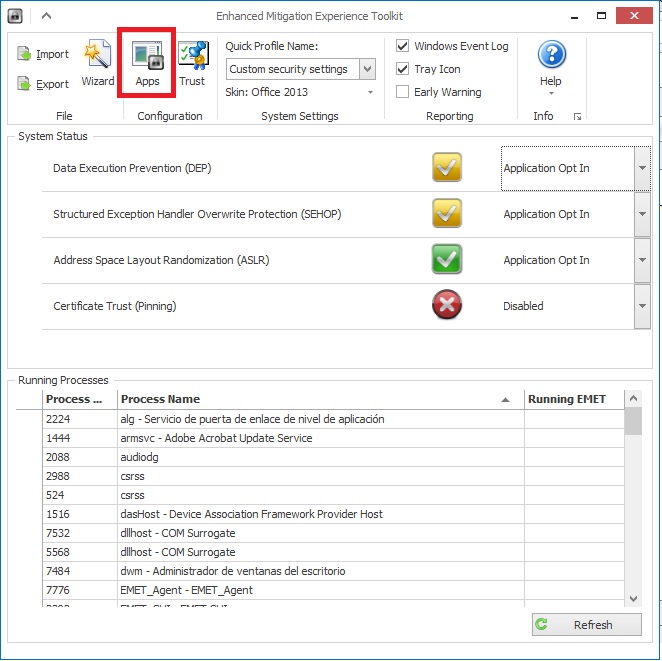

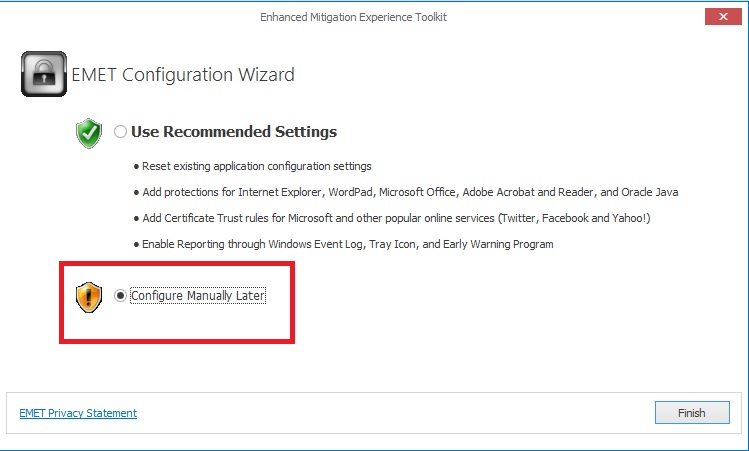

Cuando ejecutamos por primera vez, nos pide si queremos configurar las opciones recomendadas o realizar la configuración manualmente. En este ejemplo, seleccionamos la opción "Configure Manually Later". Igualmente, si deseamos cambiar este comportamiento, dentro de la consola, seleccionaremos Wizard

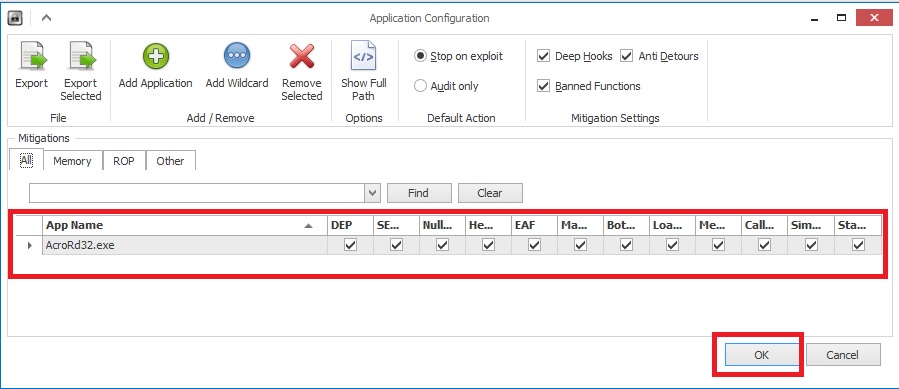

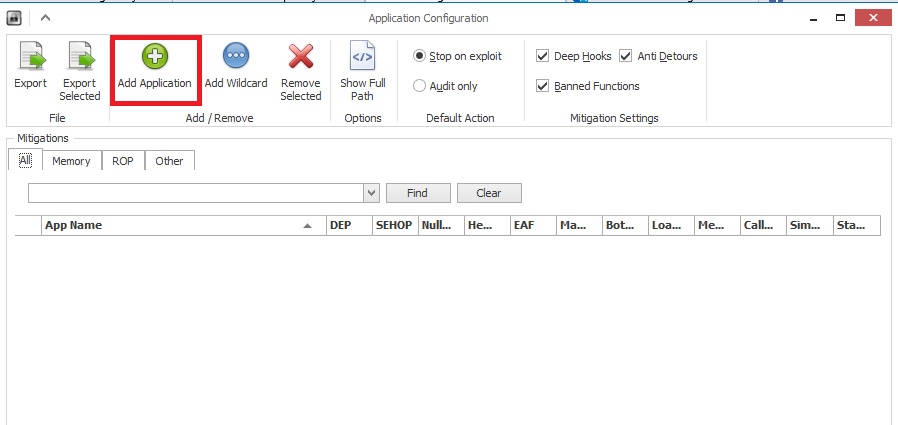

Se nos abrirá la ventana "Application Configuration", donde agregaremos las aplicaciones a observar con EMET.

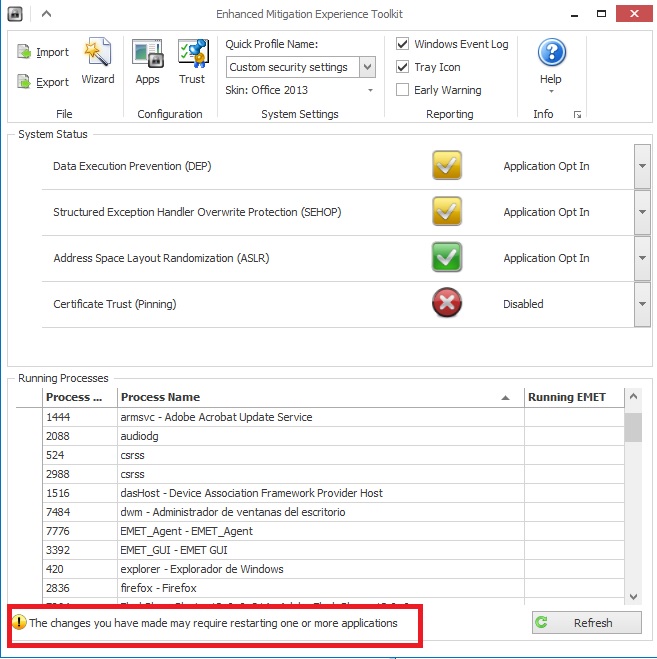

Seleccionamos la aplicación, desde la ubicación donde está instalada. Podremos observar que la aplicación se agrega a la lista. Podemos configurar si deseamos monitorear: DEP, SEHOP, etc.

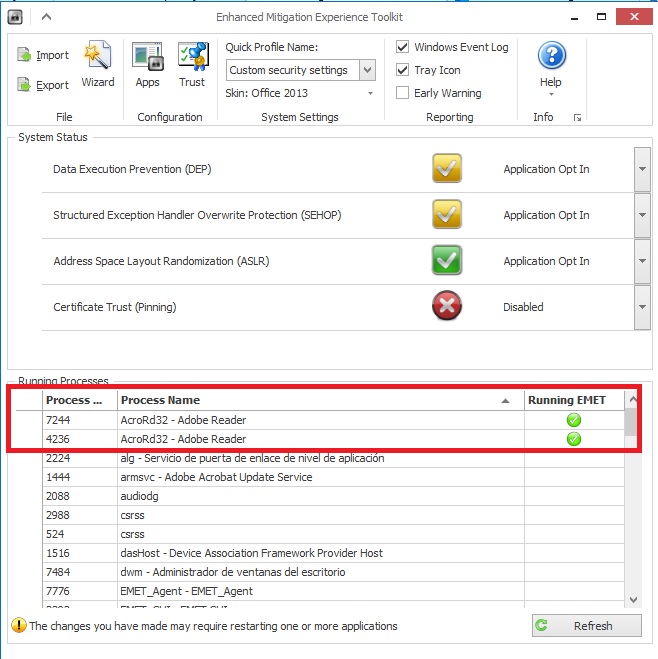

Nos mostrará el mensaje: "The changes you have made may require restarting one or more applications", lo cual significa que deberemos abrir o cerrar y volver a abrir la aplicación para que ésta pueda ser monitoreada por EMET.

Una vez que abrimos la aplicación a monitorear, nos mostrará que está corriendo bajo EMET

Luego, repetimos los pasos para agregar otro software que queramos monitorear.

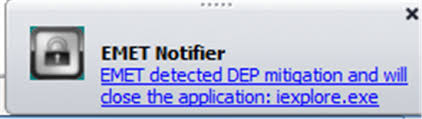

Si EMET, detecta algún posible ataque, nos informará de tal evento y cerrará la aplicación.

Agradecimientos

Luciano Lima y a Richard Mueller por su artículo en portugués