Métodos de autenticación que usan Azure Active Directory

Importante

Esta es la documentación de Azure Sphere (heredado). Azure Sphere (heredado) se retira el 27 de septiembre de 2027 y los usuarios deben migrar a Azure Sphere (integrado) en este momento. Use el selector de versiones situado encima de la TOC para ver la documentación de Azure Sphere (integrado).

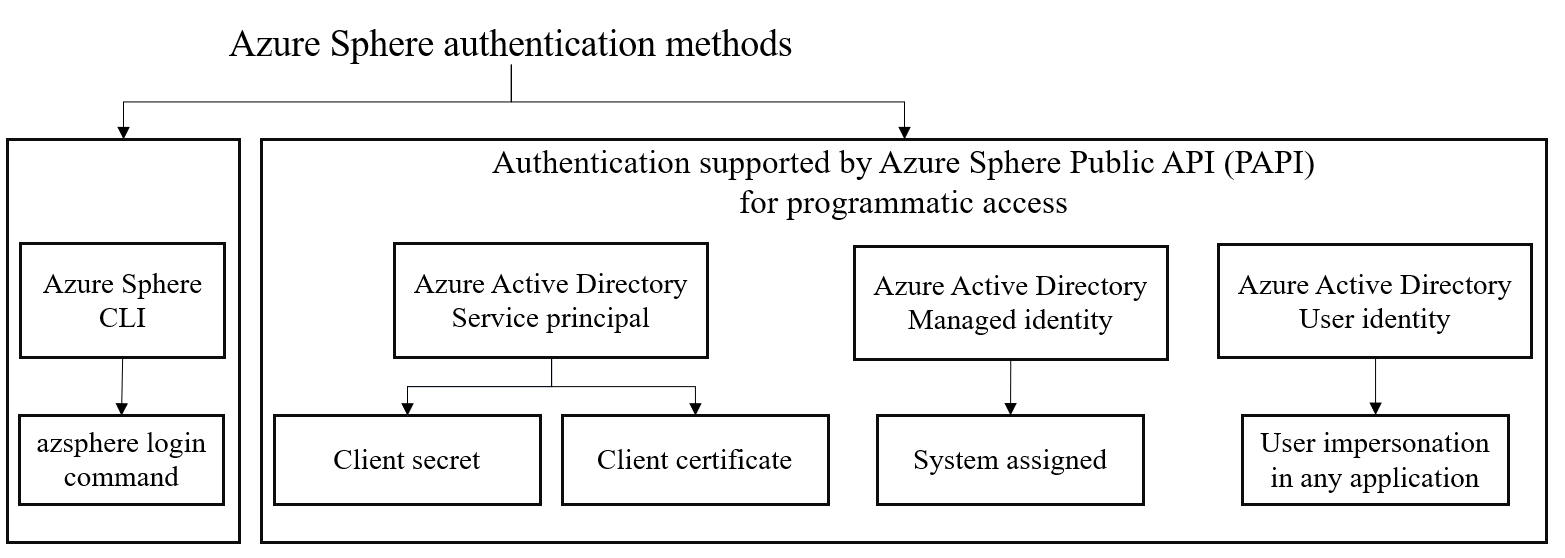

La API pública (PAPI) de Azure Sphere admite varios métodos de autenticación y autorización de usuario en Azure Active Directory (AAD).

Con Azure Active Directory, se puede usar un token de aplicación para autenticar y conceder acceso a recursos específicos de Azure desde una aplicación de usuario, un servicio o una herramienta de automatización mediante la entidad de servicio o el método de identidad administrada para la autenticación.

Importante

Al crear una entidad de servicio, debe proteger las credenciales de aplicación generadas, como secretos de cliente o certificados de cliente. Asegúrese de que no incluya las credenciales de aplicación en el código o compruebe las credenciales en el control de código fuente. Como alternativa, considere la posibilidad de usar la identidad administrada para evitar la necesidad de usar credenciales.

En la ilustración siguiente se muestran los métodos de autenticación admitidos mediante Azure Active Directory:

Método de entidad de servicio

Se puede configurar una entidad de servicio de Azure para usar un secreto de cliente o un certificado de cliente para la autenticación. Las entidades de servicio no están vinculadas a ningún usuario determinado, pero pueden tener permisos asignados a través de roles predefinidos. La autenticación con una entidad de servicio es la mejor manera de escribir scripts o programas seguros, lo que le permite aplicar restricciones de permisos e información de credenciales estáticas almacenadas localmente. Para más información, consulte Entidad de servicio de Azure.

Hay dos opciones disponibles para las entidades de servicio: secretos de cliente y certificados de cliente. Para obtener más información, consulte Método de autenticación de entidad de servicio.

Método de identidad administrada

La identidad administrada de Azure también se puede usar para comunicarse con el servicio de API pública de Azure Sphere. La identidad administrada se admite en varios servicios de Azure. La ventaja de usar una identidad administrada para el método de autenticación de recursos de Azure es que no es necesario administrar ningún secreto de cliente ni certificados de cliente. Para más información, consulte Identidad administrada para el método de recursos.

Método de identidad de usuario

Con este método no es necesario autenticarse mediante el inquilino de Azure Sphere. Puede iniciar sesión con la identidad de usuario de Azure Active Directory. Para obtener más información, consulte Método de autenticación de usuario.

Adición del identificador de aplicación de API pública de Azure Sphere al inquilino de Azure

En primer lugar, debe agregar el identificador de aplicación de api pública de Azure Sphere al inquilino de Azure mediante una configuración única:

Nota:

- Use una cuenta de administrador global para el inquilino de Azure Active Directory (Azure AD) para ejecutar este comando.

- El valor del

AppIdparámetro es estático. - Se recomienda usar

Azure Sphere Public APIpara para-DisplayNameque se pueda usar un nombre para mostrar común en todos los inquilinos.

Abra una ventana del símbolo del sistema de Windows PowerShell con privilegios elevados (ejecute Windows PowerShell como administrador) y ejecute el siguiente comando para instalar el módulo de PowerShell de Azure AD:

Install-Module AzureADInicie sesión en Azure AD PowerShell con una cuenta de administrador. Especifique el

-TenantIdparámetro para autenticarse como una entidad de servicio:Connect-AzureAD -TenantId <Azure Active Directory TenantID><TenantID de Azure Active Directory representa el TenantID> de Azure Active Directory. Para más información, consulte Búsqueda del identificador de inquilino de Azure Active Directory.

Cree la entidad de servicio y conéctela a la

Azure Sphere Public APIaplicación especificando el identificador de aplicación de API pública de Azure Sphere, como se describe a continuación:New-AzureADServicePrincipal -AppId 7c209960-a417-423c-b2e3-9251907e63fe -DisplayName "Azure Sphere Public API"