Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Visión general

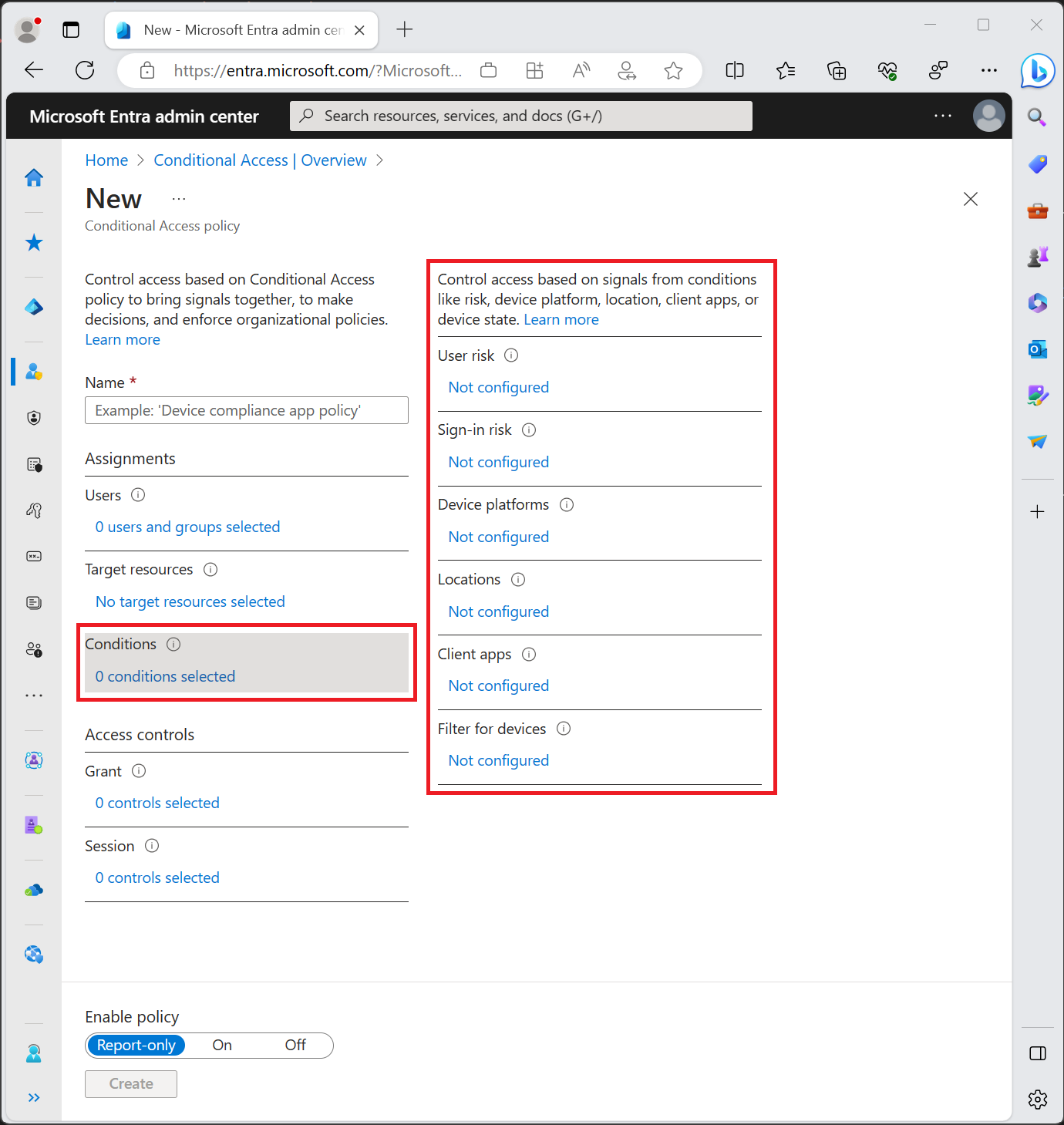

En una directiva de acceso condicional, los administradores usan una o varias señales para mejorar las decisiones de directiva.

Los administradores combinan varias condiciones para crear políticas de acceso condicional específicas y detalladas.

Cuando los usuarios acceden a una aplicación confidencial, los administradores pueden considerar varias condiciones en sus decisiones de acceso, como:

- Información de riesgo de microsoft Entra ID Protection

- Ubicación de red

- Información del dispositivo

Riesgo del agente (versión preliminar)

Los administradores con acceso a id. Protection pueden evaluar el riesgo del agente como parte de una directiva de acceso condicional. El riesgo del agente muestra la probabilidad de que un agente esté en peligro.

Riesgo de usuario

Los administradores con acceso a id. Protection pueden evaluar el riesgo de usuario como parte de una directiva de acceso condicional. El riesgo del usuario muestra la probabilidad de que una identidad o una cuenta se vean comprometidas. Obtenga más información sobre el riesgo de usuario en ¿Qué es el riesgo ? y Cómo configurar y habilitar directivas de riesgo.

Riesgo de inicio de sesión

Los administradores con acceso a id. Protection pueden evaluar el riesgo de inicio de sesión como parte de una directiva de acceso condicional. El riesgo de inicio de sesión muestra la probabilidad de que el propietario de la identidad no realice una solicitud de autenticación. Obtenga más información sobre el riesgo de inicio de sesión en los artículos ¿Qué es el riesgo y Cómo configurar y habilitar directivas de riesgo?

Riesgo interno

Los administradores con acceso a la protección adaptable de Microsoft Purview pueden incorporar señales de riesgo de Microsoft Purview a decisiones sobre directivas de acceso condicional. El riesgo interno tiene en cuenta la gobernanza de datos, la seguridad de los datos y las configuraciones de riesgo y cumplimiento de Microsoft Purview. Estas señales se basan en factores contextuales como:

- Comportamiento del usuario

- Patrones históricos

- Detecciones de anomalías

Esta condición permite a los administradores usar directivas de acceso condicional para realizar acciones como bloquear el acceso, requerir métodos de autenticación más seguros o requerir la aceptación de términos de uso.

Esta funcionalidad incorpora parámetros que abordan específicamente los posibles riesgos derivados de dentro de una organización. La configuración del acceso condicional para considerar el riesgo interno permite a los administradores adaptar los permisos de acceso en función de factores contextuales, como el comportamiento del usuario, los patrones históricos y la detección de anomalías.

Para obtener más información, consulte Configuración y habilitación de una directiva basada en riesgos internos.

Plataformas de dispositivo

El acceso condicional identifica la plataforma del dispositivo mediante la información proporcionada por el dispositivo, como las cadenas del agente de usuario. Dado que las cadenas del agente de usuario se pueden modificar, esta información no se comprueba. Utilice la plataforma de dispositivo con las directivas de cumplimiento de dispositivos de Microsoft Intune o como parte de una instrucción de bloque. De forma predeterminada, se aplica a todas las plataformas de dispositivos.

El acceso condicional admite estas plataformas de dispositivos:

- Androide

- Ios

- Windows

- macOS

- Linux

Si bloquea la autenticación heredada con la condición Otros clientes, también puede establecer la condición de la plataforma del dispositivo.

No se admite la selección de plataformas de dispositivos macOS o Linux al seleccionar Requerir aplicación cliente aprobada o Requerir directiva de protección de aplicaciones como los únicos controles de concesión, o al seleccionar Requerir todos los controles seleccionados.

Importante

Microsoft recomienda crear una directiva de acceso condicional para plataformas de dispositivos no compatibles. Por ejemplo, para bloquear el acceso a recursos corporativos desde el sistema operativo Chrome u otros clientes no admitidos, configure una directiva con una condición de plataformas de dispositivos que incluya cualquier dispositivo, excluya las plataformas de dispositivos compatibles y establezca Conceder control para bloquear el acceso.

Ubicaciones

La condición de ubicaciones se ha movido.

Aplicaciones cliente

De manera predeterminada, todas las directivas de acceso condicional recién creadas se aplican a todos los tipos de aplicaciones cliente, incluso si la condición de las aplicaciones cliente no está configurada.

Nota

El comportamiento de la condición de las aplicaciones cliente se actualizó en agosto de 2020. Si tiene directivas de acceso condicional existentes, permanecen sin cambios. Sin embargo, si selecciona una directiva existente, se elimina el interruptor Configurar y se seleccionan las aplicaciones cliente a las que se aplica la directiva.

Importante

Los inicios de sesión desde clientes de autenticación heredada no soportan autenticación multifactor (MFA) ni pasan información sobre el estado de los dispositivos, por lo que los bloquean los controles de concesión de acceso condicional, tales como la obligatoriedad de MFA o dispositivos compatibles. Si tiene cuentas que deben usar la autenticación heredada, debe excluir esas cuentas de la directiva o configurar la directiva para que solo se aplique a los clientes de autenticación modernos.

Cuando el botón de alternancia Configurar está establecido en Sí, se aplica a los elementos seleccionados; cuando está establecido en No, se aplica a todas las aplicaciones cliente, incluidos los clientes de autenticación moderna y heredada. Este botón de alternancia no aparece en las directivas creadas antes de agosto de 2020.

- Clientes de autenticación moderna

- Browser

- Estos clientes incluyen aplicaciones basadas en web que usan protocolos como SAML, WS-Federation, OpenID Connect o servicios registrados como cliente confidencial de OAuth.

- Aplicaciones móviles y aplicaciones de escritorio

- Esta opción incluye aplicaciones como las aplicaciones de teléfono y escritorio de Office.

- Browser

- Clientes de autenticación heredada

- Clientes de Exchange ActiveSync

- Esta selección incluye cualquier uso del protocolo Exchange ActiveSync (EAS). Cuando la directiva bloquea el uso de Exchange ActiveSync, el usuario afectado recibe un solo correo electrónico de cuarentena. Este correo electrónico proporciona información sobre por qué están bloqueados e incluye instrucciones de corrección si es posible.

- Los administradores solo pueden aplicar directivas a plataformas compatibles (como iOS, Android y Windows) a través de la API de Microsoft Graph de acceso condicional.

- Otros clientes

- Esta opción incluye clientes que usan protocolos de autenticación básicos o heredados que no admiten la autenticación moderna.

- SMTP: usado por clientes POP e IMAP para enviar mensajes de correo electrónico.

- Detección automática: usada por clientes Outlook y EAS para buscar y conectarse a buzones en Exchange Online.

- Exchange Online PowerShell: se usa para conectarse a Exchange Online con PowerShell remoto. Si bloquea la autenticación básica para Exchange Online PowerShell, debe usar el módulo de Exchange Online PowerShell para conectarse. Para obtener instrucciones, consulte Conexión a Exchange Online PowerShell con autenticación multifactor.

- Servicios web de Exchange (EWS): una interfaz de programación que usa Outlook, Outlook para Mac y aplicaciones que no son de Microsoft.

- IMAP4: usado por clientes de correo electrónico IMAP.

- MAPI sobre HTTP (MAPI/HTTP): usado por Outlook 2010 y versiones posteriores.

- Libreta de direcciones sin conexión (OAB): una copia de las colecciones de listas de direcciones que Outlook descarga y usa.

- Outlook en cualquier lugar (RPC a través de HTTP): usado por Outlook 2016 y versiones anteriores.

- Servicio Outlook: usado por la aplicación de correo electrónico y calendario de Windows 10.

- POP3: usado por clientes de correo electrónico POP.

- Servicios web de creación de informes: se usan para recuperar datos de informes en Exchange Online.

- Esta opción incluye clientes que usan protocolos de autenticación básicos o heredados que no admiten la autenticación moderna.

- Clientes de Exchange ActiveSync

Estas condiciones se suelen usar para:

- Requerir un dispositivo administrado

- Bloquear la autenticación heredada

- Bloquear aplicaciones web, pero permitir aplicaciones móviles o de escritorio

Exploradores compatibles

Esta configuración funciona con todos los exploradores. Sin embargo, para satisfacer una directiva de dispositivo, como un requisito de dispositivo compatible, se admiten los sistemas operativos y exploradores siguientes. Los sistemas operativos y los exploradores que quedan fuera de la compatibilidad estándar no se muestran en esta lista:

| Sistemas operativos | Navegadores |

|---|---|

| Windows 10 y versiones posteriores | Microsoft Edge, Chrome, Firefox 91+ |

| Windows Server 2025 | Microsoft Edge, Chrome |

| Windows Server 2022 | Microsoft Edge, Chrome |

| Windows Server 2019 | Microsoft Edge, Chrome |

| Ios | Microsoft Edge, Safari (consulte las notas) |

| Androide | Microsoft Edge, Chrome |

| macOS | Microsoft Edge, Chrome, Firefox 133+, Safari |

| Escritorio de Linux | Microsoft Edge |

Estos exploradores admiten la autenticación de dispositivo, lo que permite identificar y validar el dispositivo con respecto a una directiva. Se produce un error en la comprobación del dispositivo si el explorador se ejecuta en modo privado o si las cookies están deshabilitadas.

Nota

Microsoft Edge 85+ requiere que el usuario inicie sesión en el explorador para pasar correctamente la identidad del dispositivo. De lo contrario, se comporta como Chrome sin la Extensión de inicio de sesión único de Microsoft. Este inicio de sesión podría no producirse automáticamente en un escenario de unión a un dispositivo híbrido.

Safari es compatible con el acceso condicional basado en un dispositivo administrado, pero no puede satisfacer las condiciones Requerir aplicación de cliente aprobada o Requerir la directiva de protección de aplicaciones. Un explorador administrado como Microsoft Edge satisface los requisitos aprobados de la aplicación cliente y la directiva de protección de aplicaciones. En iOS con soluciones MDM que no son de Microsoft, solo el navegador Microsoft Edge es compatible con la directiva de dispositivos.

Firefox 91 y versiones posteriores son compatibles con el acceso condicional basado en dispositivos, pero es necesario activar la opción "Permitir el inicio de sesión único de Windows para las cuentas de trabajo y educativas Microsoft".

Chrome 111+ es compatible con el acceso condicional basado en dispositivos, pero es necesario activar "CloudApAuthEnabled".

Los dispositivos macOS que usan el explorador Firefox deben ejecutar macOS versión 10.15 o posterior y tener instalado y configurado correctamente el complemento Microsoft Enterprise SSO.

¿Por qué veo una solicitud de certificado en el explorador?

En dispositivos iOS, Android y macOS se identifican mediante un certificado de cliente. Este certificado se aprovisiona cuando se registra el dispositivo. Cuando un usuario inicia sesión por primera vez a través del explorador, se le pide que seleccione el certificado. El usuario debe seleccionar este certificado antes de usar el explorador.

Compatibilidad con Chrome

Windows

Para obtener compatibilidad con Chrome en Windows 10 Creators Update (versión 1703) o posterior, instale la extensión de inicio de sesión único de Microsoft o habilite la extensión CloudAPAuthEnabled de Chrome. Estas configuraciones son necesarias cuando una directiva de acceso condicional requiere detalles específicos del dispositivo para plataformas Windows en particular.

Para habilitar automáticamente la directiva CloudAPAuthEnabled en Chrome, cree la siguiente clave del Registro:

- Ruta de acceso:

HKEY_LOCAL_MACHINE\Software\Policies\Google\Chrome - Nombre:

CloudAPAuthEnabled - Valor:

0x00000001 - TipoDePropiedad:

DWORD

Para implementar automáticamente la extensión de inicio de sesión único de Microsoft en los exploradores Chrome, cree la siguiente clave del Registro mediante la directiva de ExtensionInstallForcelist en Chrome:

- Ruta de acceso:

HKEY_LOCAL_MACHINE\Software\Policies\Google\Chrome\ExtensionInstallForcelist - Nombre:

1 - Tipo:

REG_SZ (String) - Datos:

ppnbnpeolgkicgegkbkbjmhlideopiji;https://clients2.google.com/service/update2/crx

macOS

Los dispositivos macOS que usan el complemento Enterprise SSO requieren la extensión de Inicio de sesión único de Microsoft para admitir el inicio de sesión único y el acceso condicional basado en dispositivos en Google Chrome.

Para las implementaciones basadas en MDM de Google Chrome y la administración de extensiones, consulte Configurar el explorador Chrome en Mac y ExtensionInstallForcelist.

Clientes de escritorio y aplicaciones móviles compatibles

Los administradores pueden seleccionar Aplicaciones móviles y clientes de escritorio como aplicación cliente.

Esta configuración afecta a los intentos de acceso realizados desde las siguientes aplicaciones móviles y clientes de escritorio:

| Aplicaciones cliente | Servicio de destino | Plataforma |

|---|---|---|

| Aplicación de Dynamics CRM | DYNAMICS CRM | Windows 10, iOS y Android |

| Aplicación de Correo electrónico/Calendario/People, Outlook 2016, Outlook 2013 (con la autenticación moderna) | Intercambio Online | Windows 10 |

| Directiva de MFA y de ubicación para las aplicaciones. No se admiten las directivas basadas en dispositivos. | Cualquier servicio de aplicaciones de Mis aplicaciones | Android e iOS |

| Microsoft Teams Services: esta aplicación cliente controla todos los servicios que admiten Microsoft Teams y todas sus aplicaciones cliente: escritorio de Windows, iOS, Android, WP y cliente web. | Equipos de Microsoft | Windows 10, iOS, Android y macOS |

| Aplicaciones de Office 2016, aplicaciones universales de Office, Office 2013 (con autenticación moderna), cliente de sincronización de OneDrive | SharePoint Online | Windows 10 |

| Office 2016 (solo Word, Excel, PowerPoint y OneNote). | SharePoint | macOS |

| Office 2019 | SharePoint | Windows 10, macOS |

| Aplicaciones móviles de Office | SharePoint | Android, iOS |

| Aplicación de Yammer para Office | Yammer | Windows 10, iOS y Android |

| Outlook 2019 | SharePoint | Windows 10, macOS |

| Outlook 2016 (Office para macOS) | Intercambio Online | macOS |

| Aplicación móvil de Outlook | Intercambio Online | Android, iOS |

| Aplicación de Power BI | Servicio Power BI | Windows 10, Android e iOS |

| Aplicación Azure DevOps Services (anteriormente conocida como Visual Studio Team Services o VSTS) | Azure DevOps Services (anteriormente conocido como Visual Studio Team Services o VSTS) | Windows 10, iOS y Android |

Clientes de Exchange ActiveSync

- Los administradores solo pueden seleccionar clientes de Exchange ActiveSync al asignar directivas a usuarios o grupos. Si selecciona Todos los usuarios, Todos los usuarios externos e invitados o Roles del directorio, todos los usuarios estarán sujetos a la directiva.

- Cuando los administradores crean una directiva asignada a los clientes de Exchange ActiveSync, Exchange Online debe ser la única aplicación en la nube asignada a la directiva.

- Los administradores pueden restringir el ámbito de esta directiva a plataformas específicas mediante la condición Plataformas de dispositivo .

Si el control de acceso que se asigna a la directiva usa Requerir aplicación cliente aprobada, se dirige al usuario para que instale y use el cliente móvil de Outlook. En el caso de que se requiera una autenticación multifactor, aceptar los Términos de uso o tener en cuenta controles personalizados, los usuarios afectados se bloquearán, ya que la autenticación básica no admite estos controles.

Para obtener más información, consulte los siguientes artículos.

- Bloqueo de la autenticación heredada con acceso condicional

- Se requieren aplicaciones de cliente aprobadas con acceso condicional

Otros clientes

Si selecciona Otros clientes, puede especificar una condición que afecta a las aplicaciones que usan la autenticación básica con protocolos de correo electrónico como IMAP, MAPI, POP, SMTP y aplicaciones de Office más antiguas que no usan la autenticación moderna.

Estado del dispositivo (en desuso)

Esta condición está en desuso. Los clientes deben usar la condición Filtro para dispositivos en la directiva de acceso condicional para satisfacer escenarios que se lograron anteriormente mediante la condición de estado del dispositivo.

Importante

El estado del dispositivo y los filtros de los dispositivos no se pueden usar juntos en la directiva de acceso condicional. Los filtros para dispositivos ofrecen un direccionamiento más detallado, incluida la compatibilidad para segmentar información del estado del dispositivo a través de la propiedad trustType y isCompliant.

Filtro para dispositivos

Cuando los administradores configuran el filtro para los dispositivos como condición, pueden incluir o excluir dispositivos en función de un filtro mediante una expresión de regla en las propiedades del dispositivo. Puede crear la expresión de regla para filtrar los dispositivos mediante el generador de reglas o la sintaxis de reglas. Este proceso es similar al que se usa para las reglas de los grupos de pertenencia dinámica. Para obtener más información, consulte Acceso condicional: Filtro para dispositivos.

Flujos de autenticación (versión preliminar)

Los flujos de autenticación controlan cómo usa su organización determinados protocolos de autenticación y autorización y concesiones. Estos flujos pueden proporcionar una experiencia sin problemas para los dispositivos que carecen de entrada local, como dispositivos compartidos o señalización digital. Use este control para configurar métodos de transferencia como flujo de código de dispositivo o transferencia de autenticación.