Uso de revisiones de acceso para administrar los usuarios que se han excluido de las directivas de acceso condicional

En un mundo ideal, todos los usuarios seguirían las directivas de acceso para proteger el acceso a los recursos de la organización. A veces, sin embargo, hay casos empresariales en los que hay que hacer excepciones. En este artículo se incluyen algunos ejemplos de situaciones en las que es posible que se necesiten exclusiones. Usted, como administrador de TI, puede administrar esta tarea, evitar la supervisión de las excepciones a las directivas y proporcionar a los auditores pruebas de que estas excepciones se revisan periódicamente mediante las revisiones de acceso de Microsoft Entra.

Nota:

Se requiere una licencia válida de Microsoft Entra ID P2 o Microsoft Entra ID Governance, Enterprise Mobility + Security E5 de pago o de prueba para usar las revisiones de acceso de Microsoft Entra. Para más información, consulte Ediciones en Microsoft Entra.

¿En qué casos hay que excluir a usuarios de las directivas?

Supongamos que, como administrador, usted decide utilizar Acceso condicional de Microsoft Entra para requerir autenticación multifactor (MFA) y limitar las solicitudes de autenticación a redes o dispositivos específicos. Durante la planeación de la implementación, se da cuenta de que no todos los usuarios pueden cumplir estos requisitos. Por ejemplo, puede que tenga usuarios que trabajan desde oficinas remotas y que no forman parte de la red interna. También puede que tenga que dar cabida a los usuarios que se conectan mediante dispositivos no compatibles mientras esperan a que se reemplacen esos dispositivos. En resumen, la empresa necesita que estos usuarios inicien sesión y hagan su trabajo, de modo que los excluye de las directivas de acceso condicional.

En otro ejemplo, podría usar ubicaciones con nombre en el acceso condicional para especificar un conjunto de países y regiones desde los que no quiere permitir que los usuarios accedan a su inquilino.

Pero algunos usuarios todavía podrían tener un motivo válido para iniciar sesión desde estos países o regiones bloqueados. Por ejemplo, los usuarios podrían viajar por trabajo y necesitar acceso a los recursos corporativos. En este caso, la directiva de acceso condicional para bloquear estos países o regiones podría usar un grupo de seguridad en la nube dedicado a los usuarios excluidos de la directiva. Los usuarios que necesiten acceso mientras viajan pueden agregarse al grupo mediante Autoservicio de administración de grupos de Microsoft Entra.

Otro caso podría ser el de una directiva de acceso condicional que bloquea la autenticación heredada para la mayoría de los usuarios. Sin embargo, si tiene algunos usuarios que necesitan usar métodos de autenticación heredados para acceder a recursos específicos, puede excluir a estos usuarios de la directiva que bloquea los métodos de autenticación heredados.

Nota:

Microsoft recomienda encarecidamente que bloquee el uso de protocolos heredados en el inquilino para mejorar su seguridad.

¿Por qué constituyen un reto las exclusiones?

En Microsoft Entra ID, puede definir el ámbito de una directiva de acceso condicional para un conjunto de usuarios. También puede configurar exclusiones seleccionando roles de Microsoft Entra, usuarios individuales o invitados. Tenga en cuenta que, cuando se configuran exclusiones, la intención de la directiva no se puede aplicar a los usuarios excluidos. Si las exclusiones se configuran mediante una lista de usuarios o grupos de seguridad locales heredados, tendrá una visibilidad limitada de las exclusiones. Como resultado:

Es posible que los usuarios no sepan que están excluidos.

Los usuarios pueden unirse al grupo de seguridad para omitir la directiva.

Es posible que los usuarios excluidos cumplieran los requisitos para la exclusión, pero que ya no lo hagan.

Con frecuencia, cuando se configura por primera vez una exclusión, hay una pequeña lista de usuarios que omiten la directiva. Con el tiempo, se agregan más usuarios a la exclusión, y la lista crece. En algún momento, necesitará revisar la lista y confirmar que cada uno de estos usuarios debe seguir excluido. La administración de la lista de exclusiones desde un punto de vista técnico puede ser relativamente sencilla, pero ¿quién toma las decisiones empresariales y cómo puede asegurarse de que todo es auditable? Sin embargo, si configura la exclusión mediante un grupo de Microsoft Entra, puede usar revisiones de acceso como control compensatorio, para impulsar la visibilidad y reducir el número de usuarios excluidos.

Creación de un grupo de exclusión en una directiva de acceso condicional

Siga estos pasos para crear un nuevo grupo Microsoft Entra y una directiva de acceso condicional que no se aplique a ese grupo.

Creación de un grupo de exclusión

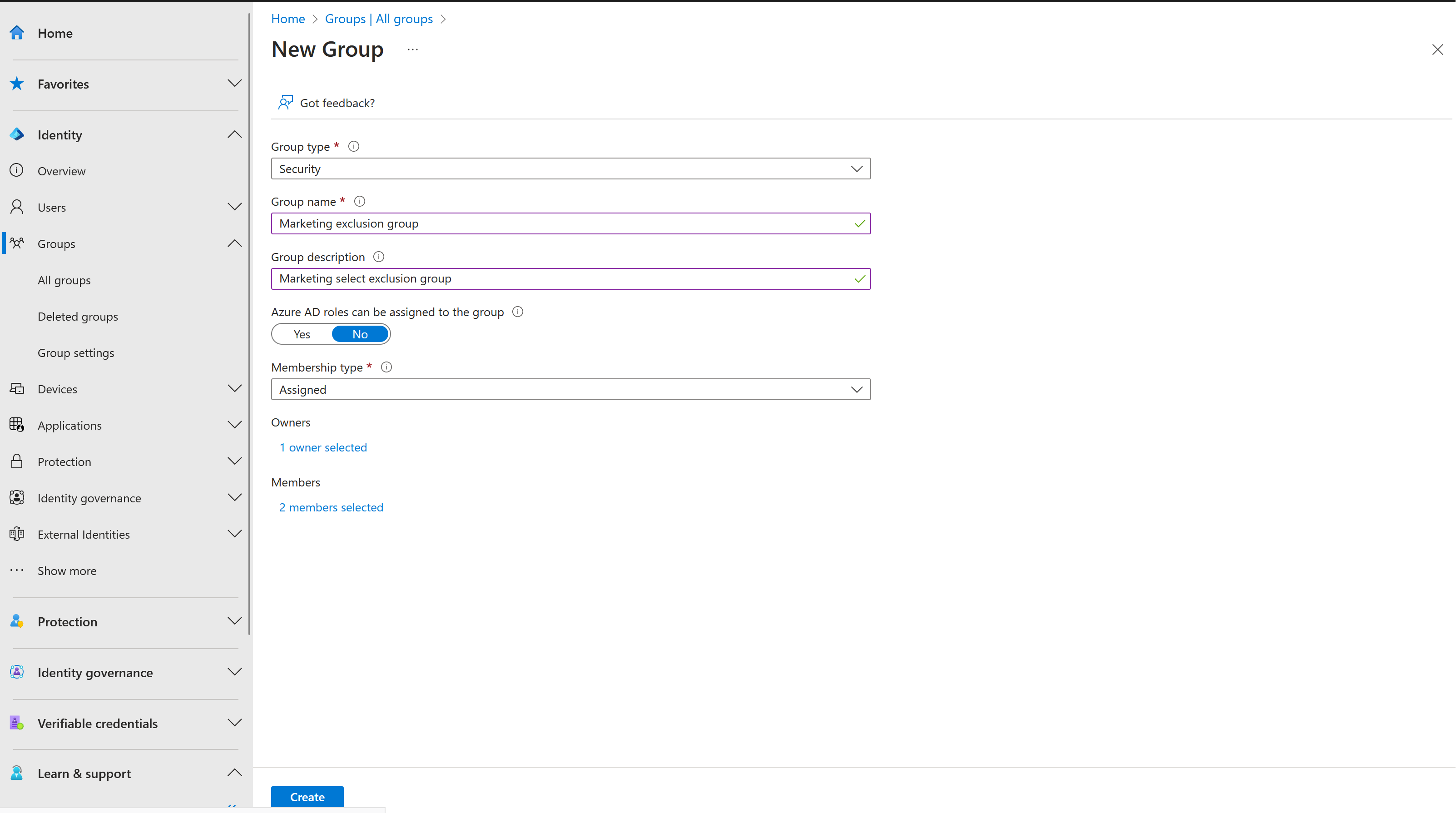

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de usuario.

Vaya aIdentidad>Grupos>Todos los grupos.

Seleccione Nuevo grupo.

En la lista Tipo de grupo, seleccione Seguridad. Especifique un nombre y una descripción.

Asegúrese de establecer el tipo de Pertenencia en Asignado.

Seleccione los usuarios que deben formar parte de este grupo de exclusión y, a continuación, seleccione Crear.

Creación de una directiva de acceso condicional que excluye al grupo

Ahora puede crear una directiva de acceso condicional que use este grupo de exclusión.

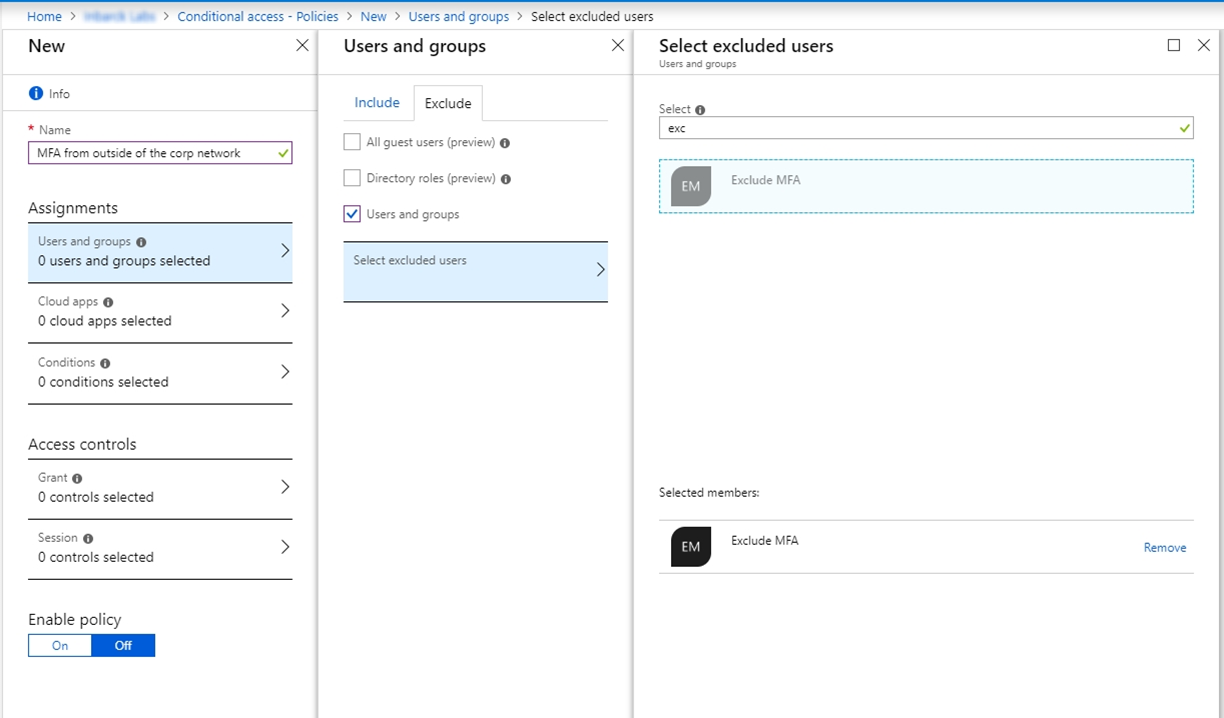

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de acceso condicional.

Vaya a Protección> Acceso condicional.

Seleccione Crear nueva directiva.

Asigne un nombre a la directiva. Se recomienda que las organizaciones creen un estándar significativo para los nombres de sus directivas.

En Asignaciones, seleccione Usuarios y grupos.

En la pestaña Incluir, seleccione Todos los usuarios.

En Excluir, seleccione Usuarios y grupos y elija el grupo de exclusión que ha creado.

Nota:

Se recomienda excluir al menos una cuenta de administrador de la directiva cuando realice pruebas para asegurarse de que no está bloqueado en el inquilino.

Continúe con la configuración de la directiva de acceso condicional basada en los requisitos de su organización.

Vamos a ver dos ejemplos en los que puede usar las revisiones de acceso para administrar exclusiones en las directivas de acceso condicional.

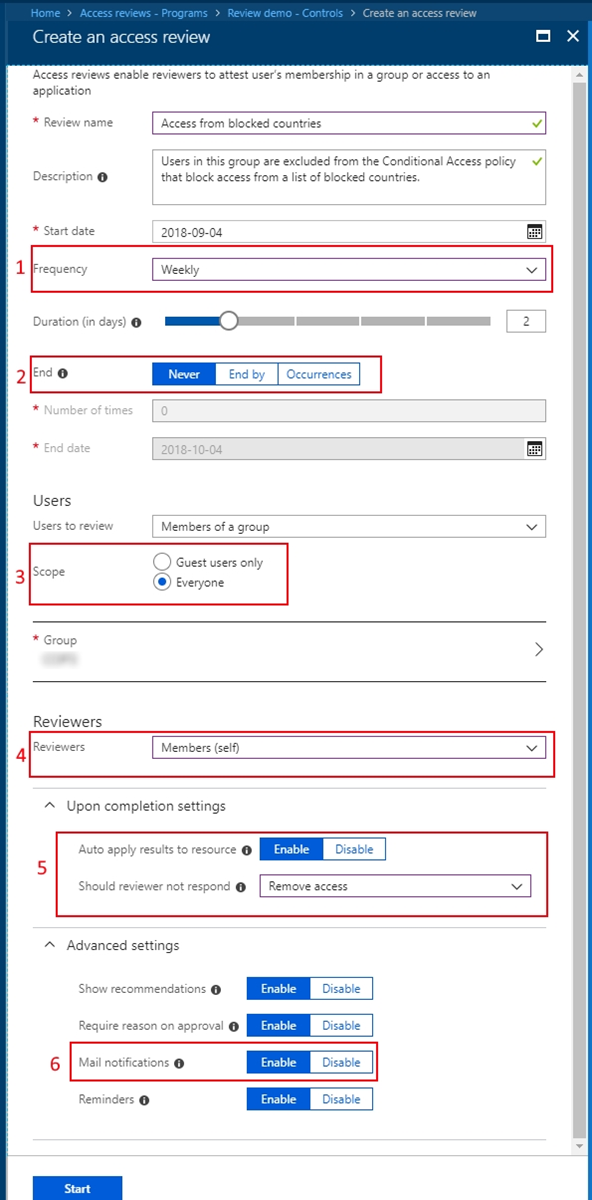

Ejemplo 1: Revisión de acceso para usuarios que acceden desde países o regiones bloqueados

Supongamos que tiene una directiva de acceso condicional que bloquea el acceso desde determinados países o regiones. Incluye un grupo que está excluido de la directiva. Esta es una revisión de acceso recomendada en la que se revisan los miembros del grupo.

Nota:

Se requiere al menos el rol Administrador de gobernanza de identidades o Administrador de usuarios para crear revisiones de acceso. Para obtener una guía paso a paso sobre cómo crear una revisión de acceso, consulte: Creación de una revisión de acceso de grupos y aplicaciones.

La revisión se produce cada semana.

La revisión no termina nunca para asegurarse de que siempre mantiene actualizado este grupo de exclusión.

Todos los miembros de este grupo están en el ámbito de la revisión.

Cada usuario necesita dar fe de que aún necesita acceso desde estos países o regiones bloqueados y, por lo tanto, seguir siendo miembro del grupo.

Si el usuario no responde a la solicitud de revisión, se le quitará automáticamente del grupo y ya no podrá acceder al inquilino mientras esté de viaje por esos países o regiones.

Habilite las notificaciones de correo para comunicar a los usuarios el inicio y la finalización de la revisión de acceso.

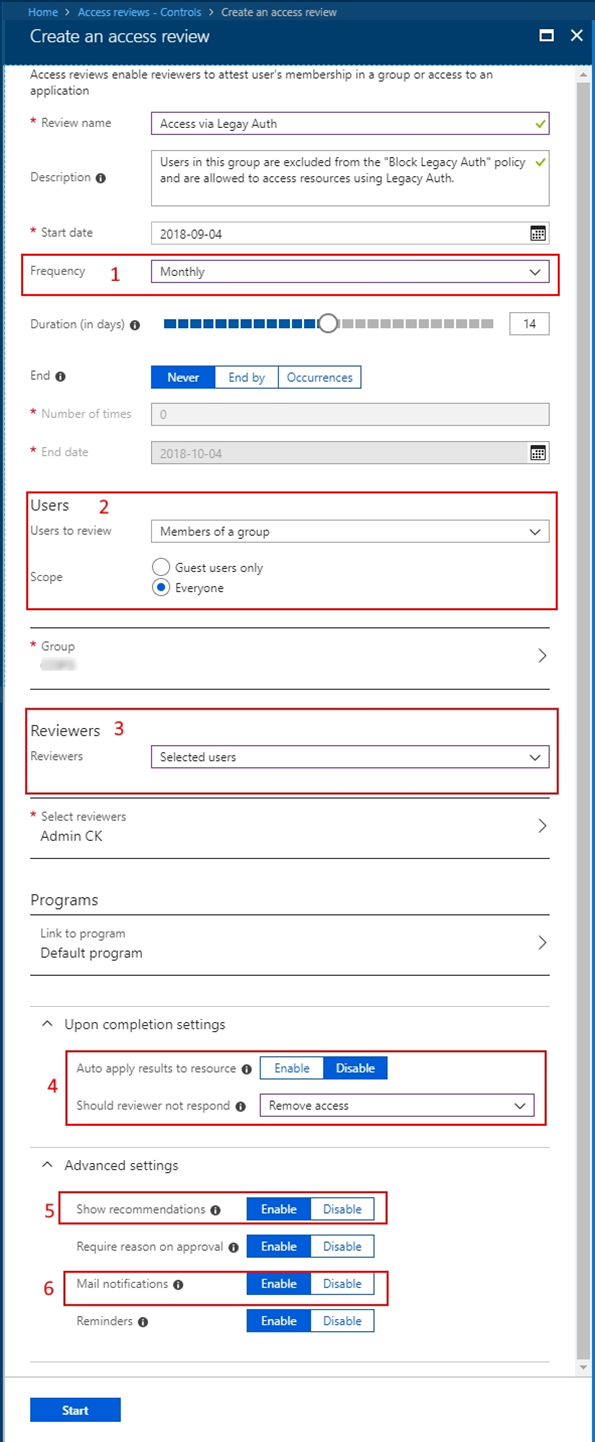

Ejemplo 2: Revisión de acceso para aquellos usuarios que acceden con autenticación heredada

Supongamos que tiene una directiva de acceso condicional que bloquea el acceso a los usuarios que usan la autenticación heredada y versiones anteriores del cliente y que incluye un grupo excluido de la directiva. Esta es una revisión de acceso recomendada en la que se revisan los miembros del grupo.

Esta revisión debería ser una revisión periódica.

Se debería revisar a todos los miembros del grupo.

Se puede configurar para que aparezcan los propietarios de las unidades de negocio como los revisores seleccionados.

Aplique automáticamente los resultados y quite a los usuarios a los que no se les ha autorizado a que sigan usando los métodos de autenticación heredada.

Podría ser conveniente habilitar las recomendaciones para que los revisores de grupos grandes pudieran tomar fácilmente sus decisiones.

Habilite las notificaciones de correo electrónico para que los usuarios reciban notificaciones sobre el inicio y finalización de la revisión de acceso.

Importante

si tiene muchos grupos de exclusión y, por consiguiente, necesita crear varias revisiones de acceso, Microsoft Graph le permite crear y administrar los grupos mediante programación. Para comenzar, puede consultar la referencia de API de revisiones de acceso y el tutorial usando la API de revisiones de acceso en Microsoft Graph.

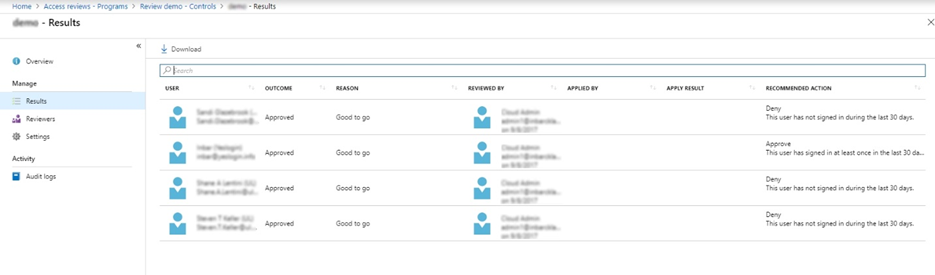

Resultados de la revisión de acceso y registros de auditoría

Ahora que ya tiene todo en marcha, el grupo, la directiva de acceso condicional y las revisiones de acceso, es hora de supervisar y hacer un seguimiento de los resultados de estas revisiones.

Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de Identity Governance.

Vaya a Gobierno de identidades>Revisiones de acceso.

Seleccione la revisión de acceso que está usando con el grupo para el que creó una directiva de exclusión.

Seleccione Resultados para ver a quién se le autorizó a permanecer en la lista y quién se ha quitado.

Seleccione Registros de auditoría para ver las acciones que se realizaron durante esta revisión.

Como administrador de TI, sabrá que la administración de grupos de exclusión de las directivas a veces es inevitable. Sin embargo, el mantenimiento de los grupos, la revisión regular de estos por parte del propietario de la empresa o de los propios usuarios, y la auditoría de estos cambios se puede realizar más fácilmente con las revisiones de acceso.

Pasos siguientes

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de