Administración del acceso de los invitados con las revisiones de acceso

Con las revisiones de acceso, puede habilitar fácilmente la colaboración entre distintas organizaciones mediante la característica B2B de Microsoft Entra . Los usuarios invitados de otros inquilinos pueden ser invitados por los administradores o por otros usuarios. Esta capacidad también se aplica a las identidades sociales como las cuentas Microsoft.

También puede asegurarse fácilmente de que los usuarios invitados tengan el acceso adecuado. Puede pedir a los invitados o a quien decida en su lugar que participen en una revisión de acceso y vuelvan a certificar (o atestiguar) el acceso de los invitados. Los revisores pueden dar su aprobación para cada necesidad de acceso continuado de los usuarios, en función de las sugerencias de Microsoft Entra ID. Cuando una revisión de acceso haya terminado, es posible hacer cambios y retirar la concesión de acceso a los invitados que ya no lo necesitan.

Nota

Este documento se centra en revisar el acceso de los usuarios invitados. Si desea revisar el acceso de todos los usuarios, no solo los invitados, vea Administración del acceso de usuario con revisiones de acceso. Si desea revisar la pertenencia de los usuarios a roles administrativos tales como administrador global, consulte Inicio de una revisión de acceso en Microsoft Entra Privileged Identity Management.

Requisitos previos

- Microsoft Entra ID P2 o Microsoft Entra ID Governance

Para más información, vea Requisitos de licencia.

Creación y realización de una revisión de acceso para invitados

En primer lugar, debe estar asignado a alguno de los siguientes roles:

- Administrador global

- Administrador de usuarios

- (Versión preliminar) Propietario del grupo de seguridad de Microsoft 365 o Microsoft Entra del grupo que se va a revisar

Nota:

Después del acceso con privilegios mínimos, se recomienda usar administrador de usuarios o ser el propietario del grupo de seguridad para esta tarea.

Después, vaya a la página de Identity Governance para asegurarse de que las revisiones de acceso están listas para su organización.

Microsoft Entra ID ofrece varios escenarios para revisar el acceso de los usuarios invitados.

Puede revisar:

- Un grupo de Microsoft Entra ID con uno o más invitados como miembros.

- Una aplicación conectada a Microsoft Entra ID con uno o más usuarios invitados asignados a ella.

Al revisar el acceso de los usuarios invitados a los grupos de Microsoft 365, puede crear una revisión para cada grupo individualmente o activar las revisiones de acceso periódicas automáticas de los usuarios invitados en todos los grupos de Microsoft 365. En el vídeo siguiente se proporciona más información sobre las revisiones de acceso periódicas de los usuarios invitados:

A continuación, puede decidir si solicitar a cada invitado que revise su propio acceso o preguntar a uno o más usuarios que revise el acceso de cada invitado.

Estos escenarios se tratan en las siguientes secciones.

Se pide a los invitados que revisen su propia pertenencia a un grupo

Puede usar las revisiones de acceso para garantizar que los usuarios invitados y agregados a un grupo siguen necesitando acceso. Puede solicitar fácilmente a los invitados que revisen su propia pertenencia a ese grupo.

Para crear una revisión de acceso para el grupo, seleccione la revisión para incluir solo a los miembros que sean usuarios invitados y para que los miembros se revisen a sí mismos. Para más información, consulte Creación de una revisión de acceso de los grupos o las aplicaciones.

Pida a cada invitado que revise su propia pertenencia. De forma predeterminada, cada invitado que haya aceptado una invitación recibirá un correo electrónico de Microsoft Entra ID con un vínculo a la revisión de acceso. Microsoft Entra ID tiene instrucciones para los invitados sobre cómo revisar el acceso a grupos o aplicaciones.

Cuando los revisores hayan proporcionado la información, detenga la revisión de acceso y aplique los cambios. Para más información, consulte Revisión de acceso de los grupos o las aplicaciones.

Además de los usuarios que negaron su necesidad de seguir teniendo acceso, puede también quitar a los usuarios que no respondieron. Es posible que los usuarios que no respondieron no reciban ya correos electrónicos.

Si el grupo no se usó para la administración de acceso, también puede quitar los usuarios que no estuvieran seleccionados para participar en la revisión porque no aceptaran su invitación. La no aceptación podría indicar que la dirección de correo electrónico del usuario invitado tiene un error de escritura. Si se utiliza un grupo como una lista de distribución, quizás algunos usuarios invitados no se seleccionaron para la participación porque son objetos de contacto.

Se pide a los usuarios autorizados que revisen la pertenencia de un invitado a un grupo

Puede solicitar a un usuario autorizado, por ejemplo al propietario de un grupo, que revise la necesidad de un invitado de seguir perteneciendo a un grupo.

Para crear una revisión de acceso para el grupo, seleccione la revisión para incluir solo a los miembros que sean usuarios invitados. Luego especifique uno o más revisores. Para más información, consulte Creación de una revisión de acceso de los grupos o las aplicaciones.

Pida a los revisores que proporcionen sus datos de entrada. De manera predeterminada, cada uno recibe un correo electrónico de Microsoft Entra ID con un vínculo al panel de acceso con el que podrán realizar la revisión de acceso de los grupos o las aplicaciones.

Cuando los revisores hayan proporcionado la información, detenga la revisión de acceso y aplique los cambios. Para más información, consulte Revisión de acceso de los grupos o las aplicaciones.

Se pide a los invitados que revisen su propio acceso a una aplicación

Puede usar revisiones de acceso para asegurarse de que los usuarios que han sido invitados a una aplicación concreta siguen necesitando el acceso. Puede solicitarles de manera fácil que revisen su propia necesidad de acceso.

Para crear una revisión de acceso para la aplicación, seleccione la revisión para incluir solo a los invitados y para que los usuarios revisen su propio acceso. Para más información, consulte Creación de una revisión de acceso de los grupos o las aplicaciones.

Se pide a cada invitado que revise su propio acceso a la aplicación. De forma predeterminada, cada invitado que haya aceptado una invitación recibirá un correo electrónico de Microsoft Entra ID. Dicho correo electrónico tiene un vínculo a la revisión de acceso en el panel de acceso de su organización. Microsoft Entra ID tiene instrucciones para los invitados sobre cómo revisar el acceso a grupos o aplicaciones.

Cuando los revisores hayan proporcionado la información, detenga la revisión de acceso y aplique los cambios. Para más información, consulte Revisión de acceso de los grupos o las aplicaciones.

Además de los usuarios que negaron su necesidad de seguir teniendo acceso, puede también quitar a los usuarios invitados que no respondieron. Es posible que los usuarios que no respondieron no reciban ya correos electrónicos. También puede quitar los usuarios invitados que no estaban seleccionados para participar, especialmente si no recibieron recientemente ninguna invitación. Esos usuarios no aceptaron su invitación y, por lo tanto, no disponían de acceso a la aplicación.

Se pide a los usuarios autorizados que revisen su propio acceso a una aplicación

Puede solicitar a un usuario autorizado, por ejemplo, al propietario de una aplicación, que revise la necesidad de un invitado de seguir teniendo acceso a la aplicación.

Para crear una revisión de acceso para la aplicación, seleccione la revisión para incluir solo a los invitados. Luego especifique uno o más usuarios como revisores. Para más información, consulte Creación de una revisión de acceso de los grupos o las aplicaciones.

Pida a los revisores que proporcionen sus datos de entrada. De manera predeterminada, cada uno recibe un correo electrónico de Microsoft Entra ID con un vínculo al panel de acceso con el que podrán realizar la revisión de acceso de los grupos o las aplicaciones.

Cuando los revisores hayan proporcionado la información, detenga la revisión de acceso y aplique los cambios. Para más información, consulte Revisión de acceso de los grupos o las aplicaciones.

Se pide a los invitados que revisen el acceso que requieren en general

En algunas organizaciones, los invitados pueden no ser conscientes de a qué grupos pertenecen.

Nota:

Las versiones anteriores del portal no permitieron el acceso administrativo a los usuarios con el UserType de Guest. En algunos casos, un administrador del directorio podría haber cambiado el valor UserType a Member mediante PowerShell. Si anteriormente se produjo este cambio en el directorio, la consulta anterior podría no incluir todos los usuarios invitados que históricamente tenían derechos de acceso administrativo. En este caso, debe cambiar el UserType del invitado o incluir manualmente el invitado en la pertenencia al grupo.

Cree un grupo de seguridad en Microsoft Entra ID con los invitados como miembros, si aún no existe un grupo adecuado. Por ejemplo, puede crear un grupo con la pertenencia mantenida de forma manual para los invitados. O bien, puede crear un grupo dinámico con un nombre como "Invitados de Contoso" para los usuarios del inquilino Contoso que tengan el valor Guest en el atributo UserType. Por motivos de eficacia, asegúrese de que el grupo está compuesto principalmente de invitados: no seleccione un grupo que tenga usuarios miembros, ya que no es necesario revisarlos. Además, tenga en cuenta que un usuario invitado que sea miembro del grupo puede ver a los demás miembros del grupo.

Para crear una revisión de acceso para ese grupo, seleccione a los revisores para que sean los propios miembros. Para más información, consulte Creación de una revisión de acceso de los grupos o las aplicaciones.

Pida a cada invitado que revise su propia pertenencia. De forma predeterminada, cada invitado que haya aceptado una invitación recibirá un correo electrónico de Microsoft Entra ID con un vínculo a la revisión de acceso del panel de acceso de la organización. Microsoft Entra ID tiene instrucciones para los invitados sobre cómo revisar el acceso a grupos o aplicaciones. Los invitados que no aceptaron su invitación aparecen en los resultados de la revisión como "Sin notificar".

Cuando los revisores hayan proporcionado la información, detenga la revisión de acceso. Para más información, consulte Revisión de acceso de los grupos o las aplicaciones.

Puede eliminar automáticamente las cuentas de Microsoft Entra B2B de los usuarios invitados como parte de una revisión de acceso al configurar una revisión de acceso para Seleccionar equipo y grupos. Esta opción no está disponible para Todos los grupos de Microsoft 365 con usuarios invitados.

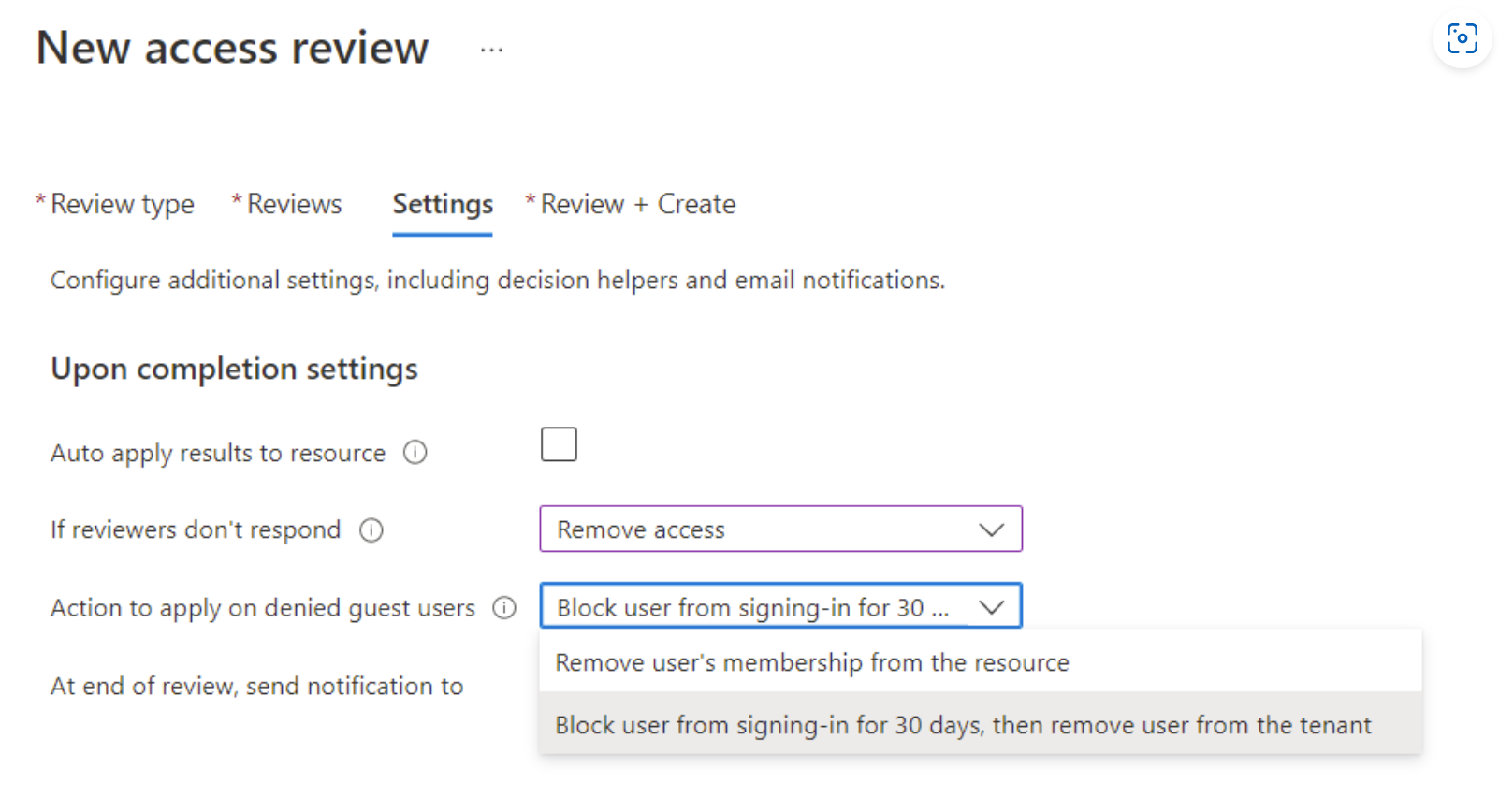

Para ello, seleccione Aplicar automáticamente los resultados al recurso, ya que de esta forma se quitará automáticamente al usuario del recurso. Si el revisor no responde debe establecerse en Quitar acceso y Acción para aplicar a los usuarios invitados denegados también debe establecerse en Bloquear el inicio de sesión durante 30 días y, a continuación, quitar el usuario del inquilino.

De esta manera se bloqueará inmediatamente el inicio de sesión en la cuenta de usuario invitado y, a continuación, se eliminará automáticamente su cuenta de Microsoft Entra B2B al cabo de 30 días.