Tutorial: Configuración del inicio de sesión único entre Microsoft Entra ID y F5 BIG-IP Easy Button para el inicio de sesión único basado en encabezados

En este tutorial verá cómo integrar F5 con Microsoft Entra ID. Al integrar F5 con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a F5.

- Permitir que los usuarios puedan iniciar sesión automáticamente en F5 con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Nota:

BIG-IP APM de F5 Comprar ahora.

Descripción del escenario

En este escenario, se analiza la aplicación heredada clásica que usa encabezados de autorización HTTP para administrar el acceso al contenido protegido.

Al ser heredada, la aplicación carece de protocolos actuales que admitan una integración directa con Microsoft Entra ID. La aplicación se puede modernizar, pero eso es costoso, requiere una planeación cuidadosa y conlleva el riesgo de un posible tiempo de inactividad. En su lugar, se usa un controlador de entrega de aplicaciones (ADC) BIG-IP de F5 para salvar la distancia entre la aplicación heredada y el plano de control de identidad moderno mediante la transición de protocolo.

Tener un BIG-IP delante de la aplicación nos permite superponer el servicio con la autenticación previa de Microsoft Entra y el inicio de sesión único basado en encabezados, lo que mejora significativamente la posición de seguridad general de la aplicación.

Nota:

Las organizaciones también pueden obtener acceso remoto a este tipo de aplicación con el proxy de aplicación de Microsoft Entra.

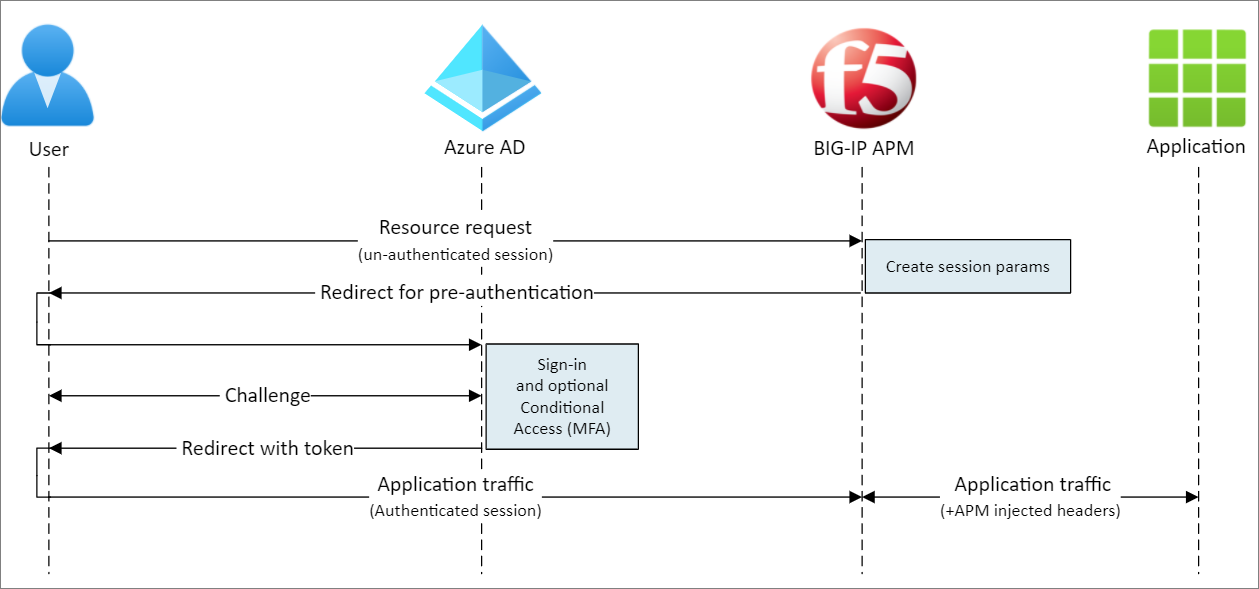

Arquitectura del escenario

La solución SHA para este escenario se conste de lo siguiente:

Aplicación: servicio publicado de BIG-IP que se va a proteger mediante el acceso híbrido seguro de Microsoft Entra SHA.

Microsoft Entra ID: El proveedor de identidades (IdP) de Lenguaje de marcado de aserción de seguridad (SAML), que es responsable de la comprobación de las credenciales de usuario, el acceso condicional y el SSO basado en SAML en BIG-IP. Mediante el inicio de sesión único, Microsoft Entra ID proporciona a BIG-IP los atributos de sesión necesarios.

BIG-IP: proxy inverso y proveedor de servicios SAML (SP) en la aplicación, que delega la autenticación al IdP de SAML antes de realizar el inicio de sesión único basado en encabezados en la aplicación back-end.

El acceso híbrido seguro (SHA) para este escenario admite flujos iniciados por SP e IdP. En la imagen siguiente se muestra el flujo iniciado por SP.

| Pasos | Descripción |

|---|---|

| 1 | El usuario se conecta al punto de conexión de la aplicación (BIG-IP). |

| 2 | La directiva de acceso de APM de BIG-IP redirige al usuario a Microsoft Entra ID (IdP de SAML) |

| 3 | Microsoft Entra ID autentica previamente al usuario y aplica las directivas de acceso condicional exigidas. |

| 4 | Se redirige al usuario a BIG-IP (SP de SAML) y el inicio de sesión único se realiza mediante el token SAML emitido. |

| 5 | BIG-IP inserta los atributos de Microsoft Entra como encabezados en la solicitud a la aplicación |

| 6 | La aplicación autoriza la solicitud y devuelve la carga. |

Prerrequisitos

No es necesario tener experiencia previa en BIG-IP, pero necesitará lo siguiente:

Una suscripción gratuita Microsoft Entra ID o superior.

Una instancia ya existente de BIG-IP o la implementación de una instancia de BIG-IP Virtual Edition (VE) en Azure.

Cualquiera de las siguientes SKU de licencias de F5 BIG-IP.

F5 BIG-IP® Best bundle.

Licencia independiente de F5 BIG-IP Access Policy Manager™ (APM).

Licencia del complemento F5 BIG-IP Access Policy Manager™ (APM) en una instalación de F5 BIG-IP® Local Traffic Manager™ (LTM) ya existente.

Licencia de evaluación gratuita completa de 90 días de BIG-IP.

Identidades de usuario sincronizadas desde un directorio local en Microsoft Entra ID.

Una cuenta con permisos de administrador de aplicaciones de Microsoft Entra.

Un certificado web de SSL para publicar servicios a través de HTTPS o usar certificados predeterminados de BIG-IP durante las pruebas.

Una aplicación basada en encabezados existente o configurar una aplicación de encabezados de IIS sencilla para pruebas.

Métodos de configuración BIG-IP

Hay muchos métodos para configurar BIG-IP para este escenario, incluidas dos opciones basadas en plantillas y una configuración avanzada. En este tutorial se trata la configuración guiada 16.1, la más reciente, que ofrece una plantilla Easy Button. Con Easy Button, los administradores ya no tienen que ir y venir entre Microsoft Entra ID y BIG-IP para permitir servicios de SHA. La implementación y la administración de directivas se controlan directamente entre el asistente de configuración guiada de APM y Microsoft Graph. Esta completa integración entre APM de BIG-IP y Microsoft Entra ID garantiza que las aplicaciones puedan admitir de forma rápida y sencilla la federación de identidades, el inicio de sesión único y el acceso condicional de Microsoft Entra, reduciendo la sobrecarga administrativa.

Nota:

Todas las cadenas o valores de ejemplo a los que se hace referencia en esta guía deben reemplazarse por aquellos de su entorno real.

Registro de Easy Button

Para que un cliente o servicio pueda acceder a Microsoft Graph, debe confiar en él la plataforma de identidad de Microsoft.

En este primer paso, se crea un registro de aplicación de inquilino que se usará para autorizar el acceso de Easy Button a Graph. Con estos permisos, BIG-IP podrá insertar las configuraciones necesarias para establecer una confianza entre una instancia de proveedor de servicio de SAML para la aplicación publicada Microsoft Entra como el proveedor de identidades de SAML.

Inicie sesión en Azure Portal con una cuenta que tenga derechos de administrador de la aplicación.

En el panel de navegación izquierdo, seleccione el servicio Microsoft Entra ID.

En Administrar, seleccione Registros de aplicaciones>Nuevo registro.

Escriba un nombre para mostrar para la aplicación, como

F5 BIG-IP Easy Button.Especifique quién puede usar la aplicación >Solo cuentas de este directorio de la organización.

Seleccione Registrar para completar el registro inicial de la aplicación.

Vaya a Permisos de API y autorice los permisos de aplicación siguientes de Microsoft Graph:

- Application.Read.All

- Application.ReadWrite.All

- Application.ReadWrite.OwnedBy

- Directory.Read.All

- Group.Read.All

- IdentityRiskyUser.Read.All

- Policy.Read.All

- Policy.ReadWrite.ApplicationConfiguration

- Policy.ReadWrite.ConditionalAccess

- User.Read.All

Concesión de consentimiento del administrador para su organización.

En la hoja Certificados y Secretos, genere un nuevo secreto de cliente y anótelo.

En la hoja Información general, anote el valor de Id. de cliente e Id. de inquilino.

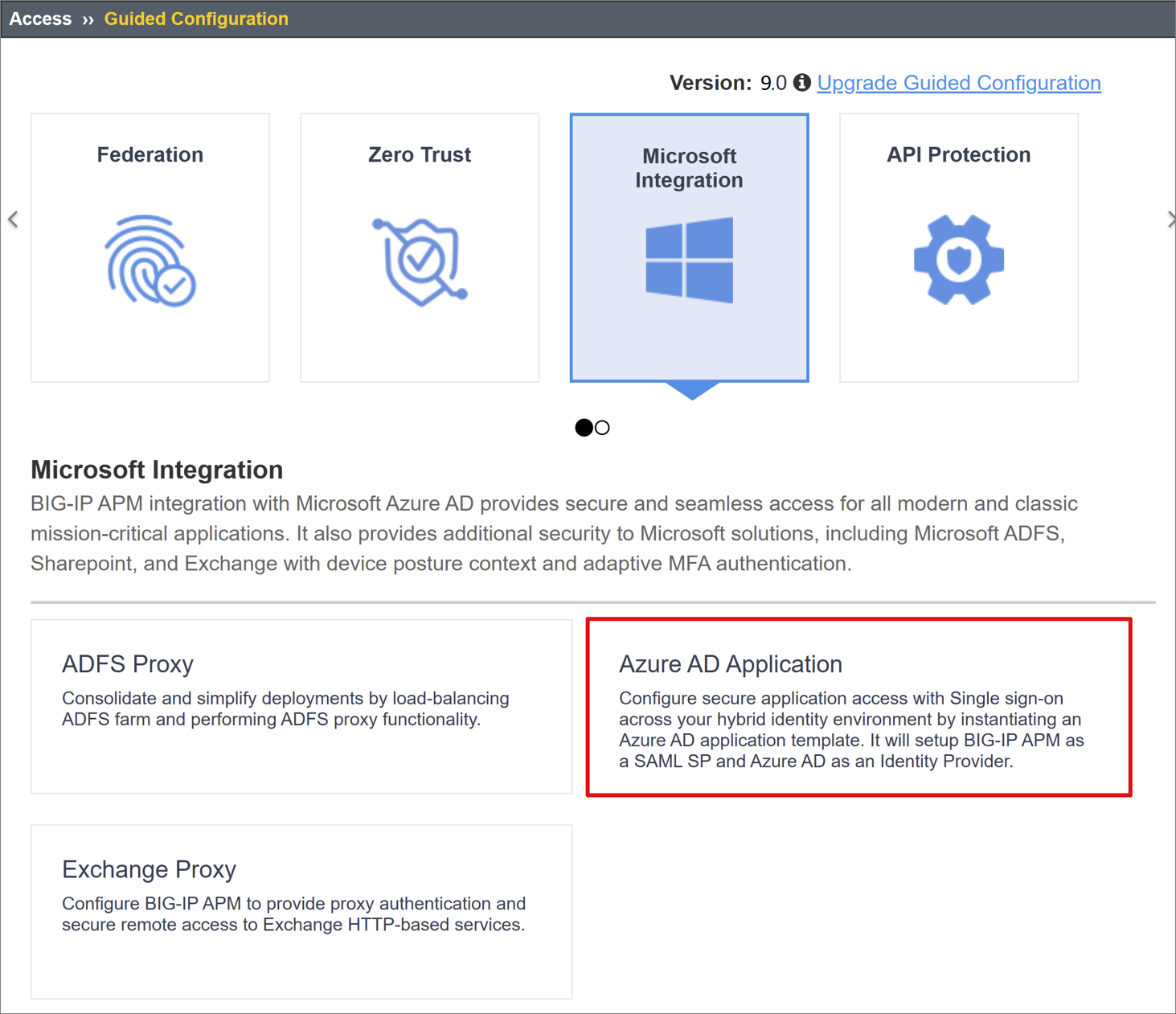

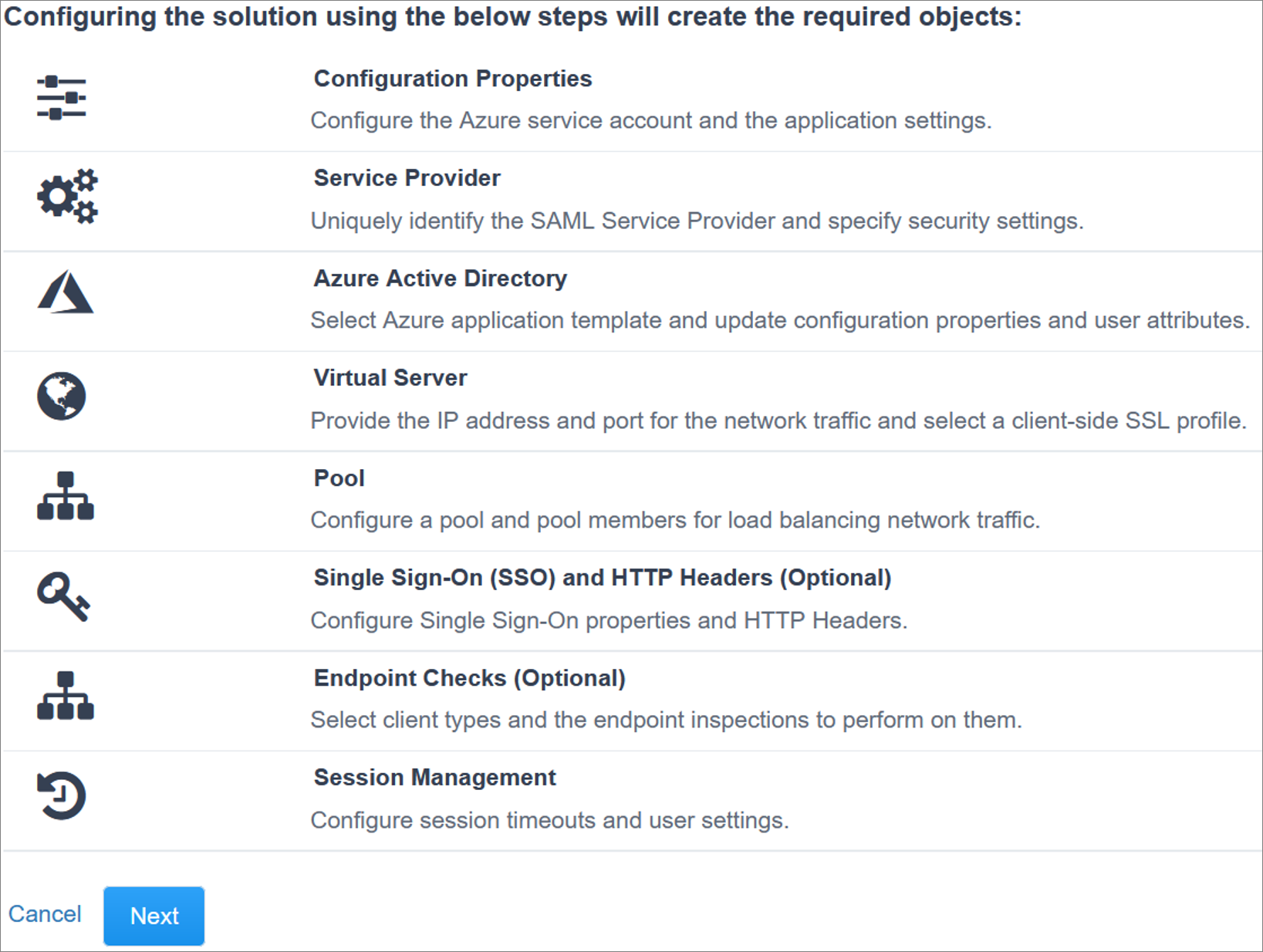

Configuración de Easy Button

Inicie la configuración guiada de APM para abrir la plantilla Easy Button.

Vaya a Acceso > Configuración guiada > Integración con el software de Microsoft y seleccione Aplicación de Microsoft Entra.

Revise la lista de pasos de configuración y seleccione Siguiente.

Siga la secuencia de pasos necesarios para publicar la aplicación.

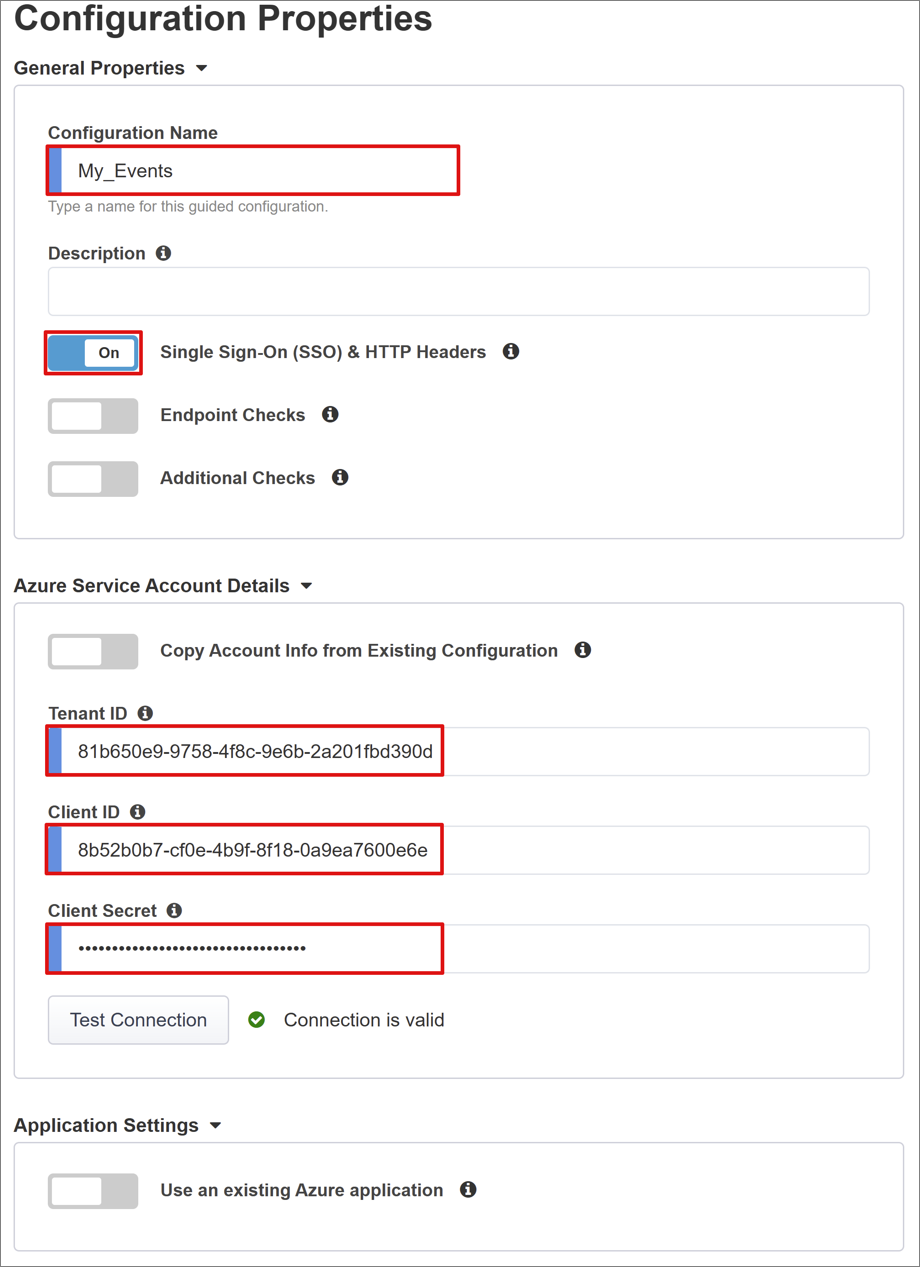

Configuration Properties

La pestaña Configuration Properties (Propiedades de configuración) crea una configuración de la aplicación de BIG-IP y un objeto de inicio de sesión único. Tenga en cuenta la sección de detalles de la cuenta de servicio de Azure para el cliente que registró anteriormente en el inquilino de Microsoft Entra como una aplicación. Esta configuración permite que un cliente de OAuth de BIG-IP registre individualmente un SPA de SAML directamente en el inquilino, junto con las propiedades de SSO que habitualmente configuraría de manera manual. Easy Button hace esto para cada servicio BIG-IP que se publica y habilita para SHA.

Algunas de ellas son valores globales que pueden reutilizarse para publicar más aplicaciones, lo que reduce aún más el tiempo y el esfuerzo de implementación.

Escriba un nombre de configuración único para que los administradores puedan distinguir fácilmente entre las configuraciones de Easy Button.

Habilite Encabezados de inicio de sesión único y HTTP.

Escriba el identificador de inquilino, el identificador de cliente y el secreto de cliente que anotó al registrar el cliente de Botón fácil en el inquilino.

Antes de seleccionar Siguiente, confirme que BIG-IP puede conectarse correctamente al inquilino.

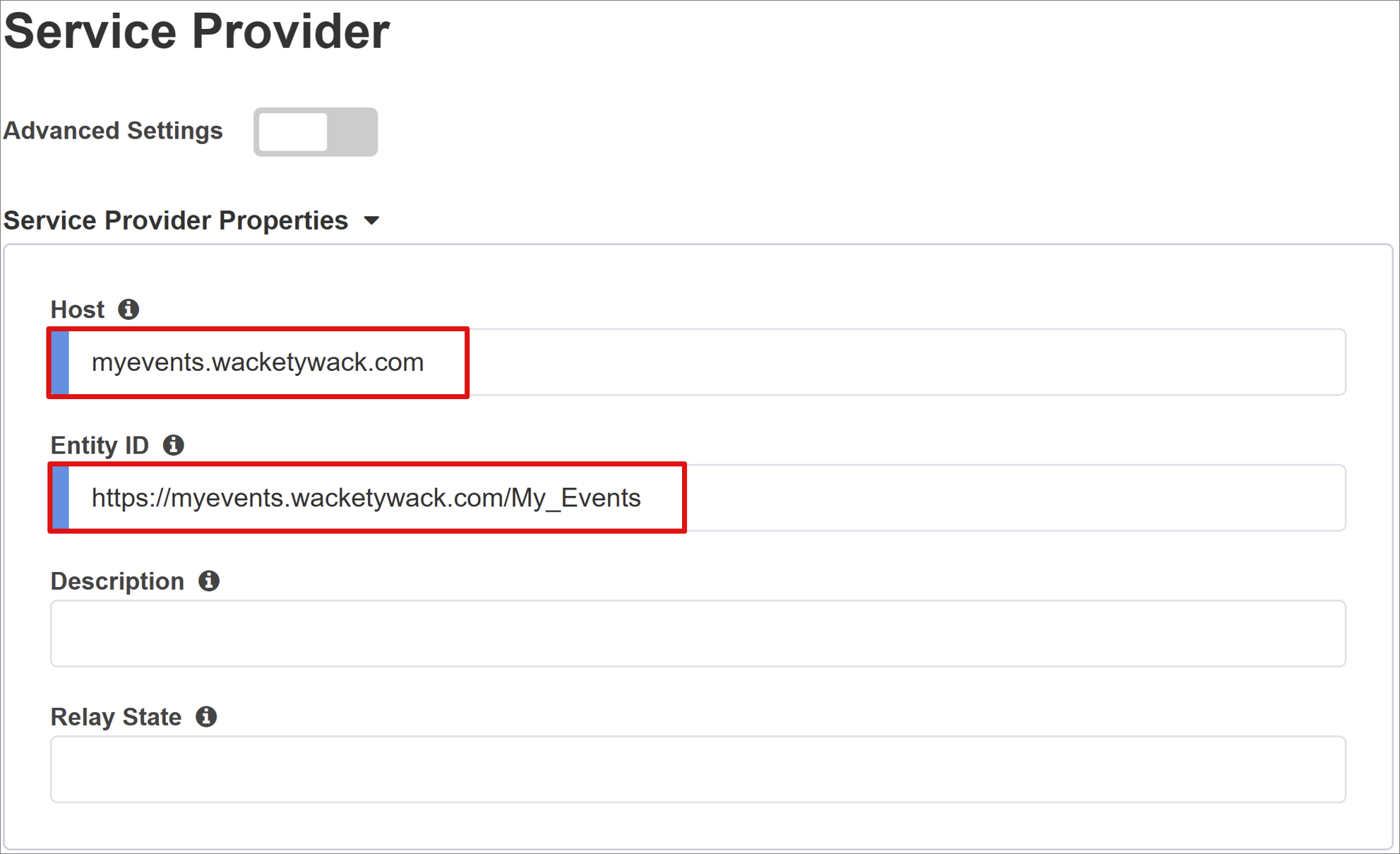

Proveedor de servicios

La configuración del proveedor de servicios define las propiedades de la instancia del SP de SAML de la aplicación protegida mediante SHA.

Especifique el host. Este es el FQDN público de la aplicación que se va a proteger.

Escriba el identificador de la entidad. Este es el identificador que usará Microsoft Entra ID para identificar el proveedor de servicios de SAML que solicita un token.

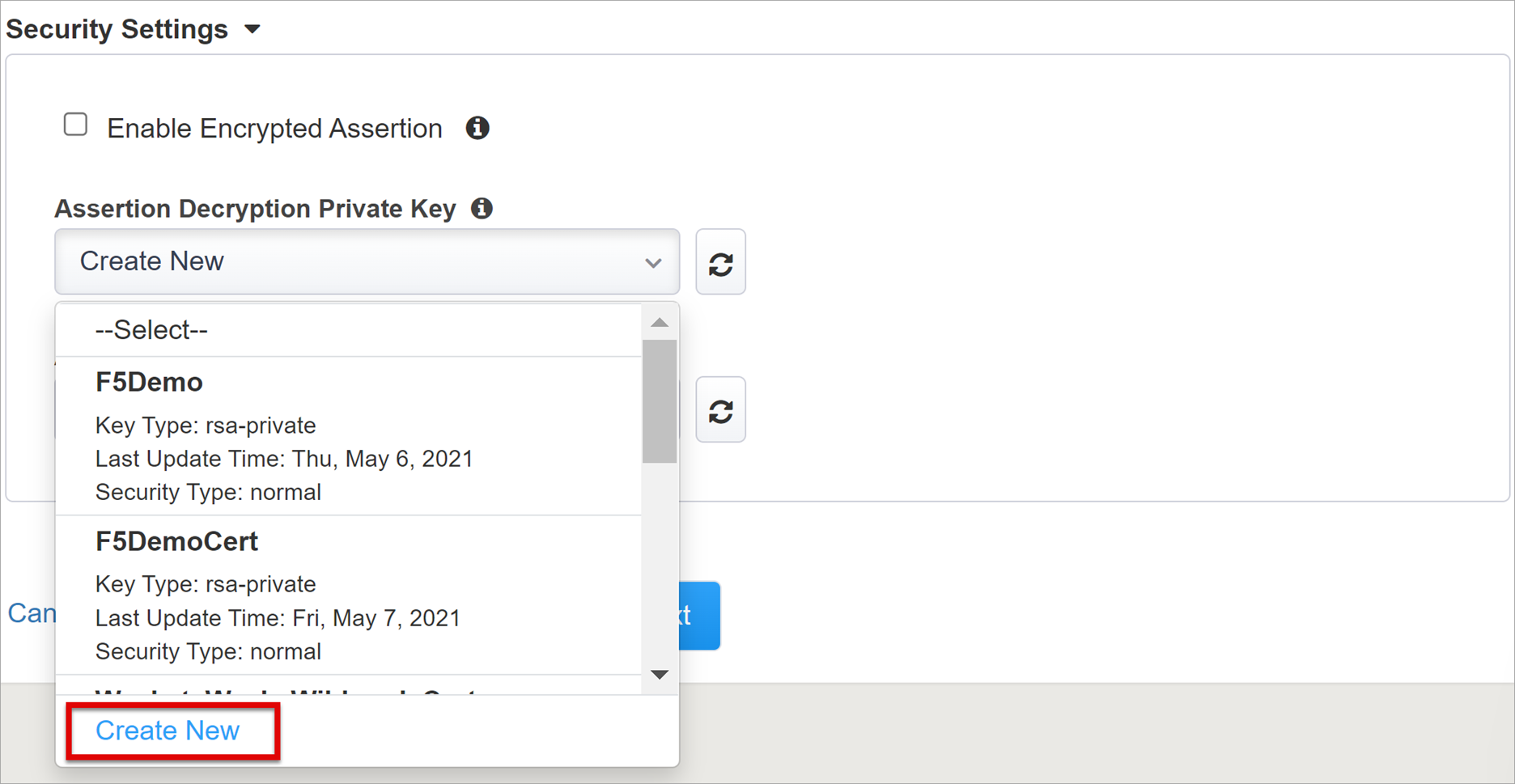

En la configuración de seguridad opcional especifique si Microsoft Entra ID debe cifrar las aserciones de SAML emitidas. El cifrado de aserciones entre Microsoft Entra ID y APM de BIG-IP proporciona una garantía adicional de que no se podrán interceptar los tokens de contenido y de que no se pondrá en peligro la seguridad de los datos personales o corporativos.

En la lista Assertion Decryption Private Key (Clave privada de descifrado de aserciones), seleccione Create New (Crear nueva).

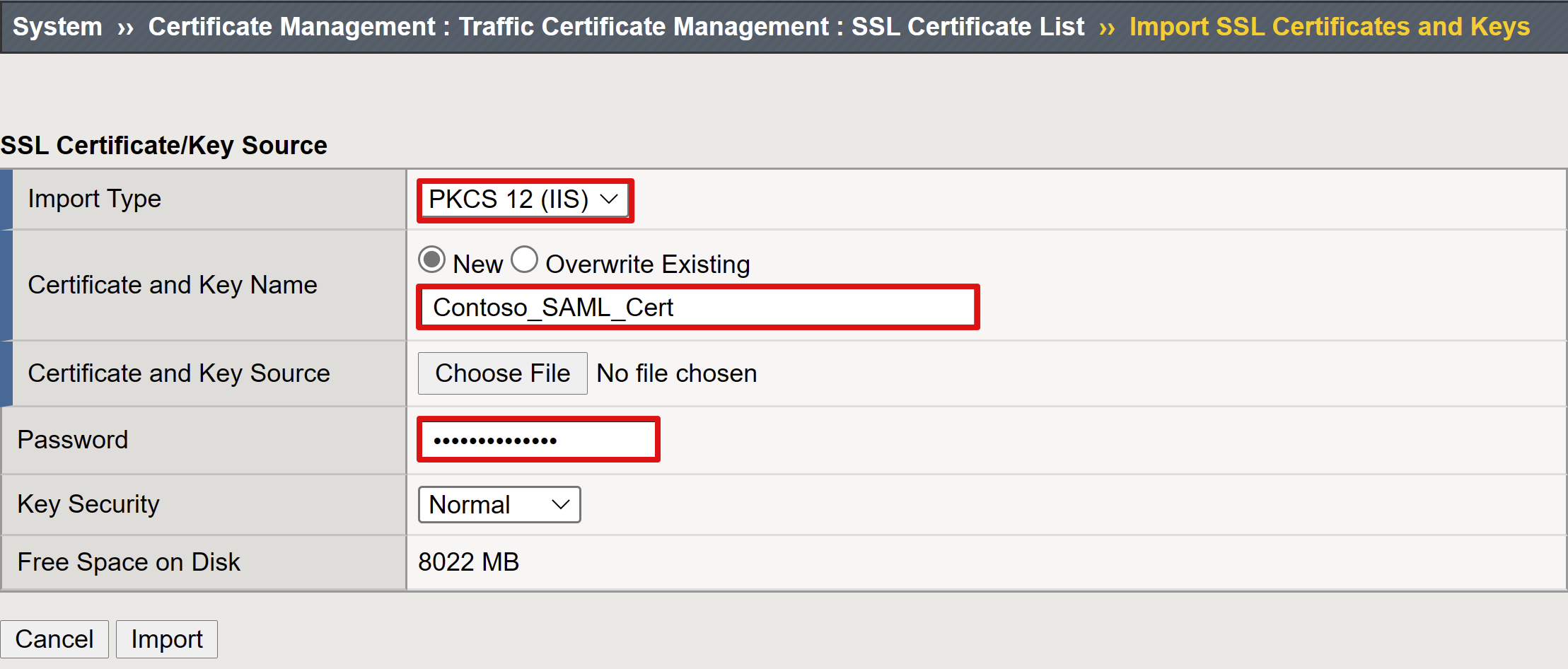

Seleccione Aceptar. Esto abre el cuadro de diálogo Import SSL Certificate and Keys (Importar certificado SSL y claves) en una nueva pestaña.

Seleccione PKCS 12 (IIS) para importar el certificado y la clave privada. Una vez aprovisionado, cierre la pestaña del explorador para volver a la pestaña principal.

Seleccione Enable Encrypted Assertion (Habilitar aserciones cifradas).

Si ha habilitado el cifrado, seleccione el certificado en la lista Assertion Decryption Private Key (Clave privada de descifrado de aserciones). Esta es la clave privada del certificado que usará APM de BIG-IP para descifrar las aserciones de Microsoft Entra.

Si ha habilitado el cifrado, seleccione el certificado en la lista Assertion Decryption Certificate (Certificado de descifrado de aserciones). Este es el certificado que cargará BIG-IP en Microsoft Entra ID para cifrar las aserciones de SAML emitidas.

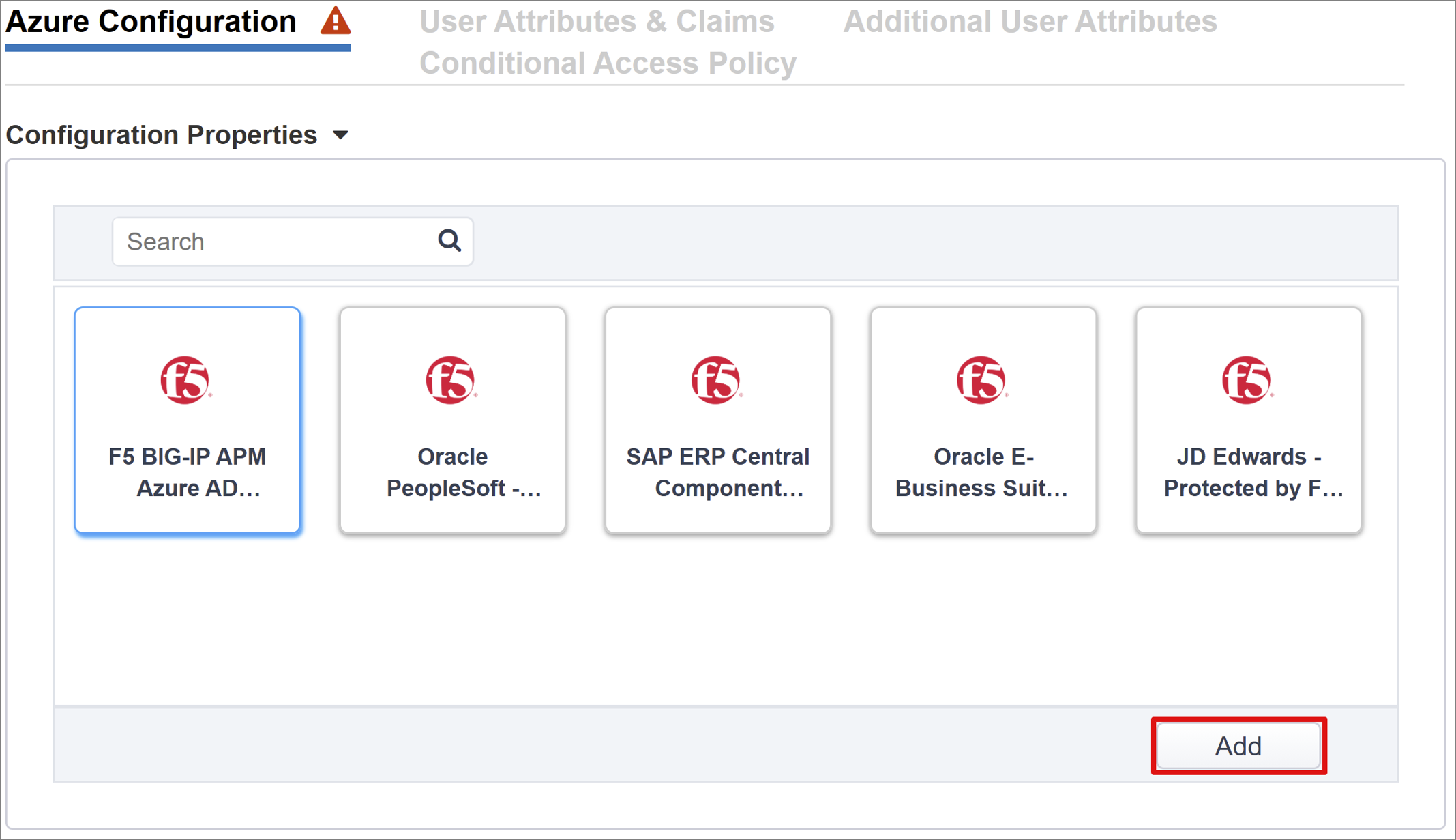

Microsoft Entra ID

En esta sección se definen todas las propiedades que normalmente se usarían para configurar manualmente una nueva aplicación SAML BIG-IP dentro del inquilino de Microsoft Entra. Easy Button proporciona un conjunto de plantillas de aplicación predefinidas para Oracle PeopleSoft, Oracle E-business Suite, Oracle JD Edwards, SAP ERP y plantillas genéricas de acceso híbrido seguro para todas las demás aplicaciones. Para este escenario, seleccione F5 BIG-IP APM Azure AD Integration > Add (Integración de Azure AD con F5 BIG-IP APM > Agregar).

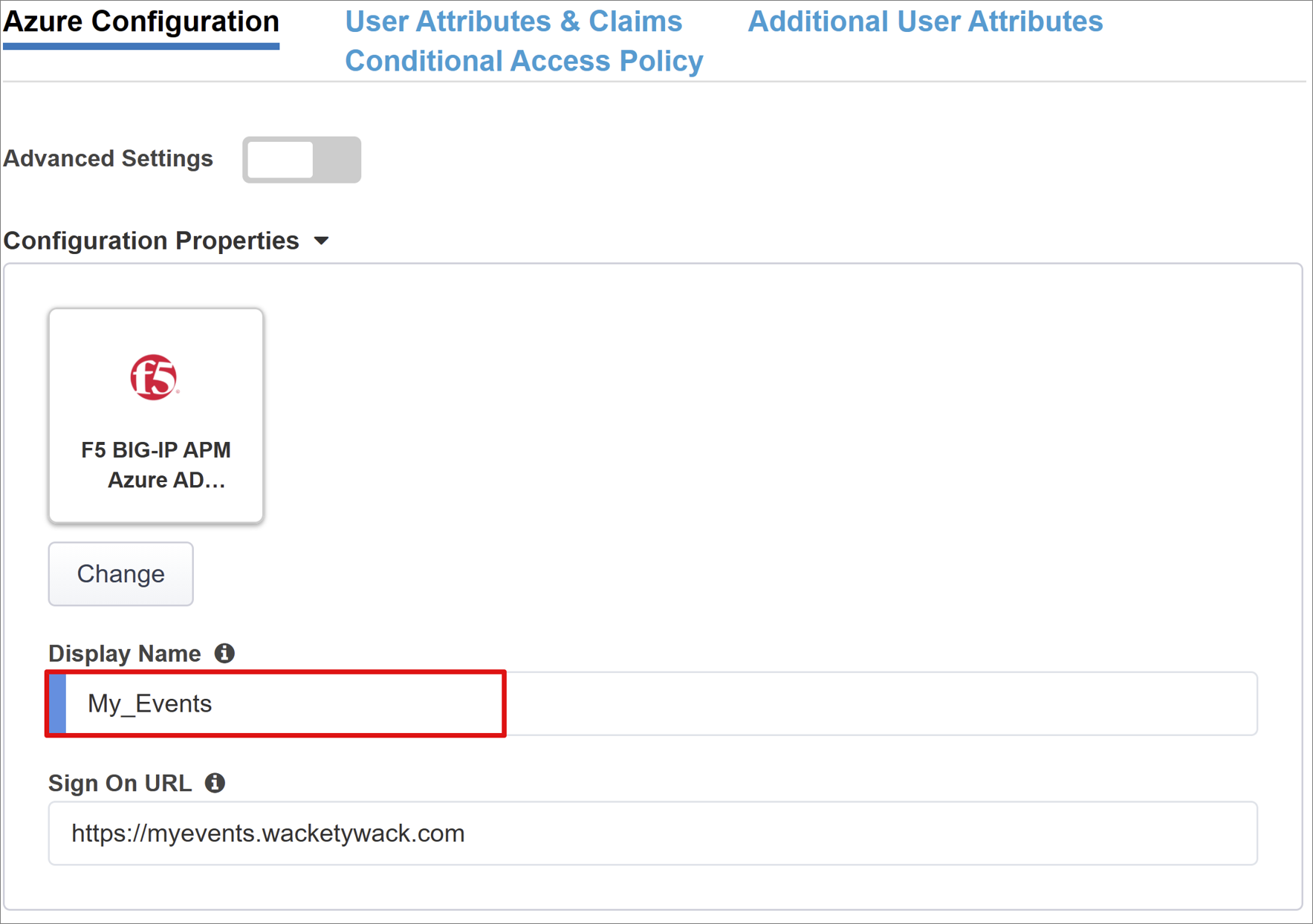

Configuración de Azure

Especifique el valor de Nombre para mostrar de la aplicación que crea BIG-IP en el inquilino de Microsoft Entra y el icono que verán los usuarios en el portal Aplicaciones.

No especifique nada en la dirección URL de inicio de sesión (opcional) para habilitar el inicio de sesión iniciado por IdP.

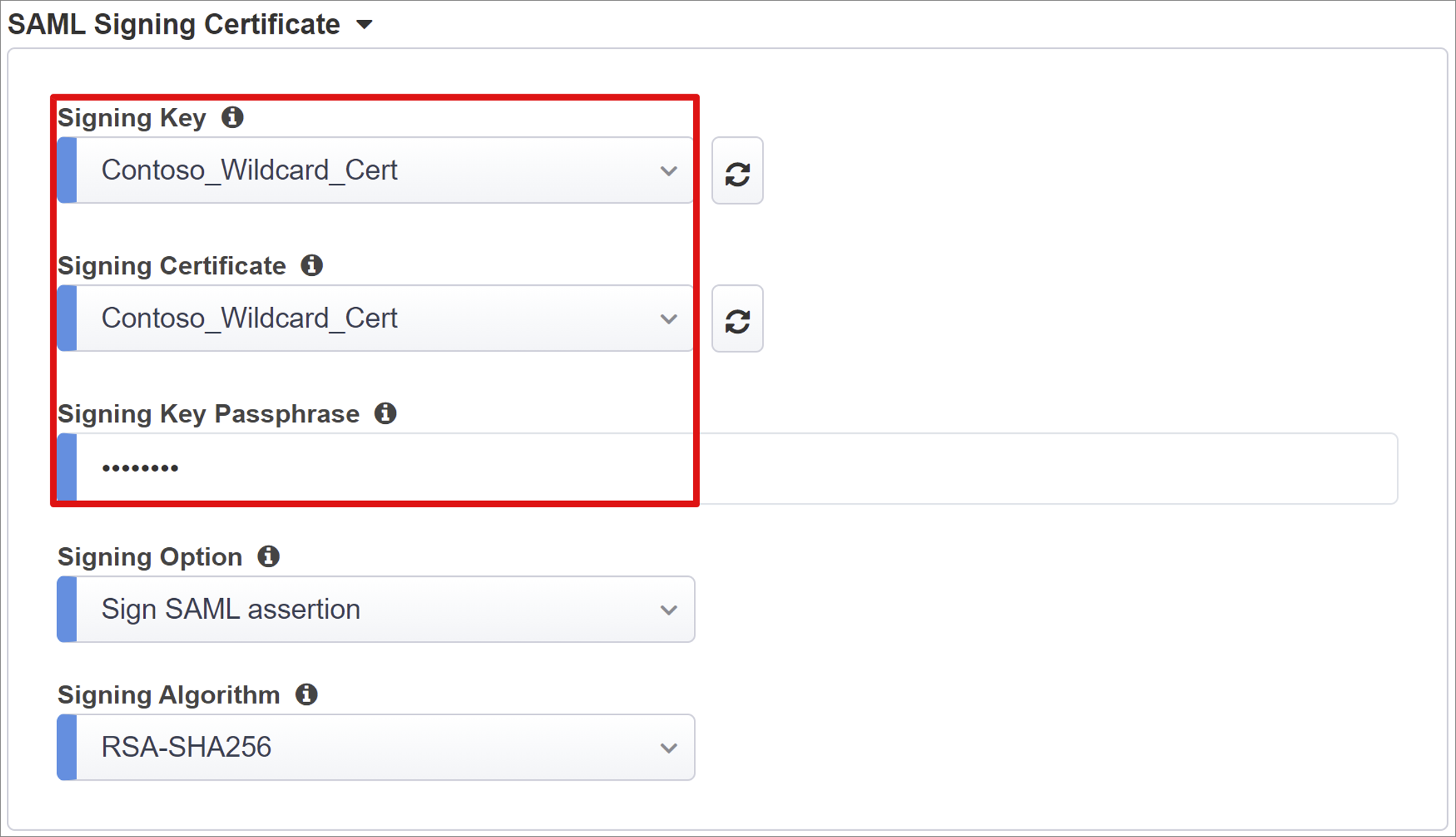

Seleccione el icono de actualización junto a Clave de firma y Certificado de firma para buscar el certificado que importó anteriormente.

Escriba la contraseña del certificado en Frase de contraseña de firma.

Habilite Opción de firma (opcional). Esto garantiza que BIG-IP solo aceptará tokens y notificaciones firmados por Microsoft Entra ID.

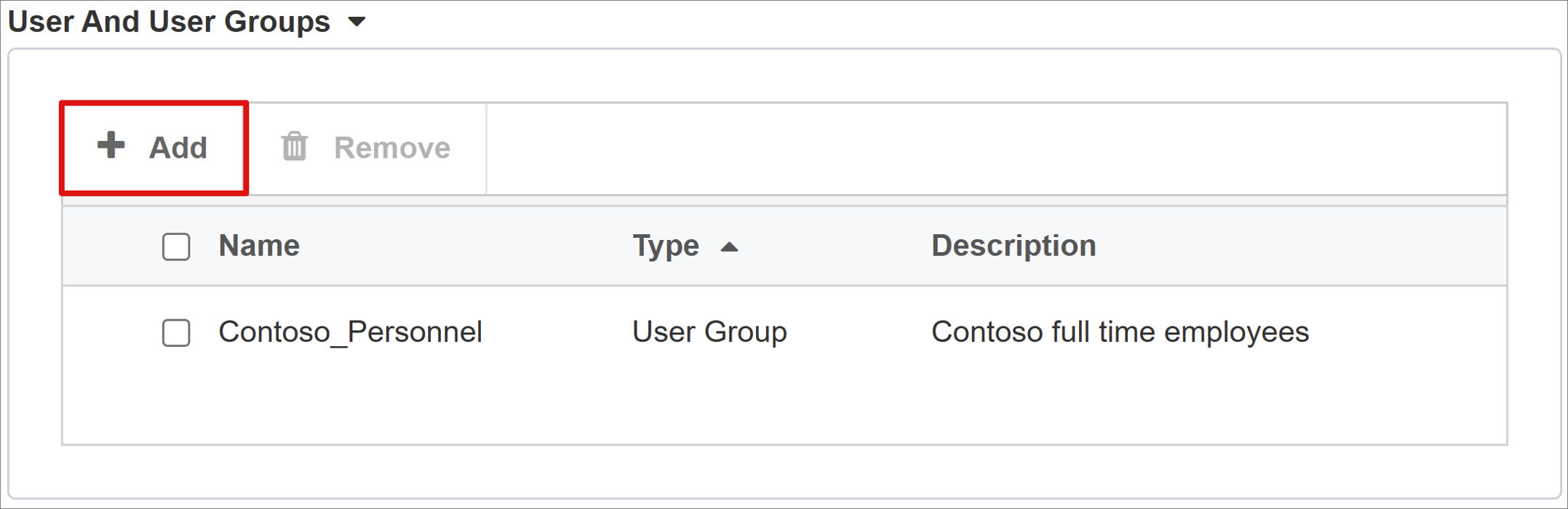

Los usuarios y grupos de usuarios se consultan dinámicamente desde el inquilino de Microsoft Entra y se usan para autorizar el acceso a la aplicación. Agregue un usuario o grupo que pueda usar más adelante para las pruebas; de lo contrario, se denegará todo acceso.

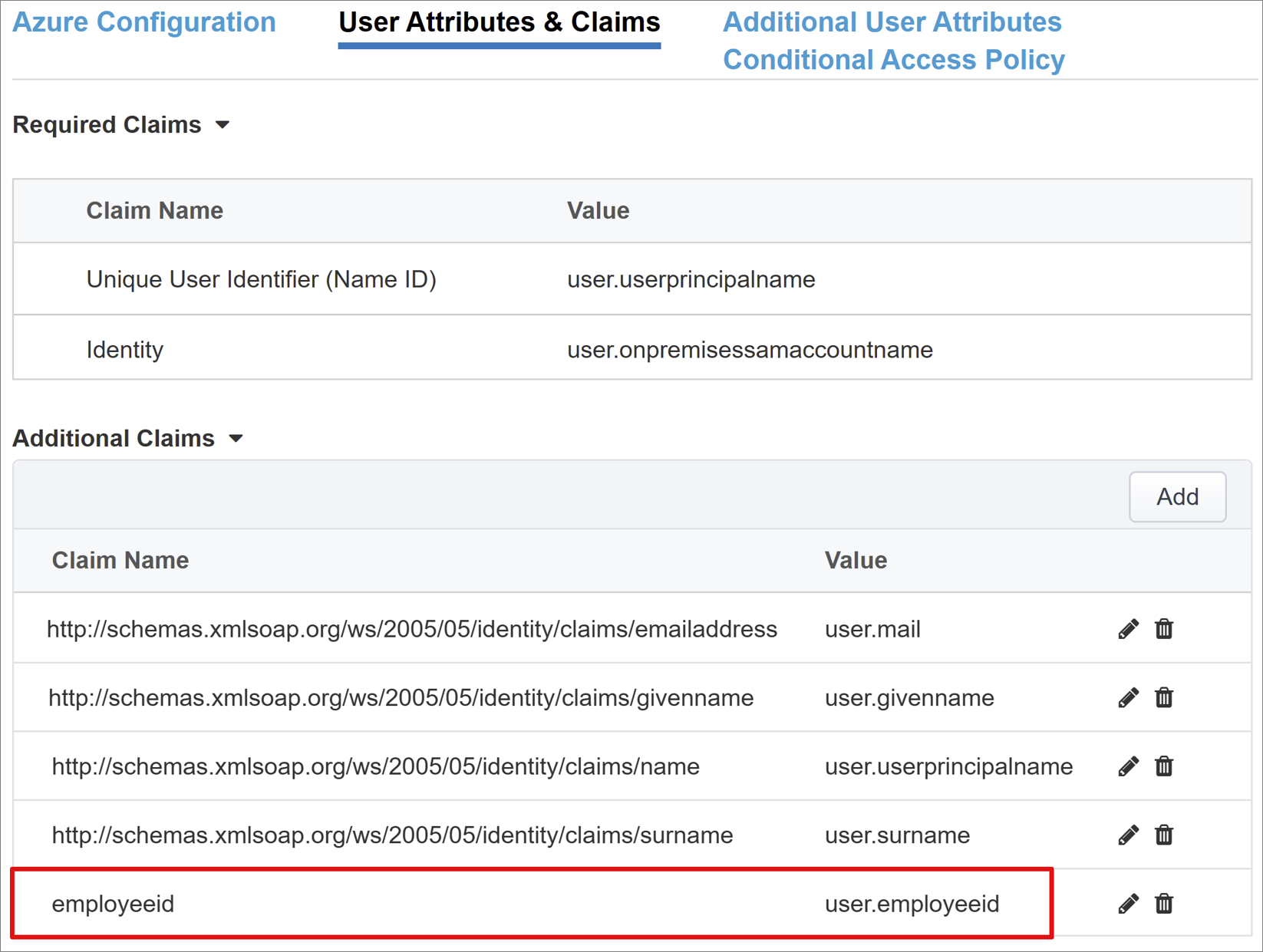

Atributos y notificaciones de usuario

Cuando un usuario se autentica correctamente, Microsoft Entra ID emite un token SAML con un conjunto predeterminado de notificaciones y atributos que identifican de forma única al usuario. La pestaña Atributos y notificaciones del usuario muestra las notificaciones predeterminadas que se emitirán para la nueva aplicación. También permite configurar más notificaciones.

En este ejemplo, puede incluir un atributo más:

En Nombre del encabezado, escriba employeeid.

En Atributo de origen, escriba user.employeeid.

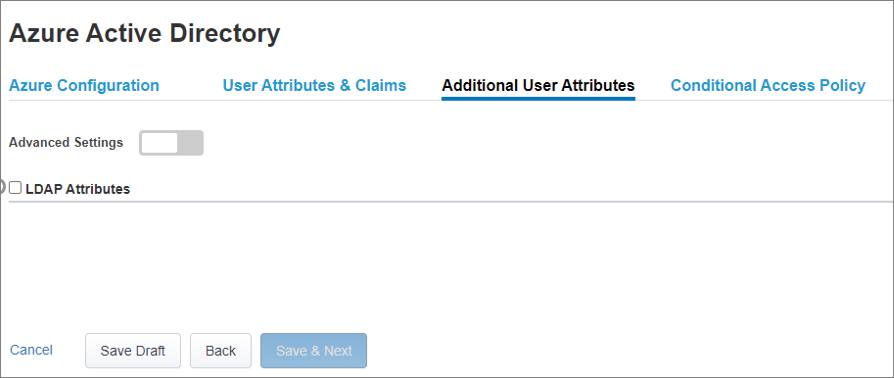

Atributos de usuario adicionales

En la pestaña Additional User Attributes (Atributos de usuario adicionales), puede habilitar el aumento de sesión requerido por varios sistemas distribuidos, como Oracle, SAP y otras implementaciones basadas en JAVA que requieren atributos almacenados en otros directorios. Los atributos obtenidos de un origen LDAP se pueden insertar como encabezados de inicio de sesión único adicionales para controlar aún más el acceso en función de los roles, los Id. de partner, etc.

Nota:

Esta característica no tiene ninguna correlación con Microsoft Entra ID, sino que es otro origen de atributos.

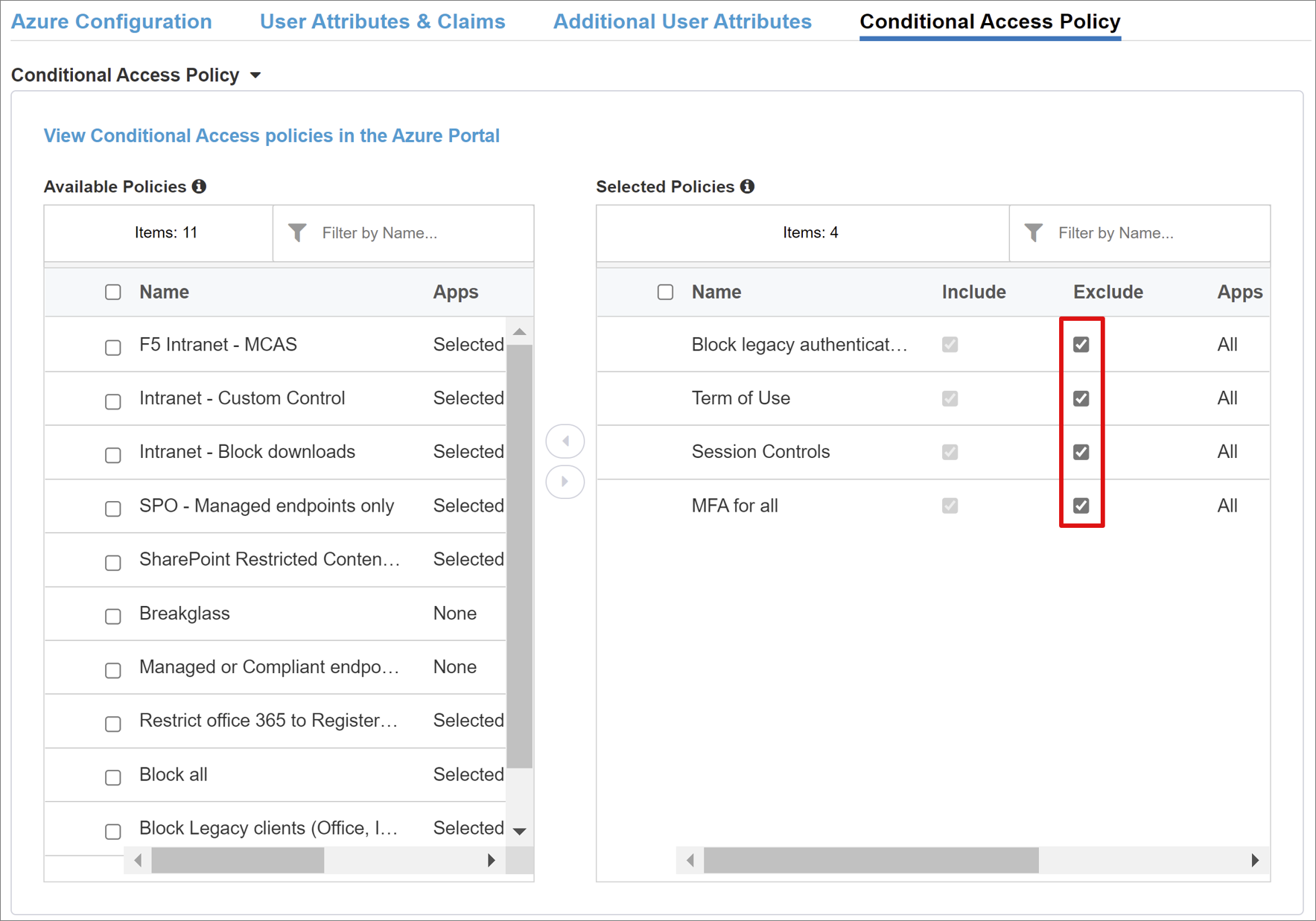

Directiva de acceso condicional

Las directivas de acceso condicional se aplican después de la autenticación previa de Microsoft Entra para controlar el acceso en función de las señales de dispositivo, aplicación, ubicación y riesgo.

De forma predeterminada, la vista Directivas disponibles mostrará todas las directivas de acceso condicional que no incluyan acciones basadas en el usuario.

La vista Directivas seleccionadas muestra de forma predeterminada todas las directivas dirigidas a todas las aplicaciones de nube. No se puede anular la selección de estas directivas ni moverse a la lista Directivas disponibles, ya que se aplican en un nivel de inquilino.

Para seleccionar una directiva que se aplicará a la aplicación que se va a publicar:

- Seleccione la directiva deseada en la lista Available Policies (Directivas disponibles).

- Seleccione la flecha derecha y muévala a la lista Selected Policies (Directivas seleccionadas).

Las directivas seleccionadas deben tener activada la opción Incluir o Excluir. Si ambas opciones están activadas, no se aplica la directiva seleccionada.

Nota:

La lista de directivas se enumera solo una vez cuando se cambia por primera vez a esta pestaña. Hay un botón de actualización disponible para forzar manualmente al asistente a consultar el inquilino, pero este botón solo se muestra cuando se ha implementado la aplicación.

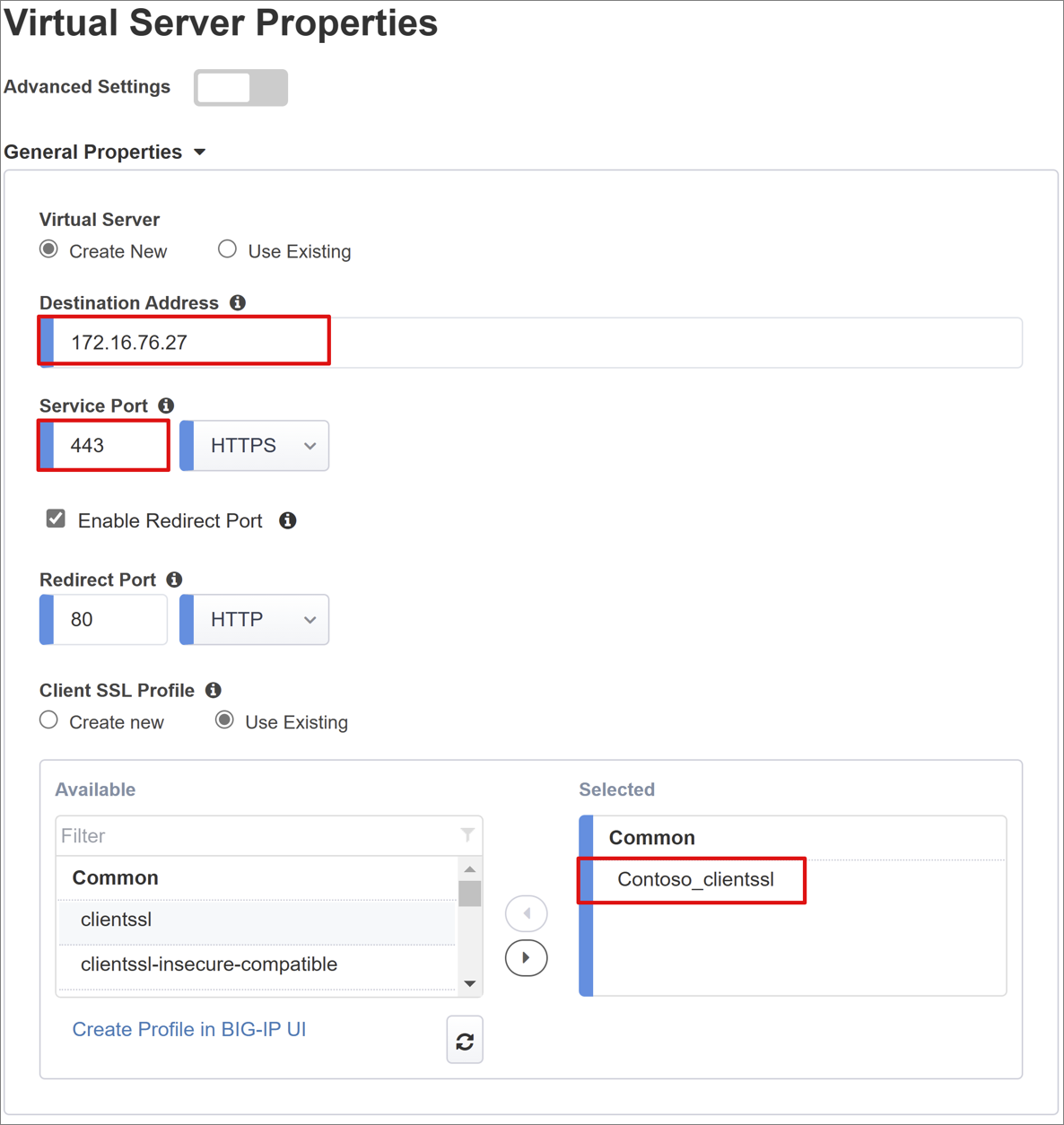

Propiedades del servidor virtual

Un servidor virtual es un objeto del plano de datos de BIG-IP representado por una dirección IP virtual que escucha las solicitudes de los clientes a la aplicación. Cualquier tráfico recibido se procesa y evalúa con el perfil de APM asociado al servidor virtual, antes de dirigirse según los resultados y la configuración de la directiva.

Escriba la dirección de destino. Es cualquier dirección IPv4/IPv6 disponible que BIG-IP pueda usar para recibir tráfico del cliente. También debe existir un registro correspondiente en DNS que permita a los clientes resolver la dirección URL externa de la aplicación publicada de BIG-IP en esta dirección IP, en lugar de la propia aplicación. El uso del DNS de localhost de un equipo de prueba se puede usar para las pruebas.

En Puerto de servicio, escriba 443 para HTTPS.

Active Enable Redirect Port (Habilitar puerto de redirección) y, luego, escriba el valor de Redirect Port (Puerto de redirección). Redirige el tráfico de cliente HTTP entrante a HTTPS.

El perfil SSL de cliente habilita el servidor virtual para HTTPS, de manera que las conexiones de cliente se cifren a través de TLS. Seleccione la opción correspondiente en Client SSL Profile (Perfil SSL del cliente) que creó como parte de los requisitos previos o deje el valor predeterminado mientras realiza pruebas.

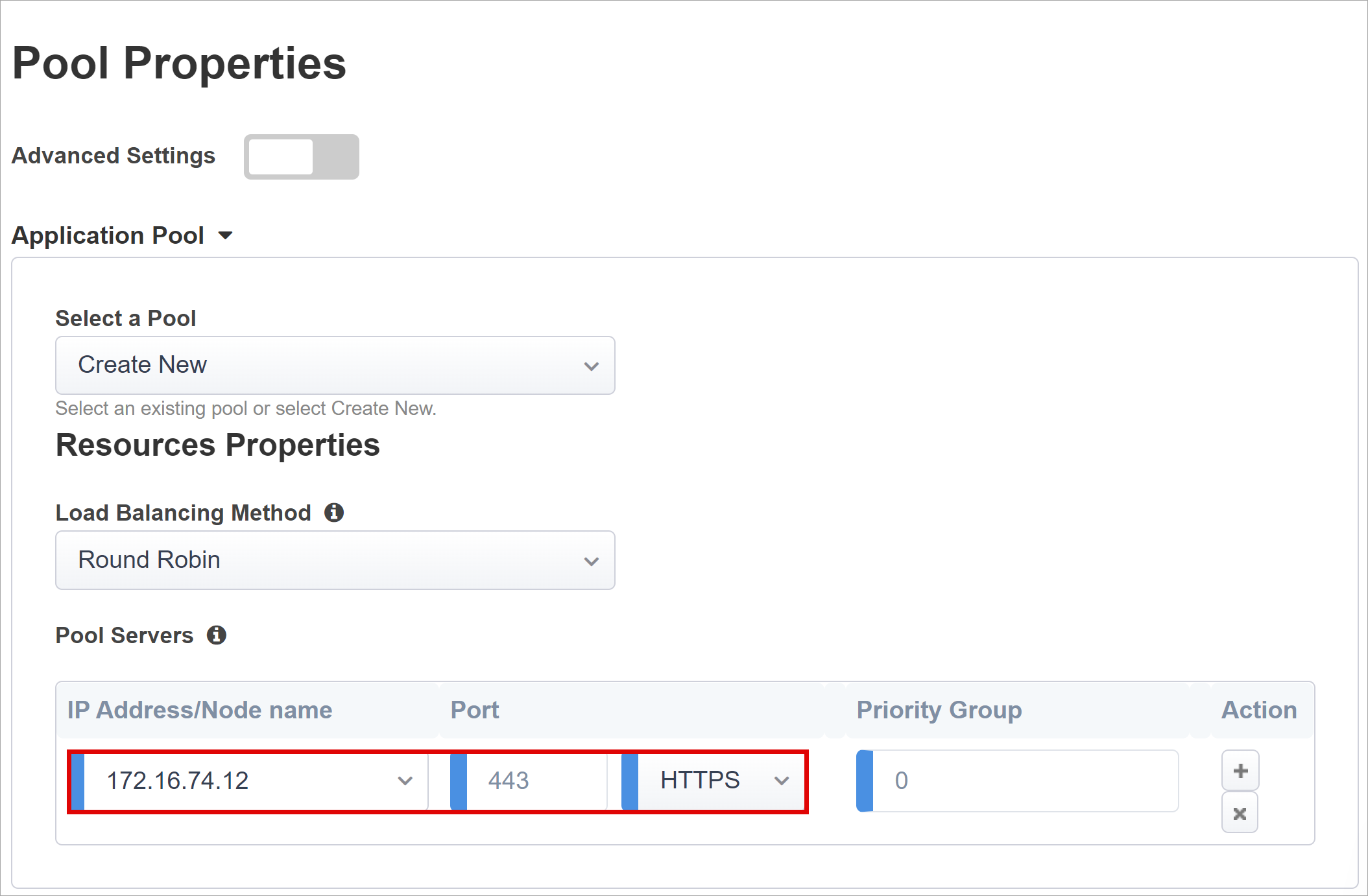

Propiedades del grupo

En la pestaña Grupo de aplicaciones se detallan los servicios detrás de BIG-IP que se representan como un grupo que contiene uno o varios servidores de aplicaciones.

En Seleccione un grupo, realice su selección. Creación de un grupo o selección de uno existente.

En Método de equilibrio de carga, elija

Round Robin.Para los servidores de grupo, seleccione un nodo existente o especifique una dirección IP y un puerto para el servidor que hospeda la aplicación basada en encabezados.

Nuestra aplicación de back-end se encuentra en el puerto HTTP 80, pero obviamente cambia a 443 si la de usted es HTTPS.

Encabezados de inicio de sesión único y HTTP

La habilitación del inicio de sesión único permite a los usuarios acceder a los servicios publicados de BIG-IP sin tener que especificar credenciales. El asistente de Easy Button admite encabezados de autorización de Kerberos, portador de OAuth y HTTP para el inicio de sesión único, el último de los cuales se habilitará para configurar lo siguiente.

Operación de encabezado:

InsertNombre de encabezado:

upnValor de encabezado:

%{session.saml.last.identity}Operación de encabezado:

InsertNombre de encabezado:

employeeidValor de encabezado:

%{session.saml.last.attr.name.employeeid}

Nota:

Las variables de sesión de APM definidas entre llaves distinguen entre mayúsculas y minúsculas. Por ejemplo, si escribe OrclGUID cuando se define el nombre de atributo de Microsoft Entra como orclguid, se producirá un error de asignación de atributos.

Administración de sesiones

La configuración de administración de sesiones de BIG-IP se usa para definir las condiciones en las que se terminan o se permite que continúen las sesiones de usuario, los límites de usuarios y direcciones IP, y la correspondiente información del usuario. Consulte la documentación de F5 para más detalles sobre esta configuración.

Sin embargo, lo que no se trata aquí es la funcionalidad de cierre de sesión único (SLO), que garantiza que todas las sesiones entre el IdP, BIG-IP y el agente de usuario finalicen después de que los usuarios hayan cerrado la sesión. Cuando Easy Button crea una instancia de una aplicación SAML en el inquilino de Microsoft Entra, también rellena la dirección URL de cierre de sesión con el punto de conexión de cierre de sesión único de APM. De este modo, los cierres de sesión iniciados por IdP desde el portal Aplicaciones de Microsoft Entra también finalizan la sesión entre BIG-IP y un cliente.

Junto con esto, los metadatos de federación de SAML de la aplicación publicada se importan desde el inquilino, lo que proporciona a APM el punto de conexión de cierre de sesión de SAML para Microsoft Entra ID. Esto garantiza que los cierres de sesión iniciados por SP finalicen la sesión entre un cliente y Microsoft Entra ID. No obstante, para que esta opción sea realmente eficaz, el APM debe saber exactamente cuándo un usuario cierra sesión en la aplicación.

Si el portal de webtops de BIG-IP se usa para acceder a aplicaciones publicadas, el APM procesaría un cierre de sesión desde ahí para llamar también al punto de conexión de cierre de sesión de Microsoft Entra. Pero considere un escenario en el que no se usa el portal de webtops de BIG-IP y el usuario no tiene ninguna manera de indicar a APM que cierre la sesión. Incluso si el usuario cierra sesión en la aplicación misma, BIG-IP es técnicamente ajeno a esto. Por esta razón, el cierre de sesión por parte de SP es algo que debe tenerse muy en cuenta para garantizar que las sesiones finalicen de manera segura cuando ya no sean necesarias. Una manera de lograrlo sería agregar una función SLO al botón de cierre de sesión de las aplicaciones, para que pueda redirigir al cliente al punto de conexión de cierre de sesión de SAML de Microsoft Entra o de BIG-IP. La dirección URL del punto de conexión de cierre de sesión de SAML para el inquilino puede encontrarse en Registros de aplicaciones > Puntos de conexión.

Si no es posible realizar un cambio en la aplicación, considere la posibilidad de que BIG-IP escuche la llamada de cierre de sesión de las aplicaciones y, al detectar la solicitud, desencadene el cierre de sesión único. Si desea usar reglas iRule de BIG-IP para lograr esto, consulte la guía de SLO de Oracle PeopleSoft. Puede encontrar más información sobre el uso de iRules de BIG-IP para lograr este comportamiento en el artículo de conocimientos de F5 Configuración de la terminación automática de sesión (cierre de sesión) basada en un nombre de archivo al que se hace referencia mediante URI e Información general de la opción Incluir del URI de cierre de sesión.

Resumen

Este último paso proporciona un desglose de las configuraciones. Seleccione Implementar para confirmar toda la configuración y comprobar que la aplicación existe en la lista de inquilinos de las aplicaciones empresariales.

Ahora la aplicación debería haberse publicado y ser accesible a través del acceso híbrido seguro, ya sea directamente mediante su dirección URL o los portales de aplicaciones de Microsoft.

Pasos siguientes

Desde un explorador, conéctese a la dirección URL externa de la aplicación o seleccione el icono de la aplicación en el portal MyApps de Microsoft. Después de autenticarse con Microsoft Entra ID, se le redirigirá al servidor virtual de BIG-IP para la aplicación y se iniciará sesión de forma automática mediante SSO.

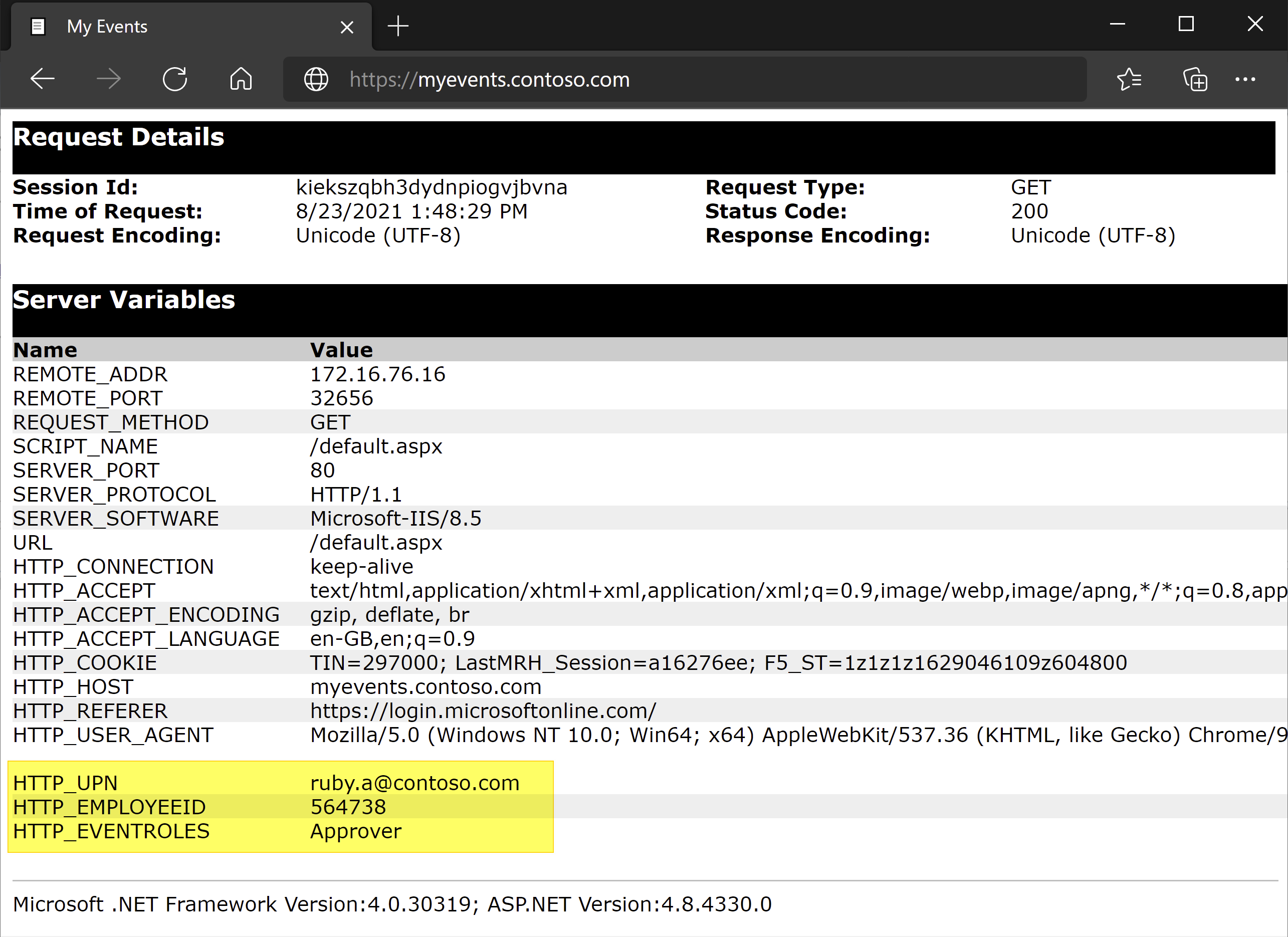

Aquí se muestra la salida de los encabezados insertados que muestra nuestra aplicación basada en encabezados.

Para aumentar la seguridad, las organizaciones que usan este patrón también podrían considerar la posibilidad de bloquear todo el acceso directo a la aplicación, forzando así una ruta de acceso estricta a través de BIG-IP.

Implementación avanzada

Puede haber casos en los que las plantillas de configuración guiada carezcan de flexibilidad para lograr un requisitos más específicos. Para esos escenarios, consulte Configuración avanzada del inicio de sesión único basado en encabezados.

Como alternativa, BIG-IP le ofrece la opción de deshabilitar el modo de administración estricta de la configuración guiada. Esto le permite ajustar manualmente las configuraciones, aunque la mayor parte de estas se automatizan mediante las plantillas basadas en asistentes.

Puede ir a Acceso > Guided Configuration (Configuración guiada) y seleccionar el icono de candado pequeño situado en el extremo derecho de la fila de configuración de las aplicaciones.

En ese momento, los cambios a través de la interfaz de usuario del asistente ya no son posibles, pero todos los objetos de BIG-IP asociados a la instancia publicada de la aplicación se desbloquearán para la administración directa.

Nota

Al volver a habilitar el modo estricto e implementar una configuración, se sobrescribirá cualquier configuración realizada fuera de la interfaz de usuario de la configuración guiada, por lo que se recomienda el método de configuración avanzada para los servicios de producción.

Solución de problemas

Si no puede acceder a una aplicación protegida por SHA, puede ser por varios factores. El registro de BIG-IP puede ayudar a aislar rápidamente todo tipo de problemas con la conectividad, el inicio de sesión único, infracciones de directivas o asignaciones de variables mal configuradas. Para empezar a solucionar problemas, aumente el nivel de detalle del registro.

Vaya a Directiva de acceso > Información general > Registros de eventos > Configuración.

Seleccione la fila de la aplicación publicada y, luego, Edit > Access System Logs (Editar > Registros del sistema de acceso).

Seleccione Depurar en la lista de SSO y, después, elija Aceptar.

Reproduzca el problema y, a continuación, inspeccione los registros, pero recuerde volver a cambiarlo cuando haya terminado, ya que el modo detallado genera una gran cantidad de datos.

Si ve un error con la marca BIG-IP inmediatamente después de una autenticación previa correcta de Microsoft Entra, es posible que el problema esté relacionado con el inicio de sesión único de Microsoft Entra ID en BIG-IP.

Vaya a Access > Overview > Access reports (Acceso > Información general > Informes de acceso).

Ejecute el informe de la última hora para ver si los registros proporcionan alguna pista. El vínculo Ver variables de sesión de la sesión también le ayudará a saber si APM recibe las notificaciones esperadas de Microsoft Entra ID.

Si no ve una página de error de BIG-IP, el problema probablemente esté más relacionado con la solicitud de back-end o con el inicio de sesión único desde BIG-IP a la aplicación.

En este caso, vaya a Directiva de acceso > Información general > Sesiones activas y seleccione el vínculo de la sesión activa.

El vínculo Ver variables de esta ubicación también puede ayudar a determinar la causa principal de los problemas de inicio de sesión único, especialmente si BIG-IP APM no puede obtener los atributos correctos de Microsoft Entra ID u otro origen.

Para más información, consulte este artículo de conocimientos de F5 Configuración de la autenticación remota de LDAP para Active Directory. También hay una tabla de referencia de BIG-IP excelente para ayudar a diagnosticar problemas relacionados con LDAP en este artículo de conocimientos de F5 sobre la consulta LDAP.