Tutorial: Integración del inicio de sesión único de Microsoft Entra con Kronos Workforce Dimensions

En este tutorial, obtendrá información sobre cómo integrar Kronos Workforce Dimensions con Microsoft Entra ID. Al integrar Kronos Workforce Dimensions con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a Kronos Workforce Dimensions.

- Permitir que los usuarios inicien sesión automáticamente en Kronos Workforce Dimensions con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Requisitos previos

Para empezar, necesita los siguientes elementos:

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Una suscripción habilitada para el inicio de sesión único (SSO) en Kronos Workforce Dimensions.

Nota:

Esta integración también está disponible para usarse desde el entorno de la nube del gobierno de EE. UU. de Microsoft Entra. Es posible encontrar esta aplicación en la galería de aplicaciones en la nube del gobierno de EE. UU. de Microsoft Entra y configurarla de la misma manera que en la nube pública.

Descripción del escenario

En este tutorial va a configurar y probar el inicio de sesión único de Microsoft Entra en un entorno de prueba.

- Kronos Workforce Dimensions admite el inicio de sesión único iniciado por SP.

Adición de Kronos Workforce Dimensions desde la galería

Para configurar la integración de Kronos Workforce Dimensions en Microsoft Entra ID, tendrá que agregarlo desde la galería a la lista de aplicaciones SaaS administradas.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Nueva aplicación.

- En la sección Agregar desde la galería, escriba Kronos Workforce Dimensions en el cuadro de búsqueda.

- Seleccione Kronos Workforce Dimensions en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega al inquilino.

Si lo desea, puede usar también el asistente para la configuración de aplicaciones empresariales. En este asistente puede agregar una aplicación al inquilino, agregar usuarios o grupos a la aplicación y asignar roles, así como recorrer la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración y prueba del inicio de sesión único de Microsoft Entra para Kronos Workforce Dimensions

Configure y pruebe el inicio de sesión único de Microsoft Entra con Kronos Workforce Dimensions con un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, es necesario establecer una relación de vínculo entre un usuario de Microsoft Entra y el usuario relacionado en Kronos Workforce Dimensions.

Para configurar y probar el inicio de sesión único de Microsoft Entra con Kronos Workforce Dimensions, siga estos pasos:

- Configure el inicio de sesión único de Microsoft Entra, para que los usuarios puedan usar esta característica.

- Cree un usuario de prueba de Microsoft Entra para probar el inicio de sesión único de Microsoft Entra con B.Simon.

- Asigne el usuario de prueba de Microsoft Entra, para permitir que B.Simon use el inicio de sesión único de Microsoft Entra.

- Configuración del inicio de sesión único en Workforce Dimensions SSO : para configurar los valores de inicio de sesión único en la aplicación.

- Cree un usuario de prueba en Kronos Workforce Dimensions para tener un homólogo de B.Simon en Kronos Workforce Dimensions que esté vinculado a su representación en Microsoft Entra.

- Prueba del inicio de sesión único : para comprobar si la configuración funciona.

Configuración del inicio de sesión único de Microsoft Entra

Siga estos pasos para habilitar el SSO de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Kronos Workforce Dimensions>Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

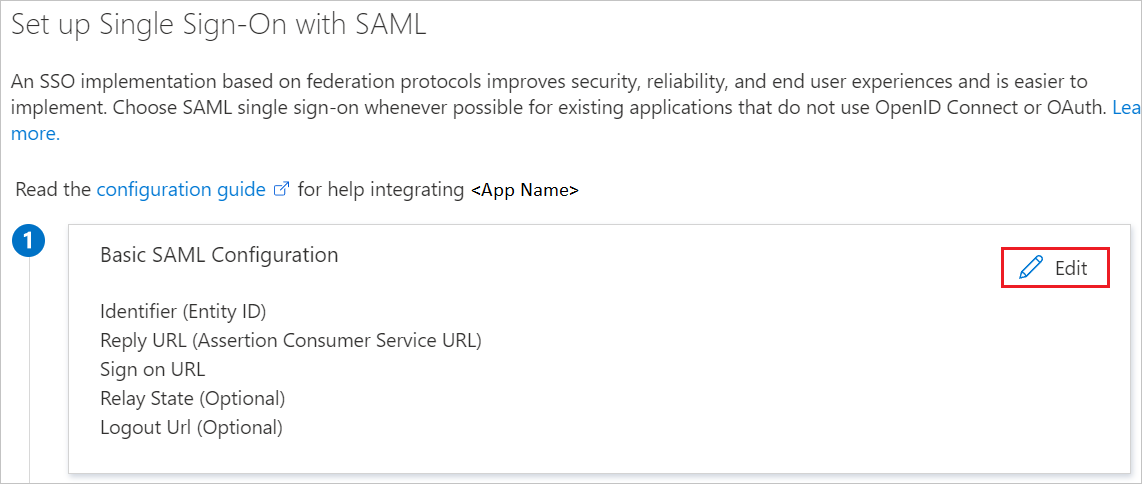

En la página Configuración del inicio de sesión único con SAML, haga clic en el icono de lápiz de Configuración básica de SAML para editar la configuración.

En la sección Configuración básica de SAML, siga estos pasos:

a. En el cuadro de texto Identificador (id. de entidad) , escriba una dirección URL con el siguiente patrón:

https://<SUBDOMAIN>.<ENVIRONMENT>.mykronos.com/authn/<TENANT_ID/hsp/<TENANT_NUMBER>b. En el cuadro de texto URL de inicio de sesión, escriba una dirección URL con el siguiente patrón:

Dirección URL de inicio de sesión https://<CUSTOMER>-<ENVIRONMENT>-sso.<ENVIRONMENT>.mykronos.com/https://<CUSTOMER>-sso.<ENVIRONMENT>.mykronos.com/Nota:

Estos valores no son reales. Actualice estos valores con el identificador y la dirección URL de inicio de sesión reales. Para obtener estos valores, póngase en contacto con el equipo de soporte de cliente de Kronos Dimensions Client. También puede consultar los patrones que se muestran en la sección Configuración básica de SAML.

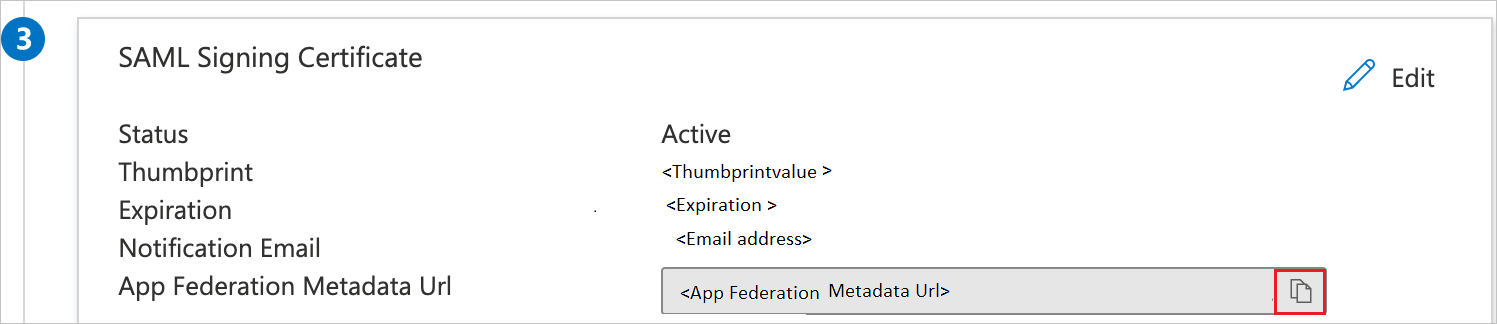

En la página Configurar el inicio de sesión único con SAML, en la sección Certificado de firma de SAML, haga clic en el botón de copia para copiar la Dirección URL de metadatos de federación de aplicación y guárdela en su equipo.

Cree un usuario de prueba de Microsoft Entra

En esta sección, se crea un usuario llamado B.Simon.

- Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de usuario.

- Vaya aIdentidad>Usuarios>Todos los usuarios.

- Seleccione Nuevo usuario>Crear nuevo usuario, en la parte superior de la pantalla.

- En las propiedades del usuario, siga estos pasos:

- En el campo Nombre para mostrar, escriba

B.Simon. - En el campo Nombre principal de usuario, escriba username@companydomain.extension. Por ejemplo,

B.Simon@contoso.com. - Active la casilla Show password (Mostrar contraseña) y, después, anote el valor que se muestra en el cuadro Contraseña.

- Seleccione Revisar + crear.

- En el campo Nombre para mostrar, escriba

- Seleccione Crear.

Asignación del usuario de prueba de Microsoft Entra

En esta sección, permitirá que B.Simon utilice el inicio de sesión único otorgándole acceso a Kronos Workforce Dimensions.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Kronos Workforce Dimensions.

- En la página de información general de la aplicación, seleccione Usuarios y grupos.

- Seleccione Agregar usuario o grupo. A continuación, en el cuadro de diálogo Agregar asignación, seleccione Usuarios y grupos.

- En el cuadro de diálogo Usuarios y grupos, seleccione B.Simon de la lista de usuarios y haga clic en el botón Seleccionar de la parte inferior de la pantalla.

- Si espera que se asigne un rol a los usuarios, puede seleccionarlo en la lista desplegable Seleccionar un rol. Si no se ha configurado ningún rol para esta aplicación, verá seleccionado el rol "Acceso predeterminado".

- En el cuadro de diálogo Agregar asignación, haga clic en el botón Asignar.

Configuración del inicio de sesión único de Kronos Workforce Dimensions

Para configurar el inicio de sesión único en Kronos Workforce Dimensions, debe enviar la dirección URL de metadatos de federación de la aplicación al equipo de soporte técnico de Kronos Workforce Dimensions. Dicho equipo lo configura para establecer la conexión de SSO de SAML correctamente en ambos lados.

Creación de un usuario de prueba de Kronos Workforce Dimensions

En esta sección, creará un usuario llamado Britta Simon en Kronos Workforce Dimensions. Trabaje junto al equipo de soporte técnico de Kronos Workforce Dimensions para agregar los usuarios en la plataforma Kronos Workforce Dimensions. Los usuarios se tienen que crear y activar antes de usar el inicio de sesión único.

Nota:

La documentación original de Microsoft aconseja ponerse en contacto con el soporte técnico de UKG por correo electrónico para crear los usuarios de Microsoft Entra. Aunque esta opción está disponible, tenga en cuenta las siguientes opciones de autoservicio.

Proceso manual

Hay dos maneras de crear manualmente los usuarios de Microsoft Entra en WFD. Puede seleccionar un usuario existente, duplicarlo y, a continuación, actualizar los campos necesarios para que ese usuario sea único. Este proceso puede llevar mucho tiempo y requiere conocimientos de la interfaz de usuario de WFD. La alternativa es crear el usuario a través de la API de WFD, que es mucho más rápida. Esta opción requiere conocimientos sobre el uso de herramientas de API, como Postman, para enviar la solicitud a la API en su lugar. Las instrucciones siguientes le ayudarán a importar un ejemplo precompilado en la herramienta Postman de API.

Configurar

Abra la herramienta Postman e importe los archivos siguientes:

a. Workforce Dimensions - Create User.postman_collection.json

b. Microsoft Entra ID a WFD Env Variables.json

En el panel izquierdo, seleccione el botón Entornos.

Haga clic en AAD_to_WFD_Env_Variables y agregue los valores proporcionados por el soporte de UKG correspondiente a su instancia de WFD.

Nota:

access_token y refresh_token deben estar vacíos, ya que se rellenarán automáticamente como resultado de la solicitud HTTP «Obtener token de acceso».

Abra la solicitud HTTP Create Microsoft Entra user in WFD y actualice las propiedades resaltadas dentro de la carga JSON:

{ "personInformation": { "accessAssignment": { "accessProfileName": "accessProfileName", "notificationProfileName": "All" }, "emailAddresses": [ { "address": "address” "contactTypeName": "Work" } ], "employmentStatusList": [ { "effectiveDate": "2019-08-15", "employmentStatusName": "Active", "expirationDate": "3000-01-01" } ], "person": { "personNumber": "personNumber", "firstName": "firstName", "lastName": "lastName", "fullName": "fullName", "hireDate": "2019-08-15", "shortName": "shortName" }, "personAuthenticationTypes": [ { "activeFlag": true, "authenticationTypeName": "Federated" } ], "personLicenseTypes": [ { "activeFlag": true, "licenseTypeName": "Employee" }, { "activeFlag": true, "licenseTypeName": "Absence" }, { "activeFlag": true, "licenseTypeName": "Hourly Timekeeping" }, { "activeFlag": true, "licenseTypeName": "Scheduling" } ], "userAccountStatusList": [ { "effectiveDate": "2019-08-15", "expirationDate": "3000-01-01", "userAccountStatusName": "Active" } ] }, "jobAssignment": { "baseWageRates": [ { "effectiveDate": "2019-01-01", "expirationDate": "3000-01-01", "hourlyRate": 20.15 } ], "jobAssignmentDetails": { "payRuleName": "payRuleName", "timeZoneName": "timeZoneName" }, "primaryLaborAccounts": [ { "effectiveDate": "2019-08-15", "expirationDate": "3000-01-01", "organizationPath": "organizationPath" } ] }, "user": { "userAccount": { "logonProfileName": "Default", "userName": "userName" } } }Nota:

Tanto personInformation.emailAddress.address como user.userAccount.userName deben coincidir con el usuario de Microsoft Entra de destino que está intentando crear en WFD.

En la esquina superior derecha, seleccione el cuadro desplegable Entornos y seleccione AAD_to_WFD_Env_Variables.

Una vez actualizada la carga JSON y seleccionadas las variables de entorno correctas, seleccione la solicitud HTTP Obtener token de acceso y haga clic en el botón Enviar. Esto aprovechará las variables de entorno actualizadas para que se autentique en la instancia de WFD y, a continuación, estas almacenarán en caché el token de acceso en las variables de entorno que se usarán al llamar al método create user (crear usuario).

Si la llamada de autenticación se realizó correctamente, debería ver una respuesta «200» con un token de acceso devuelto. Este token de acceso también se mostrará en la columna CURRENT VALUE de las variables de entorno para la entrada access_token.

Nota:

Si no se recibe un access_token, confirme que todas las variables de las variables de entorno son correctas. Las credenciales de usuario deben ser una cuenta de superusuario.

Una vez que se obtiene un access_token, seleccione la solicitud HTTP AAD_to_WFD_Env_Variables y haga clic en el botón Enviar. Si la solicitud se realiza correctamente, recibirá un estado «HTTP 200».

Inicie sesión en WFD con la cuenta de superusuario y confirme que el nuevo usuario de Microsoft Entra se creó en la instancia de WFD.

Proceso automatizado

El proceso automatizado consta de un archivo plano en formato CSV que permite al usuario especificar previamente los valores resaltados en la carga útil del proceso de API manual anterior. El script de PowerShell que lo acompaña consume el archivo plano, que crea a su vez los nuevos usuarios de WFD de forma masiva. El script procesa nuevas creaciones de usuario en lotes de 70 (valor predeterminado), que es configurable para un rendimiento óptimo. Las instrucciones siguientes le guiarán por la configuración y ejecución del script.

Guarde los archivos AAD_To_WFD.csv y AAD_To_WFD.ps1 localmente en el equipo.

Abra el archivo AAD_To_WFD.csv y rellene las columnas.

personInformation.accessAssignment.accessProfileName: nombre de perfil de acceso específico de la instancia de WFD.

personInformation.emailAddresses.address: debe coincidir con el nombre principal de usuario en Microsoft Entra ID.

personInformation.personNumber: debe ser único en la instancia de WFD.

personInformation.firstName: nombre del usuario.

personInformation.lastName: apellido del usuario.

jobAssignment.jobAssignmentDetails.payRuleName: nombre de regla de pago específico de WFD.

jobAssignment.jobAssignmentDetails.timeZoneName: el formato de zona horaria debe coincidir con la instancia de WFD (es decir,

(GMT -08:00) Pacific Time).jobAssignment.primaryLaborAccounts.organizationPath: ruta de acceso de la organización de una estructura de negocios específica en la instancia de WFD.

Guarde el archivo .csv.

Haga clic derecho en el script deAAD_To_WFD.ps1 y haga clic en Editar para modificarlo.

Confirme que la ruta de acceso especificada en la línea 15 es el nombre o la ruta de acceso correctos al archivo AAD_To_WFD.csv.

Actualice las líneas siguientes con los valores proporcionados por el soporte técnico de UKG relativos a la instancia de WFD.

Línea 33: vanityUrl

Línea 43: appKey

Línea 48: client_id

Línea 49: client_secret

Guarde y ejecute el script.

Proporcione las credenciales de superusuario WFD cuando se le soliciten.

Una vez completado, el script devolverá una lista de los usuarios que no se pudieron crear.

Nota:

Asegúrese de comprobar los valores proporcionados en el archivo AAD_To_WFD.csv si se devuelve como resultado de errores tipográficos o campos no coincidentes en la instancia de WFD. La instancia de la API de WFD también podría devolver el error si todos los usuarios del lote ya existen en la instancia.

Prueba de SSO

En esta sección va a probar la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

Haga clic en Probar esta aplicación, esto lo redirigirá a la URL de inicio de sesión de Kronos Workforce Dimensions donde puede iniciar el flujo de inicio de sesión.

Vaya directamente a la dirección URL de inicio de sesión de Kronos Workforce Dimensions e inicie el flujo de inicio de sesión desde allí.

Puede usar Mis aplicaciones de Microsoft. Al hacer clic en el icono de Kronos Workforce Dimensions en Mis aplicaciones, se le redirigirá a la URL de inicio de sesión de la aplicación. Para más información acerca de Aplicaciones, consulte Inicio de sesión e inicio de aplicaciones desde el portal Aplicaciones.

Pasos siguientes

Una vez que haya configurado Kronos Workforce Dimensions, podrá aplicar el control de sesión, que protege a la organización en tiempo real frente a la filtración e infiltración de información confidencial. El control de sesión procede del acceso condicional. Aprenda a aplicar el control de sesión con Microsoft Defender para aplicaciones en la nube.