Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Los registros de Application Gateway proporcionan información detallada sobre los eventos relacionados con un recurso y sus operaciones. Estos registros están disponibles para eventos como Acceso, Actividad, Firewall y Rendimiento (solo para V1). La información granular de los registros es útil al solucionar un problema o crear un panel de análisis mediante el consumo de estos datos sin procesar.

Los registros están disponibles para todos los recursos de Application Gateway; sin embargo, para consumirlos, debe habilitar su recopilación en una ubicación de almacenamiento de su elección. El servicio Azure Monitor habilita el registro en Azure Application Gateway. Se recomienda usar el área de trabajo de Log Analytics, ya que puede usar fácilmente sus consultas predefinidas y establecer alertas basadas en condiciones de registro específicas.

Tipos de registros de recursos

Puede usar diferentes tipos de registros en Azure para administrar y solucionar problemas de Application Gateway.

- Registro de actividad

- Registro de acceso de Application Gateway

- Registro de rendimiento de Application Gateway (disponible solo para la SKU v1)

- Registro de firewall de Application Gateway

Nota:

Los registros solo están disponibles para los recursos implementados en el modelo de implementación de Azure Resource Manager. No puede usar los registros de recursos del modelo de implementación clásica. Para entender mejor los dos modelos, consulte el artículo Descripción de la implementación de Resource Manager y la implementación clásica .

Ubicaciones de almacenamiento para registros de diagnóstico

Azure Monitor proporciona varias opciones para almacenar registros de recursos en función de los requisitos de análisis, retención e integración. Al configurar las opciones de diagnóstico, puede elegir uno o varios destinos para la recopilación de registros.

Área de trabajo de Log Analytics (recomendada) Un área de trabajo de Log Analytics es el destino recomendado para recopilar y analizar registros de recursos de Application Gateway. Habilita:

- Uso de consultas y visualizaciones predefinidas

- Creación de alertas basadas en condiciones de registro específicas

- Integración con características y conclusiones de Azure Monitor en Log Analytics, la tabla que se usa para almacenar registros de diagnóstico depende del tipo de recopilación configurado en la configuración de diagnóstico.

Tipos de recopilación en Log Analytics

Diagnósticos de Azure (heredado): Al seleccionar Azure Diagnostics, todos los registros se escriben en la tabla compartida AzureDiagnostics. Dado que esta tabla se comparte en muchos tipos de recursos, cada servicio escribe sus propios campos personalizados. Cuando el número de campos personalizados supera los 500, los campos adicionales se almacenan en la propiedad dinámica AdditionalFields como pares clave-valor. Esto puede provocar una menor detectabilidad y consultas más complejas.

Específico del recurso (recomendado): Al seleccionar Específico del recurso, los registros se escriben en tablas dedicadas para cada categoría. El modo específico del recurso proporciona:

- Consulta simplificada con esquemas predecibles

- Detectabilidad mejorada de campos y estructuras de tabla

- Mejor rendimiento debido a una menor latencia de ingesta y una ejecución de consultas más rápida

- RBAC detallado mediante la asignación de acceso de tabla

Para Application Gateway, el modo específico del recurso crea las tablas siguientes:

Selección del tipo de colección en Log Analytics

Los servicios de Azure están transitando al modo específico para recursos. Como parte de esta migración, se encuentra disponible un interruptor en la configuración de diagnóstico para elegir:

- Específico del recurso (valor predeterminado)

- Diagnóstico de Azure

La opción de activación determina si los registros de las categorías seleccionadas se redirigen a tablas específicas o a la tabla de AzureDiagnostics. Al cambiar al modo específico del recurso, solo las categorías recién seleccionadas usan las tablas dedicadas; Las secuencias existentes continúan sin cambios hasta que se vuelvan a configurar.

La selección del modo específico del recurso proporciona una mayor flexibilidad a través de las transformaciones del área de trabajo, lo que le permite preprocesar los datos antes de la ingesta. Para obtener instrucciones sobre cómo configurar las transformaciones del área de trabajo, consulte: Tutorial: Incorporación de una transformación del área de trabajo a los registros de Azure Monitor mediante Azure Portal.

Ejemplos de optimización de registros de acceso mediante transformaciones del área de trabajo

Ejemplo 1: Proyección selectiva de columnas: imagine que tiene registros de acceso de application Gateway con 20 columnas, pero le interesa analizar datos de solo seis columnas específicas. Mediante la transformación del área de trabajo, puede proyectar estas seis columnas en el área de trabajo, excluyendo eficazmente las otras 14 columnas. Aunque los datos originales de esas columnas excluidas no se almacenarán, los marcadores de posición vacíos para ellos seguirán apareciendo en la hoja Registros. Este enfoque optimiza el almacenamiento y garantiza que solo se conserven los datos pertinentes para el análisis.

Nota:

En la hoja Registros, al seleccionar la opción Probar nuevo Log Analytics, se proporciona un mayor control sobre las columnas que se muestran en la interfaz de usuario.

Ejemplo 2: Centrarse en códigos de estado específicos: al analizar registros de acceso, en lugar de procesar todas las entradas de registro, puede escribir una consulta para recuperar solo filas con códigos de estado HTTP específicos (como 4xx y 5xx). Dado que la mayoría de las solicitudes se encuentran idealmente en las categorías 2xx y 3xx (que representan respuestas correctas), centrarse en los códigos de estado problemáticos reduce el conjunto de datos. Este enfoque dirigido le permite extraer la información más relevante y accionable, lo que hace que sea beneficioso y rentable.

Estrategia de transición recomendada para pasar del diagnóstico de Azure a una tabla específica del recurso:

- Evaluar la retención de datos actual: determine la duración de los datos que se conservan actualmente en la tabla de diagnósticos de Azure (por ejemplo, supongamos que la tabla de diagnóstico conserva los datos durante 15 días).

- Establecer retención específica de recursos: implemente una nueva configuración de diagnóstico con una tabla específica del recurso.

- Recopilación de datos en paralelo: durante un período temporal, recopile datos simultáneamente en Azure Diagnostics y en la configuración específica del recurso.

- Confirmar la precisión de los datos: compruebe que la recopilación de datos es precisa y coherente en ambas configuraciones.

- Quitar la configuración de Diagnósticos de Azure: quite la configuración de Diagnóstico de Azure para evitar la recopilación de datos duplicada.

Ubicaciones de almacenamiento de las reglas

- Cuenta de Azure Storage: las cuentas de almacenamiento sirven mejor para los registros cuando los registros se almacenan durante más tiempo y se revisan cuando sea necesario.

- Azure Event Hubs: Event Hubs es una excelente opción para la integración con otras herramientas de administración de eventos e información de seguridad (SIEM) y así recibir alertas en los recursos.

- Integraciones de partners de Azure Monitor.

Obtenga más información sobre los destinos de configuración de diagnóstico de Azure Monitor.

Habilitación del registro con PowerShell

El registro de actividades se habilita automáticamente para todos los recursos de Resource Manager. Debe habilitar el registro de acceso y rendimiento para iniciar la recopilación de los datos disponibles a través de esos registros. Para habilitar el registro, realice los siguientes pasos:

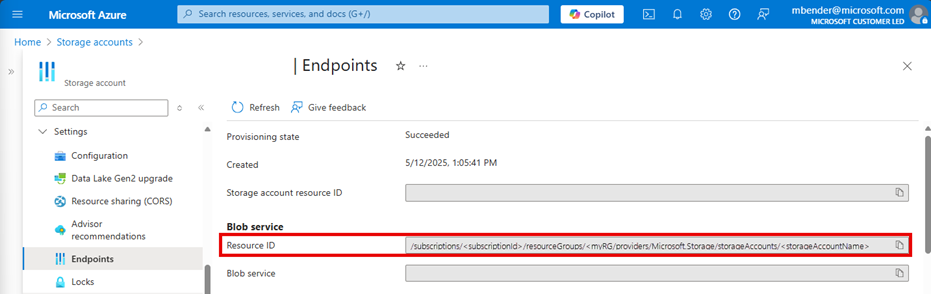

Anote el identificador de recurso de la cuenta de almacenamiento donde se almacenan los datos de registro. Este valor tiene el formato: /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Storage/storageAccounts/<storageAccountName>. Puede usar cualquier cuenta de almacenamiento de la suscripción. Para buscar esta información, se puede usar Azure Portal.

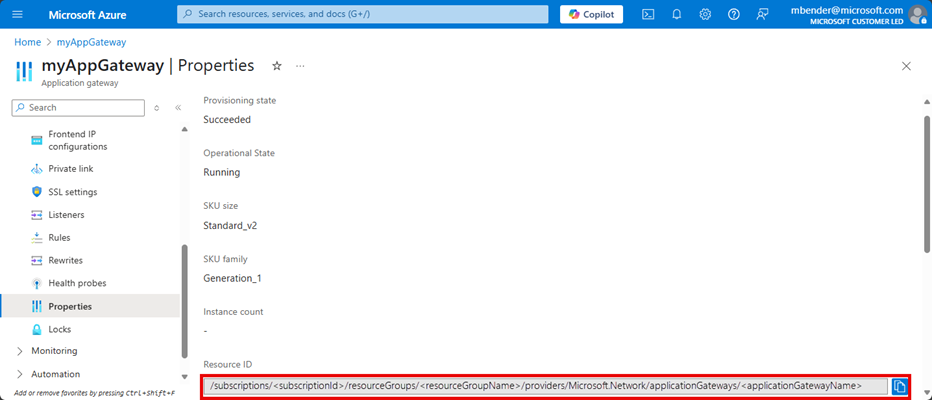

Observe el identificador de recurso de la puerta de enlace de aplicaciones para la que se está habilitando el registro. Este valor tiene el formato: /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Network/applicationGateways/<applicationGatewayName>. Para buscar esta información, use Azure Portal.

Habilite el registro de diagnósticos mediante el siguiente cmdlet de PowerShell:

Set-AzDiagnosticSetting -ResourceId /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Network/applicationGateways/<applicationGatewayName> -StorageAccountId /subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.Storage/storageAccounts/<storageAccountName> -Enabled $true

Sugerencia

Los registros de actividad no requieren una cuenta de almacenamiento independiente. El uso del almacenamiento para el registro de acceso y rendimiento supondrá un costo adicional de servicio.

Habilitación del registro mediante Azure Portal

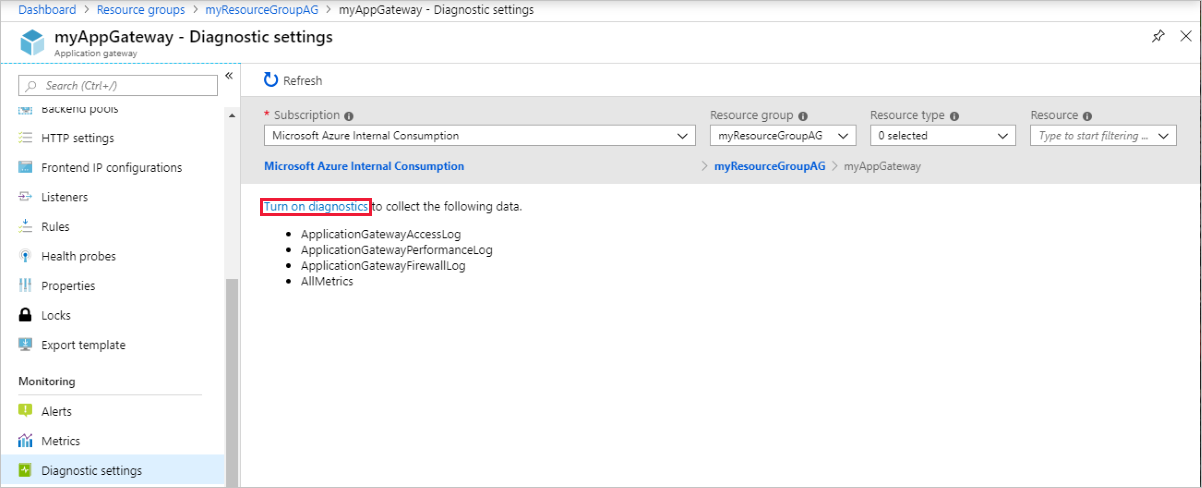

En Azure Portal, busque el recurso y seleccione Configuración de diagnóstico.

Hay tres registros de auditoría disponibles para Application Gateway:

- Registro de acceso

- Registro de rendimiento (disponible solo para la SKU v1)

- Registro de firewall

Para empezar a recopilar los datos, haga clic en Activar diagnóstico.

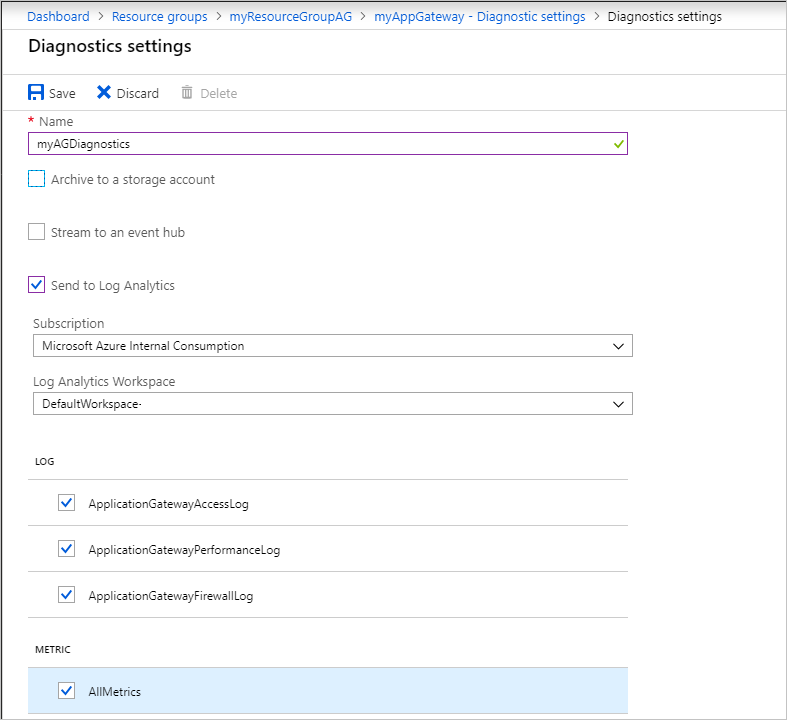

En la página Configuración de diagnóstico, se encuentran las opciones de configuración de los registros de diagnóstico. En este ejemplo, se utiliza Log Analytics para almacenar los registros. Se pueden utilizar también Events Hubs y la cuenta de almacenamiento para guardar los registros de diagnóstico.

Escriba un nombre para la configuración, confírmelo y seleccione Guardar.

Para ver y analizar los datos del registro de actividad, consulte Analizar datos de seguimiento.

Visualización y análisis de los registros de acceso, rendimiento y firewall

Los registros de Azure Monitor pueden recopilar los archivos de registro de eventos y volúmenes de la cuenta de Blob Storage. Para obtener más información, consulte Analizar datos de seguimiento.

También puede conectarse a la cuenta de almacenamiento y recuperar las entradas del registro de JSON de los registros de acceso y rendimiento. Después de descargar los archivos JSON, se pueden convertir a CSV y consultarlos en Excel, Power BI o cualquier otra herramienta de visualización de datos.

Sugerencia

Si está familiarizado con Visual Studio y con los conceptos básicos de cambio de los valores de constantes y variables de C#, puede usar las herramientas convertidoras de registros que encontrará en GitHub.

Pasos siguientes

- Visualice el contador y los registros de eventos mediante los registros de Azure Monitor.

- Lea el artículo de blog Visualize your Azure activity log with Power BI (Visualizar el registro de actividad de Azure con Power BI).

- Lea el artículo de blog View and analyze Azure activity logs in Power BI and more (Consultar y analizar registros de actividad de Azure en Power BI y otros).