Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

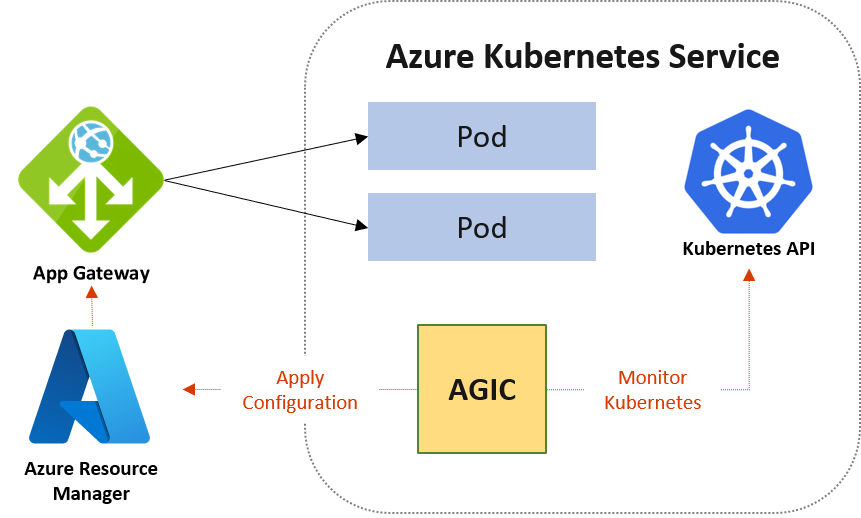

Application Gateway Ingress Controller (AGIC) es una aplicación de Kubernetes que permite que los clústeres de Azure Kubernetes Service (AKS) utilicen el equilibrador de carga Application Gateway L7 nativo de Azure para exponer las cargas de trabajo a internet. AGIC supervisa el clúster de Kubernetes en el que se hospeda y actualiza continuamente una instancia de Application Gateway para que los servicios seleccionados se expongan a Internet.

El controlador de entrada se ejecuta en su propio pod en el clúster de AKS. AGIC supervisa un subconjunto de recursos de Kubernetes para ver los cambios. El estado del clúster de AKS se traduce a la configuración específica de Application Gateway y se aplica a Azure Resource Manager (ARM).

En este artículo, obtendrá información sobre las ventajas de AGIC, las opciones de implementación (complemento helm y AKS) y las configuraciones de red de contenedores compatibles.

Sugerencia

Considere Application Gateway for Containers para la solución de entrada de Kubernetes. Para obtener más información, consulte Inicio rápido: Implementar la Puerta de enlace de aplicaciones para contenedores del controlador ALB.

Ventajas del controlador de entrada de Application Gateway

AGIC ayuda a eliminar la necesidad de otro equilibrador de carga o dirección IP pública delante del clúster de AKS. Evita varios saltos en la ruta de acceso de datos antes de que las solicitudes lleguen al clúster de AKS. Application Gateway se comunica con pods mediante su dirección IP privada directamente y no requiere servicios NodePort ni KubeProxy. Esta capacidad también aporta un mejor rendimiento a las implementaciones.

El controlador de entrada es compatible exclusivamente con las SKU Standard_v2 y WAF_v2, que también habilitan ventajas de escalado automático. Application Gateway puede reaccionar en respuesta a un aumento o una disminución de la carga y la escala de tráfico según corresponda, sin consumir ningún recurso del clúster de AKS.

El uso de Application Gateway además de AGIC también ayuda a proteger el clúster de AKS al proporcionar la directiva TLS y la funcionalidad de Web Application Firewall (WAF).

AGIC se configura a través del recurso de entrada de Kubernetes, junto con los servicios, las implementaciones y los pods. Mediante el equilibrador de carga de Azure Application Gateway L7 nativo, AGIC proporciona las siguientes características:

- Enrutamiento de direcciones URL

- Afinidad basada en cookies

- Finalización de TLS

- TLS de un extremo a otro

- Compatibilidad con sitios web públicos, privados e híbridos

- Firewall de aplicaciones web integrado

Advertencia

De forma predeterminada, AGIC asume la propiedad total de Application Gateway a la que está vinculado. AGIC sobrescribe toda la configuración de Application Gateway existente que no está definida en los recursos Ingress de Kubernetes. Cualquier agente de escucha, grupo de back-end, regla u otra configuración previamente configurada en Application Gateway se quita o reemplaza cuando AGIC está habilitado. Antes de habilitar AGIC en una instancia de Application Gateway existente, realice una copia de seguridad de la configuración de Application Gateway exportando la plantilla desde el portal de Azure. Para más información, consulte Copia de seguridad de la implementación de Application Gateway.

Si necesita que AGIC coexista con las configuraciones de Application Gateway existentes, consulte Configuración de una implementación compartida de Application Gateway (solo Helm).

Diferencia entre la implementación de Helm y el complemento de AKS

Puede implementar AGIC para el clúster de AKS mediante Helm o AKS como complemento. La principal ventaja de implementar AGIC como un complemento de AKS es que es más sencillo que la implementación mediante Helm. Para una nueva configuración, puede implementar una nueva instancia de Application Gateway y un nuevo clúster de AKS con AGIC habilitado como complemento en una línea en Azure CLI. El complemento es también un servicio totalmente administrado, que ofrece ventajas adicionales, como actualizaciones automáticas y mayor compatibilidad. Las dos formas de implementar AGIC (Helm y el complemento de AKS) son totalmente compatibles con Microsoft. Además, el complemento permite una mejor integración con AKS como complemento de primera clase.

Si bien implementa el complemento AGIC como un pod en su clúster de AKS, existen algunas diferencias entre la versión implementada con Helm y la versión del complemento de AGIC. En la lista siguiente se resaltan las diferencias:

- No se pueden modificar los valores de implementación de Helm en el complemento de AKS:

-

verbosityLevelse establece en 5 de forma predeterminada; -

usePrivateIpestá configurado en falso de forma predeterminada; puede cambiar esta configuración usando la anotación use-private-ip -

sharedno se admite en el complemento -

reconcilePeriodSecondsno se admite en el complemento -

armAuth.typeno se admite en el complemento

-

- AGIC implementado a través de Helm admite ProhibitedTargets, lo que significa que AGIC puede configurar Application Gateway específicamente para clústeres de AKS sin afectar a otros back-end existentes. El complemento de AGIC no es compatible actualmente con esta capacidad.

- Dado que el complemento AGIC es un servicio administrado, recibirá automáticamente actualizaciones de la versión más reciente del complemento AGIC. Por el contrario, cuando se implementa AGIC a través de Helm, es necesario actualizar AGIC manualmente.

Nota:

Solo puede implementar un complemento de AGIC por clúster de AKS y cada complemento de AGIC solo puede tener como destino una instancia de Application Gateway. En el caso de las implementaciones que requieren más de un AGIC por clúster o varios AGIC destinados a un Application Gateway, use AGIC implementado a través de Helm.

Tanto el complemento helm como el complemento AGIC no admiten el servicio ExternalName.

Redes de contenedores y AGIC

Application Gateway controlador de entrada admite las siguientes ofertas de red de AKS:

- Kubenet

- CNI

- Superposición de CNI

Azure CNI y Azure CNI Overlay son las dos opciones recomendadas para el Ingress Controller de Application Gateway. Al elegir un modelo de red, tenga en cuenta los casos de uso de cada complemento de CNI y el tipo de modelo de red que usa:

| Complemento de CNI | Modelo de redes | Resaltados de casos de uso |

|---|---|---|

| Azure CNI Overlay | Superposición | - Mejor para la conservación de IP de redes virtuales - Número máximo de nodos admitidos por el servidor de API + 250 pods por nodo - Configuración más sencilla -Sin acceso directo al IP de pod externo |

| Subred de pods de Azure CNI | Plano | - Acceso directo a pods externos - Modos de uso eficiente de IP de red virtual o soporte para clústeres de gran escala |

| Azure subred del nodo CNI | Plano | - Acceso directo a pods externos - Configuración más sencilla - Escala limitada - Uso ineficaz de direcciones IP de red virtual |

Al aprovisionar la Puerta de enlace de aplicaciones para contenedores en un clúster que tenga habilitada la CNI Overlay o la CNI, la Puerta de enlace de aplicaciones para contenedores detecta automáticamente la configuración de red adecuada. No es necesario cambiar la configuración de Gateway o la Ingress API para especificar el CNI Overlay o CNI.

Al usar CNI Overlay de Azure, tenga en cuenta las siguientes limitaciones:

- Controlador AGIC: debe ejecutar la versión v1.9.1 o posterior para aprovechar la superposición de CNI.

- Tamaño de subred: la subred de Application Gateway debe ser un prefijo /24 máximo; solo se admite una implementación por subred.

- Delegación de subred: la subred de Application Gateway debe tener delegación de subred para Microsoft.Network/applicationGateways.

- Emparejamiento de red virtual regional: no se puede implementar Application Gateway en una red virtual de una región y los nodos del clúster AKS en una red virtual de la misma región.

- Emparejamiento de red virtual global: no se puede implementar Application Gateway en una red virtual de una región y los nodos del clúster AKS en una red virtual de una región diferente.

- La superposición de Azure CNI con el controlador de entrada de Application Gateway no está admitido en la nube de Azure Government ni en Microsoft Azure operado por 21Vianet (Azure en China).

Nota:

El controlador de entrada de Application Gateway detecta automáticamente la actualización del clúster de AKS al cambiar de Kubenet o CNI a CNI Overlay. Programe la actualización durante una ventana de mantenimiento a medida que se pueda producir una interrupción del tráfico. El controlador puede tardar unos minutos después de la actualización del clúster para detectar y configurar la compatibilidad con la superposición de CNI.

Advertencia

Asegúrese de que la subred de Application Gateway es una subred /24 o menor antes de actualizarla. La actualización de CNI a CNI Overlay con una subred mayor (por ejemplo, /23) provoca una interrupción y requiere que vuelva a crear la subred de Application Gateway con un tamaño de subred compatible.

Pasos siguientes

- Implementación del complemento Greenfield de AKS: instrucciones sobre cómo instalar el complemento de AGIC, AKS y Application Gateway en una infraestructura de pizarra en blanco.

- Implementación del complemento Brownfield de AKS: instalación del complemento de AGIC en un clúster de AKS con una instancia de Application Gateway existente.

- Implementación de Helm Greenfield: instalación de AGIC mediante Helm, un nuevo clúster de AKS y una nueva instancia de Application Gateway en una infraestructura de pizarra en blanco.

- Implementación de Helm Brownfield: implementación de AGIC mediante Helm en un clúster de AKS y una instancia de Application Gateway existentes.