Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

A partir del 31 de marzo de 2025, Cloud Services (clásico) está en desuso y se retirará completamente el 31 de marzo de 2027. Obtenga más información sobre esta desaprobación y cómo realizar la migración.

Key Vault se usa para almacenar certificados asociados a Cloud Services (soporte extendido). Key Vault se puede crear por medio de Azure Portal y PowerShell. Agregue los certificados a Key Vault y haga referencia a las huellas digitales del certificado en el archivo de configuración de servicio. También debe habilitar Key Vault para otorgar los permisos adecuados, de modo que el recurso de Cloud Services (soporte extendido) pueda obtener el certificado almacenado como secreto en Key Vault.

Carga de un certificado en Key Vault

Inicie sesión en Azure Portal y vaya a Key Vault. Si no tiene una instancia de Key Vault configurada, puede optar por crear una en esta misma ventana.

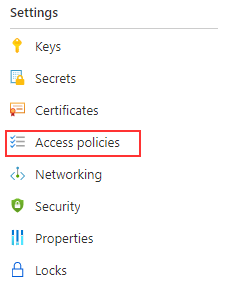

Seleccione Configuración de acceso

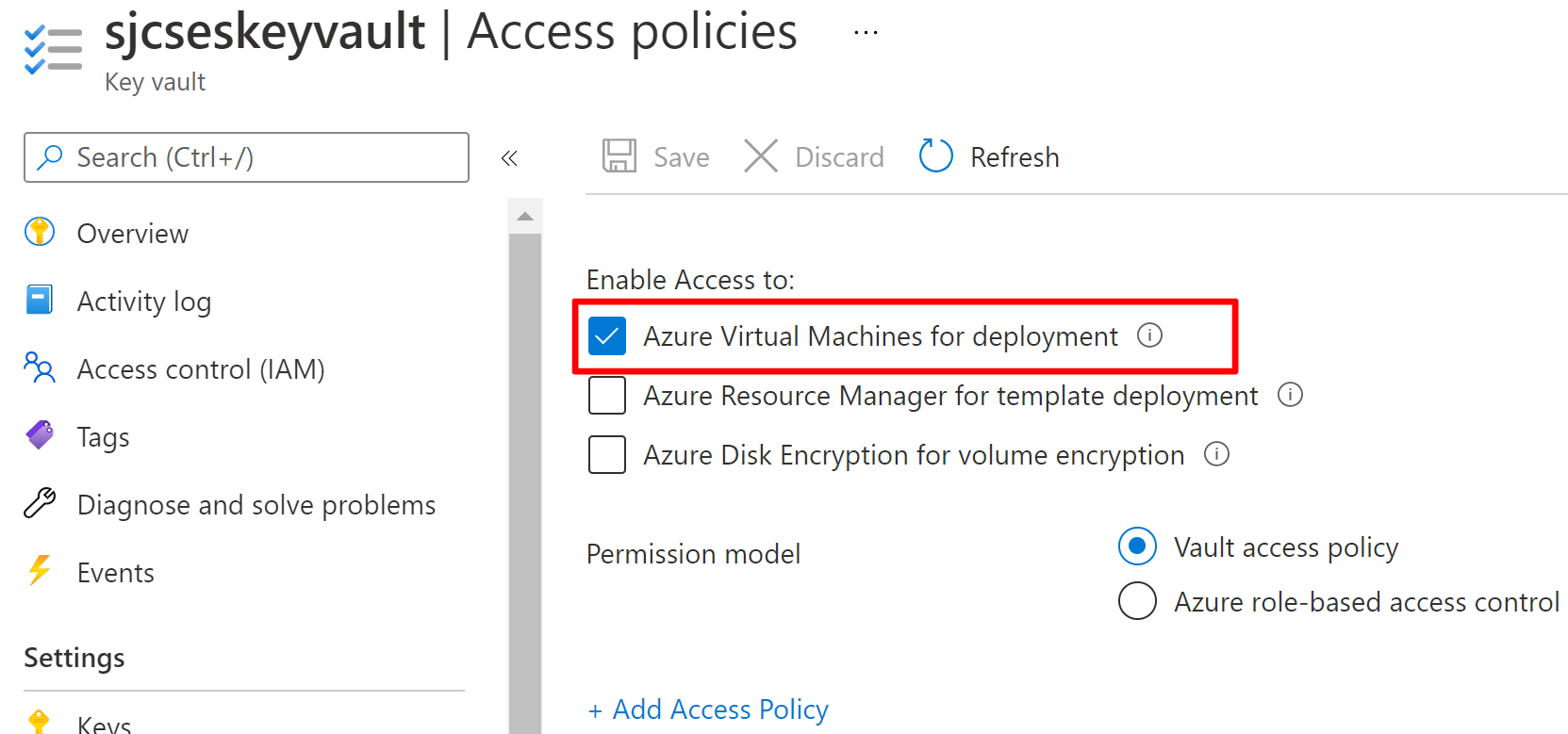

Asegúrese de que la configuración de acceso incluye la siguiente propiedad:

- Habilitar el acceso a Azure Virtual Machines para la implementación

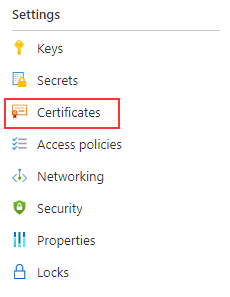

Seleccione Certificados.

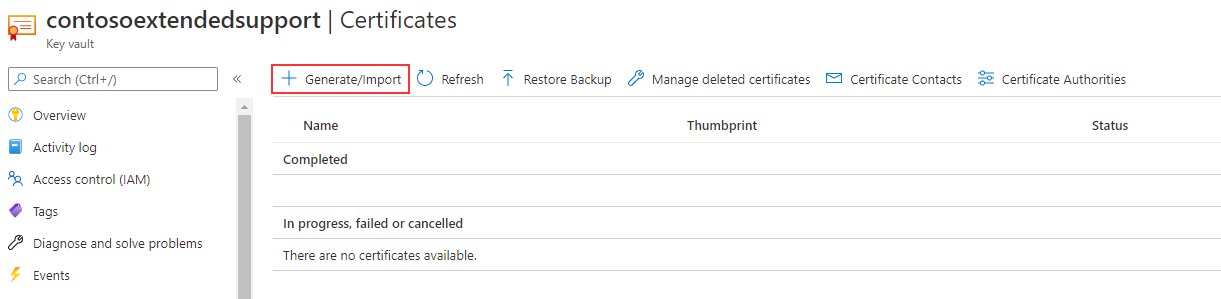

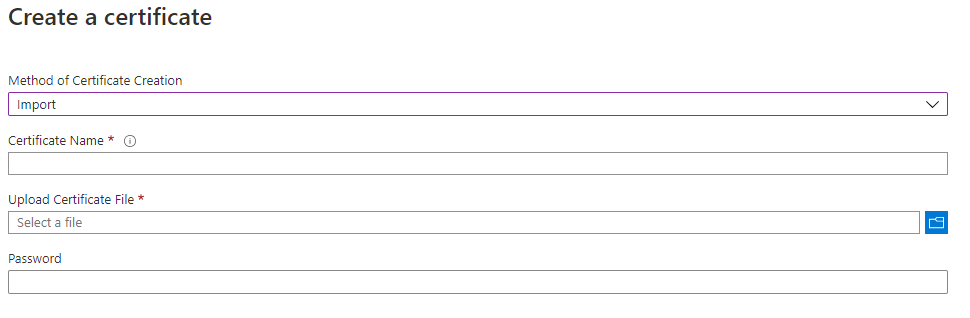

Seleccione Generar o importar.

Complete la información necesaria para terminar de cargar el certificado. El certificado debe estar en formato .PFX.

Agregue los detalles del certificado a su rol en el archivo de configuración de servicio (.cscfg). Asegúrese de que la huella digital del certificado en Azure Portal coincide con la huella digital del archivo de configuración de servicio (.cscfg).

<Certificate name="<your cert name>" thumbprint="<thumbprint in key vault" thumbprintAlgorithm="sha1" />Para la implementación a través de la plantilla de ARM, se puede encontrar el objeto certificateUrl en el certificado del almacén de claves etiquetado como Identificador secreto

Pasos siguientes

- Revise los requisitos previos de implementación de Cloud Services (soporte extendido).

- Vea las preguntas más frecuentes sobre Cloud Services (soporte extendido).

- Implemente una instancia de Cloud Services (soporte extendido) mediante Azure Portal, PowerShell, una plantilla o Visual Studio.