Contenedores confidenciales en Azure

Los contenedores confidenciales proporcionan un conjunto de características y funcionalidades para proteger aún más las cargas de trabajo de contenedor estándar para lograr mayores objetivos de seguridad y privacidad de los datos e integridad del código de runtime. Los contenedores confidenciales se ejecutan en un entorno de ejecución de confianza (TEE) respaldado por hardware que proporciona funcionalidades intrínsecas, como la integridad de los datos, la confidencialidad de los datos y la integridad del código. Azure ofrece una cartera de funcionalidades mediante diferentes opciones de servicio de contenedor confidenciales, como se describe a continuación.

Ventajas

Los contenedores confidenciales en Azure se ejecutan en entornos TEE basados en enclaves o TEE basados en máquinas virtuales. Ambos modelos de implementación ayudan a lograr un alto aislamiento y cifrado de memoria mediante garantías basadas en hardware. La computación confidencial puede ayudarle con la posición de seguridad de la implementación de confianza cero en la nube de Azure mediante la protección del espacio de memoria mediante el cifrado.

A continuación se muestran las cualidades de los contenedores confidenciales:

- Permite ejecutar imágenes de contenedor estándar existentes sin cambios de código (lift-and-shift) dentro de un TEE

- La capacidad de ampliar o crear nuevas aplicaciones que tengan reconocimiento de la computación confidencial

- Permite desafiar de forma remota el entorno en runtime para comprobar la prueba criptográfica que indica lo que ha iniciado el procesador seguro

- Proporciona garantías sólidas de confidencialidad de datos, integridad de código e integridad de datos en un entorno en la nube con ofertas de computación confidencial basadas en hardware

- Ayuda a aislar los contenedores de otros grupos o pods de contenedor, así como del kernel del sistema operativo del nodo de la máquina virtual

Contenedores confidenciales aislados de máquina virtual en Azure Container Instances (ACI)

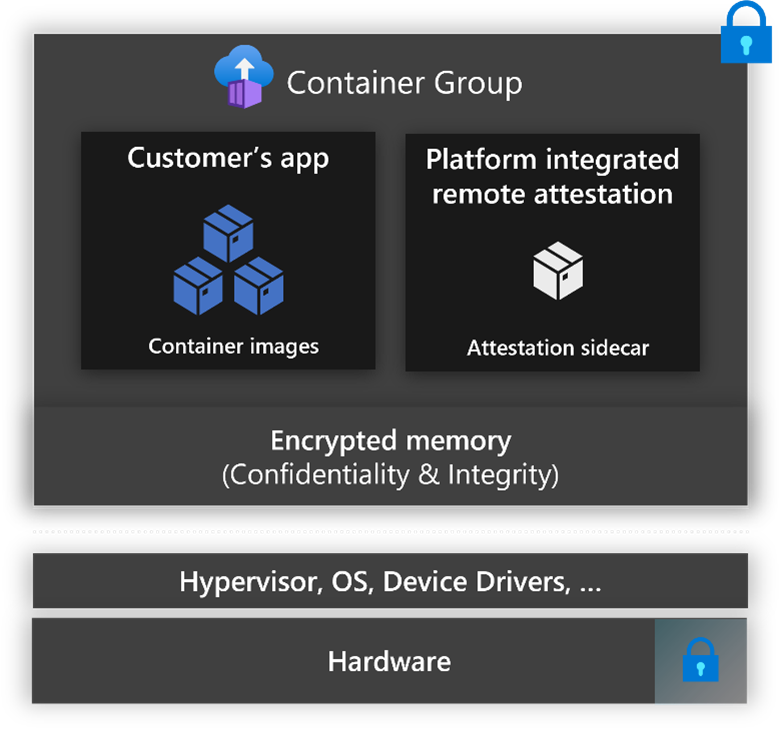

Contenedores confidenciales en ACI permite una implementación rápida y sencilla de contenedores de forma nativa en Azure y con la capacidad de proteger los datos y el código en uso gracias a los procesadores AMD EPYC™ con funcionalidades de computación confidencial. Esto se debe a que los contenedores se ejecutan en un entorno de ejecución de confianza (TEE) basado en hardware y atestiguado sin necesidad de adoptar un modelo de programación especializado y sin sobrecarga de administración de infraestructura. Con este inicio obtendrá lo siguiente:

- Atestación de invitados completa, que refleja la medición criptográfica de todos los componentes de hardware y software que se ejecutan dentro de la base de computación segura (TCB).

- Herramientas para generar directivas que se aplicarán en el entorno de ejecución de confianza.

- Contenedores sidecar de código abierto para sistemas de archivos cifrados y liberación de claves seguras.

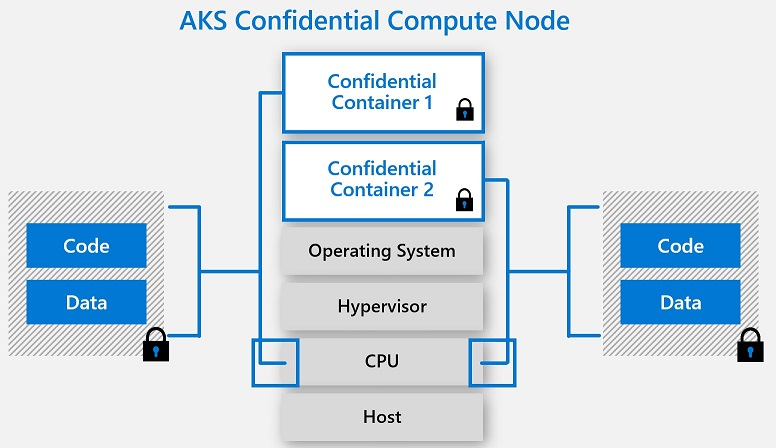

Contenedores confidenciales en un enclave de Intel SGX mediante software de código abierto o de asociados

Azure Kubernetes Service (AKS) admite la adición de nodos de máquina virtual de computación confidencial de Intel SGX como grupos de agentes en un clúster. Estos nodos permiten ejecutar cargas de trabajo confidenciales en (TEE) basado en hardware. Los TEE permiten que el código de nivel de usuario de los contenedores asigne regiones privadas de memoria para ejecutar el código directamente con la CPU. Estas regiones privadas de memoria que se ejecutan directamente con la CPU se denominan enclaves. Los enclaves ayudan a proteger la confidencialidad de los datos y la integridad de los datos y el código de otros procesos que se ejecutan en los mismos nodos, así como en el operador de Azure. El modelo de ejecución de Intel SGX también quita las capas intermedias del sistema operativo invitado, el sistema operativo del host y el hipervisor. De este modo, se reduce el área expuesta a ataques. El modelo de ejecución aislada por contenedor basada en hardware en un nodo permite que las aplicaciones se ejecuten directamente con la CPU, manteniendo el bloque de memoria especial cifrado. Los nodos de computación confidencial con contenedores confidenciales son una excelente incorporación al planeamiento de seguridad de confianza cero y a la estrategia de contenedor para una defensa en profundidad. Obtenga más información sobre esta funcionalidad aquí

¿Tiene alguna pregunta?

Si tiene preguntas sobre las ofertas de contenedor, póngase en contacto con acconaks@microsoft.com.