| Dominio |

Característica |

Recursos compatibles |

Estado de versión de Linux 1 |

Estado de versión de Windows 1 |

Sin agente/basado en agente |

Nivel de precios |

Disponibilidad de nubes de Azure |

| Cumplimiento normativo |

CIS de Docker |

Conjunto de escalado de máquinas virtuales |

Disponibilidad general |

- |

Agente de Log Analytics |

Plan 2 de Azure Defender para servidores |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Evaluación de vulnerabilidades2 |

Examen de registros: paquetes del sistema operativo |

ACR, instancia de ACR privada |

GA |

Vista previa |

Sin agente |

Defender para contenedores |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Evaluación de vulnerabilidades 3 |

Examen de registros: paquetes específicos del idioma |

ACR, instancia de ACR privada |

Vista previa |

- |

Sin agente |

Defender para contenedores |

Nubes comerciales |

| Evaluación de vulnerabilidad |

Visualización de vulnerabilidades para imágenes en ejecución |

AKS |

GA |

GA |

Perfil de Defender |

Defender para contenedores |

Nubes comerciales |

| Protección |

Recomendaciones del plano de control |

ACR, AKS |

GA |

Vista previa |

Sin agente |

Gratuito |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Protección |

Recomendaciones del plano de datos de Kubernetes |

AKS |

GA |

- |

Azure Policy |

Gratuito |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Protección en tiempo de ejecución |

Detección de amenazas (plano de control) |

AKS |

GA |

GA |

Sin agente |

Defender para contenedores |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Protección en tiempo de ejecución |

Detección de amenazas (carga de trabajo) |

AKS |

GA |

- |

Perfil de Defender |

Defender para contenedores |

Nubes comerciales |

| Detección y aprovisionamiento |

Detección de clústeres no protegidos |

AKS |

GA |

GA |

Sin agente |

Gratuito |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Detección y aprovisionamiento |

Recopilación de datos de amenazas del plano de control |

AKS |

GA |

GA |

Sin agente |

Defender para contenedores |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Detección y aprovisionamiento |

Aprovisionamiento automático del perfil de Defender |

AKS |

GA |

- |

Sin agente |

Defender para contenedores |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

| Detección y aprovisionamiento |

Aprovisionamiento automático del complemento de Azure Policy |

AKS |

GA |

- |

Sin agente |

Gratuito |

Nubes comerciales

Nubes nacionales: Azure Government, Azure China 21Vianet |

1 Las características específicas se encuentran en versión preliminar. Los Términos de uso complementarios para las versiones preliminares de Azure incluyen otros términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado con disponibilidad general.

2 VA puede detectar vulnerabilidades para estos paquetes del sistema operativo.

3 VA puede detectar vulnerabilidades para estos paquetes específicos del idioma.

Registros e imágenes

| Aspecto |

Detalles |

| Registros e imágenes |

Compatible

• Registros de ACR protegidos con Azure Private Link (los registros privados requieren acceso a servicios de confianza)

• Imágenes de Windows que usan la versión 1709, y posteriores, (versión preliminar) del sistema operativo Windows. Esta opción es gratuita mientras está en versión preliminar y conllevará cargos (según el plan de Defender para Contenedores) cuando esté disponible con carácter general.

No admitidas

• Imágenes súper minimalistas como las imágenes de Docker temporales

• Imágenes "desastrosas" que solo contienen una aplicación y sus dependencias en tiempo de ejecución sin un administrador de paquetes, shell o sistema operativo

• Imágenes con la especificación del formato de imagen Open Container Initiative (OCI)

• Actualmente no se admite proporcionar información de etiquetas de imagen para imágenes de arquitectura múltiple |

| Paquetes del sistema operativo |

Compatible

• Alpine Linux 3.12-3.16

• Red Hat Enterprise Linux 6, 7, 8

• CentOS 6, 7

• Oracle Linux 6, 7, 8

• Amazon Linux 1, 2

• openSUSE Leap 42, 15

• SUSE Enterprise Linux 11, 12, 15

• Debian GNU/Linux wheezy, jessie, stretch, buster, bullseye

• Ubuntu 10.10-22.04

• FreeBSD 11.1-13.1

• Fedora 32, 33, 34, 35 |

Paquetes específicos del idioma (vista previa)

(Solo compatible para las imágenes de Linux) |

Compatible

• Python

• Node.js

• .NET

• JAVA

• Go |

Distribuciones y configuraciones de Kubernetes

1 Todos los clústeres de Kubernetes certificados por Cloud Native Computing Foundation (CNCF) deben ser compatibles, pero solo se han probado los clústeres especificados.

2 Para conseguir la protección de Microsoft Defender para contenedores para sus entornos, tendrá que incorporar Kubernetes habilitado para Azure Arc y habilitar Defender para contenedores como extensión de Arc.

Para más información sobre los requisitos adicionales para la protección de cargas de trabajo de Kubernetes, consulte las limitaciones existentes.

Nota:

Actualmente no se admite agregar el agente de Defender en un clúster con el grupo de nodos ARM64 (o agregar el grupo de nodos ARM64 a un clúster con el agente de Defender instalado).

Restricciones de la red

Private Link

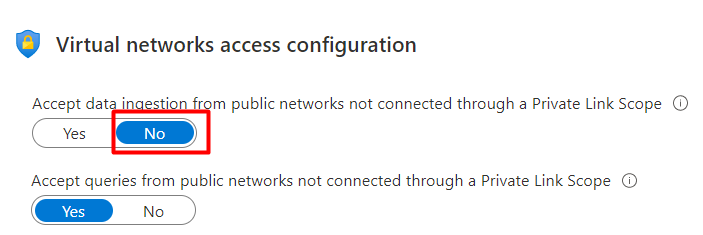

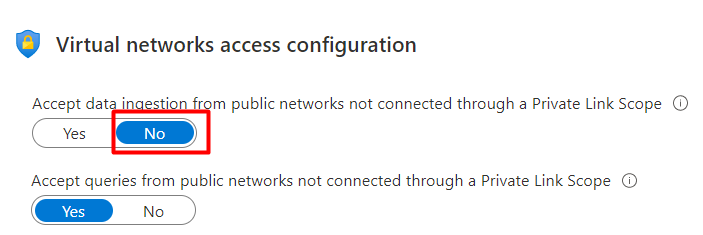

Defender para contenedores se basa en el perfil/extensión de Defender para varias características. El perfil/extensión de Defender no admite la capacidad de ingerir datos a través de Private Link. Puede deshabilitar el acceso público para la ingesta, de modo que solo las máquinas configuradas para enviar tráfico por Azure Monitor Private Link puedan enviar datos a esa estación de trabajo. Para configurar un vínculo privado, vaya a your workspace>Aislamiento de red y establezca las configuraciones de acceso a redes virtuales en No.

Permitir que la ingesta de datos solo se produzca a través de Private Link Ámbito en la configuración de aislamiento de red del área de trabajo, puede dar lugar a errores de comunicación y a la convergencia parcial del conjunto de características de Defender para contenedores.

Descubra cómo utilizar Azure Private Link para conectar redes a Azure Monitor.

| Dominio |

Característica |

Recursos compatibles |

Estado de versión de Linux 1 |

Estado de versión de Windows 1 |

Sin agente/basado en agente |

Plan de tarifa |

| Cumplimiento normativo |

CIS de Docker |

EC2 |

Vista previa |

- |

Agente de Log Analytics |

Plan 2 de Azure Defender para servidores |

| Evaluación de vulnerabilidad |

Examen del registro |

ECR |

Vista previa |

- |

Sin agente |

Defender para contenedores |

| Evaluación de vulnerabilidad |

Visualización de vulnerabilidades para imágenes en ejecución |

- |

- |

- |

- |

- |

| Protección |

Recomendaciones del plano de control |

- |

- |

- |

- |

- |

| Protección |

Recomendaciones del plano de datos de Kubernetes |

EKS |

Vista previa |

- |

Extensión de Azure Policy |

Defender para contenedores |

| Protección en tiempo de ejecución |

Detección de amenazas (plano de control) |

EKS |

Vista previa |

Vista previa |

Sin agente |

Defender para contenedores |

| Protección en tiempo de ejecución |

Detección de amenazas (carga de trabajo) |

EKS |

Vista previa |

- |

Extensión de Defender |

Defender para contenedores |

| Detección y aprovisionamiento |

Detección de clústeres no protegidos |

EKS |

Vista previa |

- |

Sin agente |

Gratuito |

| Detección y aprovisionamiento |

Recopilación de datos de amenazas del plano de control |

EKS |

Vista previa |

Vista previa |

Sin agente |

Defender para contenedores |

| Detección y aprovisionamiento |

Aprovisionamiento automático de la extensión de Defender |

- |

- |

- |

- |

- |

| Detección y aprovisionamiento |

Aprovisionamiento automático de la extensión de Azure Policy |

- |

- |

- |

- |

- |

1 Las características específicas se encuentran en versión preliminar. Los Términos de uso complementarios para las versiones preliminares de Azure incluyen otros términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado con disponibilidad general.

Imágenes

| Aspecto |

Detalles |

| Registros e imágenes |

No admitidas

• Imágenes que tienen al menos una capa de más de 2 GB

• Repositorios públicos y listas de manifiestos

• Las imágenes de la cuenta de administración de AWS no se examinan para que no creemos recursos en la cuenta de administración. |

Distribuciones y configuraciones de Kubernetes

1 Todos los clústeres de Kubernetes certificados por Cloud Native Computing Foundation (CNCF) deben ser compatibles, pero solo se han probado los clústeres especificados.

2 Para conseguir la protección de Microsoft Defender para contenedores para sus entornos, tendrá que incorporar Kubernetes habilitado para Azure Arc y habilitar Defender para contenedores como extensión de Arc.

Nota:

Para más información sobre los requisitos adicionales para la protección de cargas de trabajo de Kubernetes, consulte las limitaciones existentes.

Restricciones de la red

Private Link

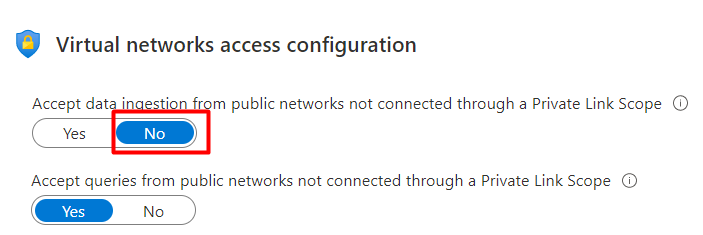

Defender para contenedores se basa en el perfil/extensión de Defender para varias características. El perfil/extensión de Defender no admite la capacidad de ingerir datos a través de Private Link. Puede deshabilitar el acceso público para la ingesta, de modo que solo las máquinas configuradas para enviar tráfico por Azure Monitor Private Link puedan enviar datos a esa estación de trabajo. Para configurar un vínculo privado, vaya a your workspace>Aislamiento de red y establezca las configuraciones de acceso a redes virtuales en No.

Permitir que la ingesta de datos solo se produzca a través de Private Link Ámbito en la configuración de aislamiento de red del área de trabajo, puede dar lugar a errores de comunicación y a la convergencia parcial del conjunto de características de Defender para contenedores.

Descubra cómo utilizar Azure Private Link para conectar redes a Azure Monitor.

Compatibilidad con proxy de salida

Se admiten un proxy de salida sin autenticación y un proxy de salida con autenticación básica. Actualmente no se admite un proxy de salida que espera certificados de confianza.

| Dominio |

Característica |

Recursos compatibles |

Estado de versión de Linux 1 |

Estado de versión de Windows 1 |

Sin agente/basado en agente |

Plan de tarifa |

| Cumplimiento normativo |

CIS de Docker |

Máquinas virtuales de GCP |

Vista previa |

- |

Agente de Log Analytics |

Plan 2 de Azure Defender para servidores |

| Evaluación de vulnerabilidad |

Examen del registro |

- |

- |

- |

- |

- |

| Evaluación de vulnerabilidad |

Visualización de vulnerabilidades para imágenes en ejecución |

- |

- |

- |

- |

- |

| Protección |

Recomendaciones del plano de control |

- |

- |

- |

- |

- |

| Protección |

Recomendaciones del plano de datos de Kubernetes |

GKE |

Vista previa |

- |

Extensión de Azure Policy |

Defender para contenedores |

| Protección en tiempo de ejecución |

Detección de amenazas (plano de control) |

GKE |

Vista previa |

Vista previa |

Sin agente |

Defender para contenedores |

| Protección en tiempo de ejecución |

Detección de amenazas (carga de trabajo) |

GKE |

Vista previa |

- |

Extensión de Defender |

Defender para contenedores |

| Detección y aprovisionamiento |

Detección de clústeres no protegidos |

GKE |

Vista previa |

- |

Sin agente |

Gratuito |

| Detección y aprovisionamiento |

Recopilación de datos de amenazas del plano de control |

GKE |

Vista previa |

Vista previa |

Sin agente |

Defender para contenedores |

| Detección y aprovisionamiento |

Aprovisionamiento automático de la extensión de Defender |

GKE |

Vista previa |

- |

Sin agente |

Defender para contenedores |

| Detección y aprovisionamiento |

Aprovisionamiento automático de la extensión de Azure Policy |

GKE |

Vista previa |

- |

Sin agente |

Defender para contenedores |

1 Las características específicas se encuentran en versión preliminar. Los Términos de uso complementarios para las versiones preliminares de Azure incluyen otros términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado con disponibilidad general.

Distribuciones y configuraciones de Kubernetes

1 Todos los clústeres de Kubernetes certificados por Cloud Native Computing Foundation (CNCF) deben ser compatibles, pero solo se han probado los clústeres especificados.

2 Para conseguir la protección de Microsoft Defender para contenedores para sus entornos, tendrá que incorporar Kubernetes habilitado para Azure Arc y habilitar Defender para contenedores como extensión de Arc.

Nota:

Para más información sobre los requisitos adicionales para la protección de cargas de trabajo de Kubernetes, consulte las limitaciones existentes.

Restricciones de la red

Private Link

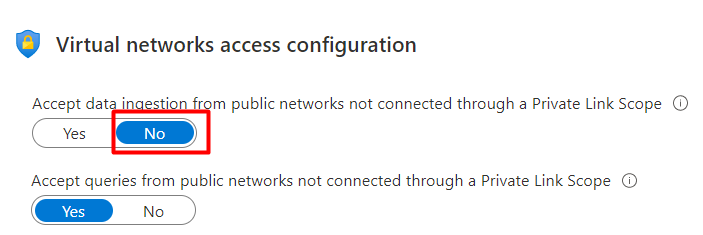

Defender para contenedores se basa en el perfil/extensión de Defender para varias características. El perfil/extensión de Defender no admite la capacidad de ingerir datos a través de Private Link. Puede deshabilitar el acceso público para la ingesta, de modo que solo las máquinas configuradas para enviar tráfico por Azure Monitor Private Link puedan enviar datos a esa estación de trabajo. Para configurar un vínculo privado, vaya a your workspace>Aislamiento de red y establezca las configuraciones de acceso a redes virtuales en No.

Permitir que la ingesta de datos solo se produzca a través de Private Link Ámbito en la configuración de aislamiento de red del área de trabajo, puede dar lugar a errores de comunicación y a la convergencia parcial del conjunto de características de Defender para contenedores.

Descubra cómo utilizar Azure Private Link para conectar redes a Azure Monitor.

Compatibilidad con proxy de salida

Se admiten un proxy de salida sin autenticación y un proxy de salida con autenticación básica. Actualmente no se admite un proxy de salida que espera certificados de confianza.

| Dominio |

Característica |

Recursos compatibles |

Estado de versión de Linux 1 |

Estado de versión de Windows 1 |

Sin agente/basado en agente |

Plan de tarifa |

| Cumplimiento normativo |

CIS de Docker |

Máquinas virtuales habilitadas para Arc |

Vista previa |

- |

Agente de Log Analytics |

Plan 2 de Azure Defender para servidores |

| Evaluación de vulnerabilidades2 |

Examen de registros: paquetes del sistema operativo |

ACR, instancia de ACR privada |

GA |

Vista previa |

Sin agente |

Defender para contenedores |

| Evaluación de vulnerabilidades 3 |

Examen de registros: paquetes específicos del idioma |

ACR, instancia de ACR privada |

Vista previa |

- |

Sin agente |

Defender para contenedores |

| Evaluación de vulnerabilidad |

Visualización de vulnerabilidades para imágenes en ejecución |

- |

- |

- |

- |

- |

| Protección |

Recomendaciones del plano de control |

- |

- |

- |

- |

- |

| Protección |

Recomendaciones del plano de datos de Kubernetes |

Clústeres K8s habilitados para Arc |

Vista previa |

- |

Extensión de Azure Policy |

Defender para contenedores |

| Protección en tiempo de ejecución |

Detección de amenazas (plano de control) |

Clústeres K8s habilitados para Arc |

Vista previa |

Vista previa |

Extensión de Defender |

Defender para contenedores |

| Protección en tiempo de ejecución 4 |

Detección de amenazas (carga de trabajo) |

Clústeres K8s habilitados para Arc |

Vista previa |

- |

Extensión de Defender |

Defender para contenedores |

| Detección y aprovisionamiento |

Detección de clústeres no protegidos |

Clústeres K8s habilitados para Arc |

Vista previa |

- |

Sin agente |

Gratuito |

| Detección y aprovisionamiento |

Recopilación de datos de amenazas del plano de control |

Clústeres K8s habilitados para Arc |

Vista previa |

Vista previa |

Extensión de Defender |

Defender para contenedores |

| Detección y aprovisionamiento |

Aprovisionamiento automático de la extensión de Defender |

Clústeres K8s habilitados para Arc |

Vista previa |

Vista previa |

Sin agente |

Defender para contenedores |

| Detección y aprovisionamiento |

Aprovisionamiento automático de la extensión de Azure Policy |

Clústeres K8s habilitados para Arc |

Vista previa |

- |

Sin agente |

Defender para contenedores |

1 Las características específicas se encuentran en versión preliminar. Los Términos de uso complementarios para las versiones preliminares de Azure incluyen otros términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado con disponibilidad general.

2 VA puede detectar vulnerabilidades para estos paquetes del sistema operativo.

3 VA puede detectar vulnerabilidades para estos paquetes específicos del idioma.

4 La protección en tiempo de ejecución puede detectar amenazas para estos sistemas operativos de host admitidos.

Registros e imágenes

| Aspecto |

Detalles |

| Registros e imágenes |

Compatible

• Registros de ACR protegidos con Azure Private Link (los registros privados requieren acceso a servicios de confianza)

• Imágenes de Windows que usan la versión 1709, y posteriores, (versión preliminar) del sistema operativo Windows. Esta opción es gratuita mientras está en versión preliminar y conllevará cargos (según el plan de Defender para Contenedores) cuando esté disponible con carácter general.

No admitidas

• Imágenes súper minimalistas como las imágenes de Docker temporales

• Imágenes "desastrosas" que solo contienen una aplicación y sus dependencias en tiempo de ejecución sin un administrador de paquetes, shell o sistema operativo

• Imágenes con la especificación del formato de imagen Open Container Initiative (OCI)

• Actualmente no se admite proporcionar información de etiquetas de imagen para imágenes de arquitectura múltiple |

| Paquetes del sistema operativo |

Compatible

• Alpine Linux 3.12-3.15

• Red Hat Enterprise Linux 6, 7, 8

• CentOS 6, 7

• Oracle Linux 6, 7, 8

• Amazon Linux 1, 2

• openSUSE Leap 42, 15

• SUSE Enterprise Linux 11, 12, 15

• Debian GNU/Linux wheezy, jessie, stretch, buster, bullseye

• Ubuntu 10.10-22.04

• FreeBSD 11.1-13.1

• Fedora 32, 33, 34, 35 |

Paquetes específicos del idioma (vista previa)

(Solo compatible para las imágenes de Linux) |

Compatible

• Python

• Node.js

• .NET

• JAVA

• Go |

Distribuciones y configuraciones de Kubernetes

1 Todos los clústeres de Kubernetes certificados por Cloud Native Computing Foundation (CNCF) deben ser compatibles, pero solo se han probado los clústeres especificados.

2 Para conseguir la protección de Microsoft Defender para contenedores para sus entornos, tendrá que incorporar Kubernetes habilitado para Azure Arc y habilitar Defender para contenedores como extensión de Arc.

Para más información sobre los requisitos adicionales para la protección de cargas de trabajo de Kubernetes, consulte las limitaciones existentes.

Nota:

Actualmente no se admite agregar el agente de Defender en un clúster con grupo de nodos ARM64 (o agregar el grupo de nodos ARM64 a un clúster con el agente de Defender instalado).

Sistemas operativos de host compatibles

Defender para contenedores se basa en la extensión de Defender para varias funcionalidades. La extensión de Defender se admite en los siguientes sistemas operativos de host:

- Amazon Linux 2

- CentOS 8

- Debian 10

- Debian 11

- Sistema operativo Container-Optimized de Google

- Mariner 1.0

- Mariner 2.0

- Red Hat Enterprise Linux 8

- Ubuntu 16.04

- Ubuntu 18.04

- Ubuntu 20.04

- Ubuntu 22.04

Asegúrese de que el nodo de Kubernetes se ejecuta en uno de los sistemas operativos compatibles comprobados. Los clústeres con diferentes sistemas operativos de host solo obtendrán cobertura parcial. Consulte las características admitidas por entorno para obtener más información.

Restricciones de la red

Private Link

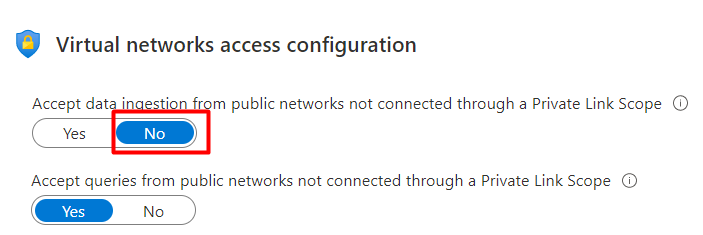

Defender para contenedores se basa en el perfil/extensión de Defender para varias características. El perfil/extensión de Defender no admite la capacidad de ingerir datos a través de Private Link. Puede deshabilitar el acceso público para la ingesta, de modo que solo las máquinas configuradas para enviar tráfico por Azure Monitor Private Link puedan enviar datos a esa estación de trabajo. Para configurar un vínculo privado, vaya a your workspace>Aislamiento de red y establezca las configuraciones de acceso a redes virtuales en No.

Permitir que la ingesta de datos solo se produzca a través de Private Link Ámbito en la configuración de aislamiento de red del área de trabajo, puede dar lugar a errores de comunicación y a la convergencia parcial del conjunto de características de Defender para contenedores.

Descubra cómo utilizar Azure Private Link para conectar redes a Azure Monitor.

Compatibilidad con proxy de salida

Se admiten un proxy de salida sin autenticación y un proxy de salida con autenticación básica. Actualmente no se admite un proxy de salida que espera certificados de confianza.