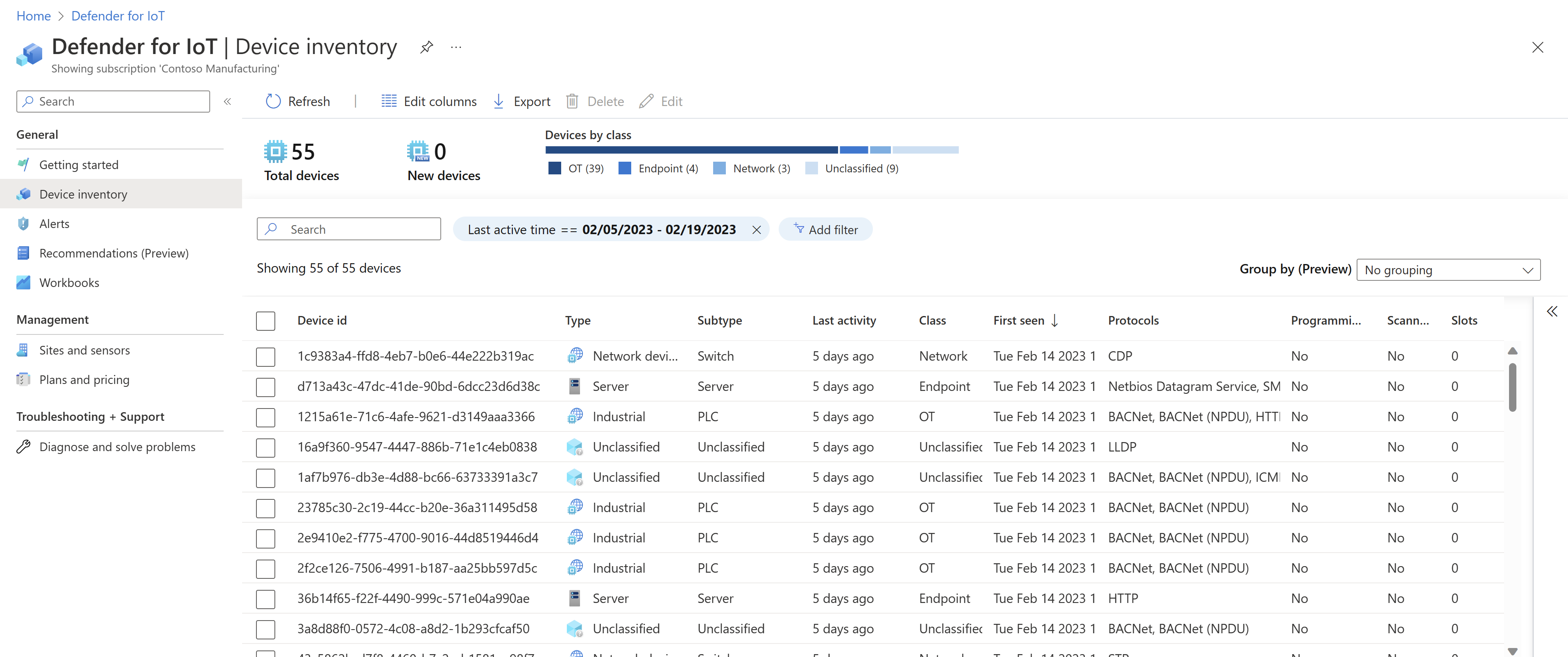

Inventario de dispositivos de Defender para IoT

El inventario de dispositivos de Defender para IoT le ayuda a identificar detalles sobre dispositivos específicos, como el fabricante, el tipo, el número de serie, el firmware, etc. La recopilación de detalles sobre los dispositivos ayuda a los equipos a investigar de forma proactiva las vulnerabilidades que pueden poner en peligro los recursos más críticos.

Administre todos los dispositivos IoT/OT mediante la creación de un inventario actualizado que incluya todos los dispositivos administrados y no administrados

Proteja los dispositivos con un enfoque basado en riesgos para identificar riesgos, como revisiones que faltan, vulnerabilidades y prioridades de correcciones basadas en la puntuación de riesgos y el modelado automatizado de amenazas

Actualice el inventario mediante la eliminación de dispositivos irrelevantes y la adición de información específica de la organización para resaltar las preferencias de la organización.

Por ejemplo:

Dispositivos admitidos

El inventario de dispositivos de Defender para IoT admite las siguientes clases de dispositivo:

| Dispositivos | Por ejemplo: |

|---|---|

| Manufacturing | Dispositivos industriales y operativos, como dispositivos neumáticos, sistemas de empaquetado, sistemas de empaquetado industrial, robots industriales |

| Edificio | Paneles de acceso, dispositivos de vigilancia, sistemas HVAC, ascensores, sistemas de iluminación inteligente |

| Asistencia sanitaria | Medidores de glucosa, monitores |

| Transporte/utilidades | Torniquete, contadores de personas, sensores de movimiento, sistemas de seguridad e incendios, intercomunicadores |

| Energía y recursos | Controladores DCS, PLC, dispositivos historiadores, HMI |

| Dispositivos de punto de conexión | Estaciones de trabajo, servidores o dispositivos móviles |

| Empresa | Dispositivos inteligentes, impresoras, dispositivos de comunicación o dispositivos de audio y vídeo |

| Minoristas | Escáneres de códigos de barras, sensor de humedad, relojes de fichar |

Un tipo de dispositivo transitorio indica un dispositivo que se detectó durante un breve tiempo. Se recomienda investigar estos dispositivos cuidadosamente para comprender su impacto en la red.

Los dispositivos sin clasificar son dispositivos que no tienen definida una categoría predefinida.

Opciones de administración de dispositivos

El inventario de dispositivos de Defender para IoT está disponible en las siguientes ubicaciones:

| Location | Descripción | Compatibilidad adicional con el inventario |

|---|---|---|

| Azure Portal | Dispositivos OT detectados de todos los sensores OT conectados a la nube. | - Si también usa Microsoft Sentinel, los incidentes de Microsoft Sentinel están vinculados a dispositivos relacionados de Defender para IoT. - Use libros de Defender para IoT para obtener visibilidad sobre todo el inventario de dispositivos conectados a la nube, incluidas las alertas y las vulnerabilidades relacionadas. - Si tiene un plan de Enterprise IoT heredado en la suscripción de Azure, Azure Portal también incluye los dispositivos detectados por agentes de Microsoft Defender para punto de conexión. Si tiene un sensor de Enterprise IoT, Azure Portal también incluye los dispositivos detectados por el sensor de Enterprise IoT. |

| Microsoft Defender XDR | Dispositivos Enterprise IoT detectados por agentes de Microsoft Defender para punto de conexión | Correlacione dispositivos a través de Microsoft Defender XDR en alertas, vulnerabilidades y recomendaciones creadas específicamente. |

| Consolas de sensores de red de OT | Dispositivos detectados por ese sensor de OT | - Vea todos los dispositivos detectados en un mapa de dispositivos de red. - Ver los eventos relacionados en la Escala de tiempo del evento |

| Una consola de administración local | Dispositivos detectados en todos los sensores de OT conectados | Mejora de los datos del dispositivo por medio de la importación manual o mediante un script |

Para más información, consulte:

- Administración del inventario de dispositivos desde Azure Portal

- Detección de dispositivos de Defender para punto de conexión

- Administración del inventario de dispositivos OT desde una consola de sensor

- Administración del inventario de dispositivos OT desde una consola de administración local

Dispositivos consolidados automáticamente

Cuando se implementa Defender para IoT a gran escala, con varios sensores de OT, cada sensor puede detectar diferentes aspectos del mismo dispositivo. Para evitar dispositivos duplicados en el inventario de dispositivos, Defender para IoT supone que todos los dispositivos encontrados en la misma zona, con una combinación lógica de características similares, son el mismo dispositivo. Defender para IoT consolida automáticamente estos dispositivos y los enumera solo una vez en el inventario de dispositivos.

Por ejemplo, cualquier dispositivo con la misma dirección IP y MAC detectada en la misma zona se consolida y se identifica como un único dispositivo en el inventario de dispositivos. Si tiene distintos dispositivos de direcciones IP recurrentes que son detectados por sensores múltiples, querrá que cada uno de estos dispositivos sea identificado por separado. En tales casos, incorpore los sensores de OT a diferentes zonas para que cada dispositivo se identifique como un dispositivo independiente y único, incluso si tienen la misma dirección IP. Los dispositivos que tienen las mismas direcciones MAC, pero diferentes direcciones IP no se combinan, y siguen apareciendo como dispositivos únicos.

Un tipo de dispositivo transitorio indica un dispositivo que se detectó durante un breve tiempo. Se recomienda investigar estos dispositivos cuidadosamente para comprender su impacto en la red.

Los dispositivos sin clasificar son dispositivos que no tienen definida una categoría predefinida.

Sugerencia

Defina sitios y zonas en Defender para IoT para proteger la seguridad de red general, siga los principios de Confianza cero y obtenga claridad en los datos detectados por los sensores.

Dispositivos no autorizados

Cuando trabaja por primera vez con Defender para IoT, durante el período de aprendizaje justo después de implementar un sensor, todos los dispositivos detectados se identifican como dispositivos autorizados.

Una vez finalizado el período de aprendizaje, los nuevos dispositivos detectados se consideran no autorizados y nuevos dispositivos. Se recomienda comprobar detenidamente estos dispositivos para detectar riesgos y vulnerabilidades. Por ejemplo, en Azure Portal, filtre el inventario de dispositivos por Authorization == **Unauthorized**. En la página de detalles del dispositivo, explore en profundidad y busque vulnerabilidades, alertas y recomendaciones relacionadas.

El nuevo estado se quita en cuanto se edite cualquiera de los detalles del dispositivo o se mueva el dispositivo en un mapa de dispositivo del sensor de OT. Por el contrario, la etiqueta no autorizado permanece hasta que edite manualmente los detalles del dispositivo y lo marque como autorizado.

En un sensor de OT, los dispositivos no autorizados también se incluyen en los informes siguientes:

Informes de vectores de ataque: los dispositivos marcados como no autorizados se incluyen en una simulación de vector de ataque como dispositivos sospechosos que podrían ser una amenaza para la red.

Informes de evaluación de riesgos: los dispositivos marcados como no autorizados aparecen en los informes de evaluación de riesgos cuando es necesario investigar los riesgos para la red.

Dispositivos OT importantes

Marque los dispositivos OT como importantes para resaltarlos para realizar un seguimiento adicional de ellos. En un sensor de OT, los dispositivos importantes se incluyen en los informes siguientes:

Informes de vectores de ataque: los dispositivos marcados como importantes se incluyen en una simulación de vectores de ataque como posibles destinos de ataque.

Informes de evaluación de riesgos: los dispositivos marcados como importantes se tienen en cuenta en los informes de evaluación de riesgos al calcular las puntuaciones de seguridad.

Datos de columna del inventario de dispositivos

En la tabla siguiente se enumeran las columnas disponibles en el inventario de dispositivos de Defender para IoT en Azure Portal y el sensor de OT, una descripción de cada columna, si se puede editar y en qué plataforma. Los elementos con un asterisco (*) también están disponibles en el sensor de OT.

Nota

Las características indicadas a continuación se encuentran en VERSIÓN PRELIMINAR. Los Términos de uso complementarios para las versiones preliminares de Azure incluyen otros términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado con disponibilidad general.

| Nombre | Descripción | Editable |

|---|---|---|

| Autorización * | Determina si el dispositivo está marcado como autorizado. Este valor puede tener que cambiarse a medida que cambia la seguridad del dispositivo. Alternar Dispositivo autorizado. | Editable en Azure y el sensor de OT |

| Función business | Describe la función empresarial del dispositivo. | Editable en Azure |

| Clase | Clase del dispositivo. Valor predeterminado: IoT |

Editable en Azure |

| Origen de datos | Origen de los datos, como un microagente, un sensor de OT o Microsoft Defender para punto de conexión. Valor predeterminado: MicroAgent |

No editable |

| Descripción * | Descripción del dispositivo. | Editable tanto en Azure como en el sensor de OT |

| Id. de dispositivo | Número identificador del dispositivo asignado por Azure. | No editable |

| Modelo de firmware | El modelo del firmware del dispositivo. | Editable en Azure |

| Proveedor de firmware | Proveedor del firmware del dispositivo. | No editable |

| Versión de firmware * | La versión del firmware del dispositivo. | Editable en Azure |

| Visto por primera vez * | La fecha y hora en la que se vio por primera vez el dispositivo. Se muestra en formato MM/DD/YYYY HH:MM:SS AM/PM. En el sensor de OT, se muestra como Detectado. |

No editable |

| Importancia | Nivel de importancia del dispositivo: Low, Medium o High. |

Editable en Azure |

| Dirección IPv4 * | Dirección IPv4 del dispositivo. | No editable |

| Dirección IPv6 | Dirección IPv6 del dispositivo. | No editable |

| Última actividad * | Fecha y hora en que el dispositivo envió por última vez un evento a Azure o al sensor de OT, en función de dónde esté viendo el inventario de dispositivos. Se muestra en formato MM/DD/YYYY HH:MM:SS AM/PM. |

No editable |

| Ubicación | Ubicación física del dispositivo. | Editable en Azure |

| Dirección MAC * | Dirección MAC del dispositivo. | No editable |

| Modelo * | Modelo de hardware del dispositivo. | Editable en Azure |

| Nombre * | Mandatory. Nombre del dispositivo tal y como lo ha detectado el sensor o tal y como lo introdujo el usuario. | Editable en Azure y el sensor de OT |

| Ubicación de red (versión preliminar pública) * | Ubicación de red del dispositivo. Muestra si el dispositivo se define como local o enrutado, según las subredes configuradas. | No editable |

| Arquitectura del sistema operativo | Arquitectura del sistema operativo del dispositivo. | No editable |

| Distribución del SO | La distribución del sistema operativo, como Android, Linux y Haiku. | No editable |

| Plataforma de sistema operativo * | El sistema operativo del dispositivo, si se detecta. En el sensor de OT, se muestra como Sistema operativo. | Editable en el sensor de OT |

| Versión del SO | La versión del sistema operativo del dispositivo, como Windows 10 o Ubuntu 20.04.1. | No editable |

| Modo PLC * | Modo de funcionamiento del PLC del dispositivo, que incluye el estado de Clave (físico o lógico) y el estado de Ejecución (lógico). Si ambos estados coinciden, solo se muestra uno. - Los valores posibles de estados de Clave son Run, Program, Remote, Stop, Invalid y Programming Disabled. Los valores posibles de estados de Ejecución son Run, Program, Stop, Paused, Exception, Halted, TrappedIdle o Offline. |

Editable en el sensor de OT |

| Dispositivo de programación * | Determina si el dispositivo se define como un dispositivo de programación, que realiza actividades de programación para PLC, RTU y controladores, que son importantes para las estaciones de ingeniería. | Editable en Azure y el sensor de OT |

| Protocolos * | Protocolos que usa el dispositivo. | No editable |

| Nivel de Purdue | Nivel de Purdue en el que existe el dispositivo. | Editable en el sensor de OT |

| Dispositivo de examen * | Indica si el dispositivo realiza exámenes, como actividades en la red. | Editable en el sensor de OT |

| Sensor | Sensor al que está conectado el dispositivo. | No editable |

| Número de serie * | El número de serie del dispositivo. | No editable |

| Sitio | Sitio del dispositivo. Todos los sensores de IoT de Enterprise se agregan automáticamente al sitio de red de Enterprise. |

No editable |

| Ranuras * | Número de ranuras que tiene el dispositivo. | No editable |

| Subtipo | Subtipo del dispositivo, como Altavoz o Smart TV. Predeterminado: Managed Device |

Editable en Azure |

| Etiquetas | Etiquetas del dispositivo. | Editable en Azure |

| Tipo * | Tipo de dispositivo, como Comunicación o Industrial. Predeterminado: Miscellaneous |

Editable en Azure y el sensor de OT |

| Proveedor * | Nombre del proveedor del dispositivo, tal y como se define en la dirección MAC. < También incoherente: en el inventario denominado proveedor, en el panel denominado proveedor de hardware> | Editable en Azure |

| VLAN * | VLAN del dispositivo. | No editable |

| Zona | Zona del dispositivo. | No editable |

Las columnas siguientes solo están disponibles en los sensores de OT y no son editables.

- Dirección DHCP del dispositivo.

- Dirección FQDN y Hora de última búsqueda del FQDN del dispositivo.

- Grupos de dispositivos que incluyen el dispositivo, tal y como se definen en el mapa de dispositivos del sensor de OT.

- Dirección del módulo del dispositivo.

- Bastidor del dispositivo.

- Número de Alertas no confirmadas asociadas al dispositivo.

Nota:

Las columnas adicionales Tipo de agente y Versión del agente se usan en los generadores de dispositivos. Para obtener más información, consulte la documentación de Microsoft Defender para IoT para generadores de dispositivos.

Pasos siguientes

Para más información, consulte:

- Administración del inventario de dispositivos desde Azure Portal

- Administración del inventario de dispositivos OT desde una consola de sensor

- Administración del inventario de dispositivos OT desde una consola de administración local

- Microsoft Defender para IoT: protocolos IoT, OT, ICS y SCADA compatibles

- Investigación de los dispositivos de un mapa de dispositivos