Solución de problemas del sensor

Este artículo describe las herramientas básicas para la resolución de problemas del sensor. Además de los elementos que se describen aquí, puede comprobar el estado del sistema de las siguientes maneras:

- Alertas: Cuando la interfaz de sensor que supervisa el tráfico está inactiva, se crea una alerta.

- SNMP: El estado del sensor se supervisa mediante SNMP. Microsoft Defender para IoT responde a las consultas SNMP enviadas desde un servidor de supervisión autorizado.

- Notificaciones del sistema: Cuando una consola de administración controla el sensor, puede reenviar alertas sobre las copias de seguridad del sensor con errores y los sensores desconectados.

Para cualquier otra incidencia, póngase en contacto con Soporte técnico de Microsoft.

Requisitos previos

Para realizar los procedimientos de este artículo, asegúrese de tener lo siguiente:

- Acceso al sensor de red de OT como el administrador predeterminado usuario. Para más información, consulte Usuarios locales con privilegios predeterminados.

Comprobación del sensor: problemas de conectividad en la nube

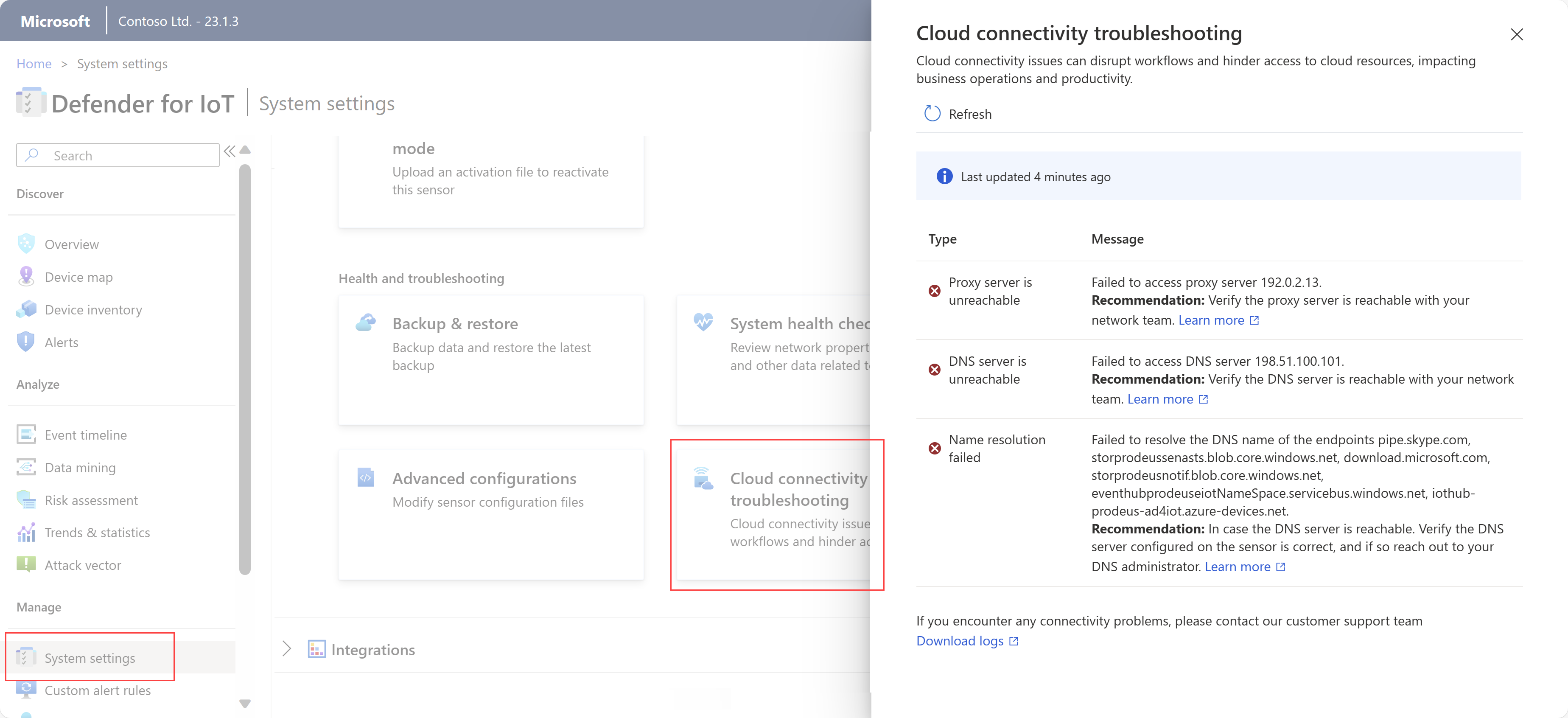

Los sensores de OT ejecutan automáticamente comprobaciones de conectividad para asegurarse de que el sensor tiene acceso a todos los puntos de conexión necesarios. Si un sensor no está conectado, se indica un error en el Azure Portal, en la página Sitios y sensores y en la página Información general del sensor. Por ejemplo:

Use la página Solución de problemas de conectividad en la nube del sensor de OT para obtener más información sobre el error que se ha producido y las acciones de mitigación recomendadas que puede realizar.

Para solucionar errores de conectividad, inicie sesión en el sensor de OT y realice una de las acciones siguientes:

- En la página Información general del sensor, seleccione el vínculo Solucionar problemas* en el error situado en la parte superior de la página

- Seleccione Configuración del sistema> Administración de sensores >Estado y solución de problemas> Solución de problemas de conectividad a la nube

El panel Solución de problemas de conectividad en la nube se abre a la derecha. Si el sensor está conectado al Azure Portal, el panel indica que El sensor está conectado a la nube correctamente. Si el sensor no está conectado, se muestra una descripción del problema y en su lugar se enumeran las instrucciones de mitigación. Por ejemplo:

El panel Solución de problemas de conectividad en la nube trata los siguientes tipos de problemas:

| Problema | Descripción |

|---|---|

| Errores al establecer conexiones seguras | Se produce para errores SSL, lo que normalmente significa que el sensor no confía en el certificado encontrado. Esto puede ocurrir debido a una configuración de tiempo de sensor incorrecta o al uso de un servicio de inspección SSL. Los servicios de inspección SSL a menudo se encuentran en servidores proxy y pueden provocar posibles errores de certificado. Para más información, consulte Administrar certificados SSL/TLS y Sincronizar zonas horarias en un sensor OT. |

| Errores generales de conexión | Se produce cuando el sensor no se puede conectar con uno o varios puntos de conexión necesarios. En tales casos, asegúrese de que todos los puntos de conexión necesarios sean accesibles desde el sensor y considere la posibilidad de configurar más puntos de conexión en el firewall. Para más información, consulte Aprovisionamiento de sensores para la administración en la nube. |

| Errores de servidor DNS inaccesibles | Se produce cuando el sensor no puede realizar la resolución de nombres debido a un servidor DNS inaccesible. En tales casos, compruebe que el sensor puede acceder al servidor DNS. Para más información, consulte Actualización de la configuración de red del sensor de OT |

| Problemas de autenticación proxy | Se produce cuando un proxy exige autenticación, pero no se proporcionan credenciales o credenciales incorrectas. En tales casos, asegúrese de que ha configurado correctamente las credenciales de proxy. Para más información, consulte Actualización de la configuración de red del sensor de OT. |

| Error de resolución de nombre | Se produce cuando el sensor no puede realizar la resolución de nombres para un punto de conexión específico. En tales casos, si el servidor DNS es accesible, asegúrese de que el servidor DNS está configurado en el sensor correctamente. Si la configuración es correcta, se recomienda llegar al administrador de DNS. Para más información, consulte Actualización de la configuración de red del sensor de OT. |

| Errores de servidor proxy inaccesibles | Se produce cuando el sensor no puede establecer una conexión con el servidor proxy. En tales casos, confirme la accesibilidad del servidor proxy con el equipo de red. Para más información, consulte Actualización de la configuración de red del sensor de OT. |

| Desfase de tiempo detectado | Se produce cuando la hora UTC del sensor no está sincronizada con Defender para IoT en Azure Portal. En este caso, configure un servidor de Protocolo de tiempo de red (NTP) para sincronizar el sensor en hora UTC. Para obtener más información, consulte Configuración de los valores del sensor de OT en Azure Portal. |

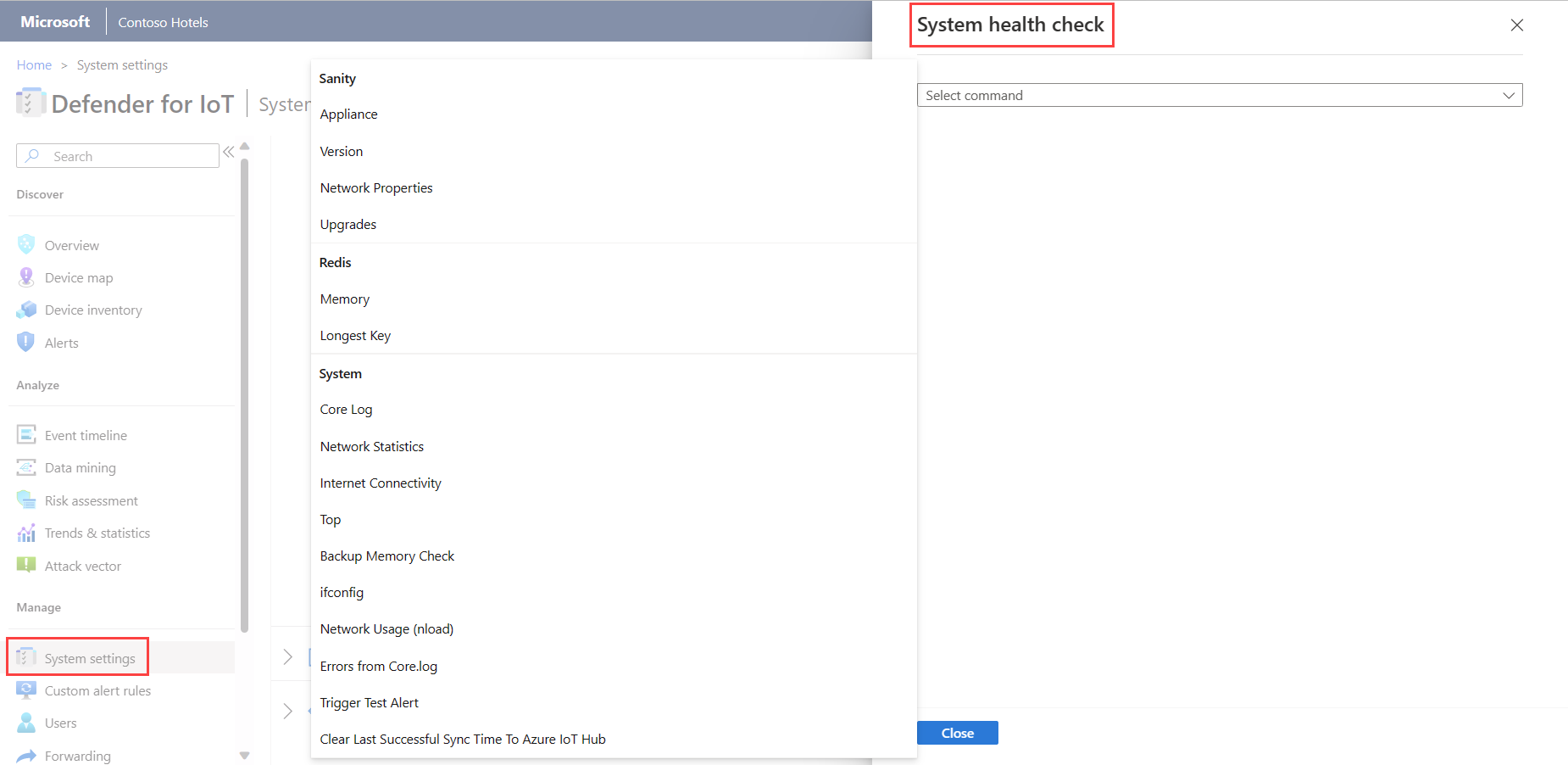

Comprobación del estado del sistema

Compruebe el estado de su sistema desde el sensor.

Para acceder a la herramienta de estado del sistema:

Inicie sesión en el sensor con las credenciales de usuario administrador de y seleccione Configuración del sistema>

Comprobación de estado del sistema.

Comprobación de estado del sistema.En el panel Comprobación de estado del sistema, seleccione un comando en el menú para ver más detalles en el cuadro. Por ejemplo:

Las comprobaciones de estado del sistema incluyen los siguientes elementos:

| Nombre | Descripción |

|---|---|

| Comprobación | |

| - Dispositivo | ejecuta la comprobación del dispositivo. Puede realizar la misma comprobación mediante el comando de la CLI system-sanity. |

| - Versión | muestra la versión del dispositivo. |

| - Propiedades de red | muestra los parámetros de red del sensor. |

| Redis | |

| - Memoria | proporciona un panorama general del uso de memoria; por ejemplo, cuánta memoria se usó y cuánta quedó disponible. |

| - Clave más larga | muestra las claves más largas que pueden causar un uso intensivo de la memoria. |

| Sistema | |

| - Registro principal | Proporciona las últimas 500 filas del registro principal, lo que le permite ver las filas de registro recientes sin exportar todo el registro del sistema. |

| - Administrador de tareas | traduce las tareas que aparecen en la tabla de procesos a los siguientes niveles: - Nivel persistente (Redis) - Nivel de caché (SQL) |

| - Estadísticas de red | muestra las estadísticas de la red. |

| - TOP | muestra la tabla de procesos. Se trata de un comando de Linux que proporciona una vista dinámica en tiempo real del sistema en ejecución. |

| - Comprobación de memoria de la copia de seguridad | proporciona el estado de la memoria de copia de seguridad y comprueba lo siguiente: - La ubicación de la carpeta de la copia de seguridad - El tamaño de la carpeta de la copia de seguridad - Las limitaciones de la carpeta de la copia de seguridad - La fecha de la última copia de seguridad - La cantidad de espacio disponible para los archivos de copia de seguridad adicionales |

| - ifconfig | muestra los parámetros de las interfaces físicas del dispositivo. |

| - CyberX nload | muestra el ancho de banda y el tráfico mediante pruebas de seis segundos. |

| - Errores del registro del núcleo | muestra los errores del archivo de registro principal. |

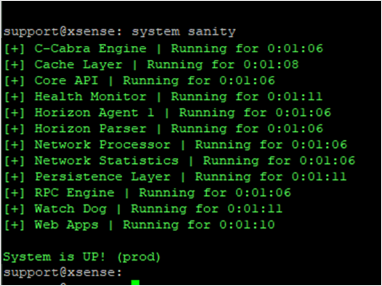

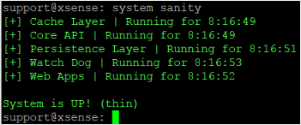

Comprobación del mantenimiento del sistema mediante la CLI

Compruebe que el sistema está en funcionamiento antes de probar la seguridad.

Para más información, vea Referencia de los comandos de la CLI desde sensores de red de OT.

Para probar el estado del sistema, haga lo siguiente:

Conéctese a la CLI con el terminal Linux (por ejemplo, PuTTY) y el usuario administrador.

Escriba

system sanity.Compruebe que todos los servicios están en verde (en ejecución).

Compruebe que se muestre el mensaje System is UP! (prod) (el sistema funciona [producción]) en la parte inferior.

Compruebe que se está usando la versión correcta:

Para comprobar la versión del sistema, haga lo siguiente:

Conéctese a la CLI con el terminal Linux (por ejemplo, PuTTY) y el usuario administrador.

Escriba

system version.Compruebe que se muestre la versión correcta.

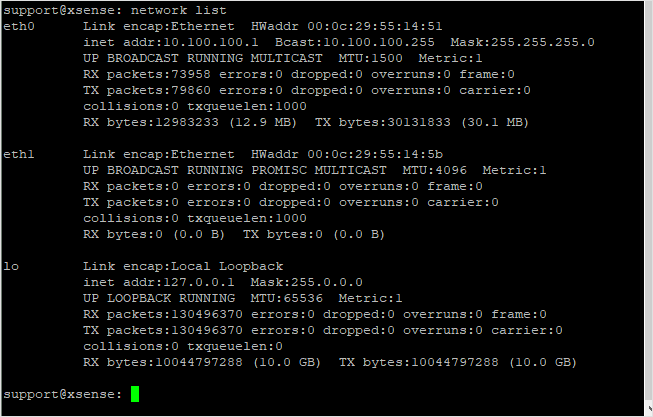

Compruebe que todas las interfaces de entrada configuradas durante el proceso de instalación se estén ejecutando:

Para validar el estado de red del sistema, haga lo siguiente:

Conéctese a la CLI con el terminal de Linux (por ejemplo, PuTTY) y el usuario administrador.

Escriba

network list(el equivalente del comando de Linuxifconfig).Compruebe que se muestren las interfaces de entrada necesarias. Por ejemplo, si están instalados dos adaptadores de red de cuatro puertos de cobre, debe haber diez interfaces en la lista.

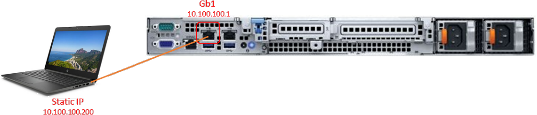

Compruebe que puede acceder a la GUI web de la consola:

Para comprobar que la administración tiene acceso a la interfaz de usuario, haga lo siguiente:

Conecte un portátil con un cable Ethernet al puerto de administración (Gb1).

Defina la dirección del adaptador de red del portátil para que esté en el mismo intervalo que el dispositivo.

Haga ping a la dirección IP del dispositivo desde el equipo portátil para comprobar la conectividad (valor predeterminado: 10.100.10.1).

Abra el explorador web Chrome en el equipo portátil y escriba la dirección IP del dispositivo.

En la ventana La conexión no es privada, seleccione Avanzado y continúe.

La prueba se realiza correctamente cuando aparece la pantalla de inicio de sesión de Defender para IoT.

Descarga de un registro de diagnóstico para soporte técnico

En este procedimiento se describe cómo descargar un registro de diagnóstico para enviarlo a soporte técnico en conexión con una incidencia de soporte técnico específica.

Esta característica es compatible con las siguientes versiones del sensor:

- 22.1.1: descarga de un registro de diagnóstico desde la consola del sensor.

- 22.1.3 y versiones posteriores: para sensores administrados localmente, cargue un registro de diagnóstico desde la página Sitios y sensores en Azure Portal. Este archivo se envía automáticamente al soporte técnico al abrir una incidencia en un sensor conectado a la nube.

Todos los archivos descargados de Azure Portal están firmados por la raíz de confianza para que las máquinas solo usen recursos firmados.

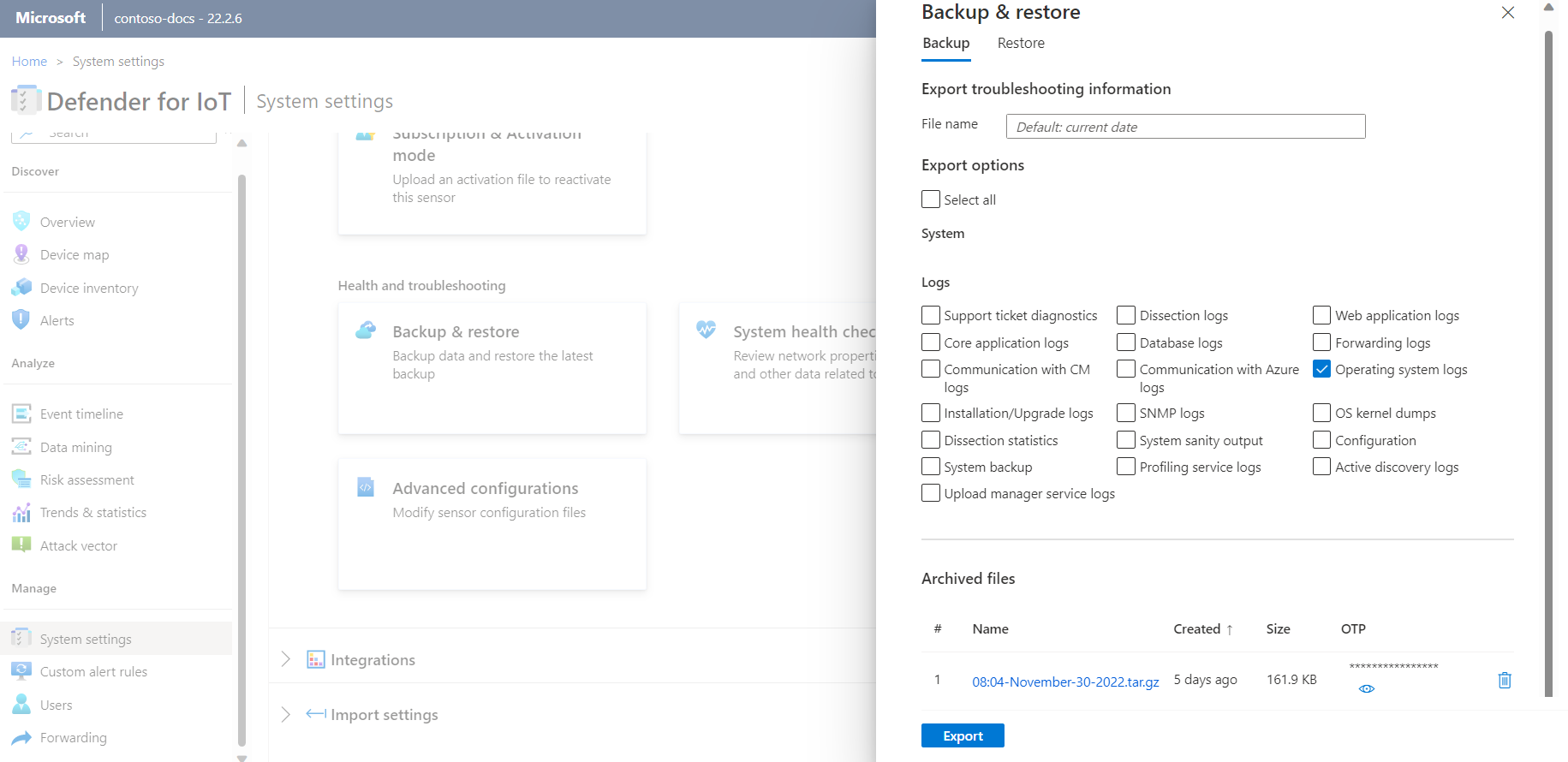

Para descargar un registro de diagnóstico:

En la consola del sensor, seleccione Configuración del sistema > Administración de sensores > Estado y solución de problemas > Copia de seguridad y restauración > Backup.

En Registros, seleccione Diagnósticos de incidencias de soporte técnico y, a continuación, seleccione Exportar.

En un sensor administrado localmente, versión 22.1.3 o posterior, continúe con Carga de un registro de diagnóstico para soporte técnico.

Recuperar datos de análisis forense

Los siguientes tipos de datos forenses se almacenan localmente en los sensores de OT para los dispositivos que ese sensor detecta:

- Datos del dispositivo

- Datos de la alerta

- Archivos PCAP de la alerta

- Datos de escala de tiempo de los eventos

- Archivos de registro

Use los informes de minería de datos del sensor OT o los libros de Azure Monitor en un sensor de red de OT para recuperar datos forenses del almacenamiento de ese sensor. Cada tipo de datos tiene un período de retención diferente y una capacidad máxima distinta.

Para obtener más información, vea Retención de datos en Microsoft Defender for IoT.

No es posible conectarse mediante una interfaz web

Compruebe que el equipo que está intentando conectar esté en la misma red que el dispositivo.

Compruebe que la red de GUI esté conectada al puerto de administración.

Haga ping en la dirección IP del dispositivo. Si no hay ping, haga lo siguiente:

Conecte un monitor y un teclado al dispositivo.

Use el administrador usuario y contraseña para iniciar sesión.

Use el comando

network listpara ver la dirección IP actual.

Si los parámetros de red no están configurados correctamente, use el procedimiento siguiente para cambiarlos:

use el comando

network edit-settings.Para cambiar la dirección IP de la red de administración, seleccione Y.

Para cambiar la máscara de subred, seleccione Y.

Para cambiar el DNS, seleccione Y.

Para cambiar la dirección IP de puerta de enlace predeterminada, seleccione Y.

Para el cambio de la interfaz de entrada (solo para sensor), seleccione N.

Seleccione Y para aplicar los cambios.

Después de reiniciar, conéctese con el administrador credenciales de usuario y use el comando

network listpara comprobar que se cambiaron los parámetros.Intente hacer ping y volver a conectarse desde la GUI.

El dispositivo no responde

Conecte un monitor y un teclado al dispositivo, o use PuTTY para conectarse de forma remota a la CLI.

Use las credenciales de usuario administrador para iniciar sesión.

Use el comando

system sanityy compruebe que todos los procesos se están ejecutando. Por ejemplo:

Para cualquier otra incidencia, póngase en contacto con Soporte técnico de Microsoft.

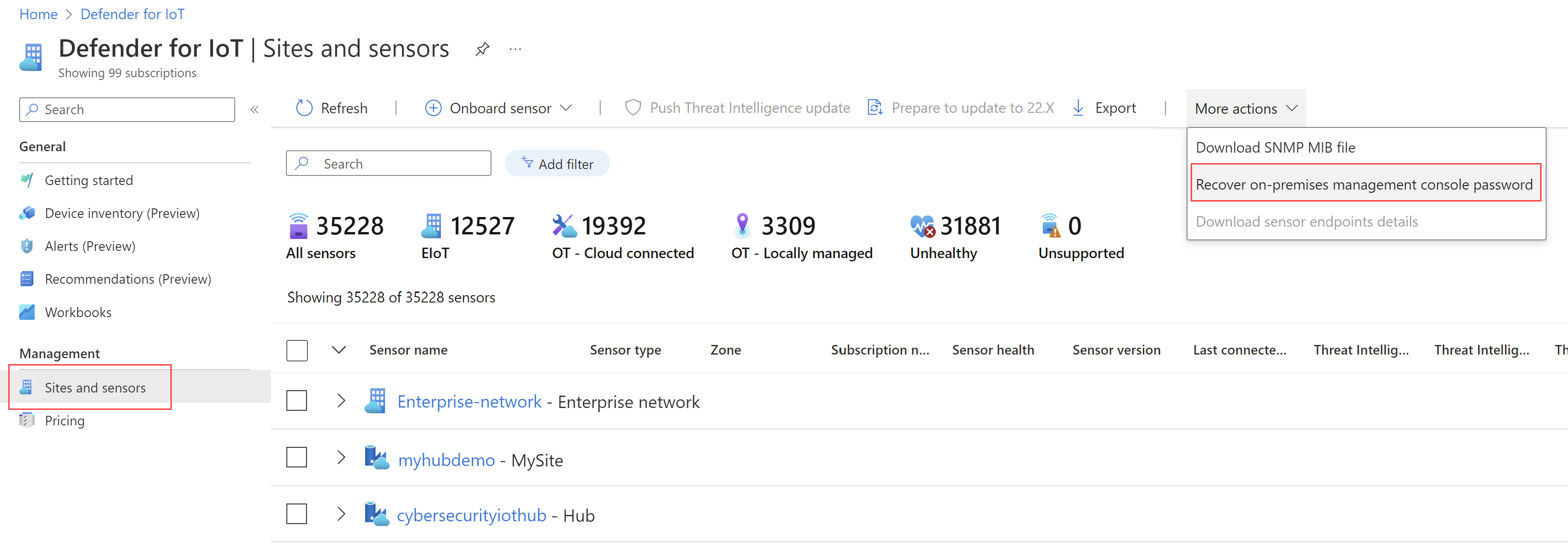

Investigar el error de contraseña en el inicio de sesión inicial

Al iniciar sesión en un sensor preconfigurado por primera vez, deberá realizar la recuperación de contraseña de la siguiente manera:

En la pantalla de inicio de sesión de Defender para IoT, seleccione la opción Recuperación de contraseña. Se abre la pantalla Recuperación de contraseña.

Seleccione Administrador o CyberX, y copie el identificador único.

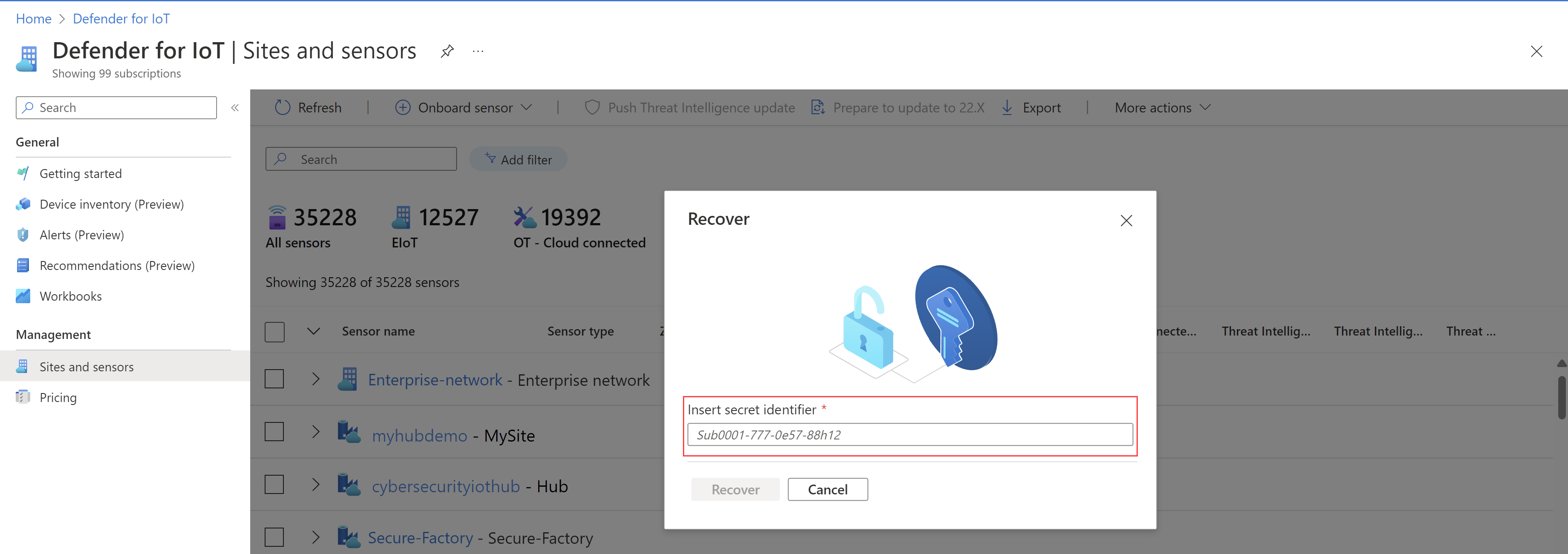

Vaya a Azure Portal y seleccione Sitios y sensores.

Seleccione el menú desplegable Más acciones y seleccione Recover on-premises management console password (Recuperar contraseña de la consola de administración local).

Escriba el identificador único que recibió en la pantalla Recuperación de contraseña y seleccione Recuperar. Se descarga el archivo

password_recovery.zip. No extraiga ni modifique el archivo ZIP.

En la pantalla Recuperación de contraseña, seleccione Cargar. Se abrirá la ventana Cargar archivo de recuperación de contraseña.

Seleccione Examinar para buscar el archivo

password_recovery.zip, o arrástrelo a la ventana.Seleccione Siguiente; aparecerán el usuario y una contraseña generada por el sistema para la consola de administración.

Nota:

Al iniciar sesión por primera vez en un sensor, está vinculado a la suscripción de Azure, que necesitará si necesita recuperar la contraseña del usuario administrador. Para obtener más información, vea Recuperación del acceso con privilegios a un sensor.

Investigar la falta de tráfico

Cuando el sensor reconoce que no hay tráfico en uno de los puertos configurados, aparece un indicador en la parte superior de la consola. Este indicador es visible para todos los usuarios. Cuando aparezca este mensaje, puede investigar dónde no hay tráfico. Asegúrese de que el cable del intervalo está conectado y de que no se ha producido ningún cambio en la arquitectura del intervalo.

Compruebe el rendimiento del sistema.

Cuando se implementa un nuevo sensor o un sensor funciona lentamente o no muestra ninguna alerta, puede comprobar el rendimiento del sistema.

- Inicie sesión en el sensor y seleccione Información general. Asegúrese de que PPS es mayor que 0 y que los dispositivos se están detectando.

- En la página de Minería de datos, genere un informe.

- En la página Tendencias y estadísticas, cree un panel.

- En la página de Alertas, compruebe que se creó la alerta.

Investigar una falta de alertas previstas

Si la ventana Alertas no muestra una alerta esperada, compruebe lo siguiente:

- Compruebe si la misma alerta ya aparece en la ventana Alertas como reacción a una instancia de seguridad diferente. En caso afirmativo, y si esta alerta no se ha controlado todavía, la consola del sensor no muestra ninguna alerta nueva.

- Asegúrese de que no ha excluido esta alerta mediante el uso de las reglas de Exclusión de alertas en la consola de administración.

Investigación del panel que no muestra datos

Cuando los paneles de la ventana Tendencias y estadísticas no muestran datos, haga lo siguiente:

- Compruebe el rendimiento del sistema.

- Asegúrese de que la configuración de hora y región esté correctamente configurada y no esté establecida en el futuro.

Investigar un mapa de dispositivos que muestra solo dispositivos de difusión

Cuando los dispositivos mostrados en el mapa de dispositivos no aparecen conectados entre sí, es posible que se haya producido un error en la configuración del puerto de intervalo. Es decir, es posible que solo vea dispositivos de difusión y ningún tráfico de unidifusión.

- Compruebe que solo está viendo el tráfico de difusión. Para ello, en Minería de datos, seleccione Crear informe. En Crear nuevo informe, especifique los campos del informe. En Elegir categoría, elija Seleccionar todo.

- Guarde el informe y revíselo para ver si solo aparece el tráfico de difusión y multidifusión (y no hay tráfico de unidifusión). Si es así, póngase en contacto con su equipo de redes para corregir la configuración del puerto SPAN de modo que pueda ver también el tráfico de unidifusión. Como alternativa, puede registrar un PCAP directamente desde el conmutador, o bien conecte un portátil mediante Wireshark.

Para más información, consulte:

Conectar el sensor a NTP

Puede configurar un sensor independiente y una consola de administración, con los sensores relacionados, para conectarse a NTP.

Sugerencia

Cuando esté listo para empezar a administrar la configuración del sensor de OT a escala, defina subredes NTP desde Azure Portal. Una vez que aplique la configuración de Azure Portal, la configuración de la consola del sensor será de solo lectura. Para obtener más información, consulte Configuración de los valores del sensor de OT en Azure Portal (versión preliminar).

Para conectar un sensor independiente a NTP:

Para conectar un sensor controlado por la consola de administración a NTP:

- La conexión a NTP está configurada en la consola de administración. Todos los sensores que controla la consola de administración obtienen la conexión NTP automáticamente.

Investigar cuando los dispositivos no se muestran en el mapa o si se reciben varias alertas relacionadas con Internet

A veces, los dispositivos ICS están configurados con direcciones IP externas. Estos dispositivos ICS no se muestran en el mapa. En lugar de los dispositivos, aparece una nube de Internet en el mapa. Las direcciones IP de estos dispositivos se incluyen en la imagen en la nube. Otra indicación del mismo problema es cuando aparecen varias alertas relacionadas con Internet. Corrija el problema de la siguiente manera:

- Haga clic con el botón derecho en el icono de la nube en el mapa del dispositivo y seleccione Exportar direcciones IP.

- Copie los intervalos públicos que son privados y agréguelos a la lista de subredes. Para más información, consulte Ajustar la lista de subredes.

- Generar un nuevo informe de minería de datos para las conexiones a Internet.

- En el informe de minería de datos, entre en el modo de administrador y eliminar las direcciones IP de los dispositivos ICS.

Borrado de los datos del sensor

Cuando sea necesario reubicar o borrar el sensor, todos los datos aprendidos se pueden borrar de este.

Para obtener más información sobre cómo borrar los datos del sistema, consulte Borrado de los datos del sensor de OT.

Exportación de registros de la consola del sensor para solucionar problemas

Para solucionar problemas adicionales, es posible que quiera exportar registros para enviarlos al equipo de soporte técnico, como registros de base de datos o del sistema operativo.

Para exportar datos del registro, haga lo siguiente:

En la consola del sensor, vaya a Configuración del sistema>Administración de sensores>Copia de seguridad y restauración>Backup.

En el cuadro de diálogo Exportar información de solución de problemas:

En el campo Nombre de archivo, escriba un nombre descriptivo para el registro exportado. El nombre de archivo predeterminado usa la fecha actual, como 13:10-June-14-2022.tar.gz.

Seleccione los registros que quieres exportar.

Selecciona Export (Exportar).

El archivo se exporta y se vincula desde la lista Archivos archivados en la parte inferior del cuadro de diálogo Exportar información de solución de problemas.

Por ejemplo:

Seleccione el vínculo de archivo para descargar el registro exportado y, además, seleccione el botón

para ver su contraseña de un solo uso.

para ver su contraseña de un solo uso.Para abrir los registros exportados, reenvíe el archivo descargado y la contraseña de un solo uso al equipo de soporte técnico. Los registros exportados solo se pueden abrir junto con el equipo de soporte técnico de Microsoft.

Para proteger los registros, asegúrese de reenviar la contraseña por separado del registro descargado.

Nota

Los diagnósticos de incidencias de soporte técnico se pueden descargar desde la consola del sensor y, después, cargarse directamente en el equipo de soporte técnico en Azure Portal. Para obtener más información acerca de la descarga de registros de diagnóstico, vea Descarga de un registro de diagnóstico para obtener soporte técnico.