Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Este artículo le ayuda a crear una instancia de Azure Firewall con una red virtual protegida contra DDoS. Azure DDoS Protection proporciona funcionalidades mejoradas de mitigación de DDoS, como el ajuste adaptable, las notificaciones de alertas de ataque y la supervisión para proteger el firewall frente a ataques DDoS a gran escala.

Importante

Azure DDoS Protection genera un coste cuando se usa el SKU de Protección de Red. Los cargos del uso por encima del límite solo se aplican si hay más de 100 direcciones IP públicas protegidas en el inquilino. Asegúrese de eliminar los recursos de este tutorial si no va a usarlos en el futuro. Para obtener información sobre los precios, consulte Precios de Azure DDoS Protection. Para obtener más información sobre la protección contra DDoS de Azure, consulte ¿Qué es Azure DDoS Protection?

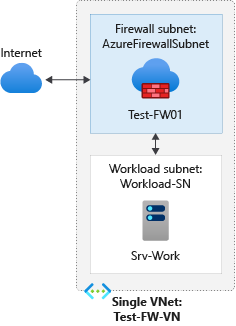

En este tutorial, creará una red virtual única simplificada con dos subredes para facilitar la implementación. La Protección de red Azure DDoS está habilitada para la red virtual.

- AzureFirewallSubnet: el firewall está en esta subred.

- Workload-SN: el servidor de carga de trabajo está en esta subred. El tráfico de red de esta subred va a través del firewall.

Para implementaciones de producción, use un modelo hub-and-spoke, donde el firewall está en su propia red virtual. Los servidores de las cargas de trabajo están en redes virtuales emparejadas en la misma región con una o varias subredes.

En este tutorial, aprenderá a:

- Configurar un entorno de red de prueba

- Implementación de un firewall y una directiva de firewall

- Crear una ruta predeterminada

- Configurar una regla de aplicación para permitir el acceso a www.google.com

- Configuración de una regla de red para permitir el acceso a los servidores DNS externos

- Configurar una regla NAT para permitir un escritorio remoto en el servidor de prueba

- Probar el firewall

Si lo prefiere, puede realizar los pasos de este procedimiento mediante Azure PowerShell.

Requisitos previos

Si no tiene una suscripción a Azure, cree una cuenta gratuita antes de empezar.

Configuración de la red

En primer lugar, cree un grupo de recursos para que contenga los recursos necesarios para implementar el firewall. A continuación, cree una red virtual, subredes y un servidor de prueba.

Crear un grupo de recursos

El grupo de recursos contiene todos los recursos necesarios para el tutorial.

Inicie sesión en Azure Portal, busque y seleccione Grupos de recursos y, a continuación, seleccione Agregar. Escriba o seleccione los siguientes valores:

Configuración Valor Suscripción Seleccione su suscripción a Azure. Grupo de recursos Escriba Test-FW-RG. Región Seleccione una región. Los demás recursos que cree deben estar en la misma región. Seleccione Revisar y crear y, luego, Crear.

Creación de un plan de protección contra DDoS

Busque y seleccione Planes de protección contra DDoS. Seleccione + Crear y escriba o seleccione la siguiente información:

Configuración Valor Detalles del proyecto Suscripción Seleccione su suscripción a Azure. Grupo de recursos Seleccione Test-FW-RG. Detalles de instancia Nombre Escriba myDDoSProtectionPlan. Región Seleccione la región. Seleccione Revisar y crear y, luego, Crear.

Creación de una red virtual

Esta red virtual tiene dos subredes.

Nota

El tamaño de la subred AzureFirewallSubnet es /26. Para más información sobre el tamaño de la subred, consulte Preguntas más frecuentes sobre Azure Firewall.

En el menú de Azure Portal, seleccione Crear un recurso.

Seleccionar Redes.

Busque Red virtual y selecciónela.

Seleccione Crear y escriba o seleccione los siguientes valores:

Configuración Valor Suscripción Seleccione su suscripción a Azure. Grupo de recursos Seleccione Test-FW-RG. Nombre Escriba Test-FW-VN. Región Seleccione la misma ubicación que usó anteriormente. En la pestaña Direcciones IP, acepte el espacio de direcciones IPv4 predeterminado 10.1.0.0/16. En Subred, seleccione predeterminado y escriba los valores siguientes y, a continuación, seleccione Guardar:

Configuración Valor Nombre de subred AzureFirewallSubnet (el nombre de la subred debe ser AzureFirewallSubnet) Rango de direcciones 10.1.1.0/26 Seleccione Agregar subred, escriba los valores siguientes y, a continuación, seleccione Agregar:

Configuración Valor Nombre de subred Workload-SN Intervalo de direcciones de subred 10.1.2.0/24 En la pestaña Seguridad , en Protección de red DDoS, seleccione Habilitar y seleccione myDDoSProtectionPlan para el plan de protección contra DDoS.

Seleccione Revisar y crear y, luego, Crear.

Creación de una máquina virtual

Cree la máquina virtual de carga de trabajo y colóquela en la subred Workload-SN .

En el menú de Azure Portal, seleccione Crear un recurso.

Seleccione Windows Server 2019 Datacenter.

Escriba o seleccione los valores de la máquina virtual:

Configuración Valor Suscripción Seleccione su suscripción a Azure. Grupo de recursos Seleccione Test-FW-RG. Nombre de la máquina virtual Escriba Srv-Work. Región Seleccione la misma ubicación que usó anteriormente. Nombre de usuario Especifique un nombre de usuario. Contraseña Escriba una contraseña. En Puertos de entrada públicos, seleccione Ninguno, acepte los valores predeterminados del disco y, en la pestaña Redes , asegúrese de que Test-FW-VN es la red virtual, la subred es Workload-SN y la dirección IP pública es None.

En la pestaña Administración , seleccione Deshabilitar para diagnósticos de arranque y, a continuación, seleccione Revisar y crear y Crear.

Una vez finalizada la implementación, seleccione el recurso Srv-Work y anote la dirección IP privada para su uso posterior.

Implementación del firewall y la directiva

Implemente el firewall en la red virtual.

Seleccione Crear un recurso, busque y seleccione Firewall y, a continuación, seleccione Crear. Escriba o seleccione los siguientes valores:

Configuración Valor Suscripción Seleccione su suscripción a Azure. Grupo de recursos Seleccione Test-FW-RG. Nombre Escriba Test-FW01. Región Seleccione la misma ubicación que usó anteriormente. Administración del firewall Seleccione Usar una directiva de firewall para administrar este firewall. Directiva de firewall Seleccione Agregar nuevo y escriba fw-test-pol.

Seleccione la misma región que usó anteriormente.Elegir una red virtual Seleccione Usar uno existente y, a continuación, seleccione Test-FW-VN. Dirección IP pública Seleccione Agregar nuevo y escriba fw-pip como Nombre. Acepte la otra configuración predeterminada, seleccione Revisar y crear y, a continuación, seleccione Crear. La implementación tarda unos minutos.

Una vez finalizada la implementación, vaya al grupo de recursos Test-FW-RG , seleccione el firewall Test-FW01 y anote las direcciones IP privadas y públicas del firewall para su uso posterior.

Crear una ruta predeterminada

En la subred Workload-SN, configure la ruta predeterminada de salida que pase por el firewall.

Busque y seleccione Tablas de rutas y, a continuación, seleccione Crear. Escriba o seleccione los siguientes valores:

Configuración Valor Suscripción Seleccione su suscripción a Azure. Grupo de recursos Seleccione Test-FW-RG. Región Seleccione la misma ubicación que usó anteriormente. Nombre Escriba Firewall-route. Seleccione Revisar y crear y, luego, Crear. Una vez finalizada la implementación, seleccione Ir al recurso.

Seleccione Subredes>Asociar, seleccione Red virtual>Test-FW-VN y, para Subred, seleccione Workload-SN (seleccione solo esta subred, de lo contrario, el firewall no funcionará correctamente) y después seleccione OK.

Seleccione Rutas>Agregar y escriba o seleccione los valores siguientes y, a continuación, seleccione Aceptar:

Configuración Valor Nombre de ruta fw-dg Prefijo de dirección 0.0.0.0/0 Tipo del próximo salto Aplicación virtual (Azure Firewall es un servicio administrado, pero la aplicación virtual funciona aquí) Dirección del próximo nodo La dirección IP privada del firewall que anotó anteriormente

Configuración de una regla de aplicación

Esta regla de aplicación concede acceso saliente a www.google.com.

Abra el grupo de recursos Test-FW-RG, seleccione la directiva de firewall fw-test-pol y, a continuación, seleccione Reglas deaplicación>. Escriba los siguientes valores:

Configuración Valor Nombre App-Coll01 Priority 200 Acción de colección de reglas Permitir Nombre de regla > Allow-Google Tipo de origen de regla > Dirección IP Origen de la regla > 10.0.2.0/24 Regla > Protocolo:puerto http, https Tipo de destino > de regla FQDN Destino de regla > www.google.comSeleccione Agregar.

Azure Firewall incluye una colección de reglas integradas para FQDN de infraestructura que están permitidos de forma predeterminada. Estos FQDN son específicos de la plataforma y no se pueden usar para otros fines. Para más información, consulte Nombres de dominio completos de infraestructura.

Configurar una regla de red

Esta regla de red concede acceso saliente a dos direcciones IP en el puerto 53 (DNS).

Seleccione Reglas de red> y escriba los valores siguientes:

Configuración Valor Nombre Net-Coll01 Priority 200 Acción de colección de reglas Permitir Grupo de colección de reglas DefaultNetworkRuleCollectionGroup Nombre de la regla > Allow-DNS Tipo de origen de regla > Dirección IP Origen de la regla > 10.0.2.0/24 Protocolo > de reglas UDP Regla de Puertos de Destino > 53 Tipo de destino > de regla Dirección IP Destino de regla > 209.244.0.3,209.244.0.4 (servidores DNS públicos operados por CenturyLink) Seleccione Agregar.

Configurar una regla de DNAT

Esta regla conecta un escritorio remoto a la máquina virtual Srv-Work a través del firewall.

Seleccione Reglas DNAT>) y escriba los valores siguientes:

Configuración Valor Nombre rdp Priority 200 Grupo de colección de reglas DefaultDnatRuleCollectionGroup Nombre de regla > rdp-nat Tipo de origen de regla > Dirección IP Origen de la regla > * Protocolo > de reglas TCP Regla de Puertos de Destino > 3389 Tipo de destino > de regla Dirección IP Destino de regla > La dirección IP pública del firewall Regla > Dirección traducida La dirección IP privada de Srv-Work Regla > Puerto traducido 3389 Seleccione Agregar.

Cambiar la dirección DNS de la interfaz de red de Srv-Work

Con fines de prueba para este tutorial, configure las direcciones DNS principal y secundaria del servidor. Esta configuración no es un requisito general de Azure Firewall.

- En el grupo de recursos Test-FW-RG , seleccione la interfaz de red de la máquina virtual Srv-Work .

- En Configuración, seleccione Servidores> DNSPersonalizados, escriba

209.244.0.3y209.244.0.4, a continuación, seleccione Guardar. - Reinicie la máquina virtual Srv-Work.

Probar el firewall

Ahora, pruebe el firewall para confirmar que funciona según lo previsto.

Conecte un escritorio remoto a la dirección IP pública del firewall e inicie sesión en la máquina virtual Srv-Work .

Abra un explorador web y vaya a

https://www.google.com.Verá la página principal de Google.

Vaya a

https://www.microsoft.com.El firewall le bloquea.

Ahora ha comprobado que las reglas de firewall funcionan:

- Puede navegar al FQDN permitido pero no a ningún otro.

- Puede resolver nombres DNS mediante el servidor DNS externo configurado.

Limpieza de recursos

Puede mantener los recursos del firewall para el siguiente tutorial o, si ya no los necesita, elimine el grupo de recursos Test-FW-RG para eliminar todos los recursos relacionados con el firewall.