Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En esta guía se describen las decisiones clave para implementar Microsoft Foundry, incluida la configuración del entorno, el aislamiento de datos, la integración con otros servicios de Azure, la administración de capacidad y la supervisión. Use esta guía como punto de partida y adáptelo a sus necesidades. Para obtener más información sobre la implementación, consulte los artículos vinculados para obtener más instrucciones.

Prerrequisitos

Antes de comenzar la planificación de la implementación, confirme que tiene:

- Una estrategia para la suscripción de Azure y el grupo de recursos para los entornos de desarrollo, prueba y producción.

- Grupos de Microsoft Entra ID (o grupos de identidades equivalentes) definidos para administradores de proyecto, gestores de proyecto y usuarios de proyecto.

- Un plan de región inicial basado en la disponibilidad de características y modelos. Para más información, consulte Disponibilidad de características entre regiones en la nube.

- Acuerdo sobre los requisitos de seguridad para redes, cifrado y aislamiento de datos en su organización.

Lista de verificación para el lanzamiento base

Use esta lista de comprobación antes del primer lanzamiento de producción:

- Defina los límites del entorno en el desarrollo, las pruebas y la producción.

- Asigna la responsabilidad para cada recurso de Foundry y ámbito del proyecto.

- Defina asignaciones de RBAC para administradores, responsables de proyecto y usuarios de proyecto.

- Defina el enfoque de red para cada entorno (access pública, punto de conexión privado o híbrido).

- Decida si la directiva requiere claves administradas por el cliente.

- Defina la asignación de costos y la responsabilidad de supervisión para cada grupo empresarial.

- Identifique las conexiones compartidas necesarias y las conexiones con ámbito de proyecto.

Organización de ejemplo

Contoso es una empresa global que explora la adopción de GenAI en cinco grupos empresariales, cada una con necesidades distintas y madurez técnica.

Para acelerar la adopción al tiempo que se mantiene la supervisión, Contoso Enterprise IT tiene como objetivo habilitar un modelo con recursos compartidos, incluyendo redes y gestión de datos centralizados, mientras se permite el acceso de autoservicio a Foundry para cada equipo dentro de un entorno gobernado y seguro para manejar sus casos de uso.

Consideraciones sobre el despliegue

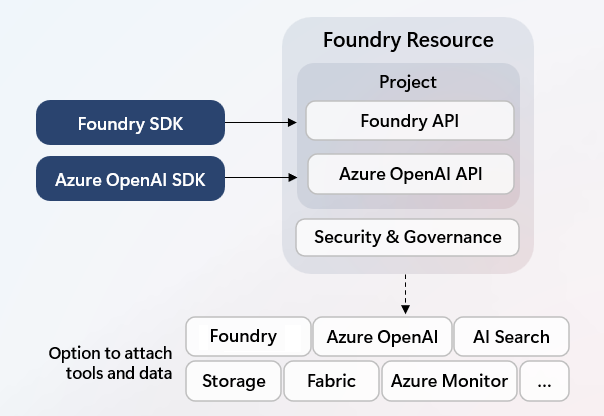

El recurso Foundry define el ámbito para configurar, proteger y supervisar el entorno del equipo. Está disponible en el portal de Foundry y a través de Azure API. Los proyectos son como carpetas para organizar el trabajo dentro de este contexto de recursos. Los proyectos también controlan acceso y permisos para las API y herramientas para desarrolladores de Foundry.

Para garantizar la coherencia, escalabilidad y gobernanza en todos los equipos, tenga en cuenta los siguientes procedimientos de configuración del entorno al implementar Foundry:

Establezca entornos distintos para el desarrollo, las pruebas y la producción. Use grupos de recursos o suscripciones independientes y recursos de Foundry para aislar flujos de trabajo, administrar access y admitir la experimentación con versiones controladas.

Crea un recurso Foundry independiente para cada grupo empresarial. Alinee las implementaciones con límites lógicos, como dominios de datos o funciones empresariales, para garantizar la autonomía, la gobernanza y el seguimiento de costos.

Asocie proyectos con casos de uso. Los proyectos de fundición están diseñados para representar casos de uso específicos. Son contenedores para organizar componentes como agentes o archivos para una aplicación. Aunque heredan la configuración de seguridad de su recurso principal, también pueden implementar sus propios controles de acceso, integración de datos y otros controles de gobernanza.

Protección del entorno de fundición

Foundry se basa en la plataforma Azure, por lo que puede personalizar los controles de seguridad para satisfacer las necesidades de su organización. Entre las áreas de configuración clave se incluyen:

Identity: Use Microsoft Entra ID para administrar el acceso de usuarios y servicios. Foundry admite identidades administradas para permitir la autenticación segura sin contraseña en otros servicios de Azure. Puede asignar identidades administradas en el nivel de recurso Foundry y, opcionalmente, en el nivel project para un control específico. Más información sobre identidades administradas.

Networking: Implemente Foundry en una Red Virtual para aislar el tráfico y controlar el acceso mediante Grupos de Seguridad de Red (NSG). Aprende más sobre seguridad de redes.

Para escenarios de conectividad privada, use puntos de conexión privados y valide el estado de aprobación de DNS y punto de conexión. Para obtener detalles y limitaciones de implementación, consulte Cómo configurar un private link para Foundry.

Importante

El aislamiento de red de un extremo a otro no es totalmente compatible con la nueva experiencia del portal de Foundry. Para las implementaciones aisladas de red, use las instrucciones para la experiencia clásica, el SDK o la CLI en Cómo configurar un private link para Foundry.

Customer-Managed Keys (CMK): Azure admite CMK para cifrar datos en reposo. Foundry admite CMK opcionalmente para los clientes con necesidades estrictas de cumplimiento. Más información sobre CMK.

Autenticación y Autorización: Foundry admite acceso basado en claves API para una integración sencilla y Azure RBAC para un control detallado. Las claves de API pueden simplificar la configuración, pero no proporcionan la misma granularidad basada en roles que Microsoft Entra ID con RBAC. Azure exige una separación clara entre el plano de control (administración de recursos) y el plano de datos (modelo y acceso a datos). Comience con roles integrados y defina roles personalizados según sea necesario. Más información sobre autenticación.

Plantillas: use plantillas de ARM o Bicep para automatizar implementaciones seguras. Explore las plantillas de ejemplo.

Recurso de almacenamiento: Puede optar por usar las capacidades de almacenamiento integradas en Foundry o usar sus propios recursos de almacenamiento. Para el servicio del agente, los subprocesos y los mensajes se pueden almacenar opcionalmente en recursos administrados por usted.

Ejemplo: enfoque de seguridad de Contoso

Contoso protege sus implementaciones de Foundry mediante redes privadas con TI corporativa que administra una red central. Cada grupo de negocios se conecta a través de un virtual network de radio. Usan Control de Acceso Basado en Roles (RBAC) integrado para separar accesos.

- Los administradores administran implementaciones, conexiones y recursos compartidos

- Project Managers supervisan proyectos específicos

- Los usuarios interactúan con las herramientas de GenAI

En la mayoría de los casos de uso, Contoso se basa en el cifrado administrado por Microsoft de forma predeterminada y no usa claves Customer-Managed.

Planificar acceso de usuarios

La administración eficaz de acceso es fundamental para una configuración segura y escalable de Foundry.

Definir roles y responsabilidades de acceso requeridos

- Identifique qué grupos de usuarios requieren access a varios aspectos del entorno de Foundry.

- Asigne roles de RBAC integrados o personalizados de Azure basándose en las responsabilidades, como:

- Propietario de la cuenta: administre configuraciones de nivel superior, como la seguridad y las conexiones de recursos compartidos.

- Gestores de Proyectos: crea y administra proyectos de Foundry y sus colaboradores.

- Usuarios del proyecto: contribuir a proyectos existentes.

Use esta asignación de rol a ámbito de inicio para planificar el lanzamiento:

Persona Rol inicial Ámbito recomendado Administradores Propietario o propietario de la cuenta de IA de Azure Suscripción o recurso de Foundry Gestores de Proyectos Gerente de Proyecto de Azure AI Recurso de Foundry usuarios de Project Usuario de Azure AI Proyecto de fundición Ajuste las asignaciones en función de los requisitos de privilegios mínimos y las directivas empresariales.

Determinar el ámbito de acceso

- Elija el ámbito adecuado para asignaciones de acceso:

- Nivel de suscripción: acceso más amplio, normalmente adecuado para equipos de TI central o de plataforma, y organizaciones más pequeñas.

- Nivel de grupo de recursos: útil para agrupar recursos relacionados con directivas de acceso compartidas. Por ejemplo, una función de Azure que sigue el mismo ciclo de vida de la aplicación que el entorno de Foundry.

- Nivel de recursos o de proyecto: ideal para un control detallado, especialmente cuando se trabaja con datos confidenciales o se habilita el autoservicio.

- Elija el ámbito adecuado para asignaciones de acceso:

Alineación de la estrategia de identidad

- En el caso de los orígenes de datos y las herramientas integradas con Foundry, determine si los usuarios deben autenticarse mediante:

- Identidades administradas o clave de API: adecuados para servicios automatizados y acceso compartido entre usuarios.

- Identidades de usuario: se prefiere cuando se requiere responsabilidad o auditoría de nivel de usuario.

- Usar grupos de Microsoft Entra ID para simplificar la administración del acceso y garantizar la coherencia entre entornos.

Para la incorporación con privilegios mínimos, comience con el rol Usuario de Azure AI para desarrolladores, identidades administradas del proyecto y agregue roles elevados únicamente donde sea necesario. Para obtener más información, consulte Control de acceso basado en roles en Foundry.

- En el caso de los orígenes de datos y las herramientas integradas con Foundry, determine si los usuarios deben autenticarse mediante:

Establecimiento de conectividad con otros servicios de Azure

Foundry admite connections, que son configuraciones reutilizables que permiten acceso a los componentes de la aplicación en servicios de Azure y servicios que no son de Azure. Estas conexiones también actúan como agentes de identidad, lo que permite a Foundry autenticarse en sistemas externos mediante identidades administradas o entidades de servicio en nombre de los usuarios del proyecto.

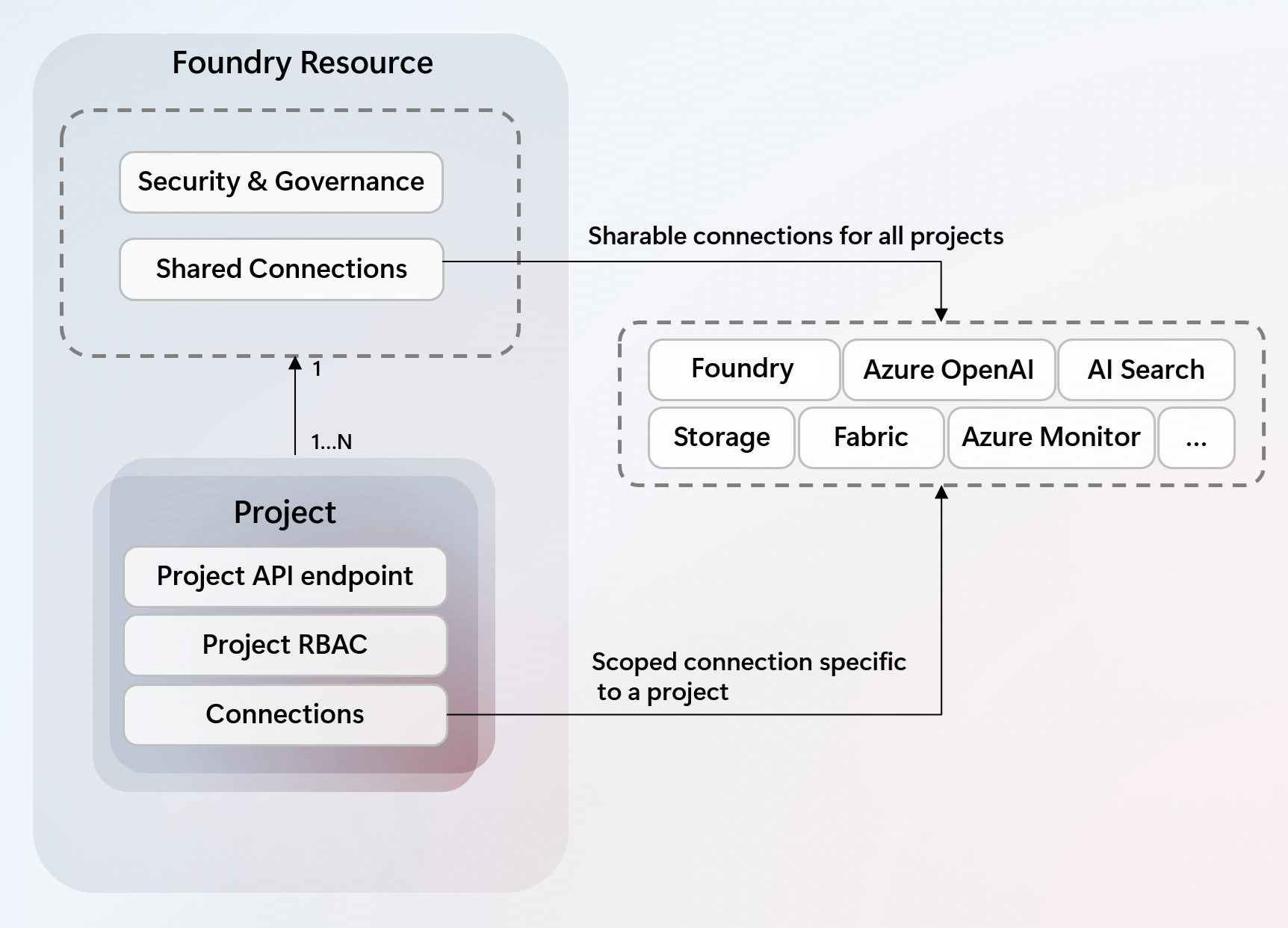

Cree conexiones en el nivel de recurso Foundry para servicios compartidos como Azure Storage o Key Vault. Establecer el ámbito de las conexiones a un proyecto específico para integraciones específicas de proyecto o confidenciales. Esta flexibilidad permite a los equipos equilibrar la reutilización y el aislamiento en función de sus necesidades. Obtenga más información sobre las conexiones en Foundry.

Configure la autenticación de conexión para usar tokens de acceso compartidos, como Microsoft Entra ID, identidades administradas o claves de API, para una administración y integración simplificadas, o tokens de usuario a través de la retransmisión de Entra ID, que ofrecen un mayor control al acceder a orígenes de datos confidenciales.

Ejemplo: estrategia de conectividad de Contoso

- Contoso crea un recurso Foundry para cada grupo empresarial, lo que garantiza que los proyectos con datos similares compartan los mismos recursos conectados.

- De forma predeterminada, los recursos conectados usan tokens de autenticación compartidos y se comparten en todos los proyectos.

- Los proyectos que usan cargas de trabajo de datos confidenciales se conectan a orígenes de datos con conexiones de ámbito de proyecto y autenticación de paso de Microsoft Entra ID.

Gobernanza

La gobernanza eficaz en Foundry garantiza operaciones seguras, compatibles y rentables en todos los grupos empresariales.

- Model Access Control con Azure Policy Azure Policy aplica reglas en recursos de Azure. En Foundry, use directivas para restringir qué modelos o familias de modelos pueden acceder grupos comerciales específicos. Example: El grupo Finanzas y Riesgo de Contoso está restringido de usar modelos de versión preliminar o no conformes aplicando una directiva a nivel de suscripción de su grupo empresarial.

- Cost Management by Business Group Al implementar Foundry por grupo empresarial, Contoso puede realizar un seguimiento y administrar los costos de forma independiente. Use la calculadora de precios de Azure para las estimaciones previas a la implementación y Microsoft Cost Management para el uso real continuo y el seguimiento de tendencias. Trate los costos de Foundry como parte del costo total de la solución.

- Usage Tracking with Azure Monitor Azure Monitor proporciona métricas y paneles para realizar un seguimiento de los patrones de uso, el rendimiento y el estado de los recursos de Foundry.

- Registro Verboso con Azure Log Analytics Azure Log Analytics permite una inspección profunda de los registros para obtener información operativa. Por ejemplo, el uso de solicitud de registro, el uso de tokens y la latencia para admitir la auditoría y la optimización.

Validar las decisiones de lanzamiento

Después de definir el plan de lanzamiento, valide los siguientes resultados:

- Identidad y acceso: las asignaciones de roles se relacionan con personas y ámbitos aprobados.

- Redes: la ruta de conectividad y el modelo de aislamiento se documentan para cada entorno.

- Verificación de red: el estado de conexión del punto de conexión privado es Approved y DNS resuelve los puntos de conexión de Foundry a direcciones IP privadas desde dentro de la red virtual.

- Protección de datos: el enfoque de cifrado (claves administradas por Microsoft o claves administradas por el cliente) se documenta y aprueba.

- Operaciones: los propietarios de costes y supervisión se asignan por grupo empresarial.

- Comprobación de operaciones: las vistas de costos y los paneles se definen en Microsoft Cost Management y la supervisión se conecta a Application Insights para cada proyecto de producción.

- Operaciones de modelo: la estrategia de implementación (estándar o aprovisionada) se documenta por caso de uso.

- Preparación de regiones: los modelos y servicios necesarios se confirman en las regiones de destino antes del lanzamiento.

Configuración y optimización de implementaciones de modelos

Al implementar modelos en Foundry, los equipos pueden elegir entre los tipos de implementación estándar y aprovisionado. Las implementaciones estándar son ideales para el desarrollo y la experimentación, lo que ofrece flexibilidad y facilidad de configuración. Se recomiendan las implementaciones aprovisionadas para escenarios de producción donde se requiera un rendimiento predecible, control de costos y fijación de versiones del modelo.

Para admitir escenarios entre regiones y permitirle acceder a las implementaciones de modelos existentes, Foundry permite conexiones a las implementaciones de modelos hospedadas en otras instancias de Foundry o Azure OpenAI. Mediante el uso de conexiones, los equipos pueden centralizar las implementaciones para la experimentación, mientras se mantiene el acceso desde proyectos distribuidos. En el caso de las cargas de trabajo de producción, considere la posibilidad de que los casos de uso administren sus propias implementaciones para garantizar un mayor control sobre el ciclo de vida del modelo, el control de versiones y las estrategias de reversión.

Para evitar el uso excesivo y garantizar una asignación de recursos justa, puede aplicar los límites de tokens por minuto (TPM) en el nivel de implementación. Los límites de TPM ayudan a controlar el consumo, protegen contra picos accidentales y alinean el uso con proyectos, presupuestos o cuotas. Considere la posibilidad de establecer límites conservadores para implementaciones compartidas y umbrales superiores para los servicios de producción críticos.

Aprende más

Asegurar el entorno de la fundición

- Autenticación y RBAC: Control de acceso basado en roles en Foundry

- Redes: Utilice una red virtual con Foundry

- Identidad e identidad administrada: Configuración de la identidad administrada en Foundry

- Claves administradas por el cliente (CMK): claves administradas por el cliente en Foundry

- Infraestructura de ejemplo: repositorio templates con plantillas de infraestructura de ejemplo

- Recover o purgar recursos Foundry eliminados

Establecimiento de conectividad con otros servicios de Azure

- Introducción a las conexiones: Adición de una nueva conexión en Foundry

Gobernanza

- Control de acceso del modelo con Azure Policy: Controla el despliegue de modelos con políticas integradas

- Administración de costos: planeamiento y administración de costos para Foundry

- Azure Monitor para el seguimiento del uso: Monitoree sus aplicaciones de IA generativa