Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Nota:

Este artículo es para la próxima generación de la herramienta de evaluación de aplicaciones y código de Azure Migrate para Java, versión 7.x. Se encuentra en versión preliminar. Para obtener la versión estable anterior, versión 6.x, consulte Evaluación de código y aplicación de Azure Migrate para Java.

En este artículo se muestra cómo usar la herramienta de evaluación de aplicaciones y códigos de Azure Migrate para Java a fin de evaluar y expandir cualquier tipo de aplicación Java. La herramienta le permite evaluar la preparación de la aplicación para la migración y la replanificación a Azure. Esta herramienta se ofrece como una interfaz de línea de comandos (CLI) y evalúa los archivos binarios de la aplicación Java y el código fuente a fin de identificar las oportunidades de migración y expansión para Azure. Le ayuda a modernizar y replanificar aplicaciones Java a gran escala mediante la identificación de casos de uso comunes y patrones de código y la propuesta de cambios recomendados.

La herramienta detecta el uso de la tecnología de la aplicación mediante el análisis estático de código, proporciona estimación de esfuerzo y acelera la expansión del código. Esta evaluación le ayuda a priorizar y mover aplicaciones Java a Azure. Con un conjunto de motores y reglas, la herramienta puede detectar y evaluar diferentes tecnologías como Java 11, Java 17, Jakarta EE, Spring, Hibernate, Java Message Service (JMS) y más. Después, la herramienta le ayuda a expandir la aplicación Java a diferentes destinos de Azure (Azure App Service, Azure Kubernetes Service y Azure Container Apps) con reglas específicas de expansión de Azure.

La herramienta se basa en un conjunto de componentes del proyecto Cloud Native Computing FoundationKonveyor, creado y dirigido por Red Hat.

Información general

La herramienta está diseñada para ayudar a las organizaciones a modernizar sus aplicaciones Java de forma que reduzca los costos y permita una innovación más rápida. La herramienta usa técnicas de análisis avanzadas para comprender la estructura y las dependencias de cualquier aplicación de Java y proporciona instrucciones sobre cómo refactorizar y migrar las aplicaciones a Azure.

Con ella, podrá realizar las siguientes tareas:

- Detectar el uso de la tecnología: vea rápidamente qué tecnologías usa una aplicación. La detección es útil si tiene aplicaciones heredadas con poca documentación y quiere saber qué tecnologías usan.

- Evaluar el código para un destino específico: evalúe una aplicación para un destino específico de Azure. Compruebe el esfuerzo y las modificaciones que debe realizar para cambiar la plataforma de sus aplicaciones a Azure.

Destinos admitidos

La herramienta contiene reglas que le ayudarán a cambiar la plataforma de sus aplicaciones para que pueda implementarlas y usar diferentes servicios de Azure.

Las reglas usadas por la aplicación y la evaluación de código de Azure Migrate se agrupan en función de un destino. Un destino es dónde o cómo se ejecuta la aplicación, y las necesidades y expectativas generales. Al evaluar una aplicación, puede elegir varios destinos. En la tabla siguiente se describen los destinos disponibles:

| Nombre de destino | Descripción | Destino |

|---|---|---|

| Azure App Service | Procedimientos recomendados para implementar una aplicación en Azure App Service. | azure-appservice |

| Azure Kubernetes Service | Procedimientos recomendados para implementar una aplicación en Azure Kubernetes Service. | azure-aks |

| Azure Container Apps (Aplicaciones de Contenedores de Azure) | Procedimientos recomendados para implementar una aplicación en Azure Container Apps. | azure-container-apps |

| Preparación para la nube | Procedimientos recomendados generales para preparar una aplicación en la nube (Azure). | cloud-readiness |

| Linux | Procedimientos recomendados generales para preparar una aplicación para Linux. | linux |

| OpenJDK 11 | Procedimientos recomendados generales para ejecutar una aplicación de Java 8 con Java 11. | openjdk11 |

| OpenJDK 17 | Procedimientos recomendados generales para ejecutar una aplicación de Java 11 con Java 17. | openjdk17 |

| OpenJDK 21 | Procedimientos recomendados generales para ejecutar una aplicación de Java 17 con Java 21. | openjdk21 |

Cuando la herramienta evalúa la preparación para la nube y los servicios de Azure relacionados, también puede notificar información útil para el posible uso de diferentes servicios de Azure. En la lista siguiente se muestran algunos de los servicios cubiertos:

- Bases de datos de Azure

- Azure Service Bus (bus de servicios de Azure)

- Azure Storage

- Azure Content Delivery Network

- Azure Event Hubs

- Azure Key Vault

- Azure Front Door (portal de entrada de Azure)

Descargar e instalar

Para usar la CLI de appcat, debe descargar el paquete específico del entorno y tener las dependencias necesarias en el entorno. La CLI de appcat se ejecuta en cualquier entorno, como Windows, Linux o Mac, tanto para hardware Intel, Arm o Apple Silicon. Para el requisito de JDK, se recomienda usar Microsoft Build de OpenJDK.

| SO | Arquitectura | Vínculo de descarga | Otros archivos |

|---|---|---|---|

| x64 | |||

| Windows | x64 | Descargar | sha256 / sig |

| macOS | x64 | Descargar | sha256 / sig |

| Linux | x64 | Descargar | sha256 / sig |

| AArch64 | |||

| Windows | AArch64/ARM64 | Descargar | sha256 / sig |

| macOS | Apple Silicon | Descargar | sha256 / sig |

| Linux | AArch64/ARM64 | Descargar | sha256 / sig |

Requisitos previos

-

Descargue e instale Microsoft Build de OpenJDK 17. Asegúrese de que la variable de

JAVA_HOMEentorno esté establecida.

Instalación de AppCAT

Para instalar appcat, descargue el archivo ZIP adecuado para la plataforma. Después de descargar el archivo, en función del sistema operativo, debería encontrar un archivo .tar.gz (Linux/macOS) o .zip (Windows).

Extraiga el binario del archivo descargado. Debería ver la siguiente estructura de carpetas:

/azure-migrate-appcat-for-java-cli-<OS>-<architecture>-<release-version>-preview/

├── appcat.exe (Windows) / appcat (Linux/macOS)

├── samples/

├── fernflower.jar

├── LICENSE

├── NOTICE.txt

├── maven.default.index

├── jdtls/

├── static-report/

├── rulesets/

├── readme.md

└── readme.html

Ejecución de AppCAT

Para ejecutar appcat desde cualquier ubicación del terminal, extraiga el archivo en la ubicación deseada. A continuación, actualice la PATH variable de entorno para incluir el directorio donde extrajo el archivo.

Nota:

Cuando se llama al appcat archivo binario, primero busca sus dependencias en la carpeta ejecutable especificada en la PATH variable de entorno. Si no se encuentran las dependencias, vuelve al directorio principal del usuario: ~/.appcat en Linux/Mac o %USERPROFILE%\.appcat en Windows.

Uso

Subcomandos

AppCAT proporciona dos subcomandos para su uso:

-

analyze: ejecute el análisis de código fuente en el código fuente de entrada o en un binario. -

transform: convierta reglas XML de versiones anteriores (6 y anteriores) al formato YAML usado por esta versión.

Nota:

Para los usuarios de macOS: si se produce un error que indica Apple could not verify al intentar ejecutar la aplicación, puede resolver este error mediante el comando siguiente:

xattr -d -r com.apple.quarantine /path/to/appcat_binary

Por ejemplo:

xattr -d -r com.apple.quarantine $HOME/.appcat/appcat

Subcomando Analyze

El analyze subcomando permite ejecutar código fuente y análisis binario.

Para analizar el código fuente de la aplicación, use el siguiente comando:

./appcat analyze --input=<path-to-source-code> --output=<path-to-output-directory> --target=azure-appservice,cloud-readiness --overwrite

La marca --input debe apuntar a un directorio de código fuente o a un archivo binario, y --output debe apuntar a un directorio para almacenar los resultados del análisis.

Para obtener más información sobre las marcas de análisis, use el siguiente comando:

./appcat analyze --help

Para comprobar los destinos disponibles para AppCAT, use el siguiente comando:

./appcat analyze --list-targets

Este comando genera el siguiente resultado:

available target technologies:

azure-aks

azure-appservice

azure-container-apps

cloud-readiness

linux

openjdk11

openjdk17

openjdk21

Análisis de varias aplicaciones

AppCAT admite varios análisis de aplicaciones en cada ejecución de comandos. Puede proporcionar una lista separada por comas de rutas de acceso de entrada para que la --input marca analice varias aplicaciones en un solo comando. El directorio de salida y el informe estático incluyen los resultados de análisis combinados para todas las aplicaciones.

Para analizar varias aplicaciones, use el siguiente comando:

./appcat analyze --input=<path-to-source-A>,<path-to-source-B>,<path-to-source-C> --output=<path-to-output-ABC> --target=<target-name>

AppCAT también permite usar --bulk la opción para agregar de forma incremental más análisis de aplicaciones a un directorio de salida y un informe estático existentes. Al usar la opción --bulk, debe utilizarla de forma coherente en todas las ejecuciones de los comandos que generan la misma salida.

Nota:

Cuando se proporcionan varias rutas de acceso de entrada, --bulk está habilitada de forma predeterminada.

Para agregar incrementalmente más análisis de aplicaciones a un informe estático existente, use el siguiente comando:

./appcat analyze --input=<path-to-source-A>,<path-to-source-B>,<path-to-source-C> --output=<path-to-output-ABC> --target=<target-name>

./appcat analyze --bulk --input=<path-to-source-D> --output=<path-to-output-ABC> --target=<target-name>

./appcat analyze --bulk --input=<path-to-source-E> --output=<path-to-output-ABC> --target=<target-name>

Transformación del subcomando

El transform subcomando permite convertir las reglas XML anteriores appcat usadas en la versión 6.x en el nuevo formato YAML usado por esta versión 7.x.

Para transformar reglas, use el siguiente comando:

./appcat transform rules --input=<path-to-xml-rules> --output=<path-to-output-directory>

La marca --input debe apuntar a un archivo o directorio que contenga reglas XML y la marca --output debe apuntar al directorio de salida para las reglas YAML convertidas.

Ejemplos

Nota:

Asegúrese de que los permisos de archivo de los scripts de la carpeta extraída estén establecidos para permitir la ejecución.

En el directorio de ejemplos , puede encontrar los siguientes scripts para ejecutar diferentes tipos de análisis:

- run-assessment: proporciona un informe con la evaluación de código y los pasos para migrar Airsonic a Azure App Service en Tomcat.

- run-assessment-transform-rules: convierte las reglas XML de Windup en reglas YAML compatibles con analyzer-lsp.

- run-assessment-custom-rules: proporciona un informe de evaluación de código mediante reglas personalizadas (transformar XML en YAML).

- run-assessment-openjdk21: genera un informe con evaluación de código y pasos para migrar Airsonic a OpenJDK 21.

- run-assessment-package-only: genera un informe mediante la evaluación de paquetes específicos.

Estos scripts están diseñados para usarse con el proyecto de ejemplo Airsonic-Advanced : un streamer multimedia basado en la comunidad basado en web que le permite acceder a la colección de música y compartirla.

Puede clonar el repositorio de aplicaciones manualmente mediante el siguiente comando:

git clone https://github.com/airsonic-advanced/airsonic-advanced.git

Después de la clonación, proporcione la ruta de acceso a la carpeta clonada al ejecutar los scripts de evaluación. En función del sistema operativo, ejecute el script adecuado, como se muestra en el ejemplo siguiente:

Nota:

Asegúrese de que ha clonado el proyecto Airsonic Advanced en una ruta de acceso local antes de ejecutar los scripts.

./samples/run-assessment <path-to-airsonic-advanced>

Los informes se generan e inician de manera automática. Puede encontrar los informes en .. /samples/report-* (Linux/macOS) o .. \samples\report-* (Windows).

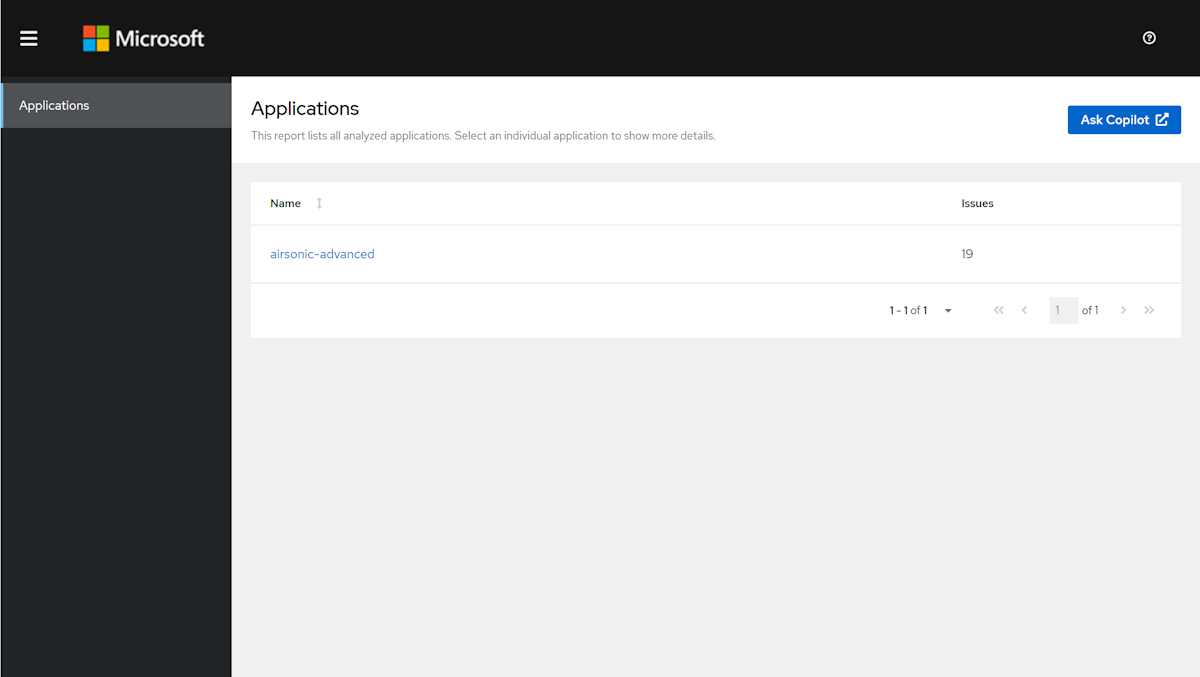

Resumen del análisis

La página de aterrizaje del informe presenta una vista de resumen de todas las aplicaciones analizadas. Desde aquí, puede ir a informes de aplicaciones individuales para explorar conclusiones detalladas.

El botón Ask Copilot (Preguntar copilot ) de la esquina superior derecha le redirige a la extensión GitHub Copilot App Modernization for Java en Visual Studio Code. Esta extensión proporciona tanto la evaluación de aplicaciones como la corrección de código como sus funcionalidades clave para migrar aplicaciones Java a Azure, con tecnología de AppCAT y las funcionalidades de IA de GitHub Copilot.

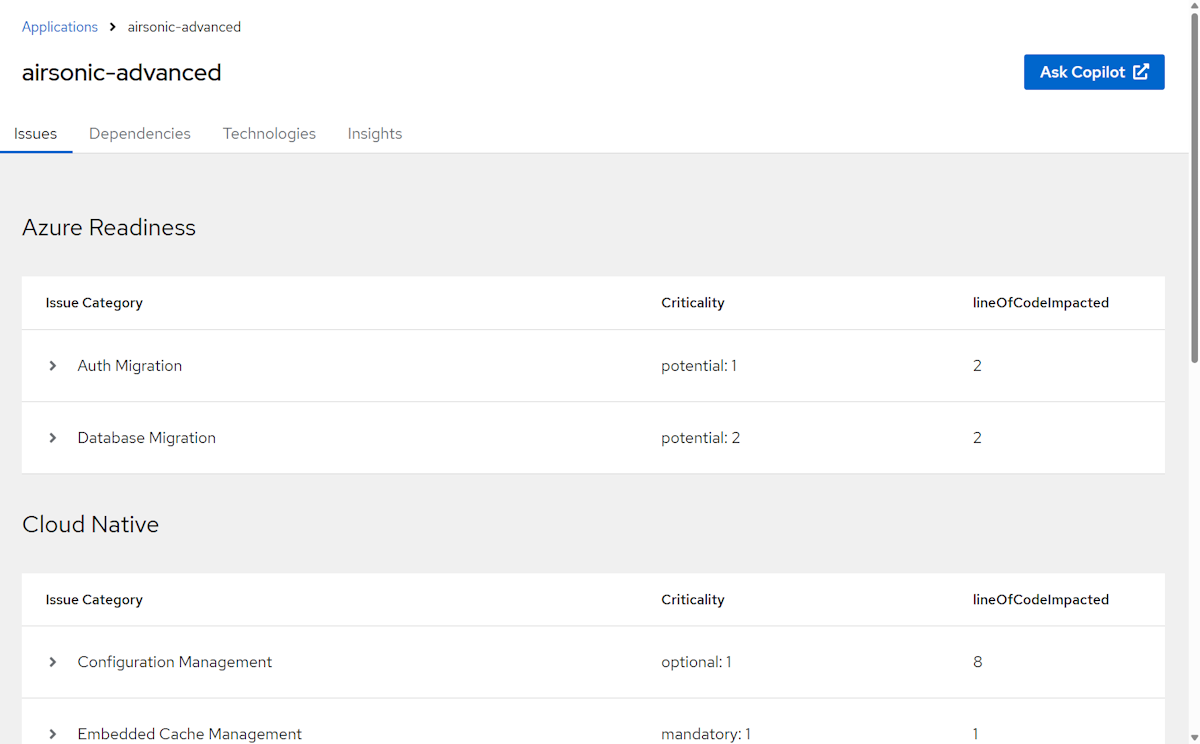

Informe de evaluación

El informe de evaluación proporciona una lista de problemas clasificados de diversos aspectos de la preparación de Azure, la preparación de la nube y la modernización de Java que debe abordar para migrar correctamente la aplicación a Azure.

Cada problema se clasifica por gravedad ( obligatorio, opcional o potencial ) e incluye el número de líneas de código afectadas.

Las pestañas Dependencias y Tecnologías muestran las bibliotecas y tecnologías que se usan en la aplicación.

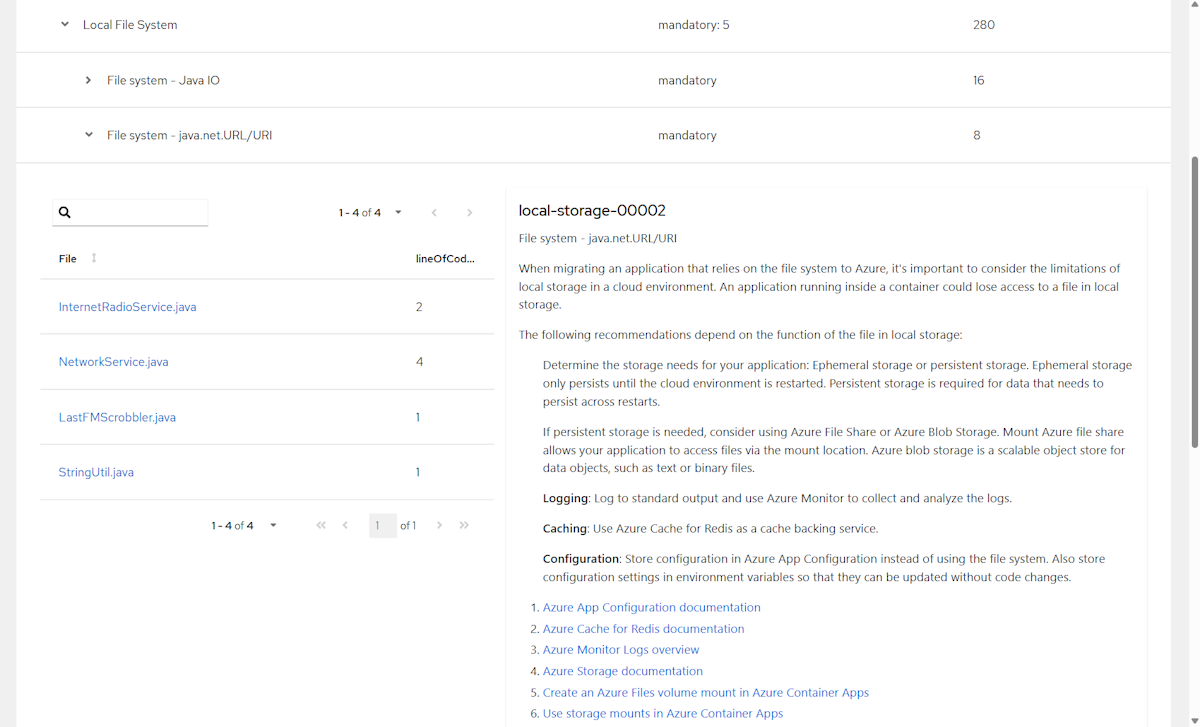

Información detallada de un problema específico

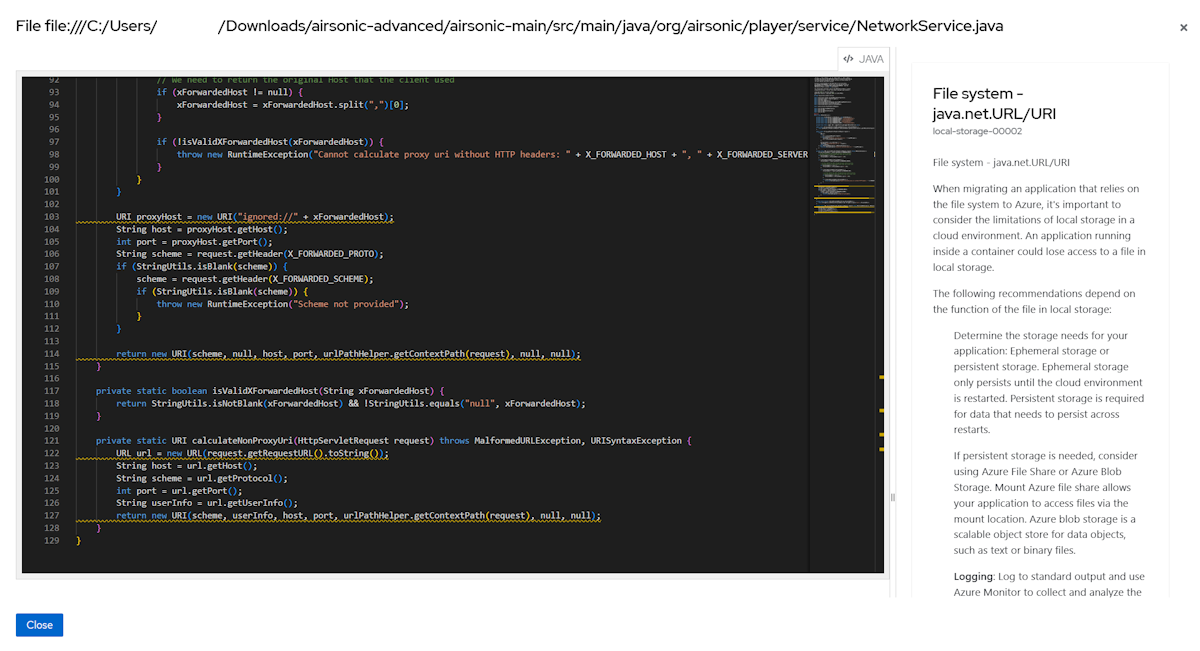

Para cada problema, puede obtener más información (el detalle del problema, el contenido de la regla, etc.) simplemente seleccionándolo. También obtendrá la lista de todos los archivos afectados por este problema.

A continuación, para cada archivo o clase afectado por el problema, puede saltar al código fuente para resaltar la línea de código que creó el problema.

Notas de la versión

7.6.0.7

Esta versión contiene las siguientes correcciones y mejoras.

- Compatibilidad con el análisis de aplicaciones spring basadas en Gradle.

- Soporte técnico para analizar proyectos de Open Liberty.

- Mostrar el progreso de la evaluación mostrando el número de reglas procesadas durante la evaluación.

- Se quitó Maven de los requisitos previos.

- Se ha reemplazado

airsonic.warporairsonic-advancedcomo aplicación de ejemplo en los artefactos publicados.

7.6.0.6

Esta versión contiene las siguientes correcciones y mejoras.

- Ahora se incluye un archivo .appcat-ignore predeterminado en el paquete de versión de forma predeterminada. Este archivo hace que la herramienta excluya las carpetas o rutas de acceso especificadas que no es necesario analizar.

- Se ha corregido el problema de las dependencias que faltan en el informe al usar el modo

full(especificado mediante--mode). - Análisis limitado a los objetivos compatibles con AppCAT cuando no se especifican objetivos.

- Se omiten las líneas de comentario durante el análisis.

- Se ha corregido una ubicación incorrecta para las reglas XML.

7.6.0.5

Esta versión contiene las siguientes correcciones y mejoras.

- La

--inputmarca ahora acepta varios valores, lo que le permite analizar varias aplicaciones en una sola ejecución de comandos. - El informe estático clasifica su lista de problemas para mejorar la legibilidad.

- Los usuarios ahora pueden instalar AppCAT en directorios distintos del directorio principal del usuario.

- Se ha corregido un problema por el que ejecutar

analyzeconjuntamente con ambos--bulky--skip-static-reportno pudo generar múltiples archivos de salida. - Se ha resuelto un error al analizar con

--bulky--rulessi no se inició ningún proveedor de Java. - Se ha corregido un problema por el que se produciría un error en el análisis si no se encontró un paquete especificado al usar la

--packagesmarca . - La

--exclude-pathsmarca está en desuso. Para excluir archivos o directorios, use un archivo .appcat-ignore , que admite patrones globales, colocados en el directorio de entrada o en el directorio de instalación.

7.6.0.4

Esta versión contiene las siguientes correcciones y mejoras.

- Admite la recopilación de telemetría. Usa la bandera

--disable-telemetrypara deshabilitar la telemetría. - Refactoriza el formato de comando de la CLI para que sea más claro.

- Actualiza la

--sourcemarca, cambiando de--source <source1> --source <source2> ...a--source <source1>,<source2>,... - Actualiza la

--targetmarca, cambiando de--target <target1> --target <target2> ...a--target <target1>,<target2>,... - Actualiza la

--rulesmarca, cambiando de--rules <rule1> --rules <rule2> ...a--rules <rule1>,<rule2>,... - Actualiza la

--maven-settingsmarca a--custom-maven-settings - Actualiza la

--limit-code-snipsmarca a--code-snips-number - Quita la

--json-outputbandera, use la--output-formatbandera, elija el formato de salida: "yaml" o "json". (YAML predeterminado) - Elimina las marcas

--provider,--override-provider-settings,--list-providersy--dependency-folders

- Actualiza la

- Una nueva

--exclude-pathsbandera: especifica las rutas que se deben omitir en el análisis. Use una lista separada por comas para varios valores:--exclude-paths <path1>,<path2>,.... El valor predeterminado es[]. - Nueva

--packagesmarca: especifica los paquetes de clase de aplicación que se van a evaluar. Use una lista separada por comas para varios valores:--packages <package1>,<package2>,.... El valor predeterminado es[]. -

--dry-runNueva marca: solo comprueba si las marcas son válidas sin ejecutar realmente el análisis. El valor predeterminado esfalse. - Elimina

azure-spring-appsdel appcat--list-targets.

7.6.0.3

Esta versión contiene las siguientes correcciones y mejoras.

- Nueva

--limit-code-snipsmarca: controla los límites del fragmento de código durante la evaluación de reglas (0=ilimitado, -1=deshabilitar fragmentos de código). - Errores de archivos de dependencia que faltan corregidos en el modo de análisis masivo: la herramienta ya no se detiene en el análisis masivo de proyectos no Java o proyectos Java que utilizan

--mode=source-only.

7.6.0.2

Esta versión contiene las siguientes correcciones.

-

La regla

java-removals-00150ahora se desencadena correctamente.

7.6.0.1

Esta versión contiene las siguientes correcciones y mejoras.

- Marca

--analyze-known-libraries: no funciona en Windows. - Limpieza de directorios: los directorios adicionales creados durante el análisis en Windows ahora se limpian automáticamente.

- Marca

--json-output: ya operativa. - Error de análisis de reglas: se resuelve el error

unable to parse all the rules for ruleset. - Descripciones de la pestaña Insights: las descripciones de reglas que faltan ahora están presentes.

- Dependencia de conexión a Internet: ya no se produce un error en el análisis sin una conexión a Internet.

- Marca

--context-lines: ahora se comporta según lo previsto cuando se establece en 0. - Se ha quitado el requisito de Python para ejecutar la herramienta.

7.6.0.0

Esta versión se basa en un otro conjunto de componentes del proyecto Konveyor.

Actualizaciones generales

- Nuevo motor basado en el proyecto LSP de Konveyor Analyzer , con una CLI basada en el proyecto Konveyor Kantra .

6.3.9.0

Esta versión contiene las siguientes correcciones e incluye un conjunto de reglas nuevas.

Actualizaciones generales

- Cambios integrados del repositorio ascendente de Windup (versión 6.3.9.Final).

- Vínculos rotos resueltos en descripciones de reglas y texto de ayuda.

Reglas

- Cola de mensajes de Azure: se han actualizado y agregado nuevas reglas para

azure-message-queue-rabbitmqyazure-message-queue-amqp. - Azure Service Bus: introdujo una regla de detección para Azure Service Bus.

- MySQL y PostgreSQL: se han refinado las reglas de detección de dependencias.

- Reglas de Azure-AWS: reglas existentes mejoradas y mejoradas.

- S3 Spring Starter: se ha agregado una regla de detección para S3 Spring Starter.

- RabbitMQ Spring JMS: se ha agregado una regla de detección para RabbitMQ Spring JMS.

- Reglas de registro: reglas actualizadas y refinadas relacionadas con el registro.

- Regla de almacenamiento local: se ha actualizado y refinado la regla de almacenamiento local.

- Regla del sistema de archivos de Azure: se ha actualizado y refinado la regla del sistema de archivos de Azure.

Bibliotecas

- Se han actualizado las bibliotecas para abordar las vulnerabilidades de seguridad.

6.3.0.9

Esta versión contiene las siguientes correcciones e incluye un conjunto de reglas nuevas.

- Se ha resuelto un problema con la regla

localhost-java-00001. - Se introdujeron nuevas reglas para identificar tecnologías como AWS S3, AWS SQS, Alibaba Cloud OSS, Alibaba Cloud SMS, Alibaba Scheduler X, Alibaba Cloud Seata y Alibaba Rocket MQ.

- Se ha actualizado

azure-file-system-02000para que ahora admita extensiones de archivo XML. - Se han actualizado varias bibliotecas para abordar las vulnerabilidades de seguridad.

6.3.0.8

Anteriormente, un conjunto de objetivos se habilitaba de forma predeterminada, lo que dificultaba a ciertos clientes la evaluación de aplicaciones grandes con un exceso de problemas relacionados con cuestiones menos críticas. Para reducir el ruido en los informes, los usuarios ahora deben especificar varios destinos, con el parámetro --target, al ejecutar appcat, lo que les da la opción de seleccionar solo los destinos que importan.

6.3.0.7

Versión de disponibilidad general (disponible con carácter general) de la evaluación de código y la aplicación de Azure Migrate.

Problemas conocidos

7.6.0.7

- Problemas de reglas:

- Las reglas de

azure-system-config-01000no se desencadenan. - La

azure-password-01000regla solo detecta una infracción, incluso cuando existen varias infracciones en el mismo archivo.

- Las reglas de

- Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows.

7.6.0.6

- Problemas de reglas:

- Las reglas de

azure-system-config-01000no se desencadenan. - La

azure-password-01000regla solo detecta una infracción, incluso cuando existen varias infracciones en el mismo archivo.

- Las reglas de

- Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows.

7.6.0.5

- Problemas de reglas:

- Las reglas de

azure-system-config-01000no se desencadenan. - La

azure-password-01000regla solo detecta una infracción, incluso cuando existen varias infracciones en el mismo archivo.

- Las reglas de

- Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows.

7.6.0.4

- Problemas de reglas:

- Las reglas de

azure-system-config-01000no se desencadenan. - La

azure-password-01000regla solo detecta una infracción, incluso cuando existen varias infracciones en el mismo archivo.

- Las reglas de

- Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows.

7.6.0.3

- No se admite la marca

--overrideProviderSettings. - Problemas de reglas:

-

Las reglas

azure-system-config-01000yhttp-session-01000no se desencadenan. - La regla

FileSystem - Java IOno se desencadena.

-

Las reglas

- El análisis de archivos WAR en Windows genera el siguiente error:

Failed to Move Decompiled File. Se produce un error al analizar archivos WAR en Windows, que es responsable de algunos problemas redundantes creados en el sistema operativo Windows. - Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows. - Ctrl+C no puede detener el análisis en curso. Para solucionarlo, finalice manualmente el proceso mediante su eliminación explícita.

- En los informes de análisis binario, el título del fragmento de código muestra una ruta de acceso de archivo incorrecta o inexistente.

7.6.0.2

- No se admite la marca

--overrideProviderSettings. - Problemas de reglas:

-

Las reglas

azure-system-config-01000yhttp-session-01000no se desencadenan. - La regla

FileSystem - Java IOno se desencadena.

-

Las reglas

- El análisis de archivos WAR en Windows genera el siguiente error:

Failed to Move Decompiled File. Se produce un error al analizar archivos WAR en Windows, que es responsable de algunos problemas redundantes creados en el sistema operativo Windows. - Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows. - Ctrl+C no puede detener el análisis en curso. Para solucionarlo, finalice manualmente el proceso mediante su eliminación explícita.

- En los informes de análisis binario, el título del fragmento de código muestra una ruta de acceso de archivo incorrecta o inexistente.

7.6.0.1

- No se admite la marca

--overrideProviderSettings. - Problemas de reglas:

- Las reglas

azure-system-config-01000,http-session-01000yjava-removals-00150no se desencadenan. - La regla

FileSystem - Java IOno se desencadena.

- Las reglas

- El análisis de archivos WAR en Windows genera el siguiente error:

Failed to Move Decompiled File. Se produce un error al analizar archivos WAR en Windows, que es responsable de algunos problemas redundantes creados en el sistema operativo Windows. - Error en el canal Error de Monitor en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows. - Ctrl+C no puede detener el análisis en curso. Para solucionarlo, finalice manualmente el proceso mediante su eliminación explícita.

- En los informes de análisis binario, el título del fragmento de código muestra una ruta de acceso de archivo incorrecta o inexistente.

7.6.0.0

- La marca

--analyze-known-librariesno funciona en Windows. - En Windows, se generan las siguientes carpetas adicionales durante el proceso de análisis, pero no se quitan automáticamente después de la finalización. Es posible que quiera quitar estas carpetas adicionales una vez que finalice el análisis.

- .metadatos

- org.eclipse.osgi

- org.eclipse.equinox.app

- org.eclipse.core.runtime

- org.eclipse.equinox.launcher

- No se admite la marca

--overrideProviderSettings. - No se admite la marca

--json-output. En una versión futura, genera salidas JSON para los archivos output.yaml y dependency.yaml . - Problemas de reglas:

- Las reglas

azure-system-config-01000,http-session-01000yjava-removals-00150no se desencadenan. - La regla

FileSystem - Java IOno se desencadena. - Error

unable to parse all the rules for rulesetal ejecutar el análisis. Este error se produce durante el análisis cuando la herramienta no puede analizar todas las reglas del conjunto de reglas.

- Las reglas

- El análisis de archivos WAR en Windows genera el siguiente error:

Failed to Move Decompiled File. Se produce un error al analizar archivos WAR en Windows, que es responsable de algunos problemas redundantes creados en el sistema operativo Windows. - Faltan descripciones de algunas reglas en la pestaña Conclusiones . Algunas reglas de etiquetas carecen de descripciones, lo que conduce a títulos en blanco que aparecen en la pestaña Conclusiones del informe.

- Error en el canal Watcher Error en Windows:

Windows system assumed buffer larger than it is, events have likely been missed. Este mensaje de error aparece en la línea de comandos durante los trabajos de ejecución prolongada en Windows. - Esta versión necesita una conexión a Internet activa para el análisis de dependencias.

- Ctrl+C no puede detener el análisis en curso. Para solucionarlo, finalice manualmente el proceso mediante su eliminación explícita.

- Cuando la marca

--context-linesse establece en un número 0, no funciona según lo previsto. Esta marca permite al usuario limitar la cantidad de código fuente que debe aparecer en el informe. Es posible que establecer en un valor 0 no funcione según lo previsto.

Licencia

La evaluación de aplicaciones y códigos de Azure Migrate para Java es una herramienta gratuita basada en código abierto.

Recopilación de datos

AppCAT recopila datos de telemetría de forma predeterminada. Microsoft agrega datos recopilados para identificar patrones de uso para identificar problemas comunes y mejorar la experiencia de la CLI de AppCAT. La CLI de Microsoft AppCAT no recopila datos privados ni personales. Por ejemplo, los datos de uso ayudan a identificar problemas como comandos con una tasa de éxito baja. Esta información nos ayuda a priorizar nuestro trabajo.

Aunque la información que ofrecen estos datos es muy útil, también sabemos que no todos quieren enviar los datos de uso. Puede deshabilitar la recopilación de datos mediante el appcat analyze --disable-telemetry comando . Para obtener más información, consulte nuestra declaración de privacidad.