Dispositivo con Azure Migrate

En este artículo se resumen los requisitos previos y los requisitos de compatibilidad del dispositivo de Azure Migrate.

Escenarios de implementación

El dispositivo Azure Migrate se usa en los escenarios siguientes.

| Escenario | Herramienta | Se usa para |

|---|---|---|

| Detección y evaluación de servidores que se ejecutan en el entorno de VMware | Azure Migrate: Detección y evaluación | Detectar servidores que se ejecutan en el entorno de VMware Realizar la detección del inventario de software instalado, las aplicaciones web de ASP.NET, las instancias y bases de datos de SQL Server, y el análisis de dependencias sin agente. Recopilar la configuración del servidor y los metadatos de rendimiento para las evaluaciones. |

| Migración sin agente de servidores que se ejecutan en el entorno de VMware | Migración y modernización | Detectar servidores que se ejecutan en el entorno de VMware. Replicar servidores sin necesidad de instalar ningún agente en ellos. |

| Detección y evaluación de servidores que se ejecutan en el entorno de Hyper-V | Azure Migrate: Detección y evaluación | Detectar servidores que se ejecutan en el entorno de Hyper-V. Realizar la detección del inventario de software instalado, las instancias y bases de datos de SQL Server, y el análisis de dependencias sin agente. Recopilar la configuración del servidor y los metadatos de rendimiento para las evaluaciones. |

| Detección y evaluación de servidores físicos o virtualizados locales | Azure Migrate: Detección y evaluación | Detectar servidores físicos o virtualizados locales. Realizar la detección del inventario de software instalado, las aplicaciones web de ASP.NET, las instancias y bases de datos de SQL Server, y el análisis de dependencias sin agente. Recopilar la configuración del servidor y los metadatos de rendimiento para las evaluaciones. |

Métodos de implementación

Para implementar el dispositivo se pueden usar un par de métodos:

El dispositivo se puede implementar mediante una plantilla para servidores que se ejecutan en los entornos de VMware o Hyper-V (plantilla OVA en el caso de VMware o VHD en el de Hyper-V).

Si no quiere usar una plantilla, puede implementar el dispositivo para los entornos de VMware o Hyper-V mediante un script del instalador de PowerShell.

En Azure Government, el dispositivo se debe implementar mediante un script del instalador de PowerShell. Consulte los pasos de la implementación aquí.

En el caso de los servidores físicos o virtualizados locales o de cualquier otra nube, el dispositivo siempre se implementa mediante un script del instalador de PowerShell. Consulte los pasos de la implementación aquí.

Los vínculos de descarga están disponibles en las tablas siguientes.

Nota:

- No instale ningún otro componente, como Microsoft Monitoring Agent (MMA) o el dispositivo de replicación, en el mismo servidor que hospeda el dispositivo de Azure Migrate. Si instala el agente de MMA, puede encontrarse con problemas como "Se encontraron varios atributos personalizados del mismo tipo". Se recomienda tener un servidor dedicado para implementar el dispositivo.

- El modo Estándar federal de procesamiento de información (FIPS) no se admite para la implementación del dispositivo.

Servicios del dispositivo

El dispositivo tiene los servicios siguientes:

- Administrador de configuración del dispositivo: se trata de una aplicación web que se puede configurar con detalles de origen para iniciar la detección y la evaluación de los servidores.

- Agente de detección: el agente recopila los metadatos de configuración del servidor que se pueden usar para crear evaluaciones locales.

- Agente de evaluación: el agente recopila los metadatos de rendimiento del servidor, que se pueden usar para crear evaluaciones basadas en el rendimiento.

- Servicio de actualización automática: el servicio mantiene actualizados todos los agentes que se ejecutan en el dispositivo. Se ejecuta automáticamente una vez cada 24 horas.

- Agente de detección y evaluación de SQL: envía los metadatos de configuración y rendimiento de las instancias y bases de datos de SQL Server a Azure.

- Agente DRA: orquesta la replicación del servidor y coordina la comunicación entre los servidores replicados y Azure. Solo se usa al replicar servidores en Azure mediante la migración sin agente.

- Puerta de enlace: envía los datos replicados a Azure. Solo se usa al replicar servidores en Azure mediante la migración sin agente.

- Agente de detección y evaluación de aplicaciones web: envía los datos de configuración de las aplicaciones web a Azure.

Nota:

Los últimos tres servicios están disponibles en el dispositivo que se usa para la detección y evaluación de servidores que se ejecutan en las máquinas virtuales de VMware, las máquinas virtuales de Hyper-V, los servidores sin sistema operativo y los servidores que se ejecutan en otras nubes públicas, como AWS, GCP, etc.

Dispositivo: VMware

En la tabla siguiente se resumen los requisitos del dispositivo de Azure Migrate para VMware.

| Requisito | VMware |

|---|---|

| Permisos | Para acceder al administrador de configuración del dispositivo de manera local o remota, debe tener una cuenta de usuario local o de dominio con privilegios administrativos en el servidor del dispositivo. |

| Servicios del dispositivo | El dispositivo tiene los servicios siguientes: - Administrador de configuración del dispositivo: es una aplicación web que se puede configurar con detalles de origen para iniciar la detección y la evaluación de los servidores. - Agente de detección de VMware: el agente recopila los metadatos de configuración del servidor que se pueden usar para crear evaluaciones locales. - Agente de evaluación de VMware: el agente recopila los metadatos de rendimiento del servidor que se pueden usar para crear evaluaciones basadas en el rendimiento. - Servicio de actualización automática: el servicio mantiene actualizados todos los agentes que se ejecutan en el dispositivo. Se ejecuta automáticamente una vez cada 24 horas. - Agente DRA: orquesta la replicación del servidor y coordina la comunicación entre los servidores replicados y Azure. Solo se usa al replicar servidores en Azure mediante la migración sin agente. - Puerta de enlace: envía los datos replicados a Azure. Solo se usa al replicar servidores en Azure mediante la migración sin agente. - Agente de detección y evaluación de SQL: envía los metadatos de configuración y rendimiento de las instancias y bases de datos de SQL Server a Azure. - Agente de detección y evaluación de aplicaciones web: envía los datos de configuración de las aplicaciones web a Azure. |

| Límites del proyecto | Un dispositivo solo puede registrarse en un único proyecto. Un único proyecto puede tener varios dispositivos registrados. |

| Límites de detección | El dispositivo puede detectar hasta 10 000 servidores que se ejecutan en varias instancia de vCenter Server. Un único dispositivo puede conectarse hasta a 10 servidores vCenter Server. |

| Implementación admitida | Se implementa como un nuevo servidor que se ejecuta en vCenter Server mediante la plantilla OVA. Implemente en un servidor existente que ejecute Windows Server 2019 o Windows Server 2022 mediante el script del instalador de PowerShell. |

| Plantilla de OVA | Se descarga desde el proyecto o desde aquí. El tamaño de la descarga es 11,9 GB. La plantilla del dispositivo descargada incluye una licencia de evaluación de Windows Server 2022 que es válida durante 180 días. Si el período de evaluación está a punto de expirar, se recomienda descargar e implementar un nuevo dispositivo mediante la plantilla OVA, o bien activar la licencia del sistema operativo del servidor del dispositivo. |

| Comprobación de OVA | Compruebe la plantilla OVA descargada del proyecto comprobando los valores hash. |

| Script de PowerShell | Consulte este artículo sobre cómo implementar un dispositivo mediante el script del instalador de PowerShell. |

| Requisitos de hardware y de red | El dispositivo debe ejecutarse en un servidor con Windows Server 2019 o Windows Server 2022, 32 GB de RAM, 8 vCPU, alrededor de 80 GB de almacenamiento en disco y un conmutador virtual externo. El dispositivo requiere acceso a Internet, ya sea directamente o a través de un proxy. Si implementa el dispositivo mediante la plantilla OVA, necesitará suficientes recursos en vCenter Server para crear un servidor que cumpla los requisitos de hardware. Si ejecuta el dispositivo en un servidor existente, asegúrese de que este ejecuta Windows Server 2019 o Windows Server 2022 y que cumple los requisitos de hardware. |

| Requisitos de VMware | Si implementa el dispositivo como servidor en vCenter Server, debe implementarse en una instancia de vCenter Server que ejecute la versión 5.5, 6.0, 6.5, 6.7 o 7.0 y un host ESXi que ejecute la versión 5.5 o posterior. |

| VDDK (migración sin agentes) | A fin de utilizar el dispositivo para la migración sin agente de servidores, VMware vSphere VDDK debe estar instalado en el servidor del dispositivo. |

Dispositivo: Hyper-V

| Requisito | Hyper-V |

|---|---|

| Permisos | Para acceder al administrador de configuración del dispositivo de manera local o remota, debe tener una cuenta de usuario local o de dominio con privilegios administrativos en el servidor del dispositivo. |

| Servicios del dispositivo | El dispositivo tiene los servicios siguientes: - Administrador de configuración del dispositivo: es una aplicación web que se puede configurar con detalles de origen para iniciar la detección y la evaluación de los servidores. - Agente de detección: el agente recopila los metadatos de configuración del servidor que se pueden usar para crear evaluaciones locales. - Agente de evaluación: el agente recopila los metadatos de rendimiento del servidor que se pueden usar para crear evaluaciones basadas en el rendimiento. - Servicio de actualización automática: el servicio mantiene actualizados todos los agentes que se ejecutan en el dispositivo. Se ejecuta automáticamente una vez cada 24 horas. - Agente de detección y evaluación de SQL: envía los metadatos de configuración y rendimiento de las instancias y bases de datos de SQL Server a Azure. |

| Límites del proyecto | Un dispositivo solo puede registrarse en un único proyecto. Un único proyecto puede tener varios dispositivos registrados. |

| Límites de detección | Un dispositivo puede detectar hasta 5000 servidores que se ejecutan en el entorno de Hyper-V. Un dispositivo puede conectarse hasta a 300 hosts de Hyper-V. |

| Implementación admitida | Implementar como servidor que se ejecuta en un host de Hyper-V mediante una plantilla VHD. Implemente en un servidor existente que ejecute Windows Server 2019 o Windows Server 2022 mediante el script del instalador de PowerShell. |

| Plantilla de VHD | Archivo ZIP que incluye una plantilla VHD. Se descarga desde el proyecto o desde aquí. El tamaño de la descarga es 8,91 GB. La plantilla del dispositivo descargada incluye una licencia de evaluación de Windows Server 2022 que es válida durante 180 días. Si el período de evaluación está a punto de expirar, se recomienda descargar e implementar un nuevo dispositivo, o bien activar la licencia del sistema operativo del servidor del dispositivo. |

| Comprobación de VHD | Compruebe la plantilla VHD descargada del proyecto comprobando los valores hash. |

| Script de PowerShell | Consulte este artículo sobre cómo implementar un dispositivo mediante el script del instalador de PowerShell. |

| Requisitos de hardware y de red | El dispositivo debe ejecutarse en un servidor con Windows Server 2019 o Windows Server 2022, 16 GB de RAM, 8 vCPU, alrededor de 80 GB de almacenamiento en disco y un conmutador virtual externo. El dispositivo necesita una dirección IP estática o dinámica y requiere acceso a Internet, ya sea directamente o a través de un proxy. Si ejecuta el dispositivo como servidor que se ejecuta en un host de Hyper-V, necesita suficientes recursos en el host para crear un servidor que cumpla los requisitos de hardware. Si ejecuta el dispositivo en un servidor existente, asegúrese de que este ejecuta Windows Server 2019 o Windows Server 2022 y que cumple los requisitos de hardware. |

| Requisitos de Hyper-V | Si se implementa el dispositivo con la plantilla VHD, el dispositivo que proporciona Azure Migrate es la versión 5.0 de la máquina virtual de Hyper-V. El host de Hyper-V debe ejecutar Windows Server 2019 o Windows Server 2022. |

Dispositivo: físico

| Requisito | Cableado |

|---|---|

| Permisos | Para acceder al administrador de configuración del dispositivo de manera local o remota, debe tener una cuenta de usuario local o de dominio con privilegios administrativos en el servidor del dispositivo. |

| Servicios del dispositivo | El dispositivo tiene los servicios siguientes: - Administrador de configuración del dispositivo: es una aplicación web que se puede configurar con detalles de origen para iniciar la detección y la evaluación de los servidores. - Agente de detección: el agente recopila los metadatos de configuración del servidor que se pueden usar para crear evaluaciones locales. - Agente de evaluación: el agente recopila los metadatos de rendimiento del servidor que se pueden usar para crear evaluaciones basadas en el rendimiento. - Servicio de actualización automática: el servicio mantiene actualizados todos los agentes que se ejecutan en el dispositivo. Se ejecuta automáticamente una vez cada 24 horas. - Agente de detección y evaluación de SQL: envía los metadatos de configuración y rendimiento de las instancias y bases de datos de SQL Server a Azure. |

| Límites del proyecto | Un dispositivo solo puede registrarse en un único proyecto. Un único proyecto puede tener varios dispositivos registrados. |

| Límites de detección | Un dispositivo puede detectar hasta 1000 servidores físicos. |

| Implementación admitida | Se implementa en un servidor existente que ejecuta Windows Server 2022 mediante el script del instalador de PowerShell. |

| Script de PowerShell | Descargue el script (AzureMigrateInstaller.ps1) en un archivo ZIP desde el proyecto o desde aquí. Más información. El tamaño de la descarga es de 85,8 MB. |

| Comprobación del script | Compruebe el script del instalador de PowerShell descargado del proyecto comprobando los valores hash. |

| Requisitos de hardware y de red | El dispositivo debe ejecutarse en un servidor con Windows Server 2019 o Windows Server 2022, 16 GB de RAM, 8 vCPU, alrededor de 80 GB de almacenamiento en disco. El dispositivo necesita una dirección IP estática o dinámica y requiere acceso a Internet, ya sea directamente o a través de un proxy. Si ejecuta el dispositivo en un servidor existente, asegúrese de que este ejecuta Windows Server 2019 o Windows Server 2022 y que cumple los requisitos de hardware. |

acceso URL

El dispositivo de Azure Migrate necesita conectividad a Internet.

- Al implementar el dispositivo, Azure Migrate realiza una comprobación de conectividad con las direcciones URL necesarias.

- Debe permitir el acceso a todas las direcciones URL de la lista. Si solo está realizando la evaluación, puede omitir las direcciones URL marcadas como necesarias para la migración sin agente de VMware.

- Si usa un proxy basado en URL para conectarse a Internet, asegúrese de que el proxy resuelve los registros CNAME recibidos al buscar estas direcciones.

Direcciones URL de la nube pública

| URL | Detalles |

|---|---|

| *.portal.azure.com | Acceda a Azure Portal. |

| *.windows.net *.msftauth.net *.msauth.net *.microsoft.com *.live.com *.office.com *.microsoftonline.com *.microsoftonline-p.com *.microsoftazuread-sso.com |

Microsoft Entra ID los usa para la administración de identidades y el control de acceso. |

| management.azure.com | Se usa para implementaciones de recursos y operaciones de administración |

| *.services.visualstudio.com | Cargue los registros del dispositivo que se usan para la supervisión interna. |

| *.vault.azure.net | Administre secretos en Azure Key Vault. Nota: Asegúrese de que los servidores que se van a replicar tengan acceso a esto. |

| aka.ms/* | Se permite el acceso a estos vínculos; se usa para descargar e instalar las actualizaciones más recientes de los servicios del dispositivo. |

| download.microsoft.com/download | Permita descargas del centro de descargas de Microsoft. |

| *.servicebus.windows.net | Comunicación entre el dispositivo y el servicio Azure Migrate. |

| *.discoverysrv.windowsazure.com *.migration.windowsazure.com |

Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.hypervrecoverymanager.windowsazure.com | Se usa para la migración sin agentes de VMware. Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.blob.core.windows.net | Se usa para la migración sin agentes de VMware. Cargue los datos al almacenamiento para la migración. |

Direcciones URL de la nube del gobierno

| URL | Detalles |

|---|---|

| *.portal.azure.us | Acceda a Azure Portal. |

| graph.windows.net graph.microsoftazure.us |

Inicie sesión en la suscripción de Azure. |

| login.microsoftonline.us | Microsoft Entra ID los usa para la administración de identidades y el control de acceso. |

| management.usgovcloudapi.net | Se usa para implementaciones de recursos y operaciones de administración. |

| *.services.visualstudio.com | Cargue los registros del dispositivo que se usan para la supervisión interna. |

| *.vault.usgovcloudapi.net | Administre secretos en Azure Key Vault. |

| aka.ms/* | Se permite el acceso a estos vínculos; se usa para descargar e instalar las actualizaciones más recientes de los servicios del dispositivo. |

| download.microsoft.com/download | Permita descargas del centro de descargas de Microsoft. |

| *.servicebus.usgovcloudapi.net | Comunicación entre el dispositivo y el servicio Azure Migrate. |

| *.discoverysrv.windowsazure.us *.migration.windowsazure.us |

Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.hypervrecoverymanager.windowsazure.us | Se usa para la migración sin agentes de VMware. Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.blob.core.usgovcloudapi.net | Se usa para la migración sin agentes de VMware. Cargue los datos al almacenamiento para la migración. |

| *.applicationinsights.us | Cargue los registros del dispositivo que se usan para la supervisión interna. |

Direcciones URL de nube pública para la conectividad de vínculo privado

El dispositivo necesita acceso a las siguientes direcciones URL (directamente o a través de proxy) a través del acceso de vínculo privado y superior.

| URL | Detalles |

|---|---|

| *.portal.azure.com | Acceda a Azure Portal. |

| *.windows.net *.msftauth.net *.msauth.net *.microsoft.com *.live.com *.office.com *.microsoftonline.com *.microsoftonline-p.com *.microsoftazuread-sso.com |

Microsoft Entra ID los usa para la administración de identidades y el control de acceso. |

| management.azure.com | Se usa para implementaciones de recursos y operaciones de administración |

| *.services.visualstudio.com (opcional) | Cargue los registros del dispositivo que se usan para la supervisión interna. |

| aka.ms/* (opcional) | Se permite el acceso a estos vínculos; se usa para descargar e instalar las actualizaciones más recientes de los servicios del dispositivo. |

| download.microsoft.com/download | Permita descargas del centro de descargas de Microsoft. |

| *.blob.core.windows.net (optional) | Esto es opcional y no es obligatorio si la cuenta de almacenamiento tiene asociado un punto de conexión privado. |

Direcciones URL de nube gubernamental para la conectividad de vínculo privado

| URL | Detalles |

|---|---|

| *.portal.azure.us | Acceda a Azure Portal. |

| graph.windows.net | Inicie sesión en la suscripción de Azure. |

| login.microsoftonline.us | Microsoft Entra ID los usa para la administración de identidades y el control de acceso. |

| management.usgovcloudapi.net | Se usa para implementaciones de recursos y operaciones de administración. |

| *.services.visualstudio.com (opcional) | Cargue los registros del dispositivo que se usan para la supervisión interna. |

| aka.ms/* (opcional) | Se permite el acceso a estos vínculos; se usa para descargar e instalar las actualizaciones más recientes de los servicios del dispositivo. |

| download.microsoft.com/download | Permita descargas del centro de descargas de Microsoft. |

| *.blob.core.usgovcloudapi.net (optional) | Esto es opcional y no es obligatorio si la cuenta de almacenamiento tiene asociado un punto de conexión privado. |

| *.applicationinsights.us (opcional) | Cargue los registros del dispositivo que se usan para la supervisión interna. |

Direcciones URL de Microsoft Azure operado por 21Vianet (Microsoft Azure operado por 21Vianet)

| URL | Detalles |

|---|---|

| *.portal.azure.cn | Acceda a Azure Portal. |

| graph.chinacloudapi.cn | Inicie sesión en la suscripción de Azure. |

| login.microsoftonline.cn | Microsoft Entra ID los usa para la administración de identidades y el control de acceso. |

| management.chinacloudapi.cn | Se usa para implementaciones de recursos y operaciones de administración |

| *.services.visualstudio.com | Cargue los registros del dispositivo que se usan para la supervisión interna. |

| *.vault.chinacloudapi.cn | Administre secretos en Azure Key Vault. |

| aka.ms/* | Se permite el acceso a estos vínculos; se usa para descargar e instalar las actualizaciones más recientes de los servicios del dispositivo. |

| download.microsoft.com/download | Permita descargas del centro de descargas de Microsoft. |

| *.servicebus.chinacloudapi.cn | Comunicación entre el dispositivo y el servicio Azure Migrate. |

| *.discoverysrv.cn2.windowsazure.cn *.cn2.prod.migration.windowsazure.cn | Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.cn2.hypervrecoverymanager.windowsazure.cn | Se usa para la migración sin agentes de VMware. Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.blob.core.chinacloudapi.cn | Se usa para la migración sin agentes de VMware. Cargue los datos al almacenamiento para la migración. |

| *.applicationinsights.azure.cn | Cargue los registros del dispositivo que se usan para la supervisión interna. |

Direcciones URL de Microsoft Azure operado por 21Vianet

| URL | Detalles |

|---|---|

| *.portal.azure.cn | Acceda a Azure Portal. |

| graph.chinacloudapi.cn | Inicie sesión en la suscripción de Azure. |

| login.microsoftonline.cn | Microsoft Entra ID los usa para la administración de identidades y el control de acceso. |

| management.chinacloudapi.cn | Se usa para implementaciones de recursos y operaciones de administración |

| *.services.visualstudio.com | Cargue los registros del dispositivo que se usan para la supervisión interna. |

| *.vault.chinacloudapi.cn | Administre secretos en Azure Key Vault. |

| aka.ms/* | Se permite el acceso a estos vínculos; se usa para descargar e instalar las actualizaciones más recientes de los servicios del dispositivo. |

| download.microsoft.com/download | Permita descargas del centro de descargas de Microsoft. |

| *.servicebus.chinacloudapi.cn | Comunicación entre el dispositivo y el servicio Azure Migrate. |

| *.discoverysrv.cn2.windowsazure.cn *.cn2.prod.migration.windowsazure.cn |

Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.cn2.hypervrecoverymanager.windowsazure.cn | Se usa para la migración sin agentes de VMware. Conectarse a las direcciones URL del servicio Azure Migrate. |

| *.blob.core.chinacloudapi.cn | Se usa para la migración sin agentes de VMware. Cargue los datos al almacenamiento para la migración. |

| *.applicationinsights.azure.cn | Cargue los registros del dispositivo que se usan para la supervisión interna. |

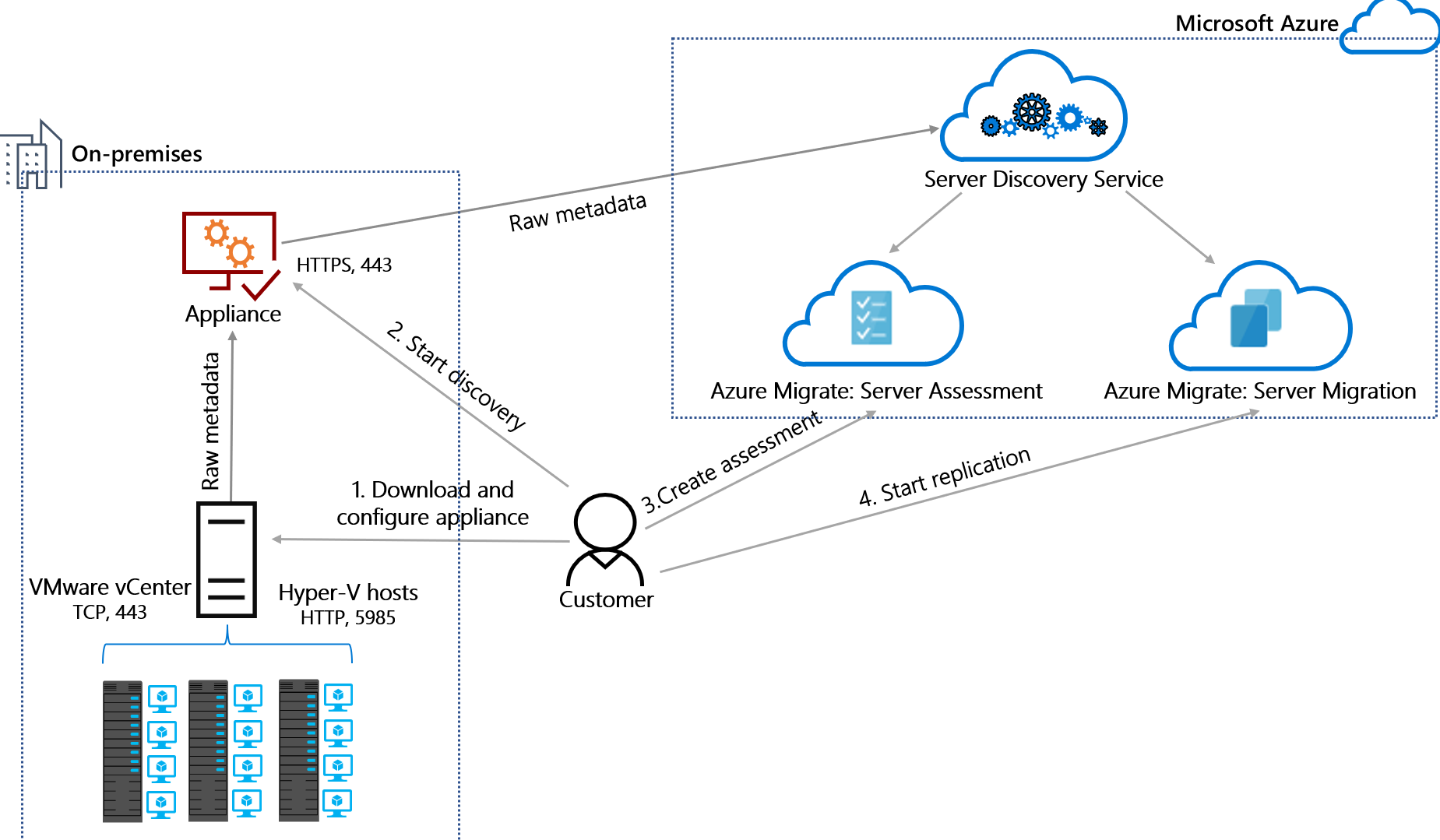

Proceso de detección y recopilación

El dispositivo se comunica con los orígenes de detección mediante el siguiente proceso.

| Process | Dispositivo de VMware | Dispositivo de Hyper-V | Dispositivo físico |

|---|---|---|---|

| Inicio de la detección | De forma predeterminada, el dispositivo se comunica con la instancia de vCenter Server en el puerto TCP 443. Si vCenter Server escucha en otro puerto, puede configurarlo en administrador de configuración del dispositivo. | El dispositivo se comunica con los hosts de Hyper-V en el puerto 5985 (HTTP) de WinRM. | El dispositivo se comunica con los servidores de Windows a través del puerto de WinRM 5985 (HTTP) con los servidores de Linux a través del puerto 22 (TCP). |

| Recopilación de metadatos de configuración y rendimiento | El dispositivo recopila los metadatos de los servidores que se ejecutan en instancias de vCenter Server mediante las API de vSphere; para ello, se conecta al puerto 443 (puerto predeterminado) o a cualquier otro puerto que vCenter Server escuche. | El dispositivo recopila los metadatos de los servidores que se ejecutan en hosts de Hyper-V mediante una sesión del Modelo de información común (CIM) con hosts en el puerto 5985. | El dispositivo recopila metadatos de servidores de Windows mediante la sesión del Modelo de información común (CIM) con servidores en el puerto 5985 y desde servidores de Linux mediante la conectividad SSH en el puerto 22. |

| Enviar datos de detección | El dispositivo envía los datos recopilados a Azure Migrate: Detección y evaluación y Migración y modernización a través del puerto SSL 443. El dispositivo puede conectarse a Azure a través de Internet o mediante emparejamiento privado ExpressRoute o circuitos de emparejamiento de Microsoft. |

El dispositivo envía los datos recopilados a Azure Migrate: Detección y evaluación a través del puerto SSL 443. El dispositivo puede conectarse a Azure a través de Internet o mediante emparejamiento privado ExpressRoute o circuitos de emparejamiento de Microsoft. |

El dispositivo envía los datos recopilados a Azure Migrate: Detección y evaluación a través del puerto SSL 443. El dispositivo puede conectarse a Azure a través de Internet o mediante emparejamiento privado ExpressRoute o circuitos de emparejamiento de Microsoft. |

| Frecuencia de recopilación de datos | Los metadatos de configuración se recopilan y envían cada 15 minutos. Los metadatos de rendimiento se recopilan cada 50 minutos para enviar un punto de datos a Azure. Los datos de inventario de software se envían a Azure una vez cada 24 horas. Los datos de dependencia sin agente se recopilan cada 5 minutos, se agregan en el dispositivo y se envían a Azure cada 6 horas. Los datos de configuración de SQL Server se actualizan una vez cada 24 horas y los datos de rendimiento se capturan cada 30 segundos. Los datos de configuración de las aplicaciones web se actualizan una vez cada 24 horas. Los datos de rendimiento no se capturan en las aplicaciones web. |

Los metadatos de configuración se recopilan y se envían cada 30 minutos. Los metadatos de rendimiento se recopilan cada 30 segundos y se agregan para enviar un punto de datos a Azure cada 15 minutos. Los datos de inventario de software se envían a Azure una vez cada 24 horas. Los datos de dependencia sin agente se recopilan cada 5 minutos, se agregan en el dispositivo y se envían a Azure cada 6 horas. Los datos de configuración de SQL Server se actualizan una vez cada 24 horas y los datos de rendimiento se capturan cada 30 segundos. |

Los metadatos de configuración se recopilan y se envían cada 3 horas. Los metadatos de rendimiento se recopilan cada 5 minutos para enviar un punto de datos a Azure. Los datos de inventario de software se envían a Azure una vez cada 24 horas. Los datos de dependencia sin agente se recopilan cada 5 minutos, se agregan en el dispositivo y se envían a Azure cada 6 horas. Los datos de configuración de SQL Server se actualizan una vez cada 24 horas y los datos de rendimiento se capturan cada 30 segundos. |

| Evaluación y migración | Puede crear evaluaciones a partir de los metadatos que haya recopilado el dispositivo mediante la herramienta Azure Migrate: Detección y evaluación. Asimismo, también puede comenzar a migrar servidores que se ejecutan en el entorno de VMware mediante la herramienta Migración y modernización para organizar la replicación de servidores sin agente. |

Puede crear evaluaciones a partir de los metadatos que haya recopilado el dispositivo mediante la herramienta Azure Migrate: Detección y evaluación. | Puede crear evaluaciones a partir de los metadatos que haya recopilado el dispositivo mediante la herramienta Azure Migrate: Detección y evaluación. |

Actualizaciones del dispositivo

El dispositivo se actualiza a medida que se actualizan los servicios de Azure Migrate que se ejecutan en el dispositivo. Esto sucede automáticamente porque la actualización automática está habilitada en el dispositivo de forma predeterminada. Puede cambiar esta configuración predeterminada para actualizar los servicios de dispositivo manualmente.

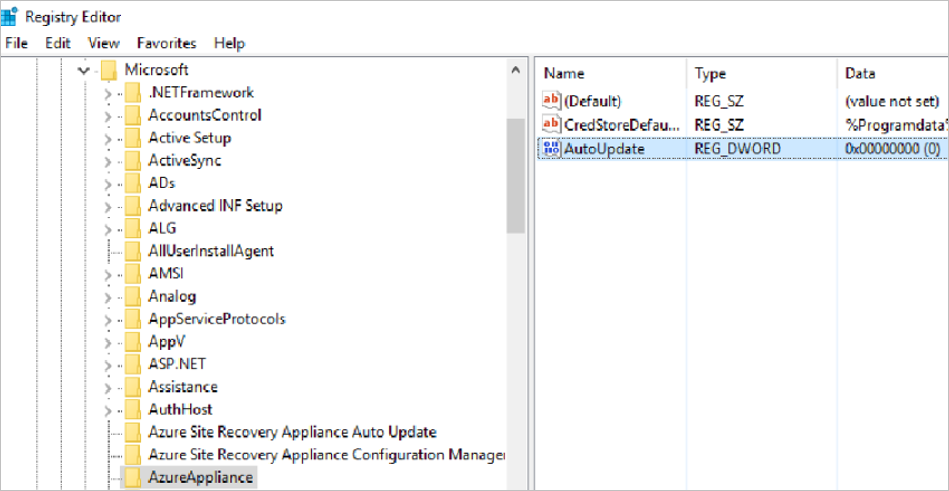

Desactivación de la actualización automática

En el servidor que ejecuta el dispositivo, abra el Editor del Registro.

Vaya a HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureAppliance.

Para desactivar la actualización automática, cree una clave AutoUpdate de clave del Registro con un valor de DWORD de 0.

Activación de la actualización automática

Puede activar la actualización automática mediante cualquiera de estos métodos:

- Eliminando la clave del Registro de AutoUpdate de HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureAppliance.

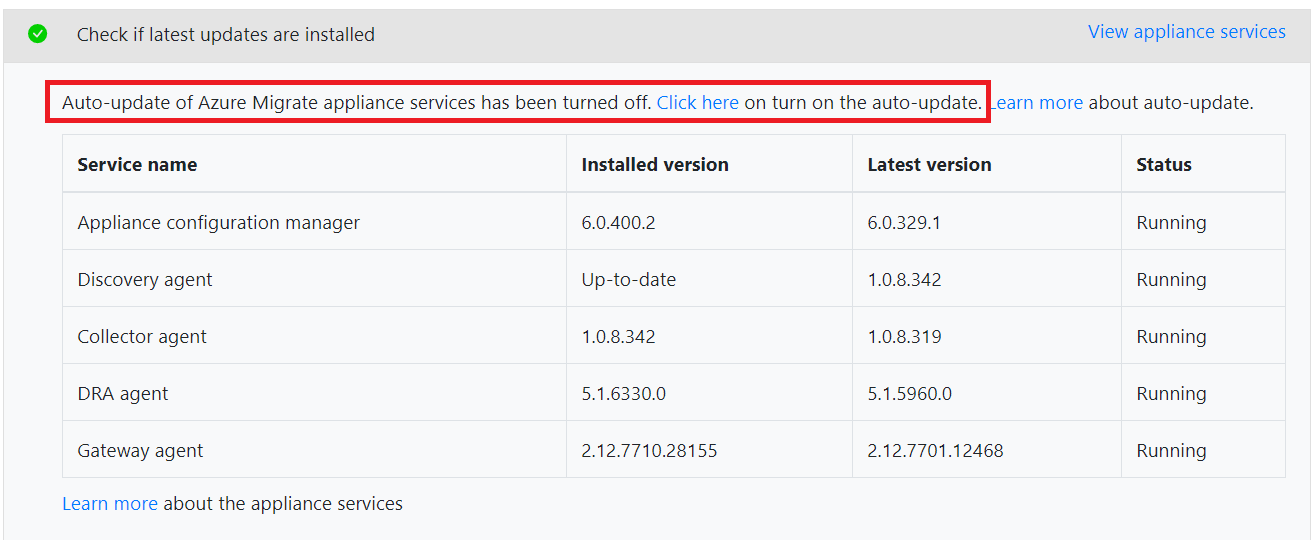

- Haga clic en Ver servicios del dispositivo desde las comprobaciones de actualizaciones más recientes en el panel Configurar los requisitos previos para activar la actualización automática.

Para eliminar la clave del Registro:

- En el servidor que ejecuta el dispositivo, abra el Editor del Registro.

- Vaya a HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureAppliance.

- Elimine la clave del registro AutoUpdate que se creó anteriormente para desactivar la actualización automática.

Para realizar la activación desde Appliance Configuration Manager, una vez completada la detección:

En el administrador de configuración del dispositivo, vaya al panel Configurar los requisitos previos.

En la comprobación de actualizaciones más recientes, haga clic en Ver servicios del dispositivo y haga clic en el vínculo para activar la actualización automática.

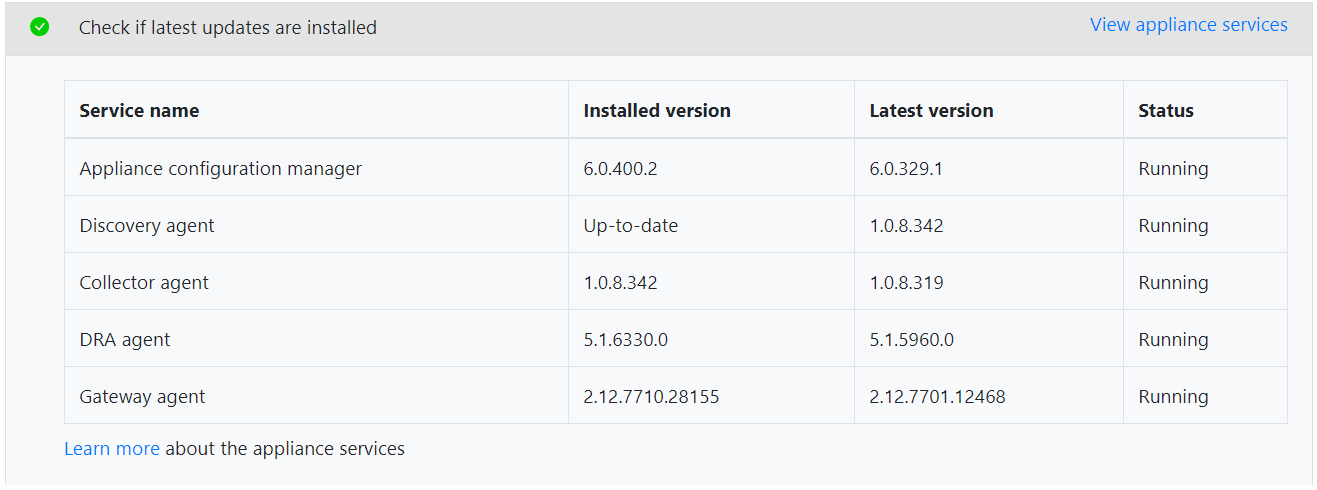

Comprobación de la versión de servicios del dispositivo

Puede comprobar la versión de los servicios del dispositivo con cualquiera de estos métodos:

- En el administrador de configuración del dispositivo, vaya al panel Configurar los requisitos previos.

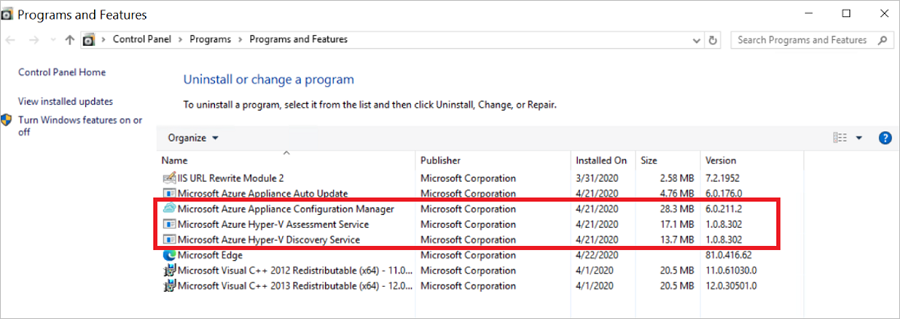

- En el dispositivo, en el Panel de control>Programas y características.

Para registrar el administrador de configuración del dispositivo:

En el administrador de configuración del dispositivo, vaya al panel Configurar los requisitos previos.

En la comprobación de actualizaciones más recientes, haga clic en Ver servicios del dispositivo.

Para consultarlo en el Panel de control.

En el dispositivo, haga clic en Inicio>Panel de control>Programas y características

Compruebe las versiones de los servicios de dispositivo en la lista.

Actualización manual de una versión anterior

Si está ejecutando una versión anterior para cualquiera de los servicios, debe desinstalar el servicio y actualizar manualmente a la versión más reciente.

Para buscar las versiones de servicio de dispositivo más recientes, descargue el archivo LatestComponents.json.

Después de la descarga, abra el archivo LatestComponents.json en el Bloc de notas.

Busque la última versión del servicio en el archivo y el vínculo de descarga correspondiente. Por ejemplo:

"Name": "ASRMigrationWebApp", "DownloadLink": "https://download.microsoft.com/download/f/3/4/f34b2eb9-cc8d-4978-9ffb-17321ad9b7ed/MicrosoftAzureApplianceConfigurationManager.msi", "Version": "6.0.211.2", "Md5Hash": "e00a742acc35e78a64a6a81e75469b84"Descargue la versión más reciente de un servicio obsoleto mediante el vínculo de descarga del archivo.

Después de la descarga, ejecute el siguiente comando en una ventana de comandos de administrador para comprobar la integridad del MSI descargado.

C:\> Get-FileHash -Path <file_location> -Algorithm [Hashing Algorithm]Por ejemplo:

C:\> CertUtil -HashFile C:\Users\public\downloads\MicrosoftAzureApplianceConfigurationManager.MSI MD5Compruebe que la salida del comando coincide con la entrada de valor hash del servicio en el archivo (por ejemplo, el valor hash MD5 anterior).

Ahora, ejecute el archivo MSI para instalar el servicio. Se trata de una instalación silenciosa y la ventana de instalación se cierra una vez finalizada.

Una vez finalizada la instalación, compruebe la versión del servicio en Panel de control>Programas y características. Ahora, la versión del servicio debe actualizarse a la última que se muestra en el archivo json.

Pasos siguientes

- Obtenga información sobre cómo configurar el dispositivo para VMware.

- Obtenga información sobre cómo configurar el dispositivo para Hyper-V.

- Obtenga información sobre cómo configurar el dispositivo para servidores físicos.