Aprovisionamiento de acceso a metadatos del sistema en Azure SQL Database mediante directivas de Microsoft Purview DevOps

Las directivas de DevOps son un tipo de directivas de acceso de Microsoft Purview. Permiten administrar el acceso a los metadatos del sistema en orígenes de datos registrados para la administración de uso de datos en Microsoft Purview. Estas directivas se configuran directamente desde el portal de gobernanza de Microsoft Purview y, después de guardarlas, se publican automáticamente y el origen de datos las aplica. Las directivas de Microsoft Purview solo administran el acceso para las entidades de seguridad de Azure AD.

En esta guía paso a paso se explica cómo configurar Azure SQL Database para aplicar las directivas creadas en Microsoft Purview. Se tratan los pasos de configuración de Azure SQL Database y los de Microsoft Purview para aprovisionar el acceso a los metadatos del sistema de Azure SQL Database (DMV y DMF) mediante las acciones de directivas de DevOps Supervisión del rendimiento de SQL o Auditoría de seguridad de SQL.

Requisitos previos

Una cuenta de Azure con una suscripción activa. Cree una cuenta de forma gratuita.

Una cuenta de Microsoft Purview nueva o existente. Siga esta guía de inicio rápido para crear una.

- Cree una nueva instancia de Azure SQL Database o use una existente en una de las regiones disponibles actualmente para esta característica. Puede seguir esta guía para crear una instancia de Azure SQL Database.

Compatibilidad con regiones

Se admiten todas las regiones de Microsoft Purview .

La aplicación de directivas de Microsoft Purview solo está disponible en las siguientes regiones para Azure SQL Database:

Nube pública:

- Este de EE. UU.

- Este de EE. UU. 2

- Centro y Sur de EE. UU.

- Centro oeste de EE. UU.

- Oeste de EE. UU. 3

- Centro de Canadá

- Sur de Brasil

- Oeste de Europa

- Norte de Europa

- Centro de Francia

- Sur de Reino Unido

- Norte de Sudáfrica

- Centro de la India

- Sudeste asiático

- Asia Oriental

- Este de Australia

Nubes soberanas:

- USGov Virginia

- Norte de China 3

Configuración de la instancia de Azure SQL Database para las directivas de Microsoft Purview

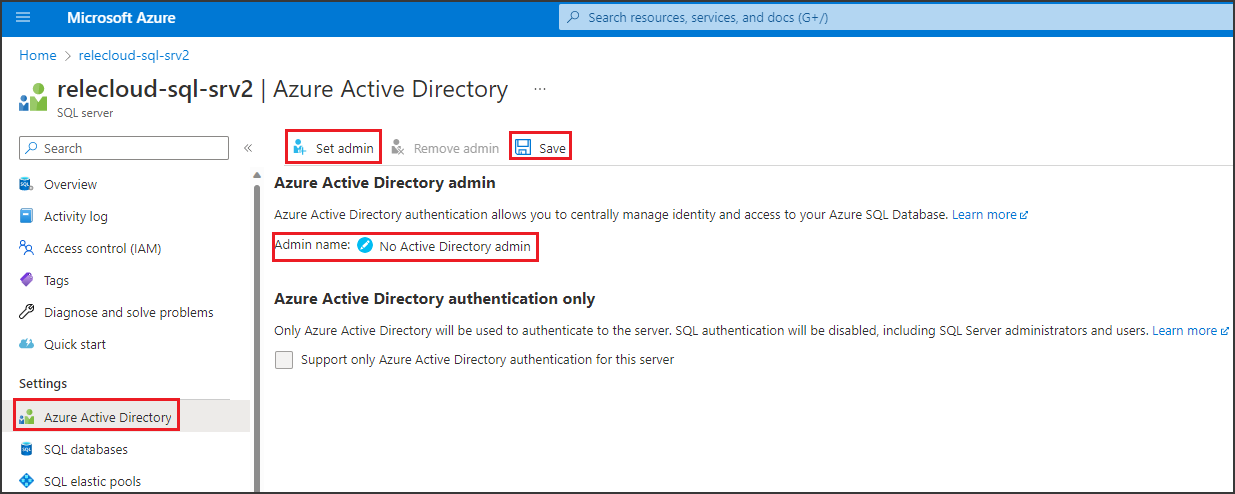

Para que el servidor lógico asociado a Azure SQL Database respete las directivas de Microsoft Purview, debe configurar un administrador de Azure Active Directory. En el Azure Portal, vaya al servidor lógico que hospeda la instancia de Azure SQL Database. En el menú lateral, seleccione Azure Active Directory. Establezca un nombre de administrador en cualquier usuario o grupo de Azure Active Directory que prefiera y, a continuación, seleccione Guardar.

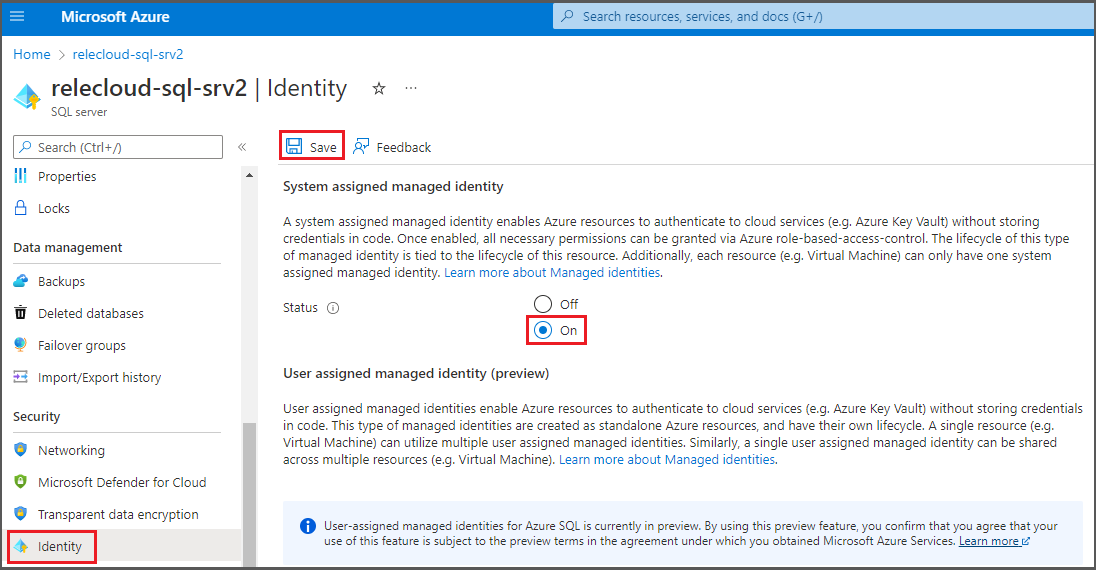

A continuación, en el menú lateral, seleccione Identidad. En Identidad administrada asignada por el sistema, active el estado y seleccioneGuardar.

Configuración de Microsoft Purview

Registro del origen de datos en Microsoft Purview

Para poder crear una directiva en Microsoft Purview para un recurso de datos, debe registrar ese recurso de datos en Microsoft Purview Studio. Encontrará las instrucciones relacionadas con el registro del recurso de datos más adelante en esta guía.

Nota:

Las directivas de Microsoft Purview se basan en la ruta de acceso de ARM del recurso de datos. Si un recurso de datos se mueve a un nuevo grupo de recursos o una suscripción, deberá anular su registro y volver a registrarse en Microsoft Purview.

Configuración de permisos para habilitar la administración de uso de datos en el origen de datos

Una vez registrado un recurso, pero antes de que se pueda crear una directiva en Microsoft Purview para ese recurso, debe configurar los permisos. Se necesita un conjunto de permisos para habilitar la administración de uso de datos. Esto se aplica a orígenes de datos, grupos de recursos o suscripciones. Para habilitar la administración de uso de datos, debe tener privilegios específicos de Administración de identidades y acceso (IAM) en el recurso, así como privilegios específicos de Microsoft Purview:

Debe tener una de las siguientes combinaciones de roles de IAM en la ruta de acceso de Azure Resource Manager del recurso o en cualquier elemento primario del mismo (es decir, mediante la herencia de permisos de IAM):

- Propietario de IAM

- Colaborador de IAM y administrador de acceso de usuarios de IAM

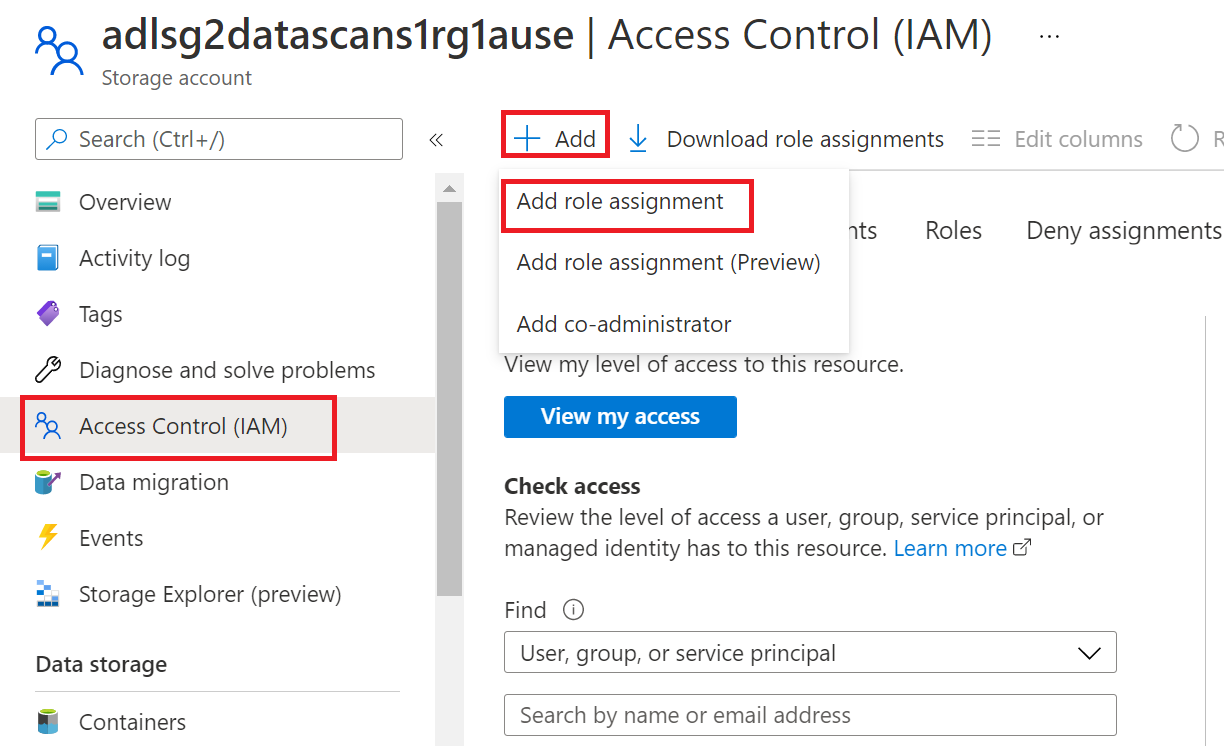

Para configurar permisos de control de acceso basado en rol (RBAC) de Azure, siga esta guía. En la captura de pantalla siguiente se muestra cómo acceder a la sección Access Control de la Azure Portal para que el recurso de datos agregue una asignación de roles.

Nota:

El rol Propietario de IAM para un recurso de datos se puede heredar de un grupo de recursos primario, una suscripción o un grupo de administración de suscripciones. Compruebe qué usuarios, grupos y entidades de servicio de Azure AD contienen o heredan el rol propietario de IAM para el recurso.

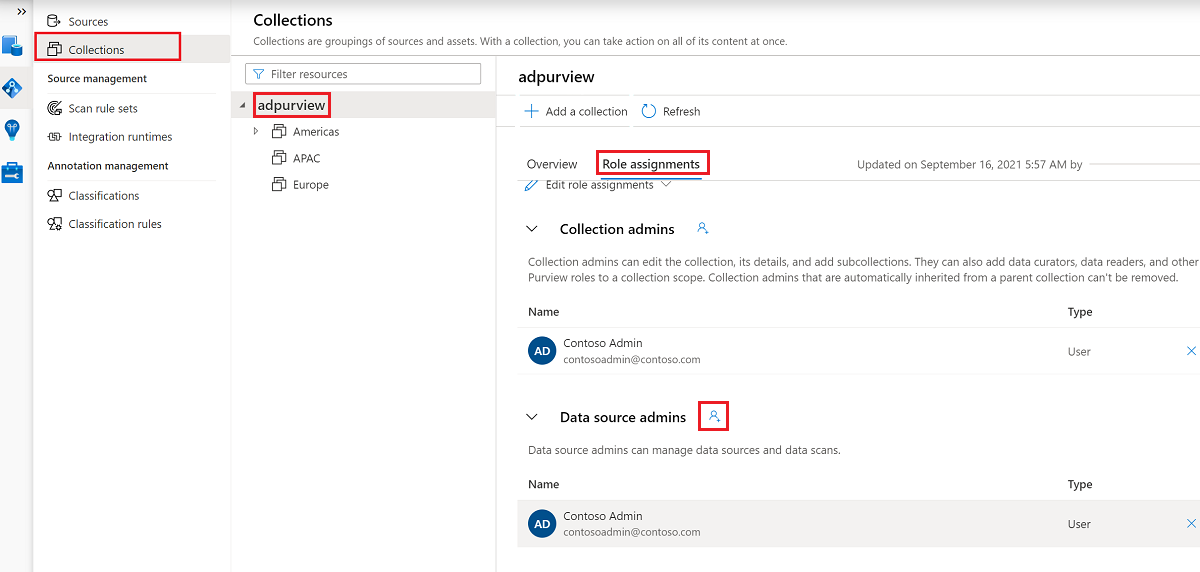

También debe tener el rol de administrador de origen de datos de Microsoft Purview para la colección o una colección primaria (si la herencia está habilitada). Para obtener más información, consulte la guía sobre la administración de asignaciones de roles de Microsoft Purview.

En la captura de pantalla siguiente se muestra cómo asignar el rol de administrador de origen de datos en el nivel de colección raíz.

Configuración de permisos de Microsoft Purview para crear, actualizar o eliminar directivas de acceso

Para crear, actualizar o eliminar directivas, debe obtener el rol de autor de directivas en Microsoft Purview en el nivel de colección raíz:

- El rol de autor de directivas puede crear, actualizar y eliminar directivas de DevOps y propietario de datos.

- El rol de autor de directivas puede eliminar directivas de acceso de autoservicio.

Para obtener más información sobre cómo administrar asignaciones de roles de Microsoft Purview, consulte Creación y administración de colecciones en el Mapa de datos de Microsoft Purview.

Nota:

El rol de autor de directiva debe configurarse en el nivel de colección raíz.

Además, para buscar fácilmente usuarios o grupos de Azure AD al crear o actualizar el asunto de una directiva, puede beneficiarse en gran medida de obtener el permiso Lectores de directorio en Azure AD. Se trata de un permiso común para los usuarios de un inquilino de Azure. Sin el permiso Lector de directorios, el autor de la directiva tendrá que escribir el nombre de usuario completo o el correo electrónico de todas las entidades de seguridad incluidas en el asunto de una directiva de datos.

Configuración de permisos de Microsoft Purview para publicar directivas de propietario de datos

Las directivas de propietario de datos permiten comprobaciones y saldos si asigna los roles de autor de directiva de Microsoft Purview y Administrador de origen de datos a diferentes personas de la organización. Antes de que se aplique una directiva de propietario de datos, una segunda persona (administrador del origen de datos) debe revisarla y aprobarla explícitamente publicándola. Esto no se aplica a las directivas de acceso de DevOps o autoservicio, ya que la publicación es automática para ellas cuando se crean o actualizan esas directivas.

Para publicar una directiva de propietario de datos, debe obtener el rol Administrador del origen de datos en Microsoft Purview en el nivel de recopilación raíz.

Para obtener más información sobre cómo administrar asignaciones de roles de Microsoft Purview, consulte Creación y administración de colecciones en el Mapa de datos de Microsoft Purview.

Nota:

Para publicar directivas de propietario de datos, el rol de administrador del origen de datos debe configurarse en el nivel de recopilación raíz.

Delegar la responsabilidad de aprovisionamiento de acceso a roles en Microsoft Purview

Una vez habilitado un recurso para la administración de uso de datos, cualquier usuario de Microsoft Purview con el rol Autor de directiva en el nivel de recopilación raíz puede aprovisionar el acceso a ese origen de datos desde Microsoft Purview.

Nota:

Cualquier administrador de colección raíz de Microsoft Purview puede asignar nuevos usuarios a roles de autor de directiva raíz. Cualquier administrador de recopilación puede asignar nuevos usuarios a un rol de administrador de origen de datos en la colección. Minimice y examine cuidadosamente a los usuarios que tienen roles de administrador de Microsoft Purview Collection, administrador de origen de datos o autor de directivas .

Si se elimina una cuenta de Microsoft Purview con directivas publicadas, dichas directivas dejarán de aplicarse en un período de tiempo que depende del origen de datos específico. Este cambio puede tener implicaciones en la disponibilidad de acceso a datos y seguridad. Los roles Colaborador y Propietario de IAM pueden eliminar cuentas de Microsoft Purview. Para comprobar estos permisos, vaya a la sección Control de acceso (IAM) de su cuenta de Microsoft Purview y seleccione Asignaciones de roles. También puede usar un bloqueo para evitar que la cuenta de Microsoft Purview se elimine mediante bloqueos de Resource Manager.

Registro de los orígenes de datos en Microsoft Purview

El origen de datos Azure SQL Database debe registrarse primero en Microsoft Purview para poder crear directivas de acceso. Puede seguir estas guías:

Registro y examen de Azure SQL Database

Después de registrar los recursos, deberá habilitar la administración de uso de datos. Data Use Management necesita ciertos permisos y puede afectar a la seguridad de los datos, ya que delega a determinados roles de Microsoft Purview la capacidad de administrar el acceso a los orígenes de datos. Consulte las prácticas seguras relacionadas con la administración del uso de datos en esta guía: Habilitación de la administración del uso de datos

Una vez que el origen de datos tenga habilitado el botón de alternancia Administración de uso de datos, tendrá un aspecto similar al de esta captura de pantalla. Esto permitirá que las directivas de acceso se usen con el origen de datos especificado.

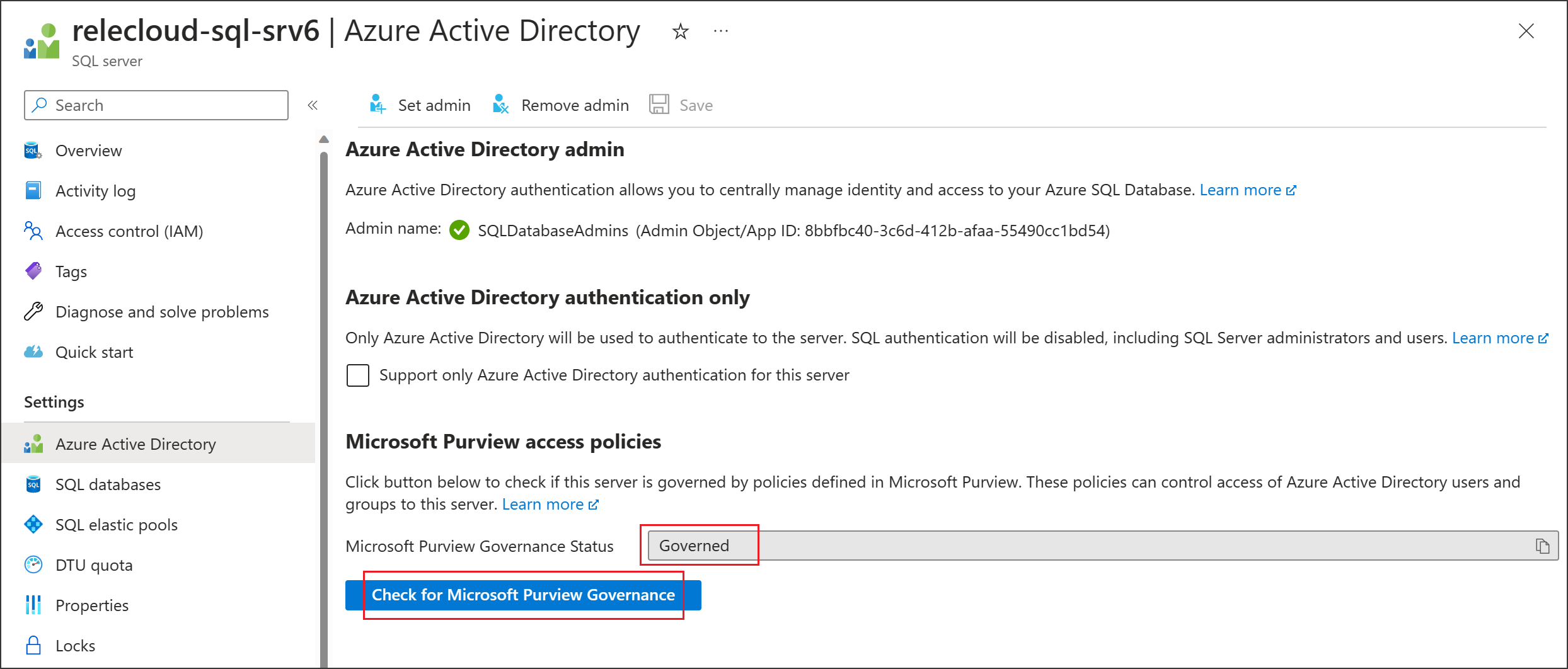

Vuelva a la Azure Portal de Azure SQL Database para comprobar que ahora se rige por Microsoft Purview:

Inicie sesión en el Azure Portal a través de este vínculo.

Seleccione el Azure SQL Server que desea configurar.

Vaya a Azure Active Directory en el panel izquierdo.

Desplácese hacia abajo hasta Directivas de acceso de Microsoft Purview.

Seleccione el botón Para comprobar la gobernanza de Microsoft Purview. Espere mientras se procesa la solicitud. Puede tardar unos minutos.

Confirme que el estado de gobernanza de Microsoft Purview muestra

Governed. Tenga en cuenta que puede tardar unos minutos después de habilitar la administración de uso de datos en Microsoft Purview para que se refleje el estado correcto.

Nota:

Si deshabilita la administración del uso de datos para este origen de datos de Azure SQL Database, el estado de gobernanza de Microsoft Purview podría tardar hasta 24 horas en actualizarse automáticamente a Not Governed. Para acelerar esto, seleccione Comprobar la gobernanza de Microsoft Purview. Antes de habilitar la administración de uso de datos para el origen de datos en otra cuenta de Microsoft Purview, asegúrese de que el estado de gobernanza de Purview se muestra como .Not Governed A continuación, repita los pasos anteriores con la nueva cuenta de Microsoft Purview.

Creación de una nueva directiva de DevOps

Siga este vínculo para ver los pasos para crear una nueva directiva de DevOps en Microsoft Purview.

Enumerar directivas de DevOps

Siga este vínculo para ver los pasos para enumerar las directivas de DevOps en Microsoft Purview.

Actualización de una directiva de DevOps

Siga este vínculo para ver los pasos para actualizar las directivas de DevOps en Microsoft Purview.

Eliminación de una directiva de DevOps

Siga este vínculo para ver los pasos para eliminar directivas de DevOps en Microsoft Purview.

Importante

Las directivas de DevOps se publican automáticamente y los cambios pueden tardar hasta 5 minutos en aplicarse por el origen de datos.

Prueba de la directiva de DevOps

Vea cómo probar la directiva que ha creado

Detalles de definición de roles

Consulte la asignación del rol de DevOps a las acciones del origen de datos.

Siguientes pasos

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de