Prepararse para un ataque por ransomware

Adopción de un marco de ciberseguridad

Un buen punto de partida es usar el punto de referencia de seguridad en la nube de Microsoft (MSCB) para proteger el entorno de Azure. El punto de referencia de seguridad en la nube de Microsoft es el marco de control de la seguridad de Azure creado a partir de los marcos de control de seguridad del sector, como SP800-53 de NIST o CIS Controls v7.1.

El punto de referencia de seguridad en la nube de Microsoft proporciona a las organizaciones instrucciones para configurar Azure y los servicios de Azure, así como para implementar los controles de seguridad. Las organizaciones pueden usar Microsoft Defender for Cloud para supervisar el estado de su entorno de Azure en directo con todos los controles de MCSB.

En última instancia, el marco está destinado a reducir y administrar mejor los riesgos de ciberseguridad.

Clasificación por orden de prioridad de la mitigación

En función de nuestra experiencia con ataques de ransomware, descubrimos que el orden de prioridad debe ser: 1) preparación, 2) limitación, 3) evitación. Esto puede parecer contradictorio, ya que la mayoría de la gente quiere evitar un ataque y seguir adelante. Por desgracia, debemos asumir las infracciones (un principio clave de la Confianza cero) y centrarnos primero en mitigar el mayor daño de forma confiable. Esta clasificación por orden de prioridad es fundamental debido a la alta probabilidad de que se produzca un escenario con ransomware en el peor de los casos. Aunque no es una verdad agradable de aceptar, nos enfrentamos a atacantes humanos creativos y motivados que son expertos en encontrar una manera de controlar los complejos entornos del mundo real en los que operamos. Frente a esta realidad, es importante prepararse para lo peor y establecer marcos para contener e impedir que los atacantes consigan lo que buscan.

Aunque estas prioridades deben regir lo que se hace en primer lugar, animamos a las organizaciones a que ejecuten pasos en paralelo siempre que sea posible, incluida la extracción de los beneficios rápidos del el paso 1 siempre que se pueda.

Dificultar el acceso

Evite que un atacante de ransomware entre en su entorno y responda rápidamente a los incidentes para eliminar el acceso del atacante antes de que pueda robar y cifrar los datos. Esto hace que los atacantes fracasen antes y más a menudo y que disminuya el beneficio de sus ataques. Si bien la prevención es el resultado preferido, es un proceso continuo y puede no ser posible lograr prevenir y responder rápidamente al 100 % en las organizaciones del mundo real (estado complejo con varias plataformas y varias nubes con responsabilidades de TI distribuidas).

Para conseguirlo, las organizaciones deben identificar y ejecutar ganancias rápidas para fortalecer los controles de seguridad a fin de impedir la entrada y detectar o destruir rápidamente a los atacantes, e implementar además un programa sostenido que les ayude a mantenerse seguros. Microsoft recomienda que las organizaciones sigan los principios que se describen en la estrategia de Confianza cero aquí. En concreto, contra el ransomware, las organizaciones deben dar prioridad a:

- Mejorar la higiene de la seguridad centrando los esfuerzos en la reducción de la superficie de ataque y en la gestión de las amenazas y vulnerabilidades de los recursos de su patrimonio.

- Implementar controles de protección, detección y respuesta para sus recursos digitales que puedan proteger contra las amenazas básicas y avanzadas, proporcionar visibilidad y alertas sobre la actividad de los atacantes y responder a las amenazas activas.

Limitar el ámbito de los daños

Asegúrese de que dispone de controles sólidos (prevención, detección y respuesta) para las cuentas con privilegios, como las de los administradores de TI y otros roles con el control de los sistemas críticos para la empresa. Esto ralentiza o bloquea a los atacantes para que no puedan acceder completamente a sus recursos para robarlos y cifrarlos. Si se elimina la capacidad de los atacantes de utilizar las cuentas de administración de TI como un acceso directo a los recursos, se reducen drásticamente las probabilidades de que tengan éxito en el ataque y en la exigencia de pago o beneficio.

Las organizaciones deben contar con una seguridad elevada para las cuentas con privilegios (protección firme, supervisión estrecha y respuesta rápida a los incidentes relacionados con estos roles). Consulte el plan de modernización rápida de seguridad de Microsoft, que abarca:

- Seguridad de sesión de un extremo a otro (incluida la autenticación multifactor (MFA) para administradores)

- Protección y supervisión de los sistemas de identidad

- Mitigación del recorrido lateral

- Respuesta rápida frente a amenazas

Preparación para lo peor

Elabore un plan con el peor escenario posible y espere que ocurra (en todos los niveles de la organización). Esto ayuda a su organización y a otros usuarios del mundo en el que depende:

- Limite los daños para el peor de los casos: aunque restaurar todos los sistemas a partir de las copias de seguridad es muy perjudicial para la empresa, es más eficaz y eficiente que intentar hacerlo utilizando herramientas de descifrado (de baja calidad) proporcionadas por el atacante después de pagar para obtener la clave. Nota: Pagar es un camino incierto. Usted no tiene ninguna garantía formal o jurídica de que la clave funcione en todos los archivos, de que las herramientas funcionen eficazmente o de que el atacante (que puede ser un afiliado aficionado que utiliza un conjunto de herramientas profesionales) actúe de buena fe.

- Limitar la rentabilidad financiera de los atacantes: si una organización puede restaurar las operaciones de negocio sin pagar a los atacantes, el ataque fracasa y resulta en una rentabilidad de la inversión (ROI) cero para los atacantes. Esto hace que sea menos probable que ataquen a la organización en el futuro (y les priva de más financiación para atacar a otros).

Los atacantes pueden seguir intentando extorsionar a la organización mediante la divulgación de datos o el abuso o la venta de los datos robados, pero esto les da menos ventaja que si tienen la única vía de acceso a sus datos y sistemas.

Para conseguirlo, las organizaciones deben asegurarse de tomar las siguientes medidas:

- Registrar los riesgos: agregue ransomware al registro de riesgos como escenario de alta probabilidad y alto impacto. Haga un seguimiento del estado de mitigación a través del ciclo de evaluación de administración de riesgos empresariales (ERM).

- Definir y hacer copias de seguridad de los recursos críticos de la empresa: defina los sistemas necesarios para las operaciones críticas de la empresa y haga copias de seguridad automáticas según una programación regular (incluida la copia de seguridad correcta de las dependencias críticas, como Active Directory). Proteja las copias de seguridad contra el borrado y el cifrado deliberados con el almacenamiento sin conexión, el almacenamiento inmutable o los pasos fuera de banda (MFA o PIN) antes de modificar o borrar las copias de seguridad en línea.

- Probar el escenario de "recuperación desde cero": pruébelo para garantizar que su continuidad de negocio/recuperación ante desastres (BC/DR) pueda poner en línea rápidamente las operaciones críticas del negocio desde la funcionalidad cero (todos los sistemas están fuera de servicio). Llevar a cabo ejercicios prácticos para validar los procesos y procedimientos técnicos de todos los equipos, incluidas las comunicaciones con los empleados y los clientes fuera de banda (suponiendo que todo el correo electrónico/chat/etc. no funciona).

Es fundamental proteger (o imprimir) los documentos y sistemas adicionales necesarios para la recuperación, incluidos los documentos del procedimiento de restauración, las CMDB, los diagramas de red, las instancias de SolarWinds, etc. Los atacantes los destruyen regularmente. - Reduzca la exposición local mediante; para ello, mueva los datos a servicios en la nube con copias de seguridad automáticas y reversión de autoservicio.

Promover la concienciación y asegurarse de que no existe un vacío de conocimientos

Hay una serie de actividades que pueden llevarse a cabo para prepararse ante posibles incidentes de ransomware.

Educar a los usuarios finales sobre los peligros del ransomware

Como la mayoría de las variantes de ransomware dependen de que los usuarios finales instalen el ransomware o se conecten a sitios web comprometidos, todos los usuarios finales deben ser educados sobre los peligros. Esto suele formar parte del curso anual de concienciación sobre la seguridad, así como del curso ad hoc disponible a través de los sistemas de administración del aprendizaje de la empresa. El curso de concienciación también debe extenderse a los clientes de la empresa a través de sus portales u otros canales adecuados.

Educar a los analistas del centro de operaciones de seguridad (SOC) y a otros sobre cómo responder a los incidentes de ransomware

Los analistas del SOC y otras personas involucradas en incidentes de ransomware deben conocer los fundamentos del software malintencionado y, en concreto, del ransomware. Deben conocer las principales variantes o familias de ransomware, junto con algunas de sus características típicas. El personal del centro de llamadas al cliente también debe saber cómo manejar los informes de ransomware de los usuarios finales y los clientes de la empresa.

Asegúrese de que tiene implantados los controles técnicos adecuados.

Hay una gran variedad de controles técnicos que deben aplicarse para proteger, detectar y responder a los incidentes de ransomware con un fuerte énfasis en la prevención. Como mínimo, los analistas del SOC deben tener acceso a la telemetría generada por los sistemas antimalware de la empresa, entender qué medidas preventivas existen, comprender la infraestructura a la que apunta el ransomware y ser capaces de ayudar a los equipos de la empresa a tomar las medidas adecuadas.

Esto debería incluir algunas o todas las siguientes herramientas esenciales:

Herramientas de prevención y de investigación

- Conjuntos de productos antimalware para servidores empresariales (como Microsoft Defender for Cloud)

- Soluciones antimalware de red (como Azure Antimalware)

- Plataformas de análisis de datos de seguridad (como Azure Monitor, Sentinel)

- Sistemas de detección y prevención de intrusiones de próxima generación

- Firewall de próxima generación (NGFW)

Kits de herramientas de respuesta y análisis de malware

- Sistemas de análisis de malware automatizados compatibles con la mayoría de los principales sistemas operativos de servidor y usuario final de la organización

- Herramientas de análisis de malware estáticas y dinámicas

- Hardware y software forense digital

- Acceso a Internet no organizativo (por ejemplo, 4G)

- Para lograr la máxima eficacia, los analistas del SOC deben tener un amplio acceso a casi todas las plataformas antimalware a través de sus interfaces nativas, además de una telemetría unificada dentro de las plataformas de análisis de datos de seguridad. En la plataforma del antimalware nativo de Azure para Azure Cloud Services y Virtual Machines se proporcionan guías paso a paso sobre cómo lograr esto.

- Orígenes de enriquecimiento e inteligencia

- Orígenes de inteligencia sobre amenazas y malware en línea y sin conexión (como Sentinel, Azure Network Watcher)

- Active Directory y otros sistemas de autenticación (y registros relacionados)

- Bases de datos de administración de configuración interna (CMDB) que contienen información del dispositivo de punto de conexión

Protección de los datos

- Implemente la protección de datos para garantizar una recuperación rápida y confiable tras un ataque de ransomware y el bloqueo de algunas técnicas.

- Designe carpetas protegidas: para dificultar que las aplicaciones no autorizadas modifiquen los datos de estas carpetas.

- Revise los permisos: para reducir el riesgo de un acceso amplio que permita el ransomware.

- Detecte permisos amplios de escritura y eliminación en recursos compartidos de archivos, SharePoint y otras soluciones.

- Reduzca la amplitud de los permisos y cumpla los requisitos de colaboración empresarial.

- Audite y supervise que no reaparezcan los permisos amplios.

- Copias de seguridad seguras

- Asegúrese de hacer una copia de seguridad de los sistemas críticos y de que las copias de seguridad estén protegidas contra el borrado o cifrado deliberado de los atacantes.

- Haga una copia de seguridad automática de todos los sistemas críticos en función de una programación periódica.

- Garantice la recuperación rápida de las operaciones empresariales mediante la puesta en práctica periódica del plan de continuidad empresarial y recuperación ante desastres (BC/DR).

- Proteja las copias de seguridad contra el borrado y el cifrado deliberados.

- Protección fuerte: exija pasos fuera de banda (como MUA o MFA) antes de modificar las copias de seguridad en línea (como, por ejemplo, Azure Backup).

- Protección más fuerte: aísle las copias de seguridad de las cargas de trabajo en línea o de producción para mejorar la protección de los datos de copia de seguridad.

- Proteja los documentos adicionales necesarios para la recuperación, como los documentos de procedimientos de restauración, CMDB y diagramas de red.

Establezca un proceso de control de incidentes.

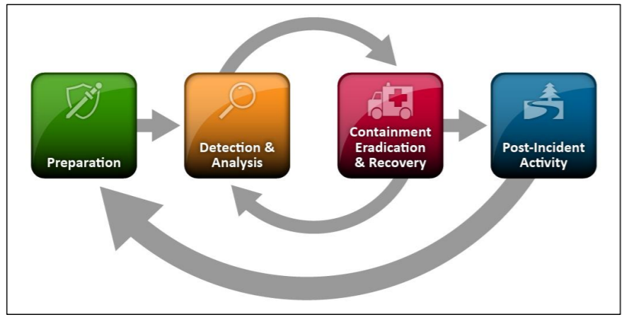

Asegúrese de que su organización lleva a cabo una serie de actividades siguiendo aproximadamente los pasos de respuesta a incidentes y la orientación descrita en la Guía de control de incidentes de seguridad informática del Instituto Nacional de Estándares y Tecnología (NIST) de Estados Unidos (Publicación Especial 800-61r2) para prepararse para posibles incidentes de ransomware. Estos pasos incluyen:

- Preparación: en esta fase se describen las distintas medidas que deben ponerse en marcha antes de un incidente. Puede incluir la preparación técnica (como la implementación de los controles de seguridad adecuados y otras tecnologías) y la preparación no técnica (como la preparación de procesos y procedimientos).

- Desencadenadores y detección: en esta fase se describe cómo se puede detectar este tipo de incidente y qué desencadenadores pueden estar disponibles que se deben usar para iniciar una investigación más exhaustiva o la declaración de un incidente. Por lo general, se separan en desencadenadores de alta y baja confianza.

- Investigación y análisis: en esta fase se describen las actividades que se deben llevar a cabo para investigar y analizar los datos disponibles cuando no está claro que se ha producido un incidente, con el objetivo de confirmar que se debe declarar o concluir que no se ha producido un incidente.

- Declaración de incidentes: en esta fase se tratan los pasos que deben realizarse para declarar un incidente, normalmente con la presentación de un vale en el sistema de administración de incidentes empresariales (control de vales) y la dirección del vale al personal adecuado para su posterior evaluación y acción.

- Contención y mitigación: en esta fase se tratan los pasos que puede realizar el centro de operaciones de seguridad (SOC), u otros, para contener o mitigar (impedir) que el incidente continúe o limitar el efecto del incidente mediante las herramientas, las técnicas y los procedimientos disponibles.

- Corrección y recuperación: en esta fase se tratan los pasos que se pueden realizar para corregir o recuperarse de los daños causados por el incidente antes de su contención y mitigación.

- Actividad posterior al incidente: esta fase abarca las actividades que se deben realizar una vez cerrado el incidente. Puede incluir la captura de la narrativa final asociada al incidente, así como la identificación de las lecciones aprendidas.

Preparación para una recuperación rápida

Asegúrese de que dispone de los procesos y los procedimientos adecuados. Casi todos los incidentes de ransomware tienen como resultado la necesidad de restaurar sistemas en peligro. Por lo tanto, se debe contar con los procedimientos y procesos de copia de seguridad y restauración adecuados y probados para la mayoría de los sistemas. También debe haber estrategias de contención adecuadas con procedimientos adecuados para impedir que el ransomware se propague y se recupere de ataques de ransomware.

Asegúrese de que dispone de procedimientos bien documentados para contratar cualquier tipo de apoyo de terceros, en particular el apoyo de los proveedores de inteligencia sobre amenazas, de los proveedores de soluciones antimalware y del proveedor de análisis de malware. Estos contactos pueden ser útiles si la variante del ransomware puede tener debilidades conocidas o si hay herramientas de descifrado disponibles.

La plataforma Azure ofrece opciones de copia de seguridad y recuperación a través de Azure Backup, así como integradas en varios servicios de datos y cargas de trabajo.

Copias de seguridad aisladas con Azure Backup

- Azure Virtual Machines

- Bases de datos en máquinas virtuales de Azure: SQL, SAP HANA

- Azure Database for PostgreSQL

- Servidores de Windows locales (copia de seguridad en la nube mediante el agente de MARS)

Copias de seguridad locales (operativas) con Azure Backup

- Azure Files

- Azure Blobs

- Azure Disks

Copias de seguridad integradas desde servicios de Azure

- Los servicios de datos, como Azure Databases (SQL, MySQL, MariaDB, PostgreSQL), Azure Cosmos DB y ANF ofrecen funcionalidades de copia de seguridad integradas

Pasos siguientes

Consulte las notas del producto: Defensas de Azure para los ataques de ransomware.

Otros artículos de esta serie: