Ingesta de mensajes de CEF y Syslog en Microsoft Sentinel con el agente de Azure Monitor

En este artículo se describe cómo usar los conectores Syslog a través de AMA y Formato de evento común (CEF) a través de AMA para filtrar e ingerir rápidamente mensajes de Syslog, incluidos los de formato de evento común (CEF), desde máquinas Linux y desde dispositivos de seguridad y red. Para más información sobre estos conectores de datos, consulte Syslog a través del AMA y los conectores de formato de evento común (CEF) mediante el AMA para Microsoft Sentinel.

Nota:

Container Insights ahora admite la recopilación automática de eventos de Syslog de nodos de Linux en los clústeres de AKS. Para más información, consulte Recopilación de Syslog con Container Insights.

Requisitos previos

Antes de comenzar, debe tener los recursos configurados y los permisos adecuados asignados, como se describe en esta sección.

Requisitos previos de Microsoft Azure Sentinel

Instale la solución de Microsoft Sentinel adecuada y asegúrese de que tiene los permisos necesarios para completar los pasos descritos en este artículo.

Instale la solución adecuada desde el Centro de contenido en Microsoft Sentinel. Para más información, consulte Descubra y administre el contenido listo para usar de Microsoft Sentinel.

Identifique qué conector de datos requiere la solución de Microsoft Sentinel: Syslog a través de AMA o Common Event Format (CEF) a través de AMA y si necesita instalar la solución Syslog o la solución Common Event Format. Para cumplir este requisito previo:

En el Centro de contenido, seleccione Administrar en la solución instalada y revise el conector de datos que aparece en la lista.

Si Syslog a través de AMA o Common Event Format (CEF) a través de AMA no están instalados con la solución, identifique si necesita instalar Syslog o Common Event Format mediante la búsqueda del dispositivo en uno de los siguientes artículos:

- CEF a través del conector de datos AMA: configure un dispositivo específico para la ingesta de datos de Microsoft Sentinel

- Syslog a través del conector de datos AMA: configure un dispositivo específico para la ingesta de datos de Microsoft Sentinel

A continuación, instale la solución Syslog o Common Event Format desde el centro de contenido para obtener el conector de datos AMA relacionado.

Debe tener una cuenta de Azure con los siguientes roles de control de acceso basado en rol de Azure (RBAC de Azure):

Rol integrado Ámbito Motivo - Colaborador de la máquina virtual

- Azure Connected Machine

Administrador de recursos- Máquinas virtuales (VM)

- Conjuntos de escalado de máquina virtual

- Servidores habilitados para Azure Arc

Implementación del agente Cualquier rol que incluya la acción

Microsoft.Resources/deployments/*- Subscription

- Resource group

- Regla de recopilación de datos existente

Implementación de las plantillas de Azure Resource Manager Colaborador de supervisión - Subscription

- Resource group

- Regla de recopilación de datos existente

Para crear o editar reglas de recopilación de datos

Requisitos previos del reenviador de registros

Si va a recopilar mensajes de un reenviador de registros, se aplicarán los siguientes requisitos previos:

Para recopilar registros, debe tener una máquina virtual Linux designada como reenviador de registros.

Si el reenviador de registros no es una máquina virtual de Azure, debe tener instalado el agente de Connected Machine de Azure Arc.

La máquina virtual del reenviador de registros de Linux debe tener instalado Python 2.7 o 3. Use el comando

python --versionopython3 --versionpara comprobarlo. Si usa Python 3, asegúrese de que se establece como comando predeterminado en la máquina, o bien ejecute los scripts siguientes con el comando "python3", en lugar de "python".El reenviador de registros debe tener habilitada el demonio de

syslog-ngorsyslog.Para conocer los requisitos de espacio para el reenviador de registros, consulte Punto de referencia de rendimiento de Azure Monitor Agent. También puede revisar esta entrada de blog, que incluye diseños para la ingesta escalable.

Tanto los orígenes de registro como los dispositivos de seguridad se deben configurar para enviar sus mensajes de registro al demonio de Syslog del reenviador de registros, en lugar de a su demonio de Syslog local.

Requisitos previos de seguridad de la máquina

Configure la seguridad de la máquina de acuerdo con la directiva de seguridad de su organización. Por ejemplo, configure la red para que se alinee con la directiva de seguridad de la red corporativa y cambie los puertos y protocolos del demonio para que se ajusten a sus requisitos. Para mejorar la configuración de seguridad de la máquina, proteja la máquina virtual en Azure o revise estos procedimientos recomendados para la seguridad de red.

Si los dispositivos envían registros de Syslog y CEF sobre TLS, por ejemplo, porque el reenviador de registros esté en la nube, deberá configurar el demonio de Syslog (rsyslog o syslog-ng) para que se comunique en TLS. Para más información, vea:

Configuración del conector de datos

El proceso de configuración de Syslog mediante AMA o de CEF mediante conectores de datos AMA incluye los siguientes pasos:

- Instale el agente de Azure Monitor y cree una regla de recopilación de datos (DCR), para lo que puede usar cualquiera de los siguientes métodos:

- Si va a recopilar registros de otras máquinas mediante un reenviador de registros, ejecute el script "instalación" en el reenviador de registros para configurar el demonio de Syslog y escuchar mensajes de otras máquinas y abrir los puertos locales necesarios.

Para obtener instrucciones, seleccione la pestaña pertinente.

Creación de una regla de recopilación de datos (DCR)

Para empezar, abra el Syslog a través de AMA o Common Event Format (CEF) a través del conector de datos AMA en Microsoft Sentinel y cree una regla de recopilación de datos (DCR).

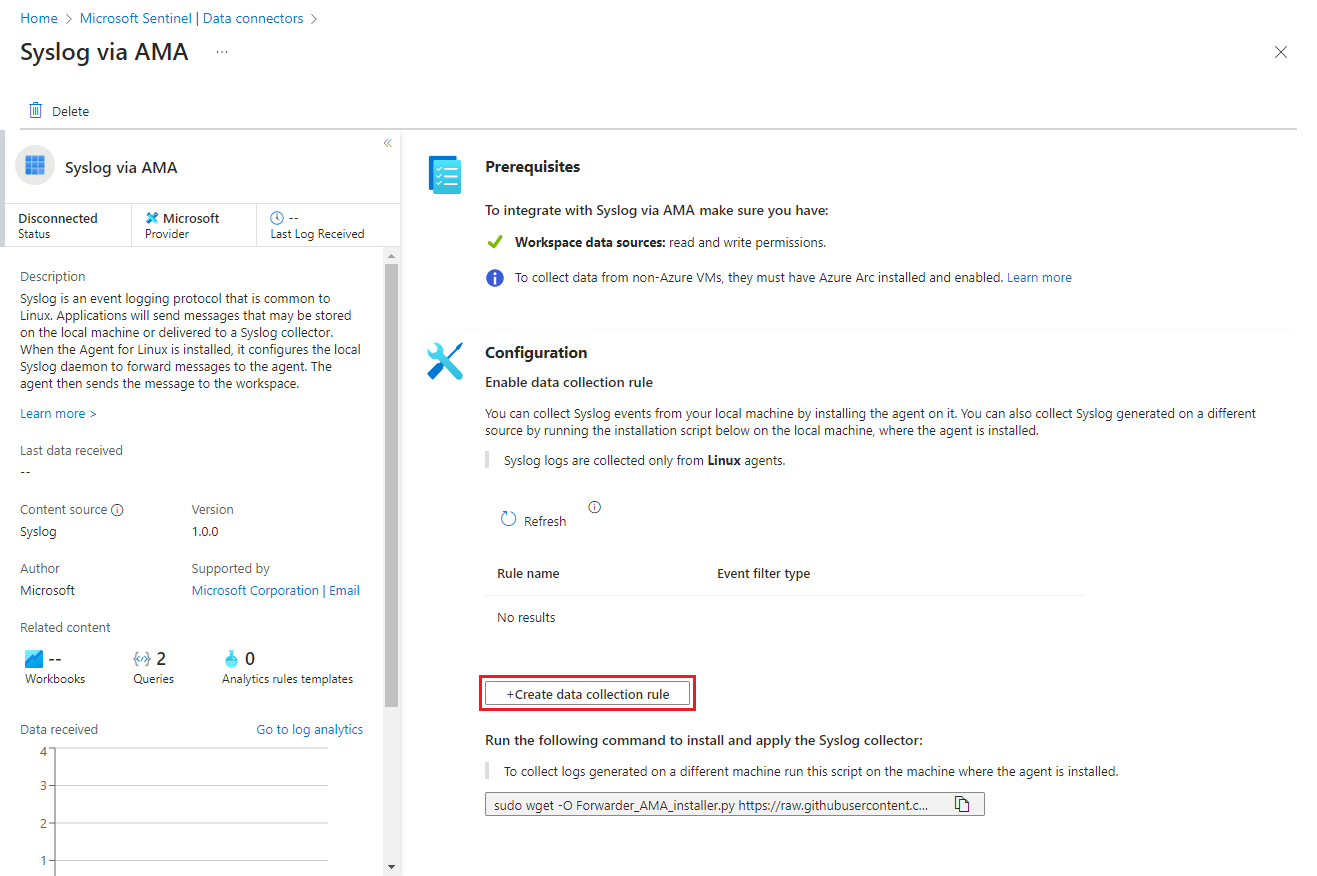

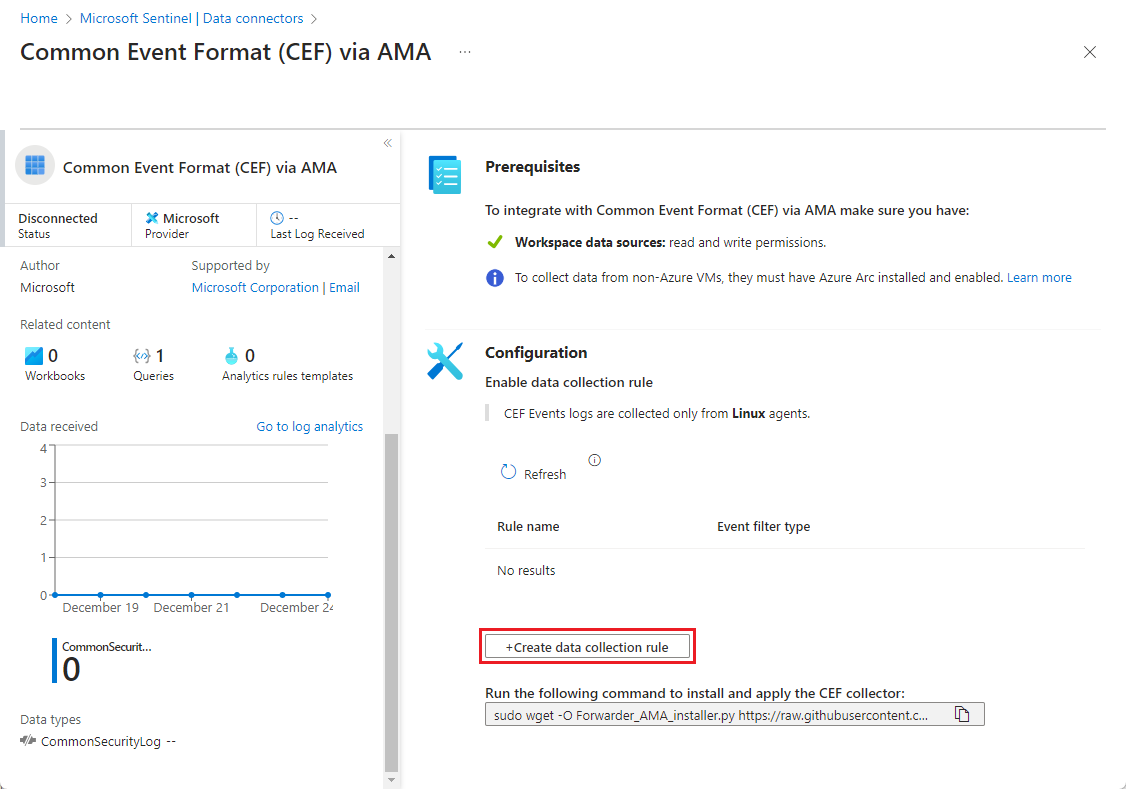

En Microsoft Sentinel, en Azure Portal en Configuración, seleccione Conectores de datos.

Para Microsoft Sentinel en el Portal Defender, seleccione Microsoft Sentinel>Configuración>Conectores de datos.En el caso de Syslog. escriba Syslog en el cuadro Buscar. En los resultados, seleccione el conectorSyslog a través de AMA.

En el caso de CEF, escriba CEF en el cuadro Buscar. En los resultados, seleccione el conector formato de evento común (CEF) a través de AMA.Seleccione Abrir página del conector en el panel de detalles.

En el área Configuración, seleccione +Crear regla de recopilación de datos.

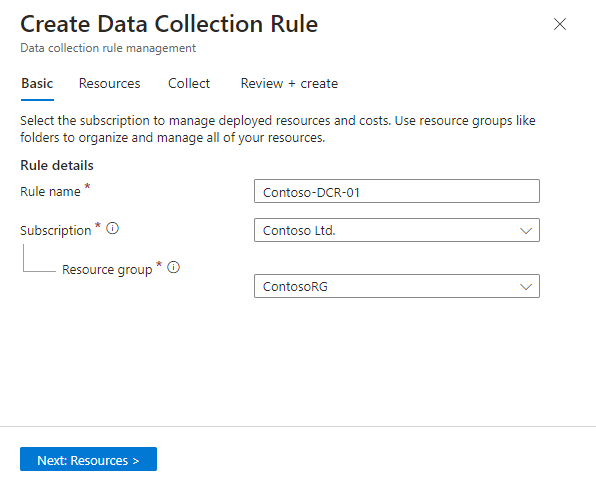

En la pestaña Básico:

- Escriba un nombre de DCR.

- Seleccione su suscripción.

- Seleccione el grupo de recursos en el que se encuentra su DCR.

Seleccione Siguiente: Recursos>.

Definición de recursos de la máquina virtual

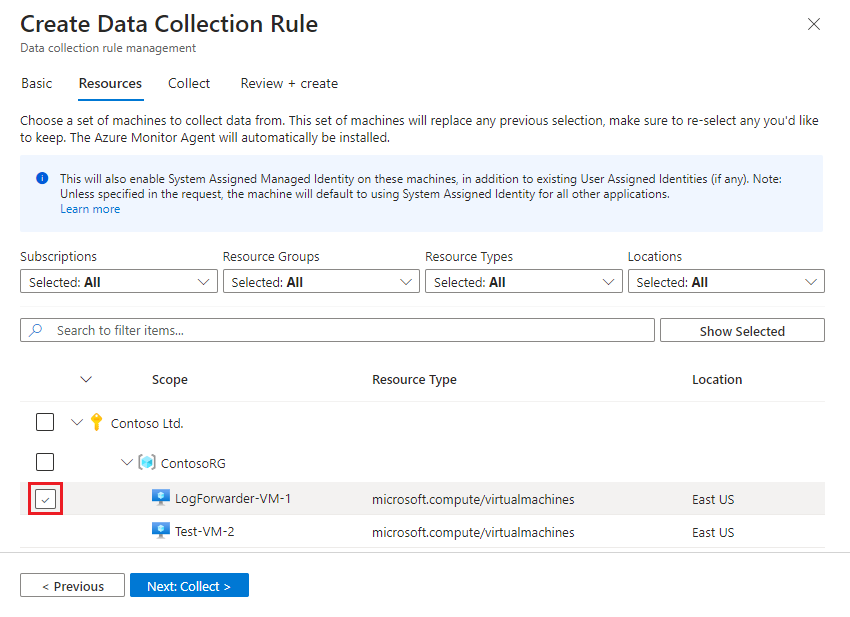

En la pestaña Recursos, seleccione las máquinas en las que desea instalar el AMA, en este caso, la máquina del reenviador de registro. Si el reenviador de registros no aparece en la lista, es posible que no tenga instalado el agente de Azure Connected Machine.

Use los filtros disponibles o el cuadro de búsqueda para buscar la máquina virtual del reenviador de registro. Expanda cualquiera de las suscripciones de la lista para ver sus grupos de recursos y cualquiera de estos para ver sus máquinas virtuales.

Seleccione la máquina virtual del reenviador de registros en la que desea instalar el AMA. La casilla aparece junto al nombre de la máquina virtual al mantener el puntero sobre ella.

Revise los cambios y seleccione Siguiente: Recopilar >.

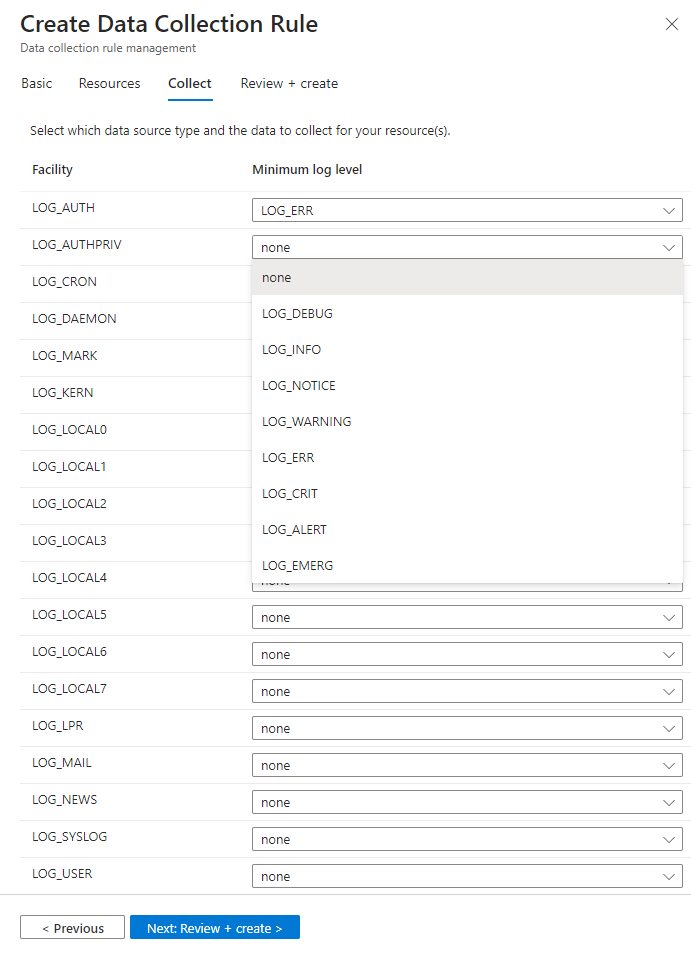

Selección de instalaciones y niveles de gravedad

Tenga en cuenta que el uso de la misma instalación para los mensajes de Syslog y CEF puede provocar la duplicación de la ingesta de datos. Para más información, consulte Prevención de duplicación en la ingesta de datos.

En la pestaña Recopilar, seleccione el nivel de registro mínimo para cada instalación. Al seleccionar un nivel de registro, Microsoft Sentinel recopila registros para el nivel seleccionado y otros niveles con una gravedad mayor. Por ejemplo, si selecciona LOG_ERR, Microsoft Sentinel recopila registros para los niveles LOG_ERR, LOG_CRIT, LOG_ALERT, y LOG_EMERG.

Revise las selecciones y seleccione Siguiente: Revisar y crear.

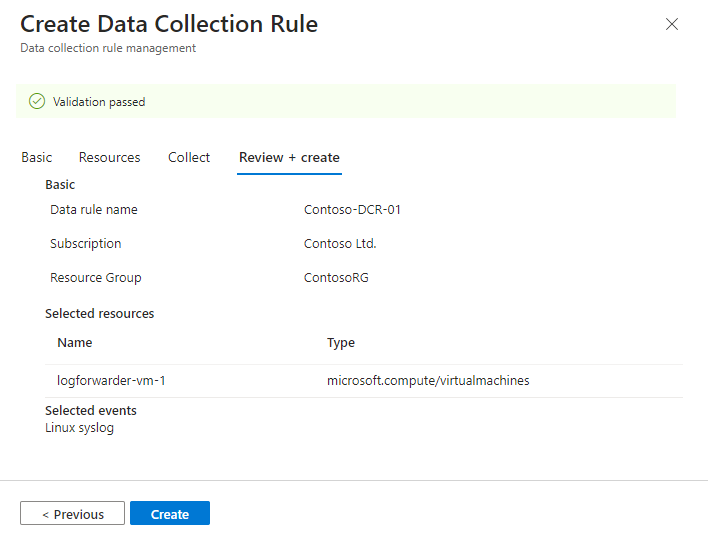

Revisión y creación de la regla

Después de completar todas las pestañas, examine lo que ha escrito y cree la regla de recopilación de datos.

En la pestaña Revisar y crear, seleccione Crear.

El conector instalará el agente de Azure Monitor en las máquinas que seleccionó al crear la regla.

Compruebe las notificaciones en Azure Portal o en el portal de Microsoft Defender para ver cuándo se crea la regla y se instala el agente.

Seleccione Actualizar en la página del conector para ver la DCR que se muestra en la lista.

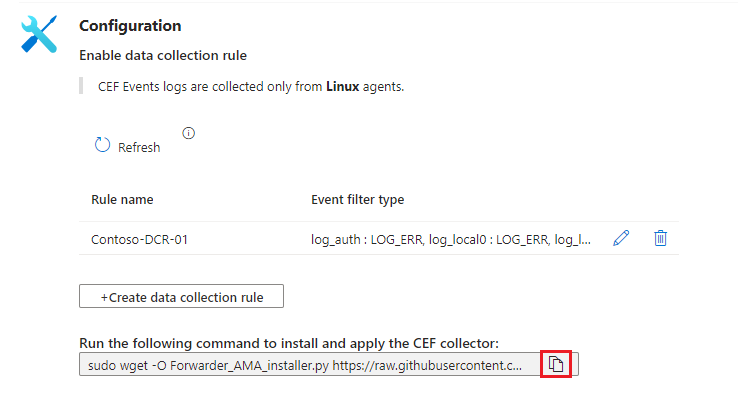

Ejecución del script de “instalación”

Si usa un reenviador de registros, configure el demonio de Syslog para que escuche mensajes de otras máquinas y abra los puertos locales necesarios.

En la página del conector, copie la línea de comandos que aparece en Ejecutar el siguiente comando para instalar y aplicar el recopilador CEF:

O bien cópielo de aquí:

sudo wget -O Forwarder_AMA_installer.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Forwarder_AMA_installer.py&&sudo python Forwarder_AMA_installer.pyInicie sesión en la máquina del reenviador de registros en la que acaba de instalar el AMA.

Pegue el comando que copió en el último paso para iniciar el script de instalación.

El script configura el demonio dersyslogosyslog-ngpara usar el protocolo necesario y reinicia el demonio. El script abre el puerto 514 para escuchar los mensajes entrantes en los protocolos UDP y TCP. Para cambiar esta configuración, consulte el archivo de configuración del demonio de Syslog según el tipo de demonio que se ejecuta en la máquina:- Rsyslog:

/etc/rsyslog.conf - Syslog-ng:

/etc/syslog-ng/syslog-ng.conf

Si usa Python 3 y no se establece como comando predeterminado en la máquina, sustituya

python3porpythonen el comando pegado. Consulte Requisitos previos del reenviador de registros.Nota:

Para evitar escenarios de disco completo en los que el agente no puede funcionar, se recomienda establecer la configuración de

syslog-ngorsyslogen no almacenar los registros innecesarios. Un escenario de disco completo interrumpe la función del conector de AMA instalado. Para más información, consulte RSyslog o Syslog-ng.- Rsyslog:

Configuración del dispositivo de seguridad

Para obtener instrucciones específicas para configurar el dispositivo de seguridad, vaya a uno de los siguientes artículos:

- Conector de datos de CEF a través de AMA: configure dispositivos específicos para la ingesta de datos de Microsoft Sentinel.

- Conector de datos de Syslog a través de AMA: configure dispositivos específicos para la ingesta de datos de Microsoft Sentinel.

Póngase en contacto con el proveedor de soluciones para obtener más información o si no hay información disponible para el dispositivo.

Prueba del conector

Compruebe que los mensajes de registro de la máquina Linux o de los dispositivos de seguridad se ingieren en Microsoft Sentinel.

Para validar que el demonio de syslog se ejecuta en el puerto UDP y que AMA está escuchando, ejecute este comando:

netstat -lnptvDebería ver el demonio

rsyslogosyslog-ngescuchando en el puerto 514.Para capturar mensajes enviados desde un registrador o un dispositivo conectado, ejecute este comando en segundo plano:

tcpdump -i any port 514 -A -vv &Después de completar la validación, se recomienda detener

tcpdump: Typefgy, a continuación, seleccione Ctrl+C.Para enviar mensajes de demostración, siga estos pasos:

Use la utilidad netcat. En este ejemplo, la utilidad lee los datos publicados a través del comando

echocon el modificador de nueva línea desactivado. A continuación, la utilidad escribe los datos en el puerto UDP514en el host local sin tiempo de espera. Para ejecutar la utilidad netcat, es posible que tenga que instalar otro paquete.echo -n "<164>CEF:0|Mock-test|MOCK|common=event-format-test|end|TRAFFIC|1|rt=$common=event-formatted-receive_time" | nc -u -w0 localhost 514Use el registrador. En este ejemplo se escribe el mensaje en la instalación

local 4, en el nivel de gravedadWarning, en el puerto514, en el host local, en el formato RFC CEF. Las marcas-ty--rfc3164se usan para cumplir con el formato RFC esperado.logger -p local4.warn -P 514 -n 127.0.0.1 --rfc3164 -t CEF "0|Mock-test|MOCK|common=event-format-test|end|TRAFFIC|1|rt=$common=event-formatted-receive_time"

Para comprobar que el conector está instalado correctamente, ejecute el script de solución de problemas con uno de estos comandos:

Para los registros CEF, ejecute:

sudo wget -O Sentinel_AMA_troubleshoot.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Sentinel_AMA_troubleshoot.py&&sudo python Sentinel_AMA_troubleshoot.py --cefPara los registros de Cisco Adaptive Security Appliance (ASA), ejecute:

sudo wget -O Sentinel_AMA_troubleshoot.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Sentinel_AMA_troubleshoot.py&&sudo python Sentinel_AMA_troubleshoot.py --asaPara los registros de Cisco Firepower Threat Defense (FTD), ejecute:

sudo wget -O Sentinel_AMA_troubleshoot.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Sentinel_AMA_troubleshoot.py&&sudo python Sentinel_AMA_troubleshoot.py --ftd

Contenido relacionado

- Syslog y CEF a través de conectores del agente de Azure Monitor para Microsoft Sentinel

- Reglas de recopilación de datos en Azure Monitor

- CEF a través del conector de datos AMA: configure un dispositivo específico para la ingesta de datos de Microsoft Sentinel

- Conector de datos de Syslog a través de AMA: configure un dispositivo específico para la ingesta de datos de Microsoft Sentinel.