Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

Las detecciones personalizadas ahora son la mejor manera de crear nuevas reglas en Microsoft Sentinel Microsoft Defender XDR SIEM. Con las detecciones personalizadas, puede reducir los costos de ingesta, obtener detecciones ilimitadas en tiempo real y beneficiarse de una integración sin problemas con Defender XDR datos, funciones y acciones de corrección con la asignación automática de entidades. Para obtener más información, lea este blog.

Importante

El ajuste de la detección está actualmente en VERSIÓN PRELIMINAR. Consulte los Términos de uso complementarios para las versiones preliminares de Microsoft Azure para ver términos legales adicionales que se aplican a Azure características que están en versión beta, versión preliminar o que aún no se han publicado en disponibilidad general.

Ajustar las reglas de detección de amenazas en siem puede ser un proceso difícil, delicado y continuo de equilibrio entre maximizar la cobertura de detección de amenazas y minimizar las tasas de falsos positivos. Microsoft Sentinel simplifica y simplifica este proceso mediante el aprendizaje automático para analizar miles de millones de señales de los orígenes de datos, así como sus respuestas a incidentes a lo largo del tiempo, deduciendo patrones y proporcionándole recomendaciones e información útiles que pueden reducir significativamente la sobrecarga de ajuste y permitirle centrarse en la detección y respuesta a amenazas reales.

Las recomendaciones y la información de optimización se integran ahora en las reglas de análisis. En este artículo se explica lo que muestran estas conclusiones y cómo puede implementar las recomendaciones.

Visualización de las recomendaciones de optimización y conclusiones de reglas

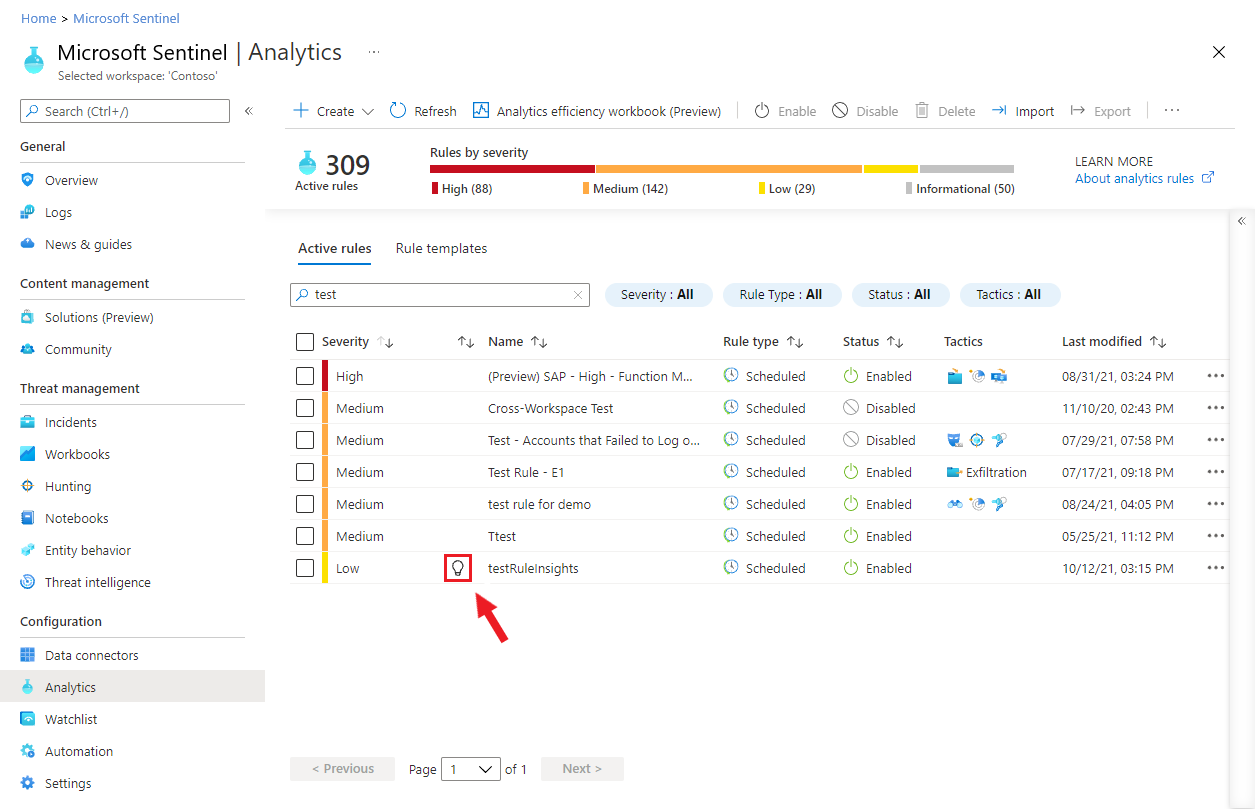

Para ver si Microsoft Sentinel tiene alguna recomendación de ajuste para cualquiera de las reglas de análisis, seleccione Análisis en el menú de navegación Microsoft Sentinel.

Las reglas que tengan recomendaciones mostrarán un icono de bombilla, como se muestra aquí:

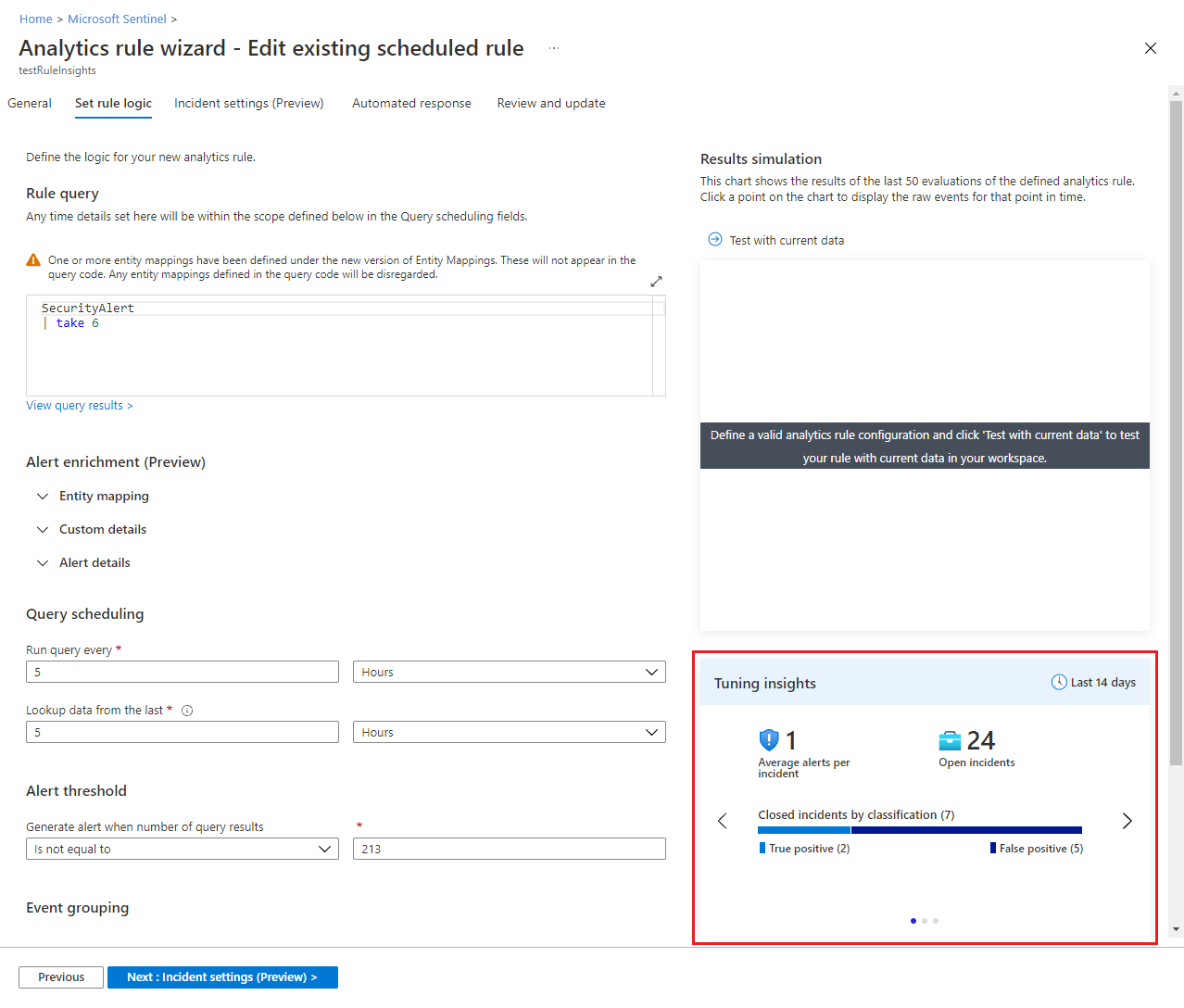

Edite la regla para ver las recomendaciones junto con otras conclusiones. Aparecerán juntos en la pestaña Establecer lógica de regla del Asistente para reglas de análisis, debajo de la pantalla Simulación de resultados .

Tipos de información

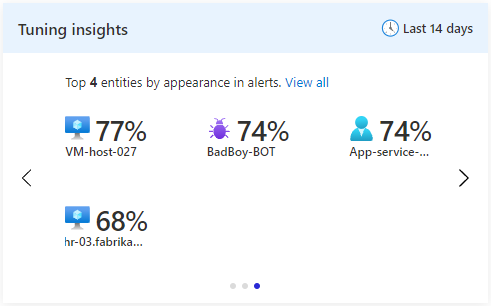

La pantalla Tuning insights consta de varios paneles en los que puede desplazarse o deslizar el dedo, cada uno de los cuales muestra algo diferente. El período de tiempo (14 días) para el que se muestran las conclusiones se muestra en la parte superior del marco.

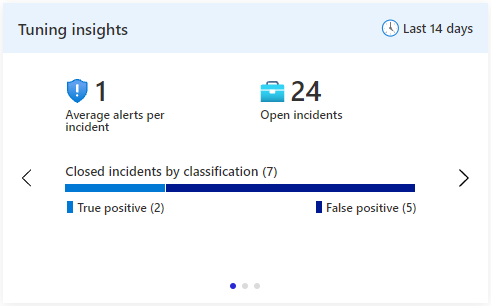

El primer panel de información muestra información estadística: el promedio de alertas por incidente, el número de incidentes abiertos y el número de incidentes cerrados, agrupados por clasificación (verdadero/falso positivo). Esta información le ayuda a averiguar la carga de esta regla y a comprender si se requiere algún ajuste, por ejemplo, si es necesario ajustar la configuración de agrupación.

Esta información es el resultado de una consulta de Log Analytics. Al seleccionar Promedio de alertas por incidente , se le llevará a la consulta de Log Analytics que generó la información. Al seleccionar Abrir incidentes , se le llevará a la hoja Incidentes .

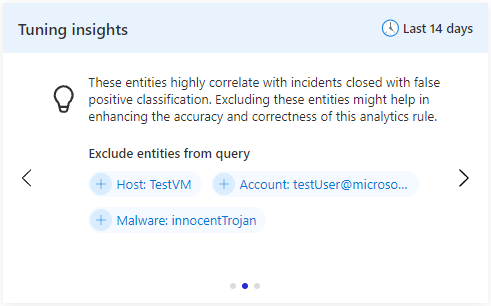

El segundo panel de información recomienda una lista de entidades que se van a excluir. Estas entidades están muy correlacionadas con incidentes que ha cerrado y clasificado como falsos positivos. Seleccione el signo más junto a cada entidad enumerada para excluirla de la consulta en futuras ejecuciones de esta regla.

Esta recomendación la generan los modelos avanzados de ciencia de datos y aprendizaje automático de Microsoft. La inclusión de este panel en la pantalla Conclusiones de optimización depende de que haya recomendaciones que mostrar.

En el tercer panel de información se muestran las cuatro entidades asignadas que aparecen con más frecuencia en todas las alertas generadas por esta regla. La asignación de entidades debe configurarse en la regla para que esta información genere resultados. Esta información podría ayudarle a tener en cuenta cualquier entidad que esté "acaparando el foco" y apartando la atención de otras. Es posible que desee controlar estas entidades por separado en una regla diferente, o puede decidir que son falsos positivos o, de lo contrario, ruido, y excluirlas de la regla.

Esta información es el resultado de una consulta de Log Analytics. La selección de cualquiera de las entidades le llevará a la consulta de Log Analytics que generó la información.

Siguientes pasos

Para más información, vea: