Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Como analistas e investigadores de seguridad, quiere ser proactivo en la búsqueda de amenazas de seguridad, pero sus diversos sistemas y dispositivos de seguridad generan montañas de datos que pueden ser difíciles de analizar y filtrar en eventos significativos. Microsoft Sentinel tiene herramientas eficaces de búsqueda y consulta para buscar amenazas de seguridad en los orígenes de datos de la organización. Para ayudar a los analistas de seguridad a buscar proactivamente nuevas anomalías que no detectan las aplicaciones de seguridad o incluso las reglas de análisis programadas, las consultas de búsqueda le guían para formular las preguntas adecuadas para encontrar problemas en los datos que ya tiene en la red.

Por ejemplo, una consulta integrada proporciona datos sobre los procesos más poco comunes que se ejecutan en la infraestructura. No querrá una alerta cada vez que se ejecuten. Podrían ser completamente inocentes. Pero es posible que quiera echar un vistazo a la consulta en ocasiones para ver si hay algo inusual.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Nota:

Microsoft Sentinel secuencias en directo ya están disponibles. Para automatizar consultas y notificaciones, use trabajos de KQL, reglas de análisis o cuadernos de estrategias. Estas alternativas ofrecen resultados de consultas persistentes y compatibilidad con varias plataformas de mensajería.

Búsquedas en Microsoft Sentinel (versión preliminar)

Con búsquedas en Microsoft Sentinel, busque amenazas no detectadas y comportamientos malintencionados creando una hipótesis, buscando datos, validando esa hipótesis y actuando cuando sea necesario. Cree nuevas reglas de análisis, inteligencia sobre amenazas e incidentes en función de sus conclusiones.

| Capacidades | Descripción |

|---|---|

| Definición de una hipótesis | Para definir una hipótesis, busque inspiración en el mapa MITRE, los resultados de consultas de búsqueda recientes, las soluciones del centro de contenido o genere sus propias búsquedas personalizadas. |

| Investigación de consultas y resultados de marcadores | Después de definir una hipótesis, vaya a la pestaña Consultas de la página Búsqueda. Seleccione las consultas relacionadas con la hipótesis y Nueva búsqueda para empezar. Ejecute consultas relacionadas con la búsqueda e investigue los resultados mediante la experiencia de registros. Agregue los resultados directamente a la búsqueda para anotar los resultados, extraer identificadores de entidad y conservar las consultas pertinentes. |

| Investigar y tomar medidas | Investigue aún más mediante las páginas de entidad de UEBA. Ejecute cuadernos de estrategias específicos de entidades en entidades marcadas. Use acciones integradas para crear nuevas reglas de análisis, indicadores de amenazas e incidentes basados en resultados. |

| Seguimiento de los resultados | Registre los resultados de la búsqueda. Realice un seguimiento de si su hipótesis se valida o no. Deje notas detalladas en los comentarios. Las búsquedas vinculan automáticamente nuevas reglas de análisis e incidentes. Realice un seguimiento del impacto general del programa de búsqueda con la barra de métricas. |

Para empezar, consulte Realización de la búsqueda proactiva de amenazas de un extremo a otro en Microsoft Sentinel.

Consultas de búsqueda

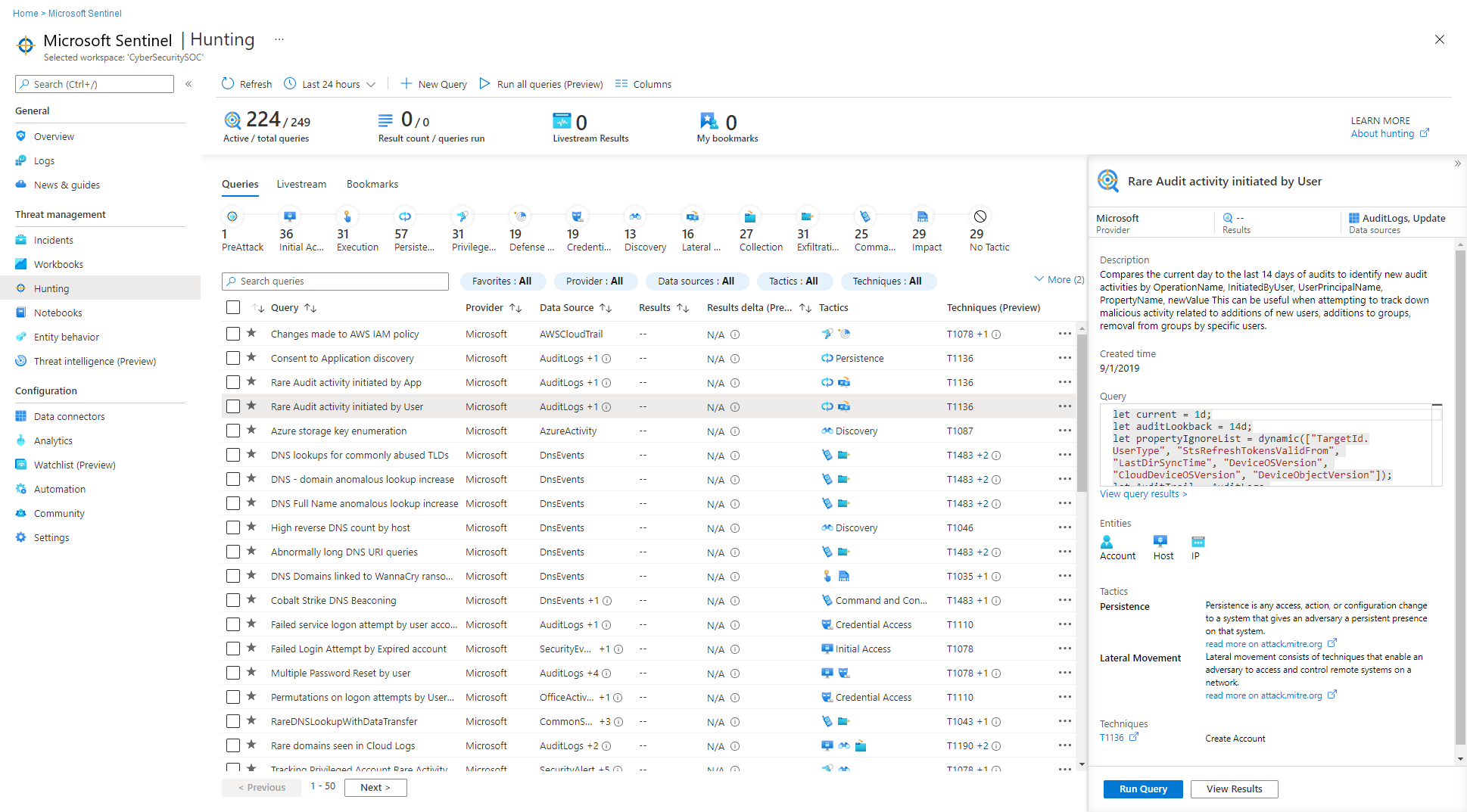

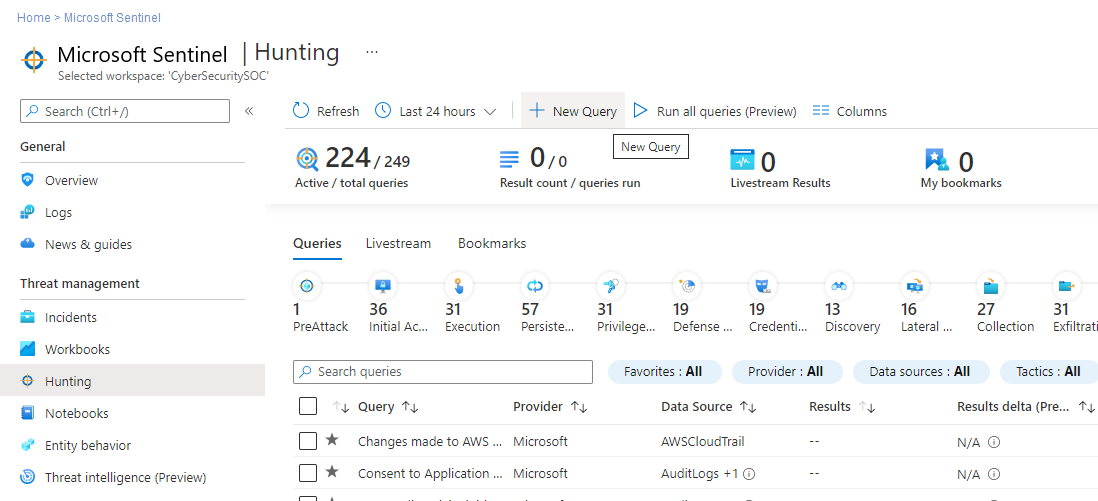

En Microsoft Sentinel en Defender, seleccioneBúsqueda de administración> de amenazas y, a continuación, la pestaña Consultas para ejecutar todas las consultas o un subconjunto seleccionado. En la pestaña Consultas se enumeran todas las consultas de búsqueda instaladas con soluciones de seguridad del centro de contenido y cualquier consulta adicional que haya creado o modificado. Cada consulta proporciona una descripción de lo que busca y en qué tipo de datos se ejecuta. Estas consultas se agrupan por sus tácticas de MITRE ATT&CK. Los iconos de la parte superior clasifican el tipo de amenaza, como el acceso inicial, la persistencia y la filtración. Las técnicas de MITRE ATT&CK se muestran en la columna Técnicas y describen el comportamiento específico identificado por la consulta de búsqueda.

Use la pestaña consultas para identificar dónde empezar a buscar, examinando el recuento de resultados, los picos o el cambio en el recuento de resultados durante un período de 24 horas. Ordenar y filtrar por favoritos, origen de datos, MITRE ATT&táctica o técnica de CK, resultados, diferencia de resultados o porcentaje delta de resultados. Vea las consultas que todavía necesitan orígenes de datos conectados y obtenga recomendaciones sobre cómo habilitar estas consultas.

En la tabla siguiente se describen las acciones detalladas disponibles en el panel de búsqueda:

| Acción | Descripción |

|---|---|

| Vea cómo se aplican las consultas al entorno | Seleccione el botón Ejecutar todas las consultas o seleccione un subconjunto de consultas con las casillas situadas a la izquierda de cada fila y seleccione el botón Ejecutar consultas seleccionadas . La ejecución de las consultas puede tardar entre unos segundos y muchos minutos, en función del número de consultas seleccionadas, el intervalo de tiempo y la cantidad de datos que se consultan. |

| Visualización de las consultas que devolvieron los resultados | Una vez que las consultas terminen de ejecutarse, vea las consultas que devolvieron los resultados mediante el filtro Resultados : - Ordenar para ver qué consultas tenían los resultados más o menos. - Para ver las consultas que no están activas en el entorno, seleccione N/A en el filtro Resultados . - Mantenga el puntero sobre el icono de información (i) situado junto a la N/A para ver qué orígenes de datos son necesarios para activar esta consulta. |

| Identificación de picos en los datos | Identifique los picos de los datos mediante la ordenación o el filtrado en porcentaje delta de resultados o porcentaje delta de resultados. Compara los resultados de las últimas 24 horas con los resultados de las 24-48 horas anteriores, resaltando las grandes diferencias o diferencias relativas en el volumen. |

| Visualización de consultas asignadas a la táctica MITRE ATT&CK | La barra táctica MITRE ATT&CK, en la parte superior de la tabla, muestra cuántas consultas se asignan a cada táctica DE ATT de MITRE&CK. La barra de tácticas se actualiza dinámicamente en función del conjunto actual de filtros aplicados. Permite ver qué tácticas de MITRE ATT&CK se muestran al filtrar por un recuento de resultados determinado, un delta de resultados alto, resultados de N/A o cualquier otro conjunto de filtros. |

| Visualización de consultas asignadas a técnicas de MITRE ATT&CK | Las consultas también se pueden asignar a técnicas de MITRE ATT&CK. Puede filtrar u ordenar por MITRE ATT&técnicas de CK mediante el filtro Técnica . Al abrir una consulta, puede seleccionar la técnica para ver la descripción de MITRE ATT&CK de la técnica. |

| Guardar una consulta en sus favoritos | Las consultas guardadas en sus favoritos se ejecutan automáticamente cada vez que se accede a la página Búsqueda . Puede crear su propia consulta de búsqueda o clonar y personalizar una plantilla de consulta de búsqueda existente. |

| Ejecución de consultas | Seleccione Ejecutar consulta en la página de detalles de la consulta de búsqueda para ejecutar la consulta directamente desde la página de búsqueda. El número de coincidencias se muestra dentro de la tabla, en la columna Resultados . Revise la lista de consultas de búsqueda y sus coincidencias. |

| Revisión de una consulta subyacente | Realice una revisión rápida de la consulta subyacente en el panel de detalles de la consulta. Para ver los resultados, haga clic en el vínculo Ver resultados de la consulta (debajo de la ventana de consulta) o en el botón Ver resultados (en la parte inferior del panel). La consulta abre la página Registros (Log Analytics) y, debajo de la consulta, puede revisar las coincidencias de la consulta. |

Use consultas antes, durante y después de un compromiso para realizar las siguientes acciones:

Antes de que se produzca un incidente: no basta con esperar las detecciones. Realice una acción proactiva mediante la ejecución de consultas de búsqueda de amenazas relacionadas con los datos que va a ingerir en el área de trabajo al menos una vez por semana.

Los resultados de la búsqueda proactiva proporcionan una visión temprana de los eventos que pueden confirmar que hay un riesgo en proceso, o al menos muestran áreas más débiles en su entorno que están en riesgo y necesitan atención.

Durante un peligro: supervise activamente los eventos para ayudar a determinar la siguiente acción de un actor de amenaza, enviar notificaciones a las personas adecuadas y tomar medidas para detener un ataque en curso.

- Use trabajos de KQL para supervisar el comportamiento del atacante y conservar los resultados de las consultas en el lago de datos Microsoft Sentinel.

- Analice los resultados persistentes con herramientas como Security Copilot, cuadernos de Jupyter, búsqueda avanzada y consultas KQL.

- Enviar notificaciones a Teams, correo electrónico y otras plataformas de mensajería.

Después de un compromiso: después de que se haya producido un riesgo o un incidente, asegúrese de mejorar la cobertura y la información para evitar incidentes similares en el futuro.

Modifique las consultas existentes o cree otras nuevas para ayudar con la detección temprana, en función de las conclusiones obtenidas de su compromiso o incidente.

Si ha detectado o creado una consulta de búsqueda que proporciona información de alto valor sobre posibles ataques, cree reglas de detección personalizadas basadas en esa consulta y expon dicha información como alertas para los respondedores de incidentes de seguridad.

Vea los resultados de la consulta y seleccione Nueva regla> dealertas Crear Microsoft Sentinel alerta. Use el Asistente para reglas de Analytics para crear una nueva regla basada en la consulta. Para obtener más información, consulte Creación de reglas de análisis personalizadas para detectar amenazas.

Exporte los resultados y vincúlelos a casos específicos para mejorar la colaboración de SOC.

También puede crear consultas de búsqueda a través de datos almacenados en Azure Data Explorer. Para obtener más información, consulte los detalles de la construcción de consultas entre recursos en la documentación de Azure Monitor.

Para encontrar más consultas y orígenes de datos, vaya al centro de contenido de Microsoft Sentinel o consulte recursos de la comunidad como Microsoft Sentinel repositorio de GitHub.

Consultas de búsqueda predefinidas

Muchas soluciones de seguridad incluyen consultas de búsqueda inmediatas. Después de instalar una solución que incluye consultas de búsqueda desde el centro de contenido, las consultas predefinidas para esa solución se muestran en la pestaña Consultas de búsqueda. Las consultas se ejecutan en datos almacenados en tablas de registro, como para la creación de procesos, eventos DNS u otros tipos de eventos.

Muchos de los investigadores de seguridad de Microsoft desarrollan muchas consultas de búsqueda disponibles de forma continua. Agregan nuevas consultas a las soluciones de seguridad y ajustan las consultas existentes para proporcionarle un punto de entrada para buscar nuevas detecciones y ataques.

Consultas de búsqueda personalizadas

Cree o edite una consulta y guárdela como su propia consulta o compártela con los usuarios que están en el mismo inquilino. En Microsoft Sentinel, cree una consulta de búsqueda personalizada desde la pestañaConsultas de búsqueda>.

Para obtener más información, consulte Creación de consultas de búsqueda personalizadas en Microsoft Sentinel.

Marcadores para realizar un seguimiento de los datos

La búsqueda de amenazas normalmente requiere revisar las montañas de datos de registro en busca de pruebas de comportamiento malintencionado. Durante este proceso, los investigadores encuentran eventos que quieren recordar, revisar y analizar como parte de la validación de posibles hipótesis y la comprensión de la historia completa de un compromiso.

Durante el proceso de búsqueda e investigación, es posible que encuentre resultados de consulta que parezcan inusuales o sospechosos. Marque estos elementos para hacer referencia a ellos en el futuro, como al crear o enriquecer un incidente para su investigación. Los eventos como posibles causas principales, indicadores de riesgo u otros eventos importantes se deben generar como marcador. Si un evento clave que ha marcado es lo suficientemente grave como para justificar una investigación, escale a un incidente.

En los resultados, marque las casillas de las filas que quiera conservar y seleccione Agregar marcador. Esto crea un registro para cada fila marcada, un marcador, que contiene los resultados de fila y la consulta que creó los resultados. Puede agregar sus propias etiquetas y notas a cada marcador.

- Al igual que con las reglas de análisis programadas, puede enriquecer los marcadores con asignaciones de entidades para extraer varios tipos de entidad e identificadores, y asignaciones de MITRE ATT&CK para asociar tácticas y técnicas concretas.

- Los marcadores usan de forma predeterminada la misma entidad y MITRE ATT&asignaciones de técnicas de CK que la consulta de búsqueda que produjo los resultados marcados.

Para ver todos los resultados marcados, haga clic en la pestaña Marcadores de la página principal búsqueda . Agregue etiquetas a los marcadores para clasificarlas para el filtrado. Por ejemplo, si está investigando una campaña de ataque, puede crear una etiqueta para la campaña, aplicar la etiqueta a los marcadores pertinentes y, a continuación, filtrar todos los marcadores en función de la campaña.

Para investigar una búsqueda de marcadores única, seleccione el marcador y, a continuación, haga clic en Investigar en el panel de detalles para abrir la experiencia de investigación. Vea, investigue y comunique visualmente sus conclusiones mediante un diagrama interactivo de entity-graph y una escala de tiempo. También puede seleccionar directamente una entidad enumerada para ver la página de entidad correspondiente de esa entidad.

También puede crear un incidente a partir de uno o varios marcadores, o agregar uno o varios marcadores a un incidente existente. Active una casilla a la izquierda de los marcadores que quiera usar y, a continuación, seleccione Acciones> de incidenteCrear nuevo incidente o Agregar a un incidente existente. Evalúe e investigue el incidente como cualquier otro.

Vea los datos marcados directamente en la tabla HuntingBookmark del área de trabajo de Log Analytics. Por ejemplo:

La visualización de marcadores desde la tabla permite filtrar, resumir y combinar datos marcados con otros orígenes de datos, lo que facilita la búsqueda de pruebas corroborantes.

Para empezar a usar marcadores, consulte Seguimiento de los datos durante la búsqueda con Microsoft Sentinel.

Cuadernos para impulsar las investigaciones

Cuando la búsqueda y las investigaciones sean más complejas, use Microsoft Sentinel cuadernos para mejorar su actividad con aprendizaje automático, visualizaciones y análisis de datos.

Los cuadernos proporcionan una especie de espacio aislado virtual, completo con su propio kernel, donde puede llevar a cabo una investigación completa. El cuaderno puede incluir los datos sin procesar, el código que se ejecuta en esos datos, los resultados y sus visualizaciones. Guarde los cuadernos para que pueda compartirlos con otros usuarios para reutilizarlos en su organización.

Los cuadernos pueden ser útiles cuando la búsqueda o la investigación se convierten en demasiado grandes para recordar fácilmente, ver detalles o cuando necesita guardar consultas y resultados. Para ayudarle a crear y compartir cuadernos, Microsoft Sentinel proporciona cuadernos de Jupyter Notebook, un entorno de desarrollo interactivo de código abierto y manipulación de datos, integrado directamente en la página cuadernos de Microsoft Sentinel.

Para más información, vea:

- Uso de Jupyter Notebook para buscar amenazas de seguridad

- Documentación del proyecto de Jupyter

- Documentación introductoria de Jupyter.

- The Infosec Jupyter Book

- Tutoriales reales de Python

En la tabla siguiente se describen algunos métodos de uso de cuadernos de Jupyter Notebook para ayudar a los procesos de Microsoft Sentinel:

| Método | Descripción |

|---|---|

| Persistencia, repetibilidad y retroceso de datos | Si trabaja con muchas consultas y conjuntos de resultados, es probable que tenga algunos extremos fallidos. Debe decidir qué consultas y resultados conservar y cómo acumular los resultados útiles en un único informe. Use Cuadernos de Jupyter Notebook para guardar consultas y datos a medida que vaya, use variables para volver a ejecutar consultas con valores o fechas diferentes o guarde las consultas para volver a ejecutarlas en futuras investigaciones. |

| Scripting y programación | Use Jupyter Notebooks para agregar programación a las consultas, entre las que se incluyen: - Lenguajes declarativos como Lenguaje de consulta Kusto (KQL) o SQL, para codificar la lógica en una sola instrucción, posiblemente compleja. - Lenguajes de programación de procedimientos para ejecutar la lógica en una serie de pasos. Divida la lógica en pasos para ayudarle a ver y depurar resultados intermedios, agregar funcionalidad que podría no estar disponible en el lenguaje de consulta y reutilizar los resultados parciales en pasos de procesamiento posteriores. |

| Vínculos a datos externos | Aunque Microsoft Sentinel tablas tienen la mayoría de datos de telemetría y eventos, los cuadernos de Jupyter Notebook pueden vincularse a cualquier dato al que se pueda acceder a través de la red o desde un archivo. El uso de Cuadernos de Jupyter Notebook le permite incluir datos como: - Datos en servicios externos que no posee, como datos de geolocalización o orígenes de inteligencia sobre amenazas - Datos confidenciales que se almacenan solo dentro de la organización, como bases de datos de recursos humanos o listas de recursos de alto valor - Datos que aún no ha migrado a la nube. |

| Herramientas especializadas de procesamiento de datos, aprendizaje automático y visualización | Jupyter Notebooks proporciona más visualizaciones, bibliotecas de aprendizaje automático y características de procesamiento y transformación de datos. Por ejemplo, use Jupyter Notebooks con las siguientes funcionalidades de Python : - pandas para el procesamiento de datos, la limpieza y la ingeniería - Matplotlib, HoloViews y Plotly para la visualización - NumPy y SciPy para el procesamiento numérico y científico avanzado - scikit-learn para el aprendizaje automático - TensorFlow, PyTorch y Keras para el aprendizaje profundo Sugerencia: Jupyter Notebooks admite varios kernels de lenguaje. Use magias para mezclar idiomas dentro del mismo cuaderno, permitiendo la ejecución de celdas individuales mediante otro idioma. Por ejemplo, puede recuperar datos mediante una celda de script de PowerShell, procesar los datos en Python y usar JavaScript para representar una visualización. |

Herramientas de seguridad de MSTIC, Jupyter y Python

El Centro de inteligencia sobre amenazas de Microsoft (MSTIC) es un equipo de analistas e ingenieros de seguridad de Microsoft que crean detecciones de seguridad para varias plataformas de Microsoft y trabajan en la identificación e investigación de amenazas.

MSTIC ha creado MSTICPy, una biblioteca para investigaciones de seguridad de la información y búsqueda en cuadernos de Jupyter Notebook. MSTICPy proporciona funcionalidad reutilizable que tiene como objetivo acelerar la creación de cuadernos y facilitar a los usuarios la lectura de cuadernos en Microsoft Sentinel.

Por ejemplo, MSTICPy puede:

- Consulta de datos de registro de varios orígenes.

- Enriquezca los datos con inteligencia sobre amenazas, geolocalizaciones y Azure datos de recursos.

- Extraiga indicadores de actividad (IoA) de los registros y desempaquete los datos codificados.

- Realice análisis sofisticados, como la detección de sesiones anómalas y la descomposición de series temporales.

- Visualice los datos mediante escalas de tiempo interactivas, árboles de proceso y gráficos morph multidimensionales.

MSTICPy también incluye algunas herramientas de cuaderno que ahorran tiempo, como widgets que establecen límites de tiempo de consulta, seleccionan y muestran elementos de listas y configuran el entorno del cuaderno.

Para más información, vea:

- Documentación de MSTICPy

- Cuadernos de Jupyter Notebook con funcionalidades de búsqueda de Microsoft Sentinel

- Configuraciones avanzadas para cuadernos de Jupyter Notebook y MSTICPy en Microsoft Sentinel

Funciones y operadores útiles

Las consultas de búsqueda están integradas en Lenguaje de consulta Kusto (KQL), un lenguaje de consulta eficaz con lenguaje IntelliSense que le proporciona la eficacia y flexibilidad que necesita para llevar la búsqueda al siguiente nivel.

Es el mismo lenguaje que usan las consultas en las reglas de análisis y en otros lugares de Microsoft Sentinel. Para obtener más información, vea Referencia del lenguaje de consulta.

Los operadores siguientes son especialmente útiles en Microsoft Sentinel consultas de búsqueda:

where : filtre una tabla al subconjunto de filas que satisfacen un predicado.

summarize : genera una tabla que agrega el contenido de la tabla de entrada.

join : combine las filas de dos tablas para formar una nueva tabla haciendo coincidir los valores de las columnas especificadas de cada tabla.

count : devuelve el número de registros del conjunto de registros de entrada.

top : devuelve los primeros N registros ordenados por las columnas especificadas.

limit : devuelve hasta el número especificado de filas.

project : seleccione las columnas para incluir, cambiar el nombre o quitar e insertar nuevas columnas calculadas.

extend : cree columnas calculadas y anexelas al conjunto de resultados.

makeset : devuelve una matriz dinámica (JSON) del conjunto de valores distintos que Expr toma en el grupo.

buscar : busque filas que coincidan con un predicado en un conjunto de tablas.

adx(): esta función realiza consultas entre recursos de Azure Data Explorer orígenes de datos de la experiencia de búsqueda de Microsoft Sentinel y Log Analytics. Para obtener más información, vea Azure Data Explorer de consultas entre recursos mediante Azure Monitor.

Artículos relacionados

- Cuadernos de Jupyter Notebook con funcionalidades de búsqueda de Microsoft Sentinel

- Realizar un seguimiento de los datos durante la búsqueda con Microsoft Sentinel

- Obtenga información de un ejemplo de uso de reglas de análisis personalizadas al supervisar Zoom con un conector personalizado.