Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Sentinel ingiere datos de muchos orígenes. Trabajar con varios tipos de datos y tablas juntos requiere comprender cada uno de ellos y escribir y usar conjuntos únicos de datos para reglas de análisis, libros y consultas de búsqueda para cada tipo o esquema.

A veces, necesitará reglas, libros y consultas independientes, incluso cuando los tipos de datos comparten elementos comunes, como dispositivos de firewall. La correlación entre diferentes tipos de datos durante una investigación y la búsqueda también puede ser difícil.

El modelo de información de seguridad avanzada (ASIM) es una capa que se encuentra entre estos orígenes diversos y el usuario. ASIM sigue el principio de solidez: "Sea estricto en lo que envíe, sea flexible en lo que acepte". Con el principio de solidez como patrón de diseño, ASIM transforma la telemetría de origen propietaria recopilada por Microsoft Sentinel a datos fáciles de usar para facilitar el intercambio y la integración.

En este artículo se proporciona información general sobre el modelo de información de seguridad avanzada (ASIM), sus casos de uso y los componentes principales.

Sugerencia

Vea también el seminario web de ASIM o revise las diapositivas del seminario web.

Uso común de ASIM

ASIM proporciona una experiencia perfecta para controlar varios orígenes en vistas normalizadas y uniformes, proporcionando la siguiente funcionalidad:

Detección entre orígenes. Las reglas de análisis normalizadas funcionan entre orígenes, locales y en la nube, y detectan ataques como fuerza bruta o viajes imposibles entre sistemas, como Okta, AWS y Azure.

Contenido independiente de origen. La cobertura de contenido integrado y personalizado mediante ASIM se expande automáticamente a cualquier origen que admita ASIM, incluso si el origen se agregó después de crear el contenido. Por ejemplo, el análisis de eventos de proceso admite cualquier origen que un cliente pueda usar para traer los datos, como Microsoft Defender para punto de conexión, Eventos de Windows y Sysmon.

Compatibilidad con los orígenes personalizados, en análisis integrados

Facilidad de uso Una vez que un analista aprende ASIM, escribir consultas es mucho más sencillo, ya que los nombres de campo siempre son los mismos.

ASIM y los metadatos de eventos de seguridad de código abierto

ASIM se alinea con el modelo de información común de metadatos de eventos de seguridad de código abierto (OSSEM), lo que permite la correlación de entidades predecibles entre tablas normalizadas.

OSSEM es un proyecto dirigido por la comunidad que se centra principalmente en la documentación y la estandarización de los registros de eventos de seguridad de diversos orígenes de datos y sistemas operativos. El proyecto también proporciona un modelo de información común (CIM) que se puede usar para los ingenieros de datos durante los procedimientos de normalización de datos para permitir a los analistas de seguridad consultar y analizar datos en diversos orígenes de datos.

Para obtener más información, consulte la documentación de referencia de OSSEM.

Componentes de ASIM

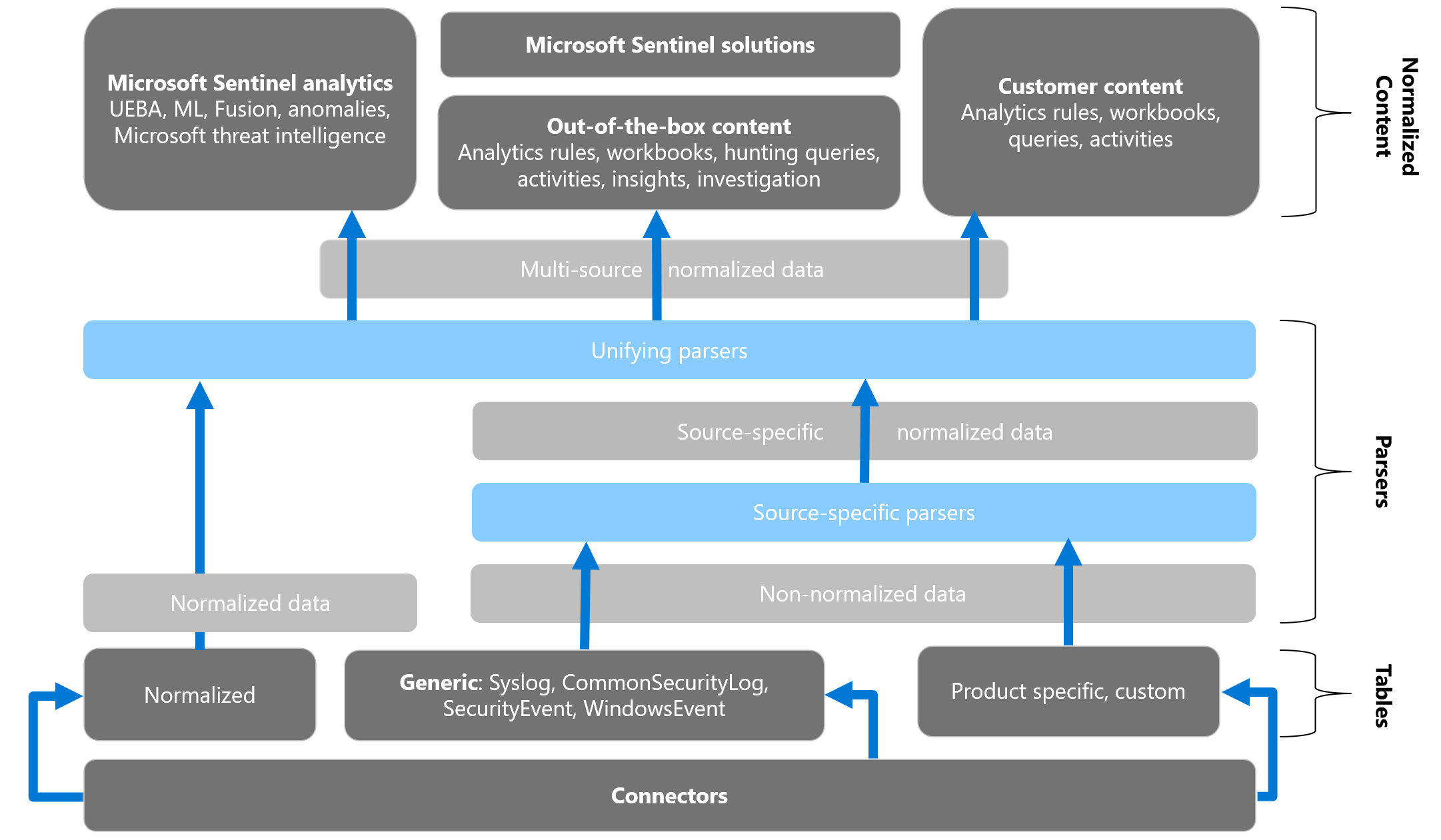

En la imagen siguiente se muestra cómo los datos no normalizados se pueden traducir en contenido normalizado y usarse en Microsoft Sentinel. Por ejemplo, puede empezar con una tabla personalizada, específica del producto y no normalizada, y usar un analizador y un esquema de normalización para convertir esa tabla en datos normalizados. Use los datos normalizados en análisis personalizados y de Microsoft, reglas, libros, consultas y mucho más.

ASIM incluye los siguientes componentes:

Esquemas normalizados

Los esquemas normalizados cubren conjuntos estándar de tipos de eventos predecibles que se pueden usar al compilar funcionalidades unificadas. Cada esquema define los campos que representan un evento, una convención de nomenclatura de columna normalizada y un formato estándar para los valores de campo.

ASIM define actualmente los esquemas siguientes:

- Evento de alerta

- Audit (evento)

- Evento de autenticación

- Actividad DHCP

- Actividad de DNS

- Actividad de archivo

- Sesión de red

- Evento Process

- Evento del Registro

- Administración de usuarios

- Sesión web

Para obtener más información, vea Esquemas de ASIM.

Analizadores de tiempo de consulta

ASIM usa analizadores de tiempo de consulta para asignar datos existentes a los esquemas normalizados mediante funciones de KQL. Muchos analizadores de ASIM están disponibles de forma inmediata con Microsoft Sentinel. Se pueden implementar más analizadores y versiones de los analizadores integrados que se pueden modificar desde el repositorio de GitHub Microsoft Sentinel.

Para obtener más información, vea Analizadores de ASIM.

Normalización del tiempo de ingesta

Los analizadores de tiempo de consulta tienen muchas ventajas:

- No requieren que se modifiquen los datos, conservando así el formato de origen.

- Dado que no modifican los datos, sino que presentan una vista de los datos, son fáciles de desarrollar. El desarrollo, las pruebas y la corrección de un analizador se pueden realizar en los datos existentes. Además, los analizadores se pueden corregir cuando se detecta un problema y la corrección se aplicará a los datos existentes.

Por otro lado, aunque los analizadores de ASIM están optimizados, el análisis del tiempo de consulta puede ralentizar las consultas, especialmente en conjuntos de datos grandes. Para resolver esto, Microsoft Sentinel complementa el análisis del tiempo de consulta con el análisis de tiempo de ingesta. Mediante la transformación de ingesta, los eventos se normalizan en la tabla normalizada, lo que acelera las consultas que usan datos normalizados.

Actualmente, ASIM admite las siguientes tablas normalizadas nativas como destino para la normalización del tiempo de ingesta:

- ASimAuditEventLogs para el esquema de eventos de auditoría .

- ASimAuthenticationEventLogs para el esquema de autenticación .

- ASimDhcpEventLogs para el esquema de eventos DHCP .

- ASimDnsActivityLogs para el esquema DNS .

- ASimFileEventLogs para el esquema de eventos de archivo .

- ASimNetworkSessionLogs para el esquema de sesión de red .

- ASimProcessEventLogs para el esquema de eventos de proceso .

- ASimRegistryEventLogs para el esquema de eventos del Registro .

- ASimUserManagementActivityLogs para el esquema de administración de usuarios.

- ASimWebSessionLogs para el esquema de sesión web .

Para obtener más información, vea Ingerir normalización de tiempo.

Contenido de cada esquema normalizado

El contenido que usa ASIM incluye soluciones, reglas de análisis, libros, consultas de búsqueda y mucho más. El contenido de cada esquema normalizado funciona en cualquier dato normalizado sin necesidad de crear contenido específico del origen.

Para obtener más información, vea Contenido de ASIM.

Introducción a ASIM

Para empezar a usar ASIM:

Implemente una solución de dominio basada en ASIM, como la solución de dominio Network Threat Protection Essentials .

Active las plantillas de regla de análisis que usan ASIM. Para obtener más información, consulte la lista de contenido de ASIM.

Use las consultas de búsqueda de ASIM desde el repositorio de GitHub Microsoft Sentinel, al consultar registros en KQL en la página Registros de Microsoft Sentinel. Para obtener más información, consulte la lista de contenido de ASIM.

Escriba sus propias reglas de análisis mediante ASIM o convierta las existentes.

Habilite los datos personalizados para usar análisis integrados escribiendo analizadores para los orígenes personalizados y agregándolos al analizador independiente de origen correspondiente.

Contenido relacionado

- Esquemas del modelo de información de seguridad avanzada (ASIM)

- Analizadores del modelo de información de seguridad avanzada (ASIM)

- Contenido del modelo de información de seguridad avanzada (ASIM)

- Seminario web de Azure Sentinel: La normalización de la Model-Understanding de la información en Azure Sentinel