Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Los equipos del Centro de operaciones de seguridad (SOC) buscan formas de mejorar los procesos y los resultados y garantizan que tiene los datos necesarios para abordar los riesgos sin costos de ingesta adicionales. Los equipos de SOC quieren asegurarse de que tiene todos los datos necesarios para actuar contra riesgos, sin pagar más datos de los necesarios. Al mismo tiempo, los equipos de SOC también deben ajustar los controles de seguridad a medida que cambian las amenazas y las prioridades empresariales, lo que lo hace de forma rápida y eficaz para maximizar el retorno de la inversión.

Las optimizaciones de SOC son recomendaciones accionables que exponen formas de optimizar los controles de seguridad, ganando más valor de los servicios de seguridad de Microsoft a medida que pasa el tiempo. Las recomendaciones le ayudan a reducir los costos sin afectar a las necesidades o la cobertura de SOC, y pueden ayudarle a agregar controles de seguridad y datos cuando sea necesario. Estas optimizaciones se adaptan a su entorno y se basan en la cobertura actual y el panorama de amenazas.

Use recomendaciones de optimización de SOC para ayudarle a cerrar las brechas de cobertura frente a amenazas específicas y a reforzar las tasas de ingesta con respecto a los datos que no proporcionan valor de seguridad. Las optimizaciones de SOC le ayudan a optimizar el área de trabajo de Microsoft Sentinel, sin que los equipos de SOC dediquen tiempo a realizar análisis e investigaciones manuales.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Vea el siguiente vídeo para obtener información general y una demostración de la optimización de SOC en el portal de Microsoft Defender. Si solo quieres una demostración, salta al minuto 8:14.

Requisitos previos

La optimización de SOC usa roles y permisos de Microsoft Sentinel estándar. Para obtener más información, vea Roles y permisos en Microsoft Sentinel.

Para usar la optimización de SOC en el portal de Defender, incorpore Microsoft Sentinel al portal de Defender. Para obtener más información, consulte Conexión de Microsoft Sentinel al portal de Microsoft Defender.

Acceso a la página de optimización de SOC

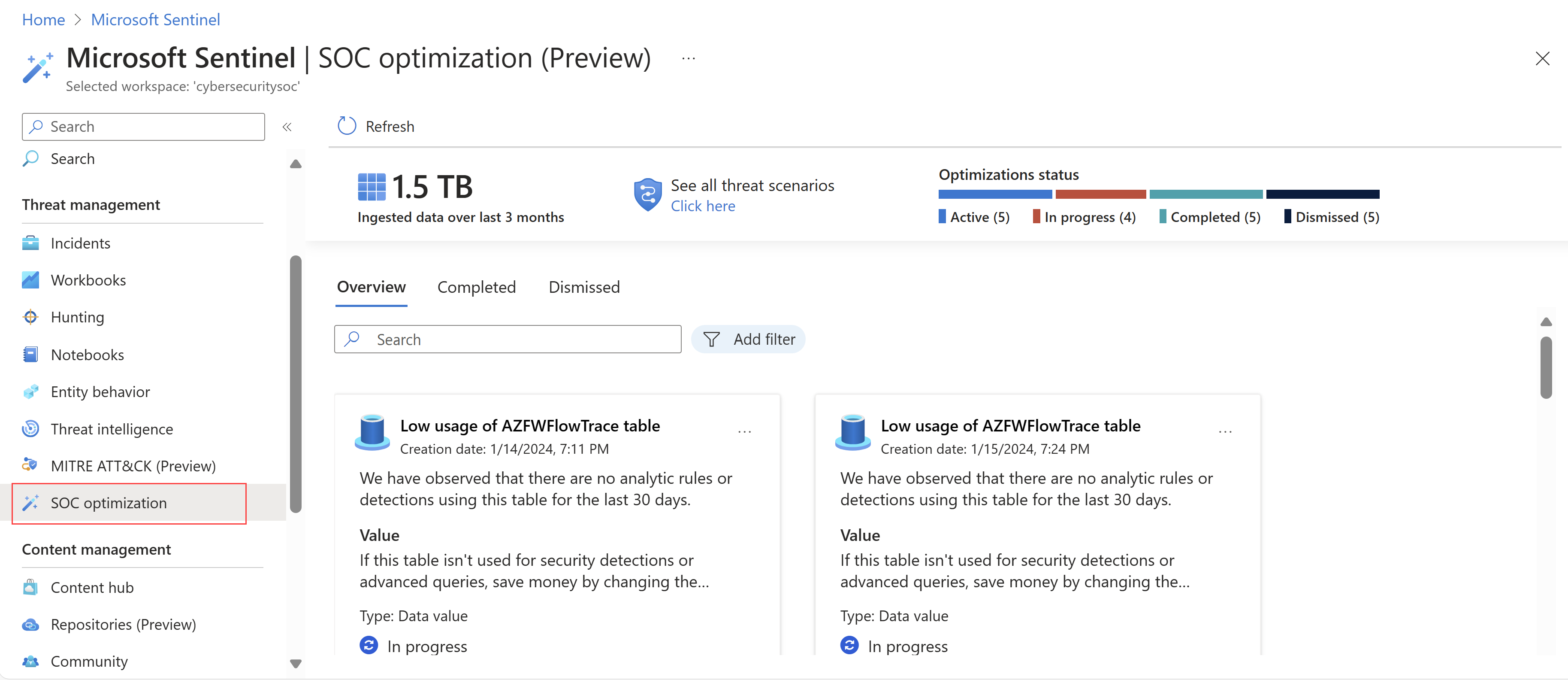

Use una de las pestañas siguientes, en función de si está trabajando en el portal de Azure Portal o Defender. Cuando el área de trabajo se incorpora al portal de Defender, las optimizaciones de SOC incluyen la cobertura de todos los servicios de seguridad de Microsoft.

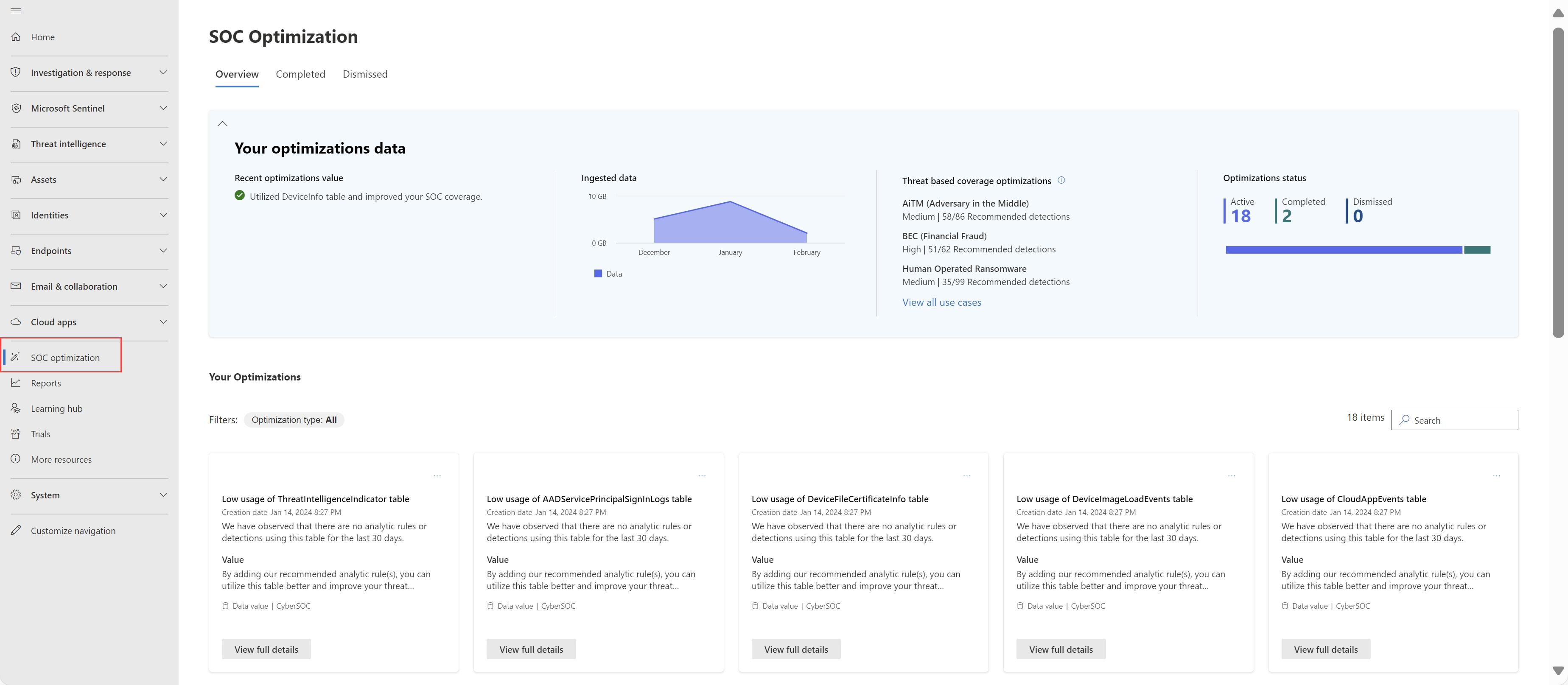

En el portal de Defender, seleccione Optimización de SOC.

Descripción de las métricas de introducción a la optimización de SOC

Las métricas de optimización que se muestran en la parte superior de la pestaña Información general le proporcionan un conocimiento de alto nivel de la eficacia con la que usa los datos y cambiarán con el tiempo a medida que implemente recomendaciones.

Las métricas admitidas en la parte superior de la pestaña Información general incluyen:

| Título | Descripción |

|---|---|

| Valor de optimización reciente | Muestra el valor obtenido en función de las recomendaciones que implementó recientemente. |

| Datos ingeridos | Muestra el total de datos ingeridos en el área de trabajo durante los últimos 90 días. |

| Optimizaciones de cobertura basadas en amenazas | Muestra uno de los siguientes indicadores de cobertura, en función del número de reglas de análisis que se encuentran en el área de trabajo, en comparación con el número de reglas recomendadas por el equipo de investigación de Microsoft: - Alto: Más del 75 % de las reglas recomendadas están activadas - Medio: 30%-74% de las reglas recomendadas están activadas - Bajo: 0%-29% de las reglas recomendadas están activadas. Seleccione Ver todos los escenarios de amenazas para ver la lista completa de escenarios relevantes basados en amenazas y riesgos, detecciones activas y recomendadas y niveles de cobertura. A continuación, seleccione un escenario de amenaza para explorar en profundidad para obtener más detalles sobre la recomendación en una página independiente de detalles del escenario de amenazas. |

| Estado de optimización | Muestra el número de optimizaciones recomendadas que están actualmente activas, completadas y descartadas. |

Visualización y administración de recomendaciones de optimización

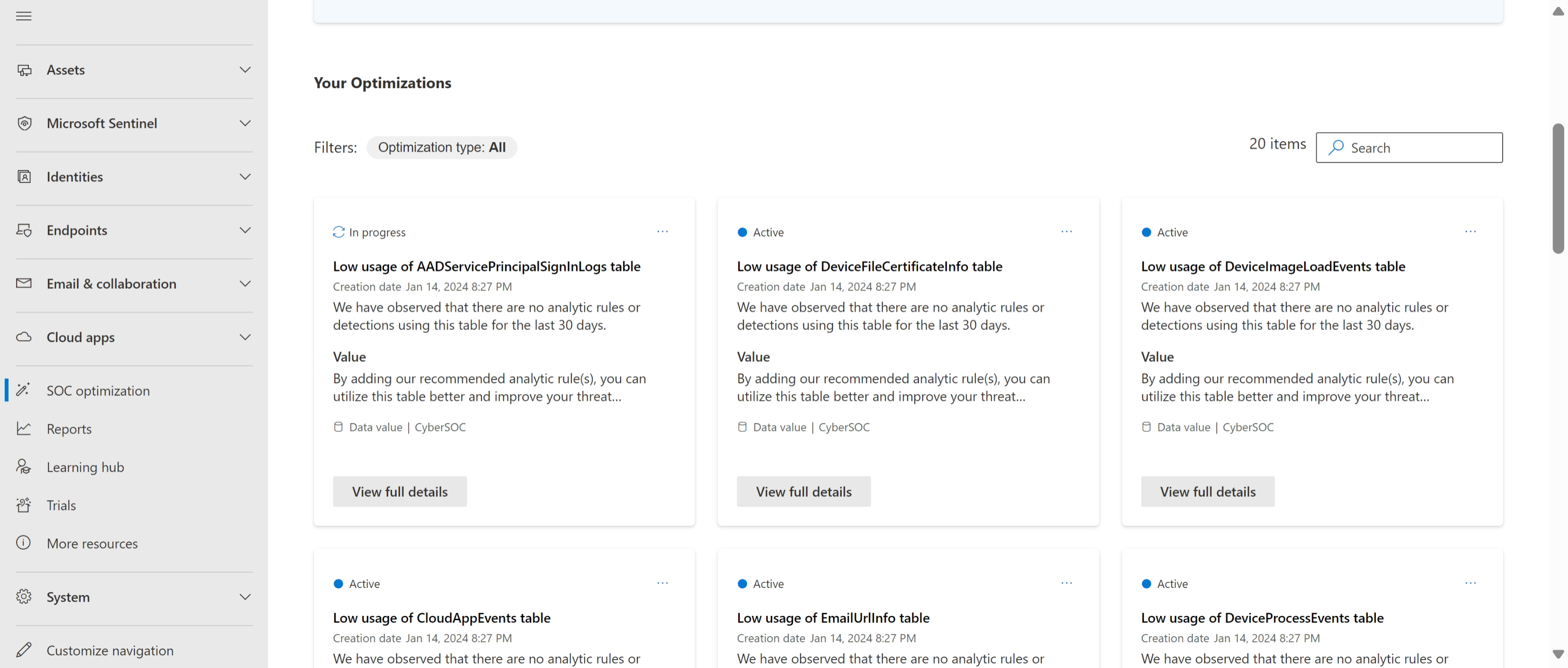

En el portal de Defender, las recomendaciones de optimización de SOC aparecen en el área Optimizaciones de la pestaña Optimizaciones de SOC .

Las recomendaciones de optimización de SOC se calculan cada 24 horas. Cada tarjeta de optimización incluye el estado, el título, la fecha de creación, una descripción de alto nivel y el área de trabajo a la que se aplica.

Optimizaciones de filtro

Filtre las optimizaciones según el tipo de optimización o busque un título de optimización específico mediante el cuadro de búsqueda del lado. Los tipos de optimización incluyen:

-

Cobertura : incluye recomendaciones que le ayudarán a cerrar las brechas de cobertura frente a amenazas específicas y a reforzar las tasas de ingesta con respecto a los datos que no proporcionan valor de seguridad. Las recomendaciones de cobertura incluyen:

- Recomendaciones basadas en amenazas para agregar controles de seguridad que ayuden a cerrar las brechas de cobertura de varios tipos de ataques.

- AI MITRE ATT&recomendaciones de CK para agregar recomendaciones de etiquetado que ayuden a cerrar las brechas de cobertura de varios tipos de ataques, en función del marco DE ATT de MITRE&CK.

- Recomendaciones basadas en riesgos para agregar controles de seguridad que ayuden a cerrar las brechas de cobertura de varios tipos de riesgos empresariales.

- Valor de datos: incluye recomendaciones que sugieren formas de mejorar el uso de datos para maximizar el valor de seguridad de los datos ingeridos o sugerir un mejor plan de datos para su organización.

Visualización de los detalles de la optimización y toma de medidas

Seleccione una de las pestañas siguientes, en función del portal que esté usando:

En cada tarjeta de optimización, seleccione Ver detalles para ver una descripción completa de la observación que llevó a la recomendación y el valor que verá en su entorno cuando se implemente esa recomendación.

Para optimizaciones de cobertura basadas en amenazas:

- Alterna entre los gráficos de arañas para comprender tu cobertura en diferentes tácticas y técnicas, en función de las detecciones definidas por el usuario y listas para usar activas en tu entorno.

- Seleccione Ver escenario de amenaza en MITRE ATT&CK para ir a la página MITRE ATT&CK en Microsoft Sentinel, prefiltrada para el escenario de amenazas. Para obtener más información, vea [Descripción de la cobertura de seguridad por el marco de trabajo de MITRE ATT&CK®].

Desplácese hacia abajo hasta la parte inferior del panel de detalles para ver un vínculo donde puede realizar las acciones recomendadas. Por ejemplo:

Si una optimización incluye recomendaciones para agregar reglas de análisis, seleccione Ir a Content Hub.

Si una optimización incluye recomendaciones para mover una tabla a registros básicos, seleccione Cambiar plan.

Para las optimizaciones de cobertura basadas en amenazas, seleccione Ver escenario completo de amenazas para ver la lista completa de amenazas pertinentes, detecciones activas y recomendadas y niveles de cobertura. Desde allí, puede ir directamente al centro de contenido para activar las detecciones recomendadas o a la página MITRE ATT&CK para ver la cobertura completa de MITRE ATT&CK para el escenario seleccionado. Por ejemplo:

Si instala una plantilla de regla de análisis desde el centro de contenido sin la solución instalada, solo aparecerá la plantilla instalada en la solución.

Instale la solución completa para ver todos los elementos de contenido disponibles de la solución seleccionada. Para obtener más información, consulte Detección y administración de Microsoft Sentinel contenido integrado.

Administración de optimizaciones

De forma predeterminada, los estados de optimización son Activos. Cambie sus estados a medida que los equipos progresan mediante la triaging y la implementación de recomendaciones.

Seleccione el menú de opciones o seleccione Ver detalles para realizar una de las siguientes acciones:

| Acción | Descripción |

|---|---|

| Complete | Complete una optimización cuando haya completado cada acción recomendada. Si se detecta un cambio en el entorno que hace que la recomendación sea irrelevante, la optimización se completa automáticamente y se mueve a la pestaña Completado . Por ejemplo, es posible que tenga una optimización relacionada con una tabla no utilizada anteriormente. Si la tabla se usa ahora en una nueva regla de análisis, la recomendación de optimización ahora es irrelevante. En tales casos, se muestra un banner en la pestaña Información general con el número de optimizaciones completadas automáticamente desde la última visita. |

| Marcar como en curso / Marcar como activo | Marque una optimización como en curso o activa para notificar a otros miembros del equipo que está trabajando activamente en ella. Use estos dos estados de forma flexible, pero coherente, según sea necesario para su organización. |

| Dismiss | Descarte una optimización si no tiene previsto realizar la acción recomendada y ya no quiere verla en la lista. |

| Enviar comentarios | Le invitamos a compartir sus ideas sobre las acciones recomendadas con el equipo de Microsoft. Al compartir sus comentarios, tenga cuidado de no compartir datos confidenciales. Para obtener más información, consulte Declaración de privacidad de Microsoft. |

Visualización de optimizaciones completadas y descartadas

Si ha marcado una optimización específica como Completada o Descartada, o si se completa automáticamente una optimización, aparece en las pestañas Completado y Descartado , respectivamente.

Desde aquí, seleccione el menú de opciones o seleccione Ver detalles completos para realizar una de las siguientes acciones:

Vuelva a activar la optimización y vuelva a enviarla a la pestaña Información general . Las optimizaciones reactivadas se recalculan para proporcionar el valor y la acción más actualizados. Volver a calcular estos detalles puede tardar hasta una hora, por lo que espere antes de comprobar los detalles y las acciones recomendadas de nuevo.

Las optimizaciones reactivadas también pueden moverse directamente a la pestaña Completado si, después de recalcular los detalles, se detecta que ya no son pertinentes.

Proporcione más comentarios al equipo de Microsoft. Al compartir sus comentarios, tenga cuidado de no compartir datos confidenciales. Para obtener más información, consulte Declaración de privacidad de Microsoft.

Flujo de uso de optimización de SOC

En esta sección se proporciona un flujo de ejemplo para usar optimizaciones de SOC, ya sea desde Defender o Azure Portal:

En la página Optimización de SOC , empiece por comprender el panel:

- Observe las métricas principales del estado de optimización general.

- Revise las recomendaciones de optimización para el valor de datos y la cobertura basada en amenazas.

Use las recomendaciones de optimización para identificar las tablas con un uso bajo, lo que indica que no se usan para las detecciones. Seleccione Ver detalles completos para ver el tamaño y el costo de los datos no utilizados. Considere una de las siguientes acciones:

Agregue reglas de análisis para usar la tabla para mejorar la protección. Para usar esta opción, seleccione Ir al centro de contenido para ver y configurar plantillas de reglas de análisis específicas que usen la tabla seleccionada. En el centro de contenido, no es necesario buscar la regla pertinente, ya que se le lleva directamente a la regla pertinente.

Si las nuevas reglas de análisis requieren orígenes de registro adicionales, considere la posibilidad de ingerirlos para mejorar la cobertura de amenazas.

Para obtener más información, vea Detectar y administrar Microsoft Sentinel contenido integrado y Detectar amenazas de forma inmediata.

Cambie el nivel de compromiso para ahorrar costos. Para obtener más información, consulte Reducción de los costos de Microsoft Sentinel.

Use las recomendaciones de optimización para mejorar la cobertura frente a amenazas específicas. Por ejemplo, para una optimización de ransomware operada por humanos:

Seleccione Ver detalles completos para ver la cobertura actual y las mejoras sugeridas.

Seleccione Ver todas las técnicas de MITRE ATT&CK para explorar en profundidad y analizar las tácticas y técnicas pertinentes, lo que le ayudará a comprender la brecha de cobertura.

Seleccione Ir al centro de contenido para ver todo el contenido de seguridad recomendado, filtrado específicamente para esta optimización.

Después de configurar nuevas reglas o realizar cambios, marque la recomendación como completada o deje que el sistema se actualice automáticamente.