Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

Las detecciones personalizadas ahora son la mejor manera de crear nuevas reglas en Microsoft Sentinel Microsoft Defender XDR SIEM. Con las detecciones personalizadas, puede reducir los costos de ingesta, obtener detecciones ilimitadas en tiempo real y beneficiarse de una integración sin problemas con Defender XDR datos, funciones y acciones de corrección con la asignación automática de entidades. Para obtener más información, lea este blog.

Como servicio de administración de eventos e información de seguridad (SIEM), Microsoft Sentinel es responsable de detectar amenazas de seguridad para su organización. Para ello, analiza los volúmenes masivos de datos generados por todos los registros de los sistemas.

En este tutorial, aprenderá a configurar una regla de análisis de Microsoft Sentinel desde una plantilla para buscar vulnerabilidades de seguridad de la vulnerabilidad de Apache Log4j en todo el entorno. La regla enmarcará las cuentas de usuario y las direcciones IP que se encuentran en los registros como entidades de seguimiento, mostrará información notable en las alertas generadas por las reglas y empaquetará las alertas como incidentes que se investigarán.

Cuando complete este tutorial, podrá:

- Creación de una regla de análisis a partir de una plantilla

- Personalización de la consulta y la configuración de una regla

- Configuración de los tres tipos de enriquecimiento de alertas

- Elección de respuestas a amenazas automatizadas para las reglas

Requisitos previos

Para completar este tutorial, asegúrese de que tiene:

Una suscripción de Azure. Cree una cuenta gratuita si aún no tiene una.

Un área de trabajo de Log Analytics con la solución Microsoft Sentinel implementada en ella y los datos que se ingieren en ella.

Un usuario Azure con el rol colaborador de Microsoft Sentinel asignado en el área de trabajo de Log Analytics donde se implementa Microsoft Sentinel.

En esta regla se hace referencia a los siguientes orígenes de datos. Cuantos más conectores haya implementado, más eficaz será la regla. Debes tener al menos uno.

Origen de datos Tablas de Log Analytics a las que se hace referencia Office 365 OfficeActivity (SharePoint)

OfficeActivity (Exchange)

OfficeActivity (Teams)DNS DnsEvents Azure Monitor (VM Insights) VMConnection Cisco ASA CommonSecurityLog (Cisco) Palo Alto Networks (Firewall) CommonSecurityLog (PaloAlto) Eventos de seguridad SecurityEvents Microsoft Entra ID SigninLogs

AADNonInteractiveUserSignInLogsMonitor de Azure (WireData) WireData Azure Monitor (IIS) W3CIISLog Actividad de Azure AzureActivity Amazon Web Services AWSCloudTrail Microsoft Defender XDR DeviceNetworkEvents Azure Firewall AzureDiagnostics (Azure Firewall)

Inicie sesión en el Azure Portal y Microsoft Sentinel

Inicie sesión en el portal de Azure.

En la barra Buscar, busque y seleccione Microsoft Sentinel.

Busque y seleccione el área de trabajo en la lista de áreas de trabajo Microsoft Sentinel disponibles.

Instalación de una solución desde el centro de contenido

En Microsoft Sentinel, en el menú de la izquierda, en Administración de contenido, seleccione Centro de contenido.

Busque y seleccione la solución Log4j Vulnerability Detection (Detección de vulnerabilidades de Log4j).

En la barra de herramientas de la parte superior de la página, seleccione

Instalar o actualizar.

Instalar o actualizar.

Creación de una regla de análisis programada a partir de una plantilla

En Microsoft Sentinel, en el menú de la izquierda, en Configuración, seleccione Análisis.

En la página Análisis , seleccione la pestaña Plantillas de regla .

En el campo de búsqueda de la parte superior de la lista de plantillas de regla, escriba log4j.

En la lista filtrada de plantillas, seleccione Vulnerabilidad log4j exploit también conocida como IOC de IP de Log4Shell. En el panel de detalles, seleccione Crear regla.

Se abrirá el Asistente para reglas de Analytics .

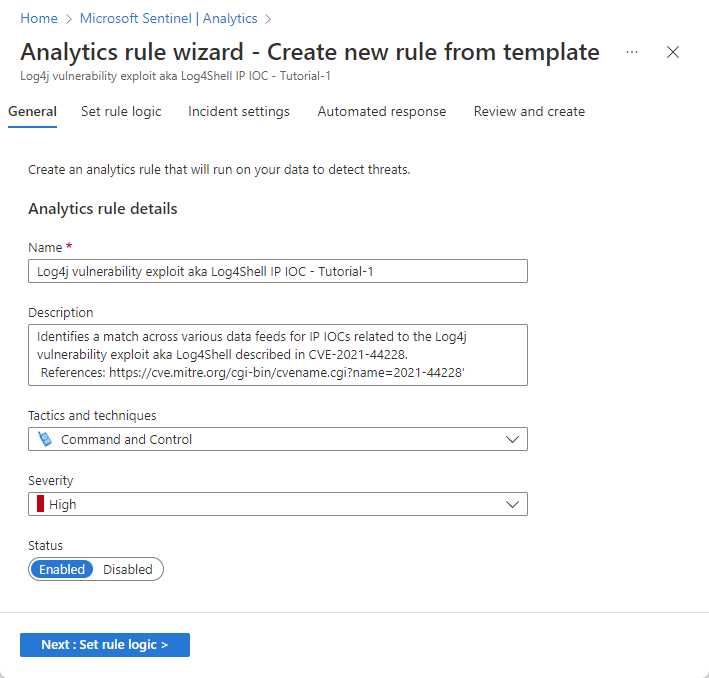

En la pestaña General , en el campo Nombre , escriba Log4j vulnerability exploit aka Log4Shell IP IOC - Tutorial-1.

Deje el resto de los campos de esta página tal y como están. Estos son los valores predeterminados, pero agregaremos personalización al nombre de la alerta en una fase posterior.

Si no desea que la regla se ejecute inmediatamente, seleccione Deshabilitado y la regla se agregará a la pestaña Reglas activas y puede habilitarla desde allí cuando la necesite.

Seleccione Siguiente: Establecer lógica de regla.

Revisar la lógica de consulta de reglas y la configuración de la configuración

En la pestaña Establecer lógica de regla , revise la consulta tal y como aparece en el encabezado Consulta de regla .

Para ver más texto de consulta a la vez, seleccione el icono de flecha doble diagonal en la esquina superior derecha de la ventana de consulta para expandir la ventana a un tamaño mayor.

Para obtener más información sobre KQL, consulte introducción a Lenguaje de consulta Kusto (KQL).

Otros recursos:

Enriquecimiento de alertas con entidades y otros detalles

En Enriquecimiento de alertas, mantenga la configuración de asignación de entidad tal y como están. Tenga en cuenta las tres entidades asignadas.

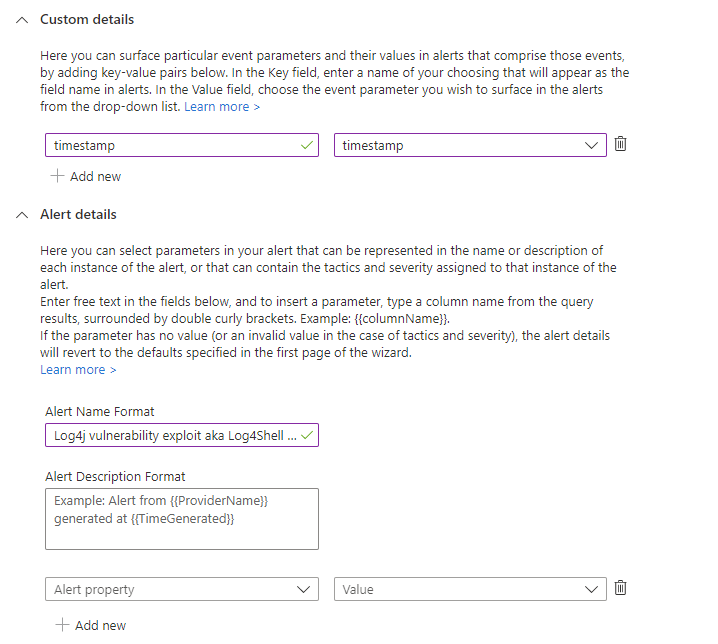

En la sección Detalles personalizados , vamos a agregar la marca de tiempo de cada repetición a la alerta, para que pueda verla directamente en los detalles de la alerta, sin tener que explorar en profundidad.

- Escriba timestamp en el campo Clave . Este será el nombre de la propiedad en la alerta.

- Seleccione marca de tiempo en la lista desplegable Valor .

En la sección Detalles de la alerta, vamos a personalizar el nombre de la alerta para que la marca de tiempo de cada aparición aparezca en el título de la alerta.

En el campo Formato de nombre de alerta , escriba Vulnerabilidad de log4j, también conocida como IOC de IP de Log4Shell en {{timestamp}}.

Revisión de la configuración restante

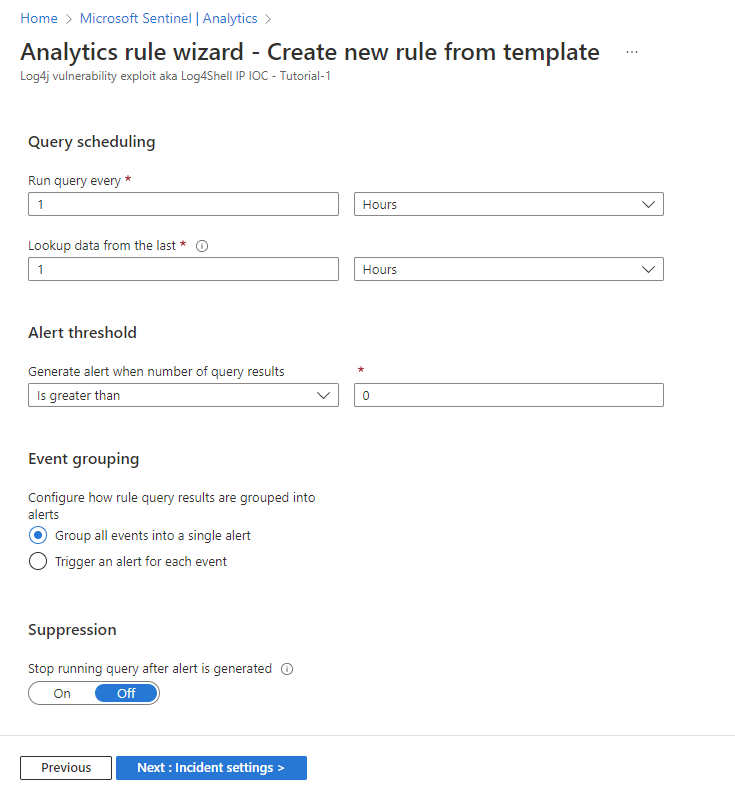

Revise la configuración restante en la pestaña Establecer lógica de regla . No es necesario cambiar nada, aunque puede si desea cambiar el intervalo, por ejemplo. Solo tiene que asegurarse de que el período de reversión coincida con el intervalo para mantener la cobertura continua.

Programación de consultas:

- Ejecute la consulta cada 1 hora.

- Búsqueda de datos de la última hora.

Umbral de alerta:

- Genere una alerta cuando el número de resultados de la consulta sea mayor que 0.

Agrupación de eventos:

- Configurar cómo se agrupan los resultados de las consultas de regla en alertas: agrupe todos los eventos en una sola alerta.

Supresión:

- Detenga la ejecución de la consulta después de generar la alerta: Desactivado.

Seleccione Siguiente: Configuración de incidentes.

Revisión de la configuración de creación de incidentes

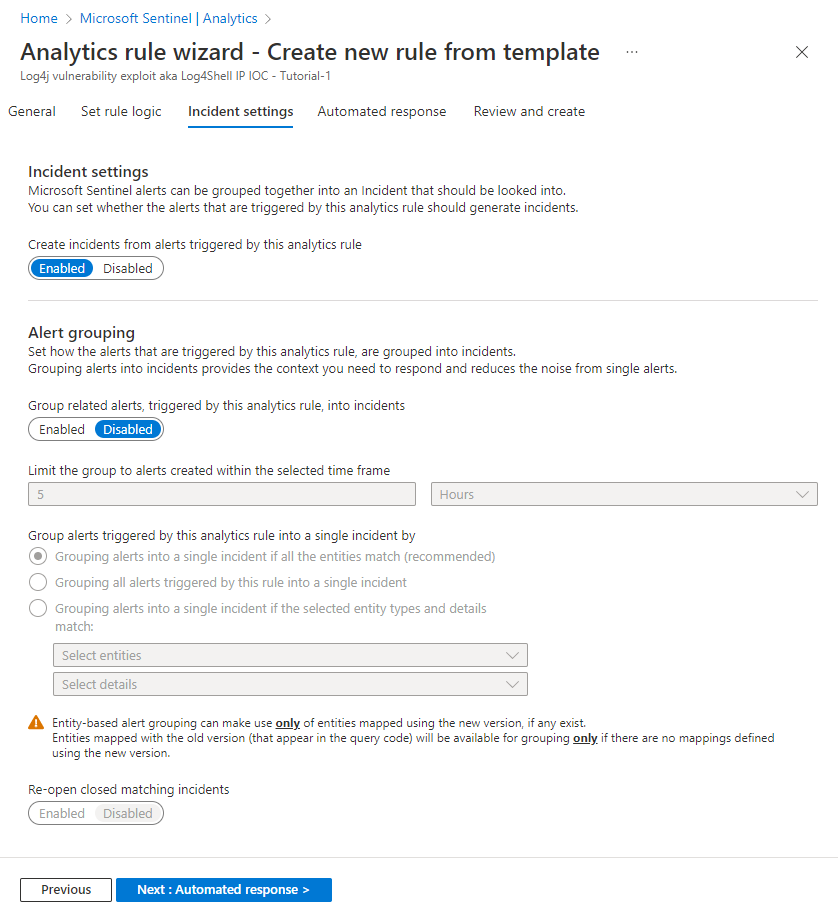

Revise la configuración de la pestaña Configuración de incidentes . No es necesario cambiar nada, a menos que, por ejemplo, tenga un sistema diferente para la creación y administración de incidentes, en cuyo caso querrá deshabilitar la creación de incidentes.

Configuración de incidentes:

- Cree incidentes a partir de alertas desencadenadas por esta regla de análisis: Habilitada.

Agrupación de alertas:

- Agrupa las alertas relacionadas, desencadenadas por esta regla de análisis, en incidentes: Deshabilitado.

Seleccione Siguiente: Respuesta automatizada.

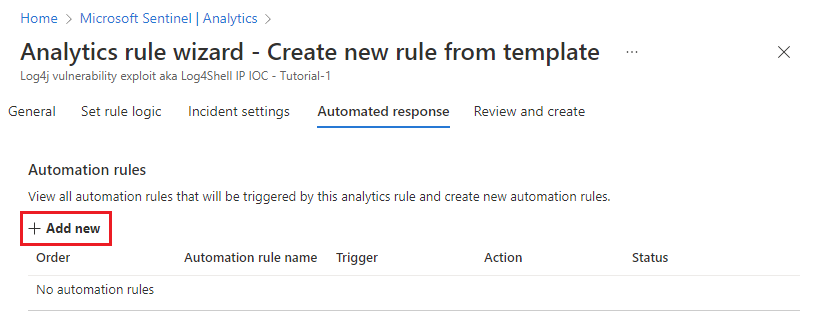

Establecer respuestas automatizadas y crear la regla

En la pestaña Respuesta automatizada :

Seleccione + Agregar nuevo para crear una nueva regla de automatización para esta regla de análisis. Se abrirá el Asistente para crear una nueva regla de automatización .

En el campo Nombre de regla de Automation , escriba Log4J vulnerability exploit detection - Tutorial-1.

Deje las secciones Desencadenador y Condiciones tal y como están.

En Acciones, seleccione Agregar etiquetas en la lista desplegable.

- Seleccione + Agregar etiqueta.

- Escriba Log4J exploit en el cuadro de texto y seleccione Aceptar.

Deje las secciones Expiración de la regla y Pedido tal y como están.

Seleccione Aplicar. Pronto verá la nueva regla de automatización en la lista de la pestaña Respuesta automatizada .

Seleccione Siguiente: Revisar para revisar toda la configuración de la nueva regla de análisis. Cuando aparezca el mensaje "Validación pasada", seleccione Crear. A menos que establezca la regla en Deshabilitado en la pestaña General anterior, la regla se ejecutará inmediatamente.

Seleccione la imagen siguiente para mostrar la revisión completa (la mayor parte del texto de la consulta se ha recortado para su visualización).

Comprobación del éxito de la regla

Para ver los resultados de las reglas de alerta que cree, vaya a la página Incidentes .

Para filtrar la lista de incidentes a los generados por la regla de análisis, escriba el nombre (o parte del nombre) de la regla de análisis que creó en la barra de búsqueda .

Abra un incidente cuyo título coincida con el nombre de la regla de análisis. Compruebe que la marca que definió en la regla de automatización se aplicó al incidente.

Limpie los recursos

Si no va a seguir usando esta regla de análisis, elimine (o al menos deshabilite) las reglas de análisis y automatización que creó con los pasos siguientes:

En la página Análisis , seleccione la pestaña Reglas activas .

Escriba el nombre (o parte del nombre) de la regla de análisis que creó en la barra de búsqueda .

(Si no aparece, asegúrese de que los filtros estén establecidos en Seleccionar todo).Marque la casilla situada junto a la regla en la lista y seleccione Eliminar en el banner superior.

(Si no desea eliminarlo, puede seleccionar Deshabilitar en su lugar).En la página Automatización , seleccione la pestaña Reglas de automatización .

Escriba el nombre (o parte del nombre) de la regla de automatización que creó en la barra de búsqueda .

(Si no aparece, asegúrese de que los filtros estén establecidos en Seleccionar todo).Marque la casilla situada junto a la regla de automatización en la lista y seleccione Eliminar en el banner superior.

(Si no desea eliminarlo, puede seleccionar Deshabilitar en su lugar).

Pasos siguientes

Ahora que ha aprendido a buscar vulnerabilidades de seguridad de una vulnerabilidad común mediante reglas de análisis, obtenga más información sobre lo que puede hacer con el análisis en Microsoft Sentinel:

Obtenga información sobre la gama completa de configuraciones y configuraciones de las reglas de análisis programadas.

En concreto, obtenga más información sobre los diferentes tipos de enriquecimiento de alertas que ha visto aquí:

Obtenga información sobre otros tipos de reglas de análisis en Microsoft Sentinel y su función.

Obtenga más información sobre cómo escribir consultas en Lenguaje de consulta Kusto (KQL). Para más información sobre KQL, consulte esta introducción, obtenga información sobre algunos procedimientos recomendados y mantenga esta práctica guía de referencia rápida.