Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se describe:

- Cifrado de datos en reposo en las áreas de trabajo de Synapse Analytics.

- Configuración de las áreas de trabajo de Synapse para habilitar el cifrado con una clave administrada por el cliente.

- Administración de claves utilizadas para cifrar los datos de las áreas de trabajo.

Cifrado de datos en reposo

Una solución de cifrado en reposo completa garantiza que los datos no se conserven nunca en un formato no cifrado. El cifrado doble de datos en reposo reduce las amenazas gracias a las dos capas de cifrado independientes que protegen frente a los peligros de una única capa. Azure Synapse Analytics ofrece una segunda capa de cifrado para los datos del área de trabajo con una clave administrada por el cliente. Esta clave está protegida en Azure Key Vault, lo que permite tomar posesión de la administración y la rotación de las claves.

La primera capa de cifrado de los servicios de Azure está habilitada con claves administradas por la plataforma. De forma predeterminada, los discos de Azure y los datos de las cuentas de Azure Storage se cifran automáticamente en reposo. Aprenda más sobre cómo se usa el cifrado en Microsoft Azure en Introducción al cifrado de Azure.

Note

Algunos elementos considerados contenido de cliente, como nombres de tablas, nombres de objetos y nombres de índices, se pueden transmitir en archivos de registro para soporte técnico y solución de problemas por parte de Microsoft.

Cifrado de Azure Synapse

Esta sección le ayudará a comprender mejor cómo se habilita el cifrado de claves administradas por el cliente y cómo se aplica en áreas de trabajo de Synapse. Este cifrado usa claves existentes o claves nuevas generadas en Azure Key Vault. Para cifrar todos los datos de un área de trabajo, se usa una sola clave. Las áreas de trabajo de Synapse admiten claves de tamaño de bytes RSA 2048 y 3072, así como claves RSA-HSM.

Note

Las áreas de trabajo de Synapse no admiten el uso de claves EC, EC-HSM y oct-HSM para el cifrado.

Los datos de los siguientes componentes de Synapse se cifran con la clave administrada por el cliente configurada en el nivel de área de trabajo:

- Grupos de SQL

- Grupos de SQL dedicados

- Grupos de SQL sin servidor

- Grupos de Data Explorer

- Grupos de Apache Spark

- Entornos de ejecución de integración, canalizaciones y conjuntos de datos de Azure Data Factory.

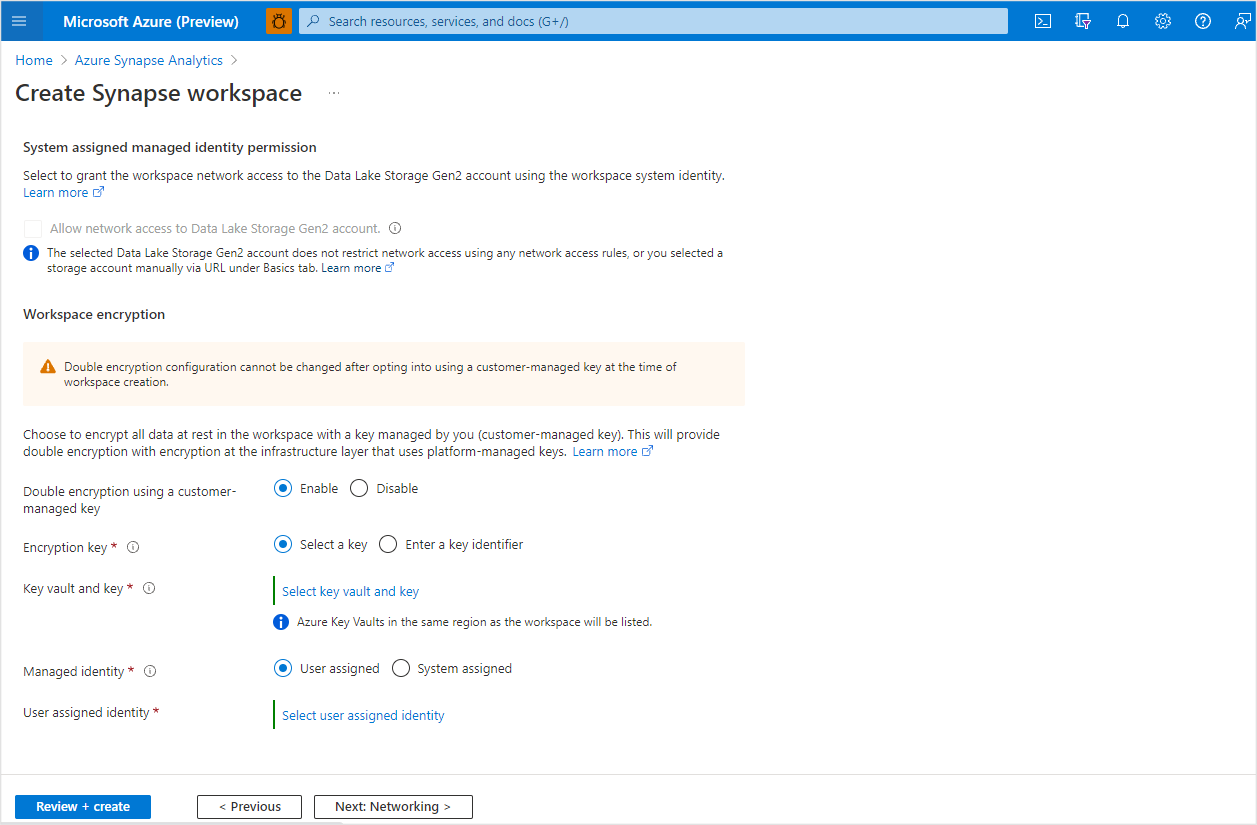

Configuración del cifrado de áreas de trabajo

Las áreas de trabajo se pueden configurar para habilitar el cifrado doble con una clave administrada por el cliente en el momento de su creación. Habilite el doble cifrado mediante una clave administrada por el cliente en la pestaña "Seguridad" al crear el área de trabajo. Puede elegir especificar el URI de un identificador de clave o seleccionarlo en una lista de almacenes de claves en la misma región que el área de trabajo. La propia instancia de Key Vault debe tener habilitada la protección de purga.

Important

Después de crear el área de trabajo, no se puede cambiar el valor de configuración del cifrado doble.

Requisitos previos: Rotación de claves y estado del grupo de SQL

Warning

Antes de cambiar la clave de cifrado del área de trabajo:

- Asegúrese de que todos los grupos de SQL dedicados están en estado En línea. Los pools fuera de línea no se volverán a cifrar y no se podrán reanudar si se elimina, deshabilita o expira la clave antigua o su versión.

- Conserve todas las claves y versiones de clave antiguas que se usan para el cifrado hasta que todos los grupos de SQL se conecten y vuelvan a cifrar con la nueva clave. Solo deshabilite o elimine la clave antigua después de que todos los grupos hayan cambiado exitosamente a la nueva clave.

⚠️ Si no se cumplen estos requisitos previos, es posible que los grupos de SQL sean inaccesibles permanentemente o que los datos de copia de seguridad se vuelvan irrecuperables.

Lista de comprobación de rotación de claves

| Step | Action | Status |

|---|---|---|

| 1 | Confirmación de que todos los grupos de SQL están en línea | ☐ |

| 2 | Asegúrese de que la clave antigua se conserva y habilita | ☐ |

| 3 | Rotar clave administrada por el cliente (CMK) | ☐ |

| 4 | Comprobación de que todos los grupos se vuelven a cifrar | ☐ |

| 5 | Deshabilitar de forma segura la clave antigua o la versión de clave (después de finalizar todos los pools) | ☐ |

Procedimientos recomendados de Administración de claves

Important

Al cambiar la clave de cifrado de un área de trabajo, conserve la clave anterior hasta que la haya reemplazado en el área de trabajo por una nueva clave. Esto permite descifrar los datos con la clave antigua antes de volver a cifrarlos con la clave nueva.

El estado del grupo de SQL (en línea o sin conexión) no afecta al proceso de rotación de claves administradas por el cliente (CMK) del área de trabajo, pero los grupos sin conexión permanecerán cifrados con la clave o la versión de clave anterior.

Si la versión anterior de clave o clave está deshabilitada o ha expirado, los grupos sin conexión no se reanudarán , ya que no es posible el descifrado. Al reanudar estos grupos, la versión anterior de la clave o versión de la clave debe (1) estar habilitada y (2) tener establecida una fecha de expiración en el futuro para permitir el descifrado y el nuevo cifrado con la nueva clave o versión de la clave.

Para garantizar una rotación fluida de CMK, si algunos grupos de SQL están sin conexión durante el proceso, la clave antigua o la versión de la clave deben permanecer habilitadas y tener su fecha de expiración establecida en el futuro. Esto es fundamental hasta que los grupos sin conexión se reanudan correctamente y se vuelven a cifrar con la nueva clave o versión de clave.

No elimine las claves antiguas ni las versiones de clave hasta que todos los grupos y copias de seguridad se vuelvan a cifrar y validar correctamente. Solo deshabilite la clave antigua después de que se cumplan todos los requisitos.

Solución de problemas de Rotación de claves

Si un grupo de SQL está bloqueado sin conexión después de una rotación de claves:

Compruebe la versión de la clave del grupo de SQL mediante PowerShell para confirmar qué clave o versión de clave espera el grupo:

Get-AzSqlServerTransparentDataEncryptionProtector -ServerName 'ContosoServer' -ResourceGroupName 'WORKSPACE_MANAGED_RESOURCE_GROUP'

Note

ResourceGroupName hace referencia al grupo de recursos administrado del área de trabajo. Para encontrarlo en Azure Portal, seleccione el área de trabajo de Synapse y vea el valor managedResourceGroup en la vista JSON.

Habilite la clave antigua o la versión de clave necesaria en Azure Key Vault.

Establezca una fecha de expiración en el futuro para la versión de clave o clave anterior.

Reanude el grupo de SQL.

Una vez que el grupo vuelva a estar en línea, permita volver a cifrar con la nueva clave.

Compruebe el estado de cifrado de cada base de datos ejecutando la siguiente consulta de T-SQL en el grupo de SQL:

SELECT [name], [is_encrypted] FROM sys.databases;- La

is_encryptedcolumna mostrará el estado de cifrado (1= cifrado,0= no cifrado).

- La

Después de confirmar que todos los grupos y copias de seguridad son accesibles y están cifrados, puede deshabilitar (no eliminar) de forma segura la clave antigua o versión de la clave.

Acceso de clave y activación del área de trabajo

El modelo de cifrado de Azure Synapse con claves administradas por el cliente supone el acceso del área de trabajo a las claves de Azure Key Vault de cifrado y descifrado, según sea necesario. El área de trabajo puede acceder a las claves mediante una directiva de acceso o RBAC de Azure Key Vault. Al conceder permisos a través de una directiva de acceso de Azure Key Vault, elija la opción "Application-only" (Solo aplicación) durante la creación de la directiva (seleccione la identidad administrada del área de trabajo y no la agregue como aplicación autorizada).

Para poder activar el área de trabajo, a su identidad administrada se le deben conceder los permisos necesarios en el almacén de claves. Este enfoque por fases para la activación del área de trabajo garantiza que los datos del área de trabajo se cifren con la clave administrada por el cliente. El cifrado se puede habilitar o deshabilitar para grupos de SQL individuales dedicados. El cifrado no está habilitado de forma predeterminada para todos los grupos dedicados.

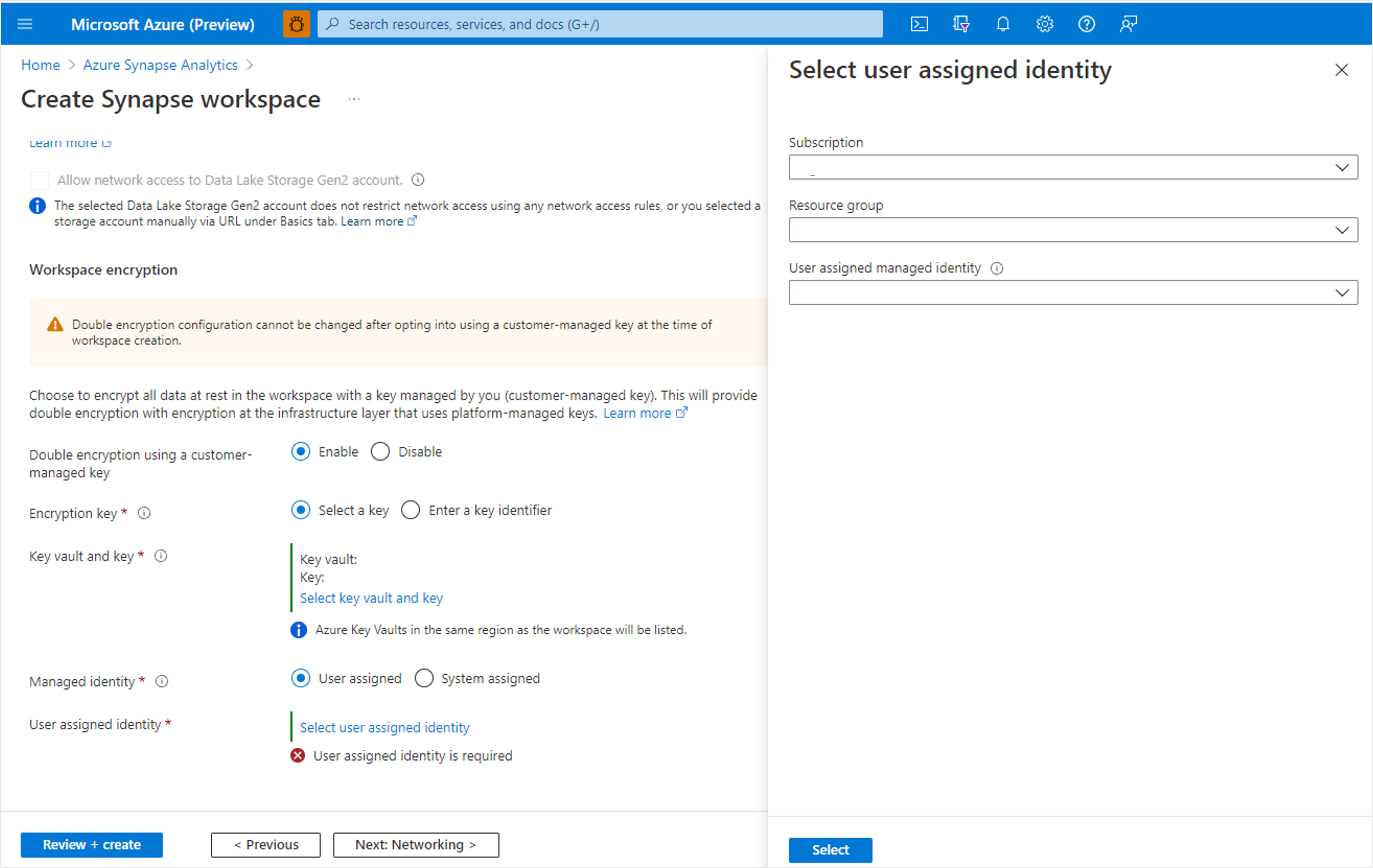

Uso de una identidad administrada asignada por el usuario

Las áreas de trabajo se pueden configurar para usar una identidad administrada asignada por el usuario para acceder a la clave administrada por el cliente almacenada en Azure Key Vault. Configure una identidad administrada asignada por el usuario para evitar la activación por fases del área de trabajo de Azure Synapse al usar el cifrado doble con claves administradas por el cliente. El rol integrado Colaborador de identidad administrada es necesario para asignar una identidad administrada asignada por el usuario a un área de trabajo de Azure Synapse.

Note

No se puede configurar una identidad administrada asignada por el usuario para acceder a la clave administrada por el cliente cuando Azure Key Vault está detrás de un firewall.

Permissions

Para cifrar o descifrar los datos en reposo, la identidad administrada debe tener los permisos siguientes. De forma similar, si usa una plantilla de Resource Manager para crear una clave, el parámetro "keyOps" de la plantilla debe tener los permisos siguientes:

- WrapKey (para insertar una clave en Key Vault al crear una clave).

- UnwrapKey (para obtener la clave de descifrado).

- Get (para leer la parte pública de una clave)

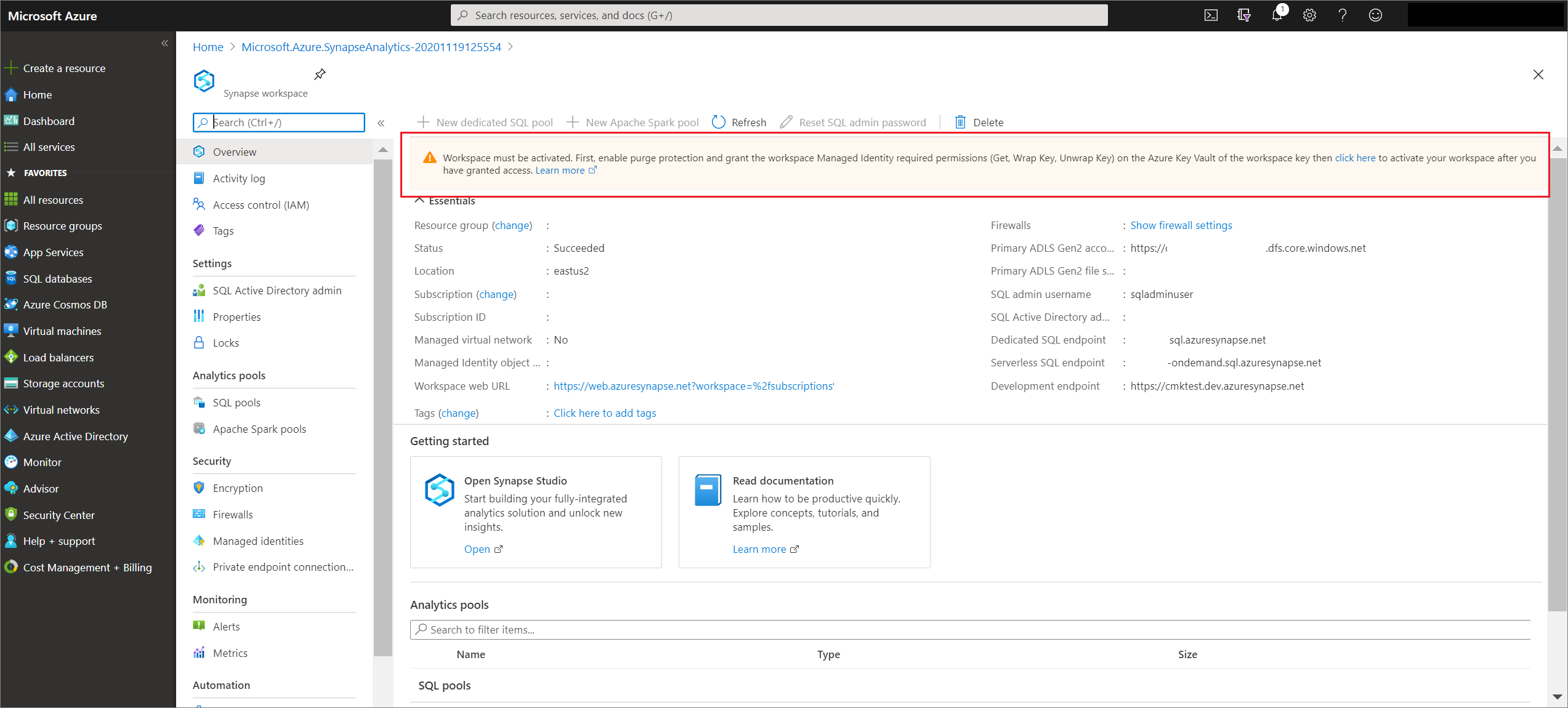

Activación del área de trabajo

Si no configura una identidad administrada asignada por el usuario para acceder a las claves administradas por el cliente durante la creación del área de trabajo, el área de trabajo permanecerá en estado "Pendiente" hasta que la activación se realice correctamente. El área de trabajo debe estar activada para poder usar completamente toda la funcionalidad. Por ejemplo, solo puede crear un grupo de SQL dedicado una vez que se logra la activación. Conceda a la identidad administrada del área de trabajo acceso al almacén de claves y seleccione el vínculo de activación en el banner de Azure Portal del área de trabajo. Una vez que la activación finaliza correctamente, el área de trabajo está lista para usarse con la garantía de que todos los datos que contiene están protegidos con la clave administrada por el cliente. Como se indicó anteriormente, el almacén de claves debe tener habilitada la protección de purga para que la activación se lleve a cabo correctamente.

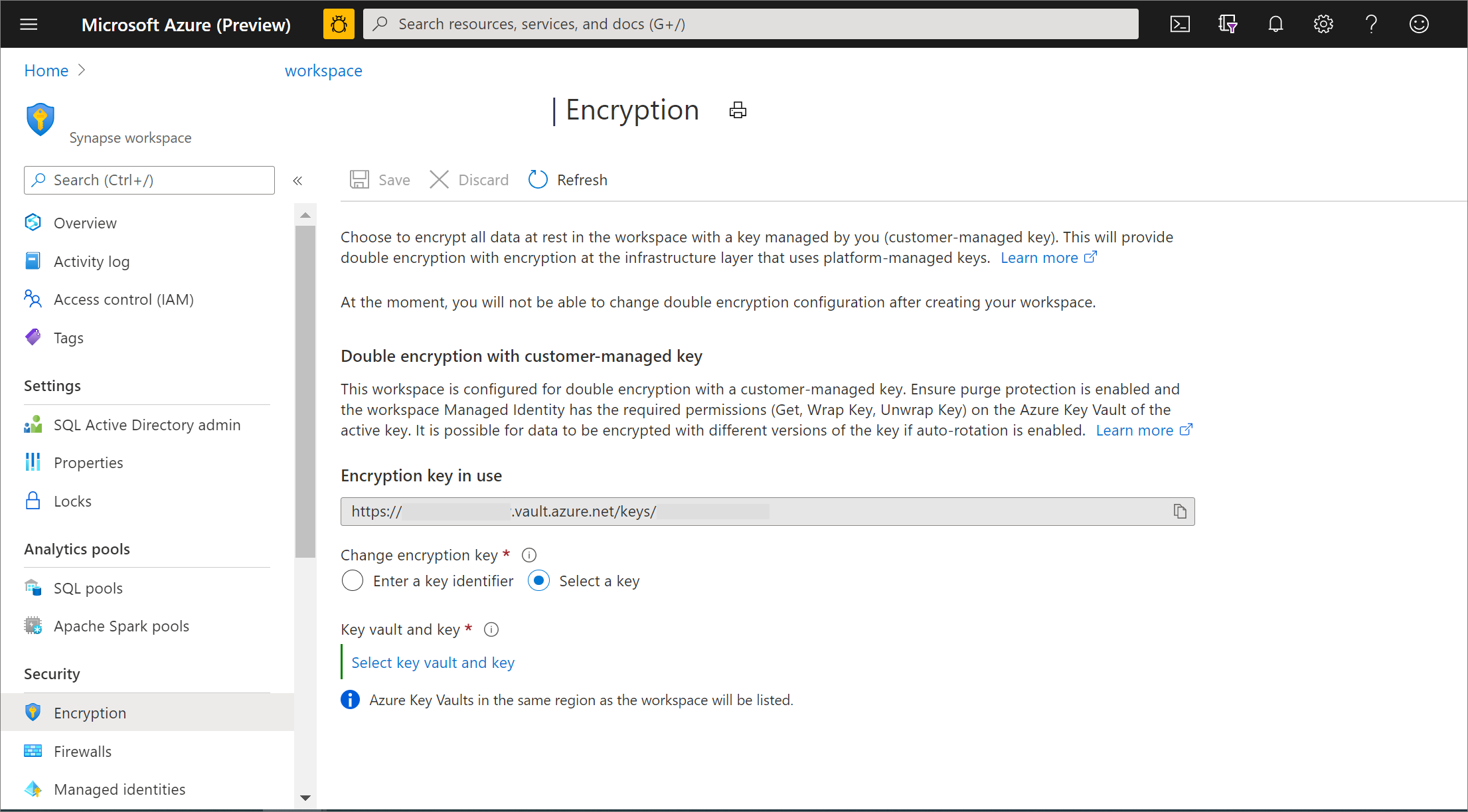

Administración de la clave administrada por el cliente del área de trabajo

Puede cambiar la clave administrada por el cliente que se usa para cifrar los datos en la página Cifrado de Azure Portal. Aquí también puede elegir una nueva clave con un identificador de clave o seleccionar entre los almacenes de claves a los que tiene acceso en la misma región que el área de trabajo. Si elige una clave de un almacén de claves diferente de los usados anteriormente, conceda a la identidad administrada del área de trabajo los permisos "Obtener", "Encapsular" y "Desencapsular" en el nuevo almacén de claves. El área de trabajo validará su acceso al nuevo almacén de claves y todos los datos del área de trabajo se volverán a cifrar con la nueva clave.

Las directivas de Azure Key Vault para la rotación periódica y automática de claves o las acciones sobre las claves pueden dar lugar a la creación de otras versiones de claves. Puede optar por volver a cifrar todos los datos del área de trabajo con la versión más reciente de la clave activa. Para realizar un nuevo cifrado, cambie la clave en Azure Portal por una clave temporal y, luego, vuelva a cambiar a la clave que quiera usar para el cifrado. Por ejemplo, para actualizar el cifrado de datos con la versión más reciente de la clave activa, Key1, cambie la clave administrada por el cliente del área de trabajo por la clave temporal, Key2. Espere a que finalice el cifrado con Key2. Luego, cambie la clave administrada por el cliente del área de trabajo por Key1; los datos del área de trabajo se volverán a cifrar con la versión más reciente de Key1.

Note

Antes de rotar la clave de un área de trabajo de Azure Synapse Analytics, asegúrese de lo siguiente:

- Si Azure Key Vault rotación automática de claves está habilitada, compruebe que la versión de clave anterior todavía está habilitada.

- Confirme que la fecha de expiración de la versión de clave anterior está establecida en una fecha futura.

- Nota: La actualización de la fecha de expiración puede requerir una acción manual en Azure Key Vault.

Durante el proceso de rees cifrado, es posible que Azure Synapse Analytics necesite acceder a los datos cifrados con la versión de clave anterior. Si esa versión de la clave está deshabilitada o ha caducado, el área de trabajo puede entrar en el estado de ERROR.

La rotación de claves es un proceso de cuatro pasos:

- Compruebe que la versión de la clave anterior está habilitada y no ha expirado.

- Cambie la clave administrada por el cliente del área de trabajo de la clave principal a una clave temporal.

- Espere entre 15 y 30 minutos para que se complete el proceso de rees cifrado.

- Cambie la clave del área de trabajo gestionada por el cliente a su clave principal (ahora con la versión de clave más reciente).

Note

Azure Synapse Analytics no vuelve a cifrar los datos automáticamente cuando se creen otras versiones de clave. Fuerce el cifrado repetido de los datos mediante el proceso detallado anteriormente a fin de garantizar la coherencia en el área de trabajo.

Cifrado de datos transparente de SQL con claves administradas por el servicio

El Cifrado de datos transparente (TDE) de SQL está disponible para los grupos de SQL dedicados de áreas de trabajo no habilitadas para el cifrado doble. En este tipo de área de trabajo, se usa una clave administrada por el servicio para proporcionar cifrado doble para los datos de los grupos de SQL dedicados. TDE con la clave administrada por el servicio puede habilitarse o deshabilitarse para los grupos de SQL dedicados de forma individual.

Cmdlets para Azure SQL Database y Azure Synapse

Para configurar el TDE mediante PowerShell, debe estar conectado como propietario de Azure, colaborador o administrador de seguridad de SQL.

Use los siguientes cmdlets para el área de trabajo de Azure Synapse.

| Cmdlet | Description |

|---|---|

| Set-AzSynapseSqlPoolTransparentDataEncryption | Habilita o deshabilita el cifrado de datos transparente para un grupo de SQL. |

| Get-AzSynapseSqlPoolTransparentDataEncryption | Obtiene el estado del cifrado de datos transparente para un grupo de SQL. |

| New-AzSynapseWorkspaceKey | Agrega una clave de Key Vault a un área de trabajo. |

| Get-AzSynapseWorkspaceKey | Obtiene las claves de Key Vault para un área de trabajo. |

| Update-AzSynapseWorkspace | Establece el protector de cifrado de datos transparente para un área de trabajo. |

| Get-AzSynapseWorkspace | Obtiene el protector de cifrado de datos transparente |

| Remove-AzSynapseWorkspaceKey | Quita una clave de Key Vault de un área de trabajo. |