Protección de puertos de red de alto riesgo con reglas de administrador de seguridad en Azure Virtual Network Manager

En este artículo, aprenderá a bloquear puertos de red de alto riesgo con Azure Virtual Network Manager y reglas de administrador de seguridad. Recorrerá la creación de una instancia de Azure Virtual Network Manager, agrupará las redes virtuales (VNet) con grupos de red y creará e implementará configuraciones de administrador de seguridad para su organización. Implementará una regla de bloqueo general para puertos de alto riesgo. Después, creará una regla de excepción para administrar la red virtual de una aplicación específica mediante grupos de seguridad de red.

Aunque este artículo se centra en un único puerto, SSH, puede proteger cualquier puerto de alto riesgo en su entorno con los mismos pasos. Para más información, revise esta lista de puertos de alto riesgo

Requisitos previos

- Comprenderá cómo crear una instancia de Azure Virtual Network Manager

- Comprende todos los elementos de una regla de administración de seguridad.

- Una cuenta de Azure con una suscripción activa. Cree una cuenta gratuita.

- Un grupo de redes virtuales que se pueden dividir en grupos de redes para aplicar reglas de administrador de seguridad pormenorizada.

- Para modificar los grupos de red dinámicos, debe tener acceso solo mediante la asignación de roles de RBAC de Azure. No se admite la administración clásica o la autorización heredada

Implementación del entorno de red virtual

Necesitará un entorno de red virtual que incluya redes virtuales que se puedan separar para permitir y bloquear un tráfico específico. Puede usar la tabla siguiente o su propia configuración de redes virtuales:

| Nombre | Espacio de direcciones IPv4 | subnet |

|---|---|---|

| vnetA-gen | 10.0.0.0/16 | Valor predeterminado: 10.0.0.0/24 |

| vnetB-gen | 10.1.0.0/16 | Valor predeterminado: 10.1.0.0/24 |

| vnetC-gen | 10.2.0.0/16 | Valor predeterminado: 10.2.0.0/24 |

| vnetD-app | 10.3.0.0/16 | Valor predeterminado: 10.3.0.0/24 |

| vnetE-app | 10.4.0.0/16 | Valor predeterminado: 10.4.0.0/24 |

- Coloque todas las redes virtuales en la misma suscripción, región y grupo de recursos.

¿No está seguro de cómo crear una red virtual? Puede encontrar más información en Inicio rápido: Creación de una red virtual mediante Azure Portal.

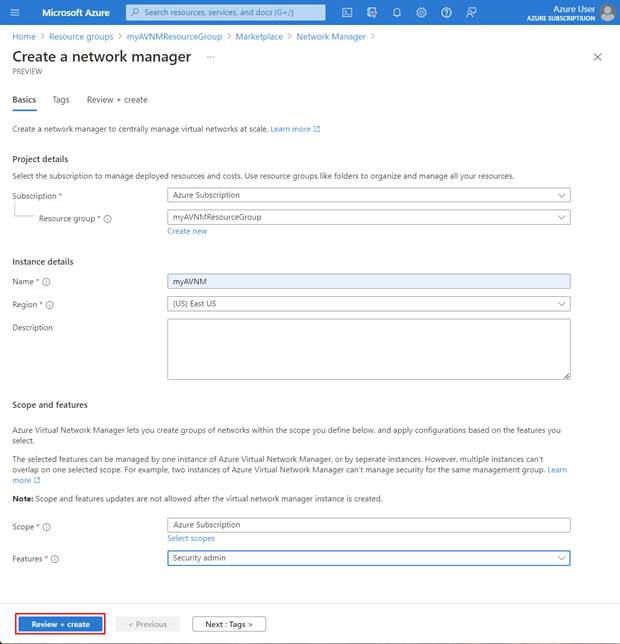

Creación de una instancia de Virtual Network Manager

En esta sección, implementará una instancia de Virtual Network Manager con la característica Administrador de seguridad de la organización.

Seleccione + Crear un recurso y busque Network Manager. A continuación, seleccione Crear para empezar a configurar Azure Virtual Network Manager.

En la pestaña Aspectos básicos, escriba o seleccione la información de su organización:

Configuración Valor Suscripción Seleccione la suscripción en la que desea implementar Azure Virtual Network Manager. Resource group Seleccione o cree un grupo de recursos para almacenar Azure Virtual Network Manager. En este ejemplo se usa myAVNMResourceGroup creado anteriormente. Nombre Escriba un nombre para esta instancia de Azure Virtual Network Manager. Este ejemplo usa el nombre de myAVNM. Region Seleccione la región para esta implementación. Azure Virtual Network Manager puede administrar redes virtuales en cualquier región. La región seleccionada es para donde se implementará la instancia de Virtual Network Manager. Descripción (Opcional) Proporcione una descripción sobre esta instancia de Virtual Network Manager y la tarea que está administrando. Ámbito Defina el ámbito para el que se puede administrar Azure Virtual Network Manager. En este ejemplo se usa un ámbito de nivel de suscripción. Características Seleccione las características que quiere habilitar para Azure Virtual Network Manager. Las características disponibles son Connectivity (Conectividad), SecurityAdmin o Select All (Seleccionar todo).

Conectividad: permite crear una topología de red en estrella tipo hub-and-spoke completa o de malla entre redes virtuales dentro del ámbito.

SecurityAdmin: permite crear reglas de seguridad de red globales.Seleccione Revisar y crear y, a continuación, seleccione Crear una vez superada la validación.

Seleccione Ir al recurso cuando se complete la implementación y revise la configuración del administrador de redes virtuales.

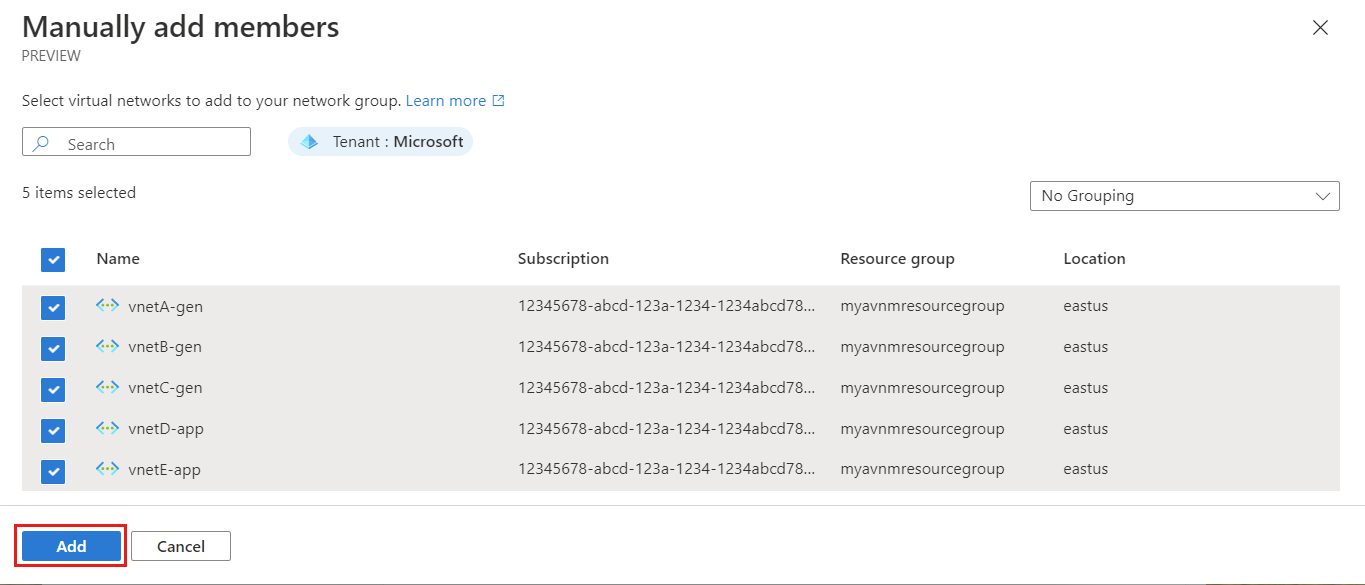

Creación de un grupo de red para todas las redes virtuales

Con el administrador de red virtual creado, ahora se crea un grupo de red que contiene todas las redes virtuales de la organización, y deberá añadir manualmente todas las redes virtuales.

- Seleccione Grupos de red, en Configuración.

- Seleccione + Crear, escriba un nombre para el grupo de red y seleccione Agregar.

- En la página Grupos de red, seleccione el grupo de red que ha creado.

- Seleccione Agregar, en Pertenencia estática para agregar manualmente todas las redes virtuales.

- En la página Agregar miembros estáticos, seleccione todas las redes virtuales que quiera incluir y seleccione Agregar.

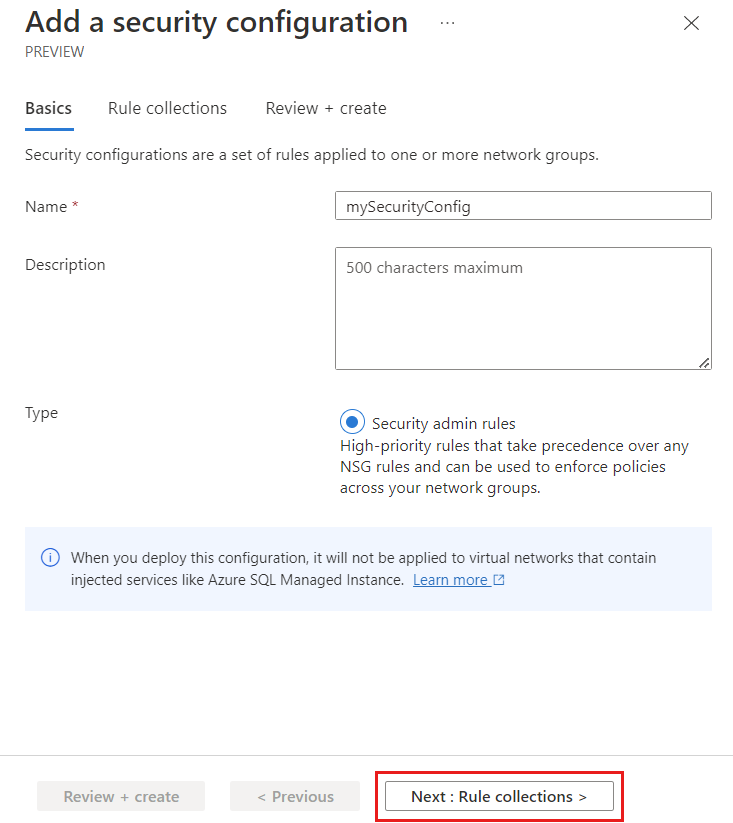

Creación de una configuración de administrador de seguridad para todas las redes virtuales

Es el momento de construir nuestras reglas de administración de seguridad dentro de una configuración para aplicar esas reglas a todas las redes virtuales del grupo de red a la vez. En esta sección, creará una configuración de administrador de seguridad. A continuación, creará una colección de reglas y agregará reglas para puertos de alto riesgo, como SSH o RDP. Esta configuración deniega el tráfico de red a todas las redes virtuales del grupo de red.

Vuelva al recurso del administrador de redes virtuales.

En Parámetros, seleccione Configuración y, después, + Crear.

Seleccione Configuración de seguridad en el menú desplegable.

En la pestaña Aspectos básicos, escriba un Nombre para identificar esta configuración de seguridad y seleccione Siguiente: Recopilaciones de reglas.

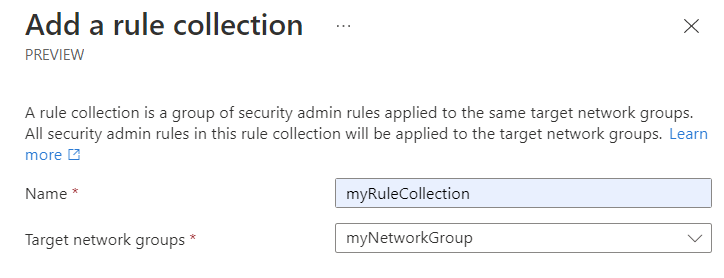

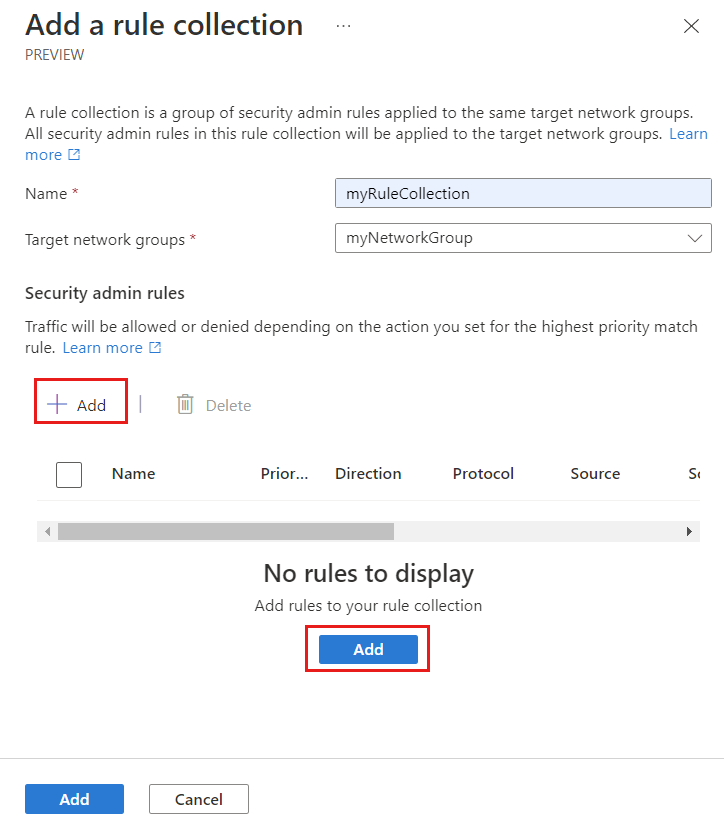

Seleccione + Agregar en la página Agregar una configuración de seguridad.

Escriba un Nombre para identificar esta colección de reglas y, a continuación, seleccione los Grupos de red de destino a los que quiere aplicar el conjunto de reglas. El grupo de destino será el grupo de red que contiene todas las redes virtuales.

Adición de una regla de seguridad para denegar el tráfico de red de alto riesgo

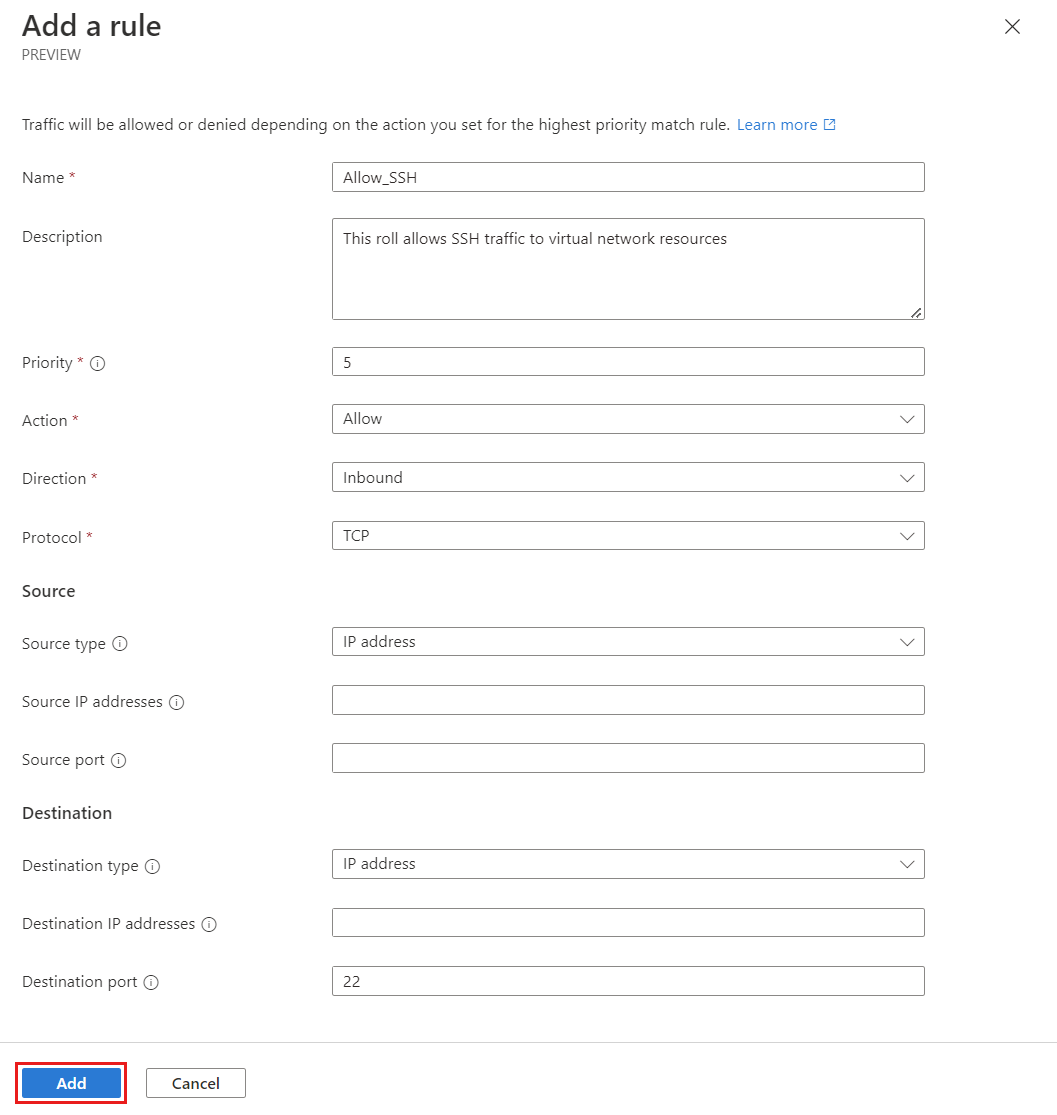

En esta sección, definirá la regla de seguridad para bloquear el tráfico de red de alto riesgo en todas las redes virtuales. Al asignar prioridad, tenga en cuenta las reglas de excepción futuras. Establezca la prioridad para que las reglas de excepción se apliquen a esta regla.

Seleccione + Agregar en Reglas de administrador de seguridad.

Escriba la información necesaria para definir la regla de seguridad y, a continuación, seleccione Agregar para agregar la regla a la colección de reglas.

Configuración Value Nombre Especificar el nombre de la regla. Descripción Escriba una descripción sobre la regla. Prioridad* Escriba un valor entre 1 y 4096 para determinar la prioridad de la regla. Cuanto menor sea el valor, mayor será la prioridad. Acción* Seleccione Denegar para bloquear el tráfico. Para obtener más información, consulte Acciones. Dirección* Seleccione Entrante, ya que con esta regla quiere denegar el tráfico entrante. Protocolo* Seleccione el protocolo de red del puerto. Origen Tipo de origen Seleccione el tipo de origen de la dirección IP o las etiquetas de servicio. Direcciones IP de origen Este campo aparece al seleccionar el tipo de origen Dirección IP. Escriba una dirección IPv4 o IPv6 o bien un intervalo mediante la notación CIDR. Al definir más de una dirección o bloques de direcciones, sepárelos mediante una coma. Déjelo en blanco para este ejemplo. Etiqueta de servicio de origen Este campo aparece al seleccionar el tipo de origen Etiqueta de servicio. Seleccione etiquetas de servicio para los servicios que quiere especificar como origen. Consulte Etiquetas de servicio disponibles para obtener la lista de etiquetas admitidas. Puerto de origen Escriba un número de puerto único o un intervalo de puertos como (1024-65535). Al definir más de un puerto o intervalos de puertos, sepárelos mediante una coma. Para especificar cualquier puerto, escriba *. Déjelo en blanco para este ejemplo. Destino Tipo de destino Seleccione el tipo de destino de la dirección IP o las etiquetas de servicio. Direcciones IP de destino Este campo aparece al seleccionar el tipo de destino Dirección IP. Escriba una dirección IPv4 o IPv6 o bien un intervalo mediante la notación CIDR. Al definir más de una dirección o bloques de direcciones, sepárelos mediante una coma. Etiqueta de servicio de destino Este campo aparece al seleccionar el tipo de destino Etiqueta de servicio. Seleccione etiquetas de servicio para los servicios que quiere especificar como destino. Consulte Etiquetas de servicio disponibles para obtener la lista de etiquetas admitidas. Puerto de destino Escriba un número de puerto único o un intervalo de puertos como (1024-65535). Al definir más de un puerto o intervalos de puertos, sepárelos mediante una coma. Para especificar cualquier puerto, escriba *. Escriba 3389 para este ejemplo. Repita los pasos del 1 al 3 otra vez si quiere agregar más reglas a la colección de reglas.

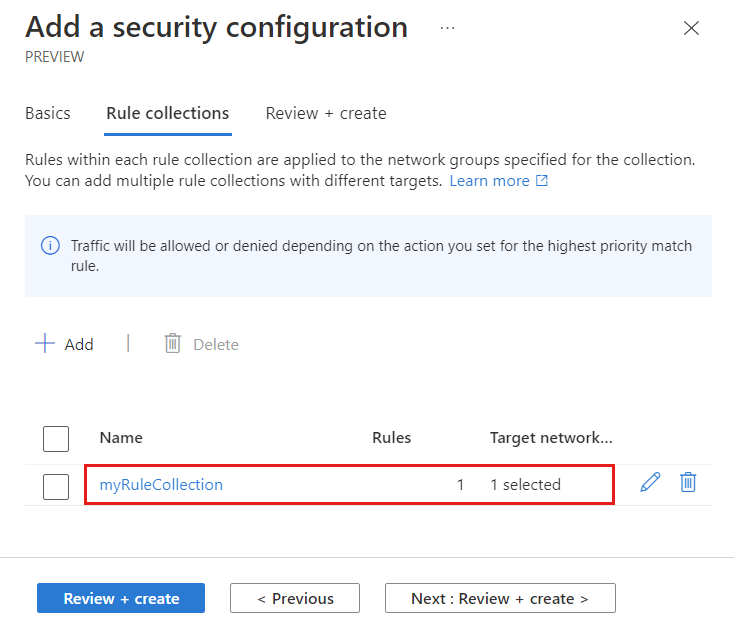

Una vez que esté satisfecho con todas las reglas que quería crear, seleccione Agregar para añadir la colección de reglas a la configuración del administrador de seguridad.

A continuación, seleccione Revisar y crear y Crear para completar la configuración de seguridad.

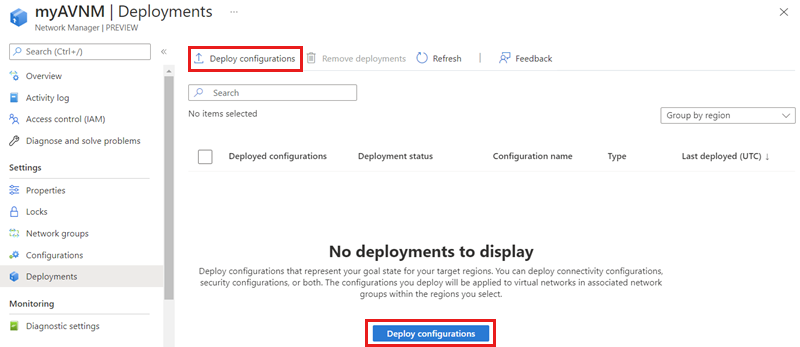

Implementación de una configuración de administrador de seguridad para bloquear el tráfico de red

En esta sección, las reglas creadas surtirán efecto al implementar la configuración del administrador de seguridad.

Seleccione Implementaciones en Configuración y, después, seleccione Implementar configuración.

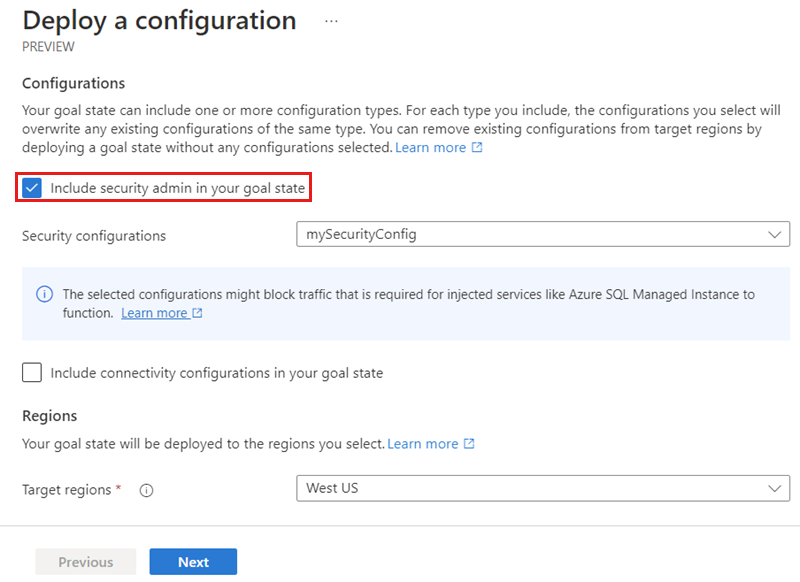

Marque la casilla de Incluir administrador de seguridad en el estado objetivo y escoja en el menú desplegable la configuración de seguridad que creó en la última sección. A continuación, elija las regiones en las que quiere implementar esta configuración.

Seleccione Siguiente e Implementar para implementar la configuración del administrador de seguridad.

Creación de un grupo de red para la regla de excepción de tráfico

Con el tráfico bloqueado en todas las redes virtuales, necesita una excepción para permitir el tráfico a redes virtuales específicas. Creará un grupo de red específicamente para las redes virtuales que necesitan la exclusión de la otra regla de administrador de seguridad.

- En el administrador de redes virtuales, seleccione Grupos de red, en Configuración.

- Seleccione + Crear, escriba un nombre para el grupo de red de la aplicación y seleccione Agregar.

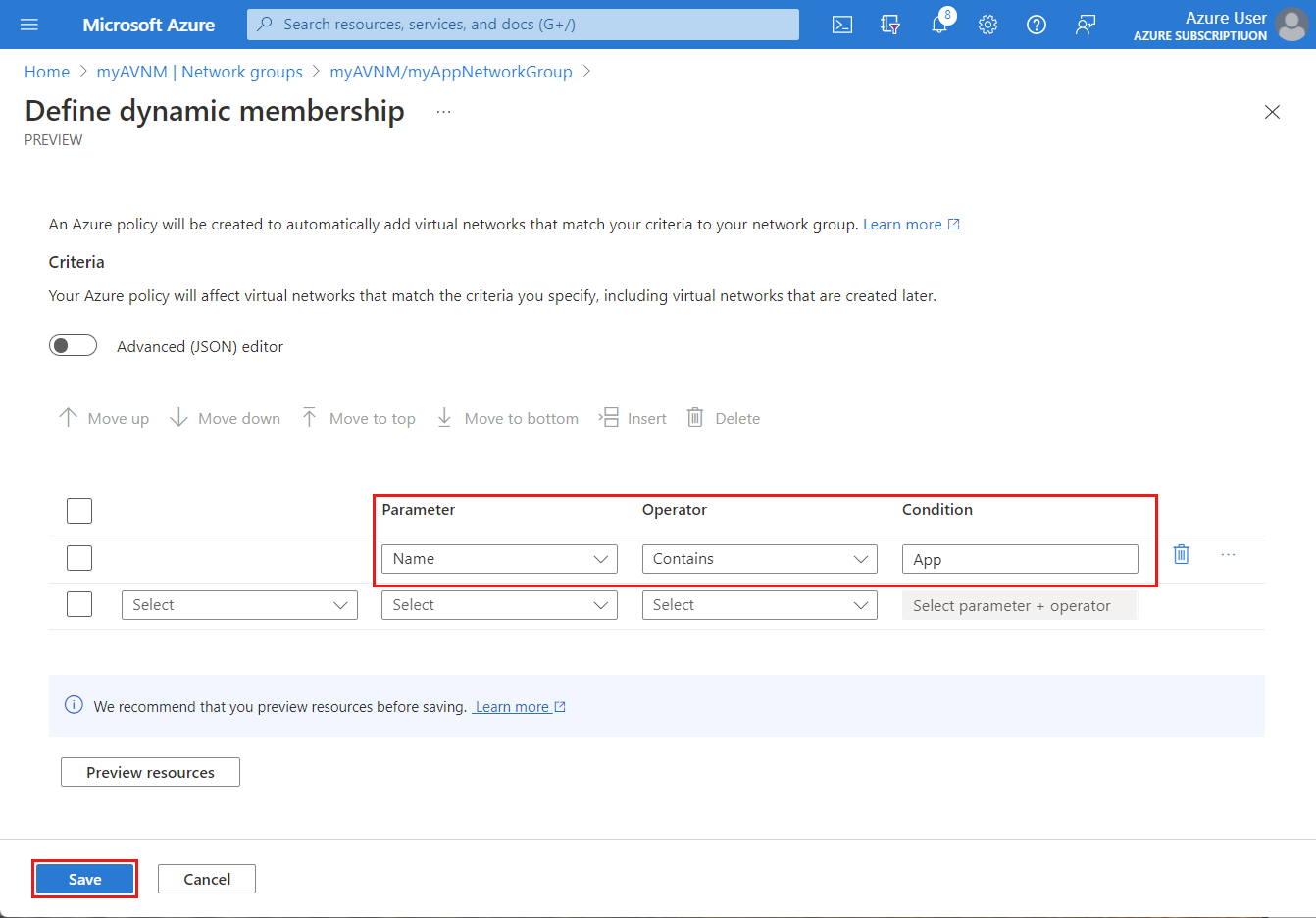

- En Definir pertenencia dinámica, seleccione Definir.

- Escriba o seleccione los valores para permitir el tráfico a la red virtual de la aplicación.

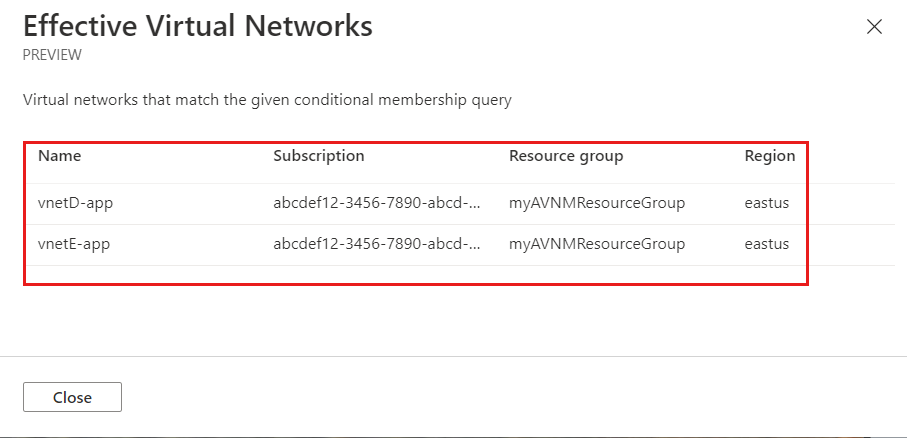

- Seleccione Vista previa de los recursos para revisar las Redes virtuales eficaces incluidas y seleccione Cerrar.

- Seleccione Guardar.

Creación de una regla y recopilación de administración de seguridad de excepciones de tráfico

En esta sección, creará una nueva colección de reglas y una regla de administrador de seguridad que permitirán el tráfico de alto riesgo al subconjunto de redes virtuales que ha definido como excepciones. A continuación, lo agregará a la configuración de administrador de seguridad existente.

Importante

Para que la regla de administración de seguridad permita el tráfico a las redes virtuales de la aplicación, la prioridad debe establecerse en un número menor que las reglas existentes que bloquean el tráfico.

Por ejemplo, una regla de red que bloquea los SSH tiene una prioridad de 10, por lo que la regla de permiso debe tener una prioridad de 1 a 9.

- En el administrador de redes virtuales, seleccione Parámetros y seleccione la configuración de seguridad.

- Seleccione Colecciones de reglas en Configuración y, a continuación, seleccione + Crear para crear una nueva colección de reglas.

- En la página Agregar una colección de reglas, escriba un nombre para la colección de reglas de aplicación y elija el grupo de red de aplicación que creó.

- En Reglas de administrador de seguridad, seleccione + Agregar.

- Escriba o seleccione los valores para permitir el tráfico de red específico al grupo de red de la aplicación y seleccione Agregar cuando haya finalizado.

- Repita el proceso de agregar regla para todo el tráfico que necesite una excepción.

- Cuando haya terminado, haga clic en Guardar.

Reimplementación de la configuración del administrador de seguridad con regla de excepción

Para aplicar la nueva colección de reglas, implemente la configuración del administrador de seguridad, ya que se modificó al agregar una colección de reglas.

- En el administrador de red virtual, seleccione Parámetros.

- Seleccione la configuración de administrador de seguridad y seleccione Implementar.

- En la página Implementar configuración, seleccione todas las regiones de destino que reciben la implementación.

- Por último, seleccione Siguiente e Implementar.

Pasos siguientes

Obtenga información sobre cómo crear de una topología de red de malla con Azure Virtual Network Manager mediante Azure Portal.

Consulte las preguntas más frecuentes sobre Azure Virtual Network Manager.