Creación de una conexión VPN de usuario P2S mediante Azure Virtual WAN: PowerShell

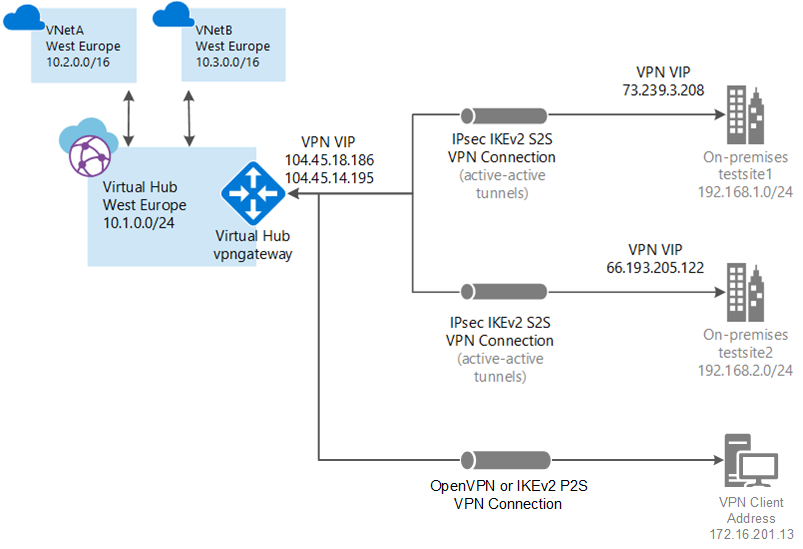

En este artículo se muestra cómo usar Virtual WAN para conectarse a los recursos de Azure. En este artículo, creará una conexión VPN de usuario de punto a sitio a través de OpenVPN o IPsec/IKE (IKEv2) mediante PowerShell. Este tipo de conexión requiere que se configure el cliente VPN nativo en cada equipo cliente que se conecte. La mayoría de los pasos de este artículo se pueden realizar mediante Azure Cloud Shell, excepto para cargar certificados para la autenticación de certificados.

Requisitos previos

Tiene una suscripción de Azure. Si no tiene una suscripción a Azure, cree una cuenta gratuita.

Tiene una red virtual a la que quiere conectarse.

- Compruebe que ninguna de las subredes de sus redes locales se superpone a las redes virtuales a las que quiere conectarse.

- Para crear una red virtual en Azure Portal, consulte el artículo Inicio rápido.

Su red virtual no debe tener ninguna puerta de enlace de red virtual.

- Si la red virtual ya tiene puertas de enlace (VPN o ExpressRoute), debe quitarlas todas antes de continuar.

- Esta configuración requiere que las redes virtuales se conecten solo a la puerta de enlace del centro de Virtual WAN.

Decida el intervalo de direcciones IP que desea usar para el espacio de direcciones privadas del centro virtual. Esta información se usa al configurar el centro virtual. Un centro de conectividad virtual es una red virtual que Virtual WAN crea y usa. Es el núcleo de la red Virtual WAN en una región. El intervalo del espacio de direcciones debe cumplir las reglas siguientes:

- El intervalo de direcciones que especifique para el centro no se puede superponer con ninguna de las redes virtuales existentes a las que se conecta.

- El intervalo de direcciones no se puede superponer con los intervalos de direcciones locales a las que se conecta.

- Si no está familiarizado con los intervalos de direcciones IP ubicados en la configuración de red local, consulte a alguien que pueda proporcionarle estos detalles.

Azure PowerShell

En este artículo se usan cmdlets de PowerShell. Para ejecutar los cmdlets, puede usar Azure Cloud Shell. Cloud Shell es un servicio de shell interactivo gratuito que se puede usar para ejecutar los pasos de este artículo. Tiene las herramientas comunes de Azure preinstaladas y configuradas para usarlas en la cuenta.

Para abrir Cloud Shell, seleccione Abrir Cloud Shell en la esquina superior derecha de un bloque de código. También puede abrir Cloud Shell en una pestaña independiente desde https://shell.azure.com/powershell. Seleccione Copiar para copiar los bloques de código, péguelos en Cloud Shell y, a continuación, seleccione la tecla Entrar para ejecutarlos.

También puede instalar y ejecutar los cmdlets de Azure PowerShell localmente en el equipo. Los cmdlets de PowerShell se actualizan con frecuencia. Si no ha instalado la última versión, los valores especificados en las instrucciones pueden dar lugar a errores. Para buscar las versiones de Azure PowerShell instaladas en el equipo, use el cmdlet Get-Module -ListAvailable Az. Para instalar la actualización, vea Instalación del módulo de Azure PowerShell.

Iniciar sesión

Si usa Azure Cloud Shell, se le solicitará automáticamente que inicie sesión en su cuenta después de abrir CloudShell. No es necesario ejecutar Connect-AzAccount. Una vez que haya iniciado sesión, podrá cambiar las suscripciones si fuera necesario mediante Get-AzSubscription y Select-AzSubscription.

Si PowerShell se ejecuta localmente, abra la consola de PowerShell con privilegios elevados y conéctese a su cuenta de Azure. El cmdlet Connect-AzAccount le pedirá sus credenciales. Después de la autenticación, descarga la configuración de la cuenta para que esté disponible en Azure PowerShell. Puede cambiar la suscripción mediante Get-AzSubscription y Select-AzSubscription -SubscriptionName "Name of subscription".

Creación de una instancia de Virtual WAN

Para poder crear una WAN virtual, debe crear un grupo de recursos para hospedarla o usar un grupo de recursos existente. Cree un grupo de recursos con New-AzResourceGroup. En este ejemplo se crea un grupo de recursos denominado testRG en la ubicación Oeste de EE. UU.:

Cree un grupo de recursos:

New-AzResourceGroup -Location "West US" -Name "testRG"Cree la WAN virtual:

$virtualWan = New-AzVirtualWan -ResourceGroupName testRG -Name myVirtualWAN -Location "West US"

Crear una configuración de VPN de usuario

La configuración de VPN de usuario (P2S) define los parámetros para que los clientes remotos se puedan conectar. Las instrucciones que siga dependerán del método de autenticación que desee usar.

En los pasos siguientes, al seleccionar el método de autenticación, tiene tres opciones. Cada método tiene requisitos específicos. Seleccione uno de los métodos siguientes y, a continuación, complete los pasos.

Certificados de Azure: para esta configuración, se requieren certificados. Debe generar u obtener certificados. Se requiere un certificado de cliente para cada cliente. Además, es necesario cargar la información sobre el certificado raíz (clave pública). Para obtener más información sobre los certificados necesarios, consulte Generación y exportación de certificados.

Autenticación basada en Radius: obtenga la dirección IP Radius, el secreto del servidor Radius y la información sobre el certificado.

Autenticación de Microsoft Entra: consulte Configuración de una conexión VPN de usuario: autenticación de Microsoft Entra.

Pasos de configuración mediante la autenticación de certificados de Azure

Las conexiones VPN de usuario (de punto a sitio) pueden usar certificados para realizar la autenticación. Para crear un certificado raíz autofirmado y generar certificados de cliente usando PowerShell, consulte Generación y exportación de certificados.

Una vez que haya generado y exportado el certificado raíz autofirmado, debe hacer referencia a la ubicación del certificado almacenado. Este paso no se puede completar con Azure Cloud Shell porque no se pueden cargar archivos de certificado desde la interfaz de Cloud Shell. Para realizar los pasos siguientes de esta sección, debe instalar los cmdlets de Azure PowerShell y usar PowerShell localmente o usar Azure Portal.

$VpnServerConfigCertFilePath = Join-Path -Path /home/name -ChildPath "\P2SRootCert1.cer" $listOfCerts = New-Object "System.Collections.Generic.List[String]" $listOfCerts.Add($VpnServerConfigCertFilePath)Creación de la configuración del servidor VPN de usuario. Para el protocolo VPN, puede elegir IKEv2 VPN, OpenVPN y OpenVPN e IKEv2 en función de sus requisitos.

New-AzVpnServerConfiguration -Name testconfig -ResourceGroupName testRG -VpnProtocol IkeV2 -VpnAuthenticationType Certificate -VpnClientRootCertificateFilesList $listOfCerts -VpnClientRevokedCertificateFilesList $listOfCerts -Location westus

Creación del centro de conectividad y la puerta de enlace de punto a sitio

Creación de un centro de conectividad virtual.

New-AzVirtualHub -VirtualWan $virtualWan -ResourceGroupName "testRG" -Name "westushub" -AddressPrefix "10.11.0.0/24" -Location "westus"Declare las variables de los recursos existentes y especifique el grupo de direcciones de cliente desde el que las direcciones IP se asignarán automáticamente a los clientes VPN.

$virtualHub = Get-AzVirtualHub -ResourceGroupName testRG -Name westushub $vpnServerConfig = Get-AzVpnServerConfiguration -ResourceGroupName testRG -Name testconfig $vpnClientAddressSpaces = New-Object string[] 1 $vpnClientAddressSpaces[0] = "192.168.2.0/24"Para la puerta de enlace de punto a sitio, debe especificar las unidades de escalado de puerta de enlace y también hacer referencia a la configuración del servidor VPN de usuario creada anteriormente. Se tardan unos 30 minutos o algo más en crear una puerta de enlace de punto a sitio.

$P2SVpnGateway = New-AzP2sVpnGateway -ResourceGroupName testRG -Name p2svpngw -VirtualHub $virtualHub -VpnGatewayScaleUnit 1 -VpnClientAddressPool $vpnClientAddressSpaces -VpnServerConfiguration $vpnServerConfig -EnableInternetSecurityFlag -EnableRoutingPreferenceInternetFlag

Generación de archivos de configuración del cliente

Cuando se conecta a una red virtual mediante VPN de usuario (P2S), se utiliza el cliente VPN instalado de forma nativa en el sistema operativo desde el que se conecta. Todas las opciones de configuración necesarias para los clientes VPN se incluyen en un archivo ZIP de configuración del cliente VPN. Los valores del archivo ZIP ayudan a configurar los clientes VPN. Los archivos de configuración del cliente VPN que genera son específicos de la configuración de VPN de usuario de la puerta de enlace. En esta sección, ejecutará el script para obtener la dirección URL del perfil para generar y descargar los archivos usados para configurar los clientes VPN.

Get-AzVirtualWanVpnServerConfigurationVpnProfile -Name myVirtualWAN -ResourceGroupName testRG -VpnServerConfiguration $vpnServerConfig -AuthenticationMethod EAPTLS

Configuración de clientes VPN

Use el paquete de perfiles descargado para configurar los clientes VPN de acceso remoto. El procedimiento para cada sistema operativo es diferente. Siga las instrucciones que se aplican al sistema. Una vez que haya terminado de configurar el cliente, puede conectarse.

IKEv2

En la configuración de VPN de usuario, si especificó el tipo de túnel VPN IKEv2, puede configurar el cliente VPN nativo (Windows y macOS Catalina o posterior).

Los pasos siguientes son para Windows. Para macOS, consulte los pasos de IKEv2-macOS.

Seleccione los archivos de configuración de cliente VPN que correspondan a la arquitectura del equipo Windows. Si la arquitectura de procesador es de 64 bits, elija el paquete del instalador "VpnClientSetupAmd64". En caso de que sea de 32 bits, elija el paquete del instalador "VpnClientSetupX86".

Haga doble clic en el paquete para instalarlo. Si ve una ventana emergente de SmartScreen, seleccione Más información y, después, Ejecutar de todas formas.

En el equipo cliente, vaya a Configuración de red y haga clic en VPN. La conexión VPN muestra el nombre de la red virtual a la que se conecta.

Instale un certificado de cliente en cada equipo que quiera conectar a través de esta configuración de VPN de usuario. Es necesario un certificado de cliente para la autenticación al usar el tipo de autenticación de certificados nativo de Azure. Para más información acerca de cómo generar certificados, consulte Generación de certificados. Para obtener información acerca de cómo instalar un certificado de cliente, consulte Instalación de certificados de cliente.

OpenVPN

En la configuración de VPN de usuario, si especificó el tipo de túnel OpenVPN, puede descargar y configurar el cliente VPN de Azure o, en algunos casos, puede usar el software cliente OpenVPN. Para conocer los pasos, use el enlace correspondiente a la configuración.

- Autenticación de Microsoft Entra: cliente VPN de Azure: Windows

- Autenticación de Microsoft Entra: cliente VPN de Azure: macOS

- Configuración del software cliente openVPN: Windows, macOS, iOS, Linux

Conexión de una red virtual a un centro de conectividad

Declare una variable para obtener la red virtual ya existente.

$remoteVirtualNetwork = Get-AzVirtualNetwork -Name "testRGvnet" -ResourceGroupName "testRG"Creará una conexión entre el centro virtual y la red virtual.

New-AzVirtualHubVnetConnection -ResourceGroupName "testRG" -VirtualHubName "westushub" -Name "testvnetconnection" -RemoteVirtualNetwork $remoteVirtualNetwork

Limpieza de recursos

Cuando ya no necesite los recursos que ha creado, elimínelos. Algunos recursos de Virtual WAN deben eliminarse en un orden determinado debido a las dependencias. La eliminación puede tardar unos 30 minutos.

Elimine las entidades de puerta de enlace siguiendo el orden siguiente para la configuración de VPN de punto a sitio. Esto puede tardar hasta 30 minutos en completarse.

Eliminación de la puerta de enlace VPN de punto a sitio.

Remove-AzP2sVpnGateway -Name "p2svpngw" -ResourceGroupName "testRG"Eliminación de la configuración del servidor VPN de usuario.

Remove-AzVpnServerConfiguration -Name "testconfig" -ResourceGroupName "testRG"Puede eliminar el grupo de recursos entero para eliminar todos los demás recursos que contiene, incluidos los centros, los sitios y la WAN virtual.

Remove-AzResourceGroup -Name "testRG"O bien, puede eliminar cada uno de los recursos del grupo de recursos.

Eliminar el centro de conectividad virtual.

Remove-AzVirtualHub -ResourceGroupName "testRG" -Name "westushub"Elimine la red WAN virtual.

Remove-AzVirtualWan -Name "MyVirtualWan" -ResourceGroupName "testRG"

Pasos siguientes

A continuación, para más información sobre Virtual WAN, consulte las preguntas más frecuentes sobre Virtual WAN.