Integración de Microsoft Azure Sentinel (versión preliminar)

Puede integrar Microsoft Defender for Cloud Apps con Microsoft Sentinel (un SIEM nativo escalable y nativo de la nube) para habilitar la supervisión centralizada de alertas y datos de detección. La integración con Microsoft Sentinel le permite proteger mejor sus aplicaciones de nube a la vez que mantiene el flujo de trabajo de seguridad habitual, automatizando así los procedimientos de seguridad y estableciendo correlaciones entre eventos basados en la nube y eventos locales.

Entre las ventajas de utilizar Microsoft Sentinel se incluyen:

- Retención de datos más larga proporcionada por Log Analytics.

- Visualizaciones integradas.

- Use herramientas como Microsoft Power BI o libros de Microsoft Sentinel para crear sus propias visualizaciones de datos de detección que se ajusten a sus necesidades organizativas.

Entre las soluciones de integración adicionales se incluyen:

- SIEM genérico: integre Defender for Cloud Apps con el servidor SIEM genérico. Para obtener información sobre la integración con un SIEM genérico, consulte Integración de SIEM genérico.

- API gráfica de seguridad de Microsoft: un servicio intermediario (o agente) que proporciona una única interfaz programática para conectar múltiples proveedores de seguridad. Para obtener más información, consulte Integraciones de soluciones de seguridad mediante API Microsoft Graph Security.

La integración con Microsoft Sentinel incluye la configuración en Defender for Cloud Apps y Microsoft Sentinel.

Requisitos previos

Para integrar con Microsoft Sentinel

- Debe tener una licencia válida de Microsoft Sentinel.

- Debe ser al menos un administrador de seguridad en el inquilino.

Soporte de US Government

La integración directa de Defender for Cloud Apps con Microsoft Sentinel solo está disponible para los clientes comerciales.

Sin embargo, todos los datos de Defender for Cloud Apps están disponibles en Microsoft Defender XDR y, por tanto, están disponibles en Microsoft Sentinel a través del conector de Microsoft Defender XDR.

Se recomienda que los clientes de GCC, GCC High y DoD interesados en ver los datos de Defender for Cloud Apps en Microsoft Sentinel instalen la solución de Microsoft Defender XDR.

Para más información, vea:

- Integración de Microsoft Defender XDR con Microsoft Sentinel

- Ofertas de Microsoft Defender for Cloud Apps para US Government

Integración con Microsoft Sentinel

En el portal de Microsoft Defender, seleccione Configuración > Aplicaciones en la nube.

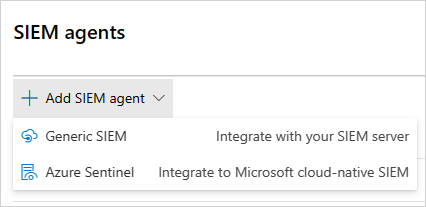

En Sistema, seleccione Agentes SIEM > Agregar agente SIEM > Sentinel. Por ejemplo:

Nota:

La opción para agregar Microsoft Sentinel no está disponible si ha realizado previamente la integración.

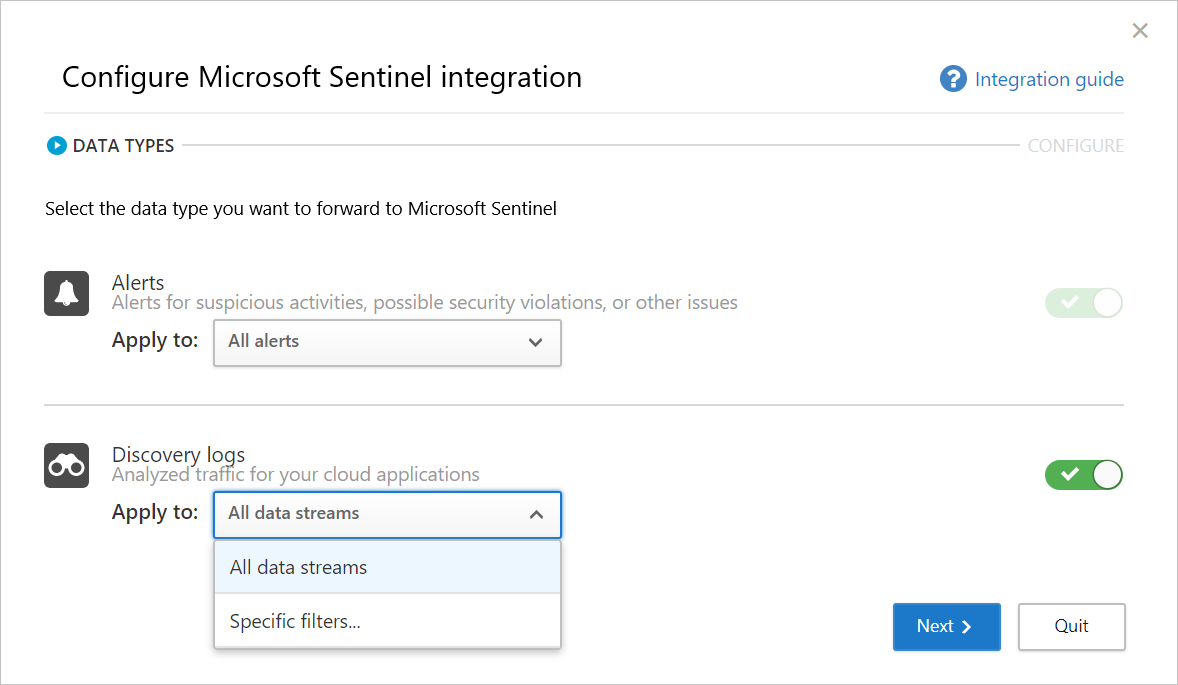

En el asistente, seleccione los tipos de datos que desea reenviar a Microsoft Sentinel. Puede configurar la integración como se indica a continuación:

- Alertas: las alertas se activan automáticamente una vez habilitado Microsoft Sentinel.

- Registros de detección: use el control deslizante para habilitarlos y deshabilitarlos (de manera predeterminada, todo está seleccionado) y, a continuación, use la lista desplegable Aplicar a para filtrar qué registros de detección se envían a Microsoft Sentinel.

Por ejemplo:

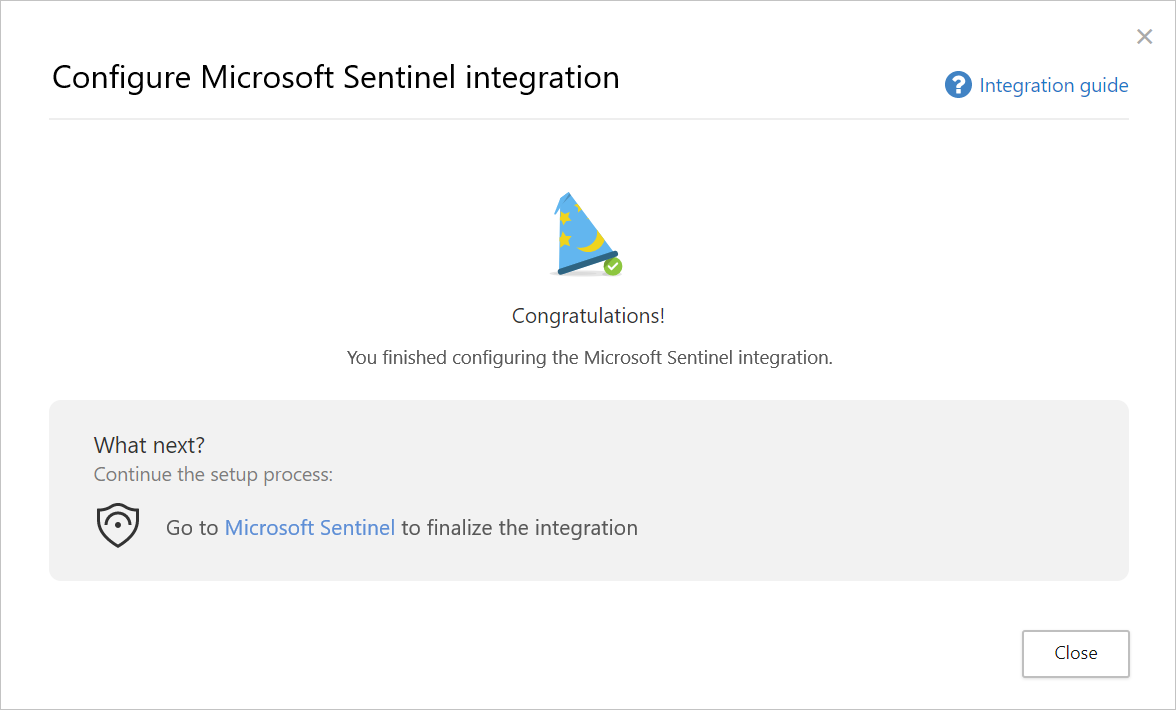

Seleccione Siguiente y continúe con Microsoft Sentinel para finalizar la integración. Para obtener información sobre cómo configurar Microsoft Sentinel, consulte el conector de datos de Microsoft Sentinel para Defender for Cloud Apps. Por ejemplo:

Nota:

Los nuevos registros de detección normalmente aparecerán en Microsoft Sentinel en un plazo de 15 minutos después de configurarlos en el portal de Defender for Cloud Apps. Sin embargo, puede tardar más en función de las condiciones del entorno del sistema. Para más información, consulte Control del retraso de ingesta en las reglas de análisis .

Alertas y registros de detección en Microsoft Sentinel

Una vez completada la integración, puede ver alertas y registros de detección de Defender for Cloud Apps en Microsoft Sentinel.

En Microsoft Sentinel, en Registros, en Información de seguridad, puede encontrar los registros de los tipos de datos de Defender for Cloud Apps, como se indica a continuación:

| Tipo de datos | Tabla |

|---|---|

| Registros de detección | McasShadowItReporting |

| Alertas | SecurityAlert |

En la tabla siguiente se describe cada campo del esquema McasShadowItReporting:

| Campo | Tipo | Descripción | Ejemplos |

|---|---|---|---|

| TenantId | Cadena | Id. de área de trabajo | b459b4u5-912x-46d5-9cb1-p43069212nb4 |

| SourceSystem | Cadena | Sistema de origen: valor estático | Azure |

| TimeGenerated [UTC] | DateTime | Fecha de datos de detección | 2019-07-23T11:00:35.858Z |

| StreamName | Cadena | Nombre del flujo específico | Departamento de marketing |

| TotalEvents | Entero | Número total de eventos por sesión | 122 |

| BlockedEvents | Entero | Número de eventos bloqueados | 0 |

| UploadedBytes | Entero | Cantidad de datos cargados | 1.514,874 |

| TotalBytes | Entero | Cantidad total de datos | 4.067,785 |

| DownloadedBytes | Entero | Cantidad de datos descargados | 2.552,911 |

| IpAddress | Cadena | Dirección IP de origen | 127.0.0.0 |

| UserName | Cadena | Nombre de usuario | Raegan@contoso.com |

| EnrichedUserName | Cadena | Nombre de usuario enriquecido con el nombre de usuario de Microsoft Entra | Raegan@contoso.com |

| AppName | Cadena | Nombre de la aplicación en la nube | Microsoft OneDrive para la Empresa |

| AppId | Entero | Identificador de aplicación en la nube | 15600 |

| AppCategory | Cadena | Categoría de aplicación en la nube | Almacenamiento en la nube |

| AppTags | Matriz de cadenas | Etiquetas integradas y personalizadas definidas para la aplicación | ["sanctioned"] |

| AppScore | Entero | La puntuación de riesgo de la aplicación en una escala de 0 a 10, 10 es una puntuación para una aplicación que no es de riesgo | 10 |

| Tipo | String | Tipo de registros: valor estático | McasShadowItReporting |

Use Power BI con Defender para los datos de Cloud Apps en Microsoft Sentinel

Una vez completada la integración, también puede usar los datos de Defender for Cloud Apps almacenados en Microsoft Sentinel en otras herramientas.

En esta sección se describe cómo puede usar Microsoft Power BI para dar forma y combinar datos fácilmente para crear informes y paneles que satisfagan las necesidades de su organización.

Primeros pasos:

En Power BI, importe consultas de datos de Microsoft Sentinel para Defender for Cloud Apps. Para más información, consulte Importación de los datos del registro de Azure Monitor en Power BI.

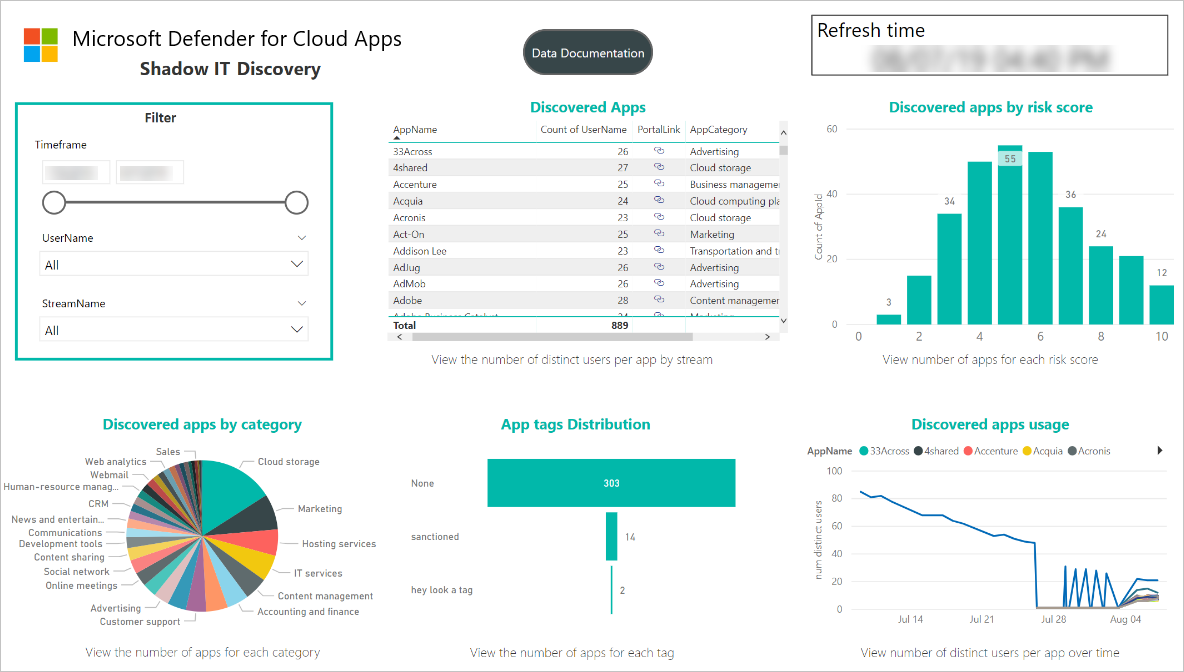

Instale la aplicación Shadow IT Discovery de Defender for Cloud Apps y conéctela a sus datos de registro de descubrimiento para ver el panel de control incorporado de Shadow IT Discovery.

Nota:

Actualmente, la aplicación no se publica en Microsoft AppSource. Por lo tanto, es posible que tenga que ponerse en contacto con el administrador de Power BI para obtener permisos para instalar la aplicación.

Por ejemplo:

Opcionalmente, cree paneles personalizados en Power BI Desktop y retóquelos para ajustarse a los requisitos de informes y análisis visuales de su organización.

Conexión de la aplicación de Defender for Cloud Apps

En Power BI, seleccione Aplicaciones > Shadow IT Discovery.

En la página Empezar a trabajar con la nueva aplicación, seleccione Conectar. Por ejemplo:

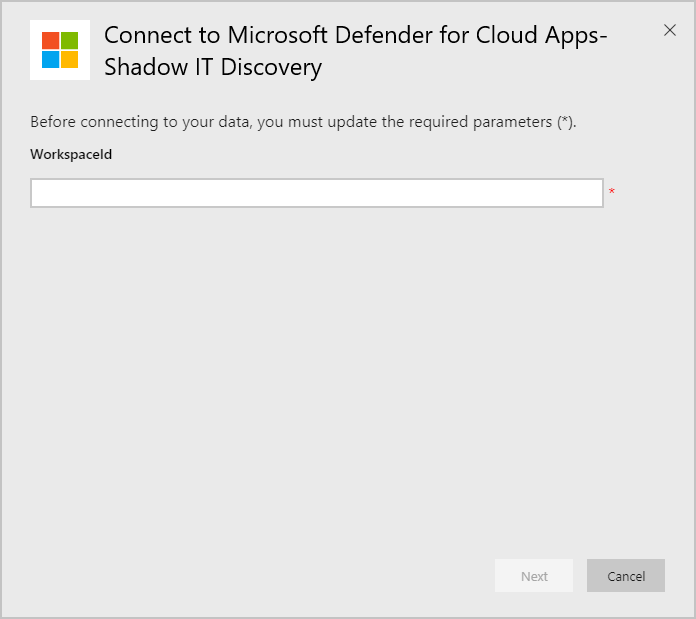

En la página de id. del área de trabajo, escriba el identificador del área de trabajo de Microsoft Sentinel como se muestra en la página de información general de análisis de registros y, a continuación, seleccione Siguiente. Por ejemplo:

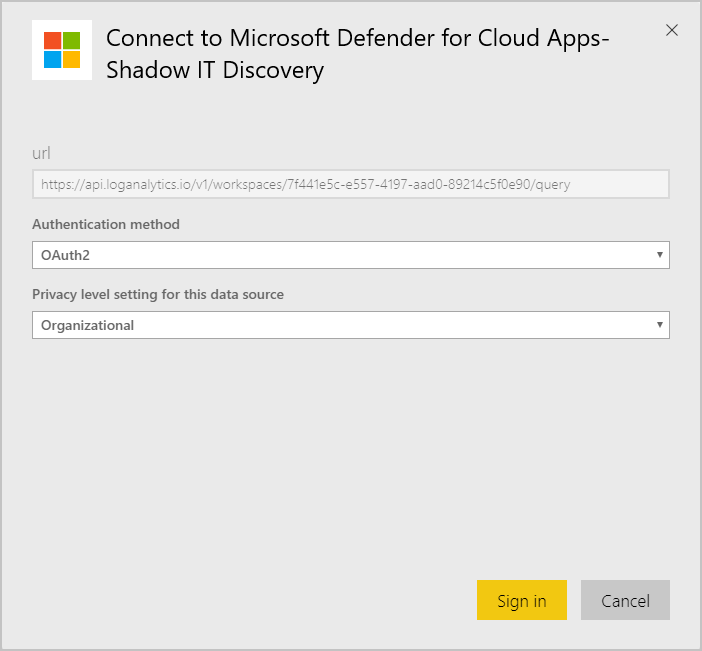

En la página de autenticación, especifique el método de autenticación y el nivel de privacidad y, a continuación, seleccione Iniciar sesión. Por ejemplo:

Después de conectar los datos, vaya a la pestaña Conjuntos de datos del área de trabajo y seleccione Actualizar. Esto actualizará el informe con sus propios datos.

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abre una incidencia de soporte técnico.