Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Defender for Cloud Apps admite el control de acceso basado en rol. En este artículo se proporcionan instrucciones para establecer el acceso a Defender for Cloud Apps para los administradores. Para obtener más información sobre cómo asignar roles de administrador, consulte los artículos de Microsoft Entra ID y Microsoft 365.

Roles de Microsoft 365 y Microsoft Entra con acceso a Defender for Cloud Apps

Nota:

- Los roles de Microsoft 365 y Microsoft Entra no aparecen en la página Defender for Cloud Apps Administrar acceso de administrador. Para asignar roles en Microsoft 365 o Microsoft Entra ID, vaya a la configuración de RBAC pertinente para ese servicio.

- Defender for Cloud Apps usa Microsoft Entra ID para determinar la configuración de tiempo de espera de inactividad del nivel de directorio del usuario. Si un usuario está configurado en Microsoft Entra ID para que nunca cierre la sesión cuando está inactivo, también se aplica la misma configuración en Defender for Cloud Apps.

- Defender for Cloud Apps Information Protection habilitación requiere un identificador de Microsoft Entra Administración, como: Administrador de aplicaciones o Administrador de aplicaciones en la nube. Para obtener más información, consulte Microsoft Entra roles integrados y Protección del entorno de Microsoft 365.

Nota:

A medida que Microsoft Defender avanza hacia una plataforma de identidad totalmente unificada, algunas canalizaciones de datos Defender for Cloud Apps permanecen independientes. Defender for Cloud Apps ámbito de RBAC usa una canalización de datos independiente que aún no está integrada con el inventario de identidades. Las correlaciones definidas en el inventario de identidades no afectan Defender for Cloud Apps ámbito. Para obtener una lista completa de las características afectadas, consulte Habilitación de la integración del inventario de identidades.

De forma predeterminada, los siguientes roles de administrador de Microsoft 365 y Microsoft Entra ID tienen acceso a Defender for Cloud Apps:

| Nombre de rol | Description |

|---|---|

| Administrador de seguridad | Los administradores con acceso completo tienen permisos completos en Defender for Cloud Apps. Pueden agregar administradores, agregar directivas y configuraciones, cargar registros y realizar acciones de gobernanza, acceder y administrar agentes SIEM. |

| administrador de Cloud App Security | Permite el acceso total y los permisos en Defender for Cloud Apps. Este rol concede permisos completos a Defender for Cloud Apps, como el rol Administrador global Microsoft Entra ID. Sin embargo, este rol tiene como ámbito Defender for Cloud Apps y no concede permisos completos en otros productos de seguridad de Microsoft. |

| Administrador de cumplimiento | Cuenta con permisos de solo lectura y puede administrar alertas. No se puede acceder a las recomendaciones de seguridad para plataformas en la nube. Puede crear y modificar directivas de archivos, permitir acciones de gobernanza de archivos y ver todos los informes integrados en Administración de datos. |

| Administrador de datos de cumplimiento | Tiene permisos de solo lectura, puede crear y modificar directivas de archivos, permitir acciones de gobernanza de archivos y ver todos los informes de detección. No se puede acceder a las recomendaciones de seguridad para plataformas en la nube. |

| Operador de seguridad | Cuenta con permisos de solo lectura y puede administrar alertas. A estos administradores se les restringe la realización de las siguientes acciones:

|

| Lector de seguridad | Tiene permisos de solo lectura y puede crear tokens de acceso de API. A estos administradores se les restringe la realización de las siguientes acciones:

|

| Lector global | Tiene acceso de solo lectura completo a todos los aspectos de Defender for Cloud Apps. No se puede cambiar ninguna configuración ni realizar ninguna acción. |

* Microsoft recomienda utilizar roles con la menor cantidad de permisos. Esta estrategia ayuda a mejorar la seguridad de su organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

Nota:

Prácticamente todas las experiencias de gobernanza de aplicaciones solo se controlan mediante roles Microsoft Entra ID. La única excepción es la tabla OAuthAppInfo en la búsqueda avanzada. Los permisos de RBAC unificados en Defender for Cloud Apps conceder acceso a los datos de gobernanza de aplicaciones de esta tabla específica.

En las experiencias unificadas de alertas e incidentes en Defender XDR, el acceso a los datos de gobernanza de aplicaciones solo se controla mediante Microsoft Entra ID.

Para obtener más información sobre los permisos en la gobernanza de aplicaciones, consulte Roles de gobernanza de aplicaciones.

Roles y permisos

| Permissions | Global Admin |

Seguridad Admin |

Cumplimiento Admin |

Cumplimiento Administración de datos |

Seguridad Operador |

Seguridad Lector |

Global Lector |

PBI Administración | Aplicación en la nube Administrador de seguridad |

|---|---|---|---|---|---|---|---|---|---|

| Leer alertas | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Administrar alertas | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| Leer aplicaciones de OAuth | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Realizar acciones de aplicación de OAuth | ✔ | ✔ | ✔ | ✔ | |||||

| Acceso a aplicaciones detectadas, el catálogo de aplicaciones en la nube y otros datos de detección de nube | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Configuración de conectores de API | ✔ | ✔ | ✔ | ✔ | |||||

| Realizar acciones de detección de la nube | ✔ | ✔ | ✔ | ||||||

| Acceso a las directivas de archivos y datos de archivos | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Realizar acciones de archivo | ✔ | ✔ | ✔ | ✔ | |||||

| Registro de gobernanza de acceso | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Realizar acciones de registro de gobernanza | ✔ | ✔ | ✔ | ✔ | |||||

| Registro de gobernanza de detección con ámbito de acceso | ✔ | ✔ | ✔ | ||||||

| Leer directivas | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Realizar todas las acciones de directiva | ✔ | ✔ | ✔ | ✔ | |||||

| Realizar acciones de directiva de archivos | ✔ | ✔ | ✔ | ✔ | ✔ | ||||

| Realizar acciones de directiva de OAuth | ✔ | ✔ | ✔ | ✔ | |||||

| Visualización del acceso de administración | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Administración de administradores y privacidad de la actividad | ✔ | ✔ | ✔ |

Roles de administrador integrados en Defender for Cloud Apps

Los siguientes roles de administrador específicos se pueden configurar en el portal de Microsoft Defender, en el área Roles de Permissions > Cloud Apps>:

| Nombre de rol | Descripción |

|---|---|

| Administrador global | Tiene acceso total similar al rol de administrador global de Microsoft Entra, pero solo para Defender for Cloud Apps. |

| Administrador de cumplimiento | Concede los mismos permisos que el rol de administrador de cumplimiento de Microsoft Entra, pero solo para Defender for Cloud Apps. |

| Lector de seguridad | Concede los mismos permisos que el rol lector de seguridad de Microsoft Entra, pero solo para Defender for Cloud Apps. |

| Operador de seguridad | Concede los mismos permisos que el rol de operador de seguridad de Microsoft Entra, pero solo para Defender for Cloud Apps. |

| Administrador de aplicaciones o instancias | Tiene permisos completos o de solo lectura para todos los datos de Defender for Cloud Apps que se ocupa exclusivamente de la aplicación o instancia específica de una aplicación seleccionada. Por ejemplo, concede un permiso de administrador de usuario a la instancia de Box European. El administrador solo ve datos relacionados con la instancia de Box European, ya sean archivos, actividades, directivas, comportamientos o alertas:

|

| Administrador de grupo de usuarios | Tiene permisos completos o de solo lectura para todos los datos de Defender for Cloud Apps que se ocupa exclusivamente de los grupos específicos asignados. Por ejemplo, si asigna permisos de administrador de usuario al grupo "Alemania : todos los usuarios", el administrador puede ver y editar información en Defender for Cloud Apps solo para ese grupo de usuarios. El administrador del grupo de usuarios tiene el siguiente acceso:

Notas:

|

| Administrador global de Cloud Discovery | Tiene permiso para ver y editar todos los datos y la configuración de cloud discovery. El administrador de detección global tiene el siguiente acceso:

|

| Administrador de informes de Cloud Discovery |

|

Importante

Microsoft recomienda utilizar roles con la menor cantidad de permisos. Esta estrategia ayuda a mejorar la seguridad de su organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

Los roles de administrador de Defender for Cloud Apps integrados solo proporcionan permisos de acceso para Defender for Cloud Apps.

Reemplazar permisos de administrador

Para invalidar el permiso de un administrador de Microsoft Entra ID o Microsoft 365, puede agregar manualmente el usuario a Defender for Cloud Apps y asignar permisos al usuario. Por ejemplo, si desea asignar a Stephanie, que es una lectora de seguridad de Microsoft Entra ID para tener acceso completo en Defender for Cloud Apps, puede agregarla manualmente a Defender for Cloud Apps y asignarle acceso completo para invalidar su rol y permitirle los permisos necesarios en Defender for Cloud Apps. No puede invalidar Microsoft Entra roles que conceden acceso total (Administrador global, administrador de seguridad y administrador de Cloud App Security).

Agregar administradores adicionales

Puede agregar administradores adicionales a Defender for Cloud Apps sin agregar usuarios a Microsoft Entra roles administrativos. Para agregar administradores adicionales, siga estos pasos:

Importante

- El acceso a la página Administrar acceso de administrador está disponible para los miembros de los grupos Administradores globales, Administradores de seguridad, Administradores de cumplimiento, Administradores de datos de cumplimiento, Operadores de seguridad, Lectores de seguridad y Lectores globales.

- Para editar la página Administrar acceso de administrador y conceder a otros usuarios acceso a Defender for Cloud Apps, debe tener al menos un rol administrador de seguridad.

Microsoft recomienda utilizar roles con la menor cantidad de permisos. Esta estrategia ayuda a mejorar la seguridad de su organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

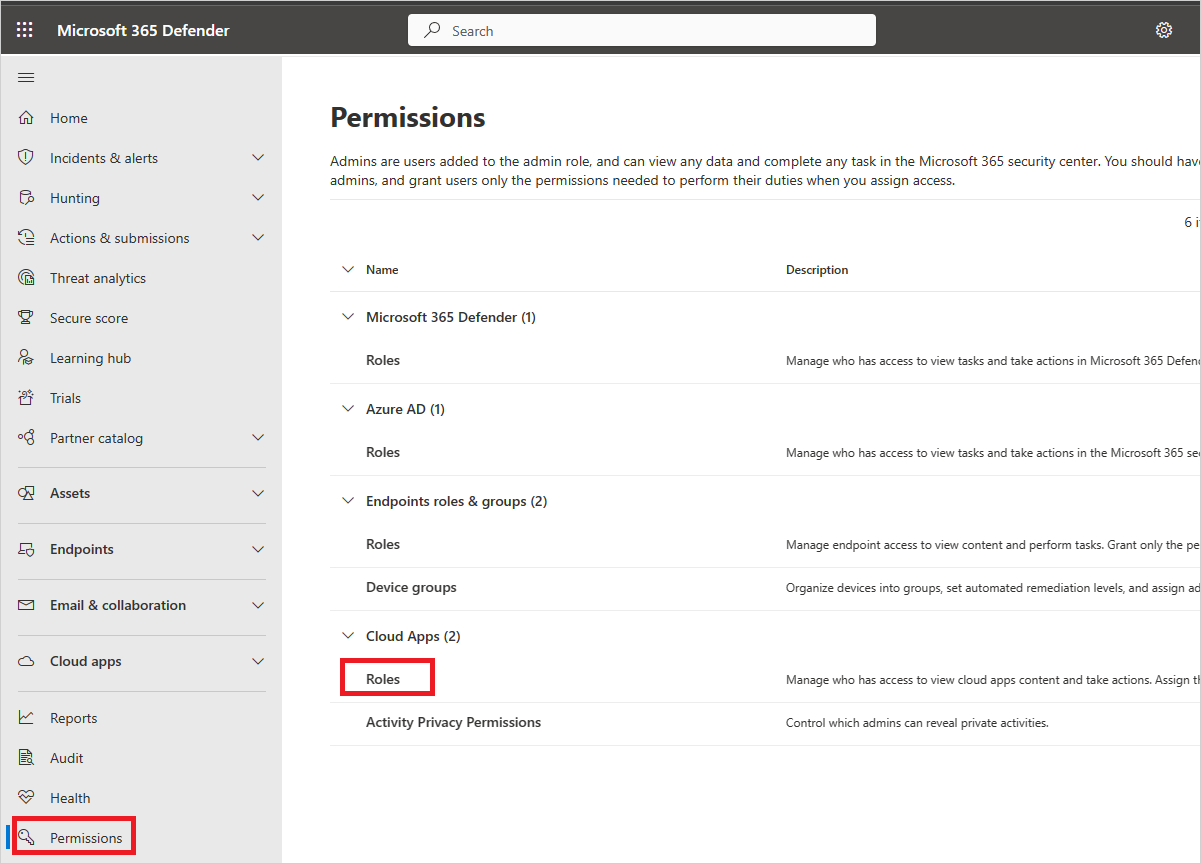

En el portal de Microsoft Defender, en el menú de la izquierda, seleccione Permisos.

En Aplicaciones en la nube, elija Roles.

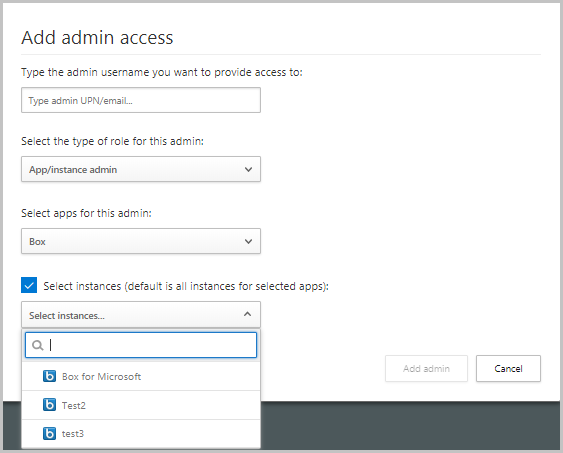

Seleccione +Agregar usuario para agregar los administradores que deben tener acceso a Defender for Cloud Apps. Proporcione una dirección de correo electrónico de un usuario desde dentro de la organización.

Nota:

Si desea agregar proveedores de servicios de seguridad administrados (MSSP) externos como administradores para Defender for Cloud Apps, asegúrese de invitarlos primero como invitado a su organización.

A continuación, seleccione la lista desplegable para establecer el tipo de rol que tiene el administrador. Si selecciona Administrador de aplicaciones o instancias, seleccione la aplicación y la instancia para las que el administrador tendrá permisos.

Nota:

Los administradores de acceso limitado que intentan acceder a una página restringida o realizar una acción restringida reciben un error que indica que no tienen permiso para acceder a la página o realizar la acción.

Seleccione Agregar administrador.

Invitar a administradores externos

Defender for Cloud Apps le permite invitar a administradores externos (MSSP) como administradores del servicio de Defender for Cloud Apps de su organización (cliente de MSSP). Para agregar MSSP, asegúrese de que Defender for Cloud Apps está habilitado en el inquilino MSSPs y, a continuación, agréguelos como Microsoft Entra usuarios de colaboración B2B en los clientes MSSPs Azure Portal. Una vez agregados, los MSSP se pueden configurar como administradores y asignar cualquiera de los roles disponibles en Defender for Cloud Apps.

Para agregar MSSP al servicio de Defender for Cloud Apps de cliente de MSSP

- Agregue MSSP como personas ajenas a la organización en el directorio de clientes de MSSP mediante los pasos descritos en Agregar personas fuera de la organización al directorio.

- Agregue MSSP y asigne un rol de administrador en el cliente de MSSP Defender for Cloud Apps mediante los pasos descritos en Agregar administradores adicionales. Proporcione la misma dirección de correo electrónico externa que se usa al agregarlos como invitados en el directorio de clientes de MSSP.

Acceso para MSSP al servicio de Defender for Cloud Apps del cliente de MSSP

De forma predeterminada, los MSSP acceden a su inquilino de Defender for Cloud Apps a través de la siguiente dirección URL: https://security.microsoft.com.

Sin embargo, los MSSP deben acceder al cliente de MSSP Microsoft Defender Portal mediante una dirección URL específica del inquilino en el formato siguiente: https://security.microsoft.com/?tid=<tenant_id>.

Los MSSP pueden usar los pasos siguientes para obtener el identificador de inquilino del portal de clientes de MSSP y, a continuación, usar el identificador para acceder a la dirección URL específica del inquilino:

- Como MSSP, inicie sesión en Microsoft Entra ID con sus credenciales.

- Cambie el directorio al inquilino del cliente de MSSP.

- Seleccione Microsoft Entra ID>Propiedades. El identificador de inquilino del cliente de MSSP está en el campo Id. de inquilino .

- Acceda al portal del cliente de MSSP reemplazando el

customer_tenant_idvalor en la siguiente dirección URL:https://security.microsoft.com/?tid=<tenant_id>.

auditoría de actividad de Administración

Defender for Cloud Apps permite exportar un registro de actividades de inicio de sesión de administrador y una auditoría de las vistas de un usuario específico o alertas realizadas como parte de una investigación.

Para exportar un registro, siga estos pasos:

En el portal de Microsoft Defender, en el menú de la izquierda, seleccione Permisos.

En Aplicaciones en la nube, elija Roles.

En la página Administración roles, en la esquina superior derecha, seleccione Exportar actividades de administrador.

Especifique el intervalo de tiempo necesario.

Seleccione Exportar.