Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La automatización de los procedimientos de seguridad es un requisito estándar para cada centro de operaciones de seguridad (SOC) moderno. Para que los equipos de SOC funcionen de la manera más eficaz, la automatización es imprescindible. Use Microsoft Power Automate para ayudarle a crear flujos de trabajo automatizados y a crear una automatización de procedimientos de un extremo a otro en unos minutos. Microsoft Power Automate admite diferentes conectores que se crearon exactamente para eso.

Use este artículo para guiarle en la creación de automatizaciones desencadenadas por un evento, como cuando se crea una nueva alerta en el inquilino. Microsoft Defender API tiene un conector oficial de Power Automate con muchas funcionalidades.

Nota:

Para obtener más información sobre los requisitos previos de licencia de conectores Premium, consulte Licencias para conectores Premium.

Ejemplo de uso

En el ejemplo siguiente se muestra cómo crear un flujo que se desencadena cada vez que se produce una nueva alerta en el inquilino. Se le guiará en la definición de qué evento inicia el flujo y qué acción siguiente se realizará cuando se produzca ese desencadenador.

Inicie sesión en Microsoft Power Automate.

Vaya a Mis flujos>Nuevo>automatizado desde blanco.

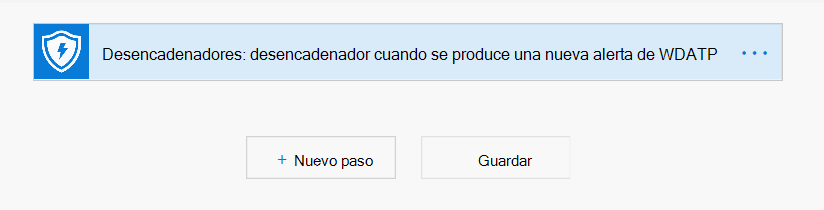

Elija un nombre para flow, busque "Microsoft Defender desencadenadores de ATP" como desencadenador y, a continuación, seleccione el nuevo desencadenador de alertas.

Ahora tiene un flujo que se desencadena cada vez que se produce una nueva alerta.

Todo lo que necesita hacer ahora es elegir los pasos siguientes. Por ejemplo, puede aislar el dispositivo si la gravedad de la alerta es Alta y enviar un correo electrónico al respecto. El desencadenador de alerta proporciona solo el identificador de alerta y el identificador de máquina. Puede usar el conector para expandir estas entidades.

Obtención de la entidad Alert mediante el conector

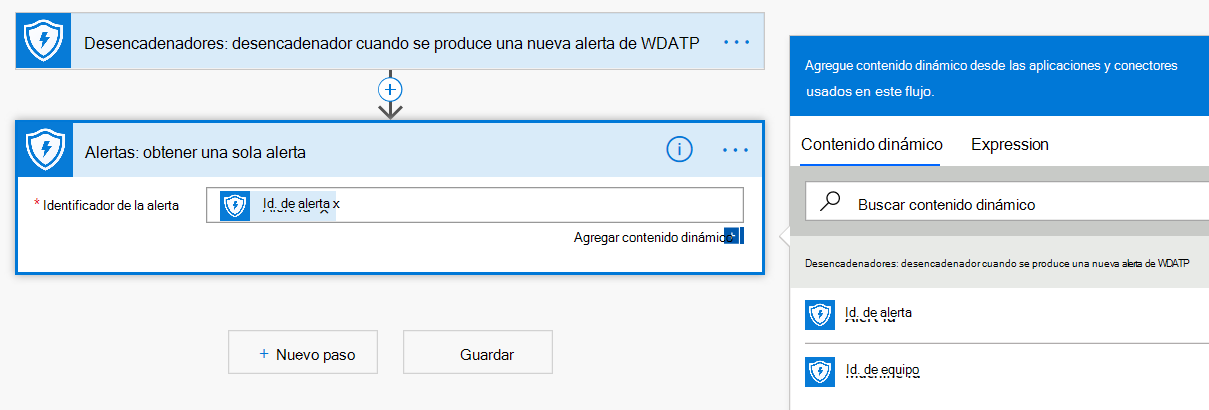

Elija Microsoft Defender ATP para el nuevo paso.

Elija Alertas: Obtener api de alerta única.

Establezca el identificador de alerta del último paso como Entrada.

Aislar el dispositivo si la gravedad de la alerta es Alta

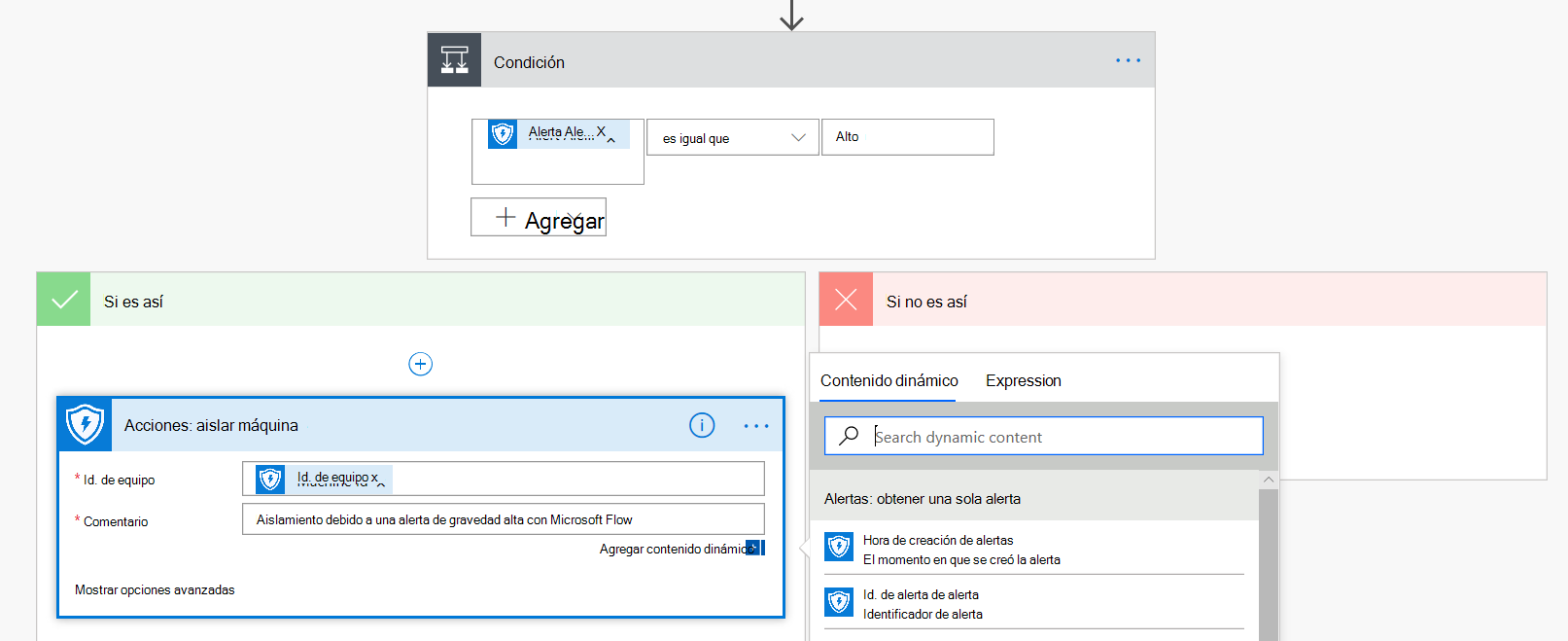

Agregue Condición como nuevo paso.

Compruebe si la gravedad de la alerta es igual a Alta.

Si es así, agregue la acción Microsoft Defender ATP - Aislar la máquina con el id. de máquina y un comentario.

Agregue un nuevo paso para enviar un correo electrónico sobre la alerta y el aislamiento. Hay varios conectores de correo electrónico que son fáciles de usar, como Outlook o Gmail.

Guarde el flujo.

También puede crear un flujo programado que ejecute consultas de búsqueda avanzada y mucho más.