Asegurarse de que los dispositivos estén configurados de manera adecuada

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

Con los dispositivos configurados correctamente, puede aumentar la resistencia general frente a amenazas y mejorar la capacidad de detectar y responder a ataques. La administración de configuración de seguridad ayuda a garantizar que los dispositivos:

- Incorporación a Microsoft Defender para punto de conexión

- Cumplir o superar la configuración de línea base de seguridad de Defender para punto de conexión

- Tener mitigaciones estratégicas de la superficie expuesta a ataques en su lugar

En el portal de Microsoft Defender, vaya alPanelde administración> de configuración de puntos> de conexión.

Página de administración de configuración de dispositivos

Puede realizar un seguimiento del estado de configuración a nivel organizativo y tomar medidas rápidamente en respuesta a problemas de cobertura de incorporación deficiente, problemas de cumplimiento y mitigaciones de superficie de ataque mal optimizadas a través de vínculos directos y profundos a páginas de administración de dispositivos en Microsoft Intune y Microsoft Defender portal.

Al hacerlo, se beneficia de lo siguiente:

- Visibilidad completa de los eventos en los dispositivos

- Inteligencia de amenazas sólida y potentes tecnologías de aprendizaje de dispositivos para procesar eventos sin procesar e identificar la actividad de infracción y los indicadores de amenazas

- Una pila completa de características de seguridad configuradas para detener eficazmente la instalación de implantes malintencionados, el secuestro de archivos y procesos del sistema, la filtración de datos y otras actividades de amenazas

- Mitigaciones optimizadas de la superficie expuesta a ataques, maximizando las defensas estratégicas frente a la actividad de amenazas y minimizando el impacto en la productividad

Inscribir dispositivos en la administración de Intune

La administración de configuración de dispositivos funciona estrechamente con Intune administración de dispositivos para establecer el inventario de los dispositivos de la organización y la configuración de seguridad de línea base. Podrá realizar un seguimiento y administrar los problemas de configuración en dispositivos Windows administrados Intune.

Antes de asegurarse de que los dispositivos están configurados correctamente, inscríbases en Intune administración. Intune inscripción es sólida y tiene varias opciones de inscripción para dispositivos Windows. Para obtener más información sobre Intune opciones de inscripción, consulte Configuración de la inscripción para dispositivos Windows.

Nota:

Para inscribir dispositivos Windows en Intune, ya se deben haber asignado licencias a los administradores. Obtenga información sobre la asignación de licencias para la inscripción de dispositivos.

Sugerencia

Para optimizar la administración de dispositivos a través de Intune, conecte Intune a Defender para punto de conexión.

Obtener los permisos necesarios

De forma predeterminada, solo los usuarios a los que se ha asignado un rol adecuado, como el rol de administrador de servicios de Intune en Microsoft Entra ID, pueden administrar y asignar los perfiles de configuración de dispositivo necesarios para la incorporación de dispositivos y la implementación de la línea base de seguridad.

Importante

Microsoft recomienda utilizar roles con la menor cantidad de permisos. Esto ayuda a mejorar la seguridad de la organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

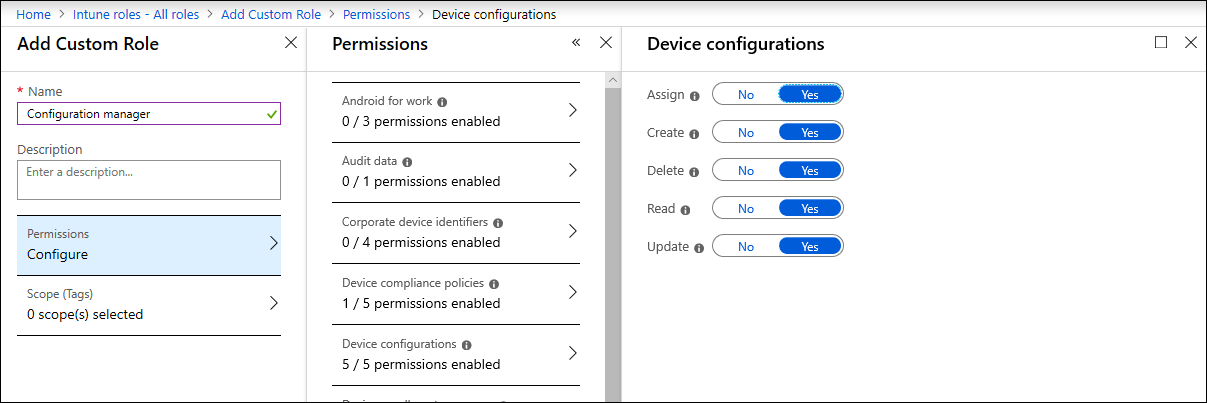

Si se le han asignado otros roles, asegúrese de que tiene los permisos necesarios:

- Permisos completos para las configuraciones de dispositivos

- Permisos completos para líneas base de seguridad

- Permisos de lectura para directivas de cumplimiento de dispositivos

- Permisos de lectura para la organización

Permisos de configuración del dispositivo en Intune

Sugerencia

Para más información sobre la asignación de permisos en Intune, lea sobre la creación de roles personalizados.

Más información

| Artículo | Descripción |

|---|---|

| Incorporación de dispositivos a Defender para punto de conexión | Realice un seguimiento del estado de incorporación de dispositivos administrados por Intune e incorpore más dispositivos a través de Intune. |

| Aumento del cumplimiento de la línea base de seguridad de Defender para punto de conexión | Realice un seguimiento del cumplimiento y el incumplimiento de la línea base. Implemente la línea base de seguridad en más dispositivos administrados Intune. |

| Optimizar la implementación y las detecciones de reglas de ASR | Revise la implementación de reglas y ajuste las detecciones mediante herramientas de análisis de impacto en Microsoft Defender portal. |

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.