Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

Excluir dispositivos de la administración de vulnerabilidades

Excluir dispositivos inactivos, duplicados o fuera del ámbito le permite centrarse en detectar y priorizar los riesgos en los dispositivos activos. Esta acción también puede ayudar a reflejar una puntuación de exposición de administración de vulnerabilidades más precisa, ya que los dispositivos excluidos no estarán visibles en los informes de administración de vulnerabilidades.

Una vez que se excluyen los dispositivos, no podrá ver información actualizada o relevante sobre vulnerabilidades y software instalado en estos dispositivos. Afecta a todas las páginas de administración de vulnerabilidades, informes y tablas relacionadas en la búsqueda avanzada.

Aunque la característica de exclusión de dispositivos quita los datos del dispositivo de las páginas e informes de administración de vulnerabilidades, los dispositivos permanecen conectados a la red y pueden seguir siendo un riesgo para la organización. Podrá cancelar la exclusión del dispositivo en cualquier momento.

Cómo excluir un dispositivo

Puede optar por excluir un solo dispositivo o varios dispositivos al mismo tiempo.

Excluir un único dispositivo

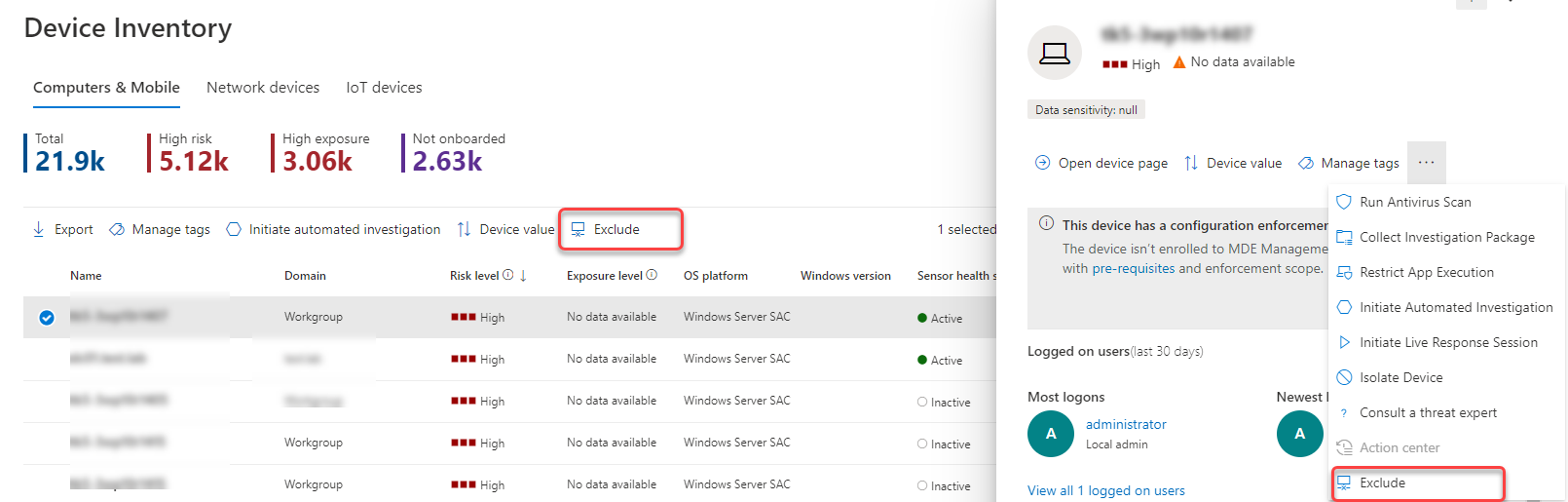

Vaya a la página Inventario de dispositivos y seleccione el dispositivo que desea excluir.

Seleccione Excluir en la barra de acciones de la página de inventario del dispositivo o en el menú de acciones del control flotante del dispositivo.

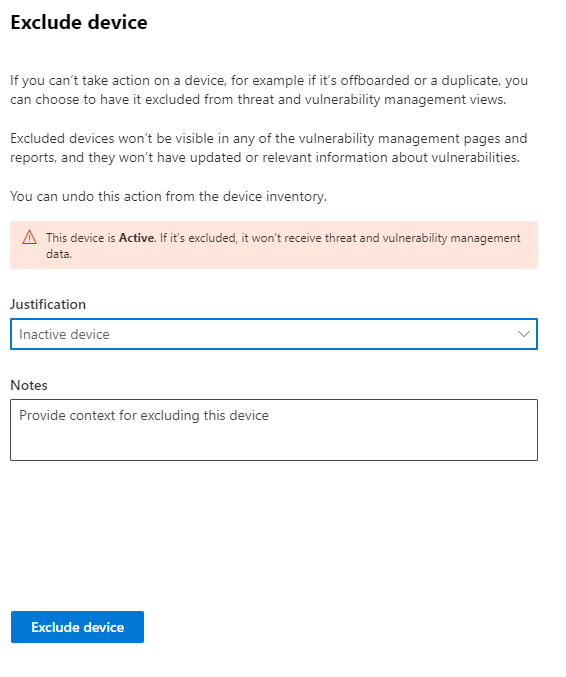

Seleccione una justificación:

- Dispositivo inactivo

- Dispositivo duplicado

- El dispositivo no existe

- Fuera de ámbito

- Otros

Escriba una nota y seleccione Excluir dispositivo.

También puede excluir un dispositivo de su página de dispositivo.

Nota:

No se recomienda excluir los dispositivos activos, ya que es especialmente arriesgado no tener visibilidad sobre su información de vulnerabilidad. Si un dispositivo está activo e intenta excluirlo, recibirá un mensaje de advertencia y un mensaje emergente de confirmación que le preguntará si está seguro de que desea excluir un dispositivo activo.

Un dispositivo puede tardar hasta 10 horas en excluirse completamente de los datos y vistas de administración de vulnerabilidades.

Los dispositivos excluidos siguen estando visibles en la lista Inventario de dispositivos. Puede administrar la vista de los dispositivos excluidos mediante:

- Agregar la columna Estado de exclusión a la vista de inventario de dispositivos.

- Usar el filtro de estado de exclusión para ver la lista pertinente de dispositivos.

Exclusión masiva de dispositivos

También puede optar por excluir varios dispositivos al mismo tiempo:

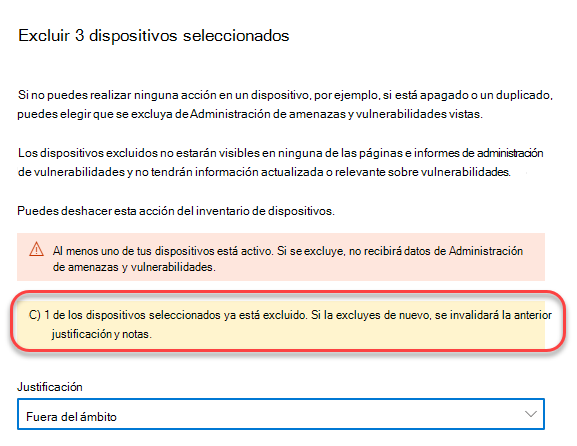

Vaya a la página Inventario de dispositivos y seleccione los dispositivos que desea excluir.

En la barra de acciones, seleccione Excluir.

Elija una justificación y seleccione Excluir dispositivo.

Si selecciona varios dispositivos en la lista de dispositivos con diferentes estados de exclusión, el control flotante Excluir dispositivos seleccionados le proporcionará detalles sobre cuántos de los dispositivos seleccionados ya están excluidos. Puede volver a excluir los dispositivos, pero se invalidarán la justificación y las notas.

Una vez que se excluye un dispositivo, si va a la página del dispositivo de un dispositivo excluido, no podrá ver los datos de las vulnerabilidades detectadas, el inventario de software o las recomendaciones de seguridad. Los datos tampoco se mostrarán en páginas de administración de vulnerabilidades, tablas de búsqueda avanzada relacionadas y el informe de dispositivos vulnerables.

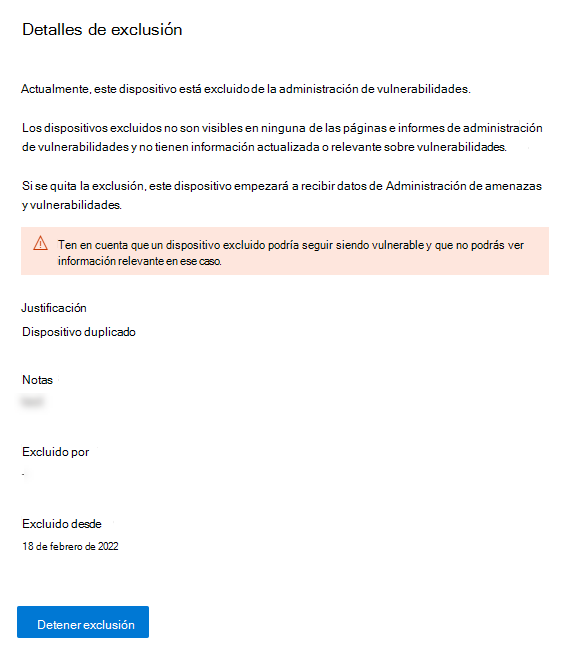

Detener la exclusión de un dispositivo

Podrá dejar de excluir un dispositivo en cualquier momento. Una vez que los dispositivos ya no se excluyen, sus datos de vulnerabilidad serán visibles en las páginas de administración de vulnerabilidades, los informes y en la búsqueda avanzada. Los cambios pueden tardar hasta 8 horas en surtir efecto.

- Vaya al inventario de dispositivos, seleccione el dispositivo excluido para abrir el control flotante y, a continuación, seleccione Detalles de exclusión.

- Seleccione Detener exclusión.

Vea también

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.