Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Se aplica a:

- Microsoft Defender para punto de conexión para servidores

- Microsoft Defender para el plan 1 o el plan 2 de servidores

- Antivirus de Microsoft Defender

Plataformas

- Windows

- Windows Server

¿Quiere experimentar Microsoft Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

Microsoft Defender para punto de conexión es una plataforma empresarial para la seguridad de puntos de conexión concebida para ayudar a impedir, detectar e investigar las amenazas avanzadas, y responder a ellas.

Sugerencia

Microsoft Defender para punto de conexión está disponible en dos planes: Defender para punto de conexión Plan 1 y Plan 2. Ahora hay un complemento nuevo de Administración de vulnerabilidades de Microsoft Defender disponible para el Plan 2.

Configuración del entorno piloto

En esta sección se describe el proceso para configurar el entorno piloto de UAT, prueba y control de calidad.

Nota:

La actualización de inteligencia de seguridad (SIU) es equivalente a las actualizaciones de firma, que es lo mismo que las actualizaciones de definiciones.

En aproximadamente 10-500 sistemas Windows y/o Windows Server, dependiendo del número total de sistemas que tengas.

Nota:

Si tiene un entorno de Citrix, incluya al menos 1 máquina virtual citrix (no persistente) o (persistente)

En lapágina General del Asistente para> crear reglas de implementación automática de System Center Configuration Manager>, en Especificar la configuración de esta regla de implementación automática, establezca la siguiente configuración:

En: Cambio: Nombre Escriba un nombre para la regla de implementación. Por ejemplo, escriba MDE-MDAV_Security_Intelligence_Update_Pilot Descripción Escriba una breve descripción para el piloto. Plantilla Seleccione SCEP y Windows Antivirus de Defender Novedades Colección Escriba Windows_Security_Intelligence_Pilot Cada vez que la regla se ejecuta y encuentra nuevas actualizaciones. Seleccione Crear un nuevo grupo de actualizaciones de software. Cada vez que se ejecuta la regla y encuentra nuevas actualizaciones Seleccione Habilitar la implementación después de ejecutar esta regla. Seleccione Siguiente. En la página Configuración de implementación , en Especificar la configuración de esta regla de implementación automática, haga lo siguiente:

En: Cambio: Tipo de implementación Seleccione Requerido. Nivel de detalle Seleccionar solo mensajes de error Algunas actualizaciones de software incluyen un contrato de licencia Seleccione Implementar automáticamente todas las actualizaciones de software que encuentra esta regla y aprobar los contratos de licencia. Seleccione Siguiente. En la página Software Novedades, en Seleccionar los filtros de propiedades y los criterios de búsqueda, establezca la siguiente configuración:

En: Cambio: Filtros de propiedad Seleccione Id. de artículo y Fecha de lanzamiento o Revisado Criterios de búsqueda Escriba lo siguiente

Id. = de artículo2267602

Fecha de lanzamiento o revisión = Últimos 1 mes

Producto = Windows Defender

Reemplazado = No

Clasificación = de actualización"Novedades crítica" O "Definición Novedades"Esta configuración se muestra en la siguiente imagen:

Sugerencia

Haga clic en Vista previa: para asegurarse de que aparece "Security Intelligence Update para Windows Antivirus de Defender". Debería ver KB2267602.

Nota:

Fecha de lanzamiento o revisión: último 1 mes: si el WSUS/SUP ha estado en buen estado, es posible que quiera establecerlo en "Última 1 semana".

Producto: "Windows Defender": estamos quitando "System Center Endpoint Protection", porque queremos dirigirlo solo a los sistemas operativos que tienen Microsoft Defender Antivirus.

Clasificación de actualización: "Novedades crítica" y "Novedades de definición"

Seleccione Siguiente. En la página Programación de evaluación , en Especificar la programación periódica para esta regla, seleccione Ejecutar la regla según una programación y, a continuación, seleccione Personalizar.

En la página Programación de implementación , en Configurar detalles de programación para esta implementación, haga lo siguiente:

En: Cambio: Programar evaluación>Tiempo basado en Seleccione UTC. Tiempo disponible de software Seleccione Tan pronto como sea posible. Fecha límite de instalación Seleccione Tan pronto como sea posible. Seleccione Siguiente. En la página Experiencia del usuario , en Especificar la experiencia del usuario para esta implementación, asegúrese de que se selecciona lo siguiente:

En: Cambio: Experiencia >visual del usuarioNotificaciones de usuario Seleccione Ocultar en el Centro de software y todas las notificaciones. Comportamiento de la fecha límite Seleccione Instalación de actualización de software. Comportamiento de reinicio del dispositivo Seleccionar servidores Control de filtros de escritura para dispositivos Windows Embedded Seleccione Confirmar cambios en la fecha límite o durante una ventana de mantenimiento (requiere reinicios) Seleccione Siguiente. En la página Alertas , en Especificar las opciones de alerta de actualización de software para esta implementación, seleccione Generar una alerta cuando se produzca un error en esta regla y, a continuación, seleccione Siguiente.

En la página Paquete de implementación de nivel superior, en Seleccionar paquete de implementación para esta regla de implementación automática, seleccione Crear un nuevo paquete de implementación y haga lo siguiente:

En: Cambio: Nombre Escriba un nombre para el nuevo paquete de implementación. Por ejemplo, escriba MDE-MDAV Security Intelligence Update. Descripción Escriba una breve descripción para el nuevo paquete de implementación. Origen del paquete (ejemplo): \server_name_folder path_ Escriba la ruta de acceso al origen del paquete. Por ejemplo, escriba \sccm\deployment\MDE-MDAV_Security_Intelligence_Updates_Pilot

o seleccione Examinar para ir al origen del paquete y seleccionarlo.Prioridad de envío: Seleccione Alto y seleccione Habilitar replicación diferencial binaria. Seleccione Siguiente. En la página Punto de distribución , en Especificar los puntos de distribución o los grupos de puntos de distribución para hospedar el contenido, seleccione Agregar y especifique el punto de distribución o los grupos de puntos de distribución.

Seleccione Siguiente. En la página Ubicación de distribución , en Especificar ubicación de descarga para esta regla de implementación automática, seleccione Descargar actualizaciones de software de Internet y, a continuación, seleccione Siguiente.

En la página Ubicación de distribución, en Especificar los idiomas de actualización del producto, en Producto, seleccione Windows Update.

Seleccione Siguiente. En la página Configuración de descarga , en Especificar el comportamiento de descarga de actualizaciones de software para clientes en límites de sitio lento, seleccione lo siguiente:

En: Cambio: Nombre En Opciones de implementación , seleccione Descargar actualizaciones de software desde el punto de distribución e instalar Opciones de implementación Seleccione Descargar e instalar actualizaciones de software desde los puntos de distribución del grupo de límites predeterminado del sitio. Opciones de implementación Seleccione "Prefer cloud based sources over on-premises sources" (Preferir orígenes basados en la nube en lugar de orígenes locales) en la configuración del grupo de límites; Microsoft Update será el origen preferido. Seleccione Siguiente. En la página Resumen , en Confirmar la configuración, revise la configuración. La configuración de ejemplo se muestra en la ilustración siguiente.

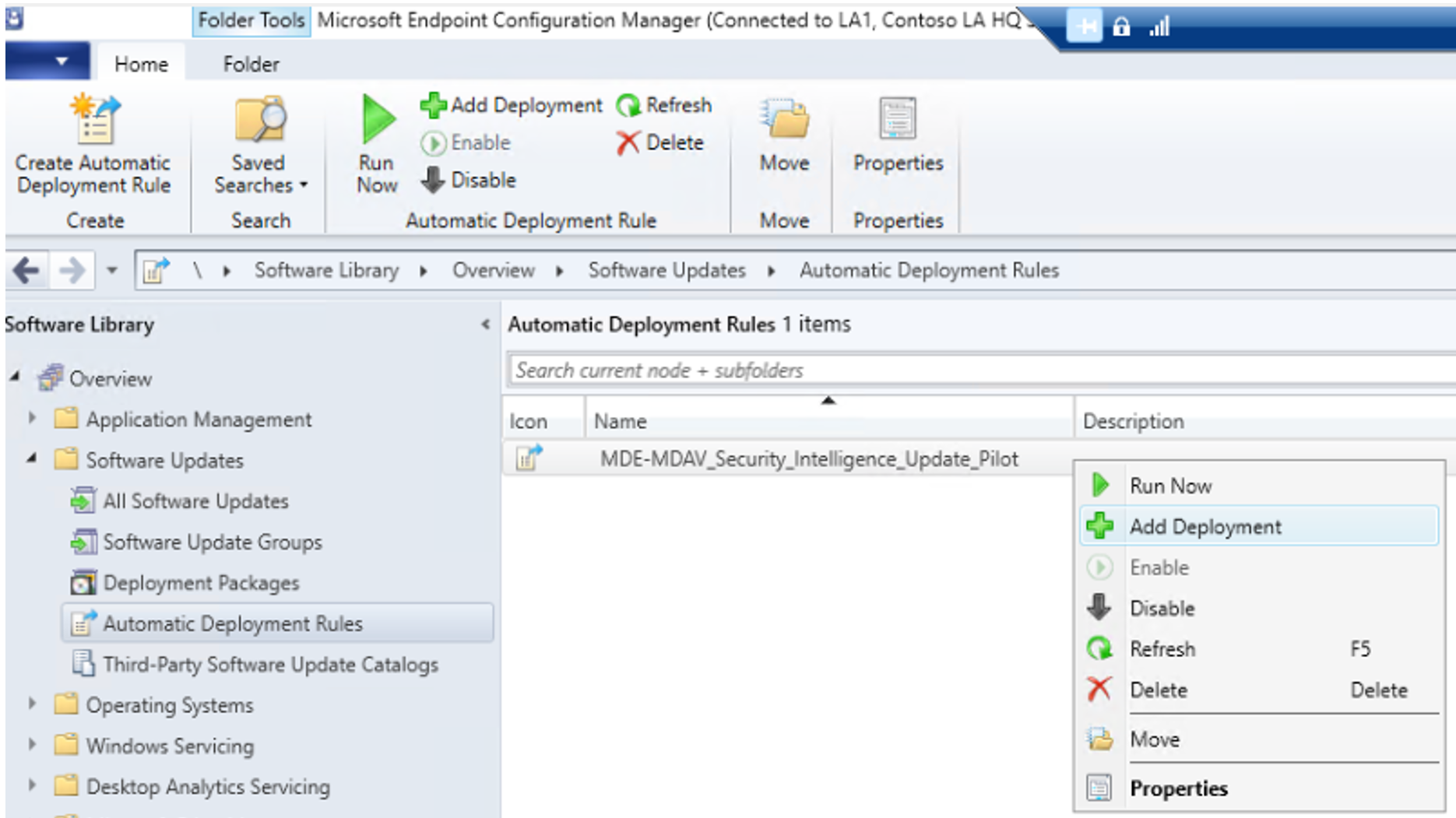

Seleccione Siguiente. Espere hasta que se complete el proceso y se abra la página Finalización . Seleccione Cerrar para finalizar el proceso. Las reglas de implementación automática se guardan y se pueden administrar desde la ubicación que se muestra en la ilustración siguiente:

Configuración del entorno de producción

Enla página General del Asistente para> crear reglas de > implementación automática de System Center Configuration Manager, en Especificar la configuración de esta regla de implementación automática, establezca la siguiente configuración:

En: Cambio: Nombre Escriba un nombre para la regla de implementación. Por ejemplo, escriba MDE-MDAV_Security_Intelligence_Update_Production Descripción Escriba una breve descripción para el piloto. Plantilla Seleccione SCEP y Windows Antivirus de Defender Novedades Colección Escriba Windows_Security_Intelligence_Production Cada vez que la regla se ejecuta y encuentra nuevas actualizaciones. Seleccione Agregar a un grupo de actualizaciones de software existente. Cada vez que se ejecuta la regla y encuentra nuevas actualizaciones Seleccione Habilitar la implementación después de ejecutar esta regla. Seleccione Siguiente. En la página Configuración de implementación , en Especificar la configuración de esta regla de implementación automática, haga lo siguiente:

En: Cambio: Tipo de implementación Seleccione Requerido. Nivel de detalle Seleccionar solo mensajes de error Algunas actualizaciones de software incluyen un contrato de licencia Seleccione Implementar automáticamente todas las actualizaciones de software que encuentra esta regla y aprobar los contratos de licencia. Seleccione Siguiente. En la página Software Novedades, en Seleccionar los filtros de propiedades y los criterios de búsqueda, escriba lo siguiente:

En: Cambio: Filtros de propiedad Selección de clasificación de productos y actualizaciones Criterios de búsqueda Escriba las siguientes clasificaciones de productos y actualizaciones:

Id. = de artículo2267602

Fecha de lanzamiento o revisión = Últimos 1 mes

Producto = Windows Defender

Reemplazado = No

Clasificación = de actualizaciónNovedades dedefinición o Novedades críticasSugerencia

Haga clic en Vista previa: para asegurarse de que aparece "Security Intelligence Update para Windows Antivirus de Defender". Debería ver KB2267602.

Nota:

Fecha de lanzamiento o revisión: último 1 mes : si el WSUS/SUP ha estado en buen estado, es posible que quiera establecerlo en Últimas 1 semana.

Producto: "Windows Defender": estamos quitando "System Center Endpoint Protection", porque queremos dirigirlo solo a los sistemas operativos que tienen Microsoft Defender Antivirus.

Clasificación de actualización: "Novedades crítica" y "Novedades de definición"

Seleccione Siguiente. En la página Programación de evaluación , en Especificar la programación periódica para esta regla, seleccione Ejecutar la regla según una programación y, a continuación, seleccione Personalizar.

En la página Programación de implementación , en **Configurar detalles de programación para esta implementación, haga lo siguiente:

En: Cambio: Programar evaluación>Tiempo basado en Seleccione UTC. Tiempo disponible de software Seleccione Tan pronto como sea posible. Fecha límite de instalación Seleccione Tan pronto como sea posible. Seleccione Siguiente. En la página Experiencia del usuario , en Especificar la experiencia del usuario para esta implementación, asegúrese de que se selecciona lo siguiente:

En: Cambio: Experiencia >visual del usuarioNotificaciones de usuario Seleccione Ocultar en el Centro de software y todas las notificaciones. Comportamiento de la fecha límite Seleccione Instalación de actualización de software. Comportamiento de reinicio del dispositivo Seleccionar servidores Control de filtros de escritura para dispositivos Windows Embedded Seleccione Confirmar cambios en la fecha límite o durante una ventana de mantenimiento (requiere reinicios) Seleccione Siguiente. En la página Alertas , en Especificar las opciones de alerta de actualización de software para esta implementación, seleccione Generar una alerta cuando se produzca un error en esta regla, seleccione Examinar, vaya a, seleccione el paquete de implementación y, a continuación, seleccione Siguiente.

En la página Paquete de implementación de nivel superior, en Seleccionar paquete de implementación para esta regla de implementación automática, seleccione Seleccionar un paquete de implementación.

En la página Ubicación de descarga, en Especificar ubicación de descarga para esta regla de implementación automática, seleccione Descargar actualizaciones de software de Internet y, a continuación, seleccione Siguiente.

En la página Selección de idioma , en Especificar los idiomas de actualización del producto, en Producto, especifique los idiomas de producto y actualización necesarios.

Seleccione Siguiente. En la página Configuración de descarga , en Especificar el comportamiento de descarga de actualizaciones de software para clientes en límites de sitio lento, seleccione lo siguiente:

En: Cambio: Opciones de implementación Seleccione Descargar e instalar actualizaciones de software desde los puntos de distribución e instalar Opciones de implementación Seleccione Descargar e instalar actualizaciones de software desde el grupo de límites predeterminado del sitio de puntos de distribución. Opciones de implementación Seleccione "Prefer cloud based sources over on-premises sources" (Preferir orígenes basados en la nube en lugar de orígenes locales) en la configuración del grupo de límites; Microsoft Update será el origen preferido. Seleccione Siguiente. En la página Resumen , en Confirmar la configuración, revise la configuración. La configuración de ejemplo se muestra en la ilustración siguiente:

Seleccione Siguiente. Espere hasta que se complete el proceso y se abra la página Finalización . Seleccione Cerrar para finalizar el proceso.

Si tiene problemas

Vaya a Biblioteca de software.

En Software Novedades, seleccione Reglas de implementación automática, haga clic con el botón derecho en MDE-MDAV_Security_Intelligence_Update_Production y, a continuación, seleccione Deshabilitar. Esta configuración se muestra en la ilustración siguiente:

Vea también

Implementación en anillo de Microsoft Defender para punto de conexión