Buscar eventos en el registro de auditoría en XDR de Microsoft Defender

Se aplica a:

El registro de auditoría puede ayudarle a investigar actividades específicas en los servicios de Microsoft 365. En el portal de XDR de Microsoft Defender, se auditan las actividades XDR de Microsoft Defender y Microsoft Defender para punto de conexión. Algunas de las actividades auditadas son:

- Cambios en la configuración de retención de datos

- Cambios en las características avanzadas

- Creación de indicadores de riesgo

- Aislamiento de dispositivos

- Adición\edición\eliminación de roles de seguridad

- Crear o editar reglas de detección personalizadas

- Asignación de un usuario a un incidente

Para obtener una lista completa de las actividades XDR de Microsoft Defender que se auditan, consulte Actividades XDR de Microsoft Defender y Actividades de Microsoft Defender para punto de conexión.

Requisitos

Para acceder al registro de auditoría, debe tener el rol Registros de auditoría de solo vista o Registros de auditoría en Exchange Online. De forma predeterminada, esos roles se asignan a los grupos de roles Administración de cumplimiento y Administración de la organización.

Nota:

Los administradores globales de Office 365 y Microsoft 365 se agregan automáticamente como miembros del grupo de roles de administración de la organización en Exchange Online.

Activar la auditoría en XDR de Microsoft Defender

XDR de Microsoft Defender usa la solución de auditoría de Microsoft Purview, antes de ver los datos de auditoría en el portal de XDR de Microsoft Defender:

Debe confirmar que la auditoría está activada en el portal de cumplimiento de Microsoft Purview. Para obtener más información, vea Activar o desactivar la auditoría.

Siga los pasos siguientes para habilitar el registro de auditoría unificado en el portal de XDR de Microsoft Defender:

- Inicie sesión en XDR de Microsoft Defender con una cuenta con el rol Administrador de seguridad o Administrador global asignado.

- En el panel de navegación, seleccione Configuración>Puntos de conexiónCaracterísticas avanzadas>.

- Desplácese por sí mismo al registro de auditoría unificado y cambie la configuración a Activado.

Importante

Administrador global es un rol con privilegios elevados que debe limitarse a escenarios en los que no se puede usar un rol existente. Microsoft recomienda utilizar roles con la menor cantidad de permisos. El uso de cuentas con permisos inferiores ayuda a mejorar la seguridad de su organización.

Uso de la búsqueda de auditoría en XDR de Microsoft Defender

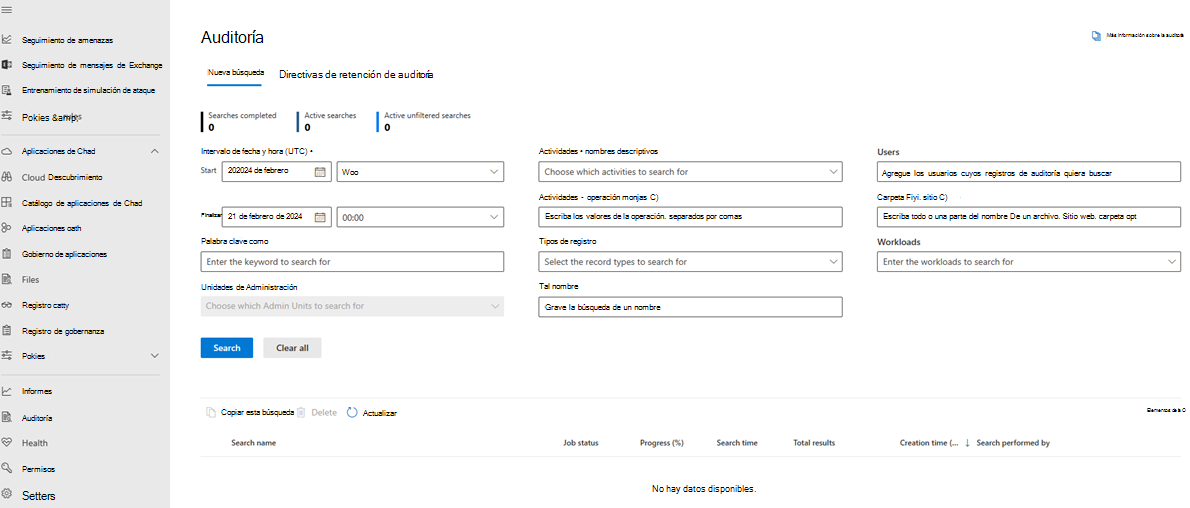

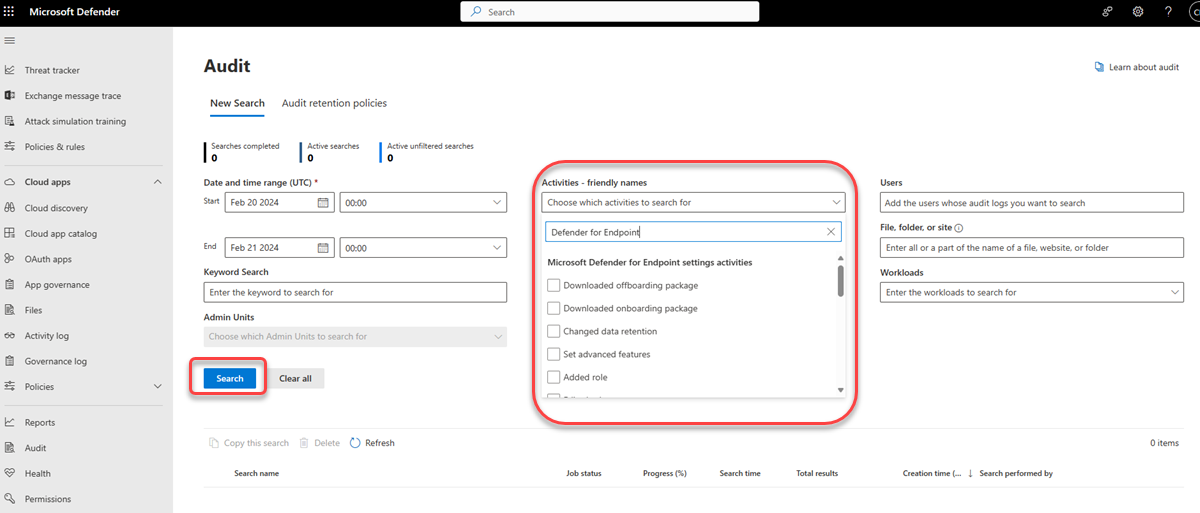

Para recuperar los registros de auditoría de las actividades de XDR de Microsoft Defender, vaya a la página Auditoría XDR de Microsoft Defender o vaya al portal de cumplimiento de Purview y seleccione Auditar.

En la página Nueva búsqueda , filtre las actividades, las fechas y los usuarios que desea auditar.

Seleccione Buscar.

Exporte los resultados a Excel para un análisis más exhaustivo.

Para obtener instrucciones paso a paso, consulte Búsqueda en el registro de auditoría en el portal de cumplimiento.

La retención de registros de auditoría se basa en las directivas de retención de Microsoft Purview. Para obtener más información, vea administrar directivas de retención de los registros de auditoría.

Actividades de XDR de Microsoft Defender

Para obtener una lista de todos los eventos registrados para las actividades de usuario y administrador en XDR de Microsoft Defender en el registro de auditoría de Microsoft 365, consulte:

- Actividades de detección personalizadas en XDR de Microsoft Defender en el registro de auditoría

- Actividades de incidentes en XDR de Microsoft Defender en el registro de auditoría

- Actividades de regla de supresión en XDR de Microsoft Defender en el registro de auditoría

Actividades de Microsoft Defender para punto de conexión

Para obtener una lista de todos los eventos registrados para las actividades de usuario y administrador en Microsoft Defender para punto de conexión en el registro de auditoría de Microsoft 365, consulte:

- Actividades de configuración general en Defender para punto de conexión en el registro de auditoría

- Actividades de configuración de indicadores en Defender para punto de conexión en el registro de auditoría

- Actividades de acción de respuesta en Defender para punto de conexión en el registro de auditoría

- Actividades de configuración de roles en Defender para punto de conexión en el registro de auditoría

Uso de un script de PowerShell

Puede usar el siguiente fragmento de código de PowerShell para consultar la API de administración de Office 365 para recuperar información sobre los eventos XDR de Microsoft Defender:

$cred = Get-Credential

$s = New-PSSession -ConfigurationName microsoft.exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $cred -Authentication Basic -AllowRedirection

Import-PSSession $s

Search-UnifiedAuditLog -StartDate 2023/03/12 -EndDate 2023/03/20 -RecordType <ID>

Nota:

Consulte la columna API en Actividades de auditoría incluidas para conocer los valores de tipo de registro.

Recursos adicionales

- Buscar el registro de auditoría en el centro de cumplimiento

- Usar un script de PowerShell para buscar en el registro de auditoría

- Propiedades detalladas del registro de auditoría

- Exportar, configurar y ver registros de registro de auditoría

- Referencia de las API de Actividad de administración de Office 365

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de