Instrucciones para crear una red remota con Acceso global seguro

Las redes remotas son ubicaciones remotas, como una sucursal, o redes que requieren conexión a Internet. La configuración de redes remotas conecta a los usuarios en ubicaciones remotas al Acceso global seguro. Una vez configurada una red remota, puede asignar un perfil de reenvío de tráfico para administrar el tráfico de red corporativo. El Acceso global seguro proporciona conexión de red remota para que pueda aplicar directivas de seguridad de red al tráfico saliente.

Hay varias maneras de conectar redes remotas al Acceso global seguro. En pocas palabras, va a crear un túnel de protocolo de seguridad de Internet (IPSec) entre un enrutador principal, conocido como equipo local cliente (CPE), en la red remota y el punto de conexión de Acceso global seguro más cercano. Todo el tráfico enlazado a Internet se enruta a través del enrutador principal de la red remota para la evaluación de directivas de seguridad en la nube. La instalación de un cliente no es necesaria en dispositivos individuales.

En este artículo se explica cómo crear una red remota para Acceso global seguro.

Requisitos previos

Para configurar redes remotas, debe:

- Un rol de Administrador de acceso seguro global en Microsoft Entra ID.

- El producto requiere licencias. Para obtener más información, consulte la sección de licencias de Qué es el Acceso global seguro. Si es necesario, puede comprar una licencia u obtener licencias de prueba.

- Para utilizar el perfil de reenvío de tráfico de Microsoft, se recomienda una licencia de Microsoft 365 E3.

- El equipo local cliente (CPE) debe admitir los siguientes protocolos:

- Protocolo de seguridad de Internet (IPSec)

- Algoritmos GCMEAES128, GCMAES 192 o GCMAES256 para la negociación de la fase 2 del intercambio de claves de Internet (IKE)

- Intercambio de claves de Internet versión 2 (IKEv2)

- Protocolo de puerta de enlace de borde (BGP)

- Revise las configuraciones válidas para configurar redes remotas.

- La solución de conexión de red remota usa configuración de VPN RouteBased con selectores de tráfico cualquiera a cualquiera (carácter comodín o 0.0.0.0/0). Asegúrese de que el CPE tenga establecido el selector de tráfico correcto.

- La solución de conexión de red remota usa los modos de Respondedor. El CPE debe iniciar la conexión.

Limitaciones conocidas

- El número de redes remotas por inquilino se limita a 10. El número de vínculos de dispositivo por red remota se limita a cuatro.

- Se accede al tráfico de Microsoft a través de la conexión de red remota sin el cliente de Acceso global seguro. Sin embargo, no se aplica la directiva de acceso condicional. Es decir, las directivas de acceso condicional para el tráfico de Acceso global seguro de Microsoft solo se aplican cuando un usuario tiene el cliente de Acceso global seguro.

- Debe utilizar el cliente de Acceso global seguro para Acceso privado de Microsoft Entra. La conexión de red remota solo admite Acceso a Internet de Microsoft Entra.

Pasos de alto nivel

Puede crear una red remota en el Centro de administración Microsoft Entra o a través de Microsoft Graph API.

En un nivel alto, hay cinco pasos para crear una red remota y configurar un túnel IPsec activo:

Aspectos básicos: introduzca los detalles básicos, como el nombre y la región de la red remota. La región especifica dónde desea el otro extremo del túnel IPsec. El otro extremo del túnel es el enrutador o el CPE.

Conectividad: agregue un vínculo de dispositivo (o túnel IPsec) a la red remota. En este paso, debe introducir los detalles del enrutador en el Centro de administración Microsoft Entra, lo que indicará a Microsoft de dónde esperar que provengan las negociaciones de IKE.

Perfil de reenvío de tráfico: asocie un perfil de reenvío de tráfico a la red remota, lo que especifica qué tráfico adquirir a través del túnel IPsec. Usamos el enrutamiento dinámico a través de BGP.

Ver la configuración de conectividad de CPE: recupere los detalles del túnel IPsec del final del túnel de Microsoft. En el paso Conectividad, proporcionó los detalles del enrutador a Microsoft. En este paso, se recuperará el lado de Microsoft de la configuración de conectividad.

Configurar el CPE: tome la configuración de conectividad de Microsoft del paso anterior e introdúzcala en la consola de administración del enrutador o CPE. Este paso no está en el Centro de administración Microsoft Entra.

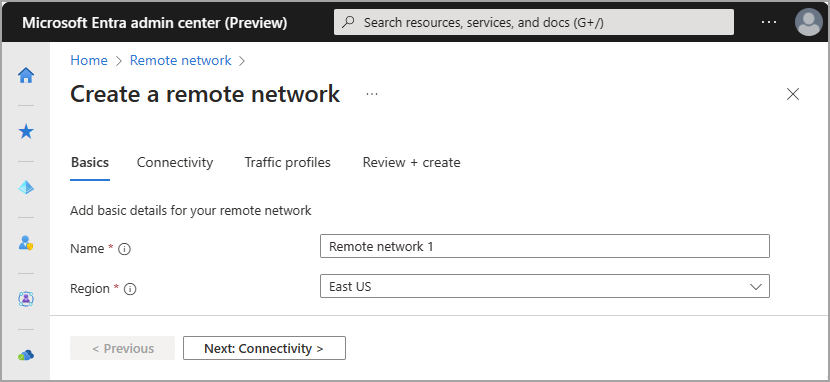

Las redes remotas se configuran en tres pestañas. Debe completar cada pestaña en orden. Después de completar una pestaña, seleccione la siguiente en la parte superior de la página o bien el botón Siguiente en la parte inferior de la página.

Aspectos básicos

El primer paso es proporcionar el nombre y la ubicación de la red remota. Completar esta pestaña es un paso obligatorio.

- Inicie sesión en el Centro de administración Microsoft Entra como Administrador de acceso global seguro.

- Navegue a Acceso global seguro>Conectar>Redes remotas.

- Seleccione el botón Crear red remota y proporcione los detalles.

- Nombre

- Región

Conectividad

La pestaña de conectividad es donde se agregan los vínculos de dispositivo para la red remota. Puede agregar vínculos de dispositivo después de crear la red remota. Debe proporcionar el tipo de dispositivo, la dirección IP pública del CPE, la dirección del protocolo de puerta de enlace de borde (BGP) y el número de sistema autónomo (ASN) para cada vínculo de dispositivo.

Los detalles necesarios para completar la pestaña Conectividad pueden ser complejos. Para obtener más información, consulte Cómo administrar vínculos de dispositivos de red remotos.

Perfiles de reenvío de tráfico

Puede asignar la red remota a un perfil de reenvío de tráfico al crear la red remota. También puede asignar la red remota más adelante. Para más información, consulte Perfiles de reenvío de tráfico.

- Seleccione el botón Siguiente o seleccione la pestaña Perfiles de tráfico.

- Seleccione el perfil de reenvío de tráfico adecuado.

- Seleccione el botón Revisar + Crear.

La pestaña final del proceso es revisar toda la configuración que ha proporcionado. Revise los detalles proporcionados aquí y seleccione el botón Crear red remota.

Visualización de la configuración de conectividad de CPE

Todas las redes remotas aparecen en la página Red remota. Seleccione el vínculo Ver configuración de la columna Detalles de conectividad para ver los detalles de configuración.

Estos detalles contienen la información de conectividad del lado de Microsoft del canal de comunicación bidireccional que se usa para configurar el CPE.

Este proceso se trata en detalle en Cómo configurar el equipo local cliente.

Configuración del CPE

Este paso se realiza en la consola de administración de su CPE, no en el Centro de administración Microsoft Entra. Hasta completar este paso, el IPsec no estará configurado. IPsec es una comunicación bidireccional. Las negociaciones de IKE se producen entre dos partes antes de que el túnel se configure correctamente. Por lo tanto, no omita este paso.

Verificación de las configuraciones de red remota

Hay algunas cosas que hay que verificar y tener en cuenta al crear redes remotas. Es posible que tenga que volver a comprobar algunas opciones de configuración.

Verificar el perfil criptográfico de IKE: el perfil criptográfico (algoritmos de fase 1 y 2 de IKE) establecidos para un vínculo de dispositivo debe coincidir con lo que se establece en el CPE. Si ha elegido la directiva de IKE predeterminada, asegúrese de que el CPE está configurado con el perfil criptográfico especificado en el artículo de referencia sobre configuraciones de red remota.

Verificar la clave precompartida: compare la clave precompartida (PSK) que especificó al crear el vínculo del dispositivo en Acceso global seguro de Microsoft con la PSK que especificó en el CPE. Este detalle se agrega en la pestaña Seguridad durante el proceso Agregar un vínculo. Para obtener más información, consulte Cómo administrar vínculos de dispositivos de red remota.

Verificar las direcciones IP de BGP locales y de nodo del mismo nivel: la dirección IP pública y BGP que usa para configurar el CPE debe coincidir con lo que se usa al crear un vínculo de dispositivo en Acceso global seguro de Microsoft.

- Consulte la lista de direcciones BGP válidas para obtener los valores reservados que no se pueden usar.

- Las direcciones de BGP locales y de nodo del mismo nivel se invierten entre el CPE y lo que se escribe en Acceso global seguro.

- CPE: dirección IP BGP local = IP1, dirección IP BGP de nodo del mismo nivel = IP2

- Acceso global seguro: dirección IP BGP local = IP2, dirección IP BGP de nodo del mismo nivel = IP1

- Elija una dirección IP para el Acceso global seguro que no se superponga con la red en el entorno local.

Verificar el ASN: el Acceso global seguro usa BGP para anunciar rutas entre dos sistemas autónomos (AS): su red y la de Microsoft. Estos sistemas autónomos (AS) deben tener números de sistema autónomos diferentes (ASN).

- Consulte la lista de valores ASN válidos para obtener los valores reservados que no se pueden usar.

- Al crear una red remota en el Centro de administración Microsoft Entra, use el ASN de la red.

- Al configurar el CPE, use el ASN de Microsoft. Vaya a Acceso global seguro>Dispositivos>Redes remotas. Seleccione Vínculos y confirme el valor en la columna Vincular ASN.

Verificar la dirección IP pública: en un entorno de prueba o una configuración de laboratorio, la dirección IP pública de su CPE puede cambiar inesperadamente. Este cambio puede hacer que se produzca un error en la negociación de IKE aunque todo siga siendo igual.

- Si se encuentra este escenario, complete los pasos siguientes:

- Actualice la dirección IP pública en el perfil criptográfico de su CPE.

- Vaya a Acceso global seguro>Dispositivos> Redes remotas.

- Seleccione la red remota adecuada, elimine el túnel antiguo y vuelva a crear un nuevo túnel con la dirección IP pública actualizada.

- Si se encuentra este escenario, complete los pasos siguientes:

Verificar la dirección IP pública de Microsoft: al eliminar un vínculo de dispositivo o crear uno nuevo, puede obtener otro punto de conexión de IP pública de ese vínculo en Visualización de la configuración de esa red remota. Este cambio puede hacer que se produzca un error en la negociación de IKE. Si le ocurre esto, actualice la dirección IP pública en el perfil criptográfico de su CPE.

Verificar la configuración de conectividad de BGP en el CPE: supongamos que crea un vínculo de dispositivo para una red remota. Microsoft proporciona la dirección IP pública (por ejemplo: PIP1) y la dirección BGP (por ejemplo: BGP1) de su puerta de enlace. Esta información de conectividad está disponible en

localConfigurationsen el blob de JSON que se ve al seleccionar Ver configuración para esa red remota. En el CPE, asegúrese de tener una ruta estática destinada a BGP1 enviada a través de la interfaz de túnel creada con PIP1. La ruta es necesaria para que el CPE pueda aprender las rutas BGP que publicamos a través del túnel IPsec que ha creado con Microsoft.Verificar las reglas de firewall: debe permitir el puerto 500 y 4500 del Protocolo de datagrama de usuario (UDP) y el puerto 179 del Protocolo de control de transmisión (TCP) para el túnel IPsec y la conectividad BGP en el servidor de seguridad.

Enrutamiento de puerto: en algunas situaciones, el enrutador del proveedor de servicios de Internet (ISP) también es un dispositivo de traducción de direcciones de red (NAT). Una NAT convierte las direcciones IP privadas de los dispositivos domésticos en un dispositivo enrutable público de Internet.

- Por lo general, un dispositivo NAT cambia la dirección IP y el puerto. Este cambio de puerto es la raíz del problema.

- Para que los túneles IPsec funcionen, el Acceso global seguro usa el puerto 500. Este puerto es donde se produce la negociación de IKE.

- Si el enrutador ISP cambia este puerto, el Acceso global seguro no puede identificar el tráfico y se produce un error en la negociación.

- Como resultado, se produce un error en la fase 1 de la negociación de IKE y no se establece el túnel.

- Para corregir este error, complete el enrutamiento de puerto en el dispositivo, lo que indica al enrutador ISP que no cambie el puerto y lo reenvíe tal cual.

Pasos siguientes

El siguiente paso para empezar a trabajar con Acceso a Internet de Microsoft Entra es establecer como destino el perfil de tráfico de Microsoft con la directiva de acceso condicional.

Para más información sobre redes remotas, consulte los siguientes artículos: