Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Entra Kerberos es un protocolo de autenticación nativa de la nube que puentea escenarios de identidad híbrida al habilitar el acceso seguro a los recursos locales y en la nube. Amplía las funcionalidades tradicionales de Kerberos al ecosistema de Microsoft Entra, de modo que las organizaciones puedan modernizar su infraestructura de identidad sin sacrificar la compatibilidad con los sistemas heredados. También permite el inicio de sesión único (SSO) sin problemas en los recursos locales para los usuarios autenticados con credenciales modernas, como Windows Hello for Business o claves de seguridad FIDO2.

Microsoft Entra Kerberos se introdujo en 2021 para ayudar a salvar la brecha entre los protocolos de autenticación locales heredados y la identidad en la nube moderna. En la práctica, Microsoft Entra Kerberos convierte Microsoft Entra ID en un centro de distribución de claves (KDC) basado en la nube para la autenticación Kerberos. Esta funcionalidad permite Microsoft Entra ID emitir vales Kerberos para los usuarios, lo que amplía la autenticación Kerberos tradicional más allá de on-premises Active Directory.

En un escenario híbrido, donde existen cuentas en Active Directory Domain Services locales (AD DS) y esos usuarios se sincronizan con Microsoft Entra ID, Microsoft Entra Kerberos desempeña un papel fundamental. Permite a estos usuarios híbridos autenticarse en recursos locales y en la nube mediante Kerberos sin necesidad de una línea directa de visión a los controladores de dominio. Por ejemplo, si un cliente de Windows unido a Microsoft Entra ID accede a un recurso compartido de archivos o una aplicación a través de Internet, Microsoft Entra ID puede emitir los vales Kerberos necesarios en nombre del entorno de Active Directory local.

Para obtener más información sobre Kerberos en Windows, consulte Kerberos authentication overview in Windows Server.

Microsoft Entra Kerberos funciona con identidades híbridas, así como con identidades solo en la nube cuando el servicio admite.

Identidad híbrida

Una identidad híbrida hace referencia a una identidad de usuario que existe tanto en AD DS local como en Microsoft Entra ID. Estas identidades se sincronizan a través de herramientas como Microsoft Entra Connect, por lo que los usuarios pueden acceder a los recursos locales y basados en la nube mediante un único conjunto de credenciales.

Esta configuración permite la autenticación sin problemas y las experiencias de SSO en todos los entornos. Es ideal para las organizaciones que quieran realizar la transición a la nube a la vez que se mantiene la infraestructura heredada.

Identidad solo en la nube (versión preliminar)

Una identidad solo en la nube hace referencia a una cuenta de usuario que solo existe en Microsoft Entra ID (anteriormente Azure AD) y no tiene una cuenta correspondiente en un on-premises Active Directory.

Características y ventajas clave

Seamless hybrid authentication: Microsoft Entra Kerberos permite a los usuarios cuyas cuentas residen en AD DS local y se sincronizan con Microsoft Entra ID para autenticarse en recursos locales y en la nube. Reduce (y, en algunos casos, elimina) la necesidad de conectividad directa a los controladores de dominio.

Por ejemplo, cuando un cliente de Windows unido a Microsoft Entra ID accede a un recurso compartido de archivos o una aplicación a través de Internet, Microsoft Entra ID puede emitir los vales Kerberos necesarios como un KDC asociado al recurso.

Compatibilidad con identidades de solo nube (versión preliminar): las identidades solo en la nube ahora pueden usar la autenticación Kerberos para cargas de trabajo como Azure Files sin necesidad de AD DS local. Esto lo habilita Entra Kerberos, que actúa como un KDC basado en la nube.

Seguridad mejorada con soporte para credenciales modernas: Los usuarios pueden iniciar sesión utilizando métodos sin contraseña, como Windows Hello para Empresas o llaves de seguridad FIDO2, y aún así acceder a recursos locales que tienen protecciones Kerberos. Esta capacidad permite la autenticación multifactor (MFA) y la autenticación sin contraseña para reducir los riesgos asociados con los ataques de suplantación de identidad y robo de contraseñas.

Intercambio seguro de tickets: Microsoft Entra Kerberos utiliza un modelo de intercambio de Tickets Granting Ticket (TGT) para mejorar la seguridad.

Miembrías escalables de grupos: Microsoft Entra Kerberos aborda las limitaciones tradicionales de Kerberos relacionadas con grandes o dinámicas miembrías de grupos para mejorar la confiabilidad y la experiencia del usuario. En escenarios que implican grandes grupos de usuarios, el rendimiento se optimiza a través de la distribución automática de carga en todos los controladores de dominio (DCs) dentro de una ubicación. En el caso de las implementaciones en entornos de Azure Virtual Desktop, se recomienda garantizar que los controladores de dominio suficientes estén disponibles y estén geográficamente cerca del entorno para mantener la capacidad de respuesta.

Cómo funciona Microsoft Entra Kerberos

En escenarios híbridos, Microsoft Entra Kerberos permite que la entidad de Microsoft Entra ID funcione como un entorno Kerberos dedicado junto con su entorno existente de Active Directory local. Cuando un usuario inicia sesión en un dispositivo Windows unido a Microsoft Entra ID o híbrido, el dispositivo se autentica con Microsoft Entra ID y recibe un token de actualización Primary Refresh Token (PRT).

Además del PRT, Microsoft Entra ID emite un Cloud TGT para el reino KERBEROS.MICROSOFTONLINE.COM, que se utiliza para la autenticación de recursos en la nube. Se emite un TGT parcial separado para acceder a recursos locales, como se describe más adelante en este documento. En este modelo, Microsoft Entra ID actúa como KDC para facilitar la autenticación sin problemas.

Escenarios de identidades solo en la nube (versión preliminar)

La compatibilidad con identidades solo en la nube para Entra Kerberos requiere un tenant de Microsoft Entra ID con Entra Kerberos habilitado y un dispositivo Windows 10/11 que esté unido a Microsoft Entra.

La compatibilidad con Microsoft Entra ID junto con Entra Kerberos para identidades que existen únicamente en la nube permite que los hosts de sesión unidos a Microsoft Entra autentiquen y accedan a recursos en la nube, como las comparticiones de archivos de Azure, sin depender de la infraestructura tradicional de Active Directory. Esta funcionalidad es esencial para las organizaciones que adoptan una estrategia solo en la nube, ya que elimina la necesidad de controladores de dominio a la vez que conserva la seguridad de nivel empresarial, el control de acceso y el cifrado.

Actualmente, las cargas de trabajo admitidas son Azure Files, Azure Virtual Desktop y acceso de autenticación de Windows a Azure SQL Managed Instance.

Flujo de autenticación

1. Autenticación de usuario

El usuario inicia sesión en un dispositivo Windows unido a Microsoft Entra o híbrido.

La autoridad de seguridad local (LSA) usa el proveedor de autenticación en la nube (CloudAP) para autenticarse a través de OAuth en Microsoft Entra ID.

2. Emisión de tokens

Tras la autenticación correcta, Microsoft Entra ID emite un PRT que contiene información de usuario y dispositivo. Junto con el PRT, Microsoft Entra ID emite un Cloud TGT para el reino KERBEROS.MICROSOFTONLINE.COM.

Microsoft Entra ID también emite un OnPremTgt (TGT parcial) que contiene el identificador de seguridad (SID) del usuario, pero no reclama el grupo. Este TGT parcial no es suficiente para el acceso directo a los recursos locales.

Emisión de TGT en la nube

Microsoft Entra ID actúa como un KDC para los recursos en la nube mediante la emisión de un TGT en la nube al cliente cuando corresponda. El cliente reconoce el tenente Microsoft Entra ID como un reino Kerberos separado para recursos en la nube, y el TGT se almacena en la caché de tickets Kerberos del cliente. El TGT en la nube se almacena en caché localmente y se puede comprobar mediante el comando de PowerShell "klist cloud_debug".

El TGT en la nube que emite Microsoft Entra ID:

- Es para el reino

KERBEROS.MICROSOFTONLINE.COM. - Permite el acceso a recursos basados en la nube, como Azure Files, Azure SQL y otros servicios integrados con Microsoft Entra Kerberos.

- Contiene datos de autorización específicos de los servicios en la nube y se usa directamente para solicitar vales de servicio kerberos para los recursos en la nube.

- Siempre se emite cuando un usuario inicia sesión en un dispositivo Windows mediante credenciales admitidas (por ejemplo, Windows Hello for Business o FIDO2).

- No tiene ninguna dependencia en los controladores de dominio locales.

Nota:

El TGT en la nube no es un reemplazo del TGT local. Es otro ticket que permite el acceso a los recursos de la nube. El TGT local sigue siendo necesario para acceder a los recursos locales.

Emisión de OnPremTgt para el acceso local

Estos requisitos previos se aplican:

- Los usuarios deben sincronizarse de on-premises Active Directory a Microsoft Entra ID a través de Microsoft Entra Connect.

- Un objeto de servidor Kerberos debe existir en on-premises Active Directory y sincronizarse con Microsoft Entra ID. Este objeto permite a Microsoft Entra ID emitir OnPremTgt, que los controladores de dominio locales pueden canjear.

- Los dispositivos deben ejecutar Windows 10 (2004 o posterior) o Windows 11.

- Los dispositivos deben estar unidos a Microsoft Entra o unidos de manera híbrida.

- Se recomienda Windows Hello for Business o métodos de autenticación FIDO2 para una integración óptima.

- Los controladores de dominio locales deben actualizarse para soportar Kerberos Cloud Trust.

- Asegúrese de la línea de visibilidad entre los dispositivos cliente y los controladores de dominio para el intercambio de tickets.

Si el usuario inicia sesión con un método sin contraseña (como FIDO2 o Windows Hello for Business) en dispositivos con Windows 10 (2004 o posterior) o Windows 11, Microsoft Entra ID emite un OnPremTgt para el dominio de Active Directory local del usuario. Este OnPremTgt contiene el SID del usuario, pero no hay datos de autorización.

El OnPremTgt que emite Microsoft Entra ID:

- Permite el acceso a los recursos locales actuando como un puente entre Microsoft Entra ID y Active Directory.

- Contiene datos limitados (por ejemplo, el SID del usuario) y ninguna afirmación de grupo. No es suficiente por sí solo para acceder a los recursos locales.

- Solo se emite si el entorno está configurado para admitirlo. Por ejemplo, tiene una configuración de identidad híbrida y un objeto de servidor Kerberos de Microsoft Entra en Active Directory.

- Debe intercambiarse con un controlador de dominio de on-premises Active Directory para un TGT completo que incluya el SID del usuario, el PAC completo (todas las pertenencias a grupos), la clave de sesión y otros datos de control de acceso. El TGT completo se utiliza entonces para acceder a recursos como los compartidos Server Message Block (SMB) o servidores SQL.

El dsregcmd /status comando mostrará el resultado para ambos TGT. Para obtener más información, consulte Solución de problemas de dispositivos mediante el comando dsregcmd.

- OnPremTgt: establezca el estado en SÍ si hay un vale de Kerberos en la nube para acceder a los recursos locales en el dispositivo para el usuario que ha iniciado sesión.

- CloudTgt: Defina el estado en Sí si hay un ticket Kerberos en la nube para acceder a recursos en la nube disponible en el dispositivo para el usuario que ha iniciado sesión.

Microsoft Entra Kerberos TGT y control de acceso de Active Directory

Poseer un Microsoft Entra Kerberos TGT para el dominio Active Directory local de un usuario no otorga automáticamente acceso a un TGT completo de Active Directory.

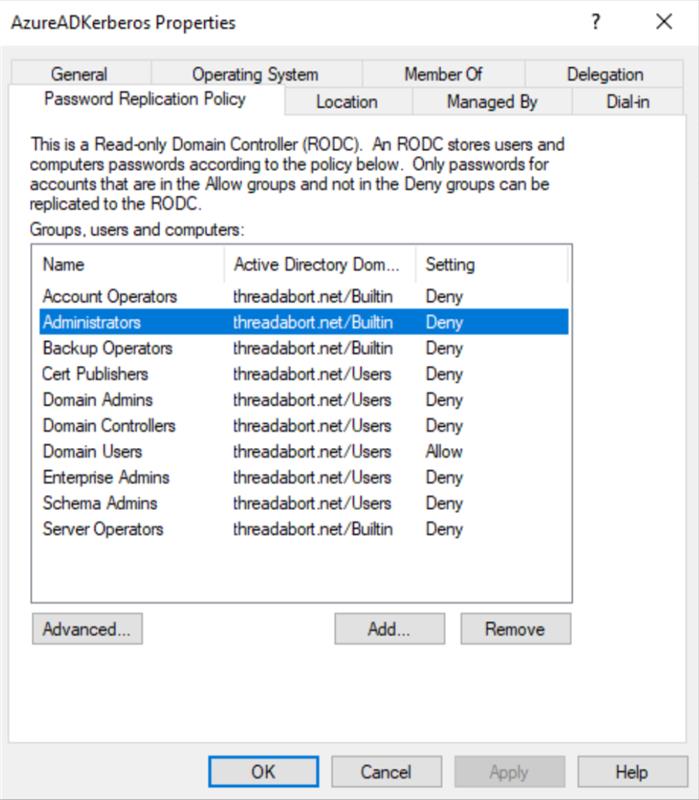

Microsoft Entra Kerberos utiliza la lista de permisos y la lista de bloqueo del Controlador de Dominio de Solo Lectura (RODC) para controlar qué usuarios pueden recibir TGTs parciales de Microsoft Entra ID para acceder a recursos locales. Este mecanismo es fundamental para limitar la exposición y aplicar límites de seguridad. Este mecanismo es especialmente crítico en entornos híbridos en los que Microsoft Entra ID emite TGT parciales que se deben canjear con controladores de dominio on-premises Active Directory para un TGT completo.

Para completar el intercambio, el usuario debe aparecer en la lista de permitidos del objeto RODC y no en la lista de bloqueos.

Durante el proceso de intercambio, un TGT parcial de Microsoft Entra Kerberos se convierte en un TGT completo de Active Directory. Microsoft Entra ID evalúa las listas para determinar la idoneidad del acceso. Si el usuario está incluido en la lista de permitidos, Microsoft Entra ID emite el TGT completo. Si el usuario está en la lista de bloqueados, Microsoft Entra ID rechaza la solicitud y se produce un error de autenticación.

Como procedimiento recomendado, establezca la configuración predeterminada en Denegar. Conceda permisos explícitos Allow solo a grupos autorizados para usar Microsoft Entra Kerberos.

Importante

Solo Active Directory local reconoce el TGT parcial. Tener acceso a un TGT parcial no proporciona acceso a los recursos fuera de Active Directory.

Mapeo de ámbito

El mapeo de reinos es el mecanismo que permite a los clientes de Windows determinar con qué reino de Kerberos contactar cuando un usuario accede a un recurso. Este mecanismo es especialmente importante cuando una organización usa on-premises Active Directory y Microsoft Entra ID en el mismo entorno.

Windows utiliza el espacio de nombres del servicio (por ejemplo, *.file.core.windows.net) para decidir si contactar con Active Directory o Microsoft Entra ID para un ticket de Kerberos. Dado que los servicios locales y en la nube pueden compartir el mismo espacio de nombres, Windows no pueden distinguirlos automáticamente.

Para resolver esta situación, los administradores configuran las asignaciones del nombre del host al dominio Kerberos a través de:

- Directiva de grupo: Configuración del equipo>Plantillas administrativas>Sistema>Kerberos>Definir asignaciones de nombre de host a dominios de Kerberos

- Proveedor de servicios de configuración de directivas de Intune (CSP): Kerberos/HostToRealm

Un ejemplo de aplicación para contoso.com es .file.core.windows.net a KERBEROS.MICROSOFTONLINE.COM. Esta correspondencia indica a Windows que use Microsoft Entra Kerberos para instancias específicas de Azure Files, mientras que las demás se asignan por defecto a Active Directory local.

Información del inquilino de Azure en Microsoft Entra Kerberos

Microsoft Entra ID actúa como un KDC para los recursos en la nube. Mantiene configuraciones específicas del inquilino que guían cómo se emiten y validan los tickets de Kerberos.

-

Cloud TGT: Microsoft Entra ID emite este TGT para el dominio

KERBEROS.MICROSOFTONLINE.COM. Se almacena en la caché de tickets Kerberos del cliente y se utiliza para acceder a los recursos en la nube. - KDC Proxy: este protocolo enruta el tráfico kerberos de forma segura a través de Internet a Microsoft Entra ID. Este enrutamiento permite a los clientes obtener tickets sin conectividad directa con controladores de dominio.

- Reconocimiento de tenant en Azure: La pila Kerberos utiliza mapeo de realm y el ID de tenant para validar el Cloud TGT y emitir tickets de servicio.

3. Solicitud y emisión de vales de servicio

Para el acceso de cliente a recursos locales (escenario híbrido):

- Microsoft Entra ID emite un TGT parcial.

- El cliente se pone en contacto con un controlador de dominio de Active Directory local para intercambiar el TGT parcial por un TGT completo.

- El TGT completo se usa para acceder a recursos locales como recursos compartidos SMB o servidores SQL Server.

El cliente usa el TGT en la nube para solicitar vales de servicio para los recursos en la nube. No se necesita ninguna interacción con on-premises Active Directory. Para el acceso de cliente a los recursos en la nube:

- Cuando el usuario accede a un servicio (por ejemplo, Azure Files), el cliente solicita un vale de servicio desde Microsoft Entra ID mediante la presentación del TGT.

- El cliente envía una solicitud de servicio de concesión de vales (TGS-REQ) a Microsoft Entra ID.

- Kerberos identifica el servicio (por ejemplo,

cifs/mystuff.file.core.windows.net) y asigna el dominio aKERBEROS.MICROSOFTONLINE.COM. El protocolo de proxy KDC habilita la comunicación Kerberos a través de Internet. - Microsoft Entra ID comprueba el TGT en la nube y la identidad del usuario. También busca el nombre principal del servicio (SPN) solicitado para el recurso de Azure Files registrado en Microsoft Entra ID.

- Microsoft Entra ID genera un vale de servicio y lo cifra mediante la clave de la entidad de servicio. Microsoft Entra ID devuelve el ticket al cliente en una Respuesta del Servicio de Concesión de Tickets (TGS-REP).

- La pila Kerberos procesa el TGS-REP, extrae el ticket y genera una Solicitud de Aplicación (AP-REQ).

- El AP-REQ se proporciona a SMB, que lo incluye en la solicitud para Azure Files.

- Azure Files descifra el ticket y concede acceso. FSLogix ahora puede leer el perfil de usuario de Azure Files y cargar la sesión de Azure Virtual Desktop.

Para el acceso de cliente a los recursos en la nube:

- El usuario con identidad solo en la nube accede a un recurso en la nube (por ejemplo, recurso compartido de Azure Files).

- El cliente SMB solicita un ticket de servicio de Kerberos para el recurso SPN (por ejemplo,

cifs/<storageaccount>.file.core.windows.net). - Entra Kerberos emite el vale de servicio basado en el TGT en la nube. El ticket incluye la identidad de Entra ID del usuario y las reclamaciones del grupo.

- Azure Files valida el ticket Kerberos contra Entra ID. La autorización se aplica usando roles Azure RBAC (por ejemplo, Storage File Data SMB Share Contributor).

- El usuario obtiene acceso al recurso si se cumplen los permisos de RBAC. No hay AD local ni ACL NTFS implicadas: la autorización está totalmente basada en la nube.

Diferencias clave de Kerberos tradicionales:

- No se permiten KDC ni Active Directory DS locales.

- No se aplica la ACL de NTFS; usa Azure RBAC.

- Tickets Kerberos emitidos por Entra Kerberos en la nube.

Resumen

| Característica | TGT en la nube | TGT en las instalaciones |

|---|---|---|

| Emisor | Microsoft Entra ID | Active Directory local (a través de Exchange) |

| Reino | KERBEROS.MICROSOFTONLINE.COM |

Dominio de Active Directory local |

| Datos de autorización | Específico de la nube | Pertenencias a grupos de Active Directory completas |

| Intercambio requerido | No | Sí (TGT parcial a TGT completo) |

| Caso de uso | Azure Files, Azure SQL | Comparticiones SMB, aplicaciones legadas |

| Herramienta de verificación (macOS) | tgt_cloud |

tgt_ad |

| Herramienta de verificación (Windows) | klist cloud_debug |

klist get krbtgt |

Escenarios

Utilice Microsoft Entra Kerberos para el acceso de autenticación de Windows a Azure SQL Managed Instance

La autenticación Kerberos para Microsoft Entra ID habilita la autenticación de Windows para acceder a Azure SQL Managed Instance. Windows authentication para las instancias administradas permite a los clientes mover los servicios existentes a la nube a la vez que mantiene una experiencia de usuario sin problemas. Esta capacidad proporciona la base para la modernización de la infraestructura.

Para información detallada, consulte ¿Qué es la autenticación de Windows para Microsoft Entra principios en Azure SQL Managed Instance?.

Uso de la autenticación única para acceder a recursos locales mediante claves FIDO2

Microsoft Entra los usuarios de Kerberos pueden iniciar sesión en Windows mediante credenciales modernas, como claves de seguridad FIDO2 y, a continuación, acceder a los recursos tradicionales basados en Active Directory.

Para obtener información detallada, consulte Habilitar el inicio de sesión con clave de seguridad sin contraseña a los recursos locales usando Microsoft Entra ID.

Habilitación del inicio de sesión único en Kerberos para Active Directory local y los recursos Kerberos de Microsoft Entra ID en el inicio de sesión único de la plataforma

Junto con el Platform SSO PRT, Microsoft Entra emite tanto Kerberos TGT locales como en la nube. Estos TGTs se comparten luego con la pila nativa de Kerberos en macOS mediante el mapeo TGT en Platform SSO.

Para información detallada, consulte Habilitar Kerberos SSO para activos locales y Microsoft Entra ID Recursos de Kerberos en Platform SSO.

Almacenamiento de contenedores de perfiles con FSLogix para Azure Virtual Desktop

Para hospedar perfiles de usuario para escritorios virtuales, puede almacenar perfiles en un recurso compartido de archivos de Azure al que se accede a través de Microsoft Entra Kerberos. Microsoft Entra Kerberos permite que Microsoft Entra ID emita los vales Kerberos necesarios para acceder al recurso compartido de archivos a través del protocolo SMB estándar de la industria.

Para obtener información detallada, consulte almacenar contenedores de perfiles de FSLogix en Azure Files usando Microsoft Entra ID en un escenario híbrido.

Habilitar la autenticación Kerberos de Microsoft Entra en Azure Files

La autenticación Microsoft Entra Kerberos permite que tanto identidades híbridas como solo en la nube accedan a los compartidos de archivos de Azure mediante la autenticación Kerberos. Este escenario utiliza Microsoft Entra ID para emitir los tickets necesarios de Kerberos y acceder al archivo compartido a través del protocolo SMB.

Para obtener información detallada, consulte Habilitar la autenticación Kerberos de Microsoft Entra para identidades híbridas en Azure Files.

Consideraciones de seguridad

- Microsoft Entra Kerberos no emite TGT parciales a identidades que no están sincronizadas con Microsoft Entra ID.

- Microsoft Entra Kerberos usa un modelo de intercambio TGT seguro a través del proxy KDC. Este modelo minimiza la exposición a los controladores de dominio y reduce la superficie expuesta a ataques.

- Los administradores pueden configurar políticas de resolución de grupos para limitar los grupos que se incluyen dentro de los vales Kerberos. Estos controles son esenciales para administrar el tamaño de ticket y reducir la exposición a datos grupales innecesarios.

- Le recomendamos que borre la separación entre entornos locales y en la nube y no sincronice krbtgt_AzureAD cuenta confidencial para evitar riesgos de elevación de privilegios. La cuenta de

krbtgt_AzureADsolo debe existir en Entra ID, creada y administrada automáticamente por los servicios en la nube de Microsoft. - Utiliza la lista de permisos y la lista de bloqueo del objeto RODC para controlar qué usuarios pueden recibir TGTs parciales del ID Microsoft Entra para acceder a recursos locales.

Limitaciones y otras consideraciones

Compatibilidad con identidades de usuario solo en la nube (versión preliminar)

Las cuentas de usuario exclusivamente en la nube gestionadas solo en Microsoft Entra ID son compatibles para la autenticación Kerberos con cargas de trabajo como Azure Files, Azure Virtual Desktop y el acceso autenticado por Windows a Azure SQL Managed Instance.

Restricciones del sistema operativo y del dispositivo

Microsoft Entra Kerberos es compatible con dispositivos Windows 10 (2004 o posteriores) y Windows 11 conectados a Microsoft Entra o híbridos. Algunas características dependen de versiones y revisiones de Windows específicas.

Requisitos de conectividad de red para la configuración de ACL

Los usuarios pueden acceder a Azure File Shares a través de Internet sin necesidad de conectividad directa a los controladores de dominio. Sin embargo, la configuración de las listas de control de acceso (ACL) de Windows o de los permisos de nivel de archivo para las identidades híbridas requiere un acceso de red sin restricciones a los controladores de dominio locales.

No hay soporte para usuarios interinquilinos ni invitados

Los usuarios invitados de negocio a negocio o los usuarios de otras entidades de Microsoft Entra actualmente no se pueden autenticar a través de Microsoft Entra Kerberos.

Expiración de contraseñas

Las contraseñas principales del servicio para las cuentas de almacenamiento caducan cada seis meses y deben rotarse para mantener el acceso.

Límites de pertenencia a grupos

Los tickets de Kerberos tienen una restricción de tamaño que limita el número de SIDs de grupo que puedes incluir. El límite predeterminado es de 1.010 grupos por ticket. Si supera ese límite, solo se incluyen los primeros 1010. La exclusión del resto puede provocar errores de acceso para los usuarios de grandes organizaciones.

Incompatibilidad de MFA para la autenticación de Azure Files

La autenticación Microsoft Entra Kerberos para compartición de archivos en Azure no soporta MFA. Las políticas de Acceso Condicional de Microsoft Entra que aplican la MFA deben excluir la aplicación de la cuenta de almacenamiento, o los usuarios experimentan fallos de autenticación.

Excluya Azure Files de las directivas de acceso condicional que requieren MFA. Para realizar esta tarea, puede determinar el ámbito de la directiva para excluir la cuenta de almacenamiento o la aplicación específica que accede a Azure Files.

Requisitos de sincronización de atributos

La sincronización adecuada de los atributos clave del usuario de Active Directory local es esencial para que funcione Microsoft Entra Kerberos. Estos atributos incluyen onPremisesDomainName, onPremisesUserPrincipalNamey onPremisesSamAccountName.

Método único de Active Directory por cuenta de Azure Storage

Para la autenticación basada en identidad de Azure Files, solo puede habilitar un método de Active Directory a la vez por cuenta de almacenamiento. Estos métodos incluyen Microsoft Entra Kerberos, AD DS local y Microsoft Entra Domain Services. Cambiar entre métodos requiere deshabilitar primero el método actual.

Configuración de cifrado kerberos

El cifrado de tickets Kerberos con Microsoft Entra utiliza exclusivamente AES-256. Puede configurar el cifrado de canal SMB por separado, en función de sus requisitos.

Introducción a Microsoft Entra Kerberos

Para autenticar identidades híbridas, primero debe configurar Microsoft Entra Connect para sincronizar usuarios de AD DS locales con Microsoft Entra ID. Para obtener más información, consulte la guía de instalación de Microsoft Entra Connect.

Configura Azure Files u otros servicios para usar la autenticación Kerberos de Microsoft Entra. Para obtener instrucciones, consulte Habilitar la autenticación Kerberos de Microsoft Entra.

Asegúrese de que los clientes de Windows estén actualizados y configurados para Microsoft Entra Kerberos.

Monitoriza y rota las contraseñas del principal de servicio según sea necesario.

Use Microsoft Entra ID informes y herramientas de supervisión para realizar un seguimiento de los eventos de autenticación.

Límite de grupo SID en Entra Kerberos (Vista previa)

Los vales Kerberos pueden incluir un máximo de 1,010 identificadores de seguridad (SID) para grupos. Se trata de un límite de especificación Windows. Ahora que Entra Kerberos admite identidades solo en la nube (además de las híbridas), los vales deben incluir SID de grupo tanto local como en la nube. Las grandes empresas suelen tener usuarios en cientos o miles de grupos, incluidas las membresías anidadas y dinámicas. Si los SID de grupo combinados superan 1010, no se puede emitir el vale kerberos y se produce un error de autenticación. Esto es especialmente problemático para escenarios de acceso SMB, como Azure Files, donde las comprobaciones de ACL NTFS dependen de la pertenencia completa a grupos en el ticket.

Como solución a corto plazo, las aplicaciones que usan Entra Kerberos para identidades solo en la nube pueden agregar una etiqueta en su manifiesto de aplicación. Cuando el servicio Kerberos ve esta etiqueta, sabe que la solicitud implica identidades solo en la nube. El inicio de sesión y la emisión de PRT se realizan correctamente; sin embargo, los errores pueden ocurrir en el vale de servicio cuando el usuario accede a un recurso protegido por Kerberos y supera el límite de 1010 SID de grupo.

Errores típicos del usuario final

Windows SMB/Azure Files: Los intentos de asignación o montaje pueden fallar con errores genéricos de SMB (por ejemplo, el error del sistema 86 o 1327 puede aparecer en otros conflictos de políticas como MFA). - El acceso puede realizarse correctamente para usuarios de grupos más pequeños, pero puede fallar intermitentemente para los usuarios en muchos grupos en el mismo inquilino debido a que el usuario supera el límite de 1010 SID de grupo.

Inicio de sesión versus acceso a recursos - el inicio de sesión y la emisión de PRT se realizan correctamente; los errores se producen en el momento del boleto de servicio (cuando el usuario accede a un recurso protegido por Kerberos).

Entrada del registro de inicio de sesión de Entra - El 140011 de error – KerberosUsersGroupNumberExceeded en el registro de inicio de sesión de Entra indica que el proceso de emisión de tickets de Kerberos falló porque la membresía efectiva del usuario al grupo superó el número máximo permitido de Identificadores de Seguridad (SIDs) en un ticket de Kerberos. El administrador debe reducir las pertenencias a grupos para los usuarios afectados (especialmente los grupos anidados o dinámicos).

Actualización del atributo Tags en el archivo de manifiesto de aplicación

Opción 1: Actualizar etiquetas en el Portal de administración de Entra

- Inicie sesión en el centro de administración de Microsoft Entra o en el rol de administrador de aplicaciones en la nube.

- Vaya a:

- Entra ID → Registros de la app → Seleccione su solicitud.

- En Administrar, haga clic en Manifiesto.

- En el editor JSON, busque la propiedad tags y agregue "kdc_enable_cloud_group_sids".

- Haga clic en Guardar para aplicar los cambios.

Option 2: Actualizar etiquetas mediante Microsoft Graph API (permisos: Application.ReadWrite.All)

Cuerpo de la solicitud

PATCH https://graph.microsoft.com/v1.0/applications/{applicationObjectId}

Content-Type: application/json

{

"tags": [

"kdc_enable_cloud_group_sids"

]

}

Opción 3: Actualizar etiquetas mediante cmdlets de PowerShell

Inicie PowerShell con privilegios de administrador.

Instale e importe el Microsoft Graph PowerShell SDK.

Install-Module Microsoft.Graph -Scope CurrentUser Import-Module Microsoft.Graph.Authentication Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUserConéctese al inquilino y acepte todo.

Connect-MGGraph -Scopes "Application.ReadWrite.All" -TenantId <tenantId>Enumere el atributo certificateUserIds de un usuario determinado.

Update-MgApplication -ApplicationId "<AppObjectId>" -Tags @("kdc_enable_cloud_group_sids")