Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Advertencia

Si usa la característica de duración del token configurable actualmente en versión preliminar pública, no se admite la creación de dos directivas diferentes para la misma combinación de usuario o aplicación: una con esta característica y otra con la característica de duración del token configurable. Microsoft retiró la característica configurable de duración del token para la vigencia del token de actualización y sesión el 30 de enero de 2021 y la reemplazó por la característica de administración de sesiones de autenticación de acceso condicional.

Antes de habilitar la frecuencia de inicio de sesión, asegúrese de que cualquier otra configuración de reautenticación está deshabilitada en el inquilino. Si está habilitada la opción "Recordar MFA en dispositivos de confianza", deshabilite antes de usar la frecuencia de inicio de sesión, ya que el uso de estas dos configuraciones conjuntamente podría pedir a los usuarios inesperadamente. Para obtener más información sobre las solicitudes de reautenticación y la duración de la sesión, consulte el artículo Optimización de las solicitudes de reautenticación y descripción de la duración de la sesión para la autenticación multifactor de Microsoft Entra.

Implementación de directivas

Para asegurarse de que la directiva funciona según lo previsto, pruóbela antes de implementarla en producción. Use un inquilino de prueba para comprobar que la nueva directiva funciona según lo previsto. Para obtener más información, consulte el artículo Planear una implementación de acceso condicional.

Directiva 1: Control de la frecuencia de inicio de sesión

Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de acceso condicional.

Vaya a Entra ID>Acceso condicional>Directivas.

Seleccione Nueva directiva.

Asigne un nombre a la directiva. Cree un estándar significativo para las normas de nombramiento.

Elija todas las condiciones necesarias para el entorno del cliente, incluidas las aplicaciones en la nube de destino.

Nota

Se recomienda establecer la frecuencia de solicitud de autenticación igual para las aplicaciones clave de Microsoft 365, como Exchange Online y SharePoint Online para obtener la mejor experiencia del usuario.

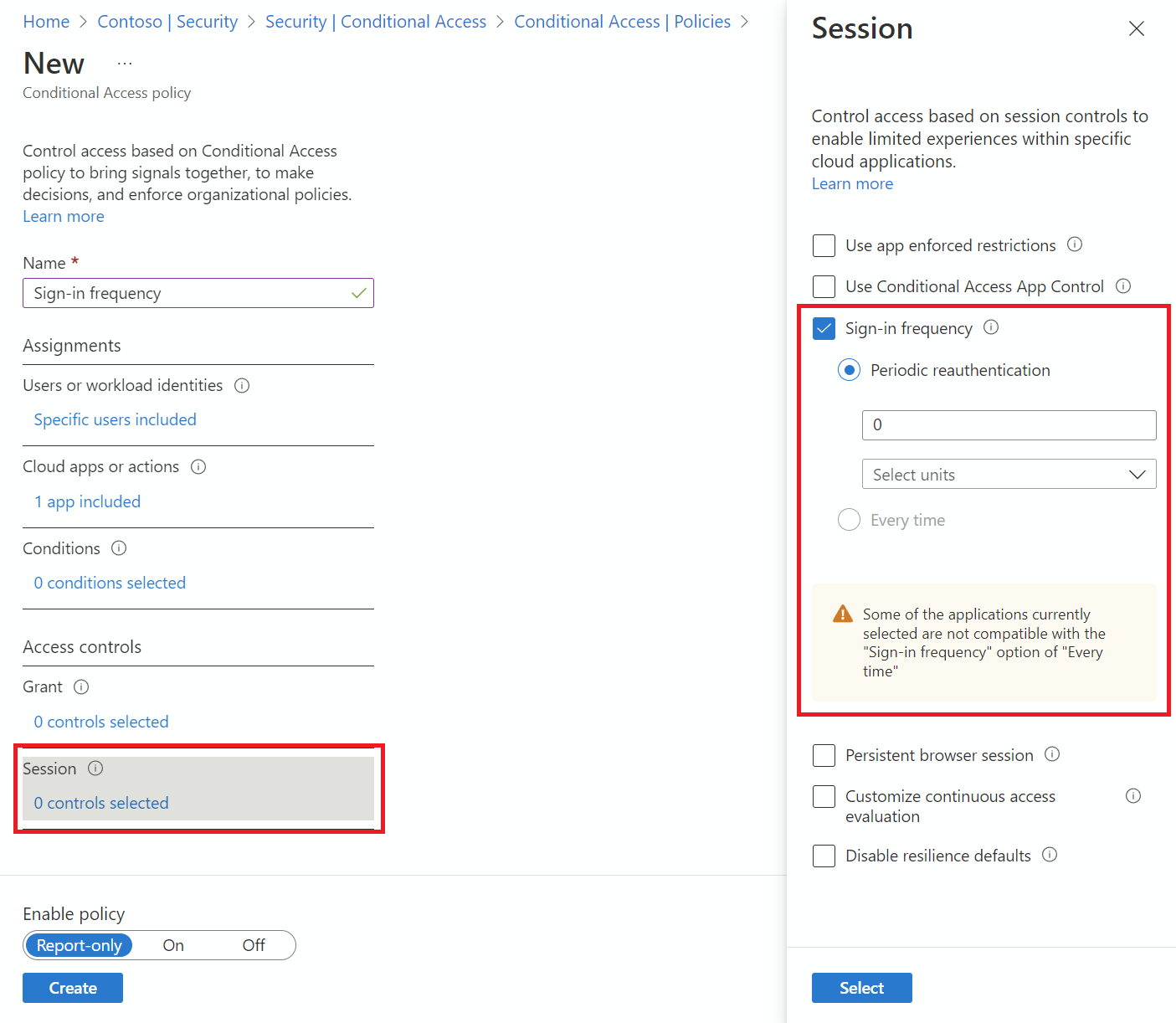

En Controles de acceso>Sesión.

- Seleccione Frecuencia de inicio de sesión.

- Elija Reautenticación periódica y escriba un valor de horas o días o seleccione Cada vez.

- Seleccione Frecuencia de inicio de sesión.

Guarde la directiva.

Directiva 2: Sesión del explorador persistente

Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de acceso condicional.

Vaya a Entra ID>Acceso condicional>Directivas.

Seleccione Nueva directiva.

Asigne un nombre a la directiva. Se recomienda que las organizaciones creen un estándar significativo para los nombres de sus directivas.

Elija todas las condiciones necesarias.

Nota

Este control requiere seleccionar "Todas las aplicaciones en la nube" como condición. La persistencia de la sesión del explorador se controla mediante el token de la sesión de autenticación. Todas las pestañas de una sesión del explorador comparten un único token de sesión y, por tanto, todas ellas deben compartir el estado de persistencia.

En Controles de acceso>Sesión.

Seleccione Sesión del explorador persistente.

Nota

La configuración de sesión del explorador persistente en el acceso condicional de Microsoft Entra invalida la opción "Mantener sesión iniciada?" en el panel de personalización de marca de la empresa para el mismo usuario si ambas directivas están configuradas.

Seleccione un valor en la lista desplegable.

Guarde la directiva.

Nota

La configuración de duración de la sesión, incluida la frecuencia de inicio de sesión y las sesiones de explorador persistentes, determina con qué frecuencia los usuarios deben volver a autenticarse y si las sesiones se conservan en los reinicios del explorador. Las duraciones más cortas mejoran la seguridad de las aplicaciones de alto riesgo, mientras que las más largas mejoran la comodidad de los dispositivos administrados o de confianza.

Directiva 3: Control de frecuencia de inicio de sesión siempre que hay un usuario de riesgo

- Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de acceso condicional.

- Vaya a Entra ID>Acceso condicional.

- Seleccione Nueva directiva.

- Asigne un nombre a la directiva. Se recomienda que las organizaciones creen un estándar significativo para los nombres de sus directivas.

- En Asignaciones, seleccione Usuarios o identidades de carga de trabajo.

- En Incluir, seleccione Todos los usuarios.

- En Excluir, seleccione Usuarios y grupos y, después, elija las cuentas de acceso de emergencia de la organización.

- Seleccione Listo.

- En Recursos de> destinoIncluir, seleccione Todos los recursos (anteriormente "Todas las aplicaciones en la nube") .

- En Condiciones>Riesgo de usuario, establezca Configurar en Sí.

- En Configurar los niveles de riesgo de usuario necesarios para que se aplique la directiva, seleccione Alto. Esta guía se basa en las recomendaciones de Microsoft y puede ser diferente para cada organización.

- Seleccione Listo.

- En Controles de acceso>Conceder, seleccione Conceder acceso.

- Seleccione Requerir seguridad de autenticación y, a continuación, seleccione la seguridad de autenticación multifactor integrada de la lista.

- Seleccione Requerir cambio de contraseña.

- Seleccione Seleccionar.

- En Sesión.

- Seleccione Frecuencia de inicio de sesión.

- Asegúrese de que Siempre esté seleccionado.

- Seleccione Seleccionar.

- Confirme su configuración y establezca Habilitar directiva en Solo informe.

- Seleccione Crear para crear la directiva.

Después de confirmar la configuración mediante el modo de solo informe, mueva el botón de alternancia Habilitar directiva de Solo informe a Activado.

Validación

Use la herramienta What If para simular un inicio de sesión en la aplicación de destino y otras condiciones en función de la configuración de la directiva. Los controles de administración de la sesión de autenticación se muestran en el resultado de la herramienta.

Tolerancia a avisos

Tenemos en cuenta cinco minutos de asimetría de reloj cuando se selecciona cada vez en la directiva, por lo que no se solicita a los usuarios más de una vez cada cinco minutos. Si el usuario completa MFA en los últimos 5 minutos y encuentra otra directiva de acceso condicional que requiere reautenticación, no se le pedirá al usuario. Pedir a los usuarios demasiada frecuencia la reautenticación puede afectar a su productividad y aumentar el riesgo de que los usuarios aprueben solicitudes de MFA que no se iniciaron. Use "Frecuencia de inicio de sesión– cada vez" solo cuando haya necesidades empresariales específicas.

Problemas conocidos

- Si configura la frecuencia de inicio de sesión para dispositivos móviles: la autenticación después de cada intervalo de frecuencia de inicio de sesión puede ser lenta y puede tardar 30 segundos en promedio. Este problema también puede producirse en varias aplicaciones simultáneamente.

- En dispositivos iOS: si una aplicación configura certificados como el primer factor de autenticación y tiene aplicada la frecuencia de inicio de sesión y las directivas de administración de aplicaciones móviles de Intune , los usuarios no podrán iniciar sesión en la aplicación cuando se desencadene la directiva.

- Microsoft Entra Private Access no admite la configuración de la frecuencia de inicio de sesión en cada vez.

Pasos siguientes

- ¿Está listo para configurar directivas de acceso condicional para su entorno? Consulte Planear una implementación de acceso condicional.