Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Puedes usar extensiones de directorio para ampliar el esquema de Active Directory local en Microsoft Entra ID con tus propios atributos. Esta característica te permite compilar aplicaciones de LOB mediante el consumo de atributos que sigues administrando de forma local. Estos atributos se pueden consumir mediante extensiones. Puede ver los atributos disponibles mediante el Explorador de Microsoft Graph, el SDK de PowerShell de Microsoft Graph o Microsoft Entra PowerShell. Actualmente, ninguna carga de trabajo de Microsoft 365 consume estos atributos, pero puede usar esta característica con pertenencias dinámicas a grupos en el identificador de Microsoft Entra.

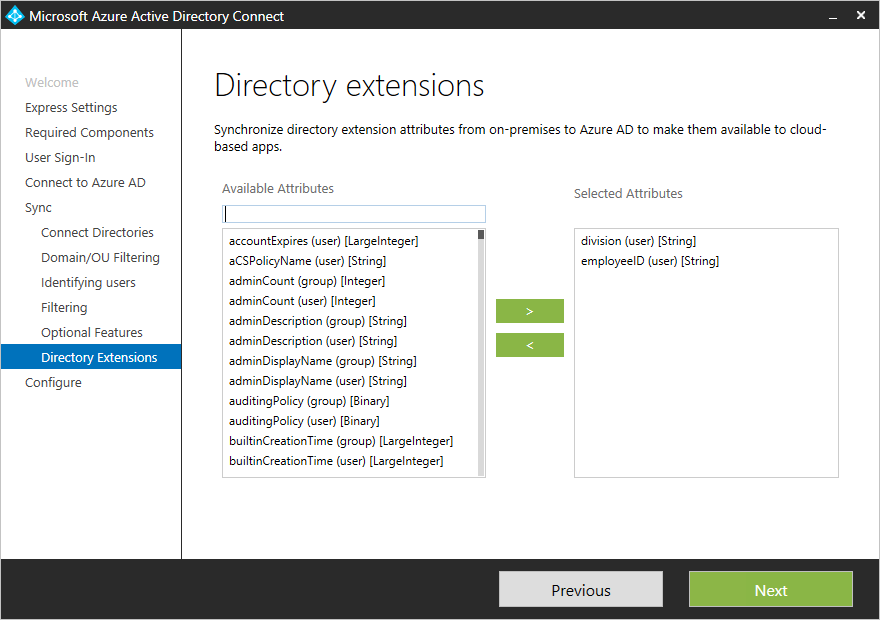

Selección de los atributos que se van a sincronizar con el identificador de Entra de Microsoft

Configure los atributos extendidos que desea sincronizar con el Asistente para configuración de Microsoft Entra Connect, en la configuración personalizada.

El asistente muestra los atributos que son candidatos válidos para usarse con extensiones de directorio:

- Tipos de objetos de usuario y de grupo

- Atributos de valor único: cadena, booleano, entero, binario

- Atributos con varios valores: cadena, binario

Consideraciones importantes al usar extensiones de directorio

La lista de atributos se lee del esquema de Active Directory durante la instalación inicial de Microsoft Entra Connect. Si extiende el esquema de Active Directory con más atributos personalizados, debe actualizar el esquema antes de que estos nuevos atributos estén visibles.

Si exportó una configuración que contiene una regla personalizada que se usa para sincronizar los atributos de extensión de directorio e intenta importar esta regla en una instalación nueva o existente de Microsoft Entra Connect, la regla se crea durante la importación, pero los atributos de extensión de directorio no se asignarán. Debe volver a seleccionar los atributos de extensión de directorio y volver a asociarlos a la regla o volver a crear la regla por completo para corregirlo.

No todas las características del identificador de Entra de Microsoft admiten atributos de extensión de varios valores. Consulte la documentación de la característica en la que planea usar estos atributos para confirmar que se admiten.

Un objeto de Microsoft Entra ID puede tener hasta 100 atributos de extensiones de directorio. La longitud máxima es de 250 caracteres. Si un valor de atributo es más largo, el motor de sincronización lo trunca.

No se admite la sincronización de atributos construidos, como msDS-UserPasswordExpiryTimeComputed. Si actualiza desde una versión anterior de Microsoft Entra Connect, es posible que siga viendo que estos atributos aparecen en el asistente para la instalación, no debe habilitarlos porque su valor no se sincronizará con el identificador de Entra de Microsoft. Modo de aprendizaje.

No se admite la sincronización de atributos no replicados, como badPwdCount, Last-Logon y Last-Logoff, ya que sus valores no se sincronizan con microsoft Entra ID.

No se admite la administración de extensiones de directorio locales fuera del asistente de Microsoft Entra Connect. La edición o clonación manual de las reglas de sincronización para las extensiones de directorio puede provocar problemas de sincronización.

No se admite la sincronización de valores de atributo de Microsoft Entra Connect con atributos de extensión que Microsoft Entra Connect no crea. Si lo haces, pueden producirse problemas de rendimiento y resultados inesperados.

Cambios de configuración en Microsoft Entra ID realizados por el asistente

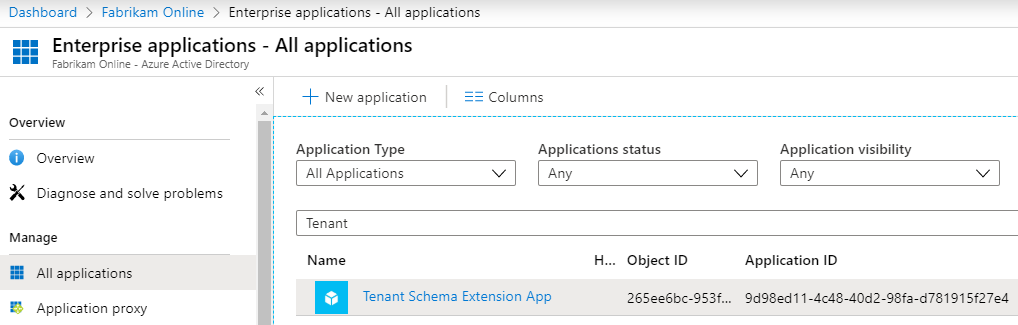

Durante la instalación de Microsoft Entra Connect, se registra una aplicación donde se configuran estos atributos. Puede ver esta aplicación en el Centro de administración de Microsoft Entra, con el nombre Aplicación de extensión de esquema para inquilinos. Asegúrese de seleccionar Todas las aplicaciones para ver esta aplicación.

Nota:

La aplicación de extensión de esquema de arrendatario es una aplicación exclusiva del sistema que no se puede eliminar. La eliminación de la entidad de servicio asociada a Tenant Schema Extension App interrumpe la sincronización. Para recuperar la sincronización de extensiones de directorio, restaure el Principal de servicio eliminado temporalmente o cree uno nuevo.

Visualización de atributos extendidos en el identificador de Microsoft Entra

El formato de los atributos extendidos es extension_{ApplicationId}_<attributeName>, donde ApplicationId es el identificador de aplicación de la Tenant Schema Extension App. Necesitas este valor para todos los escenarios restantes de este tema.

Uso de Microsoft Graph API

Estos atributos están disponibles a través de Microsoft Graph API mediante el Explorador de Microsoft Graph.

En Microsoft Graph API, debes pedir que se devuelvan los atributos. Seleccione explícitamente los atributos de la siguiente manera:

https://graph.microsoft.com/beta/users/abbie.spencer@fabrikamonline.com?$select=extension_9d98ed114c4840d298fad781915f27e4_employeeID,extension_9d98ed114c4840d298fad781915f27e4_division

Para obtener más información, consulta Microsoft Graph: Usar parámetros de consulta.

Uso del SDK de PowerShell de Microsoft Graph

- Obtenga la aplicación de Tenant Schema Extension App:

Get-MgApplication -Filter "DisplayName eq 'Tenant Schema Extension App'"

- Enumere todos los atributos de extensión para la Tenant Schema Extension App:

Get-MgDirectoryObjectAvailableExtensionProperty

- Enumerar todos los atributos de extensión de un objeto de usuario:

(Get-MgBetaUser -UserId "<Id or UserPrincipalName>").AdditionalProperties

Uso de Microsoft Entra PowerShell

- Obtenga el identificador de aplicación de Tenant Schema Extension App:

Get-EntraApplication -SearchString "Tenant Schema Extension App"

- Enumerar todos los atributos de extensión para la aplicación Tenant Schema Extension App:

Get-EntraExtensionProperty | Where-Object {$_.AppDisplayName -eq 'Tenant Schema Extension App'}

- Enumerar todos los atributos de extensión de un objeto de usuario:

Get-EntraUserExtension -UserId "<Id or UserPrincipalName>"

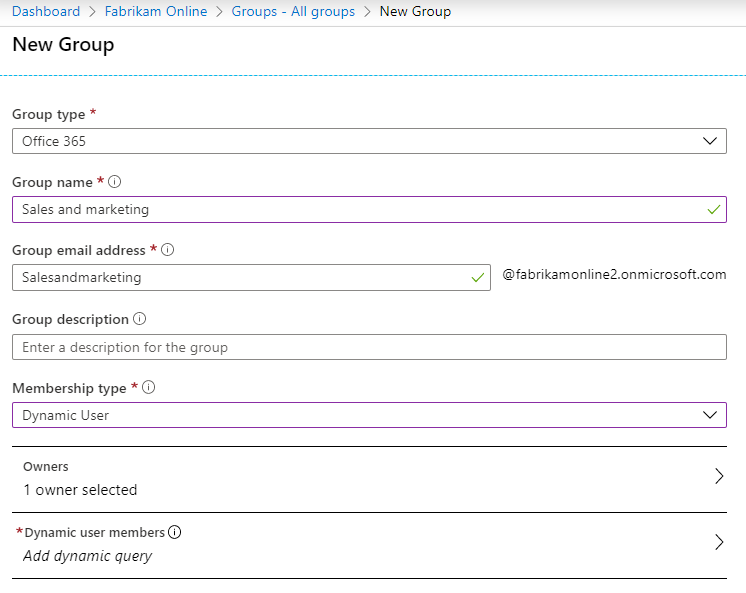

Uso de los atributos en grupos de pertenencia dinámica

Uno de los escenarios más útiles es usar atributos de extensión en seguridad dinámica o grupos de Microsoft 365.

Crea un nuevo grupo en Microsoft Entra ID. Asígnele un nombre y asegúrese de que el tipo de pertenencia es Usuario dinámico.

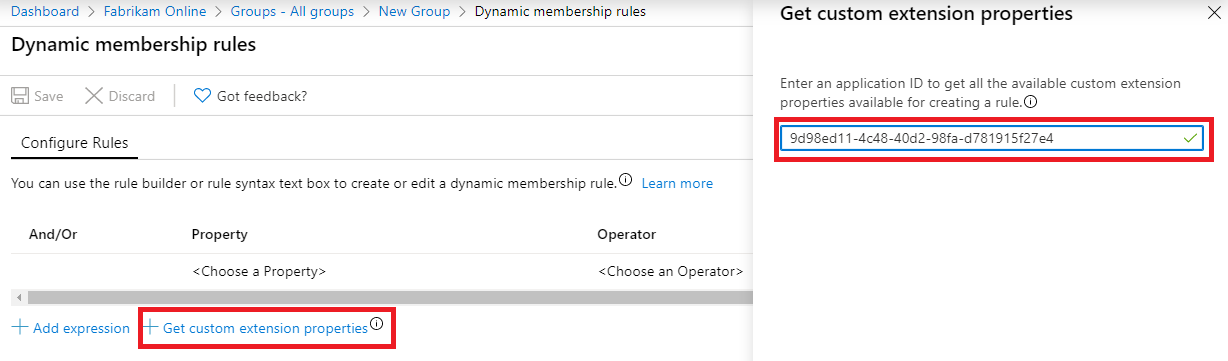

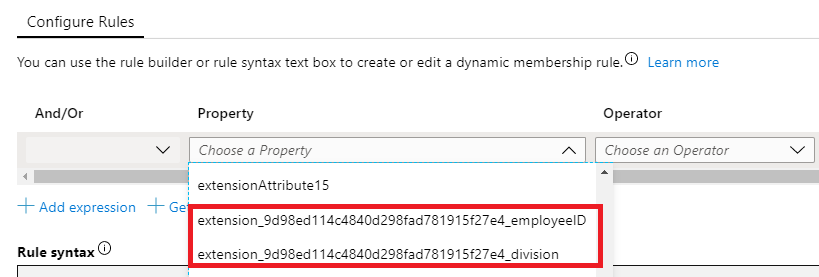

Selecciona Agregar una consulta dinámica. Al examinar las propiedades, faltan estos atributos extendidos porque primero debe agregarlos. Haz clic en Obtener propiedades de extensión personalizadas, escribe el identificador de la aplicación y haz clic en Actualizar propiedades.

Abre la lista desplegable de propiedades y observa que los atributos que has agregado ahora están visibles.

Para satisfacer sus requisitos, complete la expresión. En nuestro ejemplo, la regla se establece en:

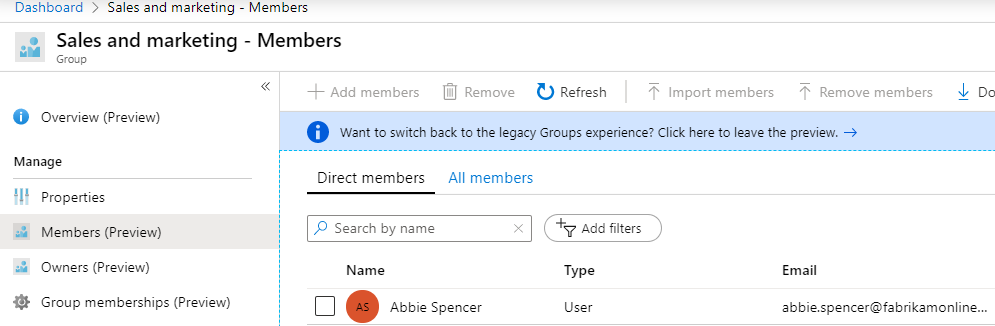

(user.extension_9d98ed114c4840d298fad781915f27e4_division -eq "Sales and marketing")Una vez creado el grupo, dé tiempo a Microsoft Entra para rellenar los miembros y, a continuación, revise los miembros.

Pasos siguientes

Más información sobre la configuración de la sincronización de Microsoft Entra Connect.

Más información sobre la Integración de las identidades locales con Microsoft Entra ID.