Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo, aprenderá a integrar ADP (OIDC) con Microsoft Entra ID. Al integrar ADP (OIDC) con Microsoft Entra ID, puede hacer lo siguiente:

Use Microsoft Entra ID para controlar quién puede acceder a ADP (OIDC). Permitir que los usuarios inicien sesión automáticamente en ADP (OIDC) con sus cuentas de Microsoft Entra. Administrar sus cuentas en una ubicación central: Azure Portal.

Prerrequisitos

Para empezar, necesitas los siguientes elementos:

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Suscripción habilitada para inicio de sesión único (SSO) de ADP (OIDC).

Agregar ADP (OIDC) desde la galería

Para configurar la integración de ADP (OIDC) en Microsoft Entra ID, debe agregar ADP (OIDC) desde la galería a la lista de aplicaciones SaaS administradas.

Inicie sesión en el Centro de administración de Microsoft Entra siendo al menos un Administrador de aplicaciones en la nube.

Navegue a Entra ID>Aplicaciones empresariales>Nueva aplicación.

En la sección Agregar desde la galería , escriba ADP (OIDC) en el cuadro de búsqueda.

Seleccione ADP (OIDC) en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega a su arrendatario.

Configurar el SSO de Microsoft Entra

Siga estos pasos para habilitar el inicio de sesión único de Microsoft Entra en el Centro de administración de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra siendo al menos un Administrador de aplicaciones en la nube.

Vaya a Entra ID>Aplicaciones empresariales>>.

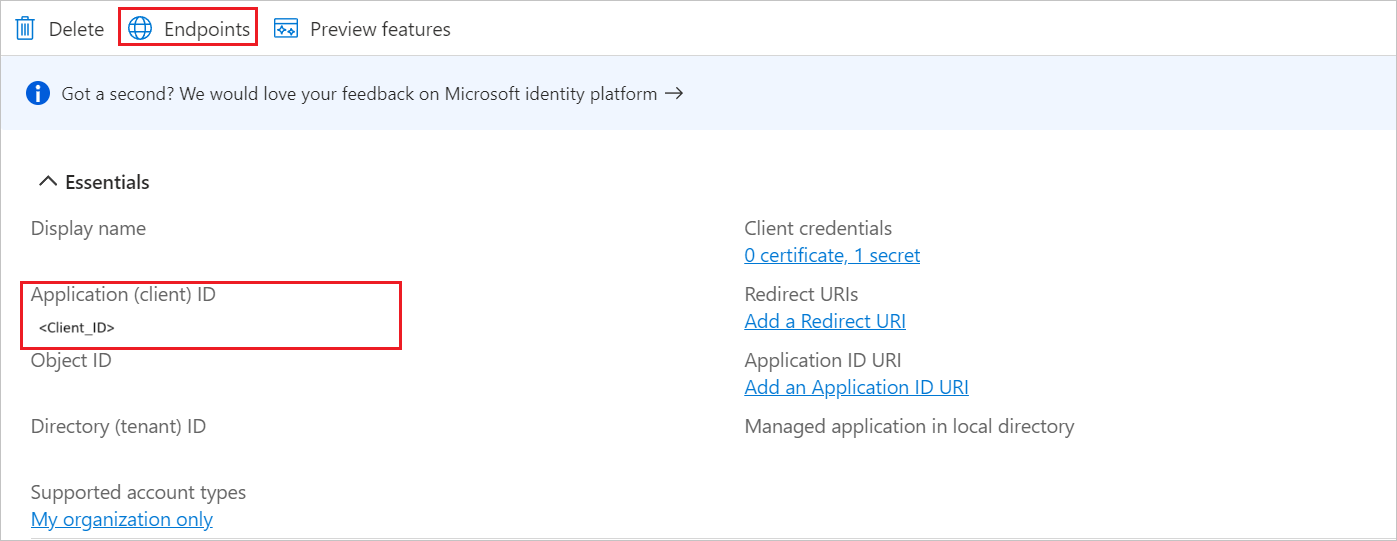

Realiza los pasos siguientes en la sección siguiente:

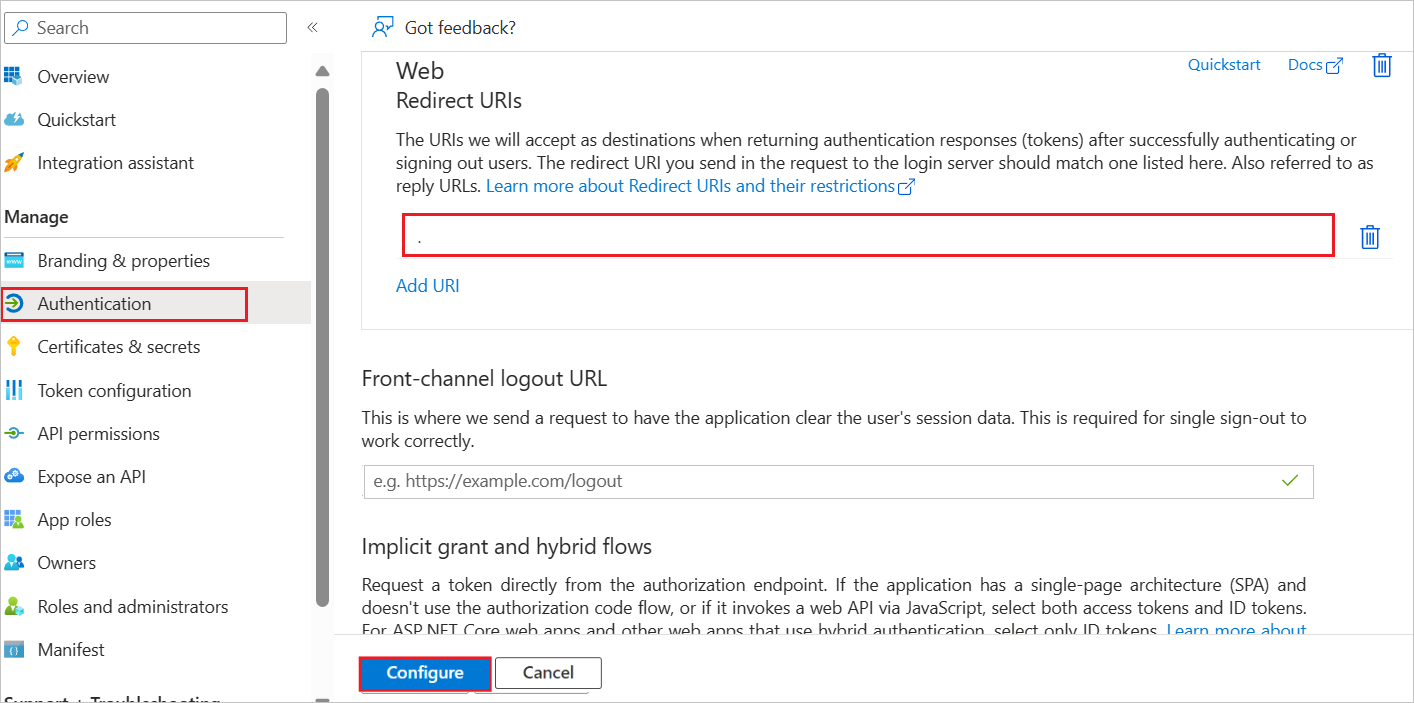

Vaya a la pestaña Autenticación en el menú de la izquierda y realice los pasos siguientes:

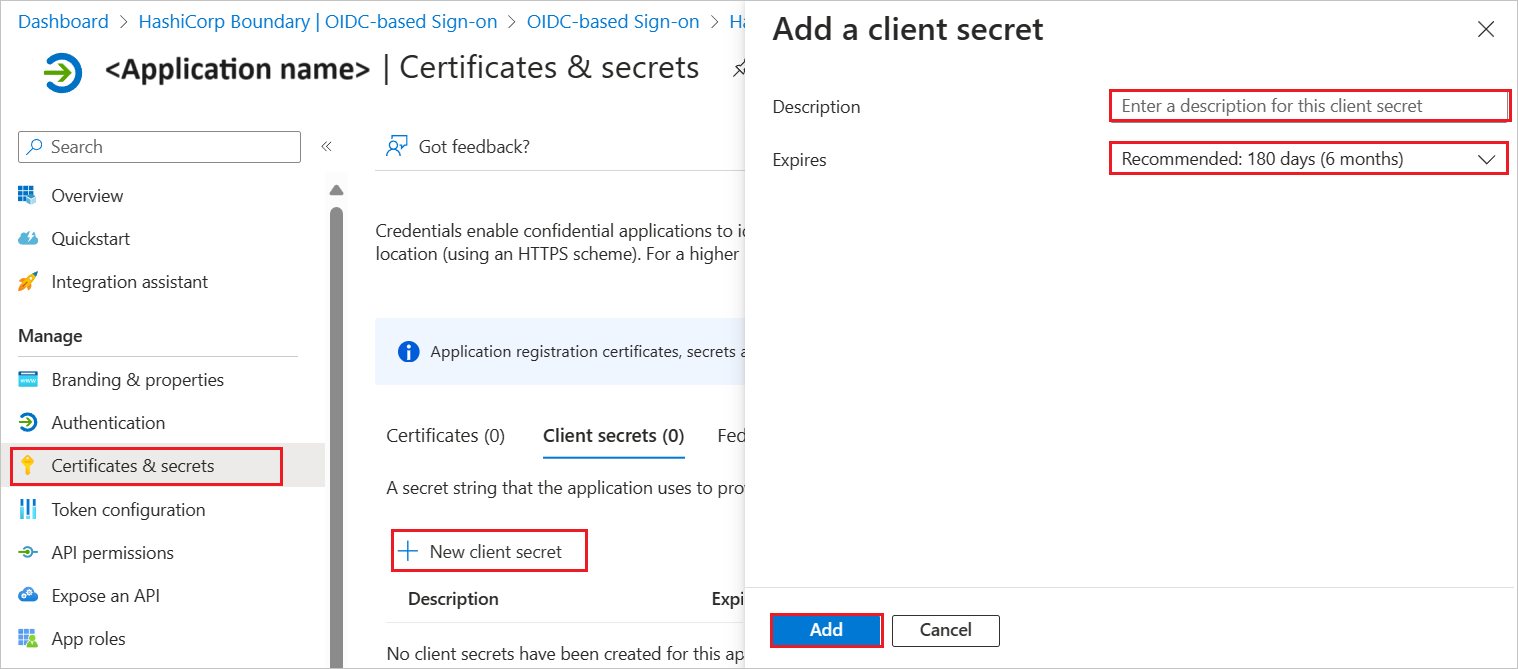

Vaya a Certificados y secretos en el menú izquierdo y realice los pasos siguientes:

Vaya a la pestaña Secretos de cliente y seleccione +Nuevo secreto de cliente.

Escriba una Descripción válida en el cuadro de texto, elija los días de expiración en la lista desplegable según lo necesite y haga clic en Agregar.

Una vez agregado un secreto de cliente, se genera Value . Copie el valor y úselo más adelante en la configuración del lado ADP (OIDC).

Creación de un usuario de prueba de Microsoft Entra

En esta sección, creará un usuario de prueba llamado B.Simon.

- Inicia sesión en el Centro de administración de Microsoft Entra al menos como Administrador de usuario.

- Navegue a Entra ID>Usuarios.

- Selecciona Nuevo usuario>Crear nuevo usuario, en la parte superior de la pantalla.

- En las propiedades del usuario, sigue estos pasos:

- En el campo Nombre para mostrar, escribe

B.Simon. - En el campo Nombre principal de usuario, escribe username@companydomain.extension. Por ejemplo:

B.Simon@contoso.com. - Activa la casilla Mostrar contraseña y, después, anota el valor que se muestra en el cuadro Contraseña.

- Selecciona Revisar + crear.

- En el campo Nombre para mostrar, escribe

- Selecciona Crear.

Asignación del usuario de prueba de Microsoft Entra

En esta sección, usted habilita el inicio de sesión único para B.Simon, otorgándole acceso a ADP (OIDC).

- Inicie sesión en el Centro de administración de Microsoft Entra siendo al menos un Administrador de aplicaciones en la nube.

- Vaya a Entra ID>Aplicaciones empresariales>ADP (OIDC).

- En la página de información general de la aplicación, seleccione Usuarios y grupos.

- Selecciona Agregar usuario o grupo y luego, en el cuadro de diálogo Agregar asignación, selecciona Usuarios y grupos.

- En el cuadro de diálogo Usuarios y grupos, selecciona B.Simon en la lista Usuarios y, luego, pulsa el botón Seleccionar en la parte inferior de la pantalla.

- Si esperas que se asigne un rol a los usuarios, puedes seleccionarlo en la lista desplegable Seleccionar un rol. Si no se ha configurado ningún rol para esta aplicación, verás seleccionado el rol "Acceso predeterminado".

- En el cuadro de diálogo Agregar asignación, seleccione el botón Asignar.

Configurar SSO de ADP (OIDC)

A continuación se muestran los pasos de configuración para completar la configuración de federación de OAuth/OIDC:

Inicie sesión en el sitio de SSO federado de ADP con las credenciales emitidas por ADP (

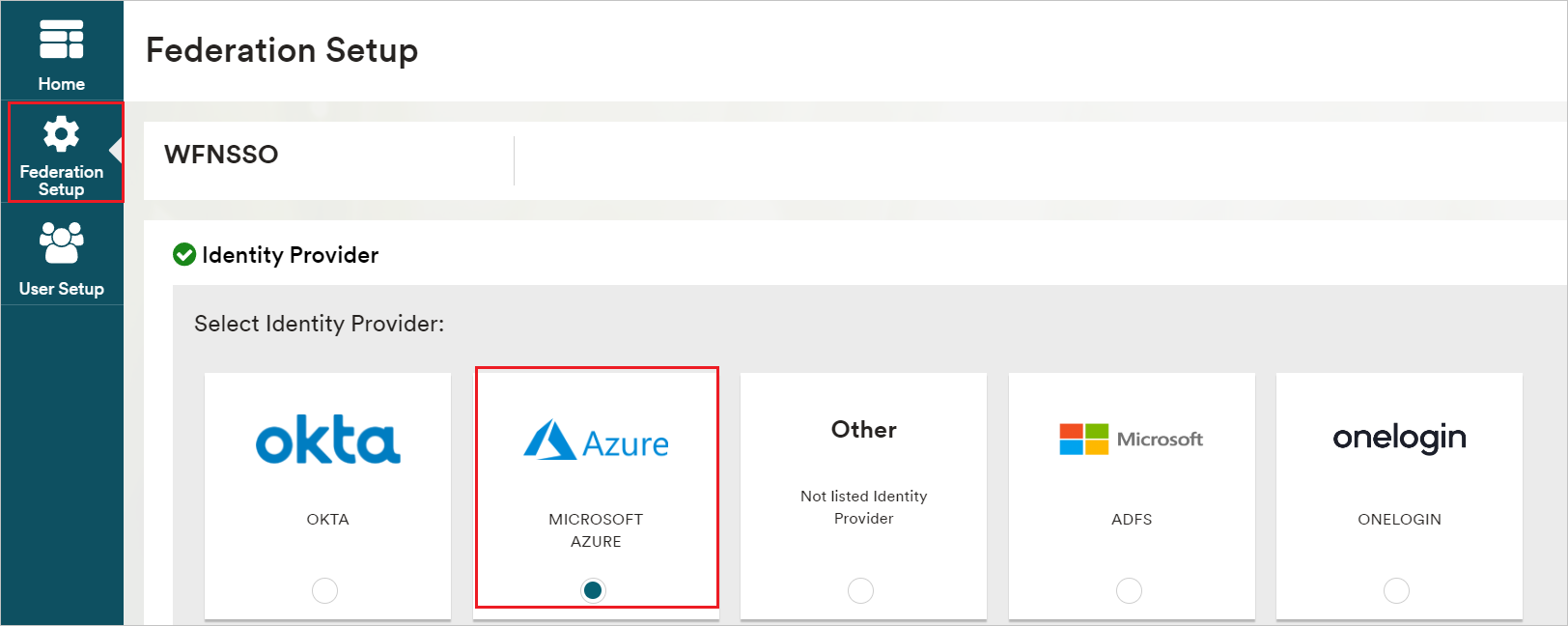

https://identityfederation.adp.com/).Seleccione Configuración de federación, seleccione el proveedor de identidades como Microsoft Azure.

Habilite la federación de OIDC seleccionando Habilitar configuración de OIDC.

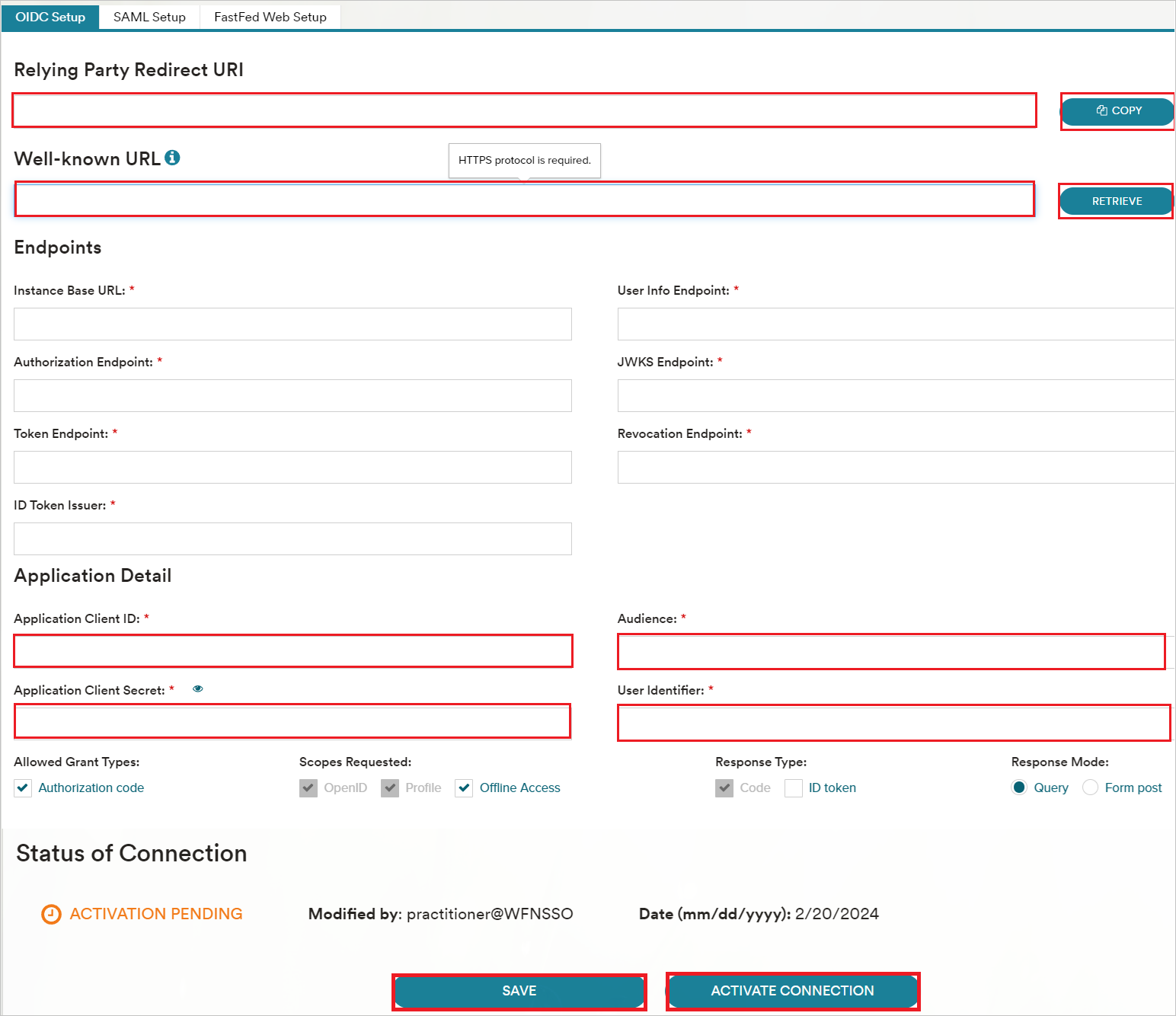

Realice los pasos siguientes en la pestaña Configuración de OIDC .

a) Copie el valor del URI de redirección de la parte confiable y úselo más adelante en la configuración de Entra.

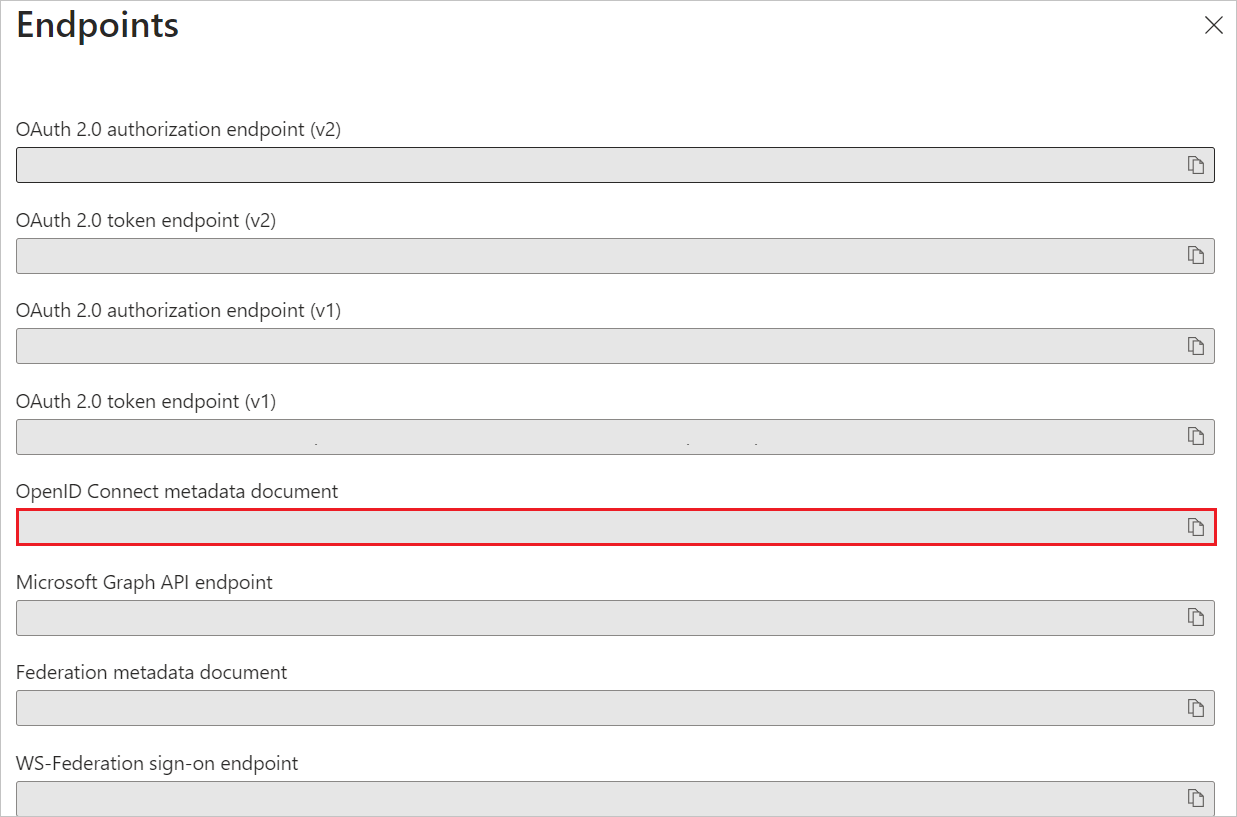

b. Pegue el valor del documento de metadatos de Open ID Connect en el campo URL bien conocida que copió de la página de Entra y seleccione RECUPERAR para rellenar automáticamente los valores en Puntos de acceso.

c. En la pestaña Detalles de la aplicación , pegue el valor de Id. de aplicación en el campo Id. de cliente de aplicación .

d. Pegue el identificador de aplicación en el campo Audiencia .

e. En el campo Secretos de cliente de aplicación, pegue el valor que ha copiado de Certificados y secretos en Entra.

f. El identificador de usuario debe ser el nombre del atributo del identificador único que se sincroniza entre ADP y el proveedor de identidades.

g. Seleccione SAVE (GUARDAR).

h. Una vez que guarde la configuración, seleccione ACTIVATE CONNECTION (ACTIVAR CONEXIÓN).