Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo, aprenderá a integrar FortiWeb Web Application Firewall con Microsoft Entra ID. Al integrar FortiWeb Web Application Firewall con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a FortiWeb Web Application Firewall.

- Permitir que los usuarios puedan iniciar sesión automáticamente en FortiWeb Web Application Firewall con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Prerrequisitos

En el escenario descrito en este artículo se supone que ya tiene los siguientes requisitos previos:

- Una cuenta de usuario de Microsoft Entra con una suscripción activa. Si no la tiene, puede crear una cuenta gratis.

- Uno de los siguientes roles:

- Una suscripción habilitada para el inicio de sesión único (SSO) en FortiWeb Web Application Firewall.

Nota:

Esta integración también está disponible para su uso en el entorno de microsoft Entra US Government Cloud. Puede encontrar esta aplicación en la Galería de aplicaciones en la nube de Microsoft Entra US Government y configurarla de la misma manera que lo hace desde la nube pública.

Descripción del escenario

En este artículo, configura y prueba Microsoft Entra SSO en un entorno de prueba.

- FortiWeb Web Application Firewall admite el inicio de sesión único habilitado por SP.

Incorporación de FortiWeb Web Application Firewall desde la galería

Para configurar la integración de FortiWeb Web Application Firewall en Microsoft Entra ID, deberá agregar FortiWeb Web Application Firewall desde la galería a la lista de aplicaciones SaaS administradas.

- Inicie sesión en el Centro de administración de Microsoft Entra siendo al menos un Administrador de aplicaciones en la nube.

- Navegue a Entra ID>Aplicaciones empresariales>Nueva aplicación.

- En la sección Agregar desde la galería, escriba FortiWeb Web Application Firewall en el cuadro de búsqueda.

- Seleccione FortiWeb Web Application Firewall en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega a su arrendatario.

Si lo deseas, puedes usar también el asistente para la configuración de aplicaciones empresariales. En este asistente, puede agregar una aplicación a su cliente, agregar usuarios o grupos a la aplicación, asignar roles y completar la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración y prueba del inicio de sesión único de Microsoft Entra para FortiWeb Web Application Firewall

Configure y pruebe el inicio de sesión único de Microsoft Entra con FortiWeb Web Application Firewall mediante un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, es necesario establecer una relación de vínculo entre un usuario de Microsoft Entra y el usuario relacionado en FortiWeb Web Application Firewall.

Para configurar y probar el inicio de sesión único de Microsoft Entra con FortiWeb Web Application Firewall, complete los siguientes pasos:

- Configura Microsoft Entra SSO para permitir que tus usuarios usen esta característica.

- Creación de un usuario de prueba de Microsoft Entra : para probar el inicio de sesión único de Microsoft Entra con B.Simon.

- Asigne el usuario de prueba de Microsoft Entra : para permitir que B.Simon use el inicio de sesión único de Microsoft Entra.

- Configuración del inicio de sesión único en FortiWeb Web Application Firewall: para configurar los valores de inicio de sesión único en la aplicación.

- Creación de un usuario de prueba de FortiWeb Web Application Firewall: para tener un homólogo de B.Simon en FortiWeb Web Application Firewall que esté vinculado a la representación del usuario en Microsoft Entra.

- Prueba SSO – para comprobar si la configuración funciona.

Configurar el SSO de Microsoft Entra

Siga estos pasos para activar el SSO de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra siendo al menos un Administrador de aplicaciones en la nube.

Vaya a Entra ID>Aplicaciones empresariales>FortiWeb Web Application Firewall>Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

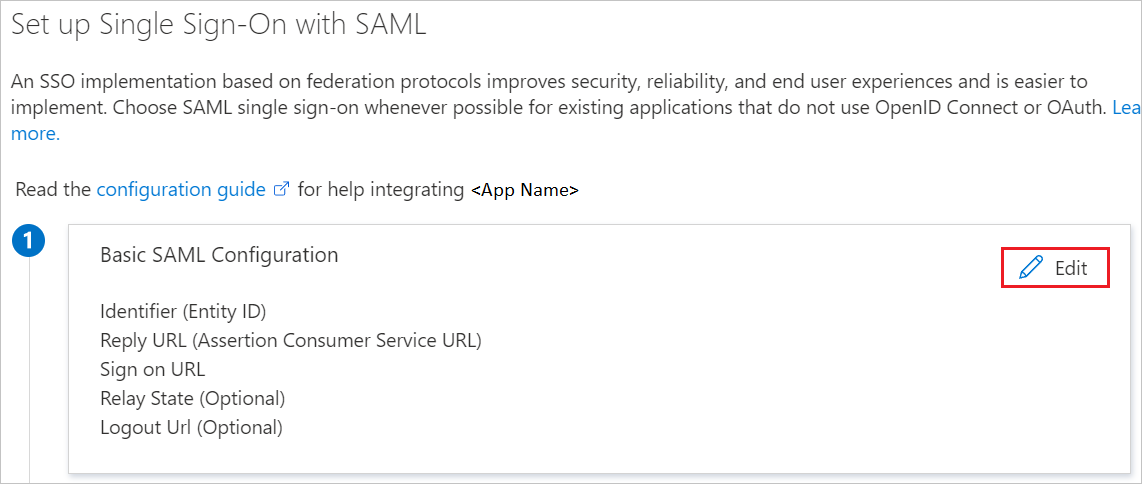

En la página Configurar sesión única con SAML, seleccione el icono de lápiz en Configuración básica de SAML para editar la configuración.

En la sección Configuración básica de SAML , escriba los valores de los campos siguientes:

En el cuadro de texto Identificador (id. de entidad), escriba una dirección URL con el siguiente patrón:

https://www.<CUSTOMER_DOMAIN>.comEn el cuadro de texto URL de respuesta, escriba una dirección URL con el siguiente patrón:

https://www.<CUSTOMER_DOMAIN>.com/<FORTIWEB_NAME>/saml.sso/SAML2/POSTEn el cuadro de texto URL de inicio de sesión, escriba una dirección URL con el siguiente patrón:

https://www.<CUSTOMER_DOMAIN>.comEn el cuadro de texto URL de cierre de sesión, escriba una dirección URL con el siguiente patrón:

https://www.<CUSTOMER_DOMAIN>.info/<FORTIWEB_NAME>/saml.sso/SLO/POST.

Nota:

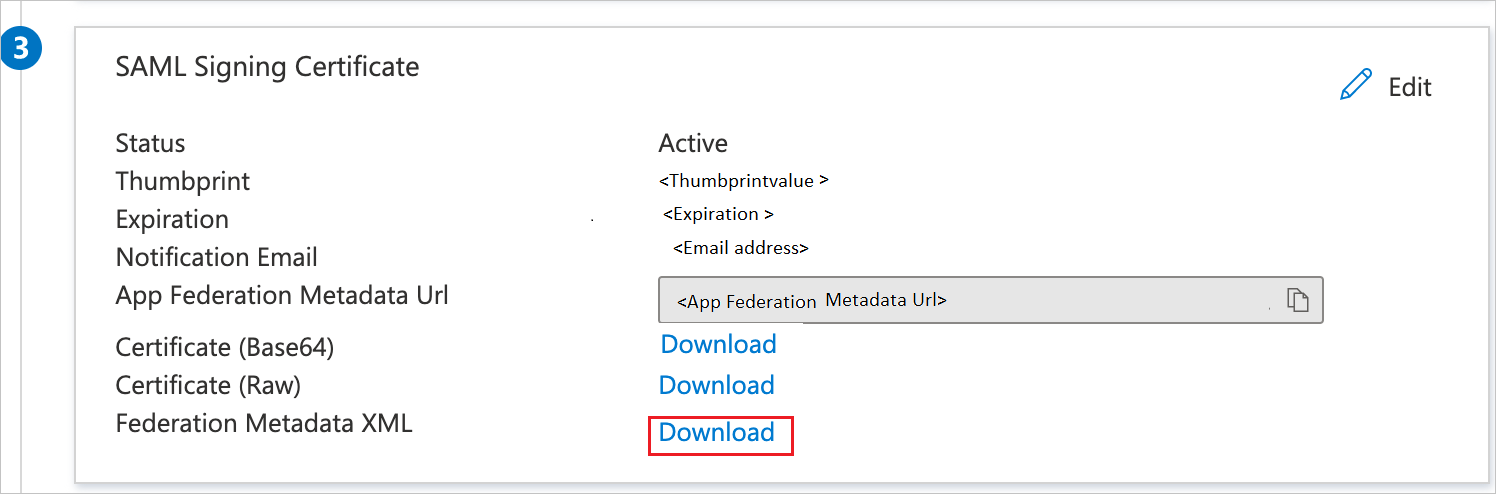

<FORTIWEB_NAME>es un identificador de nombre que se usa más adelante al proporcionar la configuración a FortiWeb. Póngase en contacto el equipo de soporte técnico de FortiWeb Web Application Firewall para obtener los valores reales de URL. También puede consultar los patrones que se muestran en la sección Configuración básica de SAML.En la página Configurar inicio de sesión único con SAML, en la sección Certificado de firma de SAML, busque Metadatos XML de la federación y seleccione Descargar para descargar el certificado y guardarlo en el equipo.

Creación y asignación de un usuario de prueba de Microsoft Entra

Siga las instrucciones de creación y asignación de una cuenta de usuario de inicio rápido para crear una cuenta de usuario de prueba llamada B.Simon.

Configuración del inicio de sesión único de FortiWeb Web Application Firewall

Acceda a

https://<address>:8443, en donde<address>representa el nombre de dominio completo o la dirección IP pública que se ha asignado a la máquina virtual de FortiWeb.Inicie sesión con las credenciales de administrador proporcionadas durante la implementación de la máquina virtual de FortiWeb.

En la página siguiente, realice estos pasos.

a) En el menú de la izquierda, seleccione Usuario.

b. En Usuario, seleccione Servidor remoto.

c. Seleccione SERVIDOR SAML.

d. Seleccione Crear nuevo.

e. En el campo Nombre, proporcione el valor de

<fwName>utilizado en la sección de configuración de Microsoft Entra ID.f. En el cuadro de texto Id. de entidad, escriba el valor identificador (id. de entidad), como

https://www.<CUSTOMER_DOMAIN>.com/samlspg. Junto a Metadatos, seleccione Elegir archivo y seleccione el archivo XML de metadatos de federación que descargó.

h. Selecciona Aceptar.

Creación de una regla de publicación de sitio

Acceda a

https://<address>:8443, en donde<address>representa el nombre de dominio completo o la dirección IP pública que se ha asignado a la máquina virtual de FortiWeb.Inicie sesión con las credenciales de administrador proporcionadas durante la implementación de la máquina virtual de FortiWeb.

En la página siguiente, realice estos pasos.

a) En el menú de la izquierda, seleccione Entrega de aplicaciones.

b. En Entrega de aplicaciones, seleccione Publicación del sitio.

c. En Publicación del sitio, seleccione Publicación del sitio.

d. Seleccione Regla de publicación del sitio.

e. Seleccione Crear nuevo.

f. Proporcione un nombre para la regla de publicación de sitio.

g. Junto a Tipo de sitio publicado, seleccione Expresión regular.

i. Junto a Sitio publicado, proporcione una cadena que coincida con el encabezado de host del sitio web que está publicando.

j. Junto a Path (Ruta de acceso), especifique /.

k. Junto a Client Authentication Method (Método de autenticación de cliente), seleccione Autenticación SAML.

l. En la lista desplegable SAML Server (Servidor SAML), seleccione el servidor SAML que creó anteriormente.

m. Selecciona Aceptar.

Creación de una directiva de publicación de sitio

Acceda a

https://<address>:8443, en donde<address>representa el nombre de dominio completo o la dirección IP pública que se ha asignado a la máquina virtual de FortiWeb.Inicie sesión con las credenciales de administrador proporcionadas durante la implementación de la máquina virtual de FortiWeb.

En la página siguiente, realice estos pasos.

a) En el menú de la izquierda, seleccione Entrega de aplicaciones.

b. En Entrega de aplicaciones, seleccione Publicación del sitio.

c. En Publicación del sitio, seleccione Publicación del sitio.

d. Seleccione Directiva de publicación del sitio.

e. Seleccione Crear nuevo.

f. Proporcione un nombre para la directiva de publicación de sitio.

g. Selecciona Aceptar.

h. Seleccione Crear nuevo.

i. En la lista desplegable Rule (Regla), seleccione la regla de publicación de sitio que creó anteriormente.

j. Selecciona Aceptar.

Creación y asignación de un perfil de protección web

Acceda a

https://<address>:8443, en donde<address>representa el nombre de dominio completo o la dirección IP pública que se ha asignado a la máquina virtual de FortiWeb.Inicie sesión con las credenciales de administrador proporcionadas durante la implementación de la máquina virtual de FortiWeb.

En el menú de la izquierda, seleccione Directiva.

En Directiva, seleccione Perfil de protección web.

Seleccione Protección estándar insertada y Clonar.

Proporcione un nombre para el nuevo perfil de protección web y seleccione Aceptar.

Seleccione el nuevo perfil de protección web y seleccione Editar.

Junto a Site Publish (Publicación de sitio), seleccione la directiva de publicación de sitio que creó anteriormente.

Selecciona Aceptar.

En el menú de la izquierda, seleccione Directiva.

En Directiva, seleccione Directiva de servidor.

Seleccione la directiva de servidor utilizada para publicar el sitio web para el que desea usar Microsoft Entra ID con fines de autenticación.

Seleccione Editar.

En la lista desplegable Web Protection Profile (Perfil de protección web), seleccione el perfil de protección web que acaba de crear.

Selecciona Aceptar.

Intente acceder a la dirección URL externa en la que FortiWeb publica el sitio web. Debería redirigirle a Microsoft Entra ID para la autenticación.

Creación de un usuario de prueba de FortiWeb Web Application Firewall

En esta sección, creará un usuario llamado Britta Simon en FortiWeb Web Application Firewall. Trabaje con el equipo de soporte técnico de FortiWeb Web Application Firewall para agregar los usuarios a la plataforma de FortiWeb Web Application Firewall. Los usuarios deben crearse y activarse antes de usar el inicio de sesión único.

Prueba del inicio de sesión único

En esta sección vas a probar la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

Seleccione Probar esta aplicación, esta opción redirige a la dirección URL de inicio de sesión de FortiWeb Web Application, donde puede iniciar el flujo de inicio de sesión.

Vaya directamente a la URL de inicio de sesión de FortiWeb Web Application y comience el flujo de inicio de sesión desde allí.

Puede usar Mis aplicaciones de Microsoft. Al seleccionar el icono de FortiWeb Web Application en Aplicaciones, esta opción redirige a la dirección URL de inicio de sesión de FortiWeb Web Application. Para obtener más información acerca de Mis aplicaciones, consulta Introducción a Mis aplicaciones.

Contenido relacionado

Una vez que haya configurado FortiWeb Web Application Firewall, puede aplicar el control de sesión, que protege su organización en tiempo real frente a la filtración e infiltración de información confidencial. El control de sesión se extiende desde el acceso condicional. Aprende a aplicar el control de sesión con Microsoft Defender para aplicaciones en la nube.